輻射網路中的 Azure Private Link

本文提供在中樞和輪輻網路拓撲中使用 Azure Private Link 的指導方針。 目標物件包括網路架構設計人員和雲端解決方案架構師。 具體而言,本指南討論如何使用 Azure 私人端點私下存取平臺即服務 (PaaS) 資源。

本指南未涵蓋虛擬網路整合、服務端點和其他解決方案,可用來將基礎結構即服務 (IaaS) 元件連線到 Azure PaaS 資源。 如需這些解決方案的詳細資訊,請參閱 整合 Azure 服務與虛擬網路以進行網路隔離。

概觀

下列各節提供 Private Link 及其環境的一般資訊。

Azure 中樞和輪輻拓撲

中樞和輪輻是您可以在 Azure 中使用的網路拓撲。 此拓撲適用於有效率地管理通訊服務,並符合大規模安全性需求。 如需中樞和輪輻網路模型的詳細資訊,請參閱 中樞和輪輻網路拓撲。

藉由使用中樞和輪輻架構,您可以利用下列優點:

- 在中央 IT 小組和工作負載小組之間部署個別工作負載

- 藉由將備援資源降至最低來節省成本

- 將多個工作負載共用的服務集中處理,以有效率地管理網路

- 克服與單一 Azure 訂用帳戶相關聯的限制

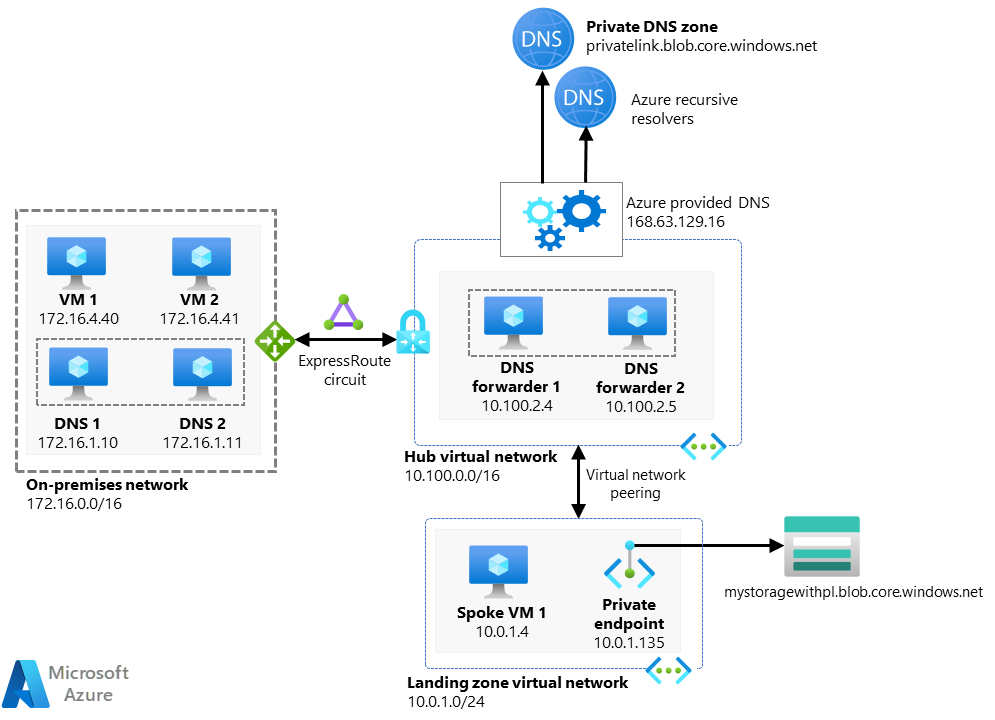

下圖顯示您可以在 Azure 中部署的典型中樞和輪輻拓撲:

在左側,圖表包含標示為內部部署網路的虛線方塊。 其中包含虛擬機和功能變數名稱伺服器的圖示。 雙向箭號會將該方塊連接到右卷標中樞虛擬網路上的虛線方塊。 該箭號上方的圖示為 Azure ExpressRoute。 中樞方塊包含 D N S 轉寄站的圖示。 箭頭會從中樞方塊指向私人 D N S 區域的圖示。 雙向箭號會將中樞方塊連接到標示為登陸區域虛擬網路的方塊下方的方塊。 箭號右邊的圖示會標示為虛擬網路對等互連。 登陸區域方塊包含虛擬機和私人端點的圖示。 箭頭會從私人端點指向登陸區域方塊外的儲存圖示。

下載此架構的 PowerPoint 檔案。

此架構是 Azure 支援 網路拓撲的兩個選項之一。 此傳統參考設計會使用基本網路元件,例如 Azure 虛擬網絡、虛擬網路對等互連,以及使用者定義的路由(UDR)。 當您使用中樞和輪輻時,您必須負責設定服務。 您也需要確保網路符合安全性和路由需求。

Azure 虛擬 WAN 提供大規模部署的替代方案。 此服務使用簡化的網路設計。 虛擬 WAN 也會減少與路由和安全性相關聯的設定額外負荷。

Private Link 支援傳統中樞和輪輻網路和虛擬網路的不同選項。

私人連結

Private Link 可讓您透過私人端點網路介面存取服務。 私人端點會使用來自虛擬網路的私人IP位址。 您可以透過該私人 IP 位址存取各種服務:

- Azure PaaS 服務

- Azure 裝載的客戶擁有服務

- Azure 裝載的合作夥伴服務

虛擬網路與您要存取的服務之間的流量會透過 Azure 網路骨幹傳輸。 因此,您不再透過公用端點存取服務。 如需詳細資訊,請參閱什麼是 Azure 私人連結?。

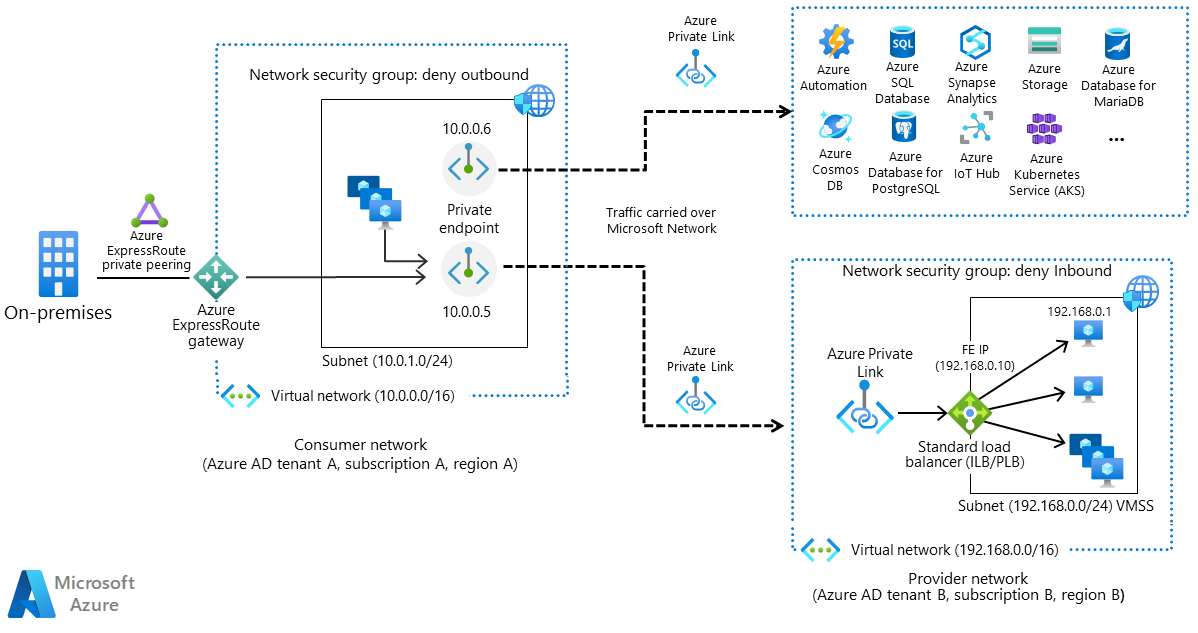

下圖顯示內部部署使用者如何連線到虛擬網路,並使用 Private Link 來存取 PaaS 資源:

圖表包含左標籤消費者網路的虛線方塊。 圖示位於其框線上,並標示為 Azure ExpressRoute。 左側方塊外是內部部署使用者和私人對等互連的圖示。 方塊內部是標示為子網的較小虛線方塊,其中包含計算機和私人端點的圖示。 較小的方塊框線包含網路安全組的圖示。 兩個點箭號會從內部方塊中流出。 它們也會通過外框線。 一個指向右側的虛線方塊,其中已填入 Azure 服務的圖示。 另一個箭號指向右卷標提供者網路上的虛線方塊。 提供者網路方塊包含較小的虛線方塊和 Azure Private Link 的圖示。 較小的虛線方塊包含計算機的圖示。 其框線包含兩個圖示:一個用於負載平衡器,另一個用於網路安全組。

下載此架構的 PowerPoint 檔案。

Private Link 部署的判定樹

您可以在中樞或輪輻中部署私人端點。 有幾個因素會決定每個情況中最適合的位置。 這些因素與 Azure PaaS 服務和 Azure 主機的客戶擁有和合作夥伴服務有關。

要考慮的問題

使用下列問題來判斷您環境的最佳設定:

虛擬 WAN 是否為您的網路連線解決方案?

如果您使用虛擬 WAN,則只能在連線到虛擬中樞的輪輻虛擬網路上部署私人端點。 您無法將資源部署到虛擬中樞或安全中樞。

如需將私人端點整合到您的網路的詳細資訊,請參閱下列文章:

您是否使用網路虛擬設備(NVA),例如 Azure 防火牆?

對私人端點的流量會使用 Azure 網路骨幹,並且已加密。 您可能需要記錄或篩選該流量。 如果您使用下列任何區域中的防火牆,您也可以使用防火牆來分析流向私人端點的流量:

- 跨輪輻

- 在中樞與輪輻之間

- 在內部部署元件與 Azure 網路之間

在此情況下,請在專用子網的中樞中部署私人端點。 此安排:

- 簡化您的安全網路位址轉換 (SNAT) 規則設定。 您可以在 NVA 中建立單一 SNAT 規則,以便將流量傳送至包含私人端點的專用子網。 您可以路由傳送流量至其他應用程式,而不需要套用 SNAT。

- 簡化路由表設定。 針對流向私人端點的流量,您可以新增規則以透過 NVA 路由傳送該流量。 您可以跨所有輪輻、虛擬專用網 (VPN) 網關和 Azure ExpressRoute 閘道重複使用該規則。

- 可讓您針對您專用於私人端點的子網中的輸入流量套用網路安全組規則。 這些規則會篩選您資源的流量。 它們提供單一位置來控制資源的存取。

- 集中管理私人端點。 如果您在單一位置部署所有私人端點,您可以在所有虛擬網路和訂用帳戶中更有效率地管理這些端點。

當您的所有工作負載都需要存取您使用 Private Link 保護的每個 PaaS 資源時,此設定是適當的。 但是,如果您的工作負載存取不同的 PaaS 資源,請勿在專用子網中部署私人端點。 相反地,請遵循最低許可權原則來改善安全性:

- 將每個私人端點放在個別的子網中。

- 只提供使用受保護資源存取該資源的工作負載。

您是否從內部部署系統使用私人端點?

如果您打算使用私人端點從內部部署系統存取資源,請在中樞部署端點。 透過這項安排,您可以利用上一節所描述的一些優點:

- 使用網路安全組來控制資源的存取

- 在集中式位置管理私人端點

如果您打算從您在 Azure 中部署的應用程式存取資源,情況會有所不同:

- 如果只有一個應用程式需要存取您的資源,請在該應用程式的輪輻中部署私人端點。

- 如果有多個應用程式需要存取您的資源,請在中樞部署私人端點。

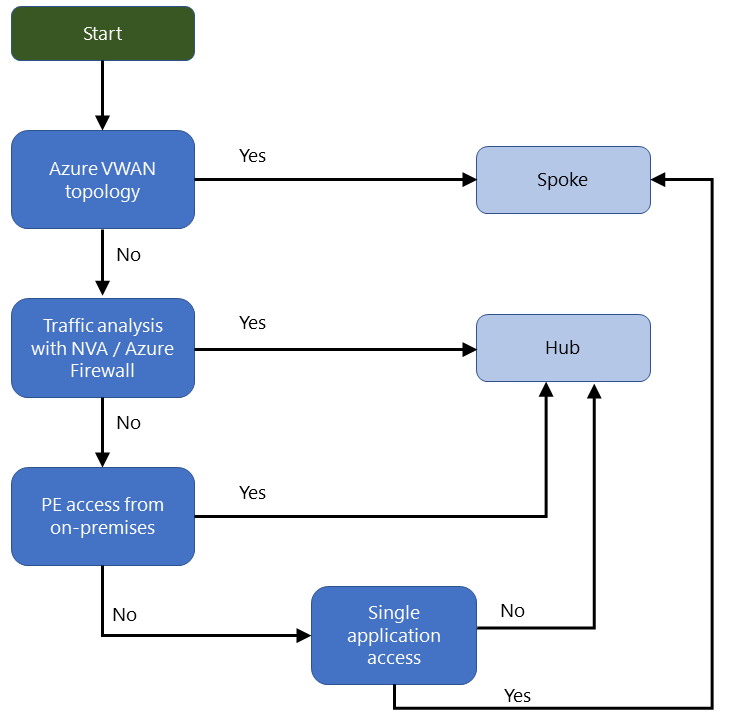

流程圖

下列流程圖摘要說明各種選項和建議。 由於每個客戶都有獨特的環境,因此在決定放置私人端點的位置時,請考慮您系統的需求。

流程圖頂端是標示為 [開始] 的綠色方塊。 箭頭會從該方塊指向標示為 Azure 虛擬 W A N 拓撲的藍色方塊。 兩個箭號從該方塊中流出。 一個標示為 [是] 的方塊指向標示為輪輻的橙色方塊。 第二個箭號標示為 [否]。 它會指向標示為 N V A 或 Azure 防火牆 流量分析的藍色方塊。 兩個箭號也會流出流量分析方塊。 一個標示為 [是] 的方塊指向標示為中樞的橙色方塊。 第二個箭號標示為 [否]。 它會指向標示為內部部署私人端點存取的藍色方塊。 兩個箭頭會從 [私人端點] 方塊中流出。 一個標示為 [是] 的方塊指向標示為中樞的橙色方塊。 第二個箭號標示為 [否]。 它會指向標示為單一應用程式存取的藍色方塊。 兩個箭號從該方塊中流出。 其中一個標示為 [無] 的方塊會指向標示為中樞的橙色方塊。 第二個箭號標示為 [是]。 它會指向標示為輪輻的橙色方塊。

下載此架構的 PowerPoint 檔案。

考量

一些因素可能會影響您的私人端點實作。 它們適用於 Azure PaaS 服務和 Azure 主機的客戶擁有和合作夥伴服務。 當您部署私人端點時,請考慮下列幾點:

網路

當您在輪輻虛擬網路中使用私人端點時,子網的預設路由表會包含下一個 /32 躍點類型的 InterfaceEndpoint路由。

如果您使用傳統的中樞和輪輻拓撲:

- 您可以在虛擬機器的網路介面層級看到此有效路由。

- 如需詳細資訊,請參閱診斷虛擬機器路由問題。

如果您使用虛擬 WAN:

- 您可以在虛擬中樞有效路由中看到此路由。

- 如需詳細資訊,請參閱 檢視虛擬中樞有效路由。

路由 /32 會傳播至下列區域:

- 您已設定的任何虛擬網路對等互連

- 與內部部署系統的任何 VPN 或 ExpressRoute 連線

若要限制從中樞或內部部署系統存取私人端點,請使用您已部署私人端點之子網中的網路安全組。 設定適當的輸入規則。

名稱解析

虛擬網路中的元件會將私人IP位址與每個私人端點建立關聯。 如果您使用特定的功能變數名稱系統 (DNS) 設定,這些元件只能解析該私人IP位址。 如果您使用自定義 DNS 解決方案,最好使用 DNS 區域群組。 整合私人端點與集中式 Azure 私人 DNS 區域。 不論您已在中樞或輪輻中部署資源,都無關緊要。 連結私人 DNS 區域與解析私人端點 DNS 名稱所需的所有虛擬網路。

使用這種方法,內部部署和 Azure DNS 用戶端可以解析名稱和存取私人 IP 位址。 如需參考實作,請參閱 大規模私人連結和 DNS 整合。

成本

- 當您跨區域虛擬網路對等互連使用私人端點時,您不會針對私人端點的流量收取對等互連費用。

- 對等互連成本仍適用於流向虛擬網路對等互連的其他基礎結構資源流量。

- 如果您跨不同區域部署私人端點,則會套用 Private Link 費率和全域對等互連輸入和輸出速率。

有關詳細資訊,請參閱頻寬定價。

參與者

本文由 Microsoft 維護。 原始投稿人如下。

主要作者:

- 何塞·安吉爾·費爾南德斯·羅德裡格斯 |資深專家 GBB

其他投稿人:

- Ivens 套用器 |Product Manager 2

若要查看非公開的 LinkedIn 設定檔,請登入 LinkedIn。

下一步

- Azure 中的中樞輪輻網路拓撲

- Azure 中的中樞輪輻網路拓撲

- Azure Private Link 可用性

- 什麼是 Azure 私人端點?

- 什麼是 Azure 虛擬網路?

- 什麼是 Azure DNS?

- 什麼是私人 Azure DNS 區域?

- 使用 Azure 防火牆來檢查以私人端點為目的地的流量

- 網路安全性群組如何篩選網路流量