適用於:Azure SQL 受控執行個體

在本文中,了解如何在將受 TDE 保護的 SQL Server 資料庫遷移到 Azure SQL 管理實例之前,先透過原生還原選項將憑證遷移。

當你透過原生還原選項將受透明資料加密(TDE)保護的資料庫從 SQL Server 遷移到 Azure SQL 管理實例時,必須先將對應的憑證遷移,才能將資料庫還原到 SQL 管理實例。

或者,您也可以使用全管理的 Azure 資料庫遷移服務 ,無縫遷移受 TDE 保護的資料庫及相應憑證。

本文重點介紹如何將資料庫從 SQL Server 遷移到 Azure SQL 管理實例。 若要在 SQL 管理實例間移動資料庫,請參見:

必要條件

若要完成本文中的步驟,您必須符合下列必要條件:

- Pvk2Pfx 命令列工具已安裝在內部部署伺服器或其他計算機上,且可存取已匯出成檔案的憑證。 Pvk2Pfx 工具是 Enterprise Windows 驅動程式套件的一部分,這是獨立的命令列環境。

- 已安裝 Windows PowerShell 5.0 或更高版本。

確定您已滿足下列先決條件:

請在 PowerShell 中執行以下指令來安裝或更新模組:

Install-Module -Name Az.Sql

Update-Module -Name Az.Sql

將 TDE 憑證匯出為 .pfx 檔案

你可以直接從原始 SQL Server 實例匯出憑證,或者如果你有保存憑證庫,也可以從憑證庫匯出。

從來源 SQL Server 執行個體匯出憑證

以下步驟可透過 SQL Server Management Studio 匯出憑證並轉換為 .pfx 格式。 通用名稱 TDE_Cert 和 full_path 是憑證名稱、檔案名稱和路徑的佔位符。 用真實的名字替換。

在 SSMS 中,開啟新的查詢視窗,並連線到來源 SQL Server 執行個體。

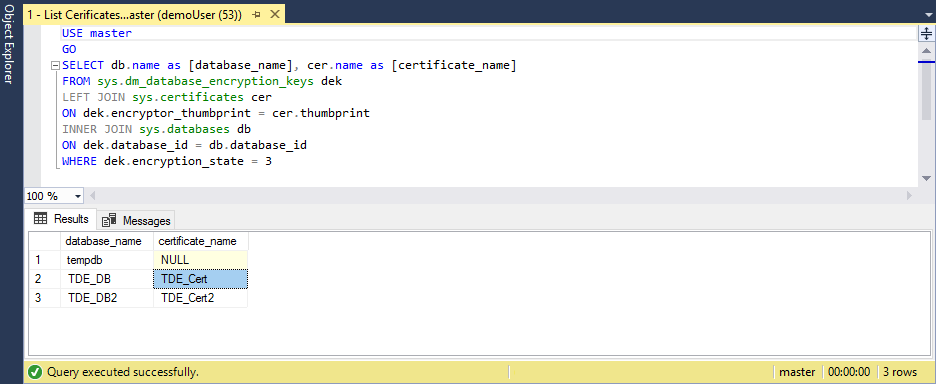

使用以下指令碼列出受 TDE 保護的資料庫,並獲取保護要移轉資料庫加密的憑證名稱:

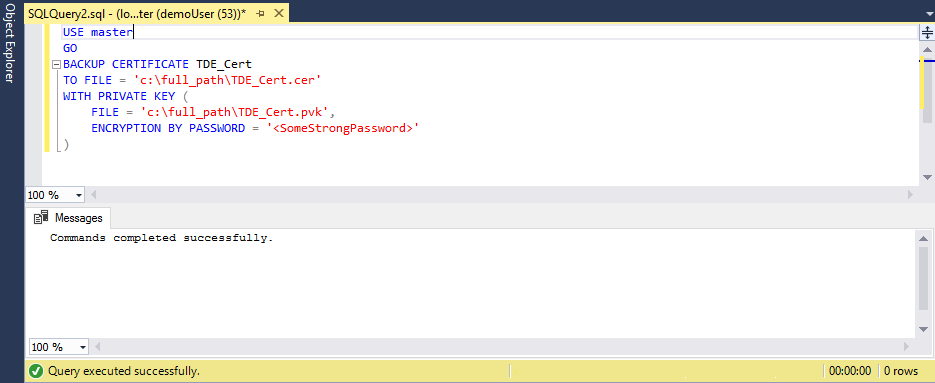

USE master GO SELECT db.name as [database_name], cer.name as [certificate_name] FROM sys.dm_database_encryption_keys dek LEFT JOIN sys.certificates cer ON dek.encryptor_thumbprint = cer.thumbprint INNER JOIN sys.databases db ON dek.database_id = db.database_id WHERE dek.encryption_state = 3執行下指令碼本,將憑證匯出為兩個檔案 (.cer 和 .pvk),以保留公開和私密金鑰資訊:

USE master GO BACKUP CERTIFICATE TDE_Cert TO FILE = 'c:\full_path\TDE_Cert.cer' WITH PRIVATE KEY ( FILE = 'c:\full_path\TDE_Cert.pvk', ENCRYPTION BY PASSWORD = '<SomeStrongPassword>' )使用 PowerShell 主控台,透過 Pvk2Pfx 工具將一對新建立的檔案中的憑證資訊複製到 .pfx 檔案:

.\pvk2pfx -pvk c:/full_path/TDE_Cert.pvk -pi "<SomeStrongPassword>" -spc c:/full_path/TDE_Cert.cer -pfx c:/full_path/TDE_Cert.pfx

從憑證存放區匯出憑證

如果你將憑證存放在 SQL Server 本地機器憑證庫中,請依照以下步驟匯出:

打開 PowerShell console,並執行以下指令以開啟 Microsoft Management Console 的憑證 snap-in:

certlm在「憑證」MMC 插件中,展開「個人>憑證」路徑以查看憑證清單。

右鍵點選憑證並選擇 匯出。

遵循精靈步驟,將憑證和私密金鑰匯出為 .pfx 格式。

用Azure PowerShell cmdlet 將證書上傳到 Azure SQL Managed Instance

重要

僅使用遷移後的憑證來恢復受 TDE 保護的資料庫。 還原結束後不久,遷移後的憑證會被替換成不同的保護裝置。 新的保護器要麼是服務管理憑證,要麼是來自金鑰庫的非對稱金鑰,視你設定的 TDE 類型而定。

首先進行 PowerShell 中的準備步驟:

# import the module into the PowerShell session Import-Module Az # connect to Azure with an interactive dialog for sign-in Connect-AzAccount # list subscriptions available and copy id of the subscription target the managed instance belongs to Get-AzSubscription # set subscription for the session Select-AzSubscription <subscriptionId>完成所有準備步驟後,執行以下指令將 base-64 編碼憑證上傳至目標 SQL 管理實例:

# If you are using PowerShell 6.0 or higher, run this command: $fileContentBytes = Get-Content 'C:/full_path/TDE_Cert.pfx' -AsByteStream # If you are using PowerShell 5.x, uncomment and run this command instead of the one above: # $fileContentBytes = Get-Content 'C:/full_path/TDE_Cert.pfx' -Encoding Byte $base64EncodedCert = [System.Convert]::ToBase64String($fileContentBytes) $securePrivateBlob = $base64EncodedCert | ConvertTo-SecureString -AsPlainText -Force $password = "<password>" $securePassword = $password | ConvertTo-SecureString -AsPlainText -Force Add-AzSqlManagedInstanceTransparentDataEncryptionCertificate -ResourceGroupName "<resourceGroupName>" ` -ManagedInstanceName "<managedInstanceName>" -PrivateBlob $securePrivateBlob -Password $securePassword

憑證現在已提供給指定的 SQL 管理實例,你可以還原對應 TDE 保護資料庫的備份。

注意

上傳的憑證在目錄視圖中看不到sys.certificates 。 若要確認憑證上傳成功,請執行 RESTORE FILELISTONLY 指令。