與其他雲端提供者的連線能力

本指南討論如何將 Azure 登陸區域架構連線到其他雲端提供者,例如 Amazon Web Services (AWS) 和 Google Cloud Platform (GCP)。

各種選項在速度、延遲、可靠性、服務等級協定(SLA)、複雜度和成本上有所不同。 本文會考慮選項並提出建議。

注意

Microsoft與 Oracle 合作提供 Azure 與 Oracle 雲端基礎結構 (OCI) 之間的高輸送量、低延遲的跨連線。 如需詳細資訊,請參閱 Oracle 雲端基礎結構的連線能力。

設計考量

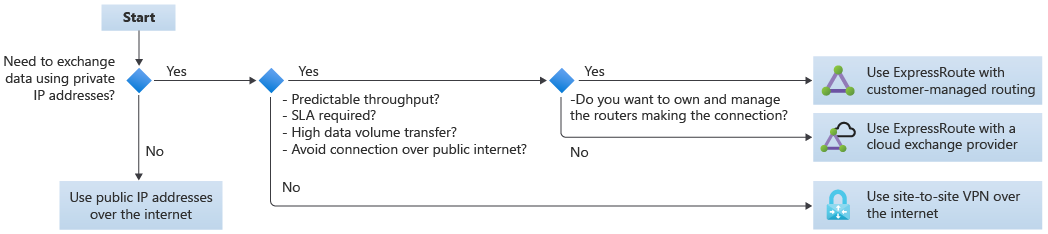

我們考慮下列選項,將 Azure 連線至另一個雲端:

選項 1: 連線 Azure ExpressRoute 和其他雲端提供者的對等私人連線。 客戶會管理路由。

選項 2: 連接 ExpressRoute 和其他雲端提供者的對等私人連線。 雲端交換提供者會處理路由。

選項 3: 透過因特網使用站對站 VPN。 如需詳細資訊,請參閱 使用站對站 VPN 閘道將內部部署網路連線到 Azure (Learn) 。

您可以使用下列跨雲端連線流程圖作為選擇選項的協助:

圖 1:跨雲端連線流程圖

如果私人IP位址空間沒有重疊,您就只能將 Azure 虛擬網路連線至另一個雲端提供者的虛擬私人雲端(VPN)。

站對站 VPN 的輸送量和延遲可能比 ExpressRoute 選項低。

如果 Azure ExpressRoute 和其他雲端提供者對等專案尚未使用,站對站 VPN 是最快的部署選項。

如果不是透過雲端交換提供者完成,Azure ExpressRoute 和其他與客戶管理路由同等的雲端提供者路由複雜度可能很高。

所有選項都適用於傳統 Azure 網路拓撲和虛擬 WAN 拓撲。

您可能需要提供 Azure 與其他雲端提供者之間的 DNS 解析。 此設定可能會產生額外費用。

ExpressRoute 的 FastPath 功能可改善 Azure 與內部部署網路之間的數據路徑效能,以及 Azure 與其他雲端提供者之間的效能。 啟用時,FastPath 會將網路流量直接傳送至虛擬網路中的虛擬機,略過 ExpressRoute 閘道。 如需詳細資訊,請參閱 關於 ExpressRoute FastPath。

所有 ExpressRoute 線路均適用 FastPath。

FastPath 仍然需要建立虛擬網路網關,才能進行路由交換。 虛擬網路閘道必須使用 Ultra 效能 SKU 或 ErGw3AZ SKU,ExpressRoute 閘道才能啟用路由管理。

有FastPath不支持的設定,例如閘道子網上的UDR。 如需詳細資訊,請參閱 ExpressRoute FastPath 的限制。

設計建議

如果您使用選項 1 或選項 2 來避免使用公用因特網,如果您需要 SLA、如果您想要可預測的輸送量,或需要處理數據傳輸量。 如果您尚未實作 ExpressRoute,請考慮是否要使用客戶管理的路由或雲端交換提供者。

在連線訂用帳戶中建立選項 1 和選項 2 的 ExpressRoute 線路。

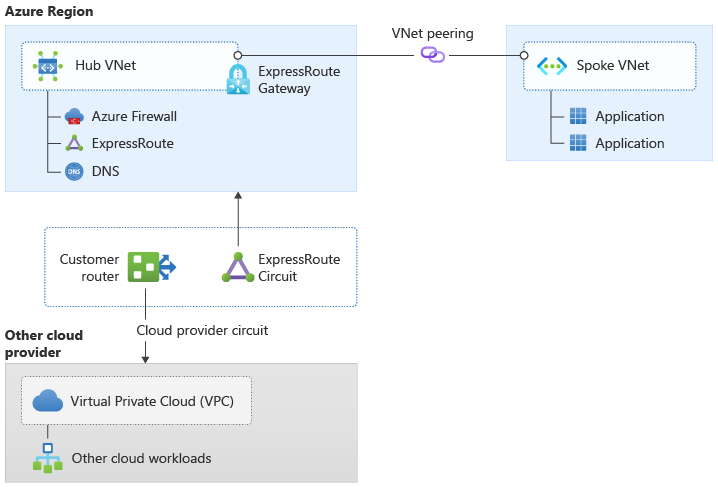

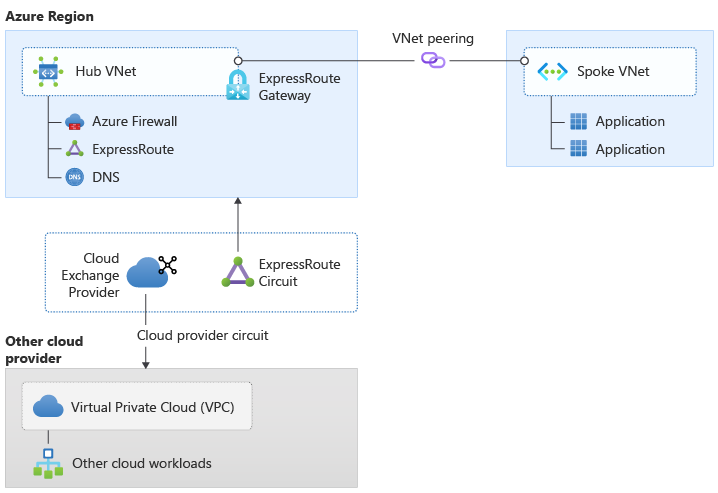

使用選項 1 或選項 2 的 ExpressRoute 線路,聯機到傳統中樞和輪輻拓撲的中樞虛擬網路,或聯機到虛擬 WAN 拓撲的虛擬中樞。 如需詳細資訊,請參閱圖 2 和圖 3。

針對相同城市的部署,請考慮 ExpressRoute Metro。

圖 2:使用客戶管理的路由進行跨雲端連線 (選項 1)

圖 3:與雲端交換提供者的跨雲端連線能力(選項 2)

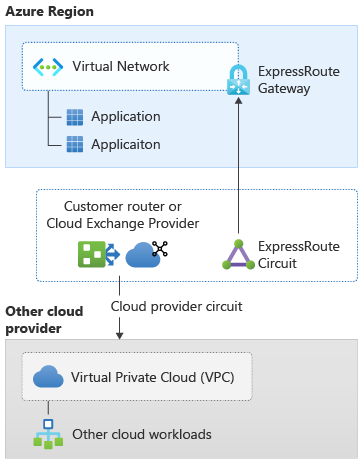

如果您需要將 Azure 與另一個雲端提供者之間的延遲降到最低,請考慮使用 ExpressRoute 閘道在單一虛擬網路中部署您的應用程式,並啟用 FastPath。

圖 4:已啟用 FastPath 的跨雲端連線

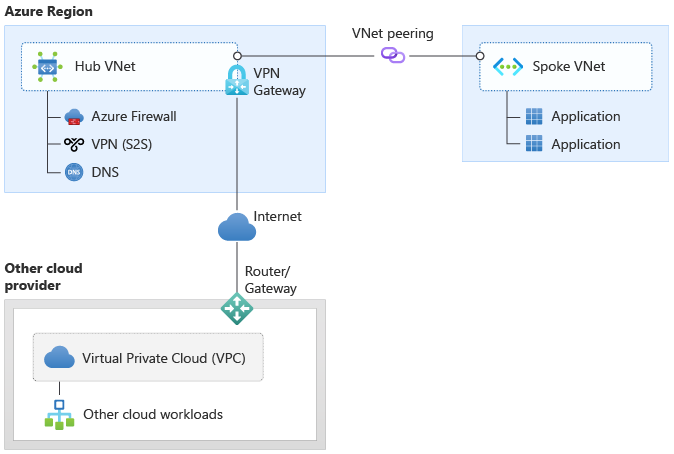

如果不需要或無法使用 ExpressRoute,您可以透過因特網使用站對站 VPN,在 Azure 與另一個雲端提供者之間進行連線。

圖 5:透過因特網使用站對站 VPN 的跨雲端連線

下一步

若要深入瞭解 Oracle 雲端基礎結構 (OCI) 的連線能力,請參閱 Oracle 雲端基礎結構的連線能力。