混合式和多重雲端的 Azure Arc 登陸區域加速器簡介

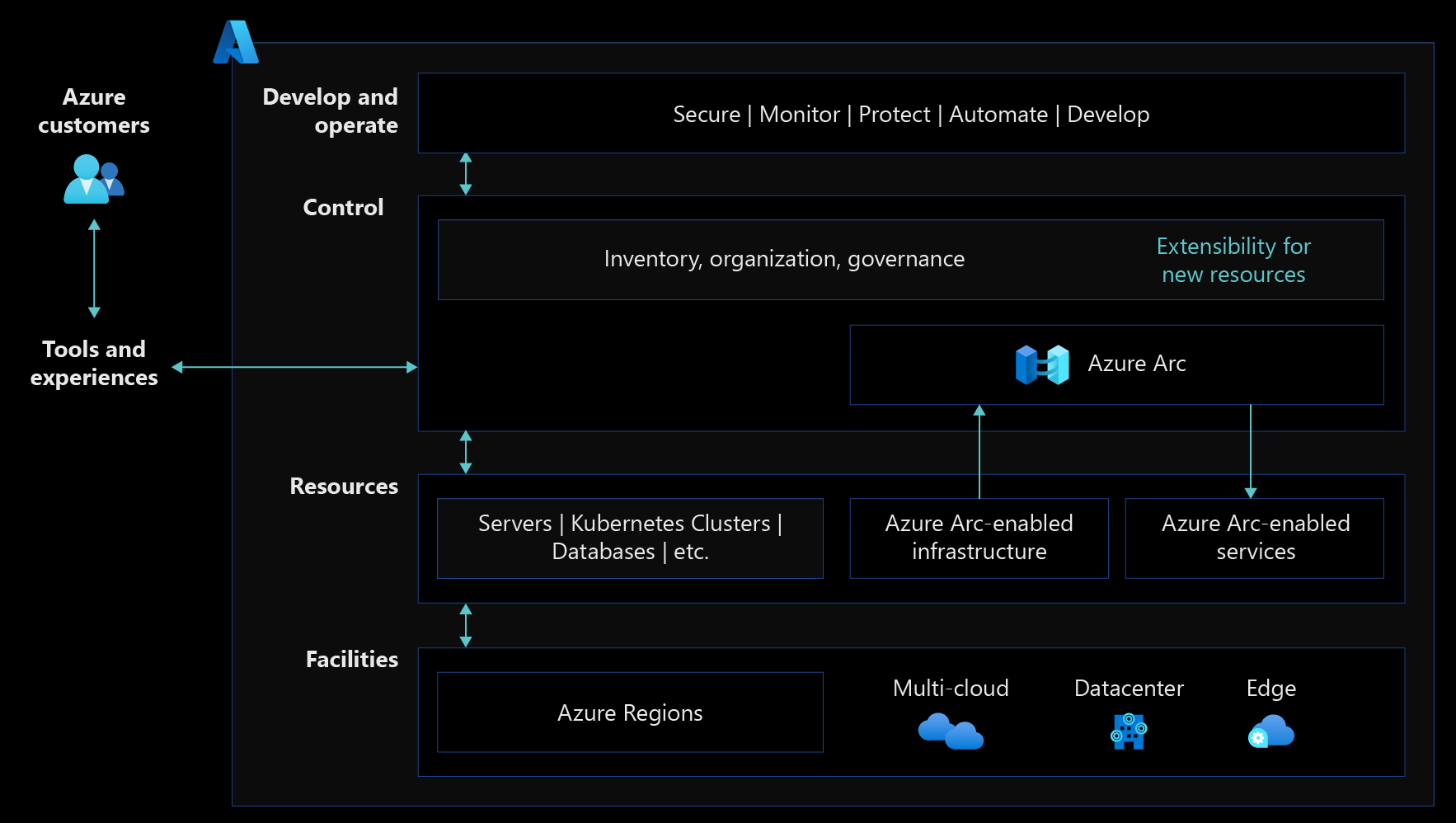

企業目前正在內部部署、多個公用雲端和邊緣中,跨各種生態系統建置和執行應用程式。 當您在這些分散式環境中工作時,請務必找出確保合規性和管理大規模伺服器、應用程式和資料的方式,同時維持靈活度。

Azure 登陸區域 提供:特定的架構方法。 參考架構。 一組參考實作,可協助您為任務關鍵性技術平臺和支援的工作負載準備登陸區域。

如需視覺效果中標示 A-I 之設計區域的詳細資訊,請參閱 環境設計區域。

Azure 登陸區域的設計考慮混合式和多重雲端。 若要支援混合式和多重雲端,參考架構需要兩個新增專案:

- 混合式和多重雲端連線能力: 瞭解使用 Azure Arc 的重要網路設計考慮和建議。

- 整合作業: 包含已啟用 Azure Arc 的資源,以一致的工具擴充治理和作業支援。

為何使用混合式?

隨著組織採用新式雲端服務和相關聯的優點,在舊版內部部署基礎結構旁平行執行服務的期間是不可避免的。 當您的組織進一步評估雲端服務或商務需求時,您的小組可能會選擇執行多個公用雲端服務。 操作分散式異質資產需要簡化、合併的管理與治理,以減少作業影響。

使用作為雲端採用架構指引一部分的登陸區域概念,來建立建置混合式架構的模式,以及引進連線能力、治理和監視的標準。 當您的策略性意圖是簡化及合併移轉專案之後的基礎結構和服務時,這項工作會有所説明。 設定管理流程和工具的標準,可移除將工作負載移至 Azure 之後需要調整工作負載的需求。

必要條件

熟悉 Azure 登陸區域很有説明。 如需詳細資訊,請參閱 Azure 登陸區域 概觀 和 Azure 登陸區域 實作指引。

Azure 提供各種管理工具,可協助您大規模監視和管理基礎結構和應用程式。 實作混合式登陸區域時,請務必擴充 Azure 工具,以控制 Azure 外部的基礎結構和應用程式。 此方法會建立單一管理平面和整個混合式資產的單一檢視,讓監視和管理盡可能簡單。

已啟用 Azure Arc 的伺服器設計指導方針

Azure Arc 藉由提供一致的多雲端和內部部署管理平臺,簡化治理和管理。 Azure Arc 可讓您使用單一窗格來管理整個環境,方法是將現有的資源投影到Azure Resource Manager。

| Cda | 描述 |

|---|---|

| 身分識別和存取管理 | 當您使用 Azure Arc 集中管理混合式資源時,存取控制設計的最佳做法來保護您的混合式資源。 |

| 網路拓撲和連線能力 | 使用已啟用 Azure Arc 的伺服器和資訊的設計考慮,說明如何安全地將它們連線到企業級登陸區域。 |

| 資源組織 | 資源一致性和標記策略的最佳做法,包括混合式和多重雲端資源的最佳做法。 |

| 控管與安全性專業領域 | 雲端採用架構的企業級登陸區域架構包括透過結構化使用將資源分割成邏輯群組的管理群組,將部署Azure 原則和角色型存取控制 (RBAC) 標準化的模式。 您可以使用 Azure Arc 之類的技術來擴充這些模式。 |

| 管理專業領域 | 使用 Azure Arc 將 Azure 管理服務延伸至其他環境,例如內部部署和其他雲端平臺。 企業級提供在 Azure 企業資產上操作維護已啟用 Azure Arc 的伺服器,並在平台層級進行集中式管理和監視的指引。 |

| 自動化專業領域 | Azure Arc 可協助您使用原生 Azure 資源所擁有的相同體驗層級和自動化,來管理裝載于 Azure 外部的數位狀態。 規劃盡可能使用自動化來讓代理程式上線、生命週期管理,以及透過 Azure Arc 擴充您的 Azure 控制平面功能。 |

| 成本控管 | 使用預算、成本配置和退款來追蹤未受監視和未受監視的資源,讓您無法提高財務責任。 |

已啟用 Azure Arc 的 Kubernetes 設計指導方針

設計指導方針會針對推動混合式多重雲端環境中 Azure 登陸區域的雲端採用架構設計的重要決策提供建議。 使用已啟用 Azure Arc 的 Kubernetes 時,請考慮 Azure 登陸區域實作的下列重要設計區域:

| Cda | 描述 |

|---|---|

| 身分識別和存取管理 | 正確存取控制設計的最佳做法,可保護混合式 Kubernetes 叢集資源,因為它們是使用已啟用 Azure Arc 的 Kubernetes 從 Azure 集中管理。 |

| 網路拓撲和連線能力 | 使用已啟用 Azure Arc 的 Kubernetes 時的設計考慮,以及如何安全地將它們連線到您的 Azure 登陸區域。 |

| 資源組織 | 資源一致性和標記策略的最佳做法,其中包含已啟用混合式和多重雲端 Azure Arc 的 Kubernetes 叢集資源。 |

| 控管與安全性專業領域 | 雲端採用架構的 Azure 登陸區域架構包含將部署Azure 原則和角色型存取控制標準化 (RBAC) 的模式。 您可以透過結構化的管理群組使用來標準化部署,以將資源分割成邏輯群組。 使用已啟用 Azure Arc 的 Kubernetes 等技術來擴充這些模式。 |

| 管理專業領域 | 類似于治理技術,您可以透過 Azure Arc 將 Azure 管理服務延伸至其他環境,例如內部部署和其他雲端平臺。Azure 登陸區域提供在 Azure 企業資產上操作維護及操作已啟用 Azure Arc 的 Kubernetes 叢集資源的指引,並在平台層級進行集中式管理和監視。 |

| 自動化專業領域 | Azure Arc 可讓組織管理裝載于 Azure 外部的數位狀態,其體驗和自動化層級與原生 Azure 資源相同。 在 Azure 登陸區域實作過程中,請盡可能規劃使用自動化。 自動化的機會包括叢集上線、代理程式和延伸模組生命週期,以及擴充已啟用 Azure Arc 的 Kubernetes 叢集資源的 Azure 控制平面功能。 |

| 擴充功能管理 | 管理已啟用 Azure Arc 的 Kubernetes 叢集延伸模組的最佳做法,可支援擴充已啟用 Azure Arc 的 Kubernetes 資源的 Azure 控制平面功能。 |

| CI/CD 和 GitOps 專業領域專業領域 | 作為雲端原生結構,Kubernetes 需要雲端原生方法來進行部署和作業。 使用已啟用 Azure Arc 的 Kubernetes 叢集資源,瞭解混合式和多重雲端環境中的主要 CI/CD 和 GitOps 專業領域。 |

| 服務可檢視性 | 服務可檢視性很重要。 它可協助您瞭解以動態架構為基礎的分散式和雲端系統所發生的效能問題。 瞭解如何使用已啟用 Azure Arc 的 Kubernetes 叢集資源,在混合式和多重雲端環境中設計服務可觀察性模式。 |

| 成本控管 | 追蹤已啟用 Azure Arc 的 Kubernetes 叢集資源,讓您無法增加預算、成本配置和退款的未受監視資源。 |

已啟用 Azure Arc 的SQL 受管理執行個體設計指導方針

設計指導方針會針對推動混合式多重雲端環境中 Azure 登陸區域的雲端採用架構設計的重要決策提供建議。 使用已啟用 Azure Arc 的 SQL 受管理執行個體時,請考慮 Azure 登陸區域實作的下列重要設計區域:

| Cda | 描述 |

|---|---|

| 身分識別和存取管理 | 正確存取控制設計的設計考慮和最佳做法,以保護已啟用 Azure Arc 的SQL 受管理執行個體和資料控制器資源。 |

| 網路拓撲和連線能力 | 使用已啟用 Azure Arc 的SQL 受管理執行個體時的設計考慮和最佳做法,以及如何安全地將它們連線到您的 Azure 登陸區域。 |

| 儲存體專業領域 | 使用已啟用 Azure Arc 的SQL 受管理執行個體時,選擇正確儲存體架構的設計考慮和最佳做法。 |

| 資源組織 | 資源一致性和標記策略的設計考慮和最佳做法,包括您的混合式和多重雲端 Azure Arc 支援的資料服務資源。 |

| 控管與安全性專業領域 | 雲端採用架構的 Azure 登陸區域架構包含將部署Azure 原則和角色型存取控制標準化 (RBAC) 的模式。 透過結構化的管理群組使用將資源分割成邏輯群組,將部署標準化。 使用已啟用 Azure Arc 的SQL 受管理執行個體等技術來擴充模式。 |

| 管理專業領域 | 與治理技術類似,您可以透過 Azure Arc 將 Azure 管理服務延伸至其他環境,例如內部部署和其他雲端平臺。Azure 登陸區域提供操作維護及操作已啟用 Azure Arc 的資料服務資源的指引。 在 Azure 企業資產上管理已啟用 Azure Arc 的資料服務資源,並在平台層級使用集中式管理和監視。 |

| 商務持續性和災害復原 | 設計高可用性災害復原架構的設計考慮和最佳做法,以支援企業中已啟用 Azure Arc 的SQL 受管理執行個體商務持續性。 |

| 可升級性專業領域 | 在已啟用 Azure Arc 的 SQL 受管理執行個體上設定和管理升級程式的設計考慮與最佳做法。 |

| 成本控管 | 追蹤已啟用 Azure Arc SQL 受管理執行個體 資源之預算、成本配置和退款的帳戶,以追蹤未受監視和未受監視的資源。 |

下一步

如需混合式和多重雲端雲端旅程的詳細資訊,請檢閱下列資源:

- 瞭解如何設計 正確的存取控制來保護混合式環境。

- 檢閱 已啟用 Azure Arc 的伺服器需求的網路拓撲和連線 能力。

- 瞭解如何 管理混合式和多重雲端環境。