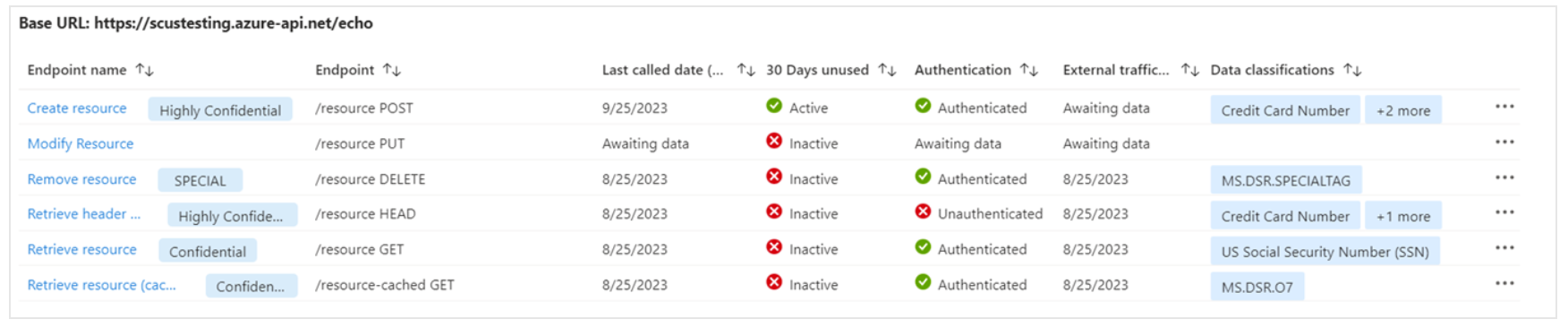

一旦您的 API 上線,「適用於 API 的 Defender」就會開始監視您的 API 是否有敏感性資料暴露。 API 會使用您組織的Microsoft Purview 資訊保護 (MIP) 治理規則所定義的內建和自定義敏感性資訊類型和標籤來分類。 如果您沒有設定 MIP Purview,API 會使用下列功能設定的 Microsoft Defender for Cloud 預設分類規則集進行分類。

在「適用於 API 的 Defender」清查體驗中,您可以透過新增篩選條件來搜尋敏感度標籤或敏感性資訊類型,以識別具有自訂分類和資訊類型的 API。

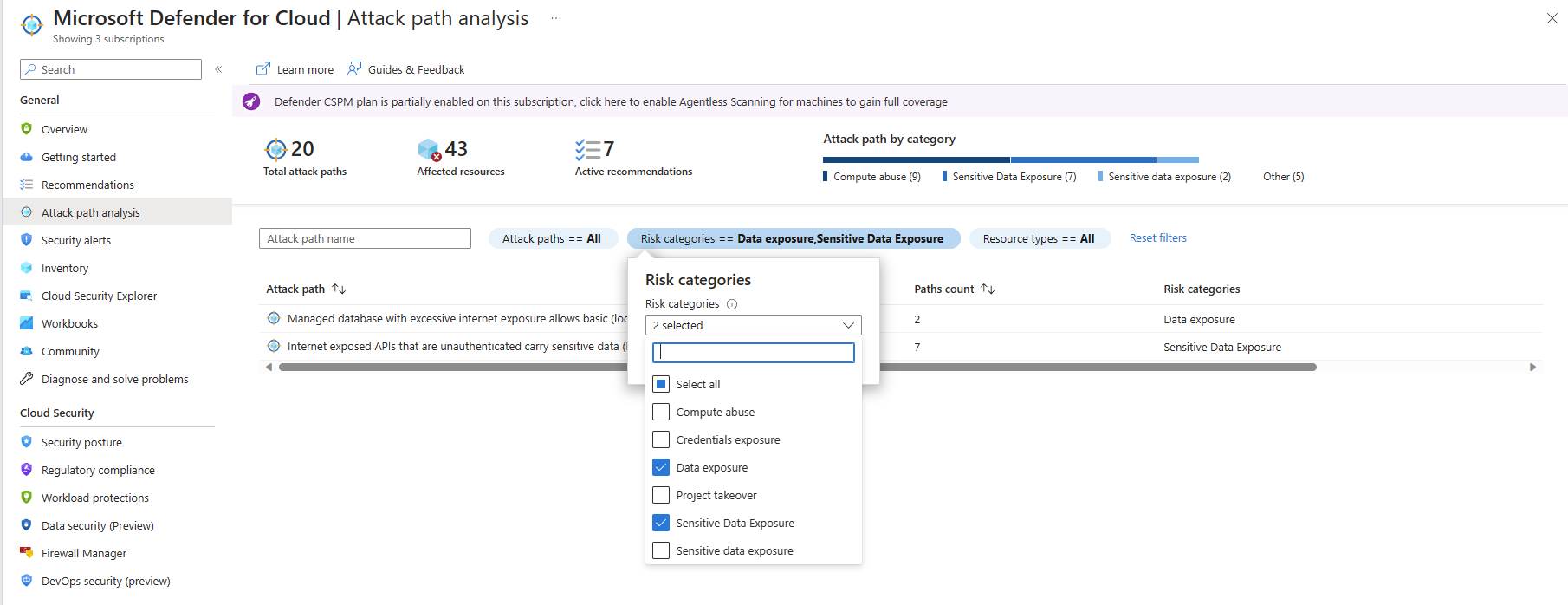

透過攻擊路徑探索 API 暴露

啟用「Defender 雲端安全性態勢管理 (CSPM)」方案後,API 攻擊路徑可讓您探索並修補 API 資料外洩的風險。 如需詳細資訊,請參閱 Defender CSPM 中的資料安全性態勢管理。

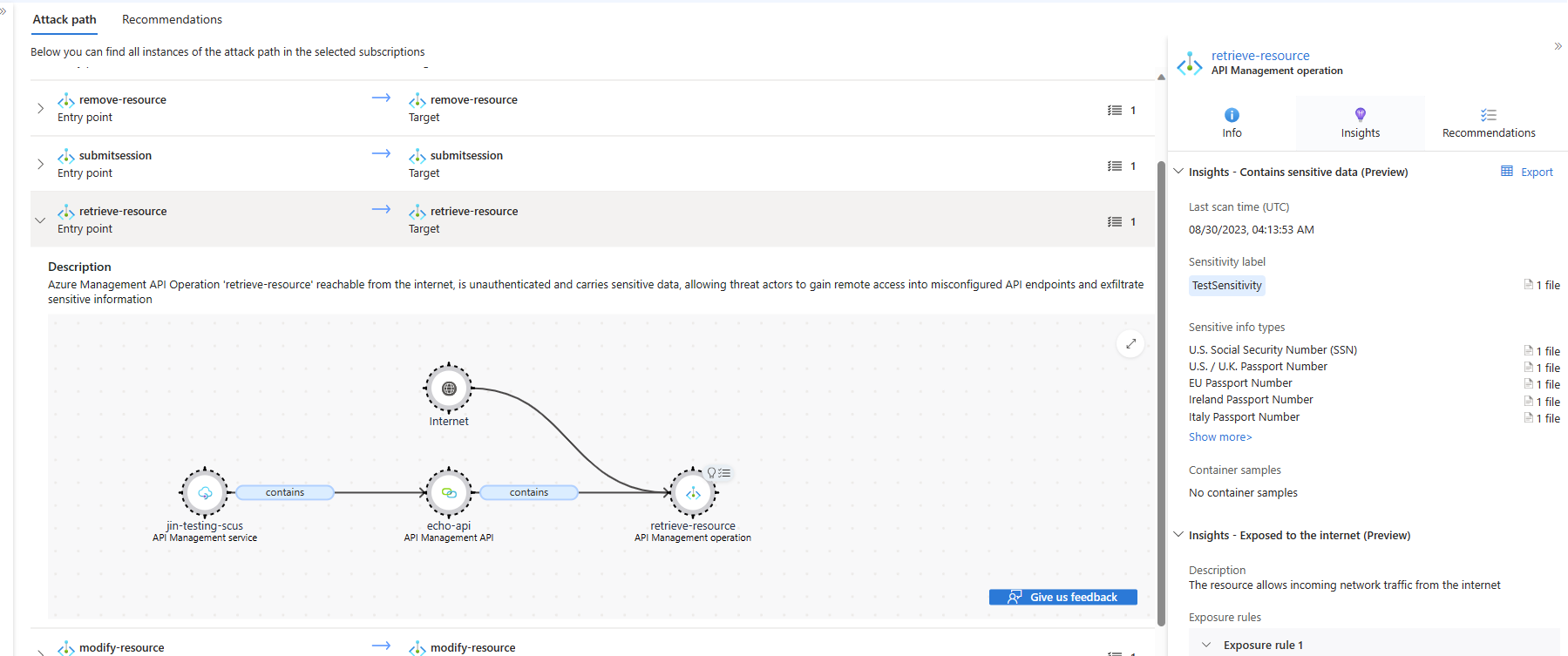

選取 API 攻擊路徑 Internet exposed APIs that are unauthenticated carry sensitive data 並檢查資料路徑:

選取已發佈的攻擊路徑,以檢視攻擊路徑詳細資料。

選取 [深入解析] 資源。

展開深入解析,以分析此攻擊路徑的進一步詳細資料:

如需風險降低步驟,請開啟 [作用中的建議],並解決範圍內 API 端點狀況不良的建議。

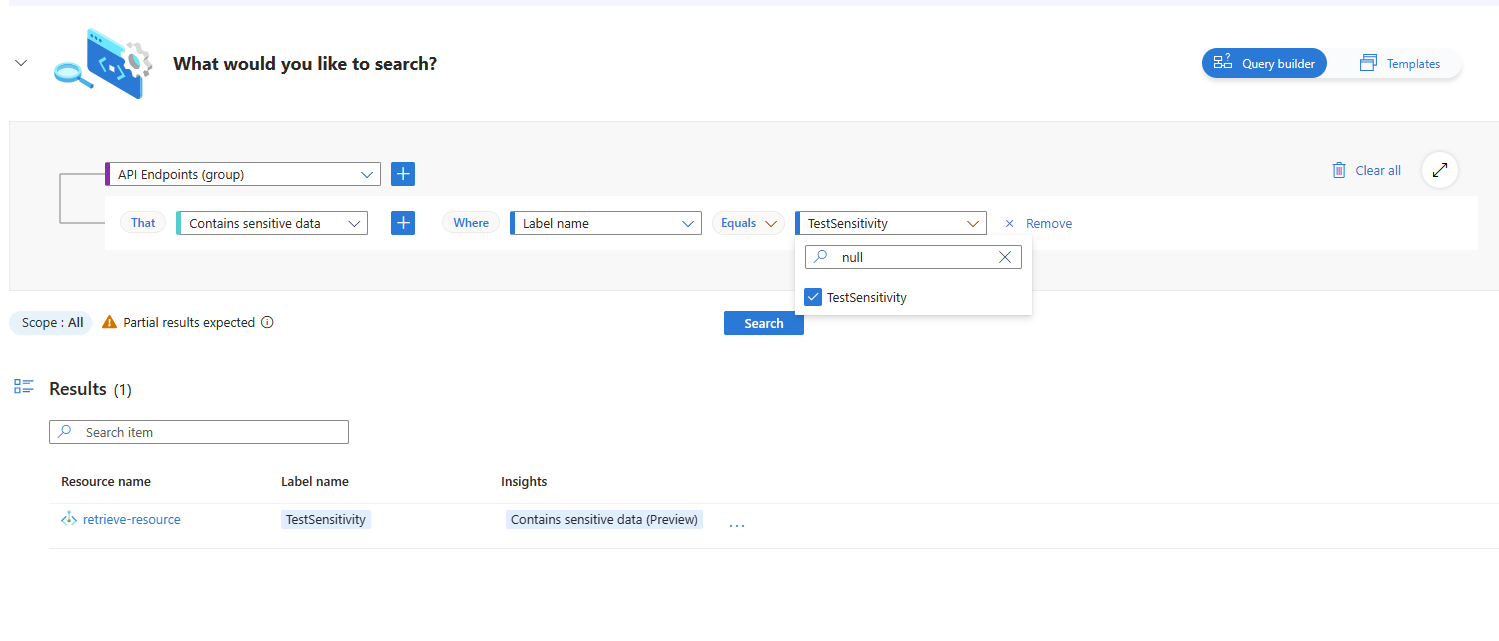

透過 Cloud Security Graph 探索 API 資料暴露

啟用「Defender 雲端安全性態勢管理 (CSPM)」方案後,您可以透過新增以下篩選條件來檢視敏感性 API 資料暴露並根據您的敏感度設定來識別 API 標籤:

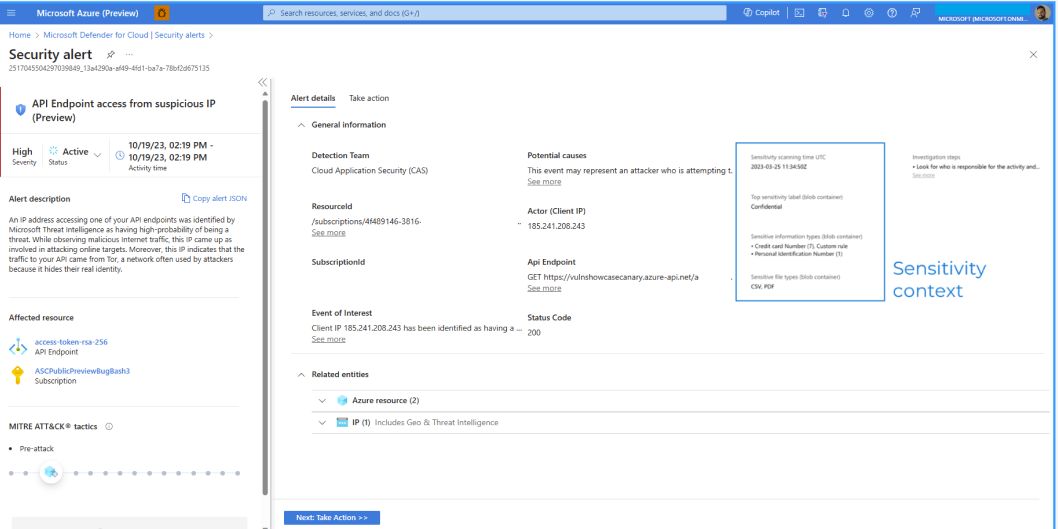

探索安全性警示中的敏感性 API

透過「適用於 API 的 Defender」以及將資料敏感度整合到 API 安全性警示中,您可以優先處理涉及敏感性資料暴露的 API 安全性事件。 如需詳細資訊,請參閱「適用於 API 的 Defender」警示。

在警示的擴充屬性中,您可以尋找敏感度內容的敏感度掃描結果:

- 敏感度掃描時間 UTC:上次執行掃描的時間。

- 最高敏感度標籤:在 API 端點中找到的最敏感標籤。

- 敏感性資訊類型:找到的信息類型,以及它們是否以自定義規則為基礎。

- 敏感性檔案類型:敏感性資料的檔案類型。

下一步

了解適用於 API 的 Defender。