本教學課程將逐步引導您完成使用 Azure 應用程式閘道部署 WebLogic Server (WLS) 的程式。

負載平衡是將 Oracle WebLogic Server 叢集移轉至 Azure 不可或缺的一部分。 最簡單的解決方案是使用為 Azure 應用程式閘道內建的支援。 應用程式閘道包含在 Azure 上的 WebLogic 叢集支援中。 如需 Azure 上 WebLogic 叢集支援的概觀,請參閱 什麼是 Azure 上的 Oracle WebLogic Server?。

在本教學課程中,您將瞭解如何:

- 選擇如何將 TLS/SSL 憑證提供給應用程式閘道

- 使用 Azure 應用程式閘道將 WebLogic Server 部署至 Azure

- 驗證 WLS 和應用閘道的成功部署

先決條件

在執行類似 UNIX 命令行環境的電腦上 OpenSSL。

雖然可能有其他工具可用於憑證管理,但本教學課程還是使用OpenSSL。 您可以找到與許多 GNU/Linux 發行版配套的 OpenSSL,例如 Ubuntu。

作用中的 Azure 訂用帳戶。

- 如果您沒有 Azure 訂用帳戶,建立免費帳戶。

能夠部署在 Azure VM 上已設定的 WebLogic Server 叢集,這是在 在 Azure 虛擬機上運行 Oracle WebLogic Server 的解決方案中所述的方案之一。其他虛擬機(VM)方案不支援 Azure 應用程式閘道的自動整合。 本文中的步驟僅適用於支援自動整合 Azure 應用程式閘道的供應專案。

注意

Azure Kubernetes Service 上的 WLS(AKS) 供應專案已完整支援 Azure 應用程式閘道。 如需詳細資訊,請參閱在 Azure Kubernetes Service (AKS) 叢集上使用 WebLogic Server 部署 Java 應用程式。

遷移背景

以下是考慮移轉內部部署 WLS 安裝和 Azure 應用程式閘道時的一些注意事項。 雖然本教學課程的步驟是將負載平衡器架設在 Azure 上的 WebLogic Server 叢集前的最簡便的方法,但還有其他許多方法可以執行此動作。 此清單會顯示其他一些要考慮的事項。

- 如果您有現有的負載平衡解決方案,請確定 Azure 應用程式閘道符合或超過其功能。 如需 Azure 應用程式閘道與其他 Azure 負載平衡解決方案相比的功能摘要,請參閱 Azure中的負載平衡選項概觀。

- 如果您現有的負載平衡器提供安全保護,以抵禦常見的攻擊和漏洞,那麼應用程式閘道就能滿足您的需求。 應用程式閘道的內建 Web 應用程式防火牆 (WAF) 會實作 OWASP (Open Web Application Security Project) 核心規則集。 如需應用程式閘道中 WAF 支援的詳細資訊,請參閱 Azure 應用程式閘道功能的 Web 應用程式防火牆 一節。

- 如果您現有的負載平衡解決方案需要端對端 TLS/SSL 加密,您必須依照本指南中的步驟執行更多設定。 請參閱 端對端 TLS 加密 一節 TLS 終止概觀和端對端 TLS 搭配應用程式閘道,以及 Oracle 檔案 在 Oracle Fusion 中間件中設定 SSL。

- 如果您要針對雲端進行優化,本指南會示範如何從頭開始使用 Azure 應用程式閘道和 WLS。

- 如需將 WebLogic Server 移轉至 Azure 虛擬機的完整調查,請參閱 將 WebLogic Server 應用程式移轉至 Azure 虛擬機器。

使用應用程式閘道將 WebLogic Server 部署至 Azure

本節說明如何使用 Azure 應用程式閘道自動建立為叢集節點的負載平衡器來佈建 WLS 叢集。 應用程式閘道會使用提供的TLS/SSL憑證進行TLS/SSL终止。 如需使用應用程式閘道進行 TLS/SSL 終止的進階詳細資料,請參閱應用程式閘道 的 TLS 終止概觀和端對端 TLS。

若要建立 WLS 叢集和應用程式閘道,請使用下列步驟。

如 Oracle 檔中所述,開始部署已設定的 WLS 叢集程式,但當您連線到 Azure 應用程式閘道時,請回到此頁面,如下所示。

選擇如何將 TLS/SSL 憑證提供給應用程式閘道

您有數個選項可將 TLS/SSL 憑證提供給應用程式閘道,但只能選擇一個。 本節說明每個選項,讓您可以選擇最適合部署的選項。

選項一:上傳 TLS/SSL 憑證

此選項適用於應用程式閘道面臨公用因特網的生產工作負載,或適用於需要 TLS/SSL 的內部網路工作負載。 當您選擇此選項時,會自動布建 Azure Key Vault,以包含應用程式閘道所使用的 TLS/SSL 憑證。

若要上傳現有的、已簽署的 TLS/SSL 憑證,請使用下列步驟:

- 請遵循憑證簽發者中的步驟來建立受密碼保護的 TLS/SSL 憑證,並指定憑證的 DNS 名稱。 如何選擇通配符與單一名稱憑證的問題不在本文件的討論範圍內。 這裡兩者都可以。

- 使用 PFX 檔案格式從您的簽發者匯出憑證,並將其下載到本機計算機。 如果您的簽發者不支援匯出為 PFX,可以使用工具將許多憑證格式轉換成 PFX 格式。

- 完整填寫 [ 基本] 窗格。

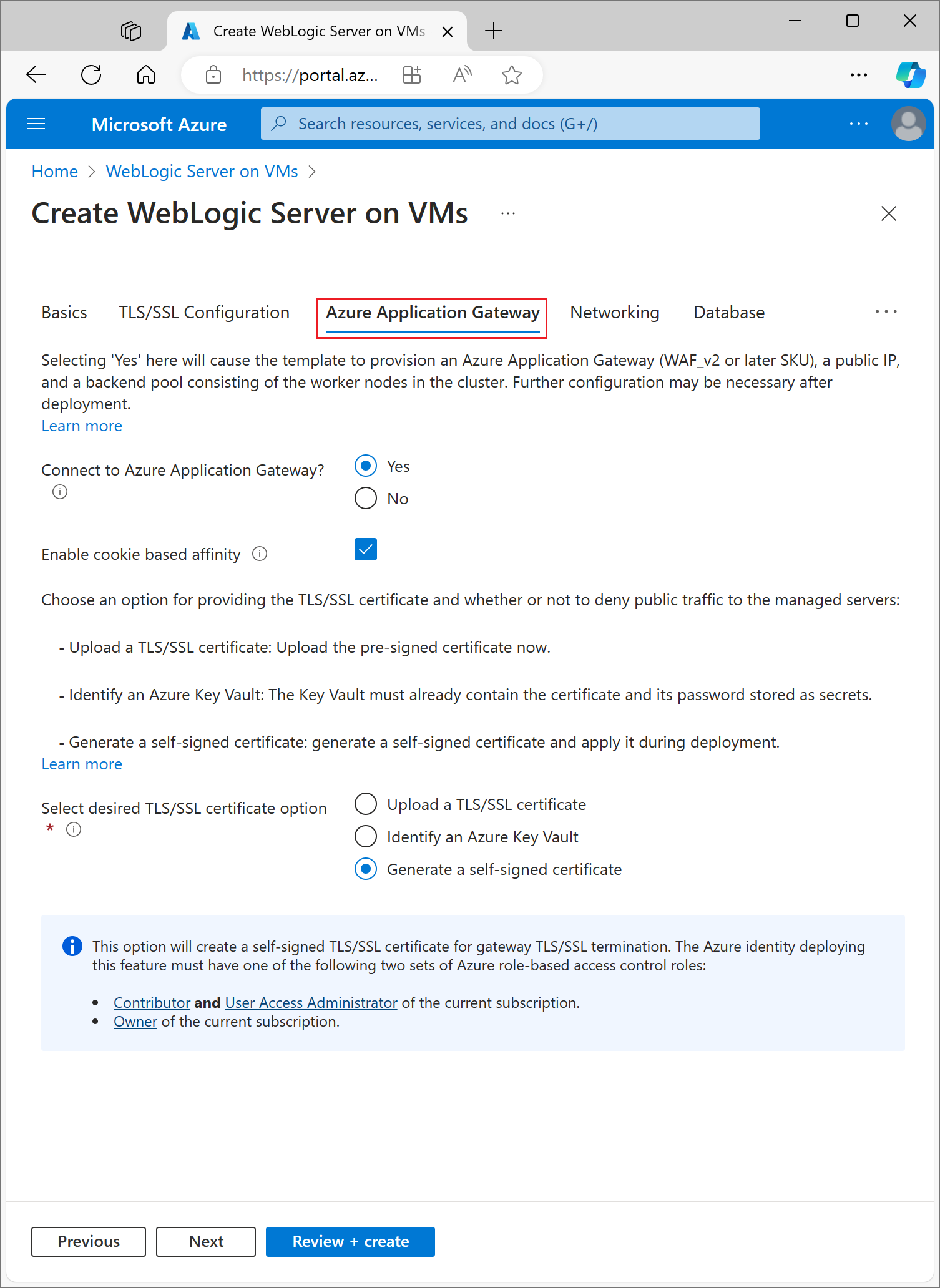

- 選取 [Azure 應用程式閘道] 區段。

- 在 [連線至 Azure 應用程式閘道旁,選取 [是] [是]。

- 選取 [上傳 TLS/SSL 憑證]。

- 在欄位 的 SSL 憑證中選擇檔案瀏覽器圖示。 導航至下載的 PFX 格式憑證,然後選取 [開啟]。

- 在 [密碼] 方塊中輸入憑證的密碼,在 [確認密碼] 方塊中確認密碼。

- 選取 下一步。

- 選擇是否要直接拒絕公用流量到受控伺服器的節點。 如果您選取 [ 是],則受控伺服器只能透過應用程式閘道存取。

選取 DNS 組態

TLS/SSL 憑證在憑證簽發者發出時,會與 DNS 網域名稱相關聯。 請遵循本節中的步驟,使用憑證的 DNS 名稱來設定部署。 您必須在部署介面中達到一定的進度,才能選取部署所需的資源群組和虛擬網路。

您可以使用您已創建的 DNS 區域,或啟用部署來自動創建一個。 若要瞭解如何建立 DNS 區域,請參閱 快速入門:使用 Azure 入口網站建立 Azure DNS 區域和記錄。

使用現有的 Azure DNS 區域

若要搭配應用程式閘道使用現有的 Azure DNS 區域,請使用下列步驟:

- 設定自定義 DNS 別名旁,選取 [是] [是]。

- 使用現有的 Azure DNS 區域 選取 [是] 。

- 請在 DNS 區域名稱旁邊輸入 Azure DNS 區域名稱。

- 輸入包含上一個步驟中 Azure DNS 區域的資源群組。

注意

您在 DNS 區域內定義的主機名必須先可以被公開解析,才能部署提供方案。

啟用部署以建立新的 Azure DNS 區域

若要建立要與應用程式閘道搭配使用的 Azure DNS 區域,請使用下列步驟:

- 設定自定義 DNS 別名旁,選取 [是] [是]。

- 在 [使用現有的 Azure DNS 區域] 旁邊,選擇 [沒有]。

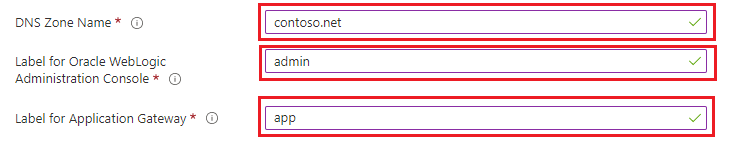

- 請在 DNS 區域名稱旁邊輸入 Azure DNS 區域名稱。 新的 DNS 區域會建立在與 WLS 相同的資源群組中。

最後,指定子 DNS 區域的名稱。 部署會建立兩個子 DNS 區域來搭配 WLS 使用:一個用於管理主控台,另一個用於應用程式閘道。 例如,如果 DNS 區域名稱 值 是 contoso.net,您可以輸入 系統管理員 和 應用程式 作為名稱。 管理主控台可在 admin.contoso.net 取得,應用程式閘道可在 app.contoso.net取得。 別忘了按照 Azure DNS 的 DNS 區域委派中的指示設定 DNS 委派。

下列各節詳述提供 TLS/SSL 憑證給應用程式閘道的其他選項。 如果您滿意您選擇的選項,可以跳到 繼續部署一節。

選項二:產生自我簽署憑證

此選項僅適用於測試和開發部署。 使用此選項時,會自動建立 Azure Key Vault 和自我簽署憑證,並將憑證提供給應用程式閘道。

若要要求部署以執行這些動作,請使用下列步驟:

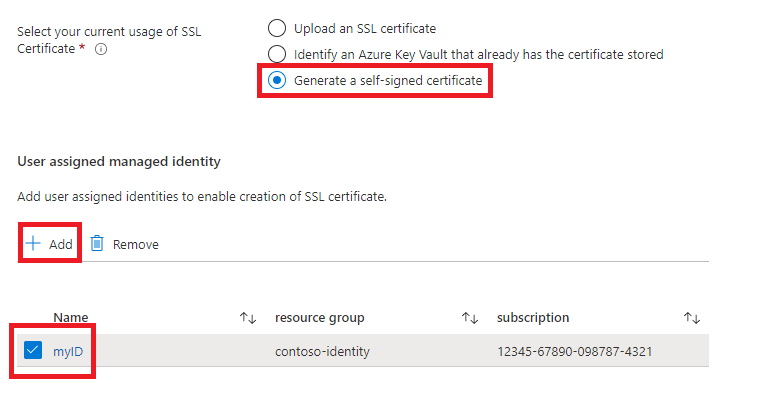

- 在 [Azure 應用程式閘道] 區段中,選取 [產生自我簽署憑證。

- 請選擇使用者指派的管理身分識別。 此選擇是讓部署建立 Azure Key Vault 和憑證的必要條件。

- 如果您還沒有使用者指派的受控身分,請選取 添加 以開始建立。

- 若要建立使用者指派的受控身分,請遵循 使用 Azure 入口網站建立、列出、刪除或指派角色中的 建立使用者指派的受控身分一節 中的步驟。 選取使用者指派的受控識別之後,請確定已核取使用者指派受控識別旁邊的複選框。

繼續部署

您現在可以繼續進行 WLS 部署的其他方面,如 Oracle 文檔中所述的

部署最多可能需要 15 分鐘的時間,視網路狀況和其他因素而定。

驗證 WLS 和應用閘道的成功部署

本節說明快速驗證 WLS 叢集和應用程式閘道部署成功的技術。

如果您選取 [移至資源群組 ],然後在上一節結尾選取 myAppGateway ,您現在會查看應用程式網關的概觀頁面。 如果沒有,您可以在 Azure 入口網站頂端的文字框中輸入 myAppGateway ,然後選取出現的正確頁面。 請務必選取您為 WLS 叢集建立的資源群組內的一個項目。 然後,完成下列步驟:

- 在 myAppGateway概觀頁面的左窗格中,向下捲動至 [監控] 區段,然後選取 [後端健康狀態]。

- 載入 訊息消失之後,您應該會在螢幕中間看到一個表格,顯示您的集群節點已配置為後端集區中的節點。

- 確認每個節點的狀態顯示為 "健康"。

清除資源

如果您不打算繼續使用 WLS 叢集,請使用下列步驟刪除 Key Vault 和 WLS 叢集:

- 請流覽 myAppGateway 的概觀頁面,如上一節所示。

- 在頁面頂端的 [資源群組] 文字底下,選取資源群組。

- 選擇 ,刪除資源群組。

- 輸入會著重於標示為 [資源群組名稱] 的欄位。 依要求輸入資源組名。

- 選擇 刪除。

後續步驟

繼續探索在 Azure 上執行 WLS 的選項。