Terraform 允許對雲端基礎結構進行定義、預覽和部署。 使用 Terraform,您可以使用 HCL 語法建立組態檔。 HCL 語法可讓您指定雲端提供者,例如 Azure,以及構成雲端基礎結構的專案。 建立組態檔之後,您會建立一個 執行計劃 ,讓您在部署基礎結構變更之前先預覽這些變更。 驗證變更之後,您會套用執行計劃來部署基礎結構。

本文將介紹您若要使用Terraform,可以選擇如何驗證Azure的方法。

在本文中,您將學會如何:

- 設定 Cloud Shell

- 顯示目前的 Azure 帳戶

- 了解常見的 Terraform 和 Azure 驗證案例

- 透過 Cloud Shell Microsoft 帳戶進行驗證(使用 Bash 或 PowerShell)

- 從 Windows 透過Microsoft帳戶進行驗證(使用 Bash 或 PowerShell)

- 使用 Azure CLI 建立服務主體

- 使用 Azure PowerShell 建立服務主體

- 在環境變數中指定服務主體認證

- 在 Terraform 提供者區塊中指定服務主體認證

1.設定您的環境

- Azure 訂用帳戶:如果您沒有 Azure 訂用帳戶,請在開始前建立免費帳戶。

2. 開啟 Cloud Shell

如果您已經開啟 Cloud Shell 會話,您可以跳至下一節。

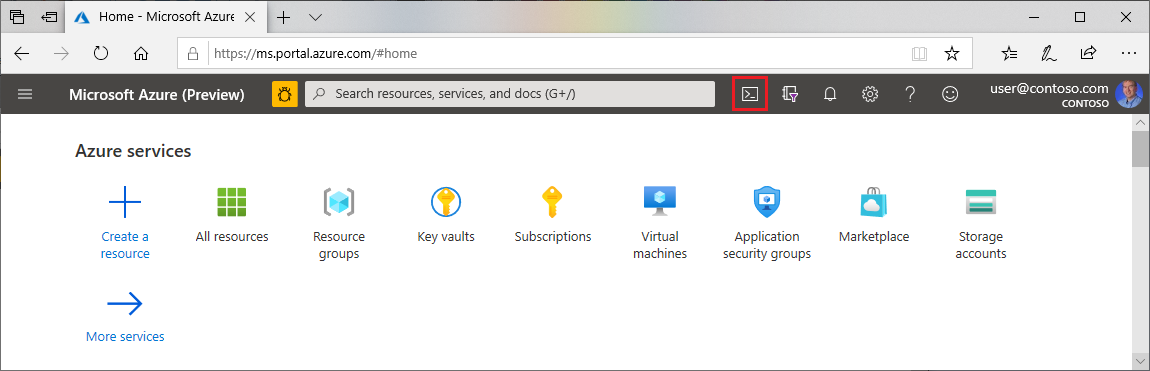

流覽至 Azure 入口網站

如有必要,請登入您的 Azure 訂用帳戶並變更 Azure 目錄。

開啟 Cloud Shell。

如果您先前尚未使用 Cloud Shell,請設定環境和記憶體設定。

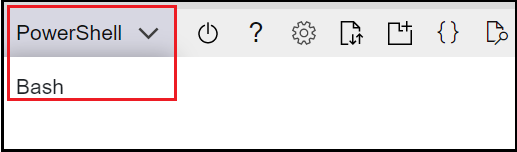

選取命令行環境。

3.在 Azure Cloud Shell 中安裝最新版本的 Terraform

Cloud Shell 會自動更新至最新版本的 Terraform。 不過,更新是在發行后的幾周內進行。 本文說明如何下載並安裝目前的 Terraform 版本。

判斷 Cloud Shell 中使用的 Terraform 版本。

terraform version如果 Cloud Shell 中安裝的 Terraform 版本不是最新版本,您會看到一則訊息,指出 Terraform 的版本已過期。

如果您使用的是指定的版本,請跳至下一節。 否則,請繼續進行下列步驟。

流覽至 Terraform 下載頁面。

向下捲動至 Linux 下載連結。

將滑鼠移至 64 位 連結上方。 此連結適用於適用於 Cloud Shell 的最新 64 位 Linux AMD 版本。

複製 URL。

執行

curl,將佔位符替換為上一個步驟中的URL。curl -O <terraform_download_url>將檔案解壓縮。

unzip <zip_file_downloaded_in_previous_step>如果目錄不存在,請建立名為 的

bin目錄。mkdir bin將

terraform檔案移至bin目錄。mv terraform bin/關閉並重新啟動 Cloud Shell。

確認下載的 Terraform 版本在系統搜尋路徑中位於第一順序。

terraform version

4.確認預設的 Azure 訂用帳戶

當您使用Microsoft帳戶登入 Azure 入口網站時,會使用該帳戶的預設 Azure 訂用帳戶。

Terraform 會自動使用預設 Azure 訂用帳戶中的資訊進行驗證。

執行 az account show 以確認目前的Microsoft帳戶和 Azure 訂用帳戶。

az account show

您透過 Terraform 所做的任何變更都會顯示在顯示的 Azure 訂用帳戶上。 如果是您想要的,請略過本文的其餘部分。

排除 Azure 上 Terraform 的故障

針對在 Azure 上使用 Terraform 時的常見問題進行疑難解答