Microsoft Defender 外部受攻擊面管理 (Defender EASM) 持續發現並繪製您的數位攻擊面,讓您能從外部視角了解您的線上基礎設施。

Defender EASM 為您的資安與 IT 團隊提供必要的可視性,協助他們識別未知因素、優先排序風險、消除威脅,並將漏洞與風險的控制範圍擴展至防火牆之外。 攻擊面洞察是透過利用漏洞與基礎設施資料來呈現組織關注的關鍵領域。

發現與清點

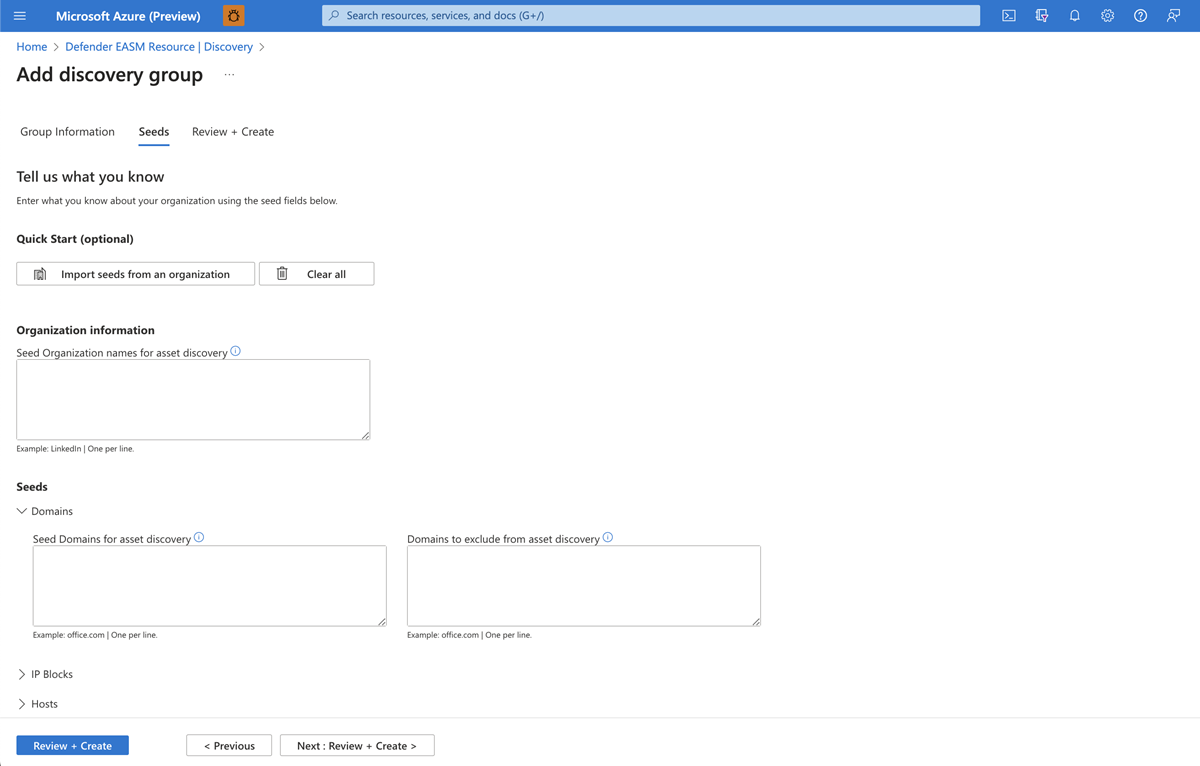

Microsoft 專有的發現技術透過觀察到的與已知合法資產的連結,遞迴搜尋基礎設施。 它會推斷該基礎設施與組織的關係,以揭露先前未知且未被監控的資產。 這些已知的合法資產稱為 發現種子。 Defender EASM 首先發現與這些特定實體的強連結,然後遞迴揭示更多連結,最終彙整你的攻擊面。

Defender EASM 的發現包含以下類型的資產:

- 網域

- IP 位址區塊

- Hosts

- Email聯絡人

- 自治系統號碼 (ASN)

- Whois 組織

發現的資產會被索引並分類在您的 Defender EASM 庫存中,讓您能動態記錄整個管理下的網路基礎設施。 資產依 近期 (目前活躍) 或 歷史資產分類。 它們可能包括網頁應用程式、第三方相依性及其他資產連接。

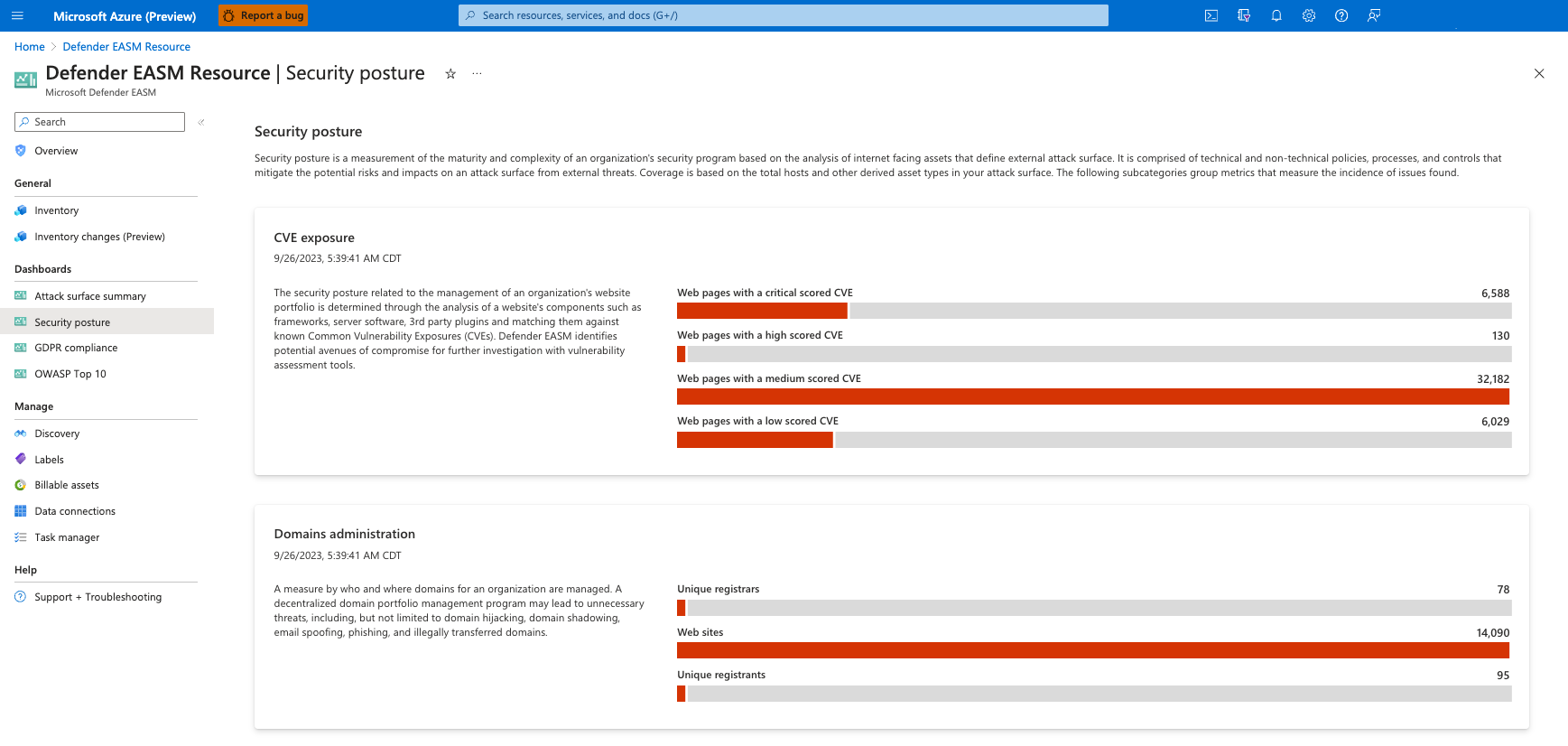

儀表板

Defender EASM 利用儀表板協助您快速了解線上基礎設施及組織面臨的任何關鍵風險。 儀表板設計用以洞察特定風險領域,包括漏洞、合規性及安全衛生。 這些洞察能幫助您迅速針對攻擊面中對組織構成最大風險的組成部分進行處理。

資產管理

您可以篩選庫存,找出對您和組織最重要的洞察。 篩選功能提供彈性與自訂,幫助你存取特定子集的資產。 過濾功能也能讓 Defender EASM 資料針對你的特定使用情境發揮作用,無論你是在尋找連接棄用基礎設施的資產,還是尋找新的雲端資源。

使用者權限

組織中被指派為擁有者或貢獻者角色的使用者,可以建立、刪除及編輯 Defender EASM 資源及資源中的庫存資產。 擁有者與貢獻者角色擁有使用平台所有功能與特色的權限。

被指派為讀取器角色的使用者可以查看 Defender EASM 資料,但無法建立、刪除或編輯資源或庫存資產。

Defender EASM 不支援跨租戶資源存取,包括透過 Azure Lighthouse 存取。 Defender EASM 資源必須透過直接認證至該資源所在的租戶來存取。

資料落地、可用性和隱私權

Microsoft Defender EASM 包含全球資料及特定客戶資料。 底層的網際網路資料是來自 Microsoft 的全球資料。 客戶所使用的標籤即被視為客戶資料。 您的客戶資料會儲存在您選擇的區域。

為了安全考量,Microsoft 會在使用者登入時收集其 IP 位址。 IP 位址可儲存最多 30 天,但若需要調查產品可能的詐騙或惡意使用,則可保存更久。

如果 Azure 區域當機,只有該區域的 Defender EASM 客戶會受到影響。 其他 Azure 區域的服務與資料仍持續活躍。

如果組織不再是 Microsoft 的客戶,Microsoft 合規框架要求在 180 天內刪除所有客戶資料。 此政策包含儲存在離線地點的客戶資料,例如資料庫備份。 資源被刪除後,我們的團隊無法恢復。 客戶資料會在我們的資料庫中保留 75 天,但實際資源無法恢復。 75 天後,客戶資料將永久刪除。