Azure 原則 提供內建的政策定義,協助你管理 Microsoft Foundry 入口網站中 AI 模型的部署。 你可以利用這些政策來控制開發人員可以在 Foundry 入口中部署哪些模型。

先決條件

一個有有效訂閱的 Azure 帳號。 如果你沒有,請建立一個free Azure帳號。 你的 Azure 帳號可以讓你存取 Foundry 入口網站。

建立和指派政策的權限。 要建立並指派政策,您必須在Azure訂閱或資源群組層級成為 Owner或 Resource Policy Contributor。

熟悉 Azure 原則。 欲了解更多,請參閱 什麼是 Azure 原則?。

指派政策

使用 Azure CLI 找到內建的政策定義,並在作用域中指派。

登入並選擇你想工作的訂閱方式:

az login az account set --subscription "<subscription-id>"找出內建定義的政策定義 ID:

az policy definition list \ --query "[?displayName=='Cognitive Services Deployments should only use approved Registry Models'].{name:name, id:id}" \ --output table期望結果:包含策略

id的一列。建立參數檔案(範例):

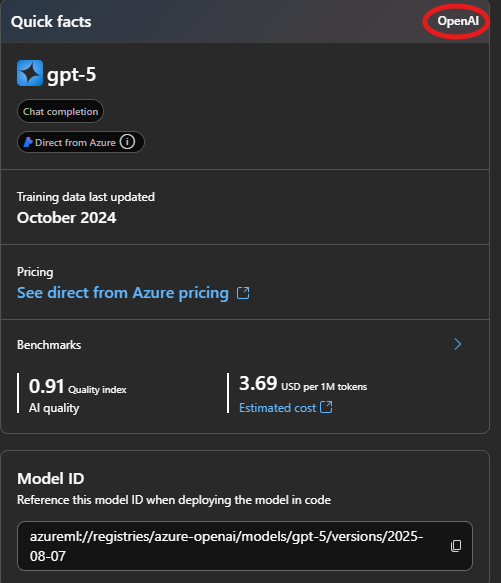

{ "effect": { "value": "Deny" }, "allowedPublishers": { "value": ["OpenAI"] }, "allowedAssetIds": { "value": [ "azureml://registries/azure-openai/models/gpt-35-turbo/versions/3" ] } }預期結果:一個符合你核准出版商名稱和型號 ID 的 JSON 檔案。

重要

此範例中的參數名稱必須與你指派的政策定義相符。 如果租戶的參數不同,請更新 JSON 鍵以符合政策定義參數。

在某個範圍(例如:訂閱範圍)分配政策:

az policy assignment create \ --name "allow-only-approved-registry-models" \ --display-name "Allow only approved registry models" \ --scope "/subscriptions/<subscription-id>" \ --policy "<policy-definition-id>" \ --params @params.json預期結果:指令回傳包含指派

id的 JSON 有效載荷。

參考資料:

監控合規性

為了監控政策的遵守情況,請遵循以下步驟:

從Azure入口網站,從頁面左側選擇Policy。 您也可以在頁面頂端的搜尋欄搜尋 「政策 」。

從Azure 原則儀表板左側,選擇 Compliance。 每個原則指派都會列出符合性狀態。 欲查看更多細節,請選擇策略配置。

更新政策指派

要用新模型更新現有的政策指派,請依照以下步驟操作:

- 從Azure入口網站,從頁面左側選擇Policy。 您也可以在頁面頂端的搜尋欄搜尋 「政策 」。

- 從 Azure 原則 儀表板左側,選擇指派項,然後找到現有的政策指派。 選擇作業旁的省略號(...),並選擇 編輯作業。

- 從 參數 分頁,將允許的 資產 ID 和 模型發行商 更新為新的核准模型 ID 和發行商名稱。

- 從 「檢視+儲存 」標籤中,選擇 「儲存 」以更新政策指派。

最佳實務

- 細緻範圍:在適當範圍內指派策略,以平衡控制與彈性。 例如,在訂閱層級申請控制訂閱中的所有資源,或在資源群組層級申請控制特定群組中的資源。

- 政策命名:使用一致的命名規則來指派政策,以便更容易辨識政策的目的。 名稱中應包含目的與範圍等資訊。

- 標籤:使用標籤來分類和管理政策。 例如,依環境(開發、測試、生產)或部門標註政策。

- 文件:保留政策指派與設定的紀錄,以便稽核。 記錄政策隨時間所做的任何變更的細節。

- 定期檢討:定期檢視政策分配,確保其符合貴組織的需求。

- 測試:在將政策套用到生產資源之前,先在非生產環境中測試。

- 溝通:確保開發者了解現行政策,並理解其對工作的影響。

驗證政策有效性

指派政策後,請確認其運作如預期:

至少等候15分鐘,讓政策指派生效。 新分配不會立刻生效。

嘗試部署不在允許清單上的模型。 若政策使用 Deny 效果,部署將因政策違規錯誤而失敗。

確認部署經核准的模型仍然有效。

請檢查Azure 原則中的 Compliance儀表板,確認政策是否正確評估資源。 不合規資源會在一個合規評估週期內出現(通常長達24小時)。

排除政策指派失敗

| 症狀 | 成因 | 解決方法 |

|---|---|---|

| 政策指派失敗且出現權限錯誤 | 你的帳戶在目標範圍中缺少 擁有者 或 資源政策貢獻 者的角色。 | 指派所需角色並重試。 請參閱 先修條件。 |

| 政策不會阻擋不合規的部署 | 政策指派尚未傳播,或是效果被設定為 審計 而非 拒絕。 | 至少等15分鐘,再重試。 確認 效果 參數是否設為 拒絕。 |

| 核准的型號被意外封鎖 | 政策參數中的模型資產 ID 或發佈者名稱與模型不完全相符。 | 將參數值與 模型目錄中的模型卡進行比較。 資產識別碼和出版商名稱是區分大小寫的。 |

| 合規儀表板顯示無數據 | 合規評估尚未完成。 Azure 原則 會在 24 小時內評估新指派。 | 等待下一次評估週期,或觸發 即時評估掃描。 |

| 指派時參數名稱不匹配錯誤 | JSON 參數鍵與政策定義不符。 | 執行 az policy definition show --name "<definition-id>" 以從定義中取得精確的參數名稱。 使用 allowedPublishers 和 allowedAssetIds。 |