快速入門:使用 Azure 入口網站診斷虛擬機器網路流量篩選問題

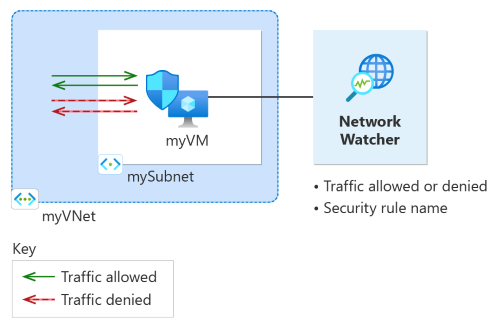

在本快速入門中,您會部署虛擬機器,並使用網路監看員 IP 流量驗證,來測試往返不同 IP 位址的連線能力。 使用 IP 流量驗證結果,您可判斷封鎖流量並導致通訊失敗的安全性規則,並了解如何將其解決。 您也會了解如何針對網路介面使用有效的安全性規則,以判斷安全性規則為何允許或拒絕流量的原因。

如果您沒有 Azure 訂用帳戶,請在開始前建立免費帳戶。

必要條件

- 具有有效訂用帳戶的 Azure 帳戶

登入 Azure

使用您的 Azure 帳戶登入 Azure 入口網站 。

建立虛擬機器

在入口網站頂端的搜尋方塊中,輸入「虛擬機器」。 在搜尋結果中,選取 [虛擬機器]。

選取 [+建立],然後選取 [Azure 虛擬機器]。

在 [建立虛擬機器] 中,輸入或選取 [基本資訊] 索引標籤中的下列值:

設定 值 專案詳細資料 訂用帳戶 選取 Azure 訂閱。 資源群組 選取 [新建]

在 [名稱] 中輸入 myResourceGroup。

選取 [確定]。[執行個體詳細資料] 虛擬機器名稱 輸入 myVM。 區域 選取 [(美國) 美國東部]。 可用性選項 選取 [不需要基礎結構備援]。 安全性類型 保留預設值 [標準]。 映像 選取 [Ubuntu Server 20.04 LTS - x64 Gen2]。 大小 選擇大小或保留預設設定。 系統管理員帳戶 驗證類型 選取 [密碼]。 使用者名稱 輸入使用者名稱。 密碼 輸入密碼。 確認密碼 重新輸入密碼。 選取 [網路] 索引標籤,或選取 [下一步: 磁碟],然後選取 [下一步: 網路]。

在 [網路] 索引標籤中,選取 [新建] 以建立新的虛擬網路。

在 [建立虛擬網路] 中,輸入或選取下列值:

設定 值 名稱 輸入 [myVNet]。 位址空間 位址範圍 輸入 10.0.0.0/16。 子網路 子網路名稱 輸入 mySubnet。 位址範圍 輸入 10.0.0.0/24。 選取 [確定]。

在 [網路] 索引標籤中輸入或選擇下列值:

設定 值 公用 IP 選取 [無]。 NIC 網路安全性群組 選取 [基本]。 公用輸入連接埠 選取 [無]。 注意

Azure 會為 myVM 虛擬機器建立預設網路安全群組 (這是因為您選取了 [基本] NIC 網路安全群組)。 在下一節中,您將使用此預設網路安全群組來測試虛擬機器的網路通訊。

選取 [檢閱 + 建立]。

檢閱設定,然後選取 [建立]。

使用 IP 流量驗證來測試網路通訊

在本節中,您會使用網路監看員的 IP 流量驗證功能,來測試虛擬機器之間的網路通訊。

在入口網站頂端的搜尋方塊中,輸入網路監看員。 從搜尋結果中,選取 [網路監看員]。

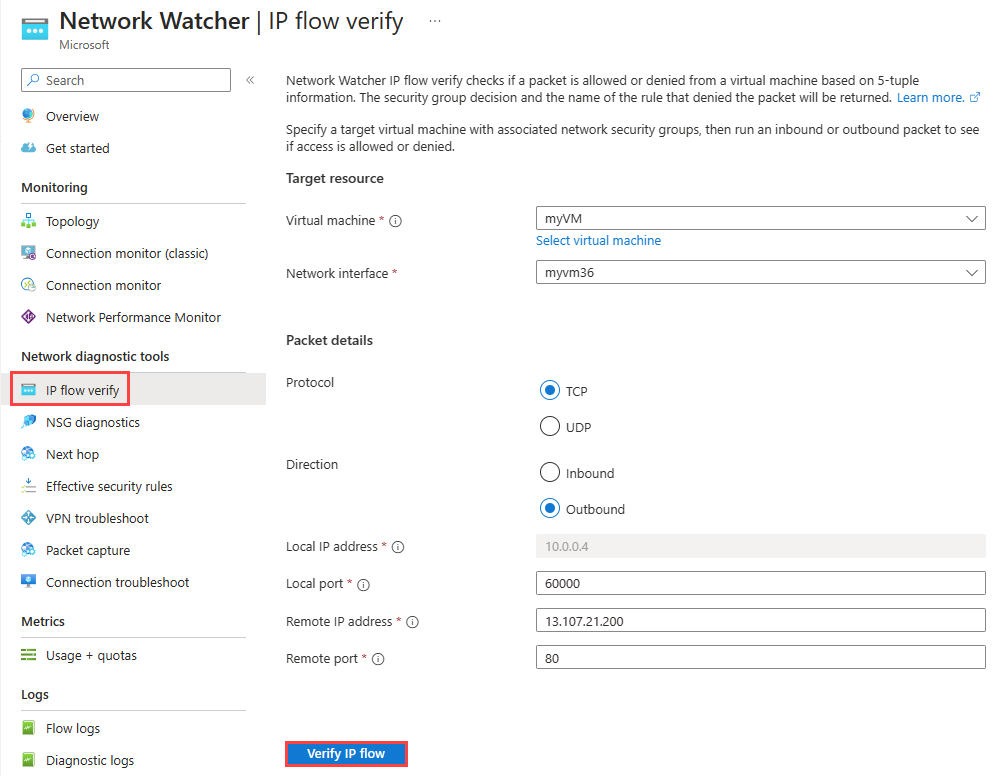

在 [網路診斷工具] 底下,選取 [IP 流程驗證]。

在 [IP 流量驗證] 頁面中,輸入或選取下列值:

設定 值 目標資源 虛擬機器 選取 myVM 虛擬機器。 網路介面 選取 myVM 的網路介面。 當您使用 Azure 入口網站來建立虛擬機器時,入口網站會使用虛擬機器的名稱和隨機數位來命名網路介面 (例如 myvm36)。 封包詳細資料 通訊協定 選取 [TCP]。 方向 選取 [輸出]。 本機連接埠 輸入 60000。 針對動態或私人連接埠,從網際網路號碼分配局 (簡稱 IANA) 範圍中選擇任意連接埠號碼。 遠端 IP 位址 輸入 13.107.21.200。 此 IP 位址是 www.bing.com網站的其中一個 IP 位址。遠端連接埠 輸入 80 注意

如果您在可供選取的虛擬機器清單中看不到所需的虛擬機器,請確定它正在執行。 無法選取已停止的虛擬機器進行 IP 流量驗證測試。

選取 [驗證 IP 流量] 按鈕。

幾秒鐘之後,您可以看到測試結果,表示允許存取 13.107.21.200,原因是預設安全規則為 AllowInternetOutBound。

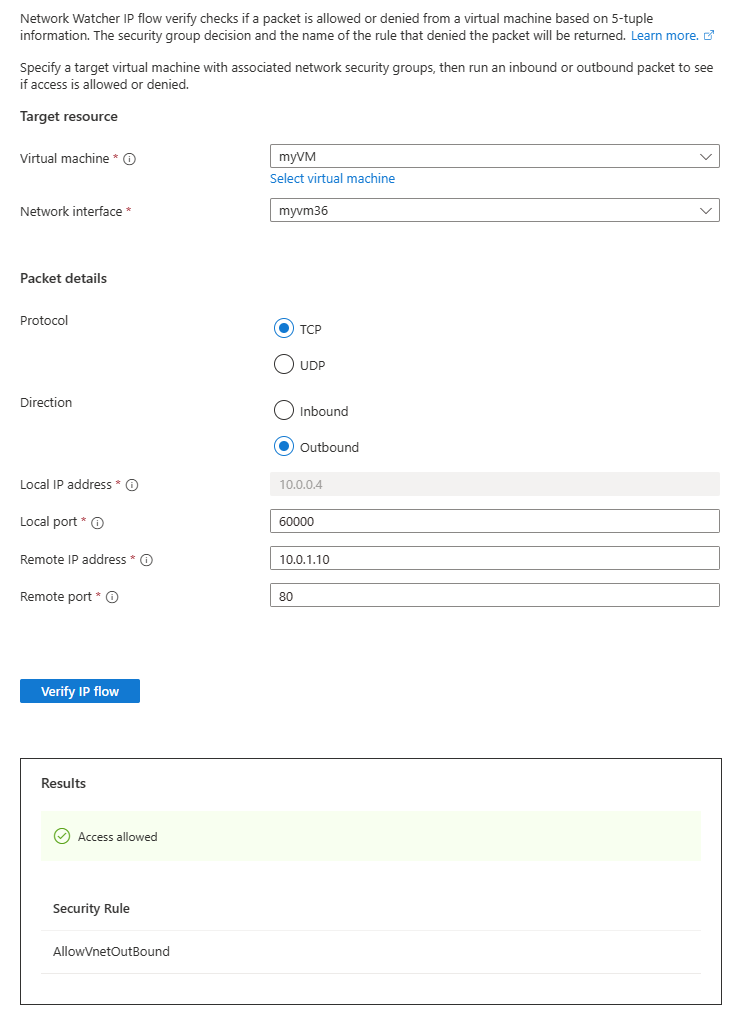

將 [遠端 IP 位址] 變更為 10.0.1.10,這是 myVNet 位址空間中的私人 IP 位址。 然後,再次選取 [驗證 IP 流量] 按鈕,以重複測試。 第二個測試的結果指出,由於預設安全性規則 AllowVnetOutBound,允許存取 10.0.1.10。

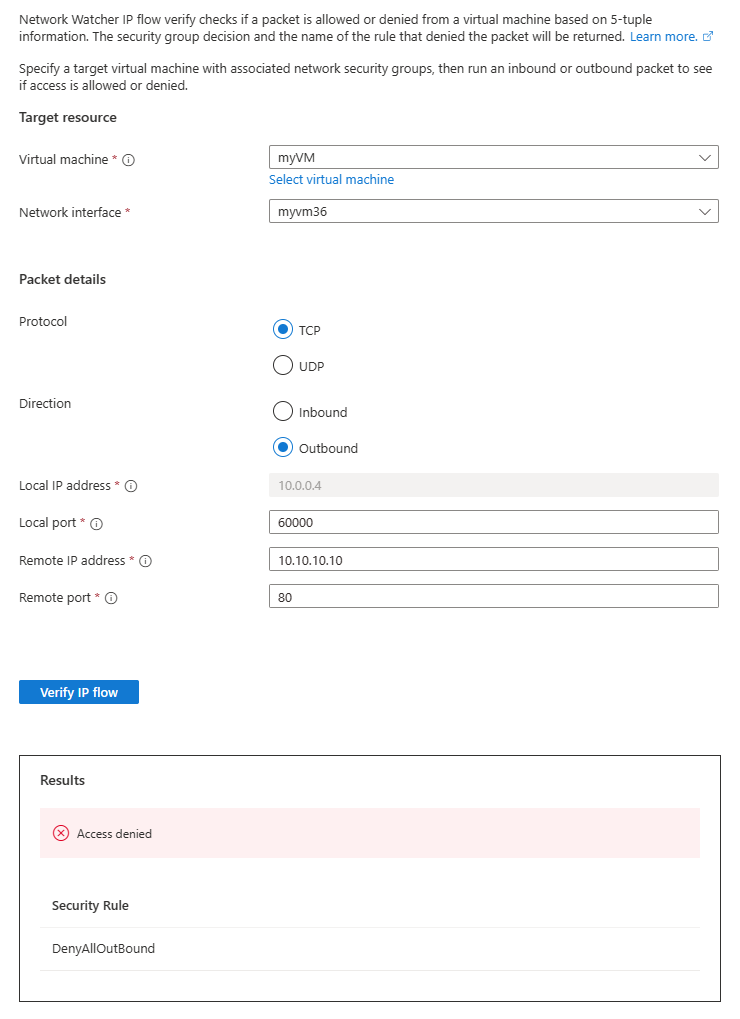

將 [遠端 IP 位址] 變更為 10.10.10.10 並重複測試。 第三個測試的結果指出,由於預設安全性規則 DenyAllOutBound,拒絕存取 10.10.10.10。

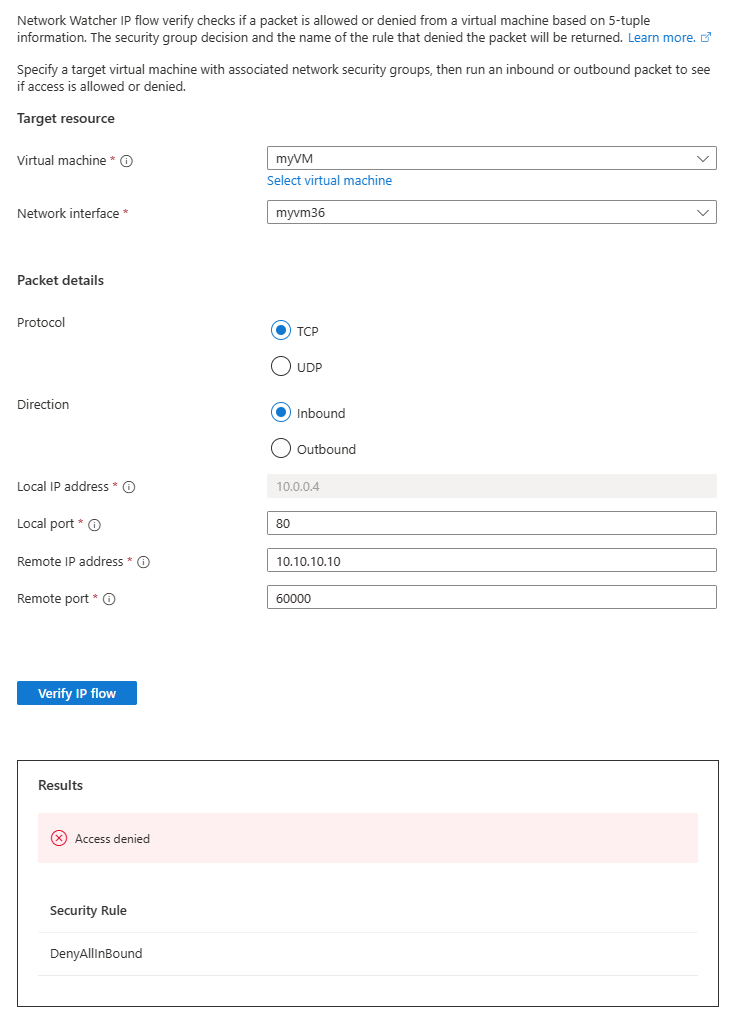

將 [方向] 變更為 [輸入]、[本機連接埠] 變更為 [80],將 [遠端連接埠] 變更為 [60000],然後重複測試。 第四個測試的結果指出,由於預設安全性規則 DenyAllInBound,拒絕從 10.10.10.10 存取。

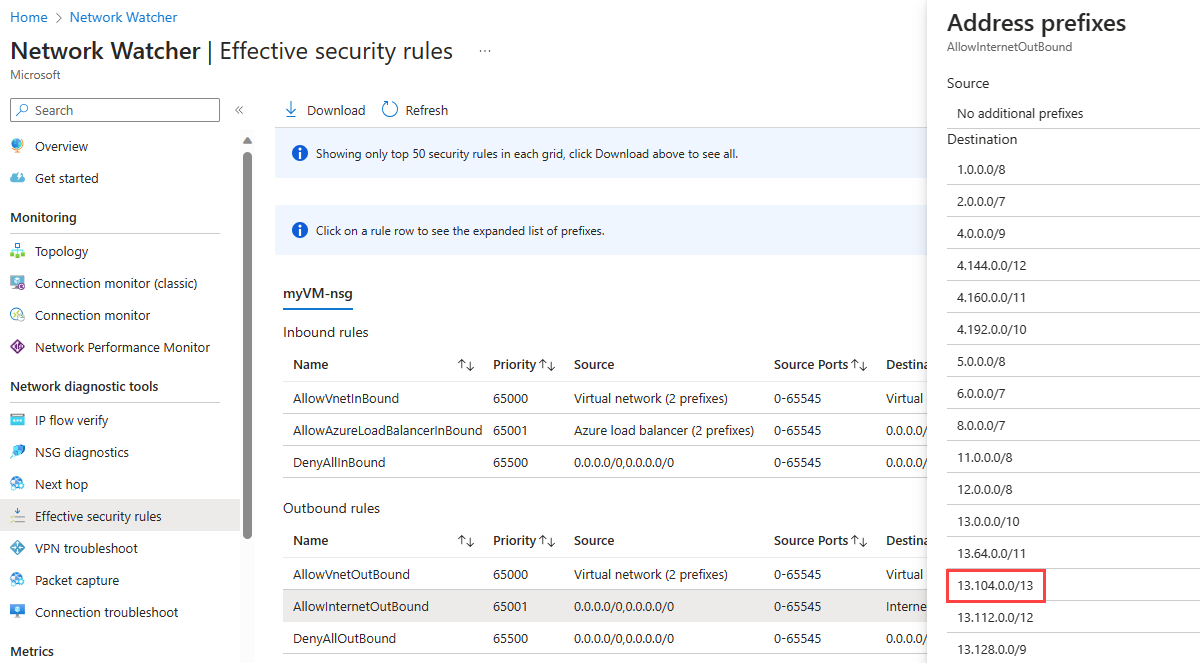

檢視安全性規則的詳細資料

若要判斷上一節中的規則為何允許或拒絕通訊,請檢閱 myVM 虛擬機器中網路介面的有效安全性規則。

在 [網路監看員] 中的 [網路診斷工具] 底下,選取 [有效安全性規則]。

選取下列資訊:

設定 值 訂用帳戶 選取 Azure 訂閱。 資源群組 選取 myResourceGroup。 虛擬機器 選取 [myVM]。 注意

myVM 虛擬機器有一個網路介面,在您選取 myVM 之後,系統會自動選取這個網路介面。 如果您的虛擬機器有多個網路介面,請選擇您想要查看其有效安全性規則的網路介面。

在 [輸出規則] 底下,選取 [AllowInternetOutBound],以查看此安全性規則下允許的目的地 IP 位址前綴。

您可以看到位址前置詞 13.104.0.0/13 是 AllowInternetOutBound 規則的位址前置詞之一。 此前置詞包含 IP 位址 13.107.21.200,即您在上一節的步驟 4 中測試過的 IP 位址。

同樣地,您可以檢查其他規則,以查看每個規則下的來源和目的地 IP 位址前置詞。

IP 流量驗證會檢查 Azure 預設以及由使用者設定的安全性規則。 如果檢查傳回預期的結果,但仍有網路問題,請確定您的虛擬機器與您正在通訊的端點之間沒有防火牆,而且您虛擬機器中的作業系統沒有拒絕通訊的防火牆。

清除資源

當不再需要資源群組時,請將資源群組及其包含的所有資源刪除:

在入口網站頂端的搜尋方塊中,輸入 myResourceGroup。 從搜尋結果中選取 [myResourceGroup]。

選取 [刪除資源群組]。

在 [刪除資源群組] 中,輸入 myResourceGroup,然後選取 [刪除]。

選取 [刪除] 以確認刪除資源群組及其所有資源。