在 Microsoft Sentinel 中設定多階段攻擊偵測 (Fusion) 規則

重要

新版的 Fusion 分析規則目前處於預覽狀態。 請參閱 Microsoft Azure Preview 補充使用規定,了解適用於搶鮮版 (Beta)、預覽版或尚未正式發行 Azure 功能的其他法律條款。

注意

如需美國政府雲端中功能可用性的相關資訊,請參閱美國政府客戶的雲端功能可用性中的 Microsoft Sentinel 資料表。

Microsoft Sentinel 使用 Fusion,這是以可調整的機器學習演算法為基礎的相互關聯引擎,藉由識別在終止鏈結各個階段觀察到的異常行為和可疑活動組合,來自動偵測多階段攻擊。 以這些探索為基礎,Microsoft Sentinel 就能產生出其他方法難以攔截的事件。 這些事件包含兩個或多個警示或活動。 根據設計,這些事件是低量、高精確度和高嚴重性。

針對您的環境自定義,此偵測技術不僅可降低 誤判 率,還可以偵測有限或遺漏信息的攻擊。

設定融合規則

Microsoft Sentinel 中預設會啟用此偵測。 若要檢查或變更其狀態,請使用下列指示:

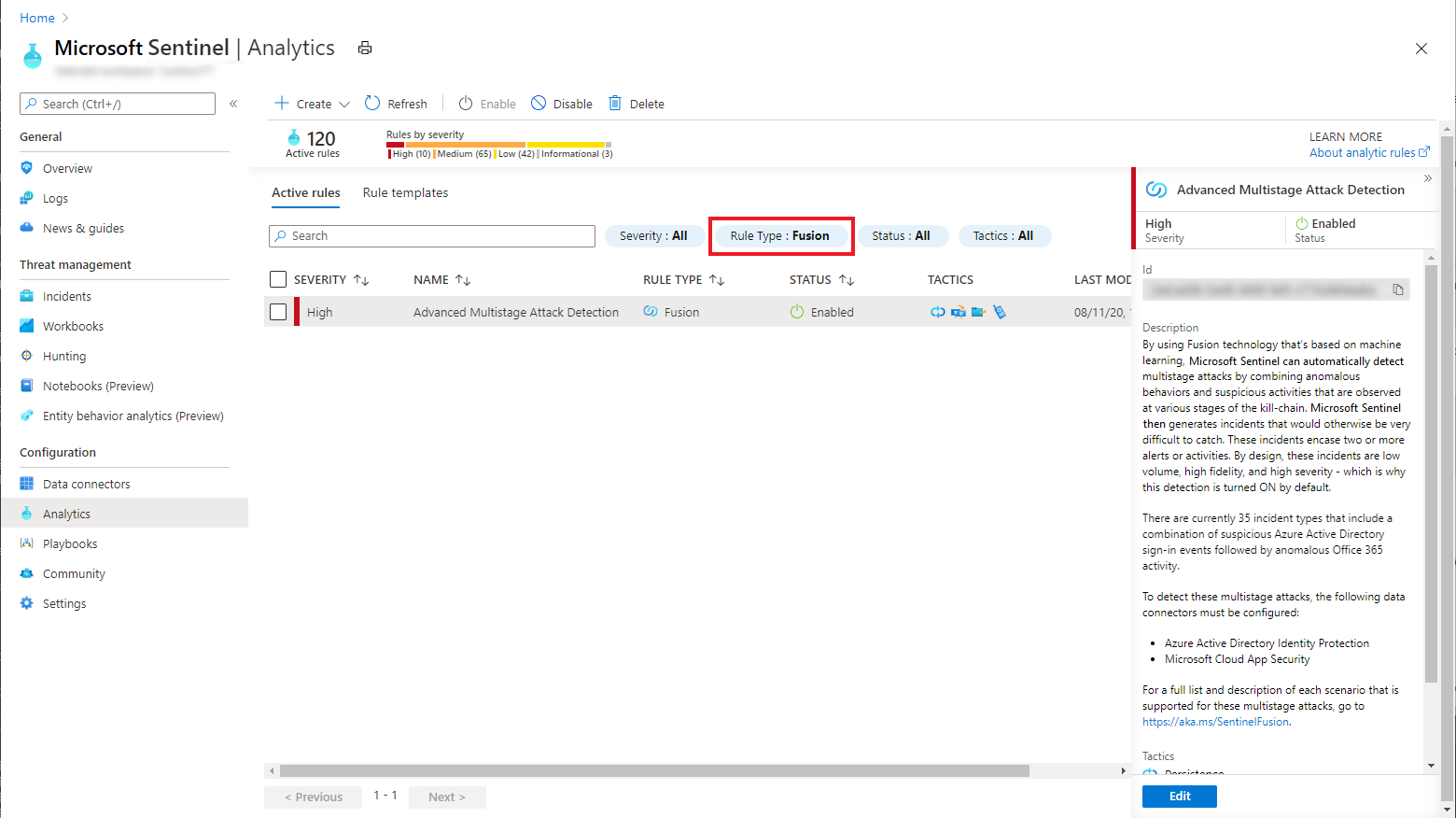

登入 Azure 入口網站,然後輸入 Microsoft Sentinel。

從 [Microsoft Sentinel] 導覽功能表中,選取 [ 分析]。

選取 [作用中規則] 索引卷標,然後藉由篩選融合規則類型的清單,在 [名稱] 資料行中找出 [進階多階段攻擊偵測]。 檢查 STATUS 資料行,以確認此偵測已啟用或停用。

若要變更狀態,請選取此專案,然後在 [ 進階多階段攻擊偵測 ] 預覽窗格上,選取 [ 編輯]。

在 [分析規則精靈] 的 [一般] 索引標籤中,記下狀態 (Enabled/Disabled),或視需要加以變更。

如果您變更狀態,但沒有進一步的變更,請選取 [ 檢閱和更新 ] 索引卷標,然後選取 [ 儲存]。

若要進一步設定融合偵測規則,請選取 [下一步:設定融合]。

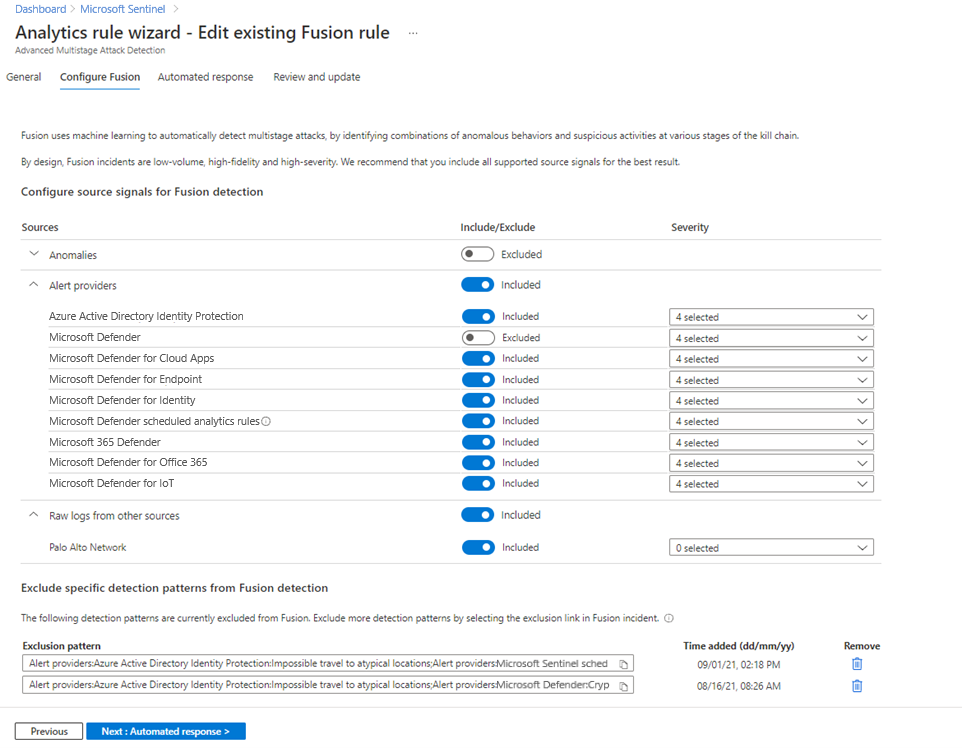

設定融合偵測的來源訊號:建議您包含所有列出的來源訊號,以及所有嚴重性層級,以獲得最佳結果。 根據預設,它們已全部包含,但您可以選擇以下列方式進行變更:

注意

如果您排除特定來源訊號或警示嚴重性層級,則不會觸發依賴該來源訊號或符合該嚴重性層級之警示的任何 Fusion 偵測。

排除融合偵測中的訊號,包括異常、來自各種提供者的警示,以及原始記錄。

使用案例: 如果您要測試已知會產生嘈雜警示的特定訊號來源,您可以暫時關閉來自該特定訊號來源的訊號以進行融合偵測。

設定每個提供者的警示嚴重性:根據設計,Fusion ML 模型會根據多個數據源的異常訊號,將低精確度訊號相互關聯至單一高嚴重性事件。 Fusion 中包含的警示通常較低嚴重性(中度、低、資訊性),但偶爾會包含相關的高嚴重性警示。

使用案例: 如果您有個別的分級和調查高嚴重性警示的程式,而且不想在 Fusion 中包含這些警示,您可以將來源訊號設定為從 Fusion 偵測中排除高嚴重性警示。

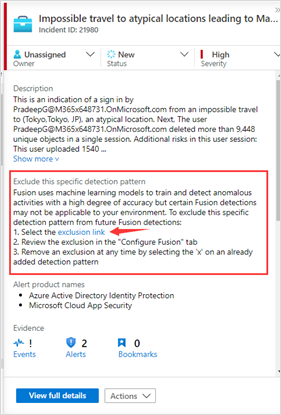

從融合偵測中排除特定偵測模式。 某些融合偵測可能不適用於您的環境,或可能容易產生誤判。 如果您想要排除特定的融合偵測模式,請遵循下列指示:

找出並開啟您想要排除之類型的 Fusion 事件。

在 [描述] 區段中,選取 [顯示更多]。

在 [排除此特定偵測模式] 底下,選取排除連結,將您重新導向至分析規則精靈中的 [設定融合] 索引標籤。

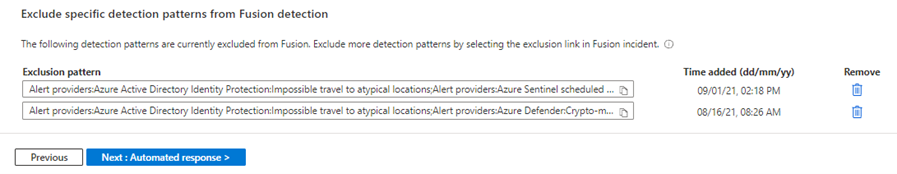

在 [ 設定融合] 索引標籤上,您會看到偵測模式 - 融合 事件中的警示和異常組合 - 已新增至排除清單,以及新增偵測模式的時間。

您可以選取該偵測模式上的垃圾桶圖示,隨時移除排除的偵測模式。

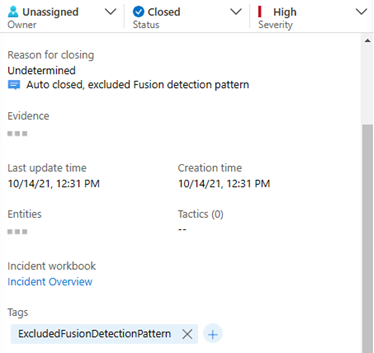

符合排除偵測模式的事件仍會觸發,但不會 顯示在作用中的事件佇列中。 這些值會自動填入下列值:

狀態:“已關閉”

關閉分類:“未決定”

批注:「自動關閉,排除的融合偵測模式”

卷標:「ExcludedFusionDetectionPattern」 - 您可以查詢此標籤,以檢視符合此偵測模式的所有事件。

注意

Microsoft Sentinel 目前使用 30 天的歷史數據來定型機器學習系統。 此數據一律會使用 Microsoft 的金鑰加密,因為它通過機器學習管線。 不過,如果您在 Microsoft Sentinel 工作區中啟用 CMK,則定型數據不會使用 客戶自控密鑰 (CMK) 加密。 若要退出退出 Fusion,請流覽至 [Microsoft Sentinel>組態>分析>使用中規則],以滑鼠右鍵按兩下 [進階多階段攻擊偵測] 規則,然後選取 [停用]。

設定融合偵測的排程分析規則

重要

- 使用分析規則警示的融合式偵測目前處於預覽狀態。 請參閱 Microsoft Azure Preview 補充使用規定,了解適用於搶鮮版 (Beta)、預覽版或尚未正式發行 Azure 功能的其他法律條款。

Fusion 可以使用排程分析規則所產生的警示來偵測案例式多階段攻擊和新興威脅。 建議您採取下列步驟來設定並啟用這些規則,以便充分利用 Microsoft Sentinel 的 Fusion 功能。

新興威脅的融合可以使用任何排程分析規則所產生的警示,包括 內建 的警示,以及 由安全性分析師所建立的警示,其中包含殺傷鏈(策略)和實體對應資訊。 若要確保 Fusion 可以使用分析規則的輸出來偵測新興威脅:

檢閱 這些排程規則的實體對應 。 使用實體對應組態區段,將查詢結果中的參數對應至 Microsoft Sentinel 辨識的實體。 由於 Fusion 會根據實體(例如 使用者帳戶 或 IP 位址)來關聯警示,因此其 ML 演算法無法在沒有實體資訊的情況下執行警示比對。

檢閱 分析規則詳細數據中的策略和技術 。 Fusion ML 演算法會使用 MITRE ATT&CK 資訊來偵測多階段攻擊,而您為分析規則加上標籤的策略和技術,將會顯示在產生的事件中。 如果傳入的警示遺漏策略資訊,融合計算可能會受到影響。

融合也可以根據下列 排程分析規則範本,使用規則來偵測以案例為基礎的威脅。

若要在 [分析] 刀鋒視窗中啟用可用範本的查詢,請移至 [規則範本] 索引卷標,選取範本資源庫中的規則名稱,然後按下詳細數據窗格中的 [建立規則]。

- Cisco - 防火牆封鎖但成功登入 Microsoft Entra ID

- Fortinet - 偵測到指標模式

- 有多個失敗 Microsoft Entra 登入的 IP 已成功登入 Palo Alto VPN

- 依使用者重設多個密碼

- 罕見的應用程式同意

- 透過先前看不見的IP進行SharePointFileOperation

- 可疑的資源部署

- 來自異常IP位址的Palo Alto威脅簽章

若要新增目前無法作為規則範本使用的查詢,請參閱 從頭開始建立自定義分析規則。

如需詳細資訊,請參閱 使用排程的分析規則融合進階多階段攻擊偵測案例。

注意

針對 Fusion 所使用的一組排程分析規則,ML 演算法會針對範本中提供的 KQL 查詢進行模糊比對。 重新命名範本不會影響融合偵測。

下一步

深入瞭解 Microsoft Sentinel 中的融合偵測。

深入瞭解許多 以案例為基礎的融合偵測。

現在您已深入瞭解進階多階段攻擊偵測,您可能會對下列快速入門感興趣,以瞭解如何瞭解您的數據和潛在威脅: 開始使用 Microsoft Sentinel。

如果您已準備好調查為您建立的事件,請參閱下列教學課程: 使用 Microsoft Sentinel 調查事件。

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應