重要事項

自訂偵測現在是跨 Microsoft Sentinel、SIEM 和 Microsoft Defender 全面偵測回應新規則的最佳方式。 透過自訂偵測,您可以降低擷取成本、獲得無限即時偵測,並能無縫整合 Defender 全面偵測回應資料、功能及修復行動,並透過自動實體映射實現。 欲了解更多資訊,請閱讀 此部落格。

Microsoft Sentinel 的近即時分析規則,開箱即用,提供最新的威脅偵測。 這類規則設計上能高度響應,透過每隔一分鐘執行查詢。

目前這些範本的應用有限,如下所述,但技術正快速演進與成長。

重要事項

自 2027 年 3 月 31 日起,Microsoft Sentinel 將不再支援 Azure 入口網站,僅能在 Microsoft Defender 入口網站中使用。 所有在 Azure 入口網站使用 Microsoft Sentinel 的客戶,將被重新導向至 Defender 入口網站,且僅在 Defender 入口網站使用 Microsoft Sentinel。

如果您仍在 Azure 入口網站使用 Microsoft Sentinel,建議您開始規劃轉換至 Defender 入口網站,以確保順利過渡並充分利用 Microsoft Defender 所提供的統一安全運營體驗。

查看近即時 (NRT) 規則

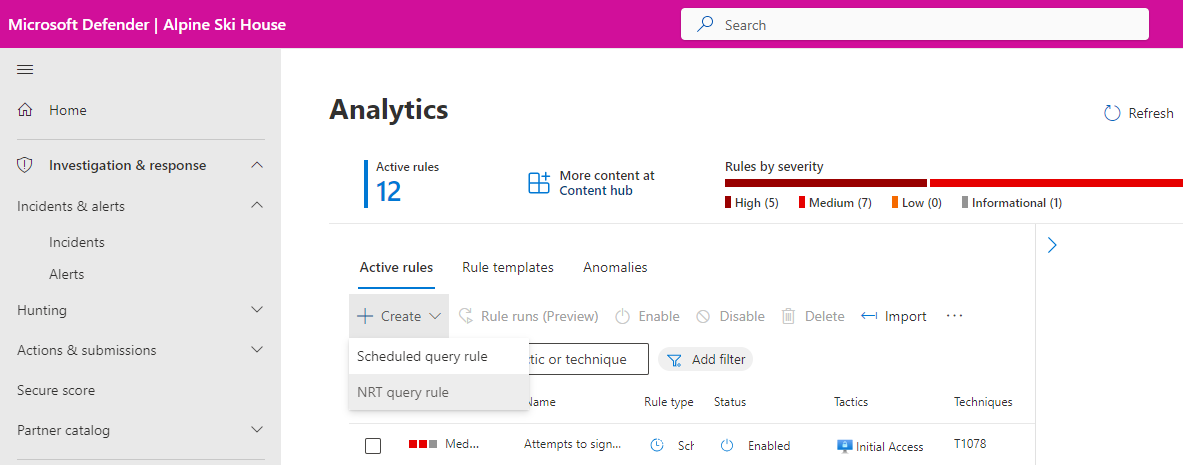

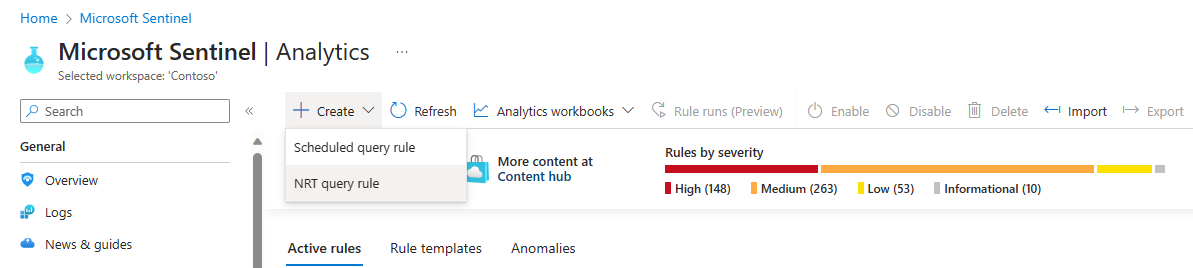

從 Microsoft Defender 導覽選單中,展開 Microsoft Sentinel,然後選擇設定。 選擇分析。

在 分析 畫面中,選擇 「活躍規則 」標籤,篩選 NRT 範本:

選擇 新增過濾器 ,並從篩選器列表中選擇 規則類型 。

從結果列表中選擇 NRT。 然後選擇 申請。

建立 NRT 規則

你建立 NRT 規則的方式和建立一般排 程查詢分析規則的方式相同:

請依照 分析規則精靈的指示操作。

NRT 規則的配置在大多數方面與排程分析規則相同。

你可以在查詢邏輯中參考多個資料表和 監視清單 。

你可以選擇如何將警報分組成事件,並在產生特定結果時抑制查詢。

你可以自動化對警示和事件的回應。

你可以在多個工作區執行規則查詢。

然而,由於 NRT 規則的性質與限制,以下排程分析規則的功能 將無法在精靈中提供 :

- 查詢排程 無法設定,因為查詢會自動排程為每分鐘執行一次,回溯時間為一分鐘。

- 警報閾值 無關緊要,因為警報總是會被產生。

- 活動分組配置現已有限度提供。 你可以選擇讓 NRT 規則為每個事件產生最多 30 個事件的警示。 若選擇此選項且規則產生超過 30 個事件,前 29 個事件將產生單一事件警報,第 30 個警報則會彙整結果集中的所有事件。

此外,由於警報大小限制,查詢應使用

project陳述句,只包含表格中必要的欄位。 否則,你想呈現的資訊可能會被截斷。

後續步驟

在這份文件中,你學會了如何在Microsoft Sentinel中建立近即時 (NRT) 分析規則。

- 了解更多關於近即時 (NRT) 分析規則的資訊,請參考 Microsoft Sentinel。

- 探索其他 分析規則類型。