UEBA) in Microsoft Sentinel (使用者與實體行為分析,分析來自連接資料來源的日誌與警示,建立組織實體的基線行為檔案,例如使用者、主機、IP 位址與應用程式。 利用機器學習,UEBA 能識別可能顯示資產遭入侵的異常活動。

你可以用兩種方式啟用使用者與實體行為分析,兩者結果相同:

- 在 Microsoft Sentinel 工作區設定中:啟用 UEBA 作為你的工作區,並在 Microsoft Defender 入口網站或 Azure 入口網站中選擇要連接哪些資料來源。

- 從支援的資料連接器:在 Microsoft Defender 入口中設定 UEBA 支援的資料連接器時,啟用 UEBA。

本文說明如何啟用 UEBA 並從 Microsoft Sentinel 工作區設定及支援的資料連接器設定資料來源。

欲了解更多關於 UEBA 的資訊,請參閱 「利用實體行為分析識別威脅」。

注意事項

關於美國政府雲端功能可用性的資訊,請參閱 Microsoft Sentinel 在雲端中為美國政府客戶提供的功能可用性表格。

重要事項

自 2027 年 3 月 31 日起,Microsoft Sentinel 將不再支援 Azure 入口網站,僅能在 Microsoft Defender 入口網站中使用。 所有在 Azure 入口網站使用 Microsoft Sentinel 的客戶,將被重新導向至 Defender 入口網站,且僅在 Defender 入口網站使用 Microsoft Sentinel。

如果您仍在 Azure 入口網站使用 Microsoft Sentinel,建議您開始規劃轉換至 Defender 入口網站,以確保順利過渡並充分利用 Microsoft Defender 所提供的統一安全運營體驗。

必要條件

啟用或停用此功能 (使用此功能時,以下前置條件並非) :

您的使用者必須在您的租戶中被指派為 Microsoft Entra ID 安全管理員角色,或擁有相應的權限。

您的使用者必須被指派至少一項Azure角色 (了解更多關於Azure RBAC) :

- 擁有者必須 達到資源群體層級或以上。

- 資源組級或更高級的貢獻者。

- (最不) 工作空間層級以上的Microsoft Sentinel貢獻者,以及資源群組層級以上的日誌分析貢獻者。

你的工作區必須沒有任何 Azure 資源鎖定。 了解更多關於 Azure 資源鎖定的資訊。

注意事項

- 為 Microsoft Sentinel 新增 UEBA 功能不需要特殊授權,使用也無需額外付費。

- 然而,由於 UEBA 會產生新資料並將其儲存在 UEBA 在你的 Log Analytics 工作空間中建立的新資料表中,因此會產生 額外的資料儲存費用 。

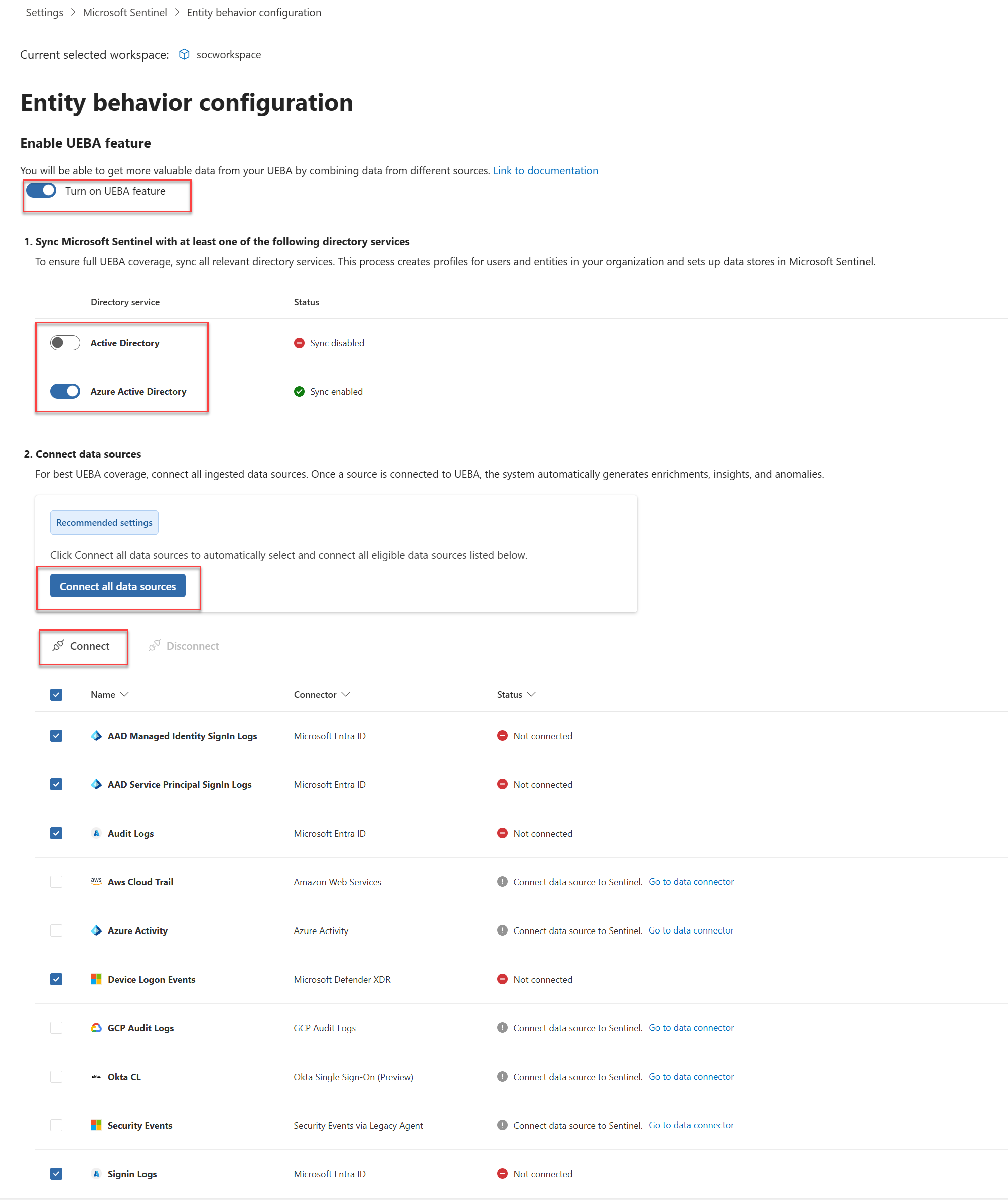

從工作區設定啟用 UEBA

要從 Microsoft Sentinel 工作空間設定啟用 UEBA:

前往 實體行為設定 頁面。

請使用以下三種方式中的任一進入 實體行為設定 頁面:

從 Microsoft Sentinel 導覽選單選擇實體行為,然後從頂方選單列選擇實體行為設定。

從 Microsoft Sentinel 導覽選單中選擇設定,選擇設定標籤,然後在實體行為分析擴充器下方選擇設定 UEBA。

從 Microsoft Defender 全面偵測回應資料連接器頁面,選擇「Go the UEBA 設定頁面」連結。

在 Entity 行為設定 頁面,切換開啟 UEBA 功能。

選擇你想從哪個目錄服務來同步使用者實體與 Microsoft Sentinel。

- Active Directory on-premises (預覽)

- Microsoft Entra ID

要從 內部部署的 Active Directory 同步使用者實體,您必須將Azure租戶導入,使其獨立或作為Microsoft Defender 全面偵測回應) 適用於身分識別的 Microsoft Defender (,且必須在 Active Directory 網域控制器上安裝 MDI 感測器。 欲了解更多資訊,請參閱 適用於身分識別的 Microsoft Defender 前置條件。

選擇 「連接所有資料來源 」以連接所有符合資格的資料來源,或從列表中選擇特定資料來源。

你只能啟用 Defender 和 Azure 入口網站的這些資料來源:

- 登入記錄

- 稽核記錄

- Azure Activity

- 安全事件

你只能在 Defender 入口網站啟用這些資料來源 (預覽) :

- AAD 管理身份登入日誌 (Microsoft Entra ID)

- AAD 服務主體登入日誌 (Microsoft Entra ID)

- AWS CloudTrail

- 裝置登入事件

- 奧克塔CL

- GCP 稽核日誌

欲了解更多關於 UEBA 資料來源與異常的資訊,請參閱 Microsoft Sentinel UEBA 參考及 UEBA 異常。

注意事項

啟用 UEBA 後,您可以直接從資料連接器面板或 Defender 入口網站設定頁面啟用支援的 UEBA 資料來源,詳情見本文所述。

選擇 「連接」。

在您的 Microsoft Sentinel 工作空間啟用異常偵測功能:

- 在 Microsoft Defender 入口網站導覽選單中,選擇設定>Microsoft SentinelSIEM>workspaces。

- 選擇你想設定的工作區。

- 在工作區設定頁面,選擇 異常 ,並切換偵測 異常。

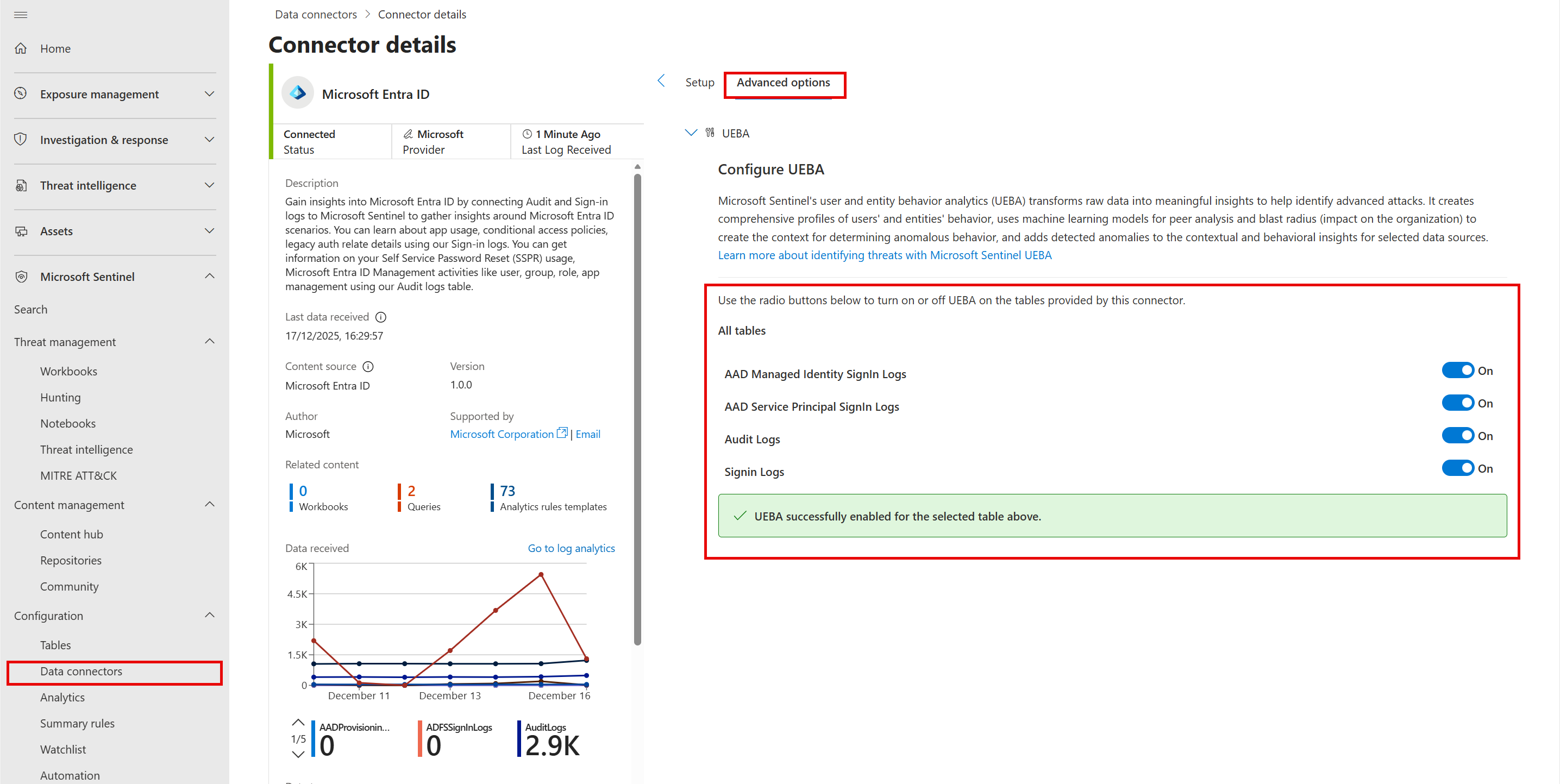

從支援的連接器啟用 UEBA

要從支援的資料連接器啟用 Microsoft Defender 入口網站中的 UEBA:

從 Microsoft Defender 入口網站導覽選單中,選擇 Microsoft Sentinel > Configuration > Data 連接器。

選擇一個支援 UEBA 的資料連接器。 欲了解更多關於 UEBA 支援的資料連接器與資料表,請參閱 Microsoft Sentinel UEBA 參考資料。

從資料連接器面板中,選擇 開啟連接器頁面。

在 連接器詳情 頁面,選擇 進階選項。

在 「配置 UEBA」中,切換你想啟用的表格。

欲了解更多關於配置 Microsoft Sentinel 資料連接器的資訊,請參閱「使用 Data connectors 連接 Microsoft Sentinel 資料來源」。

安裝 UEBA Essentials 解決方案 (選用)

UEBA Essentials 解決方案是由 Microsoft 安全專家精心策劃與維護的數十個預設搜尋查詢組成。 該解決方案包含跨Azure、Amazon Web Services (AWS) 、Google Cloud Platform (GCP) 以及 Okta 的多雲異常偵測查詢。

安裝解決方案,能快速開始使用 UEBA 資料進行威脅狩獵與調查,而不必從零開始建構偵測功能。

欲了解更多資訊,請參閱安裝或更新 Microsoft Sentinel 解決方案。

啟用 UEBA 行為層 (預覽)

UEBA 行為層會產生跨多個資料來源觀察到的豐富活動摘要。 與警示或異常不同,行為不一定代表風險——它們創造了一個抽象層,透過提升清晰度、脈絡與相關性,優化你的資料用於調查、搜尋與偵測。

欲了解更多關於 UEBA 行為層及如何啟用的資訊,請參閱 Microsoft Sentinel 中的 Enable the UEBA behaviors 層。

後續步驟

了解如何調查 UEBA 異常現象,並在調查中使用 UEBA 數據: