當您使用 Azure 入口網站存取檔案資料時,入口網站會在幕後向 Azure 儲存體提出要求。 使用您的 Microsoft Entra 帳戶或儲存體帳戶存取金鑰,即可授權這些要求。 入口網站會指出您所使用的方法,如果您有適當的權限,即可讓您在兩者之間切換。

重要

使用記憶體帳戶金鑰存取檔案共用會產生固有的安全性風險,因此請盡可能向 Microsoft Entra 進行驗證。 如需如何保護和管理金鑰的資訊,請參閱 管理記憶體帳戶存取密鑰。

您也可以在 Azure 入口網站中指定如何授權個別的檔案共用作業。 根據預設,入口網站會使用您已使用的任何方法來授權所有的檔案共用,但您可以選擇針對個別的檔案共用變更此設定。

適用對象

| 管理模型 | 計費模型 | 媒體分層 | 冗餘性 | 中小企業 (SMB) | 網路檔案系統 (NFS) |

|---|---|---|---|---|---|

| Microsoft 儲存服務 | 已佈建的 v2 | HDD (標準) | 本地 (LRS) |

|

|

| Microsoft 儲存服務 | 已佈建的 v2 | HDD (標準) | 區域 (ZRS) |

|

|

| Microsoft 儲存服務 | 已佈建的 v2 | HDD (標準) | 異地 (GRS) |

|

|

| Microsoft 儲存服務 | 已佈建的 v2 | HDD (標準) | GeoZone (GZRS) |

|

|

| Microsoft 儲存服務 | 已佈建的 v1 | SSD (進階版) | 本地 (LRS) |

|

|

| Microsoft 儲存服務 | 已佈建的 v1 | SSD (進階版) | 區域 (ZRS) |

|

|

| Microsoft 儲存服務 | 隨用隨付 | HDD (標準) | 本地 (LRS) |

|

|

| Microsoft 儲存服務 | 隨用隨付 | HDD (標準) | 區域 (ZRS) |

|

|

| Microsoft 儲存服務 | 隨用隨付 | HDD (標準) | 異地 (GRS) |

|

|

| Microsoft 儲存服務 | 隨用隨付 | HDD (標準) | GeoZone (GZRS) |

|

|

存取檔案資料的必要權限

根據您要在 Azure 入口網站中授與檔案資料存取權的方式,您會需要特定權限。 在大部分情況下,這些權限均會透過 Azure 角色型存取控制 (Azure RBAC) 來提供。

使用您的Microsoft Entra 帳戶(建議)

若要使用您的 Microsoft Entra 帳戶從 Azure 入口網站存取檔案資料,您必須符合下列這兩個條件:

- 您已獲指派為可存取檔案資料的內建或自訂角色。

- 您已擁有指派的 Azure Resource Manager 讀取者角色,範圍至少設定為儲存體帳戶或更高層級。 讀者角色會授與最受限制的權限,但也可以接受另一個 Azure Resource Manager 角色來授與儲存體帳戶管理資源的存取權。

Azure Resource Manager 讀者角色允許使用者檢視儲存體帳戶資源,但無權修改。 此角色不會提供 Azure 儲存體中資料的讀取權限,而只會提供帳戶管理資源的讀取權限。 使用者需要具備讀者角色,才能在 Azure 入口網站中瀏覽至檔案共用。

有兩個新的內建角色擁有可透過 OAuth 存取檔案資料的必要權限:

如需支援檔案資料存取權的內建角色資訊,請參閱使用 Microsoft Entra ID 搭配 Azure 檔案儲存體 OAuth over REST 存取 Azure 檔案共用。

注意

儲存體檔案資料特殊權限參與者角色擁有權限可讀取、寫入、刪除和修改 Azure 檔案共用中檔案/目錄的 ACL/NTFS 權限。 不支援透過 Azure 入口網站修改 ACL/NTFS 權限。

自訂角色可以支援內建角色提供的相同權限所組成的各種組合。 如需建立 Azure 自訂角色的詳細資訊,請參閱 Azure 自訂角色及了解 Azure 資源的角色定義。

使用記憶體帳戶存取金鑰(不建議)

若要使用儲存體帳戶存取金鑰來存取檔案資料,您必須獲指派為 Azure 角色,該角色包含 Azure RBAC 動作 Microsoft.Storage/storageAccounts/listkeys/action。 此 Azure 角色可能是內建角色或自訂角色。 支援 Microsoft.Storage/storageAccounts/listkeys/action 的內建角色,包含以下,依權限最低到最高的順序列出:

- 讀取者及資料存取角色

- 儲存體帳戶參與者角色

- Azure Resource Manager 參與者角色

- Azure Resource Manager 擁有者角色

當您嘗試在 Azure 入口網站中存取檔案資料時,入口網站會先檢查您是否獲指派為具有 Microsoft.Storage/storageAccounts/listkeys/action 的角色。 如果您已獲指派為具有此動作的角色,入口網站會使用儲存體帳戶金鑰來存取檔案資料。 如果您未獲指派為具有此動作的角色,則入口網站會嘗試使用您的 Microsoft Entra 帳戶來存取資料。

重要

使用 Azure Resource Manager ReadOnly 鎖定來鎖定儲存體帳戶時,不允許該儲存體帳戶執行 List Keys 作業。 List Keys 是一個 POST 作業,而在帳戶設定了 ReadOnly 鎖定時,所有 POST 作業都無法執行。 因此,使用 ReadOnly 鎖定來鎖定帳戶時,使用者必須使用 Microsoft Entra 認證存取入口網站中的檔案資料。 如需使用 Microsoft Entra ID 在 Azure 入口網站存取檔案資料的詳細資訊,請參閱使用您的 Microsoft Entra 帳戶。

注意

傳統訂用帳戶管理員角色服務管理員和共同管理員包含等同於 Azure Resource Manager 擁有者角色的權限。 擁有者角色包含所有動作,包括 Microsoft.Storage/storageAccounts/listkeys/action,所以具備這其中一個管理員角色的使用者也可以使用儲存體帳戶金鑰來存取檔案資料。 如需詳細資訊,請參閱 Azure 角色、Microsoft Entra 角色和傳統訂用帳戶管理員角色。

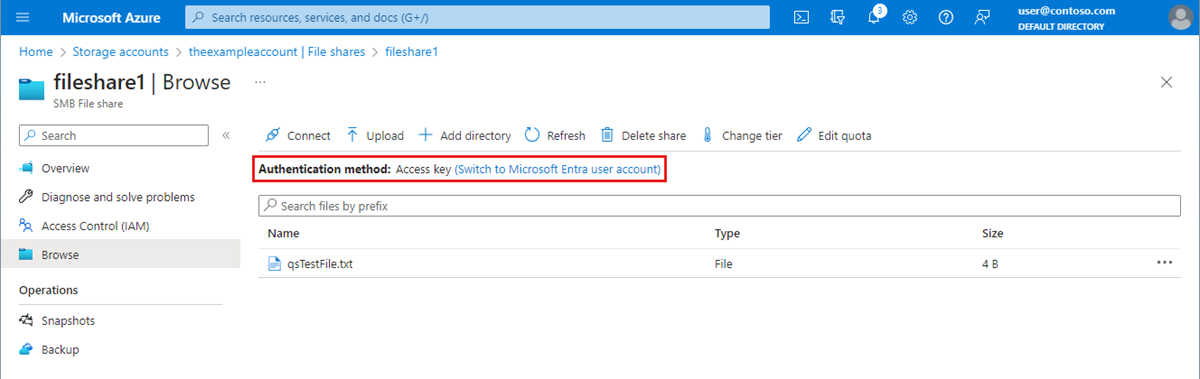

指定如何授權特定檔案共用上的作業

您可以變更個別檔案共用的驗證方法。 根據預設,入口網站使用目前的驗證方法。 若要判斷目前的驗證方法,請遵循下列步驟。

- 瀏覽至您的儲存體帳戶。

- 在服務功能表中,在 [資料儲存體] 下,選取 [檔案共用]。

- 選取檔案共用。

- 選取瀏覽。

- 驗證方法指出您目前使用儲存體帳戶存取金鑰或使用 Microsoft Entra 帳戶驗證和授權檔案共用作業。 如果您目前使用儲存體帳戶存取金鑰進行驗證,您會看到指定為驗證方法的存取金鑰,如下圖所示。 如果您使用 Microsoft Entra 帳戶進行驗證,您會改看到指定的 Microsoft Entra 使用者帳戶。

使用您的Microsoft Entra 帳戶進行驗證(建議)

若要切換為使用您的 Microsoft Entra 帳戶,請選取圖片中醒目提示的連結,顯示為 [切換為 Microsoft Entra 使用者帳戶]。 如果您透過指派給您的 Azure 角色取得適當權限,就可以繼續執行。 不過,如果您缺少必要的權限,您會看到錯誤訊息,指出您沒有權限使用具有 Microsoft Entra ID 的使用者帳戶來列出資料。

使用 Microsoft Entra 帳戶需要另外兩個 RBAC 權限:

Microsoft.Storage/storageAccounts/fileServices/readFileBackupSemantics/actionMicrosoft.Storage/storageAccounts/fileServices/writeFileBackupSemantics/action

如果您的 Microsoft Entra 帳戶缺少檢視的權限,清單中不會顯示任何檔案共用。

使用記憶體帳戶存取金鑰進行驗證(不建議)

若要切換為使用帳戶存取金鑰,請選取顯示為 [切換為存取金鑰] 的連結。如果您具備儲存體帳戶金鑰的存取權,就可以繼續執行。 不過,如果您缺少帳戶金鑰的存取權,您會看到錯誤訊息,指出您沒有權限可使用存取金鑰來列出資料。

如果您沒有儲存體帳戶存取金鑰的存取權,清單中就不會顯示任何檔案共用。

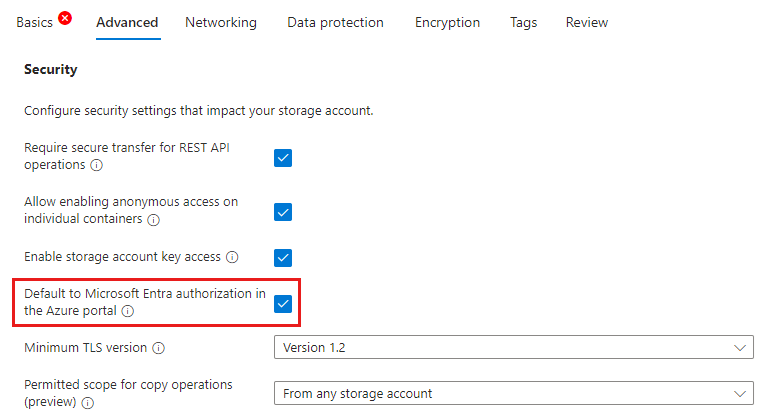

在 Azure 入口網站中預設為 Microsoft Entra 授權

當您建立新的儲存體帳戶時,您可以指定當使用者瀏覽至檔案資料時,Azure 入口網站預設使用 Microsoft Entra ID 進行授權。 您也可以為現有的儲存體帳戶指定此設定。 此設定僅指定預設授權方法。 請記住,使用者可以覆寫此設定,並選擇使用儲存體帳戶金鑰來授權資料存取。

若要指定當您建立儲存體帳戶時,入口網站預設使用 Microsoft Entra 進行資料存取,請遵循下列步驟:

建立新的儲存體帳戶,請依照建立儲存體帳戶中的指示進行。

在 [進階] 索引標籤的 [安全性] 區段中,勾選 [在 Azure 入口網站中預設為 Microsoft Entra 授權] 旁的方塊。

選取 [檢閱 + 建立],執行驗證並建立儲存體帳戶。

若要針對現有儲存體帳戶更新此設定,請遵循下列步驟:

- 瀏覽至 Azure 入口網站中的儲存體帳戶概觀。

- 在 [設定] 底下,選取 [設定]。

- 將 [在 Azure 入口網站中預設為 Microsoft Entra 授權] 設為 [已啟用]。