設定 Windows 事件記錄的審核策略

若要增強偵測並收集使用者動作的詳細資訊,例如NTLM登入和安全組變更,適用於身分識別的 Microsoft Defender依賴Windows事件記錄檔中的特定專案。 正確設定域控制器上的進階審核策略設定,對於避免事件記錄檔和未完成的適用於身分識別的 Defender 涵蓋範圍有差距至關重要。

本文說明如何視需要為適用於身分識別的Defender感測器設定進階審核策略設定。 它也會描述特定事件類型的其他組態。

如果偵測到這些案例,適用於身分識別的 Defender 會產生健康情況問題。 如需詳細資訊,請參閱 適用於身分識別的 Microsoft Defender 健康情況問題。

必要條件

- 執行適用於身分識別的 Defender PowerShell 命令之前,請確定您已下載適用於身分識別的 Defender PowerShell 模組。

透過PowerShell產生目前組態的報告

開始建立新的事件和稽核原則之前,建議您執行下列 PowerShell 命令來產生您目前網域設定的報告:

New-MDIConfigurationReport [-Path] <String> [-Mode] <String> [-OpenHtmlReport]

在上述命令中:

Path會指定要儲存報表的路徑。Mode指定您是否要使用Domain或LocalMachine模式。 在Domain模式中,設定會從組策略物件 (GPO) 收集。 在LocalMachine模式中,會從本機計算機收集設定。OpenHtmlReport會在產生報表之後開啟 HTML 報表。

例如,若要產生報表並在預設瀏覽器中開啟報表,請執行下列命令:

New-MDIConfigurationReport -Path "C:\Reports" -Mode Domain -OpenHtmlReport

如需詳細資訊,請參閱 DefenderforIdentity PowerShell 參考。

提示

Domain模式報告只包含設定為網域上的組策略的組態。 如果您有在域控制器上本機定義的設定,建議您也執行 Test-MdiReadiness.ps1 腳本。

設定域控制器的稽核

更新您的進階審核策略設定,以及特定事件和事件類型的額外設定,例如使用者、群組、計算機等等。 域控制器的稽核組態包括:

如需詳細資訊,請參閱 進階安全性稽核常見問題。

使用下列程式,在您要與適用於身分識別的Defender搭配使用的域控制器上設定稽核。

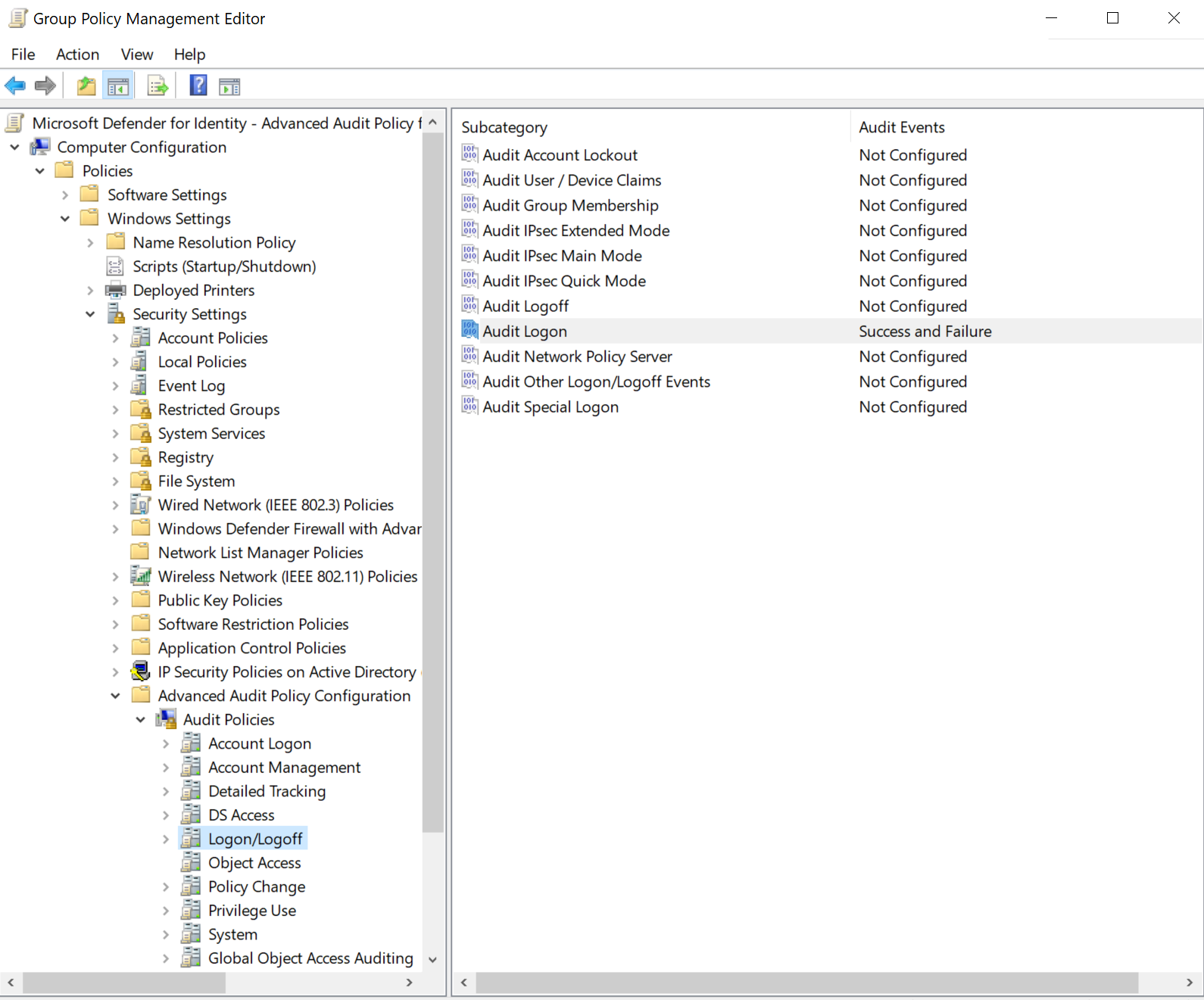

從UI設定進階審核策略設定

此程序說明如何視需要修改域控制器的進階審核策略設定,以透過UI進行適用於身分識別的Defender。

相關的健康情況問題:目錄服務進階稽核未視需要啟用

若要設定進階審核策略設定:

以網域系統管理員身分登入伺服器。

從 伺服器管理員> Tools>組策略管理開啟組策略管理編輯器。

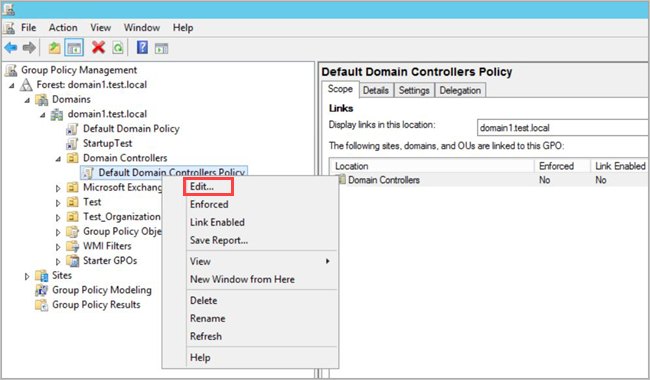

展開 [域控制器組織單位],以滑鼠右鍵按兩下 [預設域控制器原則],然後選取 [ 編輯]。

注意

使用預設域控制器原則或專用 GPO 來設定這些原則。

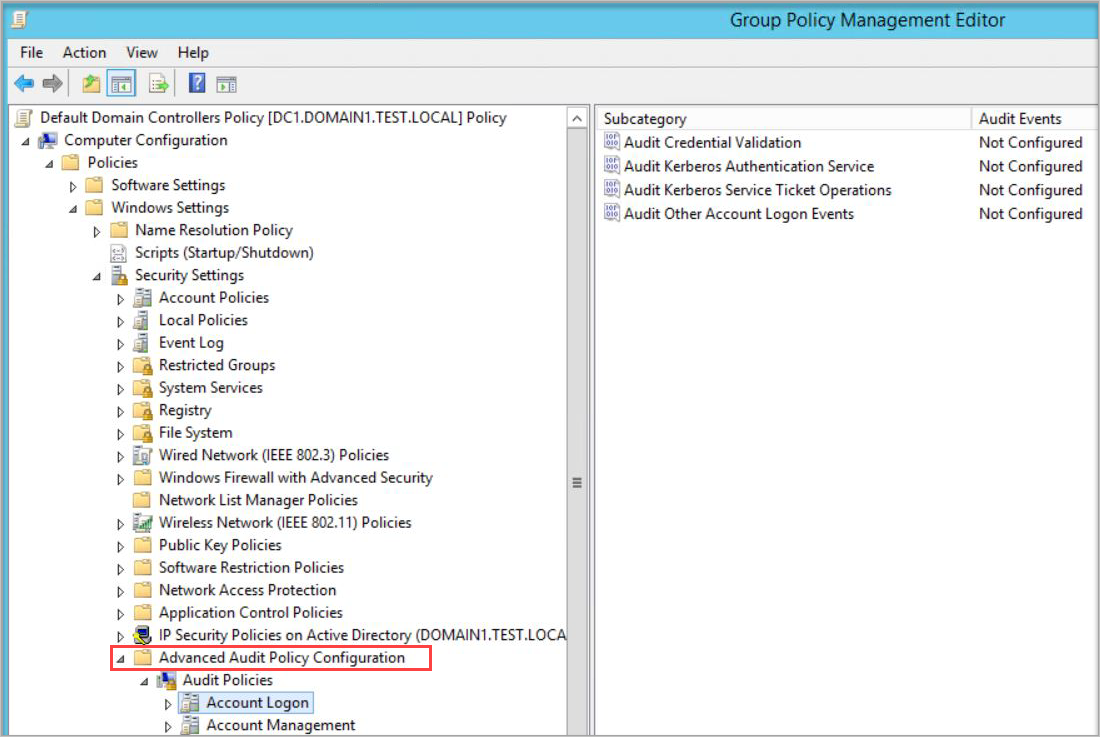

在開啟的視窗中,移至 [計算機>設定原則>] [Windows 設定>安全性設定]。 根據您想要啟用的原則,執行下列動作:

移至 [進階審核策略>設定審核策略]。

在 [審核策略] 底下,編輯下列每一個原則,然後選取 [設定成功] 和 [失敗] 事件的下列稽核事件。

審核策略 子類別 觸發程式事件標識碼 帳戶登入 稽核認證驗證 4776 帳戶管理 稽核電腦帳戶管理* 4741, 4743 帳戶管理 稽核通訊群組管理* 4753, 4763 帳戶管理 稽核安全性群組管理* 4728, 4729, 4730, 4732, 4733, 4756, 4757, 4758 帳戶管理 稽核使用者帳戶管理 4726 DS 存取 稽核目錄服務變更* 5136 系統 稽核安全性系統延伸項目* 7045 DS 存取 稽核目錄服務存取 4662 - 針對此事件,您也必須 設定網域物件稽核。 注意

* 已注意到的子類別不支援失敗事件。 不過,我們建議將它們新增為稽核目的,以防它們在未來實作。 如需詳細資訊,請參閱稽核計算機帳戶管理、稽核安全組管理和稽核安全性系統延伸模組。

例如,若要設定稽核安全組管理,請在 [帳戶管理] 底下按兩下 [稽核安全組管理],然後選取 [設定成功和失敗事件的下列稽核事件]。

![[稽核安全組管理內容] 對話框的螢幕快照。](../media/advanced-audit-policy-check-step-4.png)

從提升權限的指令提示字元中,輸入

gpupdate。透過 GPO 套用原則之後,請符合新事件出現在 Windows 記錄>安全性下的 事件檢視器 中。

若要從命令行測試您的審核策略,請執行下列命令:

auditpol.exe /get /category:*

如需詳細資訊,請參閱 auditpol 參考檔。

使用 PowerShell 設定進階審核策略設定

下列動作說明如何使用PowerShell修改適用於身分識別的Defender所需的域控制器進階審核策略設定。

相關的健康情況問題:目錄服務進階稽核未視需要啟用

若要設定您的設定,請執行:

Set-MDIConfiguration [-Mode] <String> [-Configuration] <String[]> [-CreateGpoDisabled] [-SkipGpoLink] [-Force]

在上述命令中:

Mode指定您是否要使用Domain或LocalMachine模式。 在Domain模式中,設定會從組策略物件收集。 在LocalMachine模式中,會從本機計算機收集設定。Configuration指定要設定的組態。 使用All來設定所有組態。CreateGpoDisabled會指定 GPO 是否建立並保留為停用狀態。SkipGpoLink指定不會建立 GPO 連結。Force指定已設定組態,或建立 GPO 而不驗證目前狀態。

若要檢視您的審核策略,請使用 Get-MDIConfiguration 命令來顯示目前的值:

Get-MDIConfiguration [-Mode] <String> [-Configuration] <String[]>

在上述命令中:

Mode指定您是否要使用Domain或LocalMachine模式。 在Domain模式中,設定會從組策略物件收集。 在LocalMachine模式中,會從本機計算機收集設定。Configuration指定要取得的組態。 使用All來取得所有組態。

若要測試您的審核策略,請使用 Test-MDIConfiguration 命令來取得 true 或 false 回應,以瞭解值是否已正確設定:

Test-MDIConfiguration [-Mode] <String> [-Configuration] <String[]>

在上述命令中:

Mode指定您是否要使用Domain或LocalMachine模式。 在Domain模式中,設定會從組策略物件收集。 在LocalMachine模式中,會從本機計算機收集設定。Configuration指定要測試的組態。 使用All來測試所有組態。

如需詳細資訊,請參閱下列 DefenderForIdentity PowerShell 參考:

設定 NTLM 稽核

本節說明稽核 Windows 事件 8004 所需的額外設定步驟。

注意

- 收集 Windows 事件 8004 的網域組策略應該只套用至域控制器。

- 當適用於身分識別的 Defender 感測器剖析 Windows 事件 8004 時,適用於身分識別的 Defender NTLM 驗證活動會使用伺服器存取的數據來擴充。

相關的健康情況問題:未啟用NTLM稽核

若要設定 NTLM 稽核:

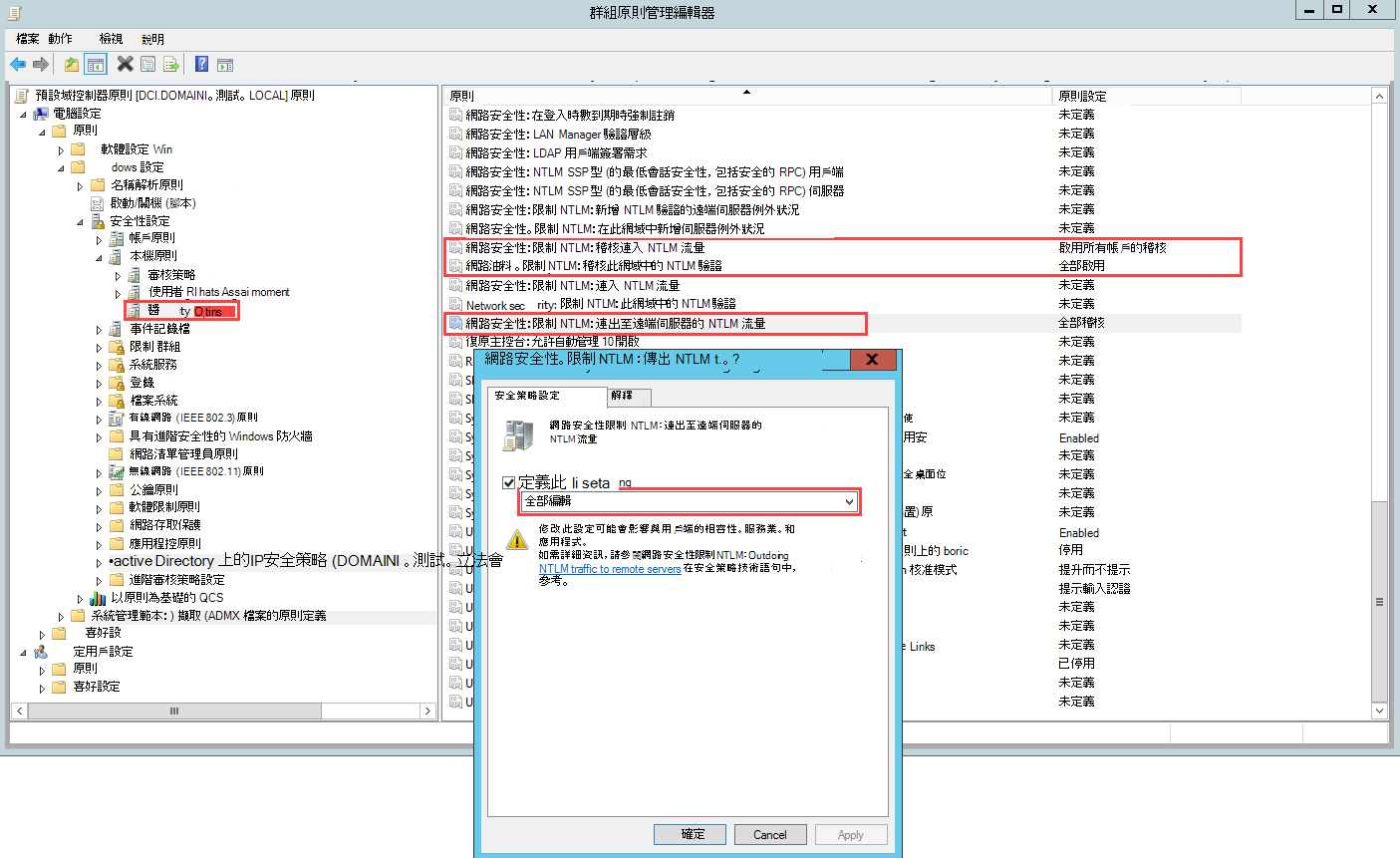

設定初始進階審核策略設定之後(透過 UI 或 PowerShell),開啟 [組策略管理]。 然後移至預設域控制器原則>本機原則>安全選項。

設定指定的安全策略,如下所示:

安全策略設定 值 網路安全性:限制 NTLM:連出 NTLM 流量至遠端伺服器 全部稽核 網路安全性:限制 NTLM:稽核此網域中的 NTLM 驗證 全部啟用 網路安全性:限制 NTLM:稽核傳入 NTLM 流量 啟用所有帳戶的稽核

例如,若要設定連出NTLM流量至遠端伺服器,請在 [安全性選項] 底下按兩下 [網路安全性:限制NTLM:將NTLM流量傳出至遠端伺服器],然後選取[全部稽核]。

設定網域物件稽核

若要收集物件變更的事件,例如事件 4662,您也必須在使用者、群組、計算機和其他對象上設定物件稽核。 下列程序說明如何在 Active Directory 網域中啟用稽核。

重要

在啟用事件收集之前,請先檢閱並稽核您的原則(透過 UI 或 PowerShell),以確保域控制器已正確設定為記錄必要的事件。 如果已正確設定此稽核,它應該對伺服器效能產生最少的影響。

相關的健康情況問題:目錄服務物件稽核未視需要啟用

若要設定網域物件稽核:

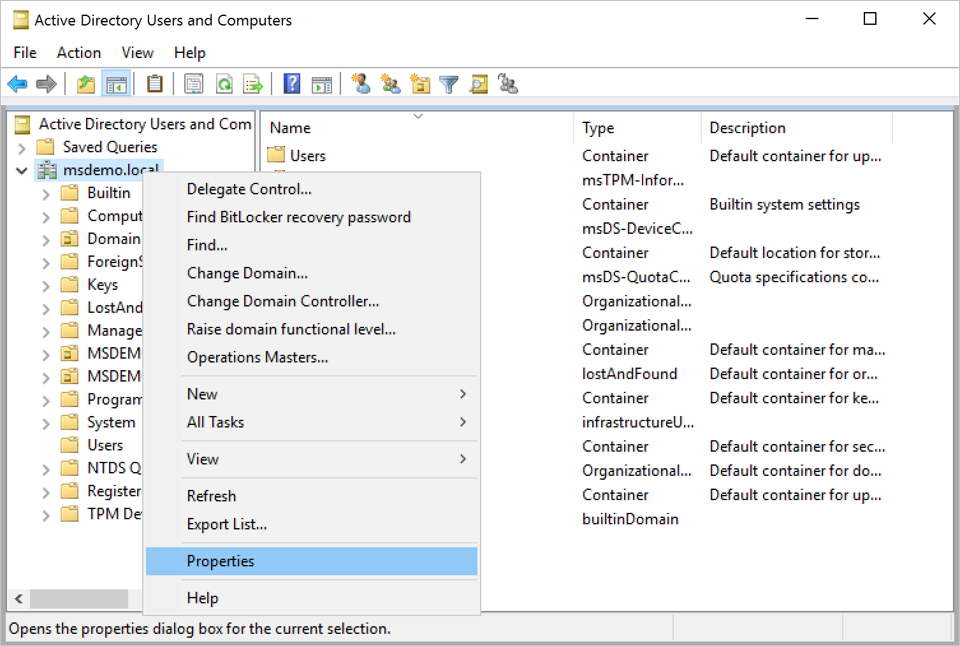

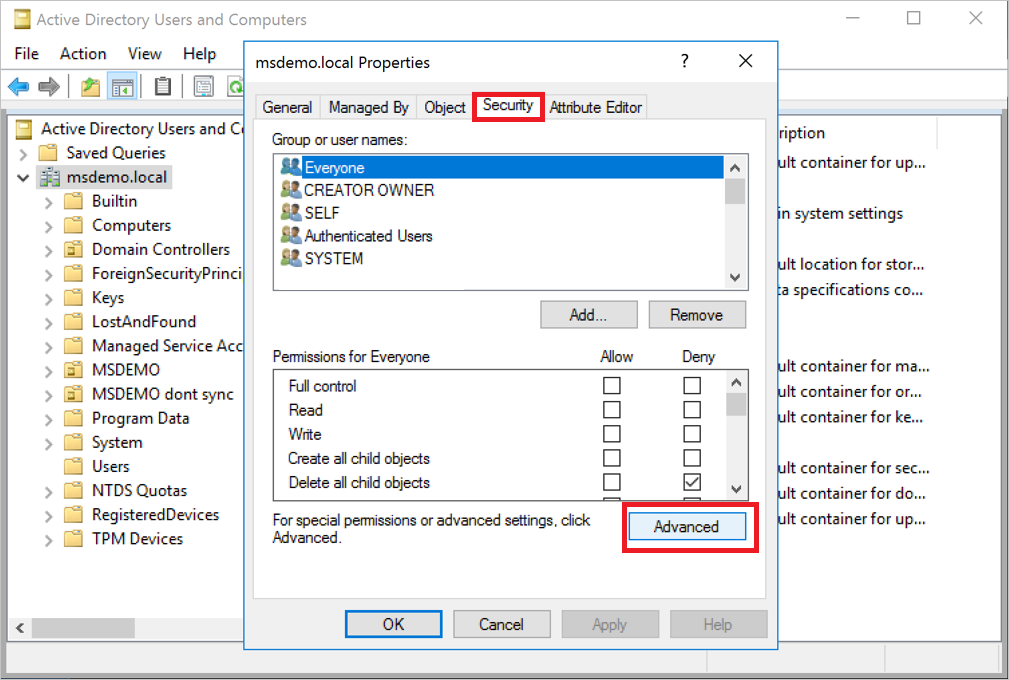

移至 Active Directory 使用者和電腦 主控台。

選取您要稽核的網域。

選取 [ 檢視] 功能表,然後選取 [ 進階功能]。

以滑鼠右鍵按兩下網域,然後選取 [ 屬性]。

移至 [ 安全性] 索引標籤,然後選取 [ 進階]。

在 [ 進階安全性設定] 中,選取 [ 稽核] 索引 卷標,然後選取 [ 新增]。

![[進階安全性設定] 對話框中 [稽核] 索引標籤的螢幕快照。](../media/auditing-tab.png)

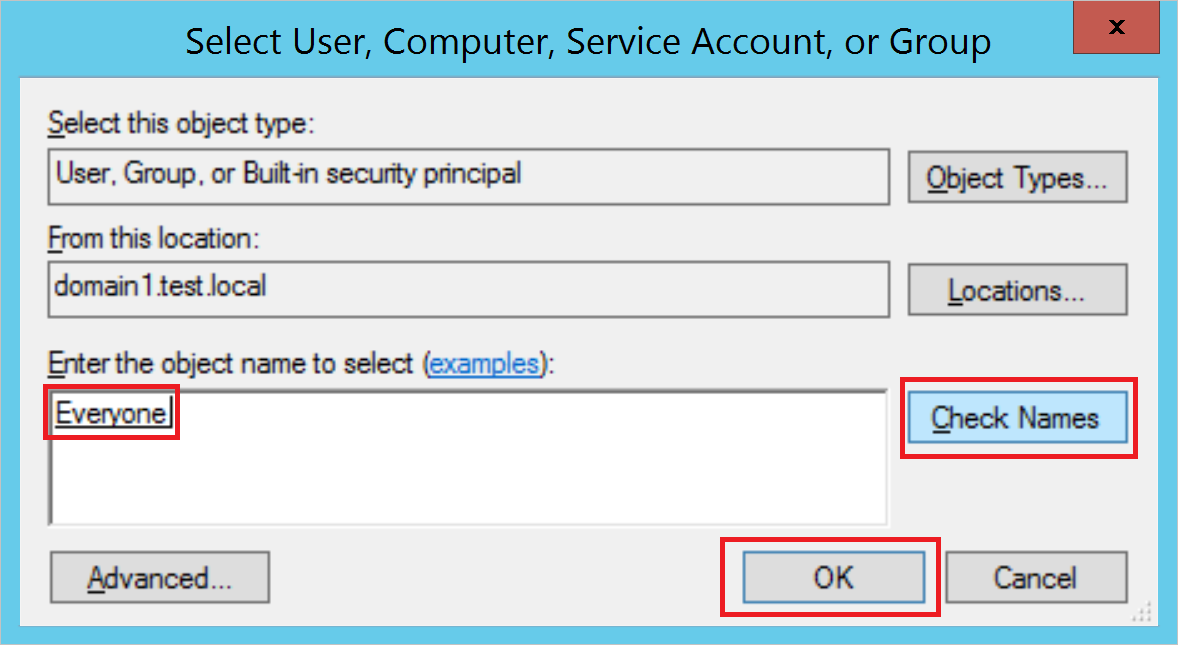

選擇 [ 選取主體]。

在 [輸入要選取的物件名稱] 下,輸入 [所有人]。 然後選取 [檢查名稱>確定]。

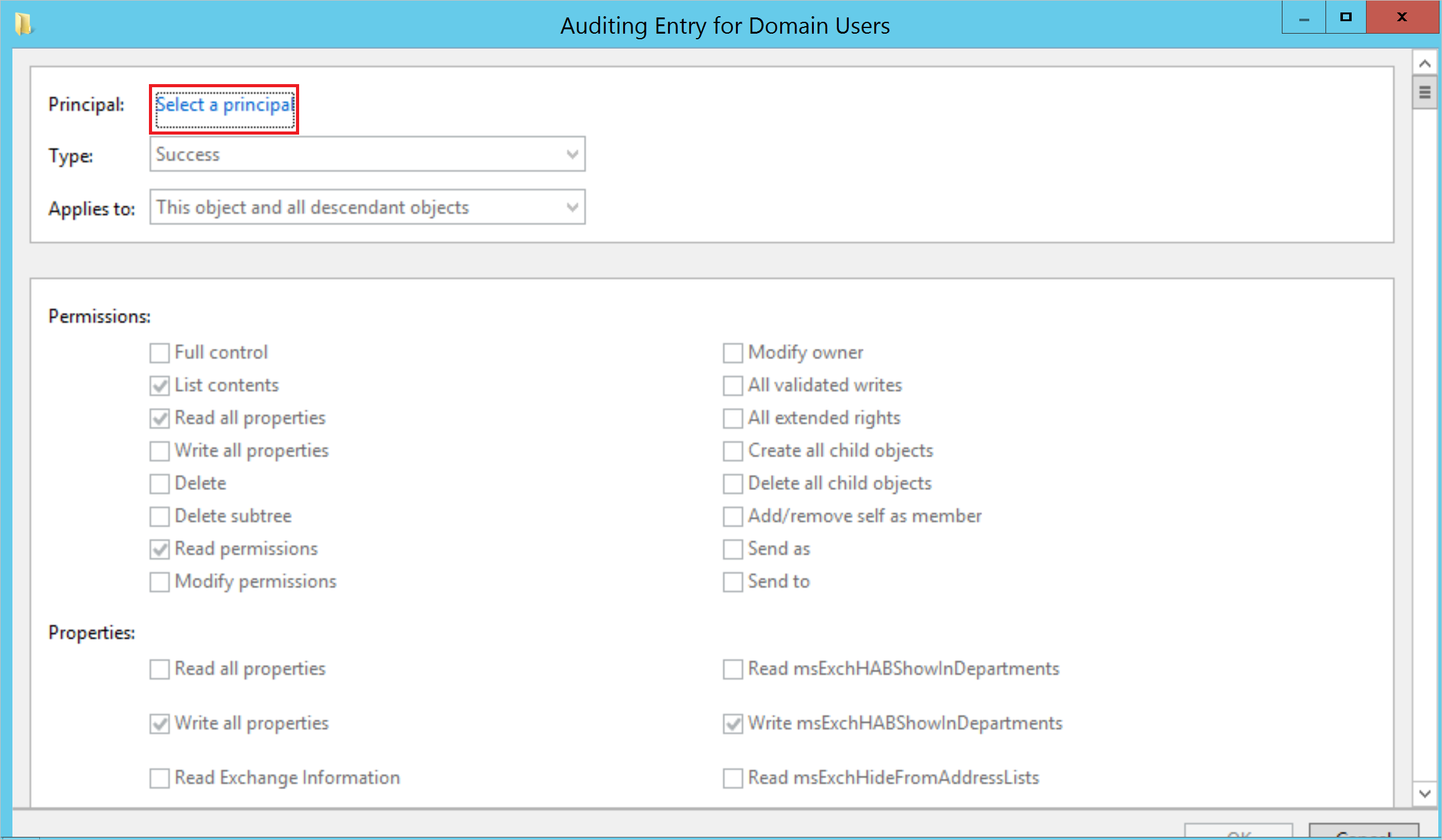

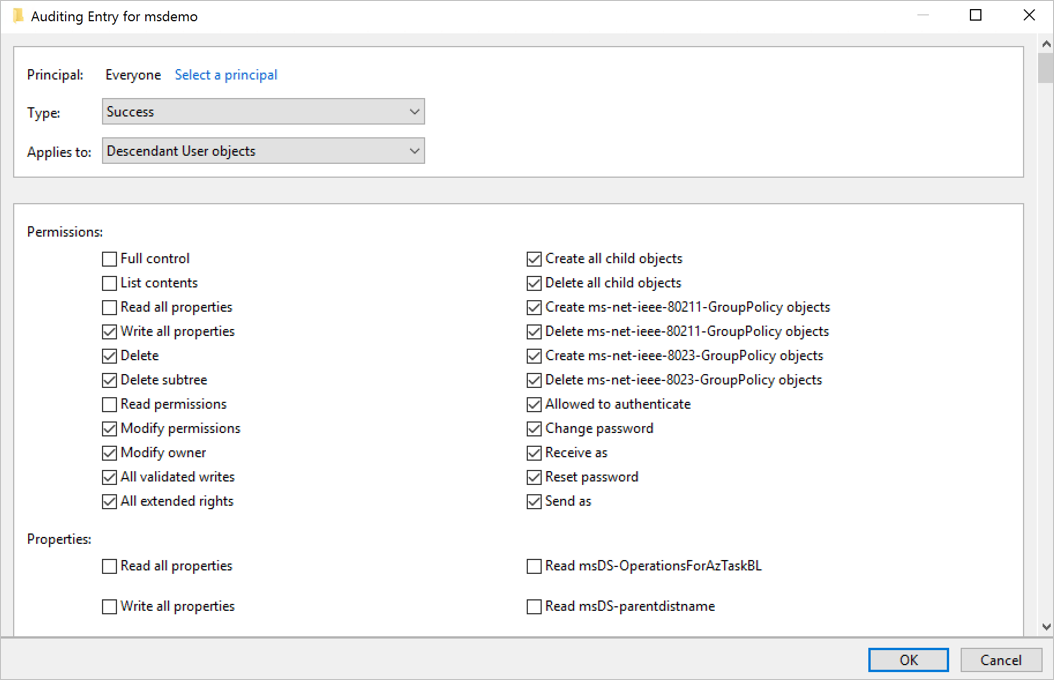

然後返回 稽核專案。 選取下列項目:

針對 [ 類型],選取 [ 成功]。

針對 [ 套用至],選取 [子系用戶物件]。

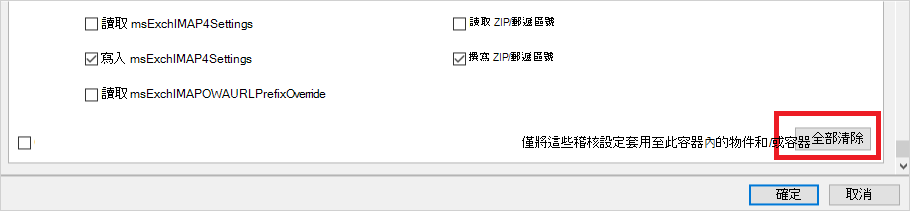

在 [許可權] 底下,向下捲動並選取 [全部清除] 按鈕。

向上捲動並選取 [ 完全控制]。 已選取所有許可權。

清除 [ 列表內容]、[ 讀取所有屬性] 和 [讀取許可權] 選項,然後選取 [ 確定]。 此步驟會將 所有 [屬性] 設定設為 [寫入]。

現在,當目錄服務觸發時,目錄服務的所有相關變更會顯示為 4662 個事件。

重複此程式中的步驟,但針對 [套用至] 選取下列物件類型:

- 子系群組物件

- 子系計算機物件

- Descendant msDS-GroupManagedServiceAccount 物件

- Descendant msDS-ManagedServiceAccount 物件

注意

在 [所有子代物件] 上指派稽核許可權也可以運作,但您只需要最後一個步驟中詳述的物件類型。

在AD FS上設定稽核

相關健康情況問題:未視需要啟用AD FS容器的稽核

若要在 Active Directory 同盟服務 上設定稽核 (AD FS):

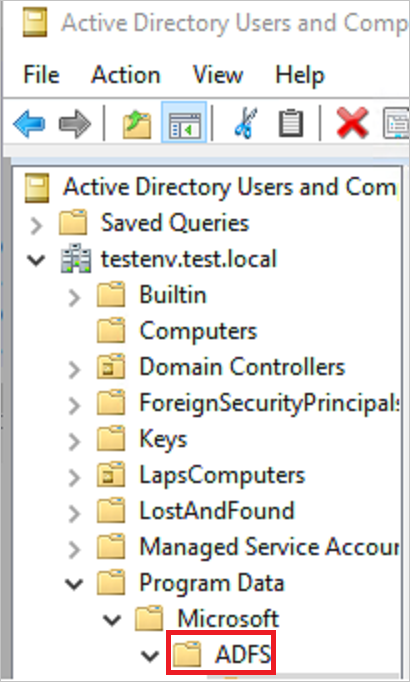

移至 Active Directory 使用者和電腦 主控台,然後選取您要啟用記錄的網域。

移至 [程序數據>] Microsoft>ADFS。

以滑鼠右鍵按兩下 ADFS ,然後選取 [ 屬性]。

移至 [安全性] 索引標籤,然後選取 [進階進階>安全性設定]。 然後移至 [稽核] 索引卷標,然後選取 [新增>選取主體]。

在 [輸入要選取的物件名稱] 下,輸入 [所有人]。 然後選取 [檢查名稱>確定]。

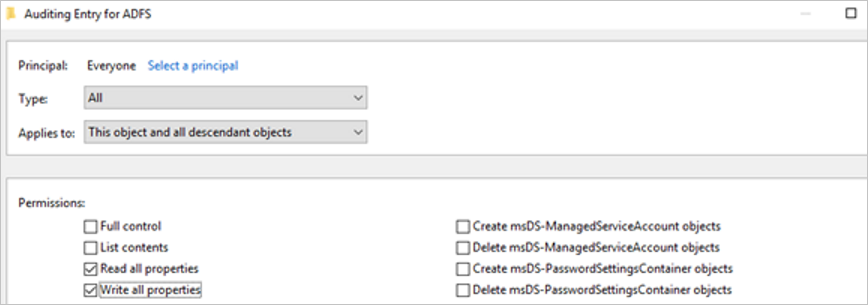

然後返回 稽核專案。 選取下列項目:

- 針對 [類型],選取 [全部]。

- 針對 [ 套用至],選取 [此物件] 和 [所有子代物件]。

- 在 [許可權] 底下,向下捲動並選取 [全部清除]。 向上捲動並選取 [讀取所有屬性 ] 和 [寫入所有屬性]。

選取 [確定]。

設定AD FS事件的詳細信息記錄

在AD FS 伺服器上執行的感測器必須針對相關事件將稽核層級設定為 Verbose 。 例如,使用下列命令將稽核層級設定為 Verbose:

Set-AdfsProperties -AuditLevel Verbose

在 AD CS 上設定稽核

如果您使用已設定 Active Directory 憑證服務 (AD CS) 的專用伺服器,請設定稽核,如下所示來檢視專用警示和安全分數報告:

建立要套用至 AD CS 伺服器的組策略。 編輯它並設定下列稽核設定:

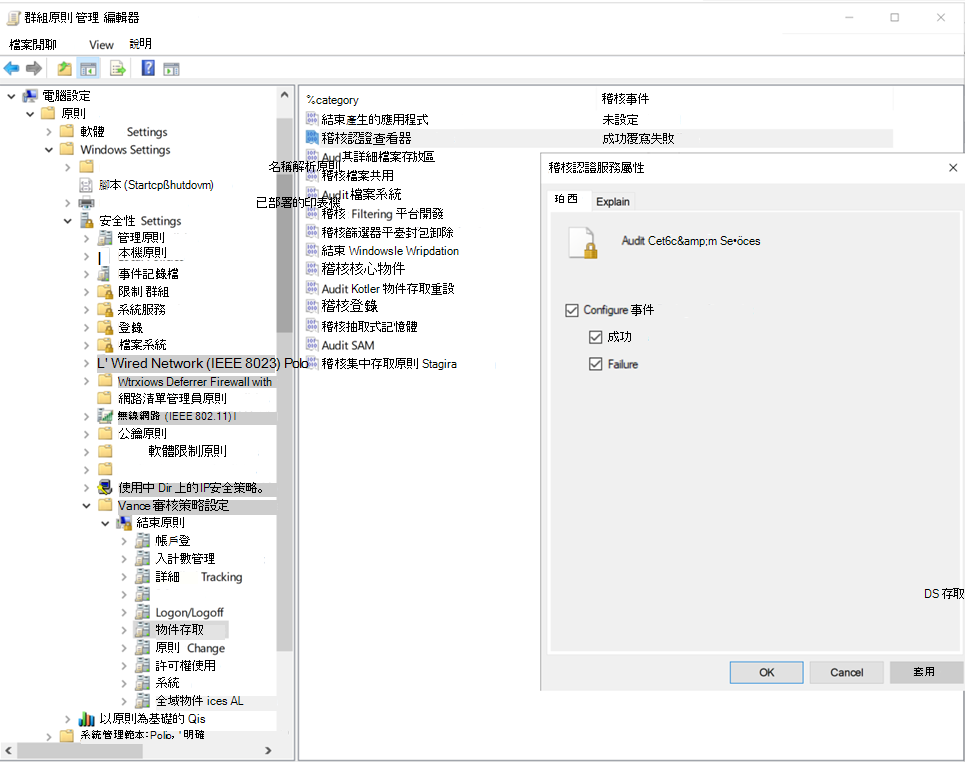

移至 [計算機設定\原則\Windows 設定\安全性設定\進階審核策略設定\稽核原則\物件存取\稽核認證服務]。

選取複選框以設定成功和失敗的稽核事件。

使用下列其中一種方法,在證書頒發機構單位 (CA) 上設定稽核:

若要使用命令列設定 CA 稽核,請執行:

certutil –setreg CA\AuditFilter 127 net stop certsvc && net start certsvc若要使用 GUI 設定 CA 稽核:

選取 [啟動>證書頒發機構單位][MMC 桌面應用程式]。 以滑鼠右鍵按兩下 CA 的名稱,然後選取 [ 屬性]。

![[證書頒發機構單位] 對話框的螢幕快照。](../media/configure-windows-event-collection/certification-authority.png)

選取 [稽核] 索引 卷標,選取您想要稽核 的所有事件,然後選取 [ 套用]。

![證書頒發機構單位屬性的 [稽核] 索引標籤螢幕快照。](../media/configure-windows-event-collection/auditing.png)

注意

設定啟動和停止 Active Directory 憑證服務事件稽核可能會在處理大型 AD CS 資料庫時造成重新啟動延遲。 請考慮從資料庫移除不相關的專案。 或者,避免啟用此特定類型的事件。

在 Entra Connect 上設定稽核Microsoft

若要在 Microsoft Entra Connect 伺服器上設定稽核:

建立組策略以套用至Microsoft Entra Connect 伺服器。 編輯它並設定下列稽核設定:

移至 [計算機設定\原則\Windows 設定\安全性設定\進階審核策略設定\稽核原則\登入/註銷\稽核登入]。

選取複選框以設定成功和失敗的稽核事件。

在設定容器上設定稽核

注意

設定容器稽核只會針對目前或先前已Microsoft Exchange 的環境進行重新清查,因為這些環境具有位於網域的 [設定] 區段中的 Exchange 容器。

相關的健康情況問題:未視需要啟用設定容器的稽核

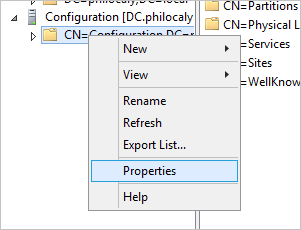

開啟 ADSI 編輯工具。 選取 [啟動>執行],輸入

ADSIEdit.msc,然後選取 [確定]。在 [ 動作] 功能表上,選取 [ 連線至]。

在 [連線設定] 對話方塊的 [選取已知的命名內容] 底下,選取 [組態>確定]。

展開 [ 組態 ] 容器以顯示 [組態 ] 節點,其開頭為 “CN=Configuration,DC=...”。

以滑鼠右鍵按兩下 [ 組態 ] 節點,然後選取 [ 屬性]。

選取 [ 安全性] 索引標籤,然後選取 [ 進階]。

在 [ 進階安全性設定] 中,選取 [ 稽核] 索引 卷標,然後選取 [ 新增]。

選擇 [ 選取主體]。

在 [輸入要選取的物件名稱] 下,輸入 [所有人]。 然後選取 [檢查名稱>確定]。

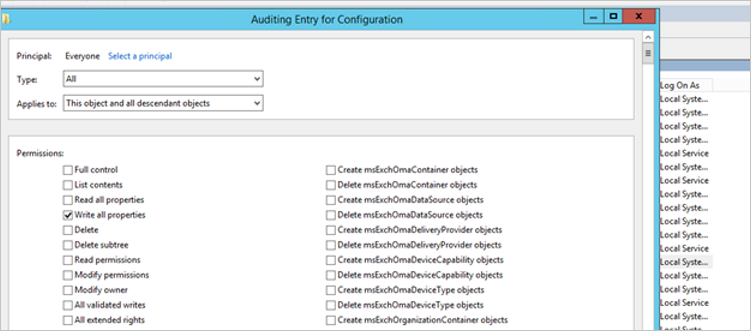

然後返回 稽核專案。 選取下列項目:

- 針對 [類型],選取 [全部]。

- 針對 [ 套用至],選取 [此物件] 和 [所有子代物件]。

- 在 [許可權] 底下,向下捲動並選取 [全部清除]。 向上捲動並選取 [ 寫入所有屬性]。

選取 [確定]。

更新舊版設定

適用於身分識別的 Defender 不再需要記錄 1644 事件。 如果您已啟用此登入設定,您可以將其移除。

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTDS\Diagnostics]

"15 Field Engineering"=dword:00000005

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTDS\Parameters]

"Expensive Search Results Threshold"=dword:00000001

"Inefficient Search Results Threshold"=dword:00000001

"Search Time Threshold (msecs)"=dword:00000001

相關內容

如需詳細資訊,請參閱