Microsoft Defender 能將數百萬個個別訊號關聯起來,以高度自信地識別環境中的活躍勒索軟體活動或其他複雜攻擊。 當攻擊進行時,Defender 會透過自動干擾,阻止攻擊者利用的被入侵資產來干擾攻擊。

自動攻擊中斷能在早期限制橫向移動,並降低攻擊的整體影響,從相關成本到生產力損失。 同時,安全運營團隊完全掌控調查、修復及資產恢復運作。

本文概述了自動化攻擊中斷,並附有後續步驟及其他資源連結。

提示

本文說明攻擊中斷的運作方式。 要設定這些功能,請參見 Microsoft Defender 中的攻擊干擾能力配置。

自動攻擊干擾的運作原理

自動攻擊中斷旨在遏止正在進行的攻擊,限制對組織資產的影響,並為資安團隊提供更多時間全面修復攻擊。 攻擊中斷利用我們擴展偵測與回應 (XDR) 訊號的完整範圍,將整個攻擊納入事件層級。 此能力不同於已知的防護方法,如基於單一入侵指標的預防與阻擋。

雖然許多 XDR 及安全協調、自動化與回應 (SOAR) 平台允許你建立自動回應動作,但自動攻擊干擾是內建功能,利用Microsoft安全研究者的洞察與先進 AI 模型來對抗進階攻擊的複雜性。 自動攻擊中斷會考量來自不同來源的整體訊號脈絡,以判斷資產是否被入侵。

自動攻擊中斷分為三個關鍵階段:

- 它利用 Microsoft Defender 的能力,透過端點、身份、電子郵件與協作工具,以及 SaaS 應用程式的洞察,將來自多個不同來源的訊號關聯成單一且高信心的事件。

- 它識別由攻擊者控制並用來擴散攻擊的資產。

- 它會自動在相關 Microsoft Defender 產品間採取回應行動,透過控制並停用受影響的資產,以即時遏止攻擊。

這項改變遊戲規則的能力能在早期限制威脅行為者的進展,並大幅降低攻擊的整體影響,從相關成本到生產力損失。

Defender 如何建立自動行動的信心

資安團隊在系統自動採取行動時可能會猶豫,因為回應行動可能影響業務運作。 自動攻擊中斷透過高保真度訊號與事件層級的關聯性,涵蓋電子郵件、身份、應用程式、文件、裝置、網路與檔案等真實資料,解決此問題。

對自動攻擊干擾的信心是指偵測器的精確度,透過訊噪比 (SNR) 來衡量。 針對遏制行動,Defender 根據實際生產數據維持 99% 或更高的信心水準。 Defender 透過結合機器學習輸出、跨工作負載相關性及專家主導事件分類,將每個偵測器命中與廣泛指標進行評估,以分類真陽性與假陽性。

Defender 在廣泛發布前會以稽核模式驗證偵測器,並逐步部署只符合嚴格品質要求的偵測器。 此過程旨在降低誤報率,同時有效干擾活躍攻擊。 干擾偵測器會持續且動態地評估,以維持偵測品質與信心。

Microsoft 資安專家持續審查中斷活動、監控異常並評估影響,以維持高偵測品質。

此外,所有自動操作都能被安全團隊撤銷,讓你能完全掌控環境。 欲了解更多資訊,請參閱 「自動攻擊干擾行動的詳細資料與結果」。

攻擊干擾如何運用 AI

攻擊中斷 AI 採用 Microsoft Defender 套件中專門開發的模型與偵測器。 這些能力是透過多個資料來源訓練與調整的,包括:

- 相關 Defender 工作負載遙測

- Microsoft 威脅情報

- 過去事件及事件後分析,來自 Microsoft 客戶的經驗

該平台採用多種機器學習方法,包括圖形模型、增強決策樹、神經網路,以及專用的小型語言模型 (SLM) ,以提升偵測品質與動作精確度。

模型與探測器的品質透過持續的工程與驗證週期維持,而非單一靜態釋放點。 在大規模部署前,新探測器會經過嚴格的預發布驗證及分階段部署。 持續的品質獲得專家審查 AI 決策及 24 小時運作應變的異常行為支援。

自動回應行動

自動攻擊中斷則使用基於 Microsoft 的 XDR 回應動作。 這些行動的例子包括:

裝置控制 - 根據 適用於端點的 Microsoft Defender 的功能,此動作是自動控制可疑裝置,阻擋該裝置的任何進出通訊。

- 此外,Defender for Endpoint 會自動包含與未被發現或未接載裝置相關的惡意 IP 位址,以阻止任何橫向移動及加密行為,指向其他已被 Defender for Endpoint 接載/發現的裝置。 它是透過包含 IP (預覽) 政策來達成此目標。 此外, 被入侵的關鍵資產的 IP 位址也會自動被特定的 封鎖機制限制,以阻止攻擊擴散,同時避免生產力損失。

停用使用者 - 根據 適用於身分識別的 Microsoft Defender 的功能,此動作是自動暫停被入侵帳號,以防止橫向移動、惡意使用信箱或惡意軟體執行等額外損害。 停用使用者的行為會根據使用者在你環境中的託管方式而有所不同。

- 當使用者帳號託管於 Active Directory:Defender for Identity 會觸發執行 Defender for Identity 代理的網域控制器的停用使用者動作。

- 當使用者帳號託管於 Active Directory 並同步至 Microsoft Entra ID:Defender for Identity 會透過已接入的網域控制器觸發停用使用者的操作。 攻擊中斷也會使 Microsoft Entra ID 同步帳號的使用者帳號失效。

- 當使用者帳號託管在Microsoft Entra ID時,只有 (雲端原生帳號) :攻擊中斷會使Microsoft Entra ID同步帳號的使用者帳號失效。

注意事項

在 Microsoft Entra ID 中停用使用者帳號並不依賴於部署 適用於身分識別的 Microsoft Defender。

包含使用者 - 根據 適用於端點的 Microsoft Defender 的功能,此回應動作會自動暫時包含可疑身份,以協助阻擋與 Defender for Endpoint 內建裝置的來電通訊相關的橫向移動與遠端加密。

Defender for Endpoint 在端點層強制使用者限制,並不會在身份提供者中停用該帳號。 Defender for Endpoint 阻擋攻擊者在受保護裝置上使用被入侵的身份,並限制基於認證的存取、檔案系統存取及網路通訊路徑。

此舉在細緻層級施加控制,使 Microsoft 能針對攻擊相關活動進行鎖定,並在可能的情況下維持正常的業務溝通。

欲了解更多資訊,請參閱 Microsoft Defender 中的修復措施。

識別攻擊中斷何時發生在你的環境中

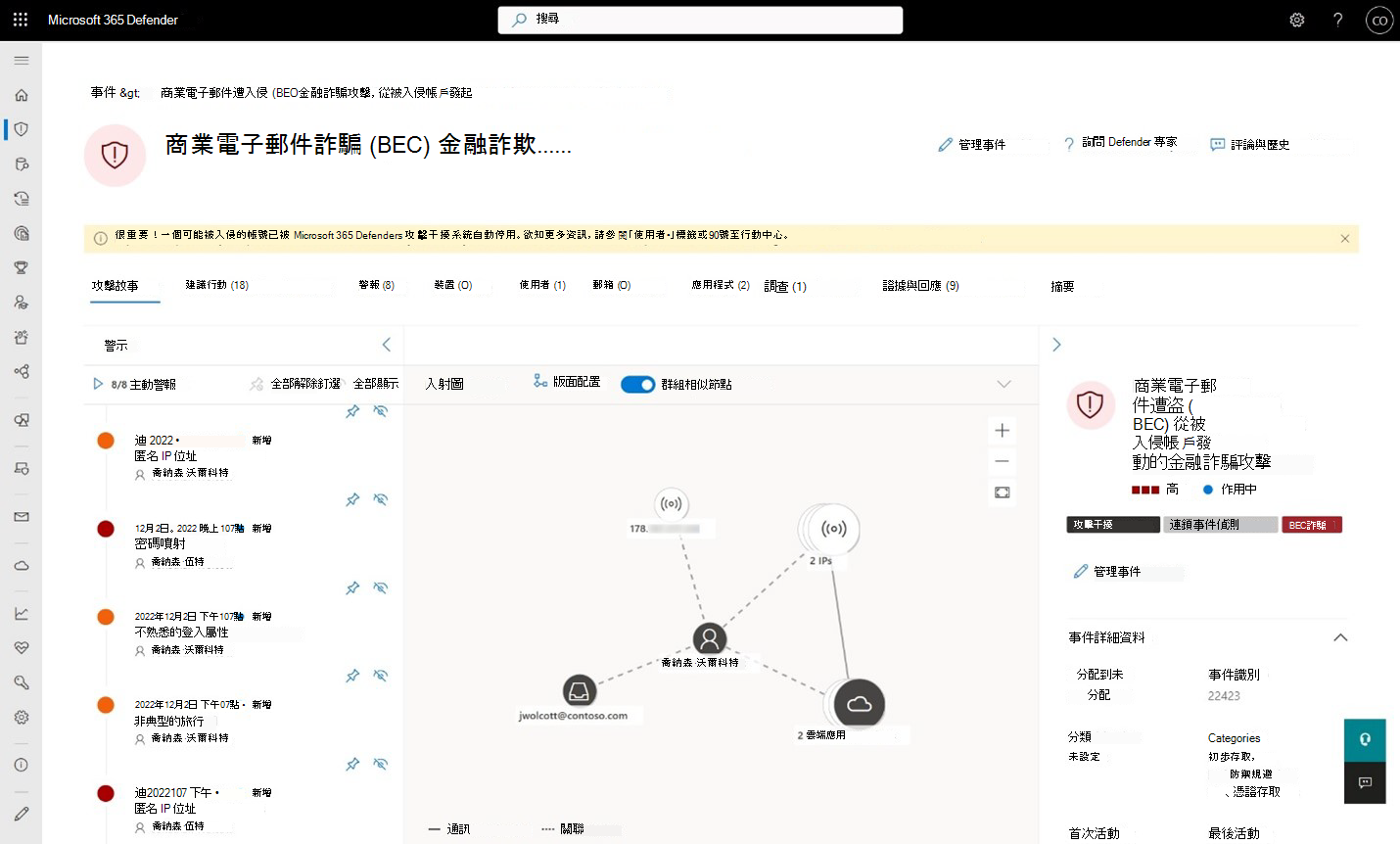

Microsoft Defender事件頁面將透過攻擊故事反映自動攻擊中斷行動,以及圖1) (黃色條狀顯示的狀態。 事件會顯示專用的中斷標籤,標示事件圖中資產的狀態,並在行動中心新增行動。

Microsoft Defender 使用者體驗現在加入了額外的視覺提示,以確保這些自動動作的可見性。 你可以在以下經驗中找到它們:

事件隊列中:

- 受影響事件旁邊會出現一個標題為 「攻擊干擾 」的標籤

事件頁面:

- 一個名為「攻擊干擾」的標籤

- 頁面頂端有一條黃色橫幅,強調自動採取的行動

- 如果對資產執行了動作,例如帳號被停用或裝置被包含,事件圖表會顯示當前資產狀態

透過 API:

(攻擊干擾) 連串會在高度信心的事件標題後加上,且很可能自動擾。 例如:

BEC 金融詐騙攻擊從被入侵帳戶發動 (攻擊中斷)

欲了解更多資訊,請參閱 查看攻擊干擾細節與結果。

後續步驟

提示

想要深入了解? 請到我們的技術社群中與 Microsoft 安全性社群互動: Microsoft Defender 全面偵測回應技術社群。