在本指南中,您會提供一個已在 Microsoft 身分識別平台註冊的客戶端應用程式,並使其能基於範圍和權限存取您自己的 Web API。 您也會提供 Microsoft Graph 的用戶端應用程式存取權。

藉由在用戶端應用程式的註冊中指定 Web API 的範圍,用戶端應用程式可以從 Microsoft 身分識別平台取得包含這些範圍的存取權杖。 在其程式碼中,Web API 可以根據在存取權杖中找到的範圍,提供其資源的權限存取。

必要條件

- 具有有效訂用帳戶的 Azure 帳戶。 免費建立帳戶。

- 完成快速入門:註冊應用程式

- 完成快速入門:設定應用程式以公開 Web API

新增用來存取 Web API 的權限

若要讓用戶端應用程式存取 Web API,您必須將許可權新增至用戶端應用程式以存取 Web API。 同樣地,在 Web API 中,您必須設定用戶端應用程式的存取範圍和角色。

若要將您自己的 Web API 的存取權授與用戶端應用程式,您需要有兩個應用程式註冊:

- 用戶端應用程式註冊

- 具有已公開範圍的 Web API 註冊

此圖顯示兩個應用程式註冊彼此的關聯性,其中用戶端應用程式具有不同的權限類型,而且 Web API 具有用戶端應用程式可存取的不同範圍。 在本節中,您會將權裉新增至用戶端應用程式的註冊。

一旦您註冊了用戶端應用程式和 Web API,並藉由建立範圍來公開 API,您可以遵循下列步驟來設定用戶端對 API 的權限:

以至少 雲端應用程式系統管理員 的身分登入 Microsoft Entra 系統管理中心。

如果您可存取多個租用戶,請使用頂端功能表中的 [設定] 圖示

,以從 [目錄 + 訂用帳戶] 功能表,切換至包含應用程式註冊之租用戶。

,以從 [目錄 + 訂用帳戶] 功能表,切換至包含應用程式註冊之租用戶。流覽至 Entra ID>應用程式註冊,然後選取用戶端應用程式(而非 您的 Web API)。

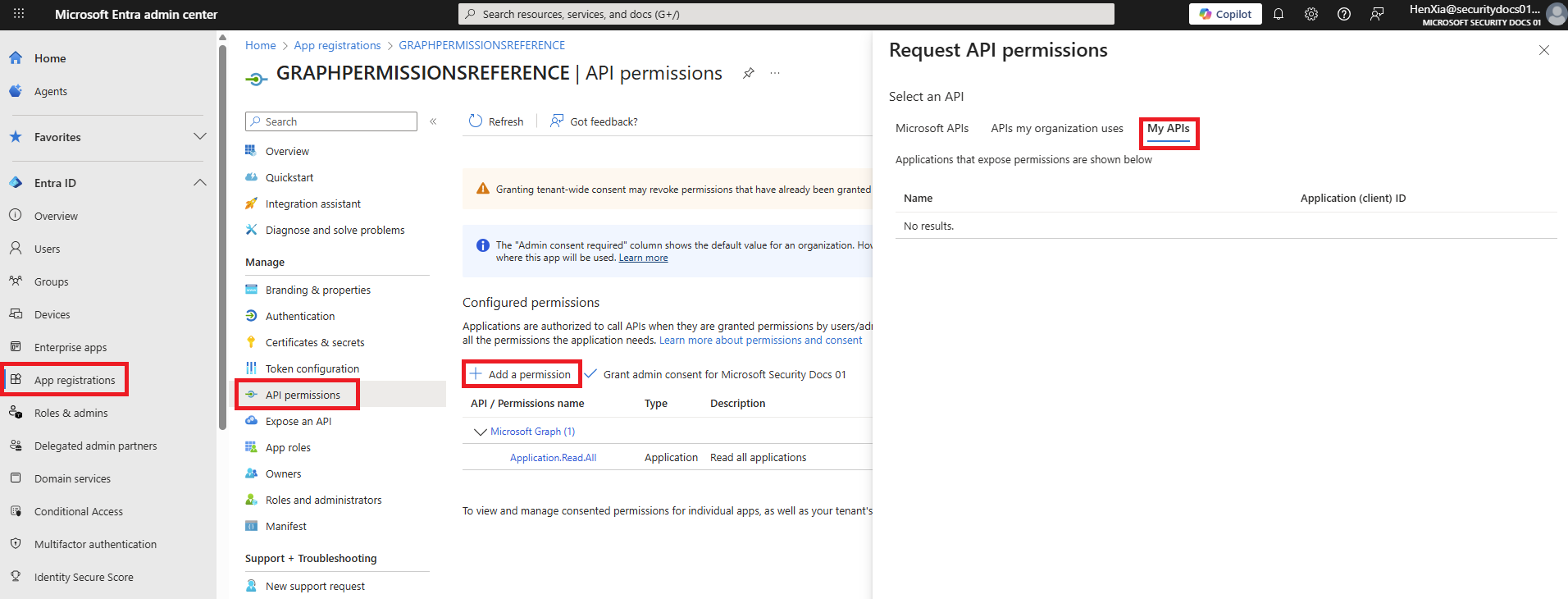

選取 [API 權限],然後選取 [新增權限],然後在資訊看板中選取 [我的 API]。

選取您已在必要條件過程註冊的 Web API,然後選取 [委派權限]。

「委派權限」適用於以已登入使用者身分存取 Web API 的用戶端應用程式,而且其存取權應該限制為您在下一個步驟中所選取的權限。 為此範例選取 [委派的權限]。

應用程式權限適用於需要自行存取 Web API 的服務或精靈類型應用程式,而無需使用者介入來進行登入或同意。 除非您已定義 Web API 的應用程式角色,否則會停用此選項。

在選取權限下,展開您為 Web API 定義之範圍的資源,然後選取用戶端應用程式應該代表登入使用者的權限。

- 如果您已使用先前快速入門中所指定的範例範圍名稱,則應該會看到 Employees.Read.All 和

Employees.Write.All。

- 如果您已使用先前快速入門中所指定的範例範圍名稱,則應該會看到 Employees.Read.All 和

選取您已在完成必要條件時建立的權限,例如,

Employees.Read.All。選取 [新增權限] 來完成程序。

將權限新增至您的 API 後,您應該會在設定的權限之下看到選取的權限。 以下圖像顯示範例 Employees.Read.All 已新增至用戶端應用程式註冊中的委派權限。

![Azure 入口網站中的 [已設定權限] 窗格,顯示了新增的權限](media/quickstart-configure-app-access-web-apis/portal-02-configured-permissions-pane.png)

您也可能會注意到 Microsoft Graph API 的 User.Read 權限。 當您在 Azure 入口網站中註冊應用程式時,系統會自動新增此權限。

新增用來存取 Microsoft Graph 的權限

除了會代表登入的使用者存取您自己的 Web API,您的應用程式可能也需要存取或修改儲存在 Microsoft Graph 中的使用者 (或其他) 資料。 或者,您可能會需要讓服務或服務程式以本身身分存取 Microsoft Graph,並在不需要任何使用者互動的情況下執行作業。

委派給 Microsoft Graph 的權限

設定 Microsoft Graph 的委派權限,讓您的用戶端應用程式能夠代表登入的使用者執行作業,例如讀取其電子郵件或修改其設定檔。 根據預設,當使用者登入時,系統會詢問用戶端應用程式的使用者同意您已為其設定的委派權限。

從用戶端應用程式的 [概觀] 頁面中,選取 [API 權限] > [新增權限] > [Microsoft Graph]

選取委派的權限。 Microsoft Graph 會公開許多權限,其中最常顯示在清單頂端。

在選取權限底下,選取下列權限:

權限 描述 email檢視使用者的電子郵件地址 offline_access維護您授予其的資料存取權限 openid將使用者登入 profile檢視使用者的基本個人檔案 選取 [新增權限] 來完成程序。

每當設定權限時,系統會在您的應用程式使用者登入時要求他們同意,以允許您的應用程式代表他們存取資源 API。

身為管理員,您也可以代表「所有」使用者授與同意,如此系統就不會提示使用者執行此動作。 本文章的詳細說明 API 權限和管理員同意一節會討論管理員同意。

Microsoft Graph 的應用程式權限

設定應用程式的應用程式權限,以在不需要使用者互動或同意的情況下,自行進行驗證。 應用程式權限通常是由背景服務或以「無介面」方式存取 API 的背景程序,以及存取另一個(下游)API 的 Web API 所使用。

在以下步驟中,您將授予 Microsoft Graph 文件的 Files.Read.All 權限作為範例。

- 以至少 雲端應用程式系統管理員 的身分登入 Microsoft Entra 系統管理中心。

- 如果您可存取多個租用戶,請使用頂端功能表中的 [設定] 圖示

,以從 [目錄 + 訂用帳戶] 功能表,切換至包含應用程式註冊之租用戶。

,以從 [目錄 + 訂用帳戶] 功能表,切換至包含應用程式註冊之租用戶。 - 流覽至 Entra ID>應用程式註冊,然後選取用戶端應用程式。

- 選取 [API 權限]>[新增權限]>[Microsoft Graph]>[應用程式權限]。

- Microsoft Graph 所公開的所有權限都會顯示在選取權限之下。

- 選擇您想要授與應用程式的一個或多個權限。 例如,您可能有一個可掃描組織中檔案的精靈應用程式,會針對特定檔案類型或名稱發出警示。 在 [選取權限] 下方,展開 [檔案],然後選取

Files.Read.All權限。 - 選取新增權限。

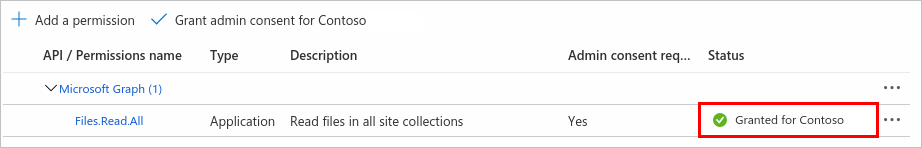

- 某些權限 (例如 Microsoft Graph 的 Files.Read.All 權限) 需要管理員同意。 若要授與管理員同意,請選取 [授與管理員同意] 按鈕,稍後我們會在 管理員同意按鈕一節中討論。

設定用戶端認證

使用應用程式權限的應用程式會使用自己的認證以自己的身分進行驗證,而不需要任何使用者互動。 您必須先設定用戶端應用程式的認證,您的應用程式 (或 API) 才能使用應用程式權限來存取 Microsoft Graph、您自己的 Web API 或其他 API。

如需設定應用程式認證的詳細資訊,請參閱快速入門:向 Microsoft 身分識別平台註冊應用程式的新增認證一節。

深入了解 API 權限和管理員同意

應用程式註冊的 [API 權限] 窗格包含 [已設定權限] 資料表和系統管理員同意按鈕,如下列各節所述。

已設定的權限

[API 權限] 窗格上的 [已設定權限] 資料表會顯示您的應用程式進行基本作業所需的權限清單 - 「需要的資源存取 (RRA)」清單。 使用者或其管理員必須先同意這些權限,才能使用您的應用程式。 您可在稍後於執行階段要求其他選用的權限 (使用動態同意)。

這是使用者同意您應用程式所需的最低權限清單。 可能會有更多選擇,但這些總是必需的。 為確保安全性,並協助使用者和管理員更熟悉您的應用程式,請不要詢問任何您不需要的資訊。

您可以使用上述步驟來新增或移除此資料表中所顯示的權限。 身為管理員,您可以授與管理員同意資料表中所顯示的完整 API 權限集合,並撤銷個別權限的同意。

系統管理員同意按鈕

按下授與 {your tenant} 管理員同意按鈕後,管理員即可對應用程式設定的權限進行管理員同意。 選取該按鈕時,會顯示一個對話方塊要求您確認同意動作。

![Azure 入口網站的 [已設定權限] 窗格中已反白顯示 [授予系統管理員同意] 按鈕](media/quickstart-configure-app-access-web-apis/portal-03-grant-admin-consent-button.png)

授與同意之後,需要管理員同意的權限就會顯示為同意授權:

如果您不是系統管理員,或未針對應用程式設定權限,則會「停用」授與管理員同意按鈕。 如果您有已授與但未設定的權限,系統管理員同意按鈕會提示您處理這些權限。 您可以將其新增至已設定權限,或將其移除。

移除應用程式權限

不給應用程式過多權限十分重要。 撤銷管理員對您應用程式中權限的同意;

- 瀏覽至您的應用程式並選取 [API 權限]。

- 在 [設定的許可權] 下,選取您想要移除的許可權旁的三個點,然後選取 [撤銷系統管理員同意]。

- 在出現的快顯項目中,選取 [是,移除] 以撤銷管理員對權限的同意。

相關內容

前進到系列中的下一個快速入門,以了解如何設定哪些帳戶類型可以存取您的應用程式。 例如,您可以限制只有組織中的使用者 (單一租用戶) 才能存取,或是允許其他 Microsoft Entra 租用戶 (多租用戶) 中的使用者和具有個人 Microsoft 帳戶 (MSA) 的使用者進行存取。