教學課程:設定 SSO 至 SAP ERP 的 F5 BIG-IP 簡易按鈕

在本文,瞭解如何使用 Microsoft Entra ID 搭配 F5 BIG-IP Easy Button 引導式設定 16.1 來保護 SAP ERP。 將 BIG-IP 與 Microsoft Entra ID 整合有許多優點:

- 啟用遠端工作的零信任架構

- 什麼是條件式存取?

- Microsoft Entra ID 與 BIG-IP 已發佈服務之間的單一登入 (SSO)

- 從 Microsoft Entra 系統管理中心 管理身分識別與存取權

深入了解:

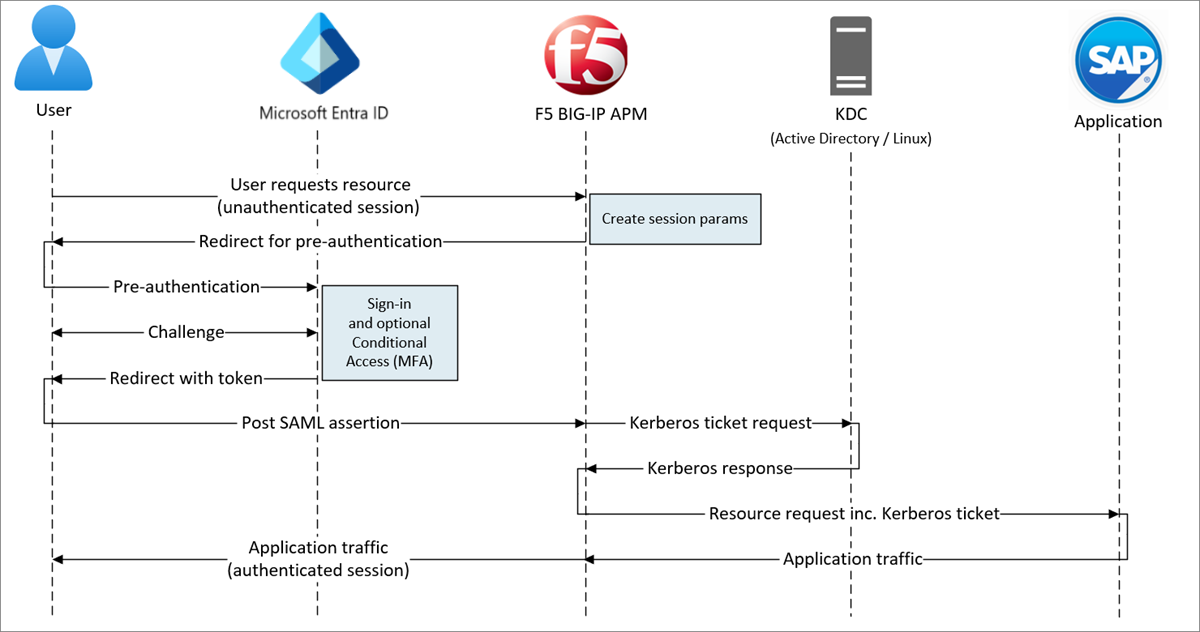

案例說明

此案例包含使用 Kerberos 驗證來管理受保護內容的存取權的 SAP ERP 應用程式。

舊版應用程式缺少新式通訊協定,可支援與 Microsoft Entra ID 整合。 現代化成本高昂,需要規劃,並帶來潛在的停機時間風險。 相反地,透過通訊協定轉換,使用 F5 BIG-IP 應用程式傳遞控制器 (ADC) 來橋接舊版應用程式與新式識別碼控制平面之間的差距。

應用程式前面的 BIG-IP 得以使用 Microsoft Entra 預先驗證和標頭型 SSO 來重疊服務。 此設定可改善整體應用程式安全性態勢。

案例架構

安全混合式存取 (SHA) 解決方案具有下列元件:

- SAP ERP 應用程式 - 由 Microsoft Entra SHA 保護的 BIG-IP 已發佈服務

- Microsoft Entra ID - 安全性聲明標記語言 (SAML) 識別提供者 (IdP) 會驗證使用者認證、條件式存取,以及對 BIG-IP 的 SAML 型 SSO

- BIG-IP - 應用程式的反向 Proxy 和 SAML 服務提供者 (SP)。 BIG-IP 會將驗證委派給 SAML IdP,然後對 SAP 服務執行標頭型 SSO

SHA 支援 SP 和 IdP 起始的流程。 下圖說明 SP 起始的流程。

- 使用者會連線到應用程式端點 (BIG-IP)。

- BIG-IP APM 存取原則會將使用者重新導向至 Microsoft Entra ID (SAML IdP)。

- Microsoft Entra 會預先驗證使用者,並套用強制執行的條件式存取原則。

- 使用者會重新導向至 BIG-IP (SAML SP),且 SSO 發生於已發行的 SAML 權杖。

- BIG-IP 要求來自金鑰發佈中心 (KDC) 的 Kerberos 票證。

- BIG-IP 會將要求用於 SSO 的 Kerberos 票證傳送至後端應用程式。

- 應用程式會授權要求並回傳酬載。

必要條件

- Microsoft Entra ID 免費帳戶或更新版本

- 如果沒有訂用帳戶,請取得 Azure 免費帳戶

- Azure 中的 BIG-IP 或 BIG-IP 虛擬版本 (VE)

- 下列任一個 F5 BIG-IP 授權:

- F5 BIG-IP® Best 搭售方案

- F5 BIG-IP APM 獨立授權

- 現有 BIG-IP F5 BIG-IP® 本機流量管理員™ (LTM) 上的 F5 BIG-IP APM 附加元件授權

- 90 天 BIG-IP 完整功能試用版授權

- 從內部部署目錄同步至 Microsoft Entra ID 的使用者身分識別,或在 Microsoft Entra ID 中建立並流回內部部署目錄的使用者身分識別

- 下列其中一個角色:雲端應用程式管理員或應用程式系統管理員。

- 透過 HTTPS 發佈服務的 SSL 網頁憑證,或使用預設 BIG-IP 憑證進行測試

- 針對 Kerberos 驗證所設定的 SAP ERP 環境

BIG-IP 設定方法

本教學課程使用引導式設定 16.1 搭配簡易按鈕範本。 使用「簡易按鈕」時,系統管理員不會在 Microsoft Entra ID 與 BIG-IP 之間切換,啟用 SHA 服務。 APM 引導式設定精靈和 Microsoft Graph 會處理部署和原則管理。 此整合可確保應用程式支援識別身分同盟、SSO 及條件式存取。

注意

將本指南中的範例字串或值取代為環境中的字串或值。

註冊簡易按鈕

提示

本文中的步驟可能會依據您開始的入口網站而稍有不同。

在用戶端或服務存取 Microsoft Graph 之前,Microsoft 身分識別平台必須予以信任。

請參閱,快速入門:向 Microsoft 身分識別平台註冊應用程式

在 Microsoft Entra ID 中註冊「簡易按鈕」用戶端,然後允許在 BIG-IP 已發佈應用程式的 SAML SP 執行個體之間建立信任,以及 Microsoft Entra ID 作為 SAML IdP。

以至少 雲端應用程式系統管理員 的身分登入 Microsoft Entra 系統管理中心。

瀏覽至 [身分識別]>[應用程式]>[應用程式註冊]>[新增註冊]。

輸入新應用程式的 [名稱]。

在此組織目錄中帳戶,指定誰可以使用應用程式。

選取 [註冊]。

瀏覽至 [API 權限]。

授權下列 Microsoft Graph 應用程式權限:

- Application.Read.All

- Application.ReadWrite.All

- Application.ReadWrite.OwnedBy

- Directory.Read.All

- Group.Read.All

- IdentityRiskyUser.Read.All

- Policy.Read.All

- Policy.ReadWrite.ApplicationConfiguration

- Policy.ReadWrite.ConditionalAccess

- User.Read.All

為您的組織授與管理員同意。

在 [憑證與密碼],產生新的 [用戶端密碼]。

輸入密碼。

從概觀,記下 [用戶端識別碼] 和 [租用戶識別碼]。

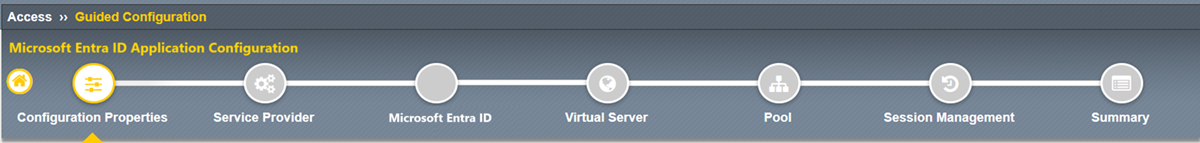

設定 [簡易按鈕]

- 起始 APM 引導式設定。

- 啟動簡易按鈕範本。

- 從瀏覽器登入 F5 BIG IP 管理主控台。

- 瀏覽至 [存取 > 引導式設定 > Microsoft 整合]。

- 選取 [Microsoft Entra 應用程式]。

- 檢閱設定清單。

- 選取 [下一步]。

- 遵循 Microsoft Entra 應用程式設定的設定順序。

組態屬性

設定屬性] 索引標籤具有服務帳戶屬性,並建立 BIG-IP 應用程式組態和 SSO 物件。 Azure 服務帳戶詳細資料區段代表您在 Microsoft Entra 租用戶中註冊為應用程式的用戶端。 使用 BIG-IP OAuth 客戶端的設定,使用 SSO 屬性在租用戶中個別註冊 SAML SP。 簡易按鈕會為針對 SHA 發佈並啟用的 BIG-IP 服務執行此操作。

注意

某些設定是全域設定,可用來發佈更多應用程式。

- 輸入 [設定名稱]。 唯一名稱會區分簡易按鈕組態。

- 針對單一登入 (SSO) 和 HTTP 標頭,選取 [開啟]。

- 針對 租用戶識別碼、用戶端識別碼及客戶端密碼,輸入您在租用戶註冊期間所注意到的租用戶識別碼、用戶端識別碼及客戶端密碼。

- 選取 [測試連線]。 此動作確認 BIG-IP 連線至您的租用戶。

- 選取 [下一步]。

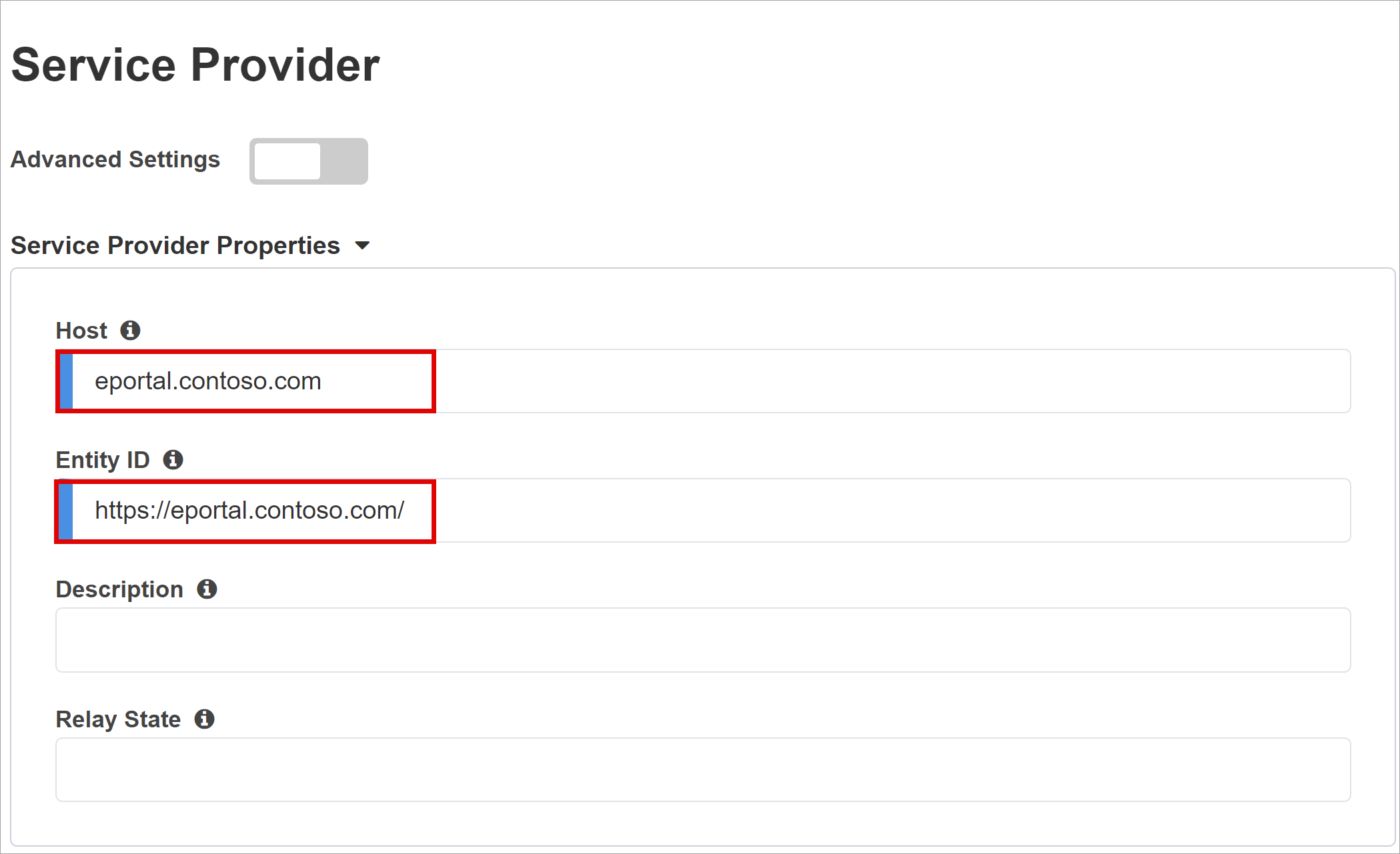

服務提供者

使用服務提供者設定來定義受 SHA 保護之應用程式的 SAML SP 執行個體屬性。

針對 主機,輸入要保護的應用程式的公用完整網域名稱 (FQDN)。

針對實體識別碼,輸入 Microsoft Entra ID 使用此識別碼來識別要求權杖的 SAML SP。

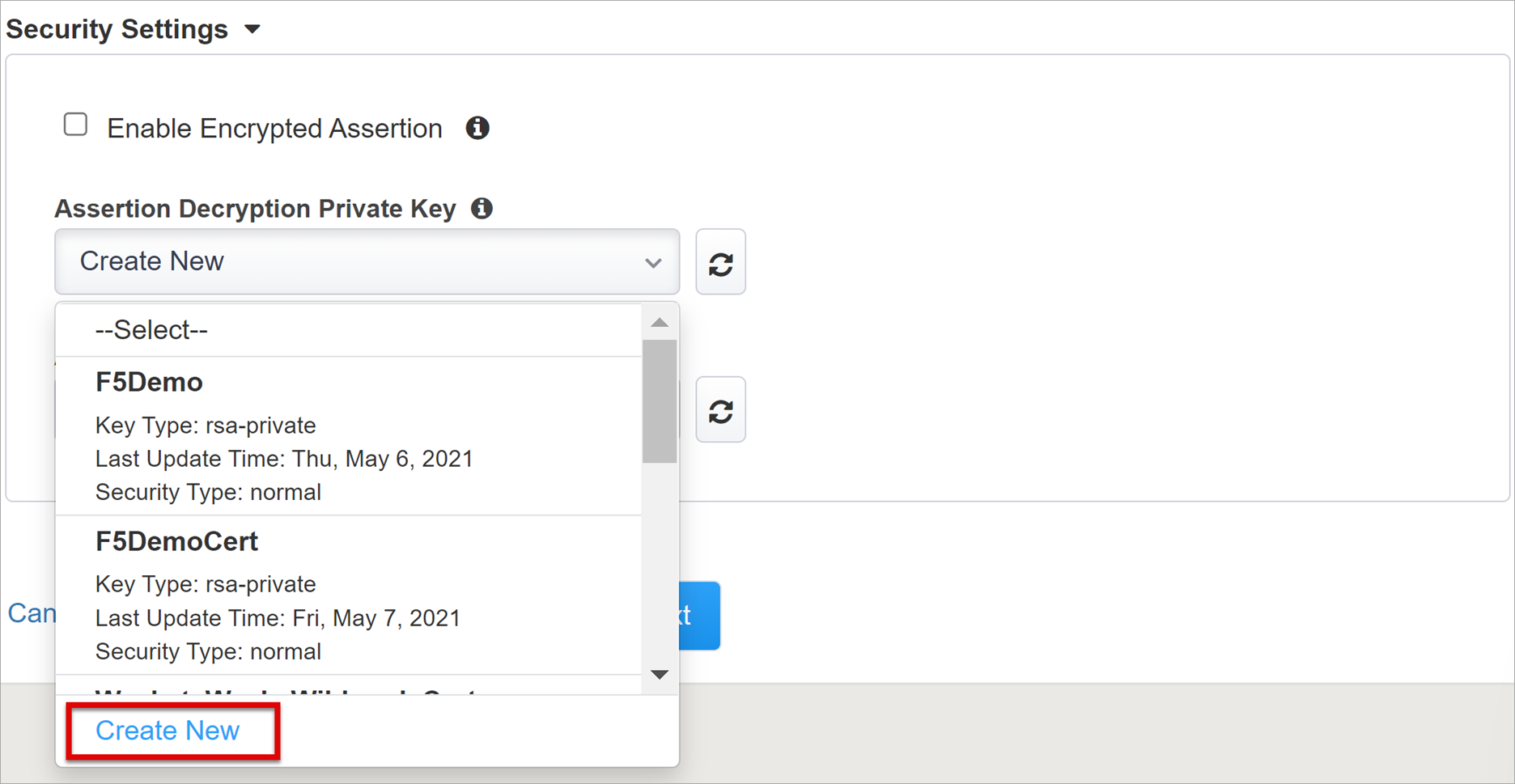

(選用)使用 [安全性設定]來指出發布 SAML 判斷提示的 Microsoft Entra ID 加密。 Microsoft Entra ID 與 BIG-IP APM 之間加密的判斷提示可增加保證內容權杖不會遭到攔截,也不會發生資料遭入侵。

從判斷提示私密金鑰,選取 [新建]。

選取 [確定]。

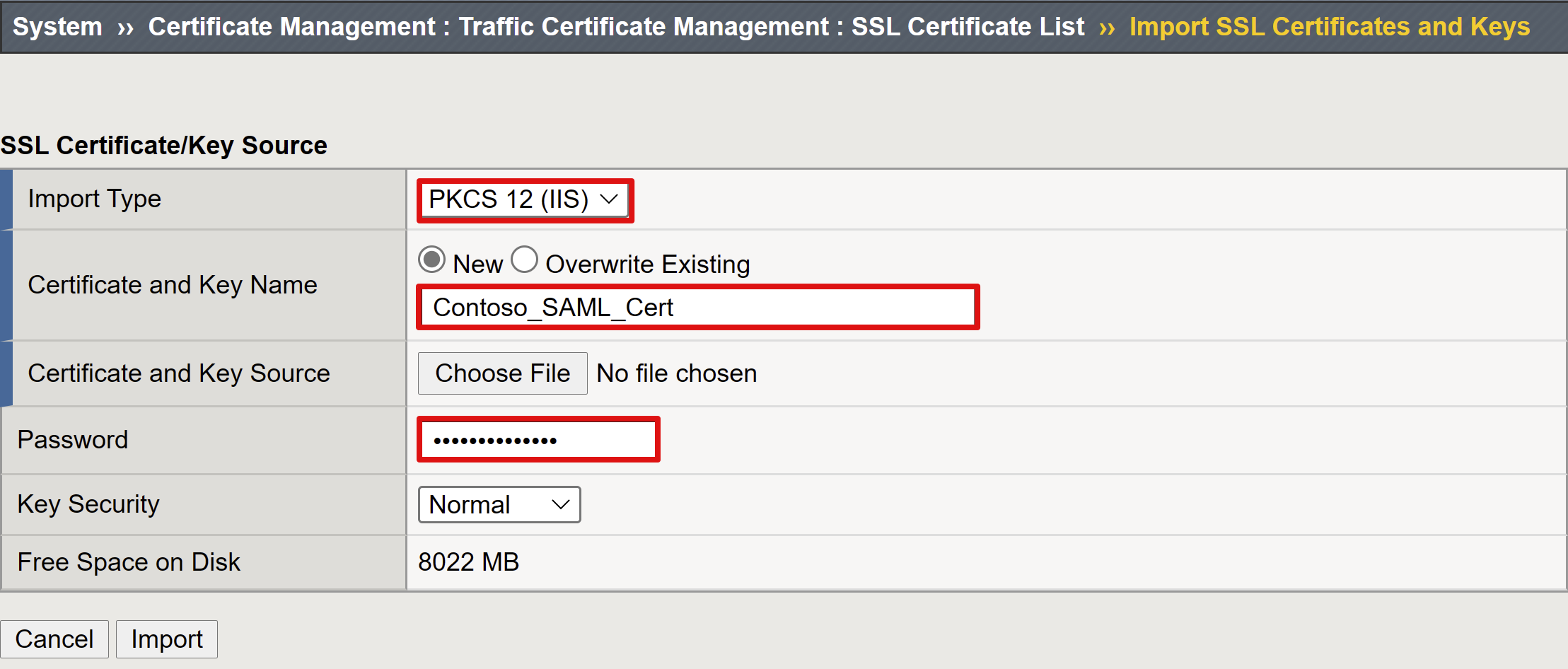

匯入 SSL 憑證和金鑰 對話方塊會顯示在新的索引標籤。

若要匯入憑證和私密金鑰,請選取 [PKCS 12 (IIS)]。

關閉瀏覽器索引標籤以返回主要索引標籤。

針對啟用加密判斷提示,核取此方塊。

如果您已啟用加密,請從判斷提示解密私密金鑰清單,選取 BIG-IP APM 用來解密 Microsoft Entra 判斷提示憑證的私密金鑰。

如果您已啟用加密,請從判斷提示解密憑證清單,選取憑證 BIG-IP 上傳至 Microsoft Entra ID,以加密所發出的 SAML 判斷提示。

Microsoft Entra ID

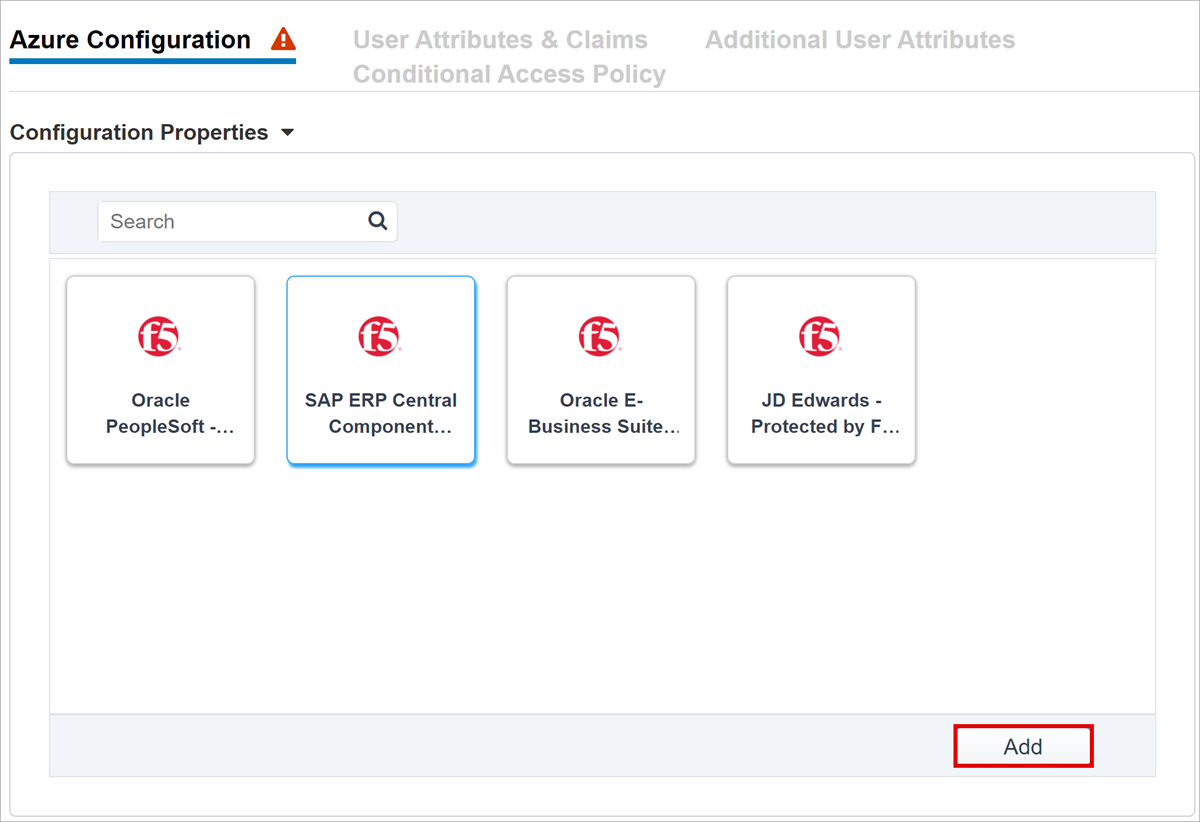

Easy Button 具有 Oracle PeopleSoft、Oracle E-Business Suite、Oracle JD Edwards、SAP ERP 及一般 SHA 範本的應用程式範本。

若要啟動 Azure 設定,請選取 [SAP ERP Central Component > 新增]。

注意

當您在 Microsoft Entra 租用戶中手動設定新的 BIG-IP SAML 應用程式時,可以使用下列各節中的資訊。

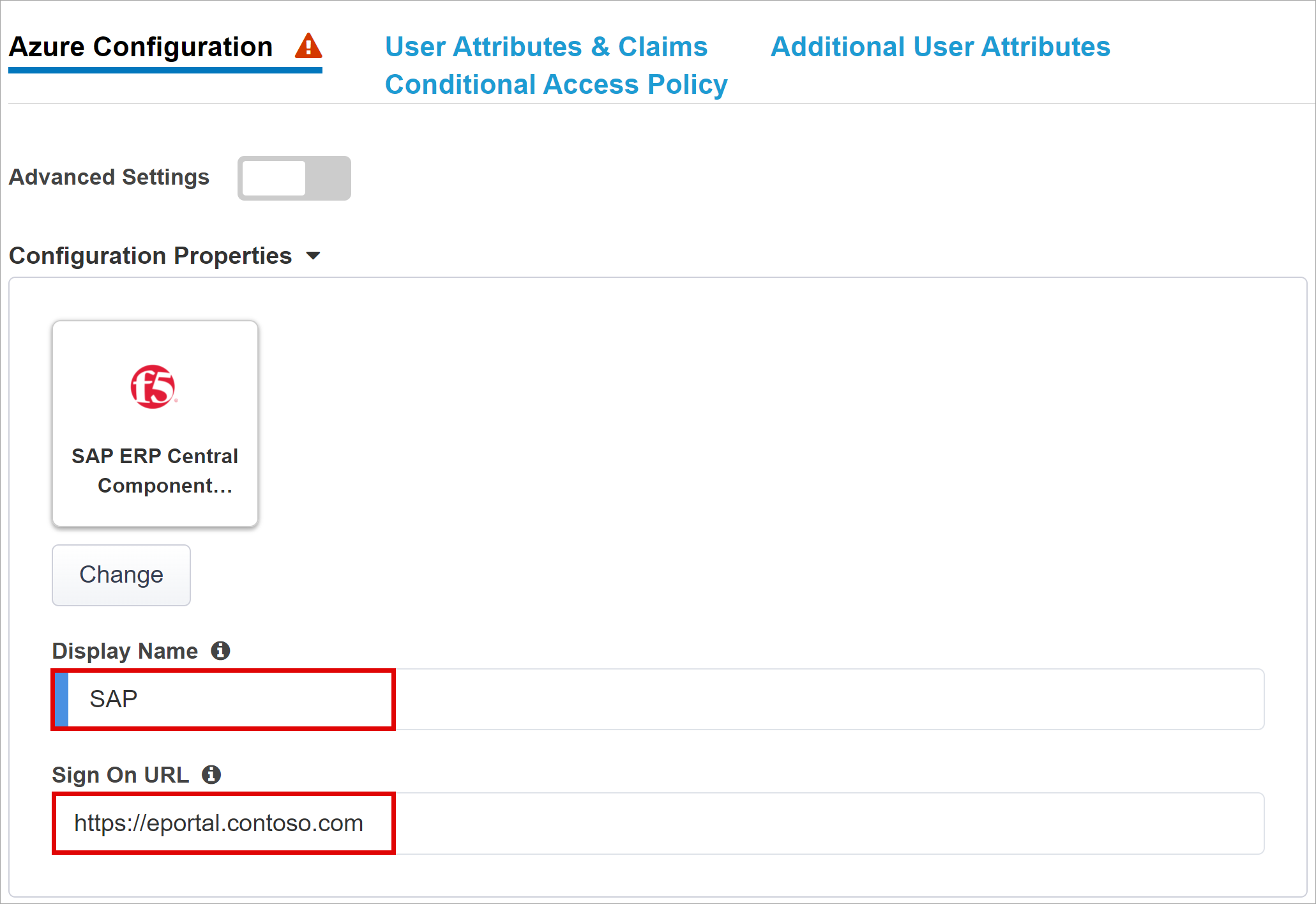

Azure 設定

針對顯示名稱,輸入 Microsoft Entra 租用戶中建立的應用程式 BIG-IP。 名稱會顯示在我的應用程式入口網站中的圖示。

(選用)保留 [登入 URL(選用)] 空白。

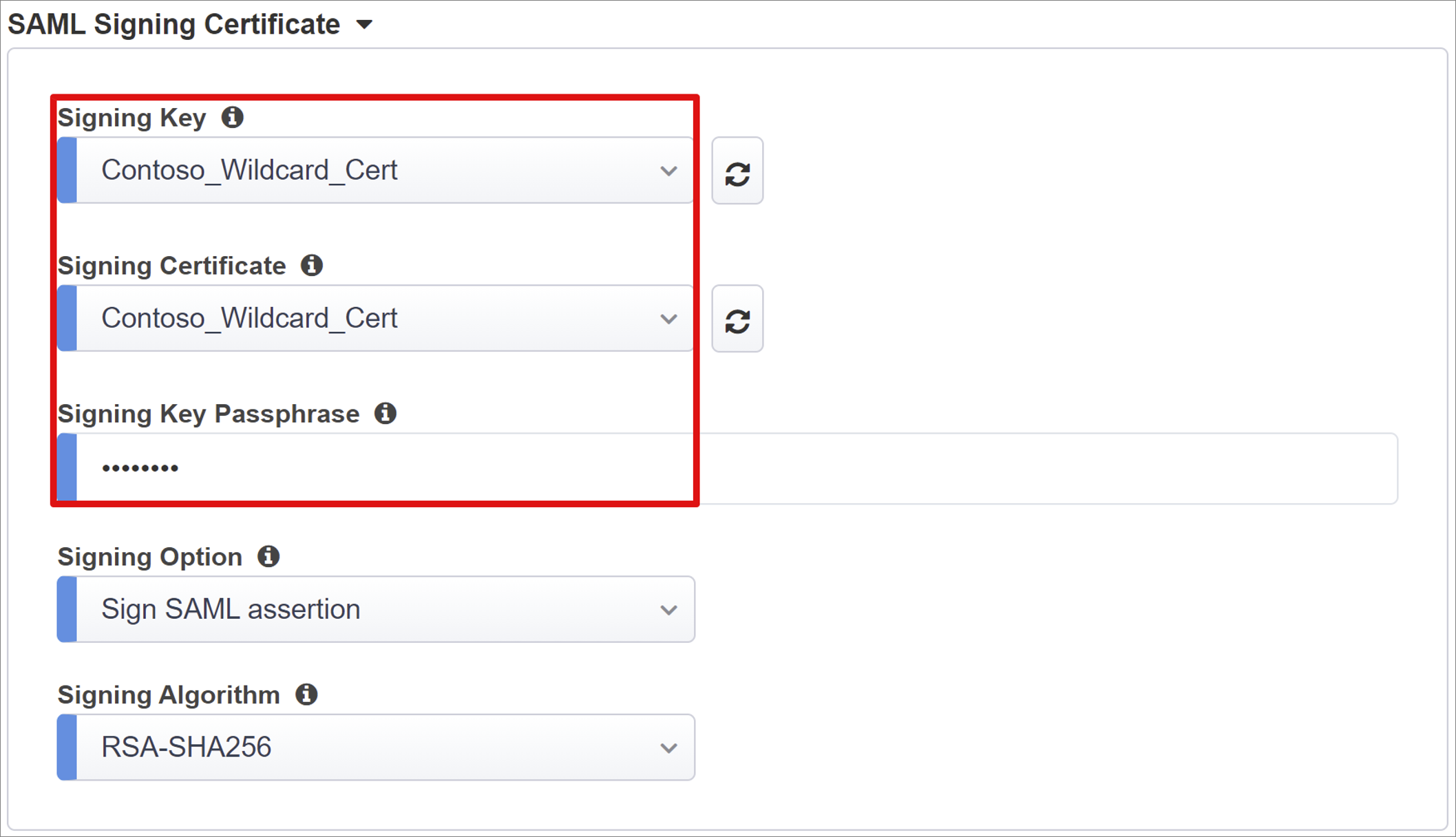

在簽署金鑰旁選取 [重新整理]。

選取 [簽署憑證]。 此操作會找出您輸入的憑證。

針對簽署金鑰複雜密碼,請輸入憑證密碼。

(選用)啟用 [簽署選項]。 此選項可確保 BIG-IP 接受由 Microsoft Entra ID 簽署的權杖和宣告

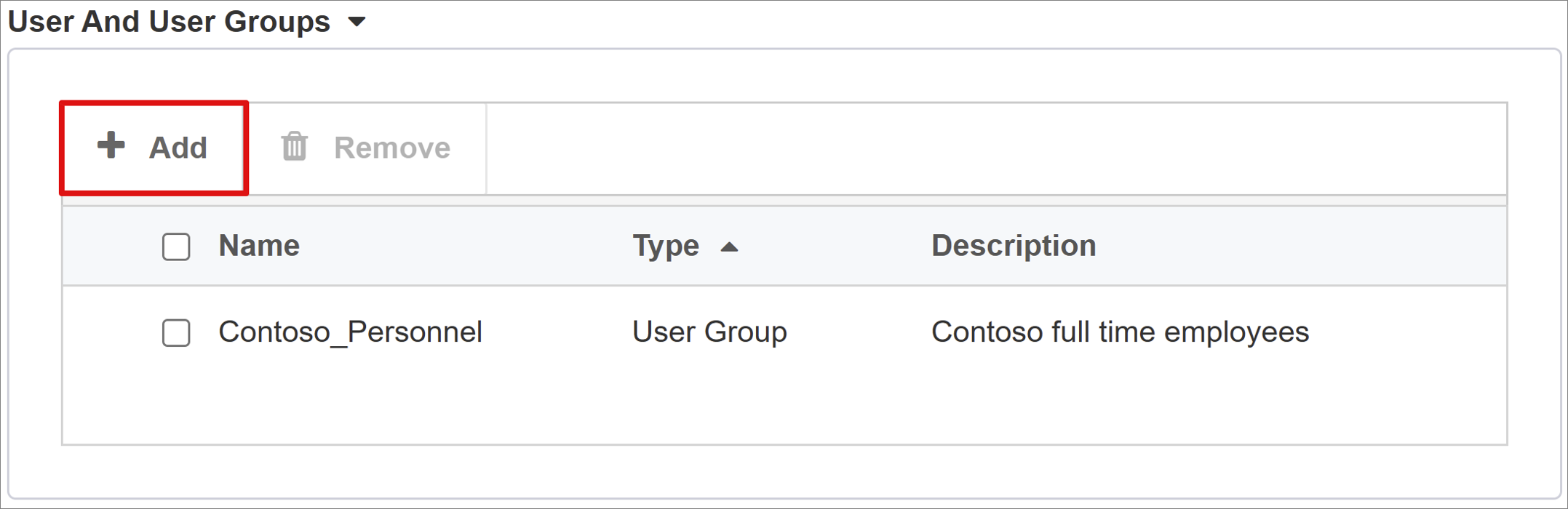

使用者和使用者群組 會從您的 Microsoft Entra 租用戶動態查詢。 群組可協助授權應用程式存取。

新增用於測試的使用者或群組,否則存取會被拒絕。

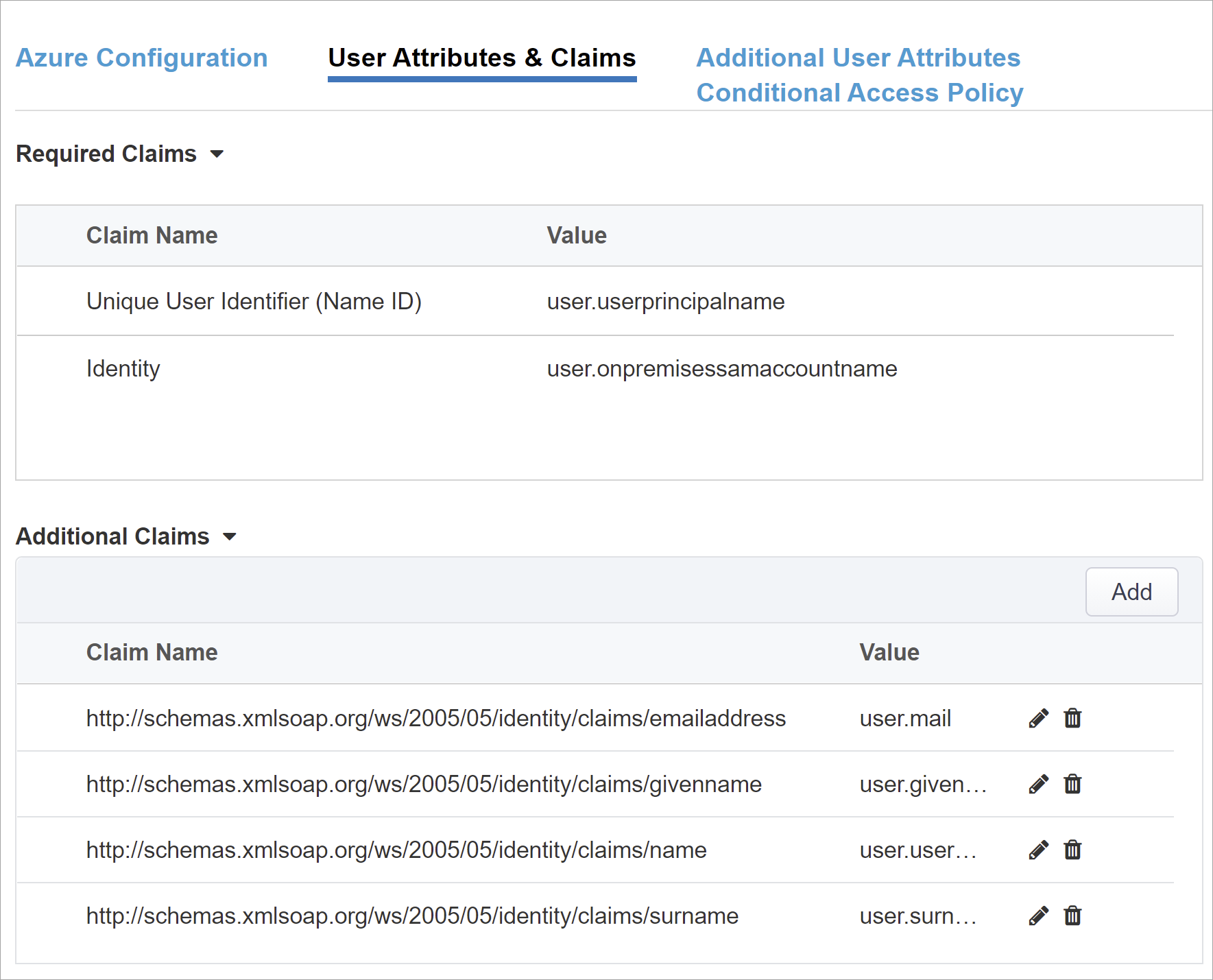

使用者屬性與宣告

當使用者向 Microsoft Entra ID 進行驗證時,會發行 SAML 權杖,其中包含識別使用者的預設宣告和屬性。 使用者屬性與宣告索引標籤會顯示要對新應用程式發出的預設宣告。 用其來設定更多宣告。

教學課程是以內部和外部使用的 .com 網域尾碼為基礎。 不需要其他屬性,便能達成功能 Kerberos 限制委派 (KCD) SSO 實作。

您可以包含更多 Microsoft Entra 屬性。 在本教學課程,SAP ERP 需要預設屬性。

深入瞭解:教學課程:為 Kerberos 驗證設定 F5 BIG-IP 存取原則管理員。 請參閱,多個網域或使用者使用替代尾碼登入的指示。

其他使用者屬性

其他使用者屬性 索引標籤會支援分散式系統,而這些系統需要其他目錄中所儲存的屬性來進行工作階段增強。 從輕量型目錄存取通訊協定 (LDAP) 來源擷取的屬性可以插入為 SSO 標頭,協助根據角色、合作夥伴識別碼等來控制存取權。

注意

這項功能與 Microsoft Entra ID 沒有關聯,而是另一個屬性來源。

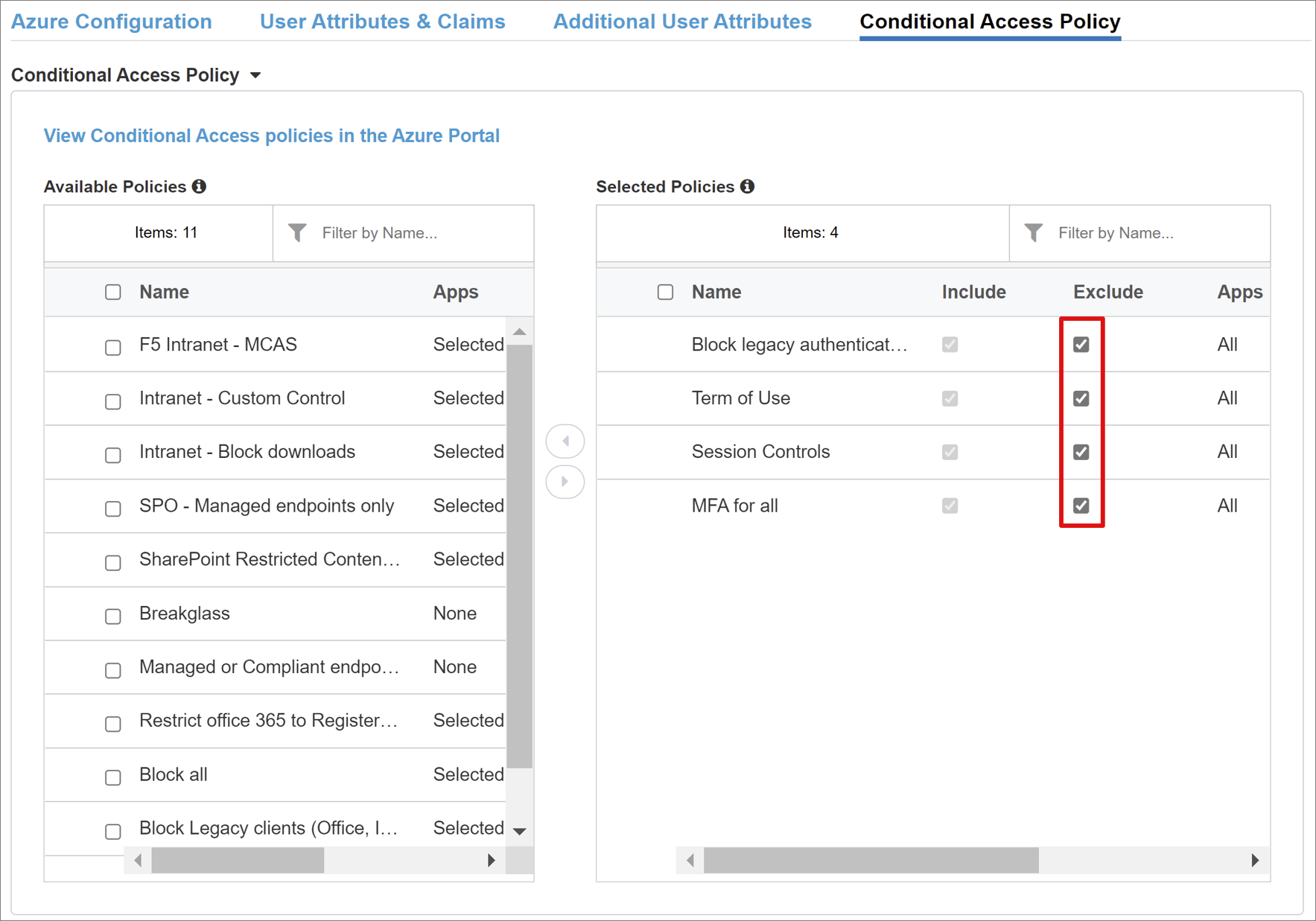

條件式存取原則

條件式存取原則會在 Microsoft Entra 預先驗證之後強制執行。 此動作會根據裝置、應用程式、位置及風險訊號控制存取。

可用的原則檢視會列出條件式存取原則,而不需以使用者為基礎的動作。

選取的原則 檢視會列出以雲端應用程式為目標的原則。 您無法取消選取在租用戶層級強制執行的原則,也無法將它們移至 [可用的原則] 列表。

若要選取要發行之應用程式的原則:

- 從可用的原則 清單中,選取 [原則]。

- 選取 [向右鍵]。

- 將原則移至 [選取的原則] 清單。

選取的原則已核取 [包含] 或 [排除] 選項。 如果同時選取這兩個選項,則不會強制執行選取的原則。

注意

當您一開始選取此索引標籤時,就會顯示原則清單。使用 [重新整理] 按鈕來查詢您的租用戶。 重新整理會出現在部署應用程式時。

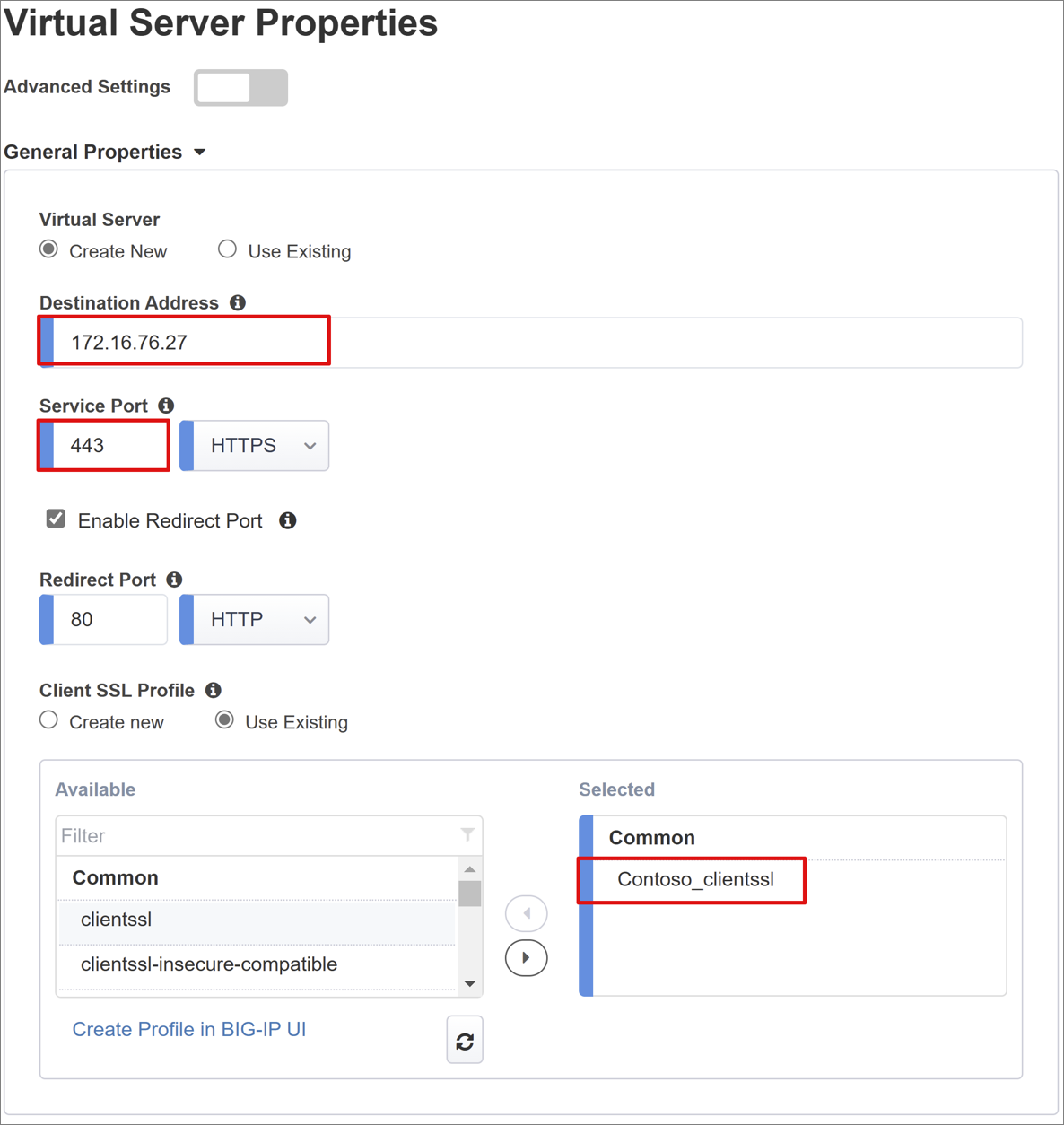

虛擬伺服器屬性

虛擬伺服器是一種以虛擬 IP 位址表示的 BIG-IP 資料平面物件。 此伺服器會接聽用戶端對應用程式的要求。 收到的流量都會根據與虛擬伺服器相關聯的 APM 設定檔進行處理和評估。 然後,流量會根據原則進行導向。

- 輸入 [目的地位址]。 使用 IPv4/IPv6 位址 BIG-IP 來接收用戶端流量。 對應的記錄位於 DNS 中,可讓用戶端將 BIG-IP 已發佈應用程式的外部 URL 解析為此 IP。 您可以使用測試電腦 localhost DNS 進行測試。

- 針對服務連接埠,輸入 [443]。

- 選取 [HTTPS] 。

- 針對啟用重新導向轉接連接埠,請核取此方塊。

- 針對重新導向轉接連接埠,輸入數字並選取 [HTTP]。 此選項會將傳入的 HTTP 用戶端流量重新導向至 HTTPS。

- 選取您建立的 [用戶端 SSL 設定檔]。 或者,保留用於測試的預設值。 用戶端 SSL 設定檔會啟用 HTTPS 的虛擬伺服器,因此用戶端連線會透過傳輸層安全性 (TLS) 加密。

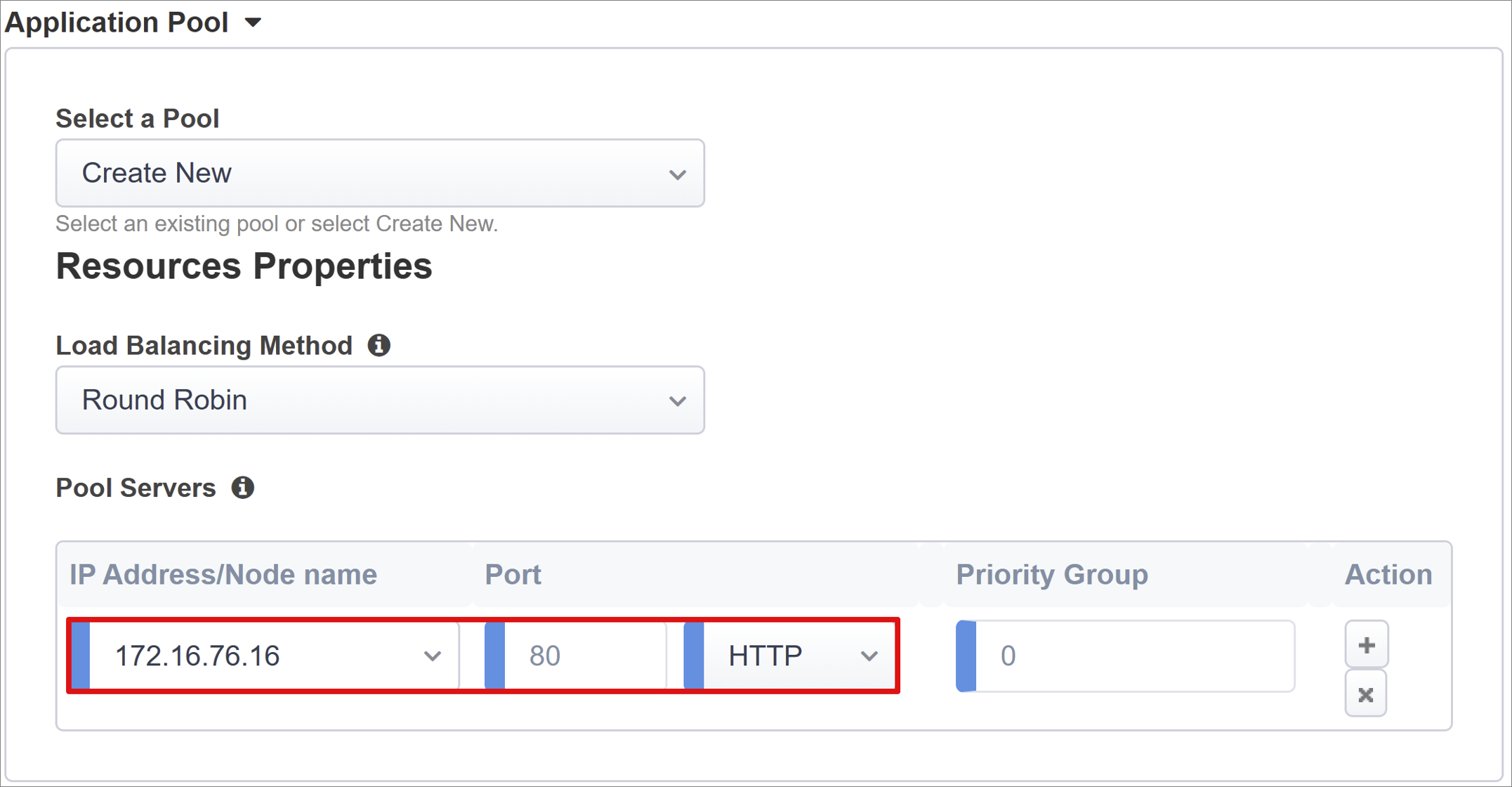

集區屬性

應用程式集區 索引標籤會將受 BIG-IP 保護的服務,而這些服務以應用程式伺服器的集區表示。

針對選取集區,請選取 [新建],或選取集區。

針對負載平衡方法,選取 [循環配置資源] 。

針對集區伺服器 選取伺服器節點,或為裝載標頭型應用程式的後端節點輸入 IP 和連接埠。

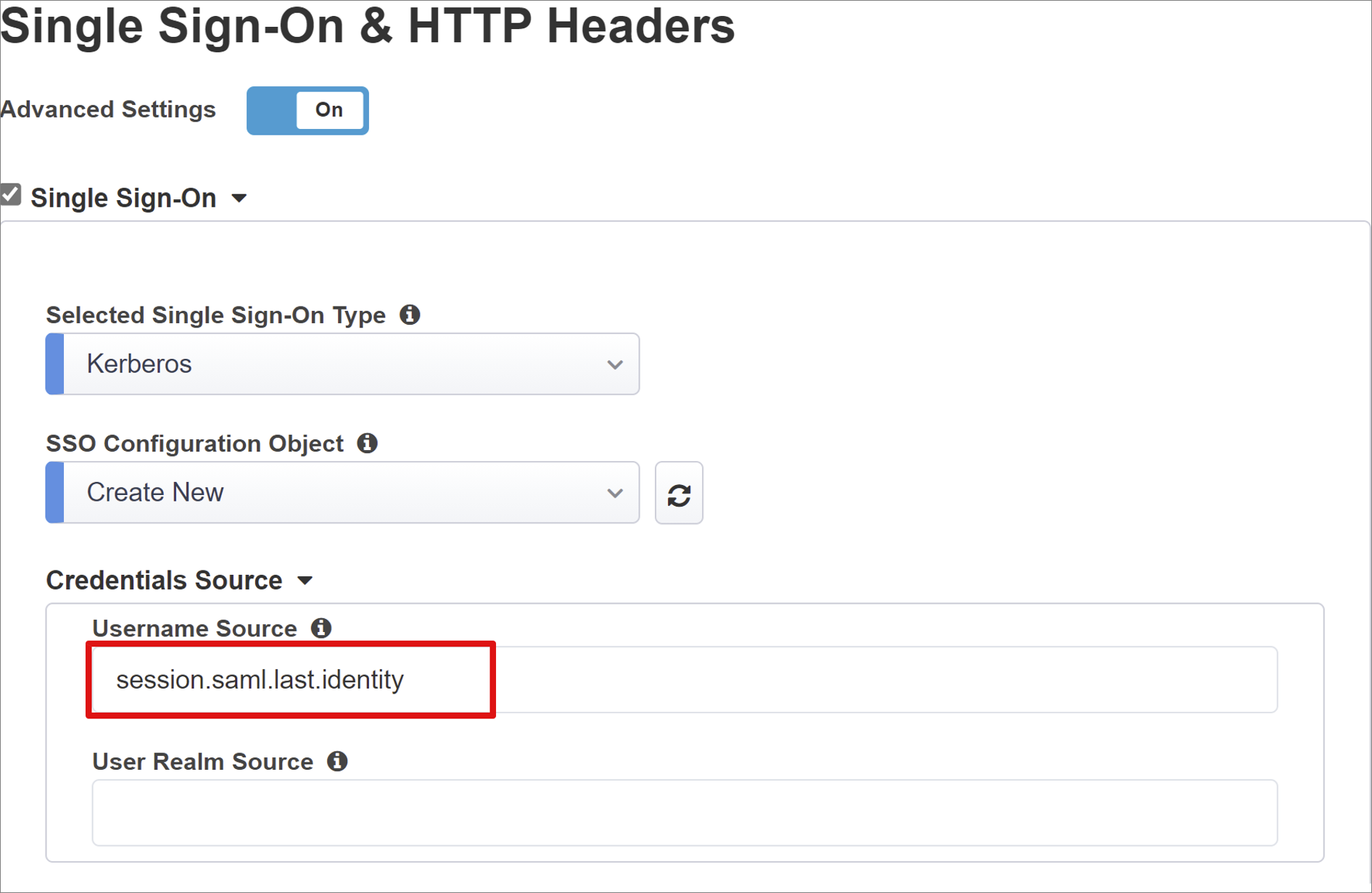

單一登入和 HTTP 標頭

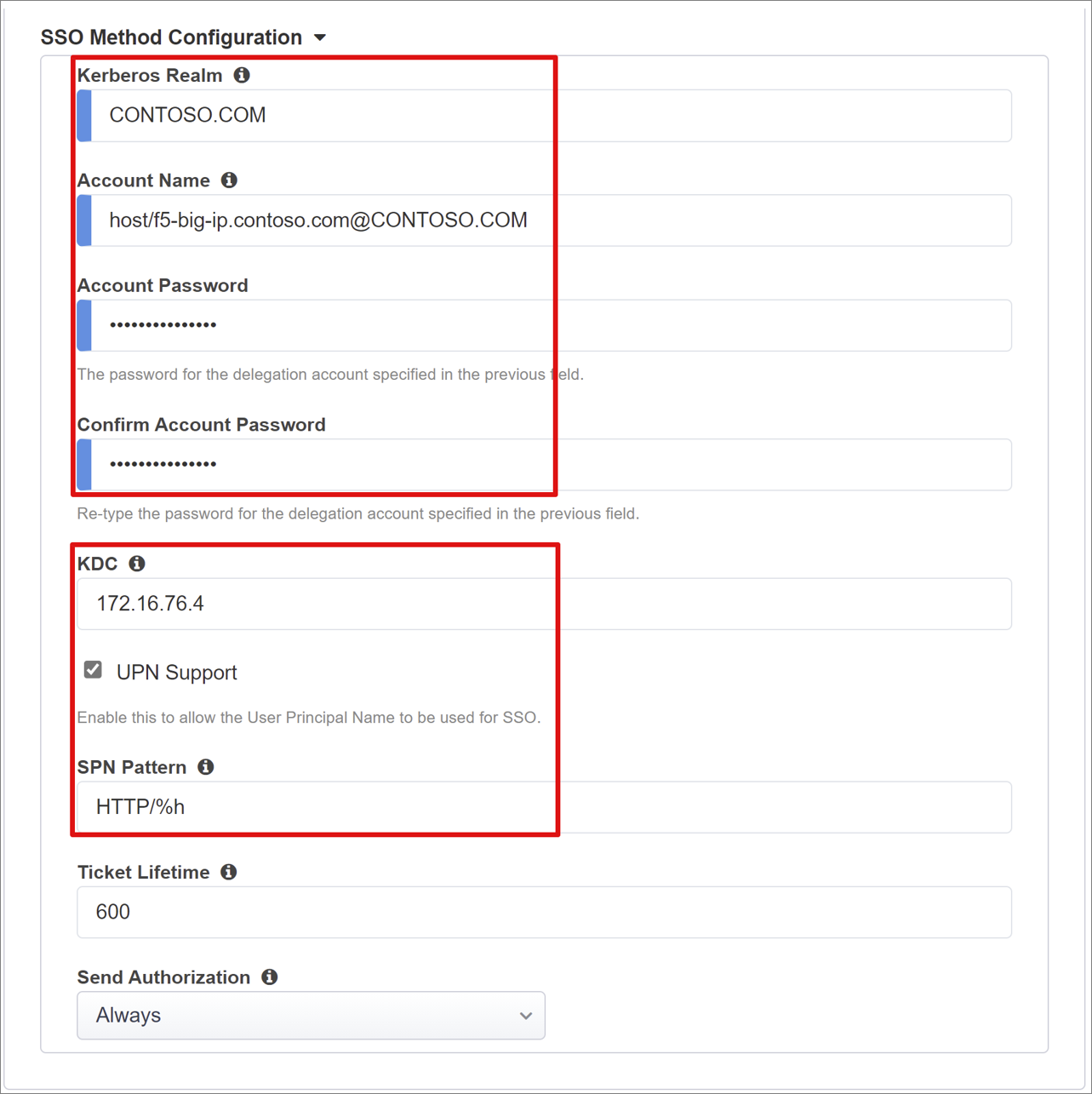

使用 SSO 來啟用存取 BIG-IP 已發佈的服務,而不需要輸入認證。 「簡易按鈕精靈」支援 Kerberos、OAuth 持有人和 HTTP 授權標頭以進行 SSO。 如需下列指示,需要您所建立的 Kerberos 委派帳戶。

在單一登錄與 HTTP 標頭上,針對 [進階設定],選取 [開啟]。

針對選取的單一登入類型,選取 [Kerberos]。

針對使用者名稱來源,輸入工作階段變數作為使用者識別碼來源。

session.saml.last.identity會保存具有已登入使用者識別碼的 Microsoft Entra 宣告。如果使用者網域與 BIG-IP Kerberos 領域不同,則需要使用者領域來源選項。 因此,APM 工作階段變數包含已登入的使用者網域。 例如:

session.saml.last.attr.name.domain。

針對 KDC,如果設定 DNS,請輸入網域控制站 IP 或 FQDN。

若為 UPN 支援,請核取方塊。 APM 會使用 UPN 進行 Kerberos 票證。

針對 SPN 模式,輸入 [HTTP/%h]。 此操作會通知 APM 使用用戶端要求主機標頭,並建置其要求 Kerberos 權杖的服務主體名稱 (SPN)。

針對傳送授權,停用交涉驗證的應用程式選項。 例如,Tomcat。

工作階段管理

使用 BIG-IP 工作階段管理設定來定義使用者工作階段終止或繼續時的條件。 條件包括使用者和 IP 位址的限制,以及對應的使用者資訊。

若要深入瞭解,請移至 my.f5.com,參閱K18390492:安全性 | BIG-IP APM 操作指南

操作指南未涵蓋單一登出 (SLO)。 這項功能可確保當使用者登出時,IdP、BIG-IP 及使用者代理程式之間的工作階段終止。「簡易按鈕」會將 SAML 應用程式部署至 Microsoft Entra 租用戶。 它會使用 APM SLO 端點填入登出 URL。 從我的應用程式入口網站起始的 IdP 會終止 BIG-IP 和用戶端工作階段。

在部署期間,會從租用戶匯入已發佈的應用程式 SAML 同盟中繼資料。 此操作會為 APM 提供 SAML 登出端點以進行 Microsoft Entra ID,並協助 SP 起始的登出終止用戶端和 Microsoft Entra 工作階段。

部署

- 選取 [部署]。

- 確認應用程式位於租用戶企業應用程式清單。

- 使用瀏覽器連線到應用程式外部 URL,或在 [我的應用程式] 中選取應用程式 [圖示]。

- 對 Microsoft Entra ID 進行驗證。

- 系統會重新導向至 BIG-IP 虛擬伺服器,並透過 SSO 登入。

為了提高安全性,可以封鎖對應用程式的直接存取,藉此強制執行透過 BIG-IP 的路徑。

進階部署

引導式設定範本有時缺乏靈活性。

深入瞭解:教學課程:為 Kerberos 驗證設定 F5 BIG-IP 存取原則管理員。

停用 strict 管理模式

或者,在 BIG-IP,可以停用引導式設定嚴格管理模式。 雖然大部分的組態都是使用精靈範本自動化,但您可以手動變更設定。

瀏覽至 [存取 > 引導式設定]。

在應用程式組態的資料尾列,選取 [掛鎖]。

與已發佈應用程式相關聯的 BIG-IP 物件會解除鎖定,進行管理。 無法再透過精靈 UI 進行變更。

注意

若要重新啟用 strict 管理模式,並部署覆寫引導式設定 UI 外部設定的組態,建議使用生產服務的進階設定方法。

疑難排解

如果您無法存取 SHA 保護的應用程式,請參閱下列疑難排解指導。

- Kerberos 對時間很敏感。 請確定伺服器和用戶端已設定為正確的時間,並同步處理至可靠的時間來源。

- 確定 DNS 中的網域控制站和 Web 應用程式主機名稱解析。

- 確認環境中沒有重複的 SPN。

- 在網域電腦上,於命令列使用查詢:

setspn -q HTTP/my_target_SPN

- 在網域電腦上,於命令列使用查詢:

若要驗證 IIS 應用程式 KCD 組態,請參閱針對應用程式 Proxy 的 KCD 設定進行疑難排解

請移至 techdocs.f5.com,參閱Kerberos 單一登入方法

記錄檔分析

記錄詳細程度

BIG-IP 記錄會隔離連線能力、SSO、原則違規或變數對應設定錯誤的問題。 若要開始疑難排解,請增加記錄詳細資訊。

- 瀏覽至 [存取原則 > 概觀]。

- 選取 [事件記錄]。

- 選取 [設定]。

- 選取已發佈應用程式的資料列。

- 選取 [編輯]。

- 選取 [存取系統記錄]

- 從 SSO 清單中,選取 [偵錯]。

- 選取 [確定]。

- 重現您的問題。

- 檢查記錄。

檢查完成時,還原記錄詳細資訊,因為此模式會產生過多的資料。

BIG-IP 錯誤訊息

如果 BIG-IP 錯誤訊息出現在 Microsoft Entra 預先驗證之後,則問題可能與 Microsoft Entra ID 與 BIG-IP SSO 有關。

- 瀏覽至 [存取 > 概觀]。

- 選取 [存取報告]。

- 執行過去一小時的報告。

- 檢查記錄。

使用目前工作階段 [檢視工作階段變數]連結,查看 APM 是否收到預期的 Microsoft Entra 宣告。

沒有 BIG-IP 錯誤訊息

如果沒有出現 BIG-IP 錯誤訊息,則問題可能與後端要求或 BIG-IP 至應用程式的 SSO 相關。

- 瀏覽至 [存取原則 > 概觀]。

- 選取 [作用中工作階段]。

- 選取目前工作階段的連結。

- 使用 [檢視變數] 連結來識別 KCD 問題,特別是當 BIG-IP APM 無法從工作階段變數取得正確的使用者和網域識別碼時。

深入了解:

- 請移至 devcentral.f5.com,參閱 APM 變數指派範例

- 請移至 techdocs.f5.com,參閱工作階段變數