什麼是 Microsoft Entra ID 中的使用量與深入解析報告?

透過 Microsoft Entra 使用量與深入解析報告,即可取得以應用程式為中心的登入資料檢視。 使用量與深入解析包含驗證方法、服務主體登入和應用程式認證活動的報告。 您可以找到下列問題的答案:

- 我的組織中最常使用的應用程式為何?

- 哪些應用程式最常登入失敗?

- 每個應用程式的最常見的登入錯誤為何?

- 應用程式上次登入的日期為何?

必要條件

若要存取使用量與深入解析中的資料,您必須具備:

- Microsoft Entra 租用戶

- Microsoft Entra ID P1 或 P2 授權,以檢視登入資料

- 擁有報告讀取者、安全性讀取者或安全性系統管理員角色的使用者。

存取使用量與深入解析

您可以從 Azure 入口網站和使用 Microsoft Graph 來存取使用量與深入解析報告。

- 以至少報表讀者身分登入 Microsoft Entra 系統管理中心。

- 瀏覽至 [身分識別] > [監視和健康情況] > [使用量與深入解析].

使用量與深入解析報告也可從 Microsoft Entra ID 的企業應用程式區域取得。 所有使用者都可以在我的登入入口網站存取自己的登入。

Microsoft Entra 應用程式活動 (預覽)

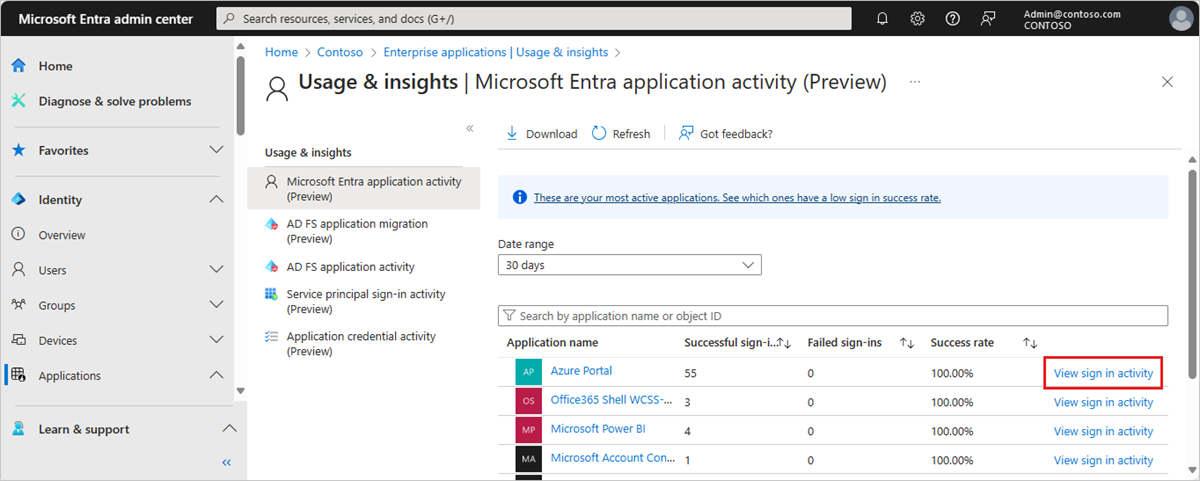

Microsoft Entra 應用程式活動 (預覽) 報告顯示有一或多次登入嘗試的應用程式清單。 所選日期範圍期間的任何應用程式活動都會出現在報告中。 此報告可以依成功登入、失敗登入或成功率的數目排序。

如果已刪除應用程式的活動發生在選取的日期範圍內和刪除應用程式之前,則該活動可能會顯示在報告中。 其他案例可能包括使用者嘗試登入的應用程式沒有與該應用程式相關聯的服務主體。 對於這些類型的案例,您可能需要檢閱稽核記錄或登入記錄,才能進一步調查。

若要檢視應用程式登入活動的詳細資料,請選取應用程式的 [檢視登入活動] 連結。

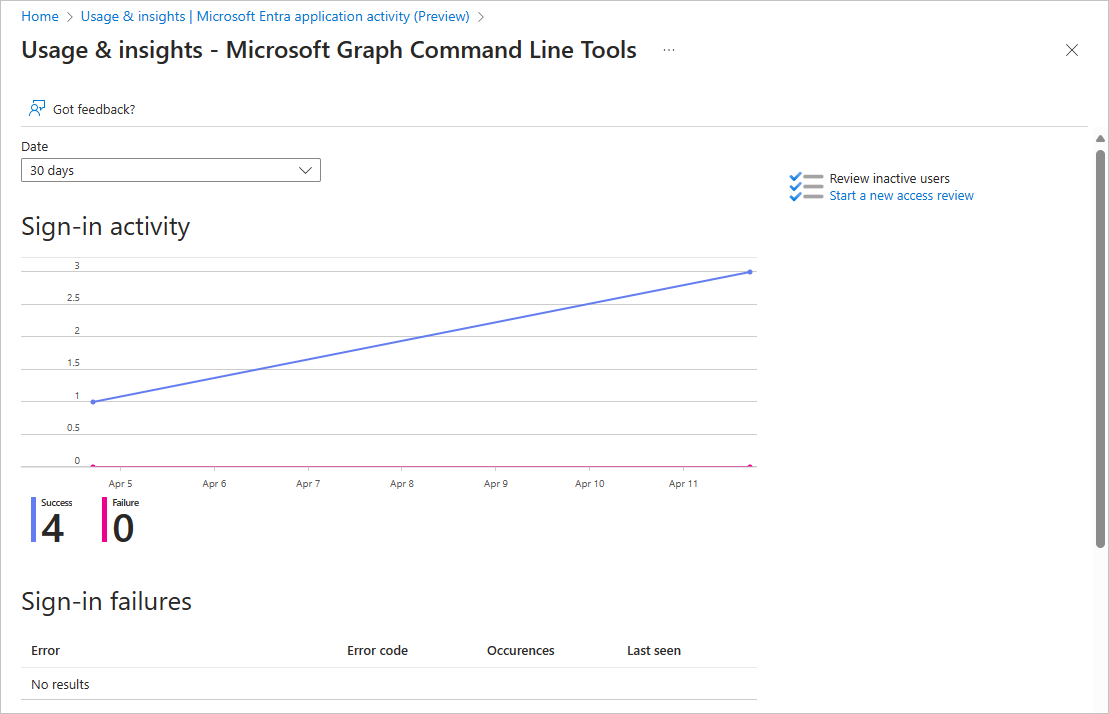

登入活動圖表會使用互動式使用者登入。在應用程式使用量圖表中選取日期,查看應用程式登入活動的詳細清單。 此詳細清單其實是登入記錄,將篩選條件設為所選的應用程式和日期。 任何登入失敗的詳細資料會出現在表格下方。

使用 Microsoft Graph 的應用程式活動

您可以使用 Microsoft Graph 來檢視 Microsoft Entra 應用程式活動的 applicationSignInSummary 或 applicationSignInDetailedSummary。

新增下列查詢以檢視登入摘要,然後選取 [執行查詢] 按鈕。

GET https://graph.microsoft.com/beta/reports/getAzureADApplicationSignInSummary(period='{period}')

新增下列查詢以檢視登入詳細資料,然後選取 [執行查詢] 按鈕。

GET https://graph.microsoft.com/beta/reports/applicationSignInDetailedSummary/{id}

如需詳細資訊,請參閱 Microsoft Graph 中的應用程式登入。

AD FS 應用程式活動

使用量與深入解析中的 AD FS 應用程式活動報告,會列出組織中在過去 30 天內有作用中使用者登入以進行驗證的所有 Active Directory 同盟服務 (AD FS) 應用程式。 這些應用程式尚未移轉至 Microsoft Entra ID 以進行驗證。

使用 Microsoft Graph 檢視 AD FS 應用程式活動會擷取 relyingPartyDetailedSummary 物件的清單,其可識別特定同盟服務的信賴憑證者。

新增下列查詢,然後選取 [執行查詢] 按鈕。

GET https://graph.microsoft.com/beta/reports/getRelyingPartyDetailedSummary(period='{period}')

如需詳細資訊,請參閱 Microsoft Graph 中的 AD FS 應用程式活動。

驗證方法活動

使用量與深入解析中的驗證方法活動以視覺化方式顯示組織所使用的不同驗證方法。 註冊索引標籤顯示每個可用驗證方法的註冊使用者統計資料。 選取頁面頂端的 [使用量] 索引標籤,查看每個驗證方法的實際使用量。

您也可以存取數個與驗證相關的其他報告和工具。

您是否規劃要舉行註冊活動,來推動使用者註冊 MFA 呢? 使用側邊功能表的 [註冊活動] 選項,來設定註冊活動。 如需詳細資訊,請參閱推動使用者設定 Microsoft Authenticator。

在尋找使用者和驗證方法的詳細資料嗎? 查看側邊功能表的 [使用者註冊詳細資料] 報告,然後搜尋名稱或 UPN。 系統會顯示預設的 MFA 方法和其他已註冊的方法。 您也可以查看使用者是否能夠註冊其中一個驗證方法。

在尋找使用者的驗證註冊狀態或重設事件嗎? 查看側邊功能表的 [註冊和重設事件] 報告,然後搜尋名稱或 UPN。 您可以看到用來嘗試註冊或重設驗證方式的方法。

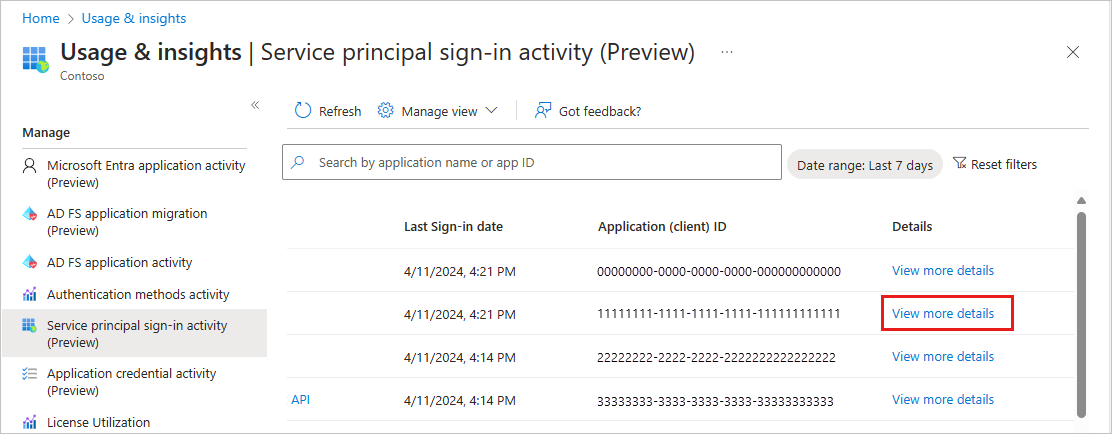

服務主體登入活動 (預覽)

服務主體登入活動 (預覽) 報告會為每個服務主體提供最後一個活動日期。 此報告會提供服務主體使用方式的相關信息,無論是作為用戶端或資源應用程式,以及這是否用於僅限應用程式或委派的內容。 此報告會顯示上次使用服務主體的時間。

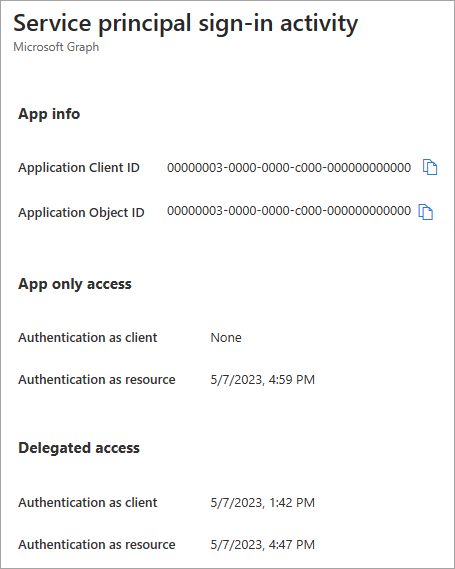

選取 [檢視更多詳細資料] 連結,以找出應用程式和特定服務主體登入活動的用戶端和物件識別碼。

使用 Microsoft Graph 的服務主體登入活動

您可以使用 Microsoft Graph 來檢視 servicePrincipalSignInActivity 報告。

在 Graph 總管中新增下列查詢以擷取服務主體登入活動,然後選取 [執行查詢] 按鈕。

GET https://graph.microsoft.com/beta/reports/servicePrincipalSignInActivities/{id}

範例回應:

{

"@odata.context": "https://graph.microsoft.com/beta/$metadata#reports/servicePrincipalSignInActivities",

"id": "A1bC2dE3fH4iJ5kL6mN7oP8qR9sT0u",

"appId": "00001111-aaaa-2222-bbbb-3333cccc4444",

"delegatedClientSignInActivity": {

"lastSignInDateTime": "2021-01-01T00:00:00Z",

"lastSignInRequestId": "2d245633-0f48-4b0e-8c04-546c2bcd61f5"

},

"delegatedResourceSignInActivity": {

"lastSignInDateTime": "2021-02-01T00:00:00Z",

"lastSignInRequestId": "d2b4c623-f930-42b5-9519-7851ca604b16"

},

"applicationAuthenticationClientSignInActivity": {

"lastSignInDateTime": "2021-03-01T00:00:00Z",

"lastSignInRequestId": "b71f24ec-f212-4306-b2ae-c229e15805ea"

},

"applicationAuthenticationResourceSignInActivity": {

"lastSignInDateTime": "2021-04-01T00:00:00Z",

"lastSignInRequestId": "53e6981f-2272-4deb-972c-c8272aca986d"

},

"lastSignInActivity": {

"lastSignInDateTime": "2021-04-01T00:00:00Z",

"lastSignInRequestId": "cd9733e8-d75a-468f-a63d-6e82bd48c05e"

}

}

如需詳細資訊,請參閱 列出 Microsoft Graph 中的服務主體活動。

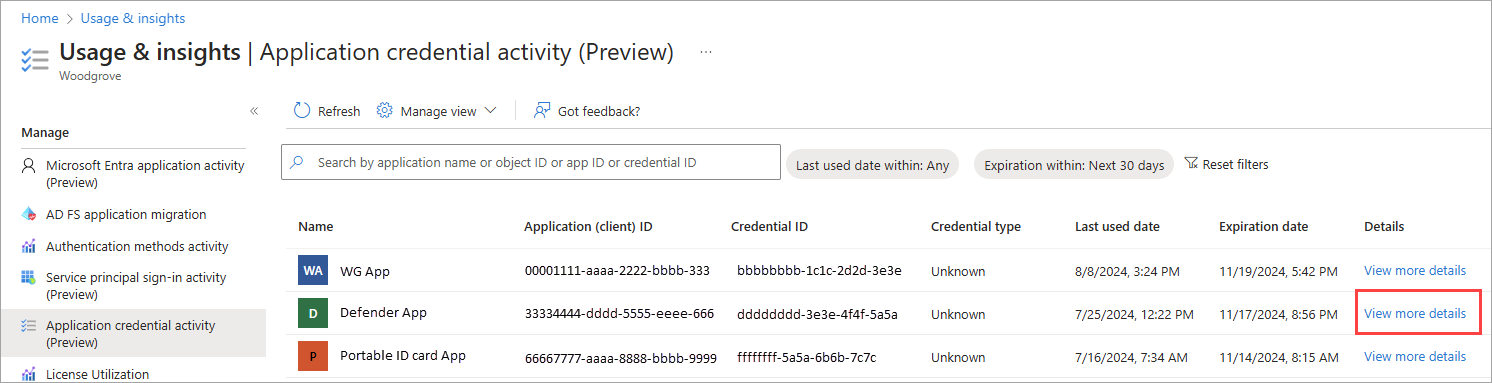

應用程式認證活動 (預覽)

應用程式認證活動 (預覽) 報告會為每個應用程式認證提供最後一個認證活動日期。 報告提供認證類型 (憑證或用戶端密碼)、上次使用日期和到期日。 透過此報告,您可以一站檢視所有應用程式的到期日。

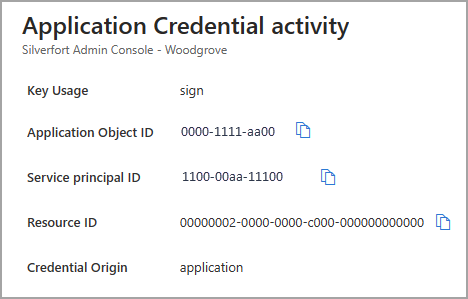

若要檢視應用程式認證活動的詳細資料,請選取 [檢視更多詳細資料] 連結。 這些詳細資料包括應用程式物件、服務主體和資源識別碼。 您也可以查看認證來源是否為應用程式或服務主體。

選取 [檢視更多詳細資料] 連結時,除了報告中顯示的詳細資料之外,您還可以看到應用程式物件識別碼和資源識別碼。

使用 Microsoft Graph 的應用程式認證活動

您可以在 /beta 端點上使用 Microsoft Graph 來檢視及管理應用程式認證活動。 您可以依實體 id、keyId 和 appId 取得應用程式認證登入活動。

若要開始使用,請遵循這些指示,在 Graph 總管中使用 Microsoft Graph 來使用 appCredentialSignInActivity。

登入 Graph 總管。

從下拉式清單中選取 [GET] 作為 HTTP 方法。

將 API 版本設定為搶鮮版 (Beta)。

新增下列查詢以擷取建議,然後選取 [執行查詢] 按鈕。

GET https://graph.microsoft.com/beta/reports/appCredentialSignInActivities/{id}

範例回應:

{

"@odata.type": "#microsoft.graph.appCredentialSignInActivity",

"id": "A1bC2dE3fH4iJ5kL6mN7oP8qR9sT0u",

"keyId": "aaaaaaaa-0b0b-1c1c-2d2d-333333333333",

"keyType": "certificate",

"keyUsage": "sign",

"appId": "11112222-bbbb-3333-cccc-4444dddd5555",

"appObjectId": "aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb",

"servicePrincipalObjectId": "aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb",

"resourceId": "a0a0a0a0-bbbb-cccc-dddd-e1e1e1e1e1e1",

"credentialOrigin": "application",

"expirationDate": "2021-04-01T21:36:48-8:00",

"signInActivity": {

"lastSignInDateTime": "2021-04-01T00:00:00-8:00",

"lastSignInRequestId": "b0a282a3-68ec-4ec8-aef0-290ed4350271"

}

}

如需詳細資訊,請參閱Microsoft Graph 中的應用程式認證活動。

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應