此頁面會列出https://help.kusto.windows.net資料庫中說明叢集上的現有圖形,並示範如何使用 Kusto 查詢語言 (KQL) 來查詢它們。 這些範例示範查詢預先建置的圖形模型,而不需要任何建立或設定步驟。

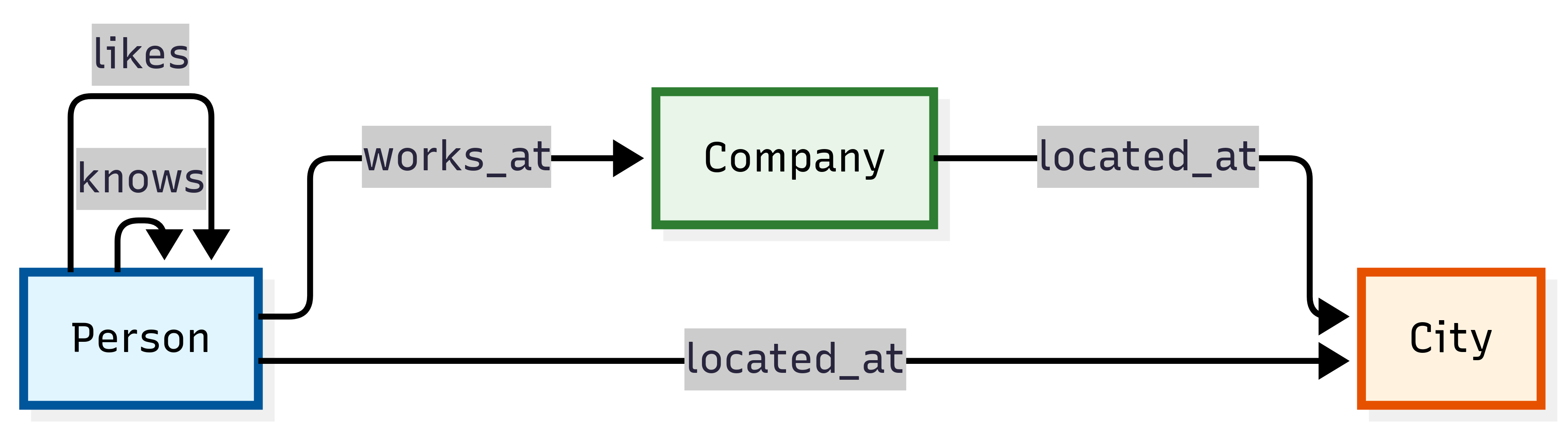

用於學習基礎知識的簡單教育圖表

使用方式:graph("Simple")

目的:基本的圖操作和學習基本的圖查詢模式。

描述:一個小型教育圖,包含具有各種關係的人、公司和城市。 非常適合學習圖遍歷和理解基本模式。 這個緊湊的數據集包括 11 個節點(5 個人、3 家公司和 20 個城市),通過 20 個關係連接,非常適合理解圖形基礎知識,而無需大型數據集的複雜性。 該圖表展示了常見的現實場景,例如僱傭關係、地理位置、社會關係和個人偏好。

應用案例:

- 學習圖形查詢基本概念

- 測試圖形演算法

- 了解關係模式

- 圖形概念的教育範例

結構描述關係:

結構描述和計數:

節點類型:

-

Person- 個人 (5 個節點) -

Company- 商業組織(3 個節點) -

City- 地理位置 (3 個節點)

-

關係類型:

-

works_at- 僱傭關係(5 個邊緣) -

located_at- 地理位置指派 (8 條邊) -

knows- 人與人之間的社交聯繫(4 個邊緣) -

likes- 個人喜好和興趣(3 個邊緣)

-

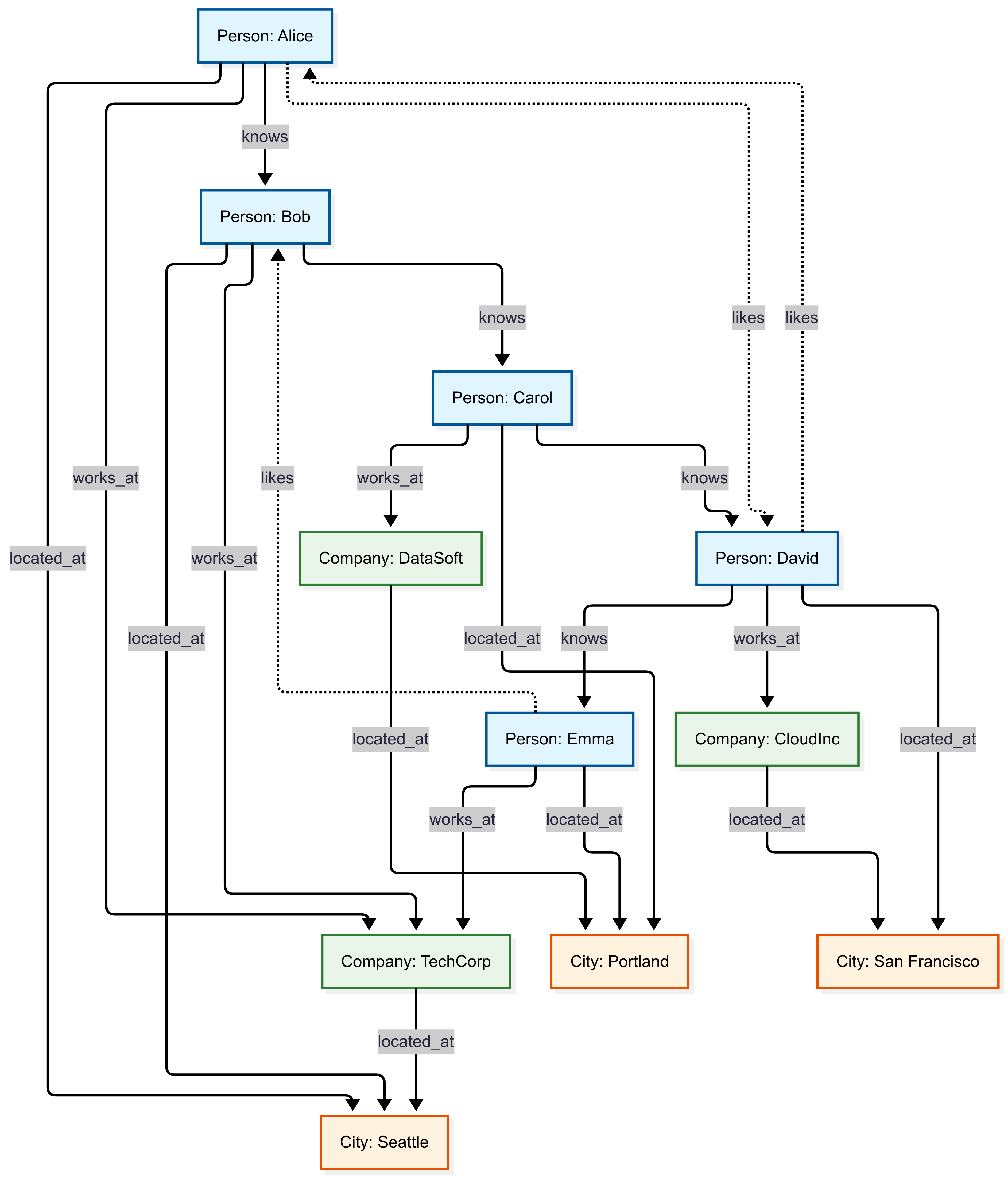

圖形實例範例:

此範例示範了小型、易於理解的網路中的基本圖形關係,顯示人們如何透過各種關係類型與公司和城市建立聯繫。

範例查詢:

查找特定公司的所有員工:

graph("Simple")

| graph-match (person)-[works_at]->(company)

where company.name == "TechCorp"

project employee_name = person.name, employee_age = person.properties.age

| employee_name | employee_age |

|---|---|

| 愛麗絲 | 25 |

| 鮑勃 | 30 |

| 艾瑪 | 26 |

尋找同事(在同一家公司工作的人):

graph("Simple")

| graph-match (person1)-->(company)<--(person2)

where person1.id != person2.id and labels(company) has "Company"

project colleague1 = person1.name, colleague2 = person2.name, company = company.name

| take 1

| 同事1 | 同事2 | 公司 |

|---|---|---|

| 愛麗絲 | 鮑勃 | 科技集團 |

LDBC 瑞士央行互動

使用方式:graph("LDBC_SNB_Interactive")

目的:社交網路遍歷和朋友的朋友探索。

備註

此資料集是根據 Apache 授權 2.0 提供。 LDBC 社交網路基準資料集由 連結資料基準委員會 (LDBC) 建立。

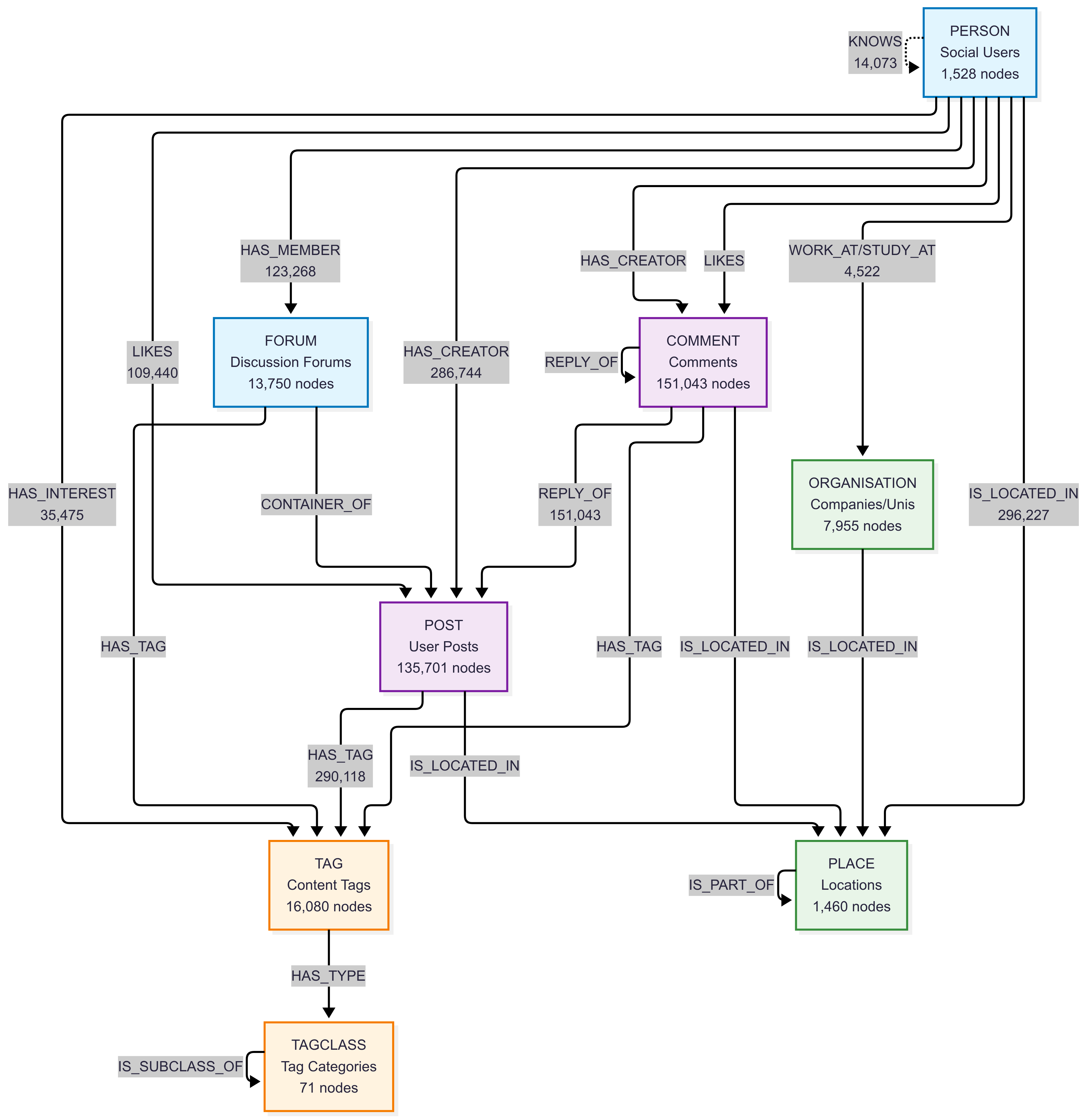

描述:連結資料基準委員會 (LDBC) 社交網路基準互動式 工作負載資料集代表一個全面的社交網路,對現實世界的社交媒體平台進行建模。 該基準測試捕捉了現代社交網路的複雜性,擁有超過 327,000 個節點和多種關係類型,包括分層地理資料、多層次組織結構和豐富的內容互動。 該數據集對現實的社交媒體生態系統進行了建模,人們創建帖子和評論、參與論壇、在組織工作以及生活在從大陸到城市的詳細層次結構中的地理位置。

應用案例:

- 社交網絡分析和推薦系統

- 社群偵測演算法

- 影響傳播研究

- 基於社交關係的內容推薦

- 朋友的朋友發現

- 社交圖挖掘研究

圖形結構描述概述:

結構描述和計數:

核心社會實體類型:

-

PERSON- 社交網絡用戶(1,528 個節點) -

POST- 用戶帖子(135,701 個節點) -

COMMENT- 貼文評論 (151,043 個節點) -

FORUM- 討論區 (13,750 個節點)

-

組織和地理類型:

-

ORGANISATION- 大學和公司(7,955 個節點) -

PLACE- 地理位置:大洲 (6)、國家 (111)、城市 (1,343) - 總共 1,460 個節點

-

內容分類類型:

-

TAG- 內容標籤 (16,080 個節點) -

TAGCLASS- 標籤類別 (71 個節點)

-

關鍵關係類型:

-

KNOWS- 朋友關係 (14,073 個邊) -

LIKES- 內容按讚數:貼文 (47,215) + 留言 (62,225) = 總邊數 109,440 -

HAS_CREATOR- 內容作者:貼文 (135,701) + 留言 (151,043) = 286,744 個邊緣 -

HAS_MEMBER- 論壇成員資格 (123,268 個邊緣) -

HAS_TAG- 內容標記:貼文 (51,118) + 留言 (191,303) + 論壇 (47,697) = 290,118 個邊緣 -

IS_LOCATED_IN- 位置關係:人員 (1,528) + 組織 (7,955) + 貼文 (135,701) + 留言 (151,043) = 296,227 條邊 -

REPLY_OF- 留言串:留言到留言 (76,787) + 留言到貼文 (74,256) = 151,043 條邊 -

WORK_AT/STUDY_AT- 專業/教育歷史(4,522 條邊緣) -

HAS_INTEREST- 個人興趣 (35,475 個邊) - 其他關係:

HAS_MODERATOR、IS_PART_OF、、CONTAINER_OF、HAS_TYPE、IS_SUBCLASS_OF

-

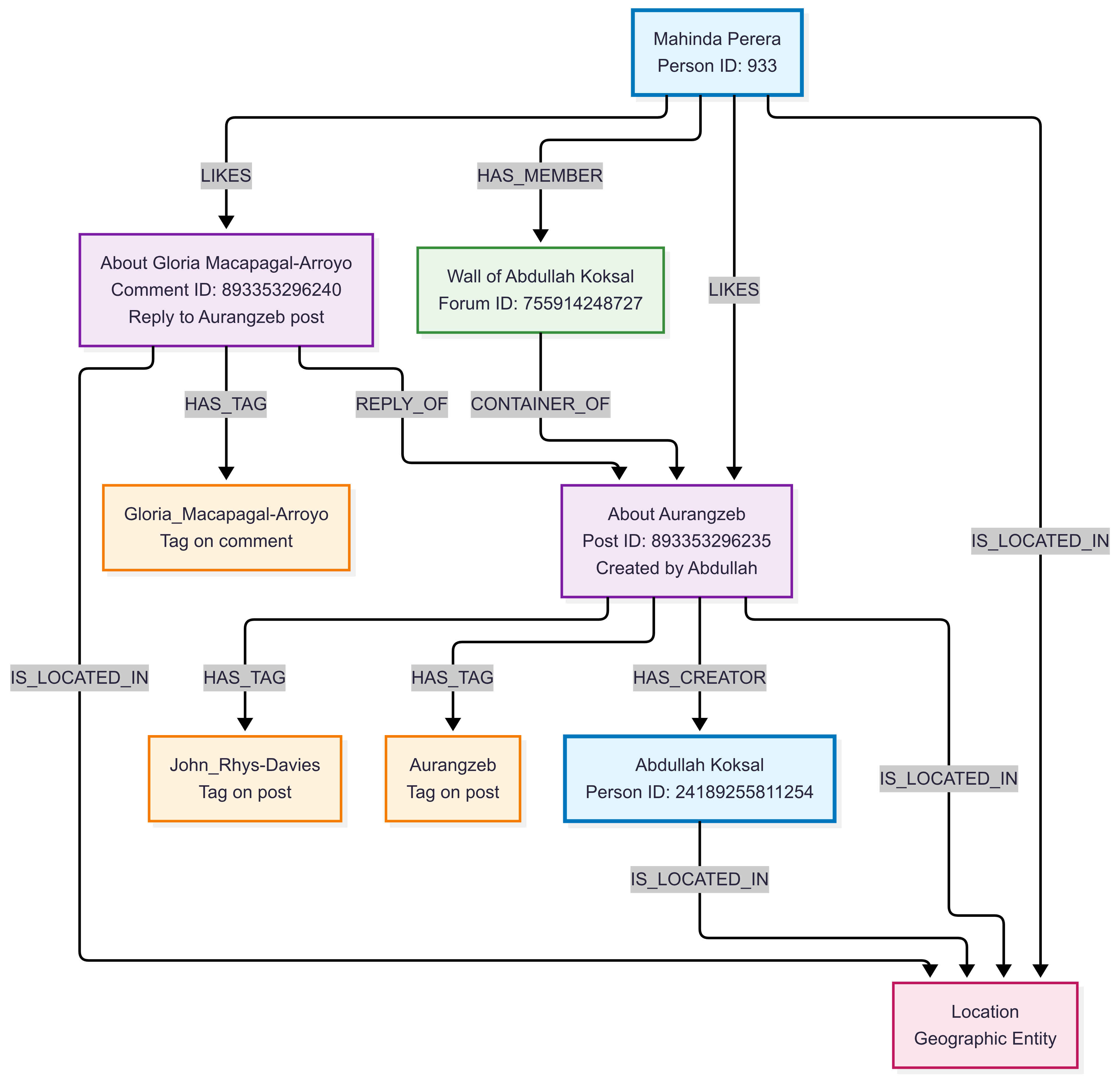

圖形實例範例:

此範例展示了現實社群媒體環境中複雜的社交網路交互,展示了使用者如何與內容互動、參與論壇以及形成社交聯繫。

此範例示範:

- 社會參與:馬欣達喜歡阿卜杜拉的帖子和對該帖子的評論

- 內容線程:評論(關於 Gloria Macapagal-Arroyo)回覆貼文(關於奧朗則布)

- 內容創作:阿卜杜拉在自己的論壇牆上創建帖子

- 社區參與:Mahinda 是 Abdullah 論壇的成員,內容出現

- 內容分類:貼文和評論都標有其內容中的相關主題

- 地理背景:所有實體都有用於地理分析的位置關係

應用案例:

- 社交網絡分析和推薦系統

- 社群偵測演算法

- 影響傳播研究

- 基於社交關係的內容推薦

- 朋友的朋友發現

- 社交圖挖掘研究

範例查詢:

尋找年齡相近的直接友誼:

此查詢會識別透過「KNOWS」關係直接連線且年齡相近(彼此相隔 30 天內的生日)的成對人員。 它遍歷 LDBC 社交網絡圖,以查找相似年齡段的人之間現有的友誼。 該查詢返回網絡中此類年齡相似的友誼對的總數,這對於分析基於年齡的社交模式或驗證朋友推薦算法非常有用。

graph("LDBC_SNB_Interactive")

| graph-match (person1)-[knows]->(person2)

where labels(person1) has "PERSON" and labels(person2) has "PERSON" and

labels(knows) has "KNOWS"and abs(person1.birthday - person2.birthday) < 30d

project person_name = person1.firstName, friend_name = person2.firstName

| count

| 計數 |

|---|

| 225 |

按讚尋找熱門貼文:

此查詢通過根據有多少獨特的人喜歡他們的帖子來識別最受歡迎的內容創作者來分析社交參與度。 它通過以下路徑遍歷社交網絡圖:→喜歡的人→發布→ has_creator →創建者。 查詢會匯總資料,以顯示每個創作者的唯一按讚者和不同貼文的總數,然後傳回按讚最多的前 3 位創作者。 這對於識別有影響力的內容創作者、了解參與模式以及發現社交網路中的病毒式內容非常有用。

graph("LDBC_SNB_Interactive")

| graph-match (person)-[likes]->(post)-[has_creator]->(creator)

where labels(person) has "Person" and labels( post) has "POST" and labels(has_creator) has "HAS_CREATOR" and isnotempty(creator.lastName)

project personId = person.id, postId = post.id, creator = creator.lastName

| summarize Likes = dcount(personId), posts = dcount(postId) by creator

| top 3 by Likes desc

| 建立者 | 喜歡 | 帖子 |

|---|---|---|

| 張 | 371 | 207 |

| 霍夫曼 | 340 | 9 |

| 辛格 | 338 | 268 |

LDBC 金融

使用方式:graph("LDBC_Financial")

目的:金融交易分析和欺詐檢測模式。

備註

此資料集是根據 Apache 授權 2.0 提供。 LDBC 金融基準資料集由 連結資料基準委員會 (LDBC) 建立。

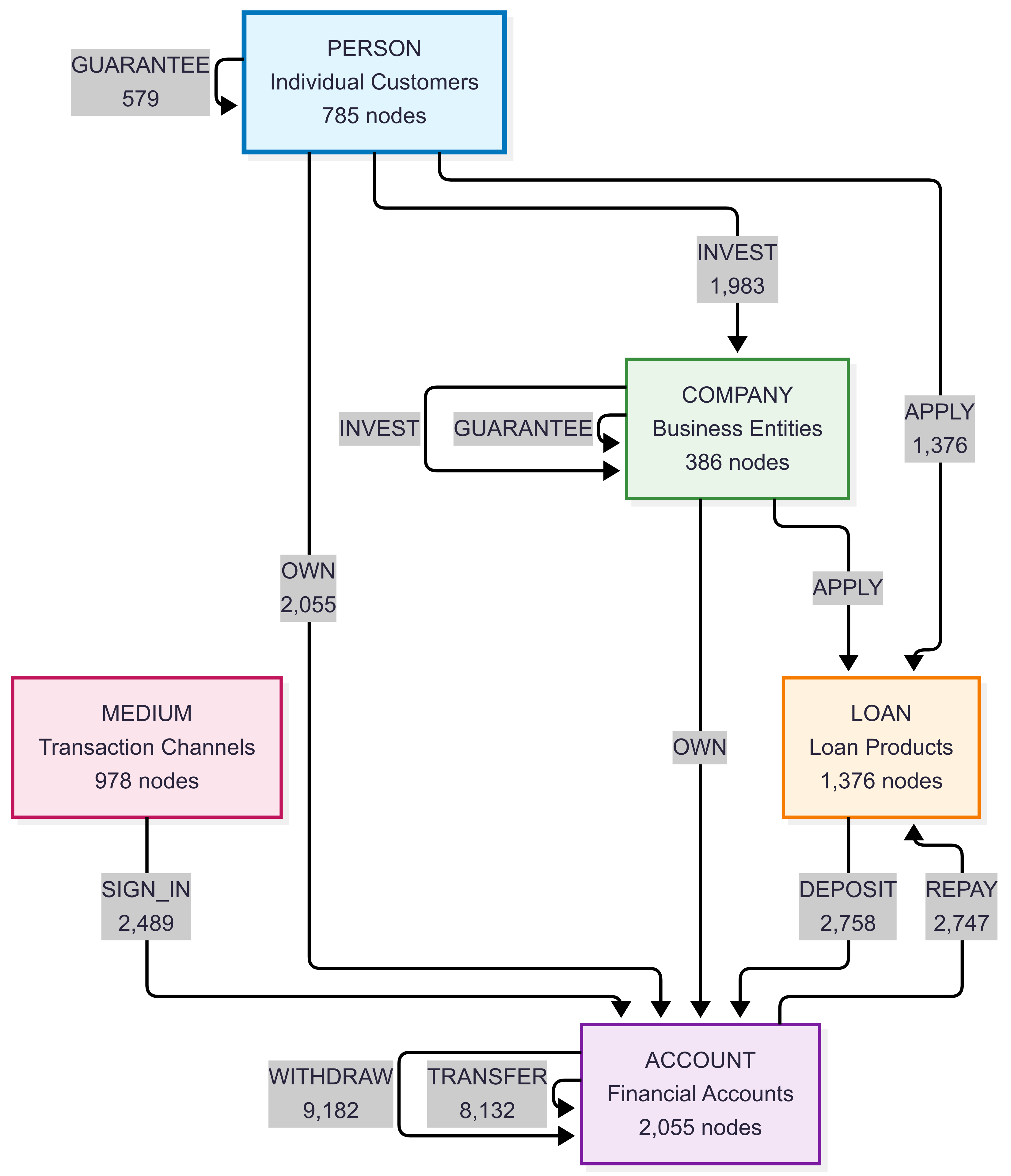

描述:LDBC Financial Benchmark 資料集,代表一個包含公司、個人、帳戶、貸款和各種金融交易的綜合金融網路。 該數據集對現實的金融生態系統進行了建模,共有 5,580 個節點和超過 31,000 筆金融交易和關係。 它專為詐欺偵測、反洗錢 (AML) 分析和金融犯罪調查場景而設計,可捕捉金融犯罪場景中常見的複雜模式,包括帳戶所有權、貸款申請、擔保和多步驟交易鏈。

應用案例:

- 金融詐騙偵測

- 反洗錢(AML)分析

- 交易模式分析

- 風險評估和信用評分

- 可疑活動監控

- 金融網路分析

圖形結構描述概述:

結構描述和計數:

節點類型:

-

COMPANY- 商業實體 (386 個節點) -

PERSON- 個人客戶(785 個節點) -

ACCOUNT- 金融帳戶(2,055 個節點) -

LOAN- 貸款產品(1,376 個節點) -

MEDIUM- 交易媒介/通道(978 個節點)

-

關係類型:

-

TRANSFER- 帳戶之間的匯款(8,132 個邊緣) -

WITHDRAW- 從賬戶提取現金(9,182 個邊緣) -

DEPOSIT- 將資金存入帳戶(2,758 個邊) -

OWN- 帳戶擁有權關係 (2,055 個 edge) -

APPLY- 貸款申請(1,376 個邊緣) -

GUARANTEE- 貸款擔保(579 個邊緣) -

INVEST- 投資交易 (1,983 個邊緣) -

REPAY- 貸款償還(2,747 個邊緣) -

SIGN_IN- 驗證事件 (2,489 個 Edge)

-

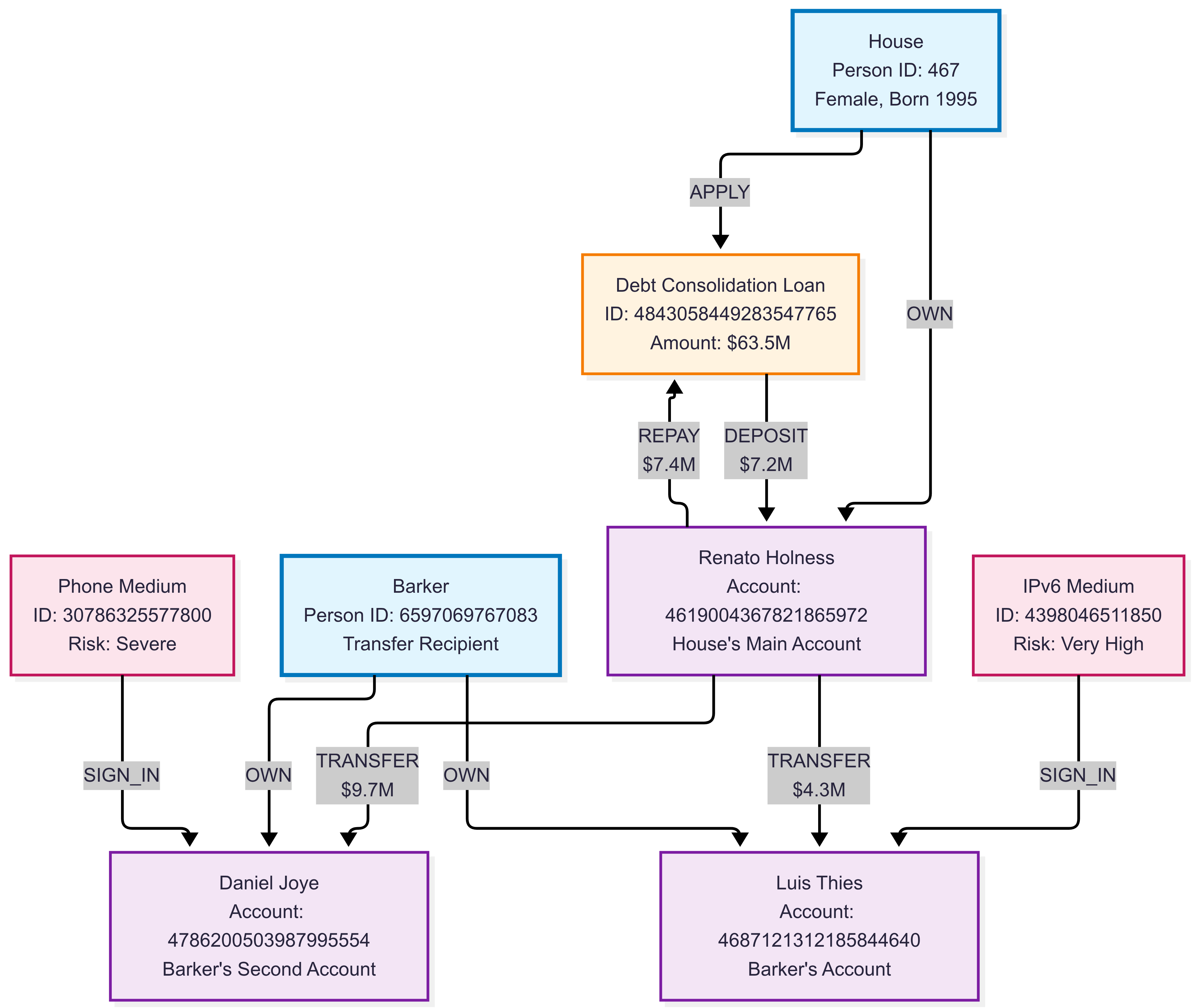

圖形實例範例:

此範例說明具有多種實體類型和交易模式的複雜金融網絡,示範金融機構如何對客戶、帳戶、貸款和交易流程之間的關係進行建模,以進行詐欺偵測和風險評估。

範例查詢:

透過循環轉帳偵測潛在的洗錢行為:

此查詢可識別可能表明洗錢活動的可疑循環交易模式。 它搜尋向另一個帳戶匯款的帳戶,然後透過 1 到 3 次轉帳鏈接收資金,從而形成循環流。 該查詢專門尋找大額初始轉帳(超過 10,000 筆),並傳回有關可疑帳戶的詳細信息,包括轉帳金額和循環鏈的長度。 這種模式檢測對於反洗錢 (AML) 系統和金融欺詐調查非常有用。

graph("LDBC_Financial")

| graph-match (account1)-[t1]->(account2)-[t2*1..3]->(account1)

where labels(t1) has "TRANSFER" and t1.amount > 10000 // Large initial transfer

project suspicious_account = account1.node_id,

amount = t1.amount,

transfer_chain_length = array_length(t2) + 1

| take 10

| suspicious_account | 數額 | transfer_chain_length |

|---|---|---|

| 賬戶::4818007176356300028 | 5035377,73 | 2 |

| 賬戶::4818007176356300028 | 5035377,73 | 2 |

| 帳戶::4845310249097233848 | 359062,45 | 2 |

| 賬戶::4818007176356300028 | 5035377,73 | 3 |

| 賬戶::4818007176356300028 | 5035377,73 | 4 |

| 帳戶::4840243699516440940 | 5753668,55 | 4 |

| 賬戶::4818007176356300028 | 5035377,73 | 4 |

| 賬戶::180143985094820389 | 465338,26 | 4 |

| 帳戶::4814910951612482356 | 1684581,62 | 4 |

| 帳戶::4816599801472746629 | 963626,42 | 4 |

尋找高風險貸款擔保人:

此查詢識別了為多筆總額貸款提供擔保的個人或公司,這可能表明存在金融風險敞口。 它沿著以下路徑遍歷金融網絡圖:擔保人→擔保→借款人→申請→貸款。 查詢會彙總每個擔保人的擔保總額和貸款數量,然後篩選總擔保金額超過 100,000 的擔保人,並依保證總額傳回前 5 名。 此分析對於風險評估、識別過度槓桿的擔保人以及評估貸款網絡中的系統性金融風險非常有用。

graph("LDBC_Financial")

| graph-match (guarantor)-[guarantee]->(borrower)-[apply]->(loan)

where labels(guarantee) has "GUARANTEE" and labels(apply) has "APPLY"

project guarantor_id = guarantor.node_id,

borrower_id = borrower.node_id,

loan_amount = loan.loanAmount

| summarize total_guaranteed = sum(loan_amount), loan_count = count() by guarantor_id

| where total_guaranteed > 100000

| top 5 by total_guaranteed desc

| guarantor_id | total_guaranteed | loan_count |

|---|---|---|

| 人數::44 | 439802195 | 8 |

| 人::15393162789155 | 411111642 | 8 |

| 公司::12094627905931 | 404538891 | 6 |

| 公司::4398046511208 | 366243272 | 8 |

| 人員::19791209300551 | 338838223 | 6 |

BloodHound Entra 資料集

使用方式:graph("BloodHound_Entra")

用途:Microsoft Entra 許可權提升和攻擊路徑分析。

備註

此資料集是根據 Apache 授權 2.0 提供。 BloodHound 資料集是由 BloodHound 專案所建立。

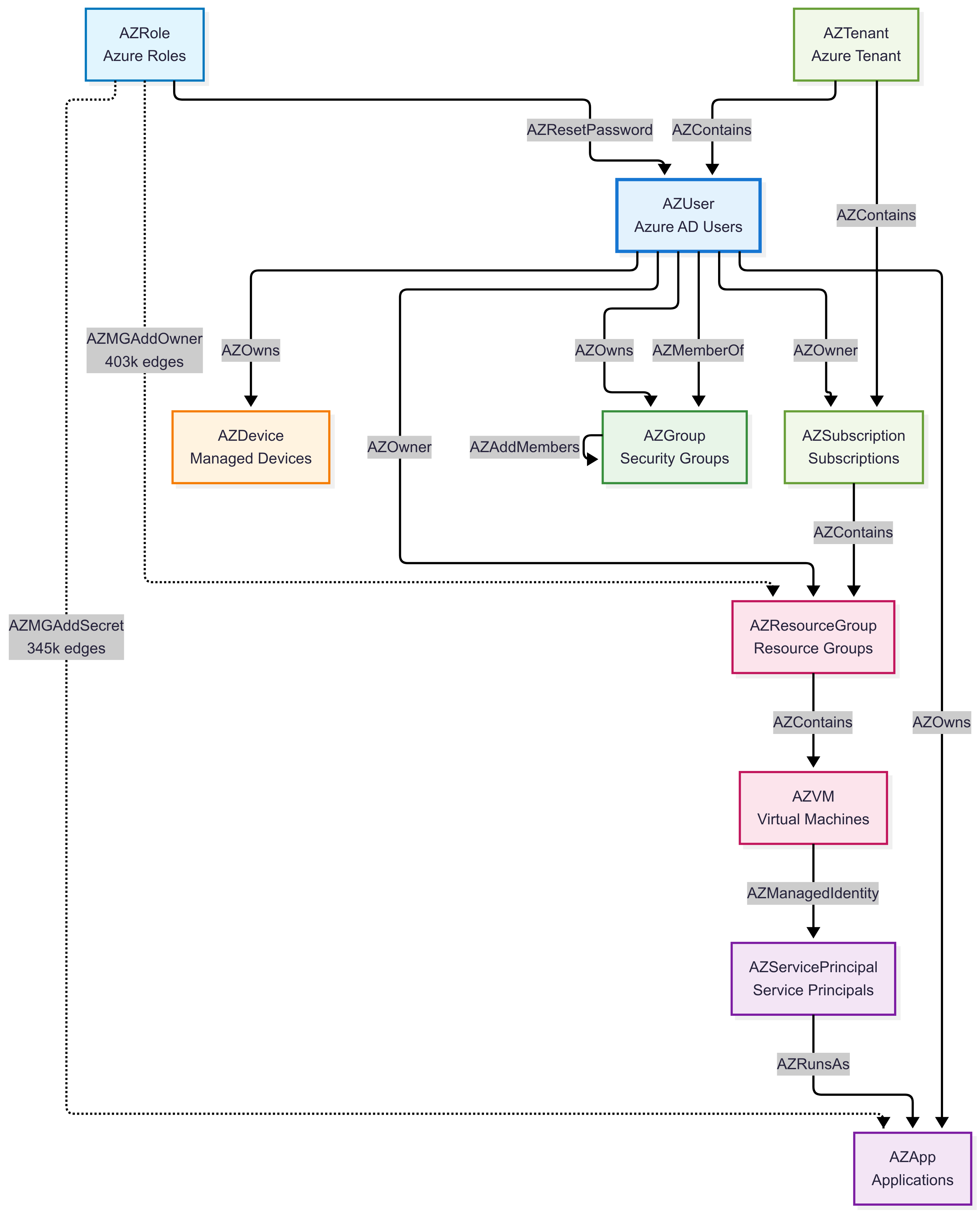

描述:適用於 Microsoft Entra 環境的 BloodHound 資料集。 這個全面的安全性資料集包含 13,526 個 Microsoft Entra 物件,包括使用者、群組、應用程式、服務主體、裝置和各種雲端資源。 它擁有超過 800,000 個許可權關聯性和安全性邊緣,可建立企業組織典型的複雜 Microsoft Entra 環境模型。 此資料集會擷取詳細的 Microsoft Entra 許可權、角色指派、群組成員資格和資源擁有權模式,這些模式對於識別雲端環境中的權限提升路徑和攻擊媒介至關重要。

應用案例:

- Entra ID 安全性評估

- 權限提升路徑探索

- 攻擊路徑視覺化

- 身分治理分析

- 以風險為基礎的安全控制

- 雲端環境的合規性稽核

圖形結構描述概述:

結構描述和計數:

備註

此資料集是根據 Apache 授權 2.0 提供。 BloodHound 資料集是由 BloodHound 社群版專案所建立。

描述:適用於 Microsoft Entra 環境的 BloodHound 社群版資料集。 這個全面的安全性資料集包含 13,526 個 Microsoft Entra 物件,包括使用者、群組、應用程式、服務主體、裝置和各種雲端資源。 它擁有超過 800,000 個許可權關聯性和安全性邊緣,可建立企業組織典型的複雜 Microsoft Entra 環境模型。 此資料集會擷取詳細的 Microsoft Entra 許可權、角色指派、群組成員資格和資源擁有權模式,這些模式對於識別雲端環境中的權限提升路徑和攻擊媒介至關重要。

結構描述和計數:

主要節點類型:

-

AZUser- Microsoft Entra 使用者 (230 個節點) -

AZServicePrincipal- 服務主體和應用程式 (6,270 個節點) -

AZApp- Azure 應用程式 (6,648 個節點) -

AZGroup- Microsoft Entra 群組 (58 個節點) -

AZDevice- 受管理裝置 (47 個節點)

-

Azure 資源類型:

-

AZResourceGroup- 資源群組 (59 個節點) -

AZVM- 虛擬機器 (66 個節點) -

AZRole- Azure 角色 (116 個節點) -

AZSubscription- Azure 訂用帳戶 (3 個節點) -

AZTenant- Azure 租用戶 (1 個節點)

-

關鍵關係類型 (按磁碟區劃分的排名靠前的權限):

-

AZMGAddOwner- 管理群組擁有者權限 (403,412 個 Edge) -

AZMGAddSecret- 密碼管理權限 (345,324 個 Edge) -

AZAddSecret- 應用程式密碼權限 (24,666 個 Edge) -

AZContains- 資源包含關係 (12,924 條邊) -

AZRunsAs- 服務執行權限 (6,269 個 edge) -

AZMemberOf- 群組成員資格關係 (4,439 個 edge) -

AZOwns- 資源擁有權 (2,870 個邊)

-

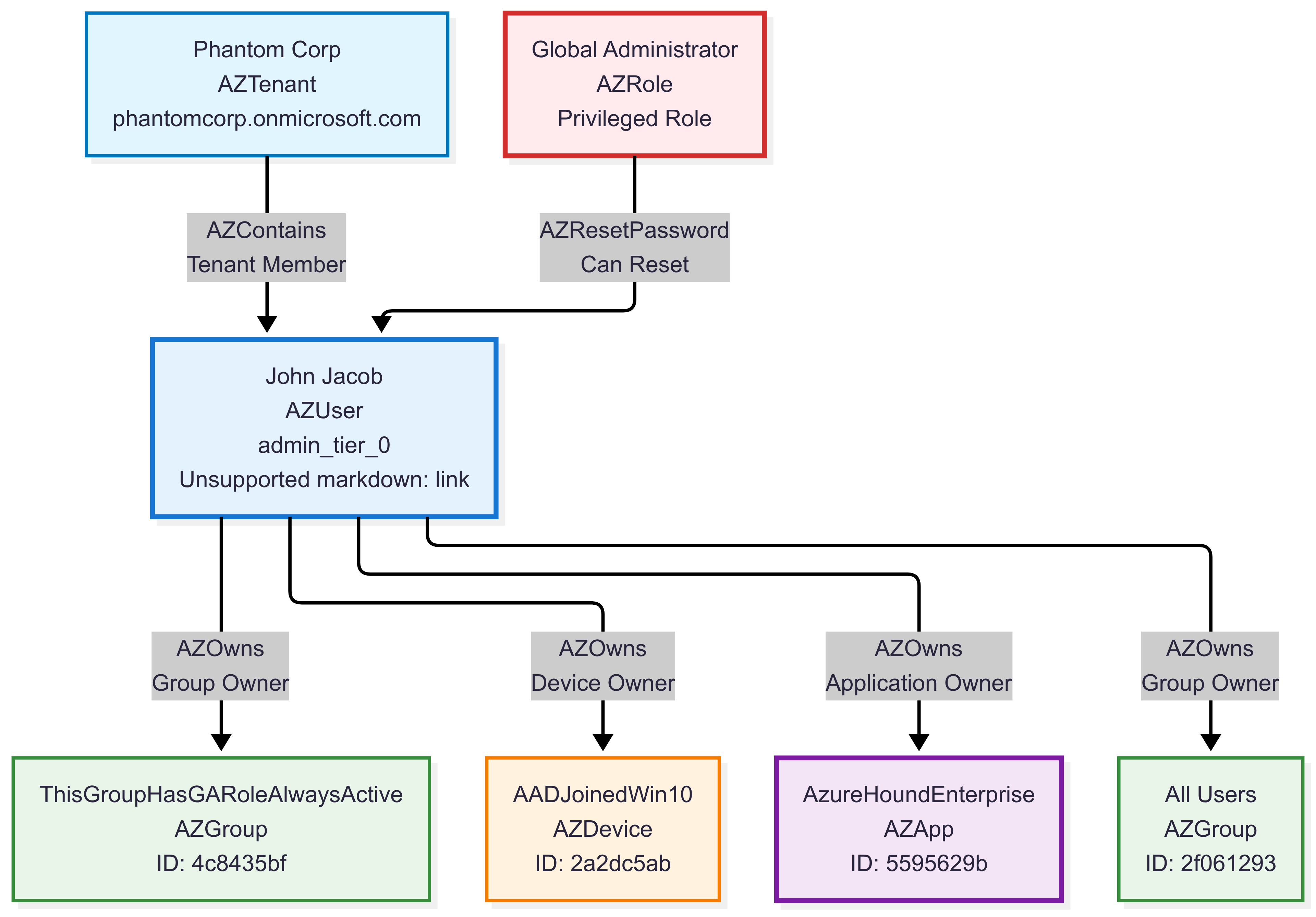

圖形實例範例:

此範例示範雲端環境中具有複雜許可權結構和潛在攻擊路徑的 Microsoft Entra 和 Entra 身分識別關聯性。

應用案例:

- Entra ID 安全性評估

- 權限提升路徑探索

- 攻擊路徑視覺化

- 身分治理分析

- 以風險為基礎的安全控制

- 雲端環境的合規性稽核

範例查詢:

尋找管理權限的路徑:

此查詢會識別 Microsoft Entra 環境中從一般使用者到系統管理群組的許可權提升路徑。 它會搜尋可以透過 1-3 個關聯性躍點連線系統管理員群組 (例如 Microsoft Entra DC 系統管理員、DnsAdmins 等) 的使用者,協助安全性小組瞭解潛在的攻擊路徑和許可權提升風險。

graph("BloodHound_Entra")

| graph-match (user)-[path*1..3]->(admingroup)

where labels(user) has_any ("User", "AZUser")

and labels(admingroup) has_any ("Group", "AZGroup")

and (admingroup.name contains "ADMIN" or admingroup.displayname contains "ADMIN")

project source_user = user.name,

path_length = array_length(path),

admin_group = coalesce(admingroup.displayname, admingroup.name)

| take 10

| source_user | path_length | admin_group |

|---|---|---|

| THISUSERHASINTUNEADMINROLE@PHANTOMCORP.ONMICROSOFT.COM | 1 | ADSync管理員 |

| 097EF6C2-GROUPSADMINISTRATOR@PHANTOMCORP.ONMICROSOFT.COM | 1 | AAD DC 系統管理員 |

| USERBELONGSTOGAGROUP@PHANTOMCORP.ONMICROSOFT.COM | 1 | ADSync管理員 |

| THISUSERHASINTUNEADMINROLE@PHANTOMCORP.ONMICROSOFT.COM | 1 | DnsAdmins |

| RHADMIN@PHANTOMCORP.ONMICROSOFT.COM | 1 | DnsAdmins |

| CJACKSON@PHANTOMCORP.ONMICROSOFT.COM | 1 | Azure ATP 虛擬系統管理員 |

| 097EF6C2-INTUNEADMINISTRATOR@PHANTOMCORP.ONMICROSOFT.COM | 1 | AAD DC 系統管理員 |

| RHADMIN_PHANTOMCORP.ONMICROSOFT.COM#EXT#@PHANTOMCORP.ONMICROSOFT.COM | 1 | 資源群組系統管理員 |

| THISUSERHASKNOWLEDGEMANAGERROLE@PHANTOMCORP.ONMICROSOFT.COM | 1 | DnsAdmins |

| 097EF6C2-INTUNEADMINISTRATOR@PHANTOMCORP.ONMICROSOFT.COM | 1 | DnsAdmins |

識別高價值目標(第 0 層資產):

此查詢會識別環境中標示為「admin_tier_0」的重要系統管理資產。 這些是最敏感且最強大的帳戶、服務主體和資源,如果遭到入侵,風險最高。 了解這些資產有助於確定安全監控和保護工作的優先順序。

graph("BloodHound_Entra")

| graph-match (asset)

where asset.properties.system_tags contains "admin_tier_0"

project asset_name = asset.name,

asset_type = tostring(labels(asset)[1]), // Get primary type (AZUser, AZServicePrincipal, etc.)

system_tags = asset.properties.system_tags

| take 10

| asset_name | asset_type | system_tags |

|---|---|---|

| JJACOB@PHANTOMCORP.ONMICROSOFT.COM | AZUser | admin_tier_0 |

| PLEWIS@PHANTOMCORP.ONMICROSOFT.COM | AZUser | admin_tier_0 |

| JMILLER@PHANTOMCORP.ONMICROSOFT.COM | AZUser | admin_tier_0 |

| CJACKSON@PHANTOMCORP.ONMICROSOFT.COM | AZUser | admin_tier_0 |

| RHALL@PHANTOMCORP.ONMICROSOFT.COM | AZUser | admin_tier_0 |

| THISAPPHASGLOBALADMIN@PHANTOMCORP | AZServicePrincipal | admin_tier_0 |

| MYCOOLAUTOMATIONACCOUNT@PHANTOMCORP | AZServicePrincipal | admin_tier_0 |

| SERVICEPRINCIPALE@PHANTOMCORP | AZServicePrincipal | admin_tier_0 |

| 31E3B75F-特權驗證ADMINISTRATOR@PHANTOMCORP | AZServicePrincipal | admin_tier_0 |

| 31E3B75F-特權角色ADMINISTRATOR@PHANTOMCORP | AZServicePrincipal | admin_tier_0 |

BloodHound Active Directory 資料集

使用方式:graph("BloodHound_AD")

目的:內部部署 Active Directory 安全性分析和權限對應。

備註

此資料集是根據 Apache 授權 2.0 提供。 BloodHound 資料集是由 BloodHound 專案所建立。

描述:適用於內部部署 Active Directory 環境的 BloodHound 社群版資料集。 此資料集包含 1,495 個 Active Directory 物件,代表具有複雜權限結構和攻擊路徑的典型企業 AD 部署。 資料集包括跨多個網域的使用者、電腦、群組、組織單位、群組原則物件和憑證授權單位元件。 憑藉超過 18,000 個權限關係和安全邊緣,它捕獲了現實的 AD 攻擊場景,包括權限升級路徑、基於 ACL 的權限、組成員資格以及 Windows 域環境中常見的基於證書的身份驗證漏洞。

應用案例:

- Active Directory 安全性評定

- 攻擊路徑分析與滲透測試

- 網域權限對應

- 群組原則安全性分析

- Kerberoasting 和 ASREPRoasting 目標識別

- 安全控制差距分析

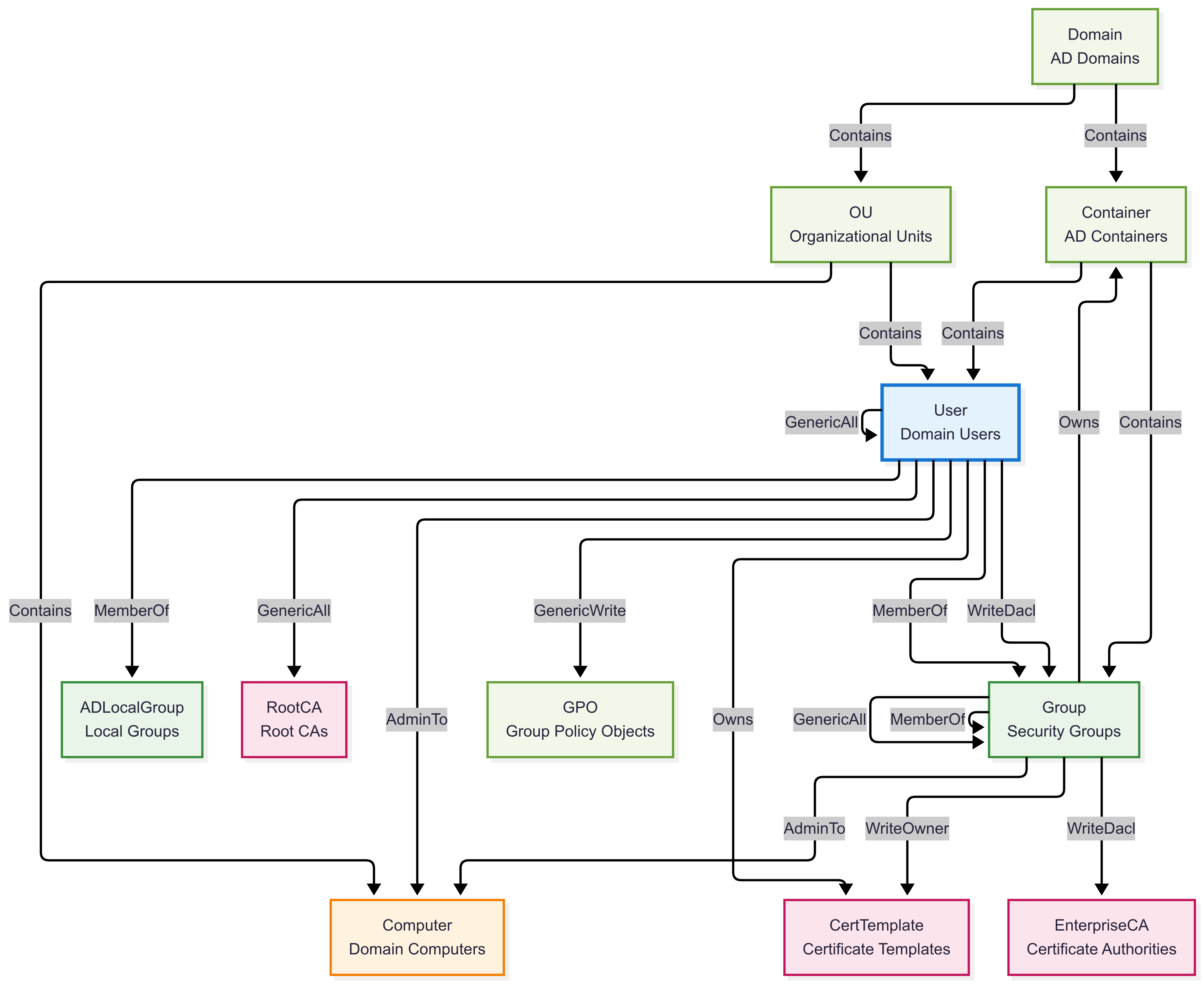

圖形結構描述概述:

核心 AD 物件類型:

-

User- 網域使用者 (99 個節點) -

Computer- 網域電腦 (34 個節點) -

Group- 安全性和通訊群組 (219 個節點) -

ADLocalGroup- 電腦上的本機群組 (28 個節點) -

GPO- 群組原則物件 (32 個節點)

-

AD 基礎結構類型:

-

Domain- Active Directory 網域 (5 個節點) -

OU- 組織單位 (20 個節點) -

Container- AD 儲存器 (939 個節點) -

CertTemplate- 憑證範本 (106 個節點) -

EnterpriseCA- 憑證管理中心 (4 個節點) -

RootCA- 根憑證授權單位 (5 個節點)

-

關鍵權限類型 (主要攻擊媒介):

-

GenericAll- 完全控制權限 (3,292 個邊緣) -

WriteDacl- 修改權限 (2,221 個 edge) -

WriteOwner- 變更擁有權 (2,187 個邊緣) -

Owns- 物件擁有權 (1,439 條邊) -

Contains- 包含關係 (1,416 條邊) -

GenericWrite- 寫入權限 (579 個邊緣) -

MemberOf- 群組成員資格 (301 個邊緣)

-

圖形結構描述概述:

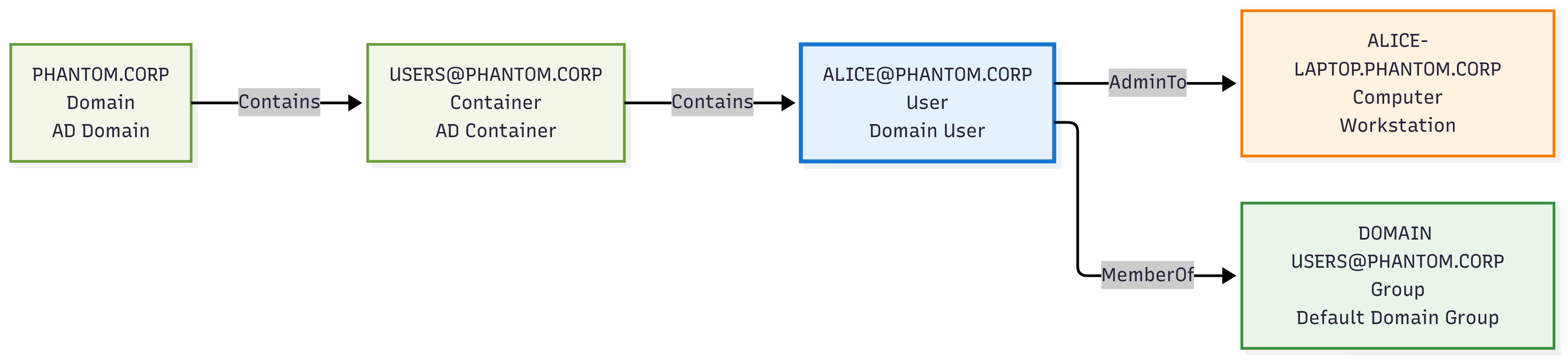

圖形實例範例:

此範例示範傳統 Windows 網域環境中的內部部署 Active Directory 攻擊路徑和潛在安全性弱點。

應用案例:

- Active Directory 安全性評定

- 攻擊路徑分析與滲透測試

- 網域權限對應

- 群組原則安全性分析

- Kerberoasting 和 ASREPRoasting 目標識別

- 安全控制差距分析

範例查詢:

尋找潛在的權限提升:

此查詢會計算有多少非系統管理員使用者可能會在 Microsoft Entra 中呈報為系統管理員。 它會周遊從每個使用者到授與系統管理員使用者 (admincount=true) 危險許可權 (GenericAll、WriteDacl、WriteOwner、ForceChangePassword) 的群組,然後傳回這類「潛在攻擊者」使用者的不同數目。

graph("BloodHound_AD")

| graph-match cycles=none (user)-[memberof*0..10]->(group)-[permission]->(target)

where labels(user) has "User"

and labels(group) has "Group"

and all(memberof, labels() has "MemberOf")

and user.properties.admincount == false

and (labels(permission) has_any ("GenericAll", "WriteDacl", "WriteOwner", "ForceChangePassword"))

and (labels(target) has "User" and target.properties.admincount == true)

project attack_user = user.name

| summarize ['Potential attackers'] = dcount(attack_user)

| 潛在的攻擊者 |

|---|

| 2 |

尋找黃金憑證攻擊路徑:

此查詢會識別可執行最佳憑證攻擊的實體,讓攻擊者以網域中的任何使用者身分偽造憑證。 這些都是嚴重漏洞,因為它們允許攻擊者透過偽造的憑證冒充任何使用者(包括網域管理員)來實現完整的網域入侵。

graph("BloodHound_AD")

| graph-match (attacker)-[goldencert]->(target)

where labels(goldencert) has "GoldenCert"

project

Attacker = attacker.name,

AttackerType = case(

attacker.name has "DC", "Domain Controller",

attacker.name has "CA", "Certificate Authority",

attacker.name has "SRV", "Server",

"Unknown System"

),

Target = target.name,

RiskLevel = "CRITICAL",

AttackCapability = case(

attacker.name has "DC", "Primary domain controller with certificate services",

attacker.name has "EXTCA", "External Certificate Authority with root access",

attacker.name has "SRV", "Compromised server with certificate generation rights",

"System with certificate forging capabilities"

)

| 攻擊者 | 攻擊者類型 | 標的 | 風險等級 | 攻擊能力 |

|---|---|---|---|---|

| DC01。妖。公司 | 未知系統 | 妖。公司 | 㚀 | 具有證書偽造能力的系統 |

| SRV-鋒利獵犬。妖。公司 | 伺服器 | 妖。公司 | 㚀 | 具有憑證產生權限的遭入侵伺服器 |

| EXTCA01。幽靈。公司 | 未知系統 | 幽靈。公司 | 㚀 | 具有證書偽造能力的系統 |

| EXTCA02。幽靈。公司 | 未知系統 | 幽靈。公司 | 㚀 | 具有證書偽造能力的系統 |