適用於:Configuration Manager (目前的分支)

將 Windows Server Update Services (WSUS) 伺服器及其對應的軟體更新點 (SUP) 設定為使用 TLS/SSL,可能會降低潛在攻擊者從遠端入侵用戶端並提高許可權的能力。 為了確保已備妥最佳的安全性通訊協定,強烈建議您使用 TLS/SSL 通訊協議來協助保護軟體更新基礎結構。 本文將逐步引導您完成將每個 WSUS 伺服器和軟體更新點設定為使用 HTTPS 所需的步驟。 如需保護 WSUS 的詳細資訊,請參閱 WSUS 檔中的使用安全套接字層通訊協定保護 WSUS 一文。

在本教學課程中,您將:

- 視需要取得 PKI 憑證

- 將憑證系結至 WSUS 系統管理網站

- 設定 WSUS Web 服務以要求 SSL

- 將 WSUS 應用程式設定為使用 SSL

- 確認 WSUS 控制台連線可以使用 SSL

- 設定軟體更新點以要求與 WSUS 伺服器進行 SSL 通訊

- 使用 Configuration Manager 驗證功能

考量與限制

WSUS 會使用 TLS/SSL 向上游 WSUS 伺服器驗證用戶端電腦和下游 WSUS 伺服器。 WSUS 也會使用 TLS/SSL 來加密更新元數據。 WSUS 不會針對更新的內容檔案使用 TLS/SSL。 內容檔案會經過簽署,而且檔案的哈希會包含在更新的元數據中。 在用戶端下載並安裝檔案之前,會檢查數位簽名和哈希。 如果任一檢查失敗,將不會安裝更新。

當您使用 TLS/SSL 來保護 WSUS 部署時,請考慮下列限制:

- 使用 TLS/SSL 會增加伺服器工作負載。 您應該會因為加密透過網路傳送的所有元數據而導致效能損失很小。

- 如果您使用 WSUS 搭配遠端 SQL Server 資料庫,WSUS 伺服器與資料庫伺服器之間的連線不會受到 TLS/SSL 保護。 如果資料庫連線必須受到保護,請考慮下列建議:

- 將 WSUS 資料庫移至 WSUS 伺服器。

- 將遠端資料庫伺服器和 WSUS 伺服器移至專用網。

- 部署因特網通訊協定安全性 (IPsec) ,以協助保護網路流量。

將 WSUS 伺服器及其軟體更新點設定為使用 TLS/SSL 時,您可能會想要分階段處理大型 Configuration Manager 階層的變更。 如果您選擇分階段進行這些變更,請從階層底部開始,並向上移動,並以管理中心網站結尾。

先決條件

本教學課程涵蓋最常見的方法,可取得與 Internet Information Services (IIS) 搭配使用的憑證。 無論您的組織使用哪一種方法,請確定憑證符合 Configuration Manager 軟體更新點的 PKI 憑證 需求。 如同任何憑證,與 WSUS 伺服器通訊的裝置都必須信任證書頒發機構單位。

- 已安裝軟體更新點角色的 WSUS 伺服器

- 啟用 TLS/SSL 之前,請先確認您已遵循停用 WSUS 回收和設定記憶體限制 的最佳做法 。

- 下列兩個選項之一:

- WSUS 伺服器 的個人 證書存儲中已有適當的 PKI 憑證。

- 能夠向企業跟證書授權單位要求並取得 WSUS 伺服器的適當 PKI 憑證, (CA) 。

- 根據預設,包括 WebServer 證書範本在內的大部分證書範本只會發行給網域管理員。 如果登入的使用者不是網域系統管理員,則必須授與其用戶帳戶證書範本的 註冊 許可權。

視需要從 CA 取得憑證

如果您在 WSUS 伺服器 的個人 證書存儲中已經有適當的憑證,請略過本節,並從 [ 系結憑證 ] 區段開始。 若要將憑證要求傳送至內部 CA 以安裝新的憑證,請遵循本節中的指示。

從 WSUS 伺服器開啟系統管理指令提示字元並執行

certlm.msc。 您的使用者帳戶必須是本機系統管理員,才能管理本機計算機的憑證。本機裝置的憑證管理員工具隨即出現。

展開 [個人],然後以滑鼠右鍵按兩下 [ 憑證]。

選取 [所有工作] ,然後 選取 [要求新憑證]。

選擇 [下一步 ] 開始註冊憑證。

選擇要註冊的憑證類型。 憑證用途是 伺服器驗證 ,而要使用的Microsoft證書範本是 Web 伺服器 或自定義範本,其中已將 伺服器驗證 指定為 增強密鑰使用方式。 系統可能會提示您提供註冊憑證的其他資訊。 一般而言,您至少會指定下列資訊:

- 一般名稱: 在 [ 主旨] 索引 標籤上找到,將值設定為 WSUS 伺服器的 FQDN。

- 易記名稱: 在 [ 一般] 索引標籤上找到,將值設定為描述性名稱,以協助您稍後識別憑證。

![用來指定更多註冊資訊的 [憑證屬性] 視窗](media/certificate-properties.png)

選取 [註冊],然後選取 [完成] 以完成註冊。

如果您想要查看其相關詳細數據,例如憑證的指紋,請開啟憑證。

提示

如果您的 WSUS 伺服器面向因特網,您在憑證中的主體或主體別名 (SAN) 中需要外部 FQDN。

將憑證系結至 WSUS 系統管理網站

當您在 WSUS 伺服器的個人證書儲存中擁有憑證之後,請將其系結至 IIS 中的 WSUS 管理網站。

在 WSUS 伺服器上,開啟 Internet Information Services (IIS) Manager。

移至 網站>WSUS系統管理。

從動作功能表中選取 [系結],或以滑鼠右鍵單擊網站。

在 [ 網站系結] 視窗中 ,選取 HTTPs 的行,然後選取 [ 編輯...]。

- 請勿移除 HTTP 網站系結。 WSUS 會使用 HTTP 來更新內容檔案。

在 [SSL 憑證 ] 選項下,選擇要系結至 WSUS 系統管理網站的憑證。 憑證的易記名稱會顯示在下拉功能表中。 如果未指定易記名稱,則會顯示憑證的

IssuedTo欄位。 如果您不確定要使用哪一個憑證,請選 取 [檢視 ] 並確認指紋符合您取得的指紋。![選取 SSL 憑證的 [編輯網站系結] 視窗](media/edit-site-binding.png)

完成時選取 [ 確定 ],然後選取 [關閉 ] 以結束網站系結。 讓 Internet Information Services (IIS) Manager 保持開啟,以供後續步驟使用。

設定 WSUS Web 服務以要求 SSL

在 WSUS 伺服器的 [IIS 管理員] 中,移至 [月臺>WSUS 系統管理]。

展開 [WSUS 系統管理] 網站,以查看 WSUS 的 Web 服務和虛擬目錄清單。

針對下列每個 WSUS Web 服務:

- ApiRemoting30

- ClientWebService

- DSSAuthWebService

- ServerSyncWebService

- SimpleAuthWebService

進行下列變更:

- 選 取 [SSL 設定]。

- 啟用 [需要 SSL] 選項。

- 確認 [ 用戶端憑證] 選項已設定為 [忽略]。

- 選取 [套用]。

請勿在最上層 WSUS 系統管理網站上設定 SSL 設定,因為某些功能,例如內容,需要使用 HTTP。

將 WSUS 應用程式設定為使用 SSL

一旦 Web 服務設定為需要 SSL,WSUS 應用程式必須收到通知,才能執行一些額外的設定來支持變更。

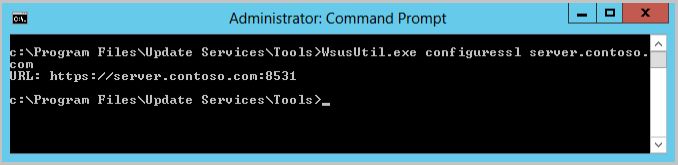

在 WSUS 伺服器上開啟系統管理命令提示字元。 執行此命令的用戶帳戶必須是 WSUS Administrators 群組或本機 Administrators 群組的成員。

將目錄變更為 WSUS 的工具資料夾:

cd "c:\Program Files\Update Services\Tools"將 WSUS 設定為搭配下列命令使用 SSL:

WsusUtil.exe configuressl server.contoso.com其中 server.contoso.com 是 WSUS 伺服器的 FQDN。

WsusUtil 會傳回 WSUS 伺服器的 URL,其埠號碼指定於結尾。 埠的預設) 為 8531 (或 443。 確認傳回的 URL 是您預期的 URL。 如果某些項目輸入錯誤,您可以再次執行命令。

提示

如果您的 WSUS 伺服器面向因特網,請在執行 WsusUtil.exe configuressl時指定外部 FQDN。

確認 WSUS 控制台可以使用 SSL 連線

WSUS 控制台會使用 ApiRemoting30 Web 服務進行連線。 (SUP) 的 Configuration Manager 軟體更新點也會使用此相同的 Web 服務來指示 WSUS 採取特定動作,例如:

- 起始軟體更新同步處理

- 為 WSUS 設定適當的上游伺服器,這取決於 SUP 的月臺位於 Configuration Manager 階層中的位置

- 從階層的最上層 WSUS 伺服器新增或移除用於同步處理的產品和分類。

- 拿掉過期的更新

開啟 WSUS 控制台,確認您可以使用 SSL 連線到 WSUS 伺服器的 ApiRemoting30 Web 服務。 我們稍後將測試一些其他 Web 服務。

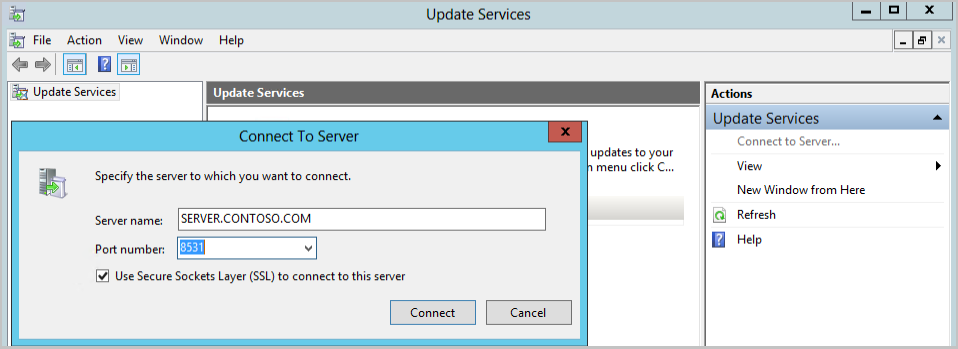

開啟 WSUS 控制台,然後選取 [動作>連線到伺服器]。

針對 [ 伺服器名稱 ] 選項,輸入 WSUS 伺服器的 FQDN。

選擇從 WSUSutil 在 URL 中傳回的 埠號碼 。

選擇 8531 (預設) 或 443 時,[ 使用安全套接字層 (SSL) 連線到此伺服器 ] 選項會自動啟用。

如果您的 Configuration Manager 月台伺服器位於軟體更新點的遠端,請從月台伺服器啟動 WSUS 控制台,並確認 WSUS 控制台可以透過 SSL 連線。

- 如果遠端 WSUS 控制台無法連線,可能表示信任憑證、名稱解析或遭到封鎖的埠發生問題。

設定軟體更新點以要求與 WSUS 伺服器進行 SSL 通訊

將 WSUS 設定為使用 TLS/SSL 之後,您必須更新對應的 Configuration Manager 軟體更新點,以也需要 SSL。 當您進行這項變更時,Configuration Manager 將會:

- 確認它可以設定軟體更新點的 WSUS 伺服器

- 當系統告知用戶端要掃描此 WSUS 伺服器時,請指示用戶端使用 SSL 連接埠。

若要將軟體更新點設定為需要與 WSUS 伺服器的 SSL 通訊,請執行下列步驟:

開啟 Configuration Manager 控制台,並連線到您需要編輯之軟體更新點的管理中心網站或主要站台伺服器。

移至 [ 系統管理>概觀>] [月臺設定>伺服器和月台系統角色]。

選取安裝 WSUS 的站台系統伺服器,然後選取軟體更新點站台系統角色。

從功能區中,選擇 [ 屬性]。

啟用 [需要 SSL 與 WSUS 伺服器通訊 ] 選項。

![顯示 [需要 SSL 與 WSUS 伺服器通訊] 選項的 SUP 屬性](media/sup-properties.png)

在網站 的WCM.log 中,當您套用變更時,您會看到下列專案:

SCF change notification triggered. Populating config from SCF Setting new configuration state to 1 (WSUS_CONFIG_PENDING) ... Attempting connection to local WSUS server Successfully connected to local WSUS server ... Setting new configuration state to 2 (WSUS_CONFIG_SUCCESS)

已編輯記錄檔範例,以移除此案例的不需要資訊。

使用 Configuration Manager 驗證功能

確認站臺伺服器可以同步更新

將 Configuration Manager 控制台連線到最上層月臺。

移至 [軟體連結庫>概觀>] [軟體更新>所有軟體更新]。

從功能區中,選取 [同步處理軟體更新]。

在通知中選取 [ 是 ],詢問您是否要起始軟體更新的全網站同步處理。

- 由於 WSUS 設定已變更,因此將會進行完整的軟體更新同步處理,而不是差異同步處理。

開啟網站 的wsyncmgr.log 。 如果您要監視子月臺,您必須先等候父月臺完成同步處理。 檢閱記錄檔中的專案,以確認伺服器已成功同步處理,如下所示:

Starting Sync ... Full sync required due to changes in main WSUS server location. ... Found active SUP SERVER.CONTOSO.COM from SCF File. ... https://SERVER.CONTOSO.COM:8531 ... Done synchronizing WSUS Server SERVER.CONTOSO.COM ... sync: Starting SMS database synchronization ... Done synchronizing SMS with WSUS Server SERVER.CONTOSO.COM

確認客戶端可以掃描更新

當您將軟體更新點變更為需要 SSL 時,Configuration Manager 用戶端會在發出軟體更新點的位置要求時收到更新的 WSUS URL。 藉由測試客戶端,我們可以:

- 判斷用戶端是否信任 WSUS 伺服器的憑證。

- 如果 SimpleAuthWebService 和 ClientWebService for WSUS 正常運作。

- 如果客戶端在掃描期間收到 EULA,WSUS 內容虛擬目錄是否正常運作

識別針對最近變更為使用 TLS/SSL 之軟體更新點進行掃描的用戶端。 如果您需要識別客戶端的協助,請使用下列 PowerShell 腳本執行 文稿 :

$Last = (Get-CIMInstance -Namespace "root\CCM\Scanagent" -Class "CCM_SUPLocationList").LastSuccessScanPath $Current= Write-Output (Get-CIMInstance -Namespace "root\CCM\Scanagent" -Class "CCM_SUPLocationList").CurrentScanPath Write-Host "LastGoodSUP- $last" Write-Host "CurrentSUP- $current"提示

在社群中樞開啟此腳本。 如需詳細資訊,請 參閱直接連結至社群中樞專案。

在測試客戶端上執行軟體更新掃描週期。 您可以使用下列 PowerShell 腳本來強制掃描:

Invoke-WMIMethod -Namespace root\ccm -Class SMS_CLIENT -Name TriggerSchedule "{00000000-0000-0000-0000-000000000113}"提示

在社群中樞開啟此腳本。 如需詳細資訊,請 參閱直接連結至社群中樞專案。

檢閱用戶端的 ScanAgent.log ,以確認已收到要掃描軟體更新點的訊息。

Message received: '<?xml version='1.0' ?> <UpdateSourceMessage MessageType='ScanByUpdateSource'> <ForceScan>TRUE</ForceScan> <UpdateSourceIDs> <ID>{A1B2C3D4-1234-1234-A1B2-A1B2C3D41234}</ID> </UpdateSourceIDs> </UpdateSourceMessage>'檢閱 LocationServices.log ,確認用戶端看到正確的 WSUS URL。 LocationServices.log

WSUSLocationReply : <WSUSLocationReply SchemaVersion="1 ... <LocationRecord WSUSURL="https://SERVER.CONTOSO.COM:8531" ServerName="SERVER.CONTOSO.COM" ... </WSUSLocationReply>檢閱 WUAHandler.log ,確認用戶端可以成功掃描。

Enabling WUA Managed server policy to use server: https://SERVER.CONTOSO.COM:8531 ... Successfully completed scan.

掃描 HTTPS 設定 WSUS 伺服器之裝置的 TLS 憑證釘選

(於 2103 年推出)

從 Configuration Manager 2103 開始,您可以強制執行憑證釘選,進一步提高 HTTPS 掃描對 WSUS 的安全性。 若要完全啟用此行為,請將WSUS 伺服器的憑證新增至用戶端上的新 WindowsServerUpdateServices 證書存儲,並確定已透過 [用戶端設定] 啟用憑證釘選。 如需 Windows Update 代理程式變更的詳細資訊,請參閱使用 WSUS 進行更新的掃描變更和憑證新增 Windows 裝置的安全性 - Microsoft技術社群。

針對 Windows Update 用戶端強制執行 TLS 憑證釘選的必要條件

- Configuration Manager 2103 版

- 確定您的 WSUS 伺服器和軟體更新點已設定為使用 TLS/SSL

- 將 WSUS 伺服器的憑證新增至用戶端上的新

WindowsServerUpdateServices證書存儲- 搭配雲端管理閘道使用憑證釘選 (CMG) 時,

WindowsServerUpdateServices存放區需要 CMG 憑證。 如果用戶端從因特網切換至 VPN,則存放區中WindowsServerUpdateServices需要 CMG 和 WSUS 伺服器證書。

- 搭配雲端管理閘道使用憑證釘選 (CMG) 時,

注意事項

針對 Windows Update 用戶端強制執行 TLS 憑證釘選以偵測更新客戶端設定,裝置的軟體更新掃描將會繼續順利執行。 這包括掃描 HTTP 和 HTTPS。 在憑證位於用戶端的 WindowsServerUpdateServices 存放區,且 WSUS 伺服器設定為使用 TLS/SSL 之前,憑證釘選不會生效。

針對掃描 HTTPS 設定 WSUS 伺服器的裝置啟用或停用 TLS 憑證釘選

- 從 Configuration Manager 控制台,移至 [ 系統管理>用戶端設定]。

- 選擇 [ 預設客戶端設定 ] 或一組自定義用戶端設定,然後從功能區選取 [ 屬性 ]。

- 選取 [客戶端設定] 中的 [ 軟體更新 ] 索 引標籤

- 針對 Windows Update 用戶端強制執行 TLS 憑證釘選以偵測更新 設定,選擇下列其中一個選項:

- 否:不要針對 WSUS 掃描啟用 TLS 憑證釘選強制執行

- 是:在 WSUS 掃描期間啟用裝置的 TLS 憑證釘選 (預設)

- 確認客戶端 可以掃描更新。