實作 Microsoft 365 的 VPN 分割通道

注意事項

本文是一組文章的一部分,可解決遠端使用者的 Microsoft 365 優化問題。

- 如需使用 VPN 分割通道將遠端使用者的 Microsoft 365 連線優化的概觀,請參閱 概觀:適用于 Microsoft 365 的 VPN 分割通道。

- 如需 VPN 分割通道案例的詳細清單,請參閱 Microsoft 365 的常見 VPN 分割通道案例。

- 如需在 VPN 分割通道環境中保護 Teams 媒體流量的指引,請參閱 保護適用于 VPN 分割通道的 Teams 媒體流量。

- 如需如何在 VPN 環境中設定 Stream 和即時事件的資訊,請參閱 VPN 環境中串流和即時事件的特殊考慮。

- 如需針對中國使用者優化 Microsoft 365 全球租使用者效能的相關資訊,請參閱 適用于中國使用者的 Microsoft 365 效能優化。

Microsoft 針對優化遠端工作者連線的建議策略,著重于快速緩解問題,並透過幾個簡單的步驟提供高效能。 這些步驟會針對略過瓶頸 VPN 伺服器的一些已定義端點,調整舊版 VPN 方法。 您可以在不同的層級套用同等或甚至更優越的安全性模型,以免除保護公司網路出口處所有流量的需求。 在大部分情況下,這可以在幾小時內有效達成,然後在需求需求和時間允許時調整為其他工作負載。

實作 VPN 分割通道

在本文中,您會在Microsoft 365 的常見VPN 分割通道案例中找到將 VPN 用戶端架構從VPN 強制通道移轉至 VPN 強制通道所需的簡單步驟,其中包含一些受信任的例外狀況:VPN 分割通道模型 #2。

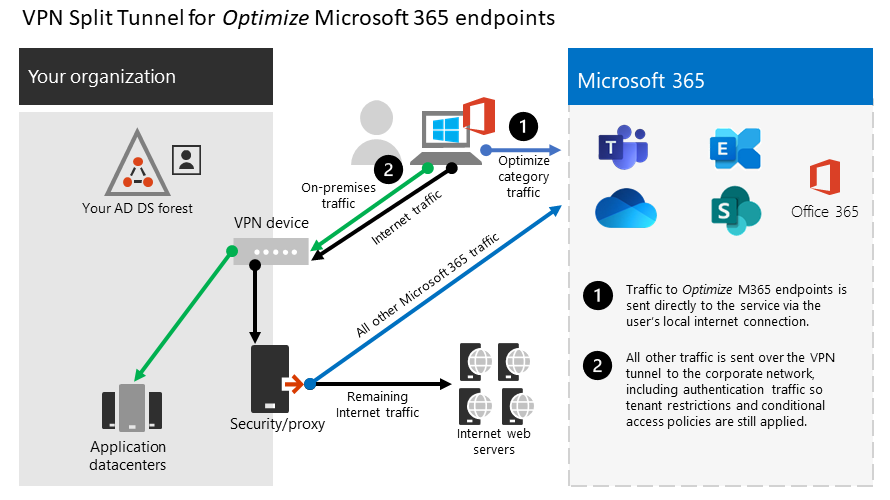

下圖說明建議 VPN 分割通道解決方案的運作方式:

1. 找出要最佳化的端點

在 Microsoft 365 URL 和 IP 位址範圍 一文中,Microsoft 會清楚識別您需要優化的主要端點,並將它們分類為 優化。 目前只有四個 URL 和 20 個 IP 子網需要優化。 這小群端點大約占 Microsoft 365 服務流量的 70% - 80%,包括延遲敏感性端點,例如 Teams 媒體的延遲端點。 基本上,這是我們需要特別處理的流量,也是會對傳統網路路徑和 VPN 基礎結構施加了非常強大的壓力的流量。

此類別中的 URL 具有下列特性:

- 是 Microsoft 所擁有和管理的端點,並且在 Microsoft 基礎結構上託管

- 已提供 IP

- 變動率很低,且應保持少量 (目前為 20 個 IP 子網路)

- 屬於頻寬和/或延遲敏感型

- 能夠擁有服務中提供 (而非內嵌在網路上) 的必要安全性元素

- 占 Microsoft 365 服務流量的 70-80% 左右

如需 Microsoft 365 端點及其分類和管理方式的詳細資訊,請參閱 管理 Microsoft 365 端點。

最佳化 URL

您可以在下表中找到目前的最佳化 URL。 在大部分的情況下,您應該只需要使用瀏覽器 PAC 檔案中的 URL 端點,這些端點會設定為直接傳送,而不會傳送到 Proxy。

| 最佳化 URL | 連接埠/通訊協定 | 用途 |

|---|---|---|

| https://outlook.office365.com | TCP 443 | 這是 Outlook 用來連線到 Exchange Online 伺服器的主要 URL 之一,而且有大量的頻寬使用量和連線計數。 線上功能需要低網路延遲,包括:立即搜尋、其他信箱行事曆、空閒/忙碌查閱、管理規則和警示、Exchange Online 封存、傳出寄件匣的電子郵件。 |

| https://outlook.office.com | TCP 443 | 此 URL 可供 Outlook Online Web Access 用來連線到 Exchange Online 伺服器,而且對於網路延遲很敏感。 透過 SharePoint Online 上傳和下載大型檔案時,尤其需要連線能力。 |

https://\<tenant\>.sharepoint.com |

TCP 443 | 這是 SharePoint Online 的主要 URL,具有高頻寬使用量。 |

https://\<tenant\>-my.sharepoint.com |

TCP 443 | 這是商務用 OneDrive 的主要 URL,具有高頻寬使用量且可能有來自商務用 OneDrive 同步工具的高連線計數。 |

| Teams 媒體 IP (無 URL) | UDP 3478、3479、3480 和 3481 | 轉送探索配置和即時流量。 這些是用於商務用 Skype和 Microsoft Teams 媒體流量的端點, (通話、會議等) 。 當 Microsoft Teams 用戶端建立通話 (且包含在針對服務所列的必要 IP 內) 時,就會提供大部分的端點。 使用 UDP 通訊協定才能達到最佳媒體品質。 |

在上述範例中,租 使用者 應該取代為您的 Microsoft 365 租使用者名稱。 例如, contoso.onmicrosoft.com 會使用 contoso.sharepoint.com 和 contoso-my.sharepoint.com。

最佳化 IP 位址範圍

在撰寫這些端點對應的 IP 位址範圍時,如下所示。 強烈建議您使用腳本,例如此範例、Microsoft 365 IP 和 URL Web 服務或URL/IP 頁面,以在套用設定時檢查是否有任何更新,並設定原則以定期執行。 如果使用連續存取評估,請參閱 持續存取評估 IP 位址變化。 可能需要透過信任的 IP 或 VPN 路由優化 IP,以防止在某些情況下 與insufficient_claims 或 立即 IP 強制檢查 相關的區塊失敗。

104.146.128.0/17

13.107.128.0/22

13.107.136.0/22

13.107.18.10/31

13.107.6.152/31

13.107.64.0/18

131.253.33.215/32

132.245.0.0/16

150.171.32.0/22

150.171.40.0/22

204.79.197.215/32

23.103.160.0/20

40.104.0.0/15

40.108.128.0/17

40.96.0.0/13

52.104.0.0/14

52.112.0.0/14

52.96.0.0/14

52.122.0.0/15

2. 透過 VPN 最佳化這些端點的存取權

既然我們已找出這些關鍵端點,我們就必須使其避開 VPN 通道,並使其能夠使用使用者的本機網際網路連線直接連線到服務。 完成此動作的方式會因所使用的 VPN 產品和電腦平台而有所不同,但大部分的 VPN 解決方案都可讓您簡單設定套用此邏輯的原則。 如需 VPN 平台專屬分割通道指引的資訊,請參閱常見 VPN 平台的 HOWTO 指南。

如果您想要手動測試解決方案,可執行以下 PowerShell 範例,在路由表層級模擬此解決方案。 此範例會在路由表中新增每個 Teams 媒體 IP 子網路的路由。 您可以測試之前和之後的 Teams 媒體效能,並觀察所指定端點的路由差異。

範例:將 Teams 媒體 IP 子網路新增至路由表

$intIndex = "" # index of the interface connected to the internet

$gateway = "" # default gateway of that interface

$destPrefix = "52.120.0.0/14", "52.112.0.0/14", "13.107.64.0/18" # Teams Media endpoints

# Add routes to the route table

foreach ($prefix in $destPrefix) {New-NetRoute -DestinationPrefix $prefix -InterfaceIndex $intIndex -NextHop $gateway}

在上述指令碼中,$intIndex 是連線至網際網路的介面索引 (藉由在 PowerShell 中執行 get-netadapter 來尋找;尋找 ifIndex的值),而 $gateway 是該介面的預設閘道 (藉由在命令提示字元中執行 ipconfig 或在 PowerShell 中執行 (Get-NetIPConfiguration | Foreach IPv4DefaultGateway).NextHop 來尋找)。

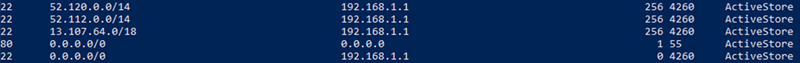

新增路由之後,您可以在命令提示字元或 PowerShell 中執行 route print,以確認路由表正確無誤。 輸出應包含您所新增的路由,並顯示介面索引 (在此範例中為 22) 和該介面的閘道 (在此範例中為 192.168.1.1):

若要新增 [優化] 類別中 所有 目前 IP 位址範圍的路由,您可以使用下列腳本變化來查詢 Microsoft 365 IP 和 URL Web 服務 ,以取得目前一組優化 IP 子網,並將其新增至路由表。

範例:將所有最佳化子網路新增至路由表

$intIndex = "" # index of the interface connected to the internet

$gateway = "" # default gateway of that interface

# Query the web service for IPs in the Optimize category

$ep = Invoke-RestMethod ("https://endpoints.office.com/endpoints/worldwide?clientrequestid=" + ([GUID]::NewGuid()).Guid)

# Output only IPv4 Optimize IPs to $optimizeIps

$destPrefix = $ep | where {$_.category -eq "Optimize"} | Select-Object -ExpandProperty ips | Where-Object { $_ -like '*.*' }

# Add routes to the route table

foreach ($prefix in $destPrefix) {New-NetRoute -DestinationPrefix $prefix -InterfaceIndex $intIndex -NextHop $gateway}

如果不小心使用不正確的參數新增路由,或只想還原您所做的變更,可使用下列命令來移除剛新增的路由:

foreach ($prefix in $destPrefix) {Remove-NetRoute -DestinationPrefix $prefix -InterfaceIndex $intIndex -NextHop $gateway}

應設定 VPN 用戶端,讓送至 [最佳化] IP 的流量以這種方式路由傳送。 這可讓流量利用本機 Microsoft 資源,例如 Microsoft 365 服務前端, 例如 Azure Front Door ,以盡可能將 Microsoft 365 服務和連線端點提供給您的使用者。 這可讓我們將高效能層級提供給使用者,無論他們身在何處,都能充分利用 Microsoft 世界級的全球網路,這可能會在使用者直接輸出的幾毫秒內。

常見 VPN 平台的 HOWTO 指南

本節提供從此空間中最常見的合作夥伴實作 Microsoft 365 流量分割通道詳細指南的連結。 我們會在額外的指南可用時加以新增。

- Windows 10 VPN 客戶端:使用原生 Windows 10 VPN 用戶端優化遠端工作者的 Microsoft 365 流量

- Cisco Anyconnect:針對 Office365 最佳化 Anyconnect 分割通道

- Palo Alto GlobalProtect: 透過 VPN 分割通道優化 Microsoft 365 流量排除存取路由

- F5 網路 BIG-IP APM: 使用 BIG-IP APM 時,透過 VPN 優化遠端存取上的 Microsoft 365 流量

- Citrix 閘道:針對 Office365 最佳化 Citrix 閘道的 VPN 分割通道

- Pulse Secure: VPN 通道:如何設定分割通道以排除 Microsoft 365 應用程式

- Check Point VPN:如何設定 Microsoft 365 和其他 SaaS 應用程式的分割通道

相關文章

在今日獨特的遠端工作情境中,安全專業人員與 IT 達到現代安全控制的另一種方法 (Microsoft 安全小組部落格) (英文)

Microsoft 強化 VPN 效能:使用 Windows 10 VPN 設定檔以允許自動連線功能