這很重要

本文僅適用於 MIM 2016 SP3。

Microsoft Identity Manger (MIM) 與您的 Active Directory (AD) 網域搭配使用。 你應該已經安裝了 AD,並且確保你的環境中有一個你能夠管理的網域的網域控制器。 本文說明如何在該網域中設定群組受管理的服務帳戶,以供 MIM 使用。

概觀

群組受管理的服務帳戶不需要定期變更服務帳戶密碼。 隨著 MIM 2016 SP3 的發布,以下 MIM 元件可設定 gMSA 帳號以在安裝過程中使用:

- MIM 同步處理服務 (FIMSynchronizationService)

- MIM 服務 (FIMService)

- MIM 密碼註冊網站應用程式集區

- MIM 密碼重設網站應用程式集區

- PAM REST API 網站應用程式集區

- PAM 監視服務 (PamMonitoringService)

- PAM 元件服務 (PrivilegeManagementComponentService)

以下 MIM 元件不支援以 gMSA 帳號執行:

- MIM 入口網站。 這是因為 MIM 入口網站是 SharePoint 環境的一部分。 相反地,您可以在伺服器陣列模式中部署 SharePoint,並在 SharePoint Server 中設定自動密碼變更。

- 所有管理代理程式

- Microsoft憑證管理

- BHOLD

如需 gMSA 的詳細資訊,請參閱下列文章:

建立用戶帳戶和群組

MIM 部署的所有元件都需要自己在網域中的身分識別。 這包括服務與同步等 MIM 元件,以及 SharePoint 和 SQL。

備註

本逐步解說使用名為 Contoso 的公司之範例名稱和數值。 將這些替換成您自己的。 例如:

- 域控制器名稱 - dc

- 網域名稱 - contoso

- MIM 服務伺服器名稱 - mimservice

- MIM 同步伺服器名稱 - mimsync

- SQL Server 名稱 - sql

- 密碼 - Pass@word1

以網域系統管理員身分登入域控制器(例如 Contoso\Administrator)。

為 MIM 服務建立下列用戶帳戶。 啟動 PowerShell 並輸入以下 PowerShell 腳本來建立新的 AD 網域使用者(並非所有帳號都是必須的,雖然腳本僅供參考用途,但最佳做法是使用專用的 MIMAdmin 帳號來進行 MIM 和 SharePoint 安裝流程)。

import-module activedirectory $sp = ConvertTo-SecureString "Pass@word1" –asplaintext –force New-ADUser –SamAccountName MIMAdmin –name MIMAdmin Set-ADAccountPassword –identity MIMAdmin –NewPassword $sp Set-ADUser –identity MIMAdmin –Enabled 1 –PasswordNeverExpires 1 New-ADUser –SamAccountName svcSharePoint –name svcSharePoint Set-ADAccountPassword –identity svcSharePoint –NewPassword $sp Set-ADUser –identity svcSharePoint –Enabled 1 –PasswordNeverExpires 1 New-ADUser –SamAccountName svcMIMSql –name svcMIMSql Set-ADAccountPassword –identity svcMIMSql –NewPassword $sp Set-ADUser –identity svcMIMSql –Enabled 1 –PasswordNeverExpires 1 New-ADUser –SamAccountName svcMIMAppPool –name svcMIMAppPool Set-ADAccountPassword –identity svcMIMAppPool –NewPassword $sp Set-ADUser –identity svcMIMAppPool –Enabled 1 -PasswordNeverExpires 1為所有群組建立安全群組。

New-ADGroup –name MIMSyncAdmins –GroupCategory Security –GroupScope Global –SamAccountName MIMSyncAdmins New-ADGroup –name MIMSyncOperators –GroupCategory Security –GroupScope Global –SamAccountName MIMSyncOperators New-ADGroup –name MIMSyncJoiners –GroupCategory Security –GroupScope Global –SamAccountName MIMSyncJoiners New-ADGroup –name MIMSyncBrowse –GroupCategory Security –GroupScope Global –SamAccountName MIMSyncBrowse New-ADGroup –name MIMSyncPasswordSet –GroupCategory Security –GroupScope Global –SamAccountName MIMSyncPasswordSet Add-ADGroupMember -identity MIMSyncAdmins -Members Administrator Add-ADGroupMember -identity MIMSyncAdmins -Members MIMAdmin新增服務帳戶的 SPN 以啟用 Kerberos 驗證

setspn -S http/mim.contoso.com contoso\svcMIMAppPool請確保註冊以下 DNS 'A' 紀錄以進行正確名稱解析(假設 MIM 服務、MIM 入口網站、密碼重設和密碼註冊網站會在同一台機器上運行)

- mim.contoso.com - 指向 MIM 服務和入口網站伺服器實體 IP 位址

- passwordreset.contoso.com - 指向 MIM 服務和入口網站伺服器實體 IP 位址

- passwordregistration.contoso.com - 指向 MIM 服務和入口網站伺服器實體 IP 位址

建立金鑰配發服務根金鑰

請確保你以管理員身份登入網域控制器,準備群組金鑰分發服務。

如果已經有網域的根金鑰(請使用 Get-KdsRootKey 檢查),然後繼續進入下一節。

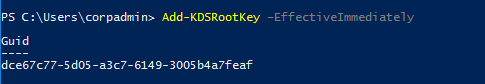

視需要建立金鑰散發服務 (KDS) 根金鑰(僅限每個網域一次)。 網域控制器上的 KDS 服務會使用根金鑰與其他資訊來生成密碼。 身為網域系統管理員,輸入下列 PowerShell 命令:

Add-KDSRootKey –EffectiveImmediately–EffectiveImmediately 可能需要最多 10 小時的延遲,因為它需要復寫到所有域控制器。 這兩個域控制器的延遲大約為1小時。

備註

在實驗室或測試環境中,您可以改為執行下列命令來避免 10 小時的複寫延遲:

Add-KDSRootKey -EffectiveTime(Get-Date).AddHours(-10)

建立 MIM 同步服務帳號、群組及服務主體

請確定要安裝 MIM 軟體的電腦的所有電腦帳戶都已加入網域。 然後,以網域系統管理員身分在PowerShell中執行這些步驟。

建立群組 MIMSync_Servers ,並將所有 MIM 同步處理伺服器新增至此群組。 輸入下列命令,為 MIM 同步處理伺服器建立新的 AD 群組。 接著,將 MIM 同步伺服器的 Active Directory 電腦帳號,例如 contoso\MIMSync$,加入此群組。

New-ADGroup –name MIMSync_Servers –GroupCategory Security –GroupScope Global –SamAccountName MIMSync_Servers Add-ADGroupmember -identity MIMSync_Servers -Members MIMSync$建立 MIM 同步處理服務 gMSA。 輸入下列 PowerShell 指令。

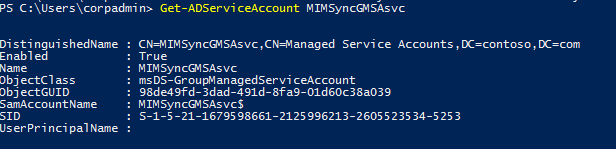

New-ADServiceAccount -Name MIMSyncGMSAsvc -DNSHostName MIMSyncGMSAsvc.contoso.com -PrincipalsAllowedToRetrieveManagedPassword "MIMSync_Servers"執行 Get-ADServiceAccount PowerShell 命令來檢查 GSMA 建立的詳細數據:

如果您打算執行密碼變更通知服務,您必須執行下列 PowerShell 命令來註冊服務主體名稱:

Set-ADServiceAccount -Identity MIMSyncGMSAsvc -ServicePrincipalNames @{Add="PCNSCLNT/mimsync.contoso.com"}重新啟動 MIM 同步處理伺服器,以重新整理與伺服器相關聯的 Kerberos 令牌,因為「MIMSync_Server」群組成員資格已變更。

建立 MIM 服務管理代理程式服務帳戶

- 通常安裝 MIM 服務時,你會為 MIM 服務管理代理(MIM MA 帳號)建立一個新帳號。 使用 gMSA 時,有兩個選項可用:

使用 MIM 同步服務群組的管理服務帳號,不要建立獨立帳號

您可以略過 MIM 服務管理代理程式服務帳戶的建立。 此時,安裝 MIM 服務時,請使用 MIM 同步服務 gMSA 名稱,例如 contoso\MIMSyncGMSAsvc$,而非 MIM MA 帳號。 稍後在 MIM 服務管理代理程式設定中啟用 [使用 MIMSync 帳戶] 選項。

不要啟用 MIM 同步服務 gMSA 的「拒絕從網路登入」,因為 MIM MA 帳號需要「允許網路登入」權限。

使用常規服務帳戶作為 MIM 服務管理代理服務的帳戶

以網域系統管理員身分啟動PowerShell,並輸入下列命令以建立新的AD網域使用者:

$sp = ConvertTo-SecureString "Pass@word1" –asplaintext –force New-ADUser –SamAccountName svcMIMMA –name svcMIMMA Set-ADAccountPassword –identity svcMIMMA –NewPassword $sp Set-ADUser –identity svcMIMMA –Enabled 1 –PasswordNeverExpires 1不要為 MIM MA 帳號啟用「拒絕從網路登入」,因為這需要「允許網路登入」權限。

建立 MIM 服務帳號、群組與服務主體

繼續使用PowerShell作為網域系統管理員。

建立群組 MIMService_Servers ,並將所有 MIM 服務伺服器新增至此群組。 輸入以下 PowerShell 以建立新的 MIM 服務伺服器 AD 群組,並將 MIM 服務伺服器的 Active Directory 電腦帳號(例如 contoso\MIMPortal$)加入此群組。

New-ADGroup –name MIMService_Servers –GroupCategory Security –GroupScope Global –SamAccountName MIMService_Servers Add-ADGroupMember -identity MIMService_Servers -Members MIMPortal$建立 MIM 服務 gMSA。

New-ADServiceAccount -Name MIMSrvGMSAsvc -DNSHostName MIMSrvGMSAsvc.contoso.com -PrincipalsAllowedToRetrieveManagedPassword "MIMService_Servers" -OtherAttributes @{'msDS-AllowedToDelegateTo'='FIMService/mimportal.contoso.com'}執行下列 PowerShell 命令來註冊服務主體名稱並啟用 Kerberos 委派:

Set-ADServiceAccount -Identity MIMSrvGMSAsvc -TrustedForDelegation $true -ServicePrincipalNames @{Add="FIMService/mimportal.contoso.com"}針對 SSPR 情境,您需要 MIM 服務帳戶能夠與 MIM 同步服務通訊,因此 MIM 服務帳戶必須是 MIMSyncAdministrators 或 MIM 同步密碼重設和瀏覽群組的成員:

Add-ADGroupmember -identity MIMSyncPasswordSet -Members MIMSrvGMSAsvc$ Add-ADGroupmember -identity MIMSyncBrowse -Members MIMSrvGMSAsvc$重新啟動 MIM 服務伺服器,以重新整理與伺服器相關聯的 Kerberos 令牌,因為「MIMService_Servers」群組成員資格已變更。

視需要建立其他 MIM 帳戶和群組

如果您正在設定 MIM SSPR,則依照上述 MIM 同步服務與 MIM 服務的相同指引,您可以建立其他 gMSA:

- MIM 密碼重設網站應用程式集區

- MIM 密碼註冊網站應用程式集區

如果您正在設定 MIM PAM,則依照上述 MIM 同步服務和 MIM 服務的指引,您可以建立其他 gMSA:

- MIM PAM REST API 網站應用程式集區

- MIM PAM 元件服務

- MIM PAM 監視服務

安裝 MIM 時指定 gMSA

一般來說,在大多數使用 MIM 安裝程式時,若想使用 gMSA 而非一般帳號,會在 gMSA 名稱後加上一個美元符號,例如 contoso\MIMSyncGMSAsvc$,密碼欄位則留空。 其中一個例外是接受 gMSA 名稱且不需要美元符號的 miisactivate.exe 工具。