適用於: SQL Server 2016(13.x)及後續版本

Azure SQL Database

Azure SQL Managed Instance

Azure Synapse Analytics

SQL 資料庫 in Microsoft Fabric

動態資料遮罩 (DDM) 可藉由遮罩處理,對不具權限的使用者限制敏感性資料的曝光。 它可用來大幅簡化您的應用程式中安全性的設計和編碼。

本內容適用於動態資料遮罩概念,並特別針對 SQL Server。 其他平台的特定內容可供使用:

- 關於Azure SQL Database、Azure SQL Managed Instance 和 Azure Synapse Analytics 中的動態資料遮罩,請參見 開始使用 SQL 資料庫動態資料遮罩。

- 關於 Microsoft Fabric 中的動態資料遮蔽,請參見 Fabric 資料倉儲中的動態資料遮蔽。

動態資料遮罩概觀

動態資料遮罩讓客戶能夠指定要顯示多少敏感性資料,藉此協助防止未經授權存取敏感性資料,同時盡可能減少對應用程式層的影響。 可以在指定資料庫欄位上設定 DDM,以隱藏查詢結果集中的敏感性資料。 使用 DDM 時,資料庫中的資料不會變更。 對現有的應用程式使用 DDM 相當容易,因為遮罩規則已在查詢結果中套用。 許多應用程式都不需要修改現有查詢,就能遮罩機密資料。

- 中央資料遮罩原則可直接作用於資料庫中的機密欄位上。

- 指定能夠存取敏感性資料的具有權限的使用者或角色。

- DDM 的特色在於完整遮罩和部分遮罩功能,以及數值資料的隨機遮罩。

- 簡單的 Transact-SQL 指令可定義並管理遮罩。

動態資料遮罩的目的在於限制敏感性資料的曝光,防止不該存取資料的使用者檢視該資料。 動態資料遮罩的目的不是為了防止資料庫使用者直接連接到資料庫,以及執行會讓敏感性資料片段曝光的全面查詢。 動態資料遮蔽是 SQL Server 其他安全功能(審計、加密、列級安全等)的補充,強烈建議與它們一起使用,以更好地保護資料庫中的敏感資料。

動態資料遮蔽功能可在 SQL Server 2016(13.x)及 Azure SQL Database 中使用,並透過 Transact-SQL 指令進行設定。 欲了解更多使用 Azure 入口網站設定動態資料遮罩的資訊,請參見 開始使用 SQL 資料庫動態資料遮蔽(Azure 入口)。

Note

Microsoft Entra ID 過去稱為 Azure Active Directory(Azure AD)。

定義動態資料遮罩

您可以在資料庫中的資料行定義遮罩規則,以模糊該資料行中的資料。 遮罩有五種類型。

| Function | Description | Examples |

|---|---|---|

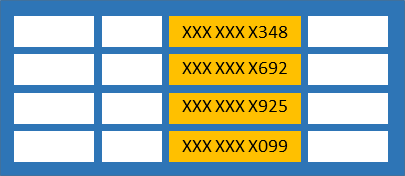

| Default | 請針對指定欄位的資料類型進行全面遮罩。 對於字串資料類型,請使用 XXXX,(或更少) - 如果欄位的大小少於 4 個字元 (char、nchar、varchar、nvarchar、text、ntext)。對於數值資料類型,請使用零值 (bigint、bit、decimal、int、moneynumericsmallint、smallmoney、tinyint、float、real)。 對於日期與時間資料類型,請使用 1900-01-01 00:00:00.0000000 (date、datetime2、datetime、datetimeoffset、smalldatetime、time)。對於二進位資料類型,請使用單一位元組的 ASCII 值 0 (binary、 varbinary、 image)。 |

範例資料行定義語法: Phone# varchar(12) MASKED WITH (FUNCTION = 'default()') NULL替代語法的範例: ALTER COLUMN Gender ADD MASKED WITH (FUNCTION = 'default()') |

此遮罩方法會讓電子郵件地址的第一個字母和常數後置詞 ".com" 以形式為電子郵件地址形式來公開。

aXXX@XXXX.com。 |

範例定義語法: Email varchar(100) MASKED WITH (FUNCTION = 'email()') NULL替代語法的範例: ALTER COLUMN Email ADD MASKED WITH (FUNCTION = 'email()') |

|

| Random | 此隨機遮罩函數可用在任何數值類型,會以指定範圍內隨機的值遮罩原始值。 | 範例定義語法: Account_Number bigint MASKED WITH (FUNCTION = 'random([start range], [end range])')替代語法的範例: ALTER COLUMN [Month] ADD MASKED WITH (FUNCTION = 'random(1, 12)') |

| 自訂字串 | 此遮罩方法會公開第一個及最後一個字母,並在中間新增自訂填補字串。 prefix,[padding],suffix如果原始值過短而無法完成整個遮罩,則部分的前綴或後綴將不會顯示。 |

範例定義語法: FirstName varchar(100) MASKED WITH (FUNCTION = 'partial(prefix,[padding],suffix)') NULL替代語法的範例: ALTER COLUMN [Phone Number] ADD MASKED WITH (FUNCTION = 'partial(1,"XXXXXXX",0)')這會將 555.123.1234 之類的電話號碼變成 5XXXXXXX。補充範例: ALTER COLUMN [Phone Number] ADD MASKED WITH (FUNCTION = 'partial(5,"XXXXXXX",0)')這會將 555.123.1234 之類的電話號碼變成 555.1XXXXXXX。 |

| Datetime |

適用於: SQL Server 2022 (16.x) 使用資料類型 datetime、datetime2、date、time、datetimeoffset、smalldatetime 所定義的資料行遮罩方法。 它有助於遮蔽日子的 year => datetime("Y")、month=> datetime("M")、day=>datetime("D")、hour=>datetime("h")、minute=>datetime("m") 或 seconds=>datetime("s") 部分。 |

如何遮蔽 datetime 值的年份的範例:ALTER COLUMN BirthDay ADD MASKED WITH (FUNCTION = 'datetime("Y")')如何遮蔽 datetime 值的月份的範例: ALTER COLUMN BirthDay ADD MASKED WITH (FUNCTION = 'datetime("M")')範例:如何隱藏 datetime 值的分鐘。 ALTER COLUMN BirthDay ADD MASKED WITH (FUNCTION = 'datetime("m")') |

Permissions

具有資料表 SELECT 權限的使用者可以檢視資料表資料。 定義為已遮罩的資料行會顯示遮罩的資料。 請將 UNMASK 權限授與使用者,使其能夠從已定義遮罩的資料行擷取未遮罩的資料。

系統管理使用者和角色一律可以透過 CONTROL 權限 (包括 ALTER ANY MASK 和 UNMASK 權限) 檢視未遮罩的資料。 根據原廠設計,系統管理使用者或角色 (例如 sysadmin 或 db_owner) 具有資料庫的 CONTROL 權限,而且可以檢視未遮罩的資料。

您不需要任何特殊權限,只要有結構描述的標準 CREATE TABLE 和 ALTER 權限,就能建立含有動態資料遮罩的資料表。

要新增、取代或移除資料行的遮罩,需要具備 ALTER ANY MASK 權限以及該資料表上的 ALTER 權限。 將 ALTER ANY MASK 授與安全官是適當作法。

Note

UNMASK 許可權不會影響元數據可見性:僅授與 UNMASK 並不會揭露任何元數據。 UNMASK 必須搭配 SELECT 權限才能生效。 範例:在資料庫範圍上授與 UNMASK,並在個別數據表上授與 SELECT 時,使用者只能看到其可從中選取的個別數據表元數據,而不是任何其他數據表的結果。 另請參閱中繼資料可見性組態。

最佳做法與常見使用案例

在資料行上建立遮罩並不會阻止該資料行的更新。 所以儘管使用者在查詢被遮罩資料欄時會收到遮罩的資料,相同的使用者在具有寫入權限時仍可更新該資料。 您仍應使用適當的存取控制原則來限制更新權限。

使用

SELECT INTO或INSERT INTO將資料從被遮罩的欄位複製到另一個資料表,在目標資料表中結果會是遮罩資料(前提是由沒有 UNMASK 權限的使用者匯出資料)。動態資料遮蔽在執行 SQL Server 匯入與匯出時會應用。 包含遮罩資料行的資料庫會導致匯出的資料檔案包含遮罩資料 (假設檔案是由不具 UNMASK 權限的使用者所匯出),而匯入的資料庫則會包含靜態遮罩的資料。

查詢遮罩的資料行

使用 sys.masked_columns 檢視來查詢已套用遮罩函數的資料表欄位。 此檢視繼承自 sys.columns 檢視。 它會傳回 sys.columns 檢視中的所有資料行,加上 is_masked 和 masking_function 資料行,指出資料行是否已遮罩,若已遮罩,則指出定義了哪個遮罩函數。 此檢視只會顯示已套用遮罩函數的資料行。

SELECT c.name, tbl.name as table_name, c.is_masked, c.masking_function

FROM sys.masked_columns AS c

JOIN sys.tables AS tbl

ON c.[object_id] = tbl.[object_id]

WHERE is_masked = 1;

限制事項

在擁有 CONTROL SERVER 權限或資料庫層級的 CONTROL 權限的使用者,可以檢視遮罩資料的原始格式。 這包括系統管理員使用者或角色,例如系統管理員、db_owner等。

下列資料行類型無法定義遮罩規則:

加密資料行 (永遠加密)

FILESTREAM

COLUMN_SET 或屬於稀疏資料行集的資料行。

在計算資料行上無法設定遮罩,但如果計算資料行相依於具有 MASK 的資料行,則計算資料行會傳回遮罩的資料。

有資料遮罩的欄位不能是 FULLTEXT 索引的索引鍵。

PolyBase 外部資料表中的資料行。

對於不具 UNMASK 權限的使用者,已遭取代的 READTEXT、 UPDATETEXT和 WRITETEXT 陳述式在為「動態資料遮罩」設定的資料行上無法正常作用。

新增動態資料遮罩會實作為基礎資料表上的結構變更,因此無法執行於有相依性的資料行(例如,計算資料行所參考的資料行)。 試著針對具有相依性的資料行新增動態資料遮罩會導致錯誤 ALTER TABLE ALTER COLUMN _columnname_ failed because one or more objects access this column。 若要暫時解決這項限制,您可以先移除相依性,並新增動態資料遮罩,然後重新建立相依性。 例如,如果相依性是由依賴該資料行的索引引起的,則您可以刪除該索引,然後加入遮罩,再重新建立依賴的索引。

每當您投射一個參考了定義資料遮罩函數的資料行的運算式時,該運算式也會被遮罩。 不論用來遮蔽參考資料行的函式 (預設、電子郵件、隨機、自訂字串) 為何,產生的運算式一律會以預設函式加以遮蔽。

跨不同 Azure SQL 資料庫或託管於不同 SQL Server 實例的資料庫的資料庫查詢,若涉及對 MASKED 欄位的比較或連接操作,都無法提供正確結果。 從遠端伺服器傳回的結果已採用 MASKED 格式,並且不適合在本端進行任何類型的比較或聯結作業。

Note

在索引檢視中參考基礎表時,不支援動態資料遮罩。

安全注意事項:使用推理或暴力破解技術繞過障眼法。

動態資料遮罩的設計是要藉由限制應用程式所使用之預先定義查詢集的資料曝光,簡化應用程式開發。 雖然動態資料遮罩也可以用來避免在直接存取生產資料庫時意外洩露機密資料,您必須特別注意具有特定查詢權限的無特殊權限使用者,可以套用技術以存取實際的資料。 如果需要授與這類特定存取權,應該使用稽核來監視所有的資料庫活動,並減輕這種情況。

例如,請考慮資料庫主體具有足夠的權限對資料庫執行特定查詢,並嘗試猜測基礎資料,最終推斷實際的值。 假設我們在 [Employee].[Salary] 資料行上定義了遮罩,而這位使用者直接連接到資料庫並開始猜測值,最後推斷出 [Salary] 資料表中的 Employees 值:

SELECT ID, Name, Salary FROM Employees

WHERE Salary > 99999 and Salary < 100001;

Id Name Salary 62543 無名女屍 0 91245 約翰·史密斯 0

這示範了動態資料遮罩不應該單獨用來完全保護機密資料不受對資料庫執行特定查詢的使用者存取。 它適於防止機密資料不慎洩露,但無法防止惡意推斷基礎資料。

請務必適當地管理資料庫的權限,並隨時遵守最小必要權限的原則。 此外,請記得啟用稽核來追蹤資料庫上發生的所有活動。

SQL Server 2022 引入的細粒權限

從 SQL Server 2022(16.x)開始,你可以透過在資料庫不同層級對未經授權使用者隱藏資料,防止未經授權存取並取得控制權。 你可以在資料庫層級、架構層級、資料表層級或欄位層級授予或撤銷 UNMASK 權限,授予使用者、資料庫角色、Microsoft Entra身份或Microsoft Entra群組。 此增強功能可提供更細微的方式來控制及限制未經授權存取資料庫中所儲存的資料,並改善資料安全性管理。

Fabric SQL 資料庫中的動態資料遮罩

動態數據遮掩在 Microsoft Fabric 的 SQL 資料庫中支援。 Fabric SQL 資料庫中的 DDM 功能與 Azure SQL Database 相容。

這個 EXECUTE AS USER 條款在 Fabric SQL 資料庫中並不支援。 要測試遮蔽行為,請以沒有 UNMASK 權限的另一個使用者連線,並驗證被遮罩的資料是否如預期回傳。

你只能透過 Transact-SQL 在 Fabric SQL 資料庫中設定動態資料遮蔽。 利用 Transact-SQL 語句,明確定義資料表欄位的遮罩函式。

Examples

建立動態資料遮罩

下列範例將建立有三種不同動態資料遮罩類型的資料表。 範例會填入資料表,並選擇顯示結果。

-- schema to contain user tables

CREATE SCHEMA Data;

GO

-- table with masked columns

CREATE TABLE Data.Membership (

MemberID INT IDENTITY(1, 1) NOT NULL PRIMARY KEY CLUSTERED,

FirstName VARCHAR(100) MASKED WITH (FUNCTION = 'partial(1, "xxxxx", 1)') NULL,

LastName VARCHAR(100) NOT NULL,

Phone VARCHAR(12) MASKED WITH (FUNCTION = 'default()') NULL,

Email VARCHAR(100) MASKED WITH (FUNCTION = 'email()') NOT NULL,

DiscountCode SMALLINT MASKED WITH (FUNCTION = 'random(1, 100)') NULL

);

-- inserting sample data

INSERT INTO Data.Membership (FirstName, LastName, Phone, Email, DiscountCode)

VALUES

('Roberto', 'Tamburello', '555.123.4567', 'RTamburello@contoso.com', 10),

('Janice', 'Galvin', '555.123.4568', 'JGalvin@contoso.com.co', 5),

('Shakti', 'Menon', '555.123.4570', 'SMenon@contoso.net', 50),

('Zheng', 'Mu', '555.123.4569', 'ZMu@contoso.net', 40);

GO

會建立新的使用者,並在資料表所在的結構描述上授與 SELECT 權限。 在 MaskingTestUser 檢視遮罩資料時執行了查詢。

CREATE USER MaskingTestUser WITHOUT LOGIN;

GRANT SELECT ON SCHEMA::Data TO MaskingTestUser;

-- impersonate for testing:

EXECUTE AS USER = 'MaskingTestUser';

SELECT * FROM Data.Membership;

REVERT;

結果會顯示遮罩,方法是將資料從:

1 Roberto Tamburello 555.123.4567 RTamburello@contoso.com 10

Into:

1 Rxxxxxo Tamburello xxxx RXXX@XXXX.com 91

DiscountCode 中的數字在每一次查詢結果中都是隨機的。

在現有的資料行上新增或修改遮罩

使用 ALTER TABLE 陳述式將遮罩加入資料表的現有資料行中,或在該資料行編輯遮罩。

下列範例會將遮罩函數新增至 LastName 資料行:

ALTER TABLE Data.Membership

ALTER COLUMN LastName ADD MASKED WITH (FUNCTION = 'partial(2,"xxxx",0)');

以下範例會變更 LastName 資料行的遮罩函數:

ALTER TABLE Data.Membership

ALTER COLUMN LastName VARCHAR(100) MASKED WITH (FUNCTION = 'default()');

授與權限以檢視未遮蔽的資料

授與 UNMASK 權限可讓 MaskingTestUser 看見未遮罩的資料。

GRANT UNMASK TO MaskingTestUser;

EXECUTE AS USER = 'MaskingTestUser';

SELECT * FROM Data.Membership;

REVERT;

-- Removing the UNMASK permission

REVOKE UNMASK TO MaskingTestUser;

捨棄動態資料遮罩

以下語句會卸除在先前範例中於 LastName 欄建立的遮罩:

ALTER TABLE Data.Membership

ALTER COLUMN LastName DROP MASKED;

細粒度權限範例

建立結構描述以包含使用者資料表:

CREATE SCHEMA Data; GO建立具有遮住資料行的資料表:

CREATE TABLE Data.Membership ( MemberID INT IDENTITY(1, 1) NOT NULL PRIMARY KEY CLUSTERED, FirstName VARCHAR(100) MASKED WITH (FUNCTION = 'partial(1, "xxxxx", 1)') NULL, LastName VARCHAR(100) NOT NULL, Phone VARCHAR(12) MASKED WITH (FUNCTION = 'default()') NULL, Email VARCHAR(100) MASKED WITH (FUNCTION = 'email()') NOT NULL, DiscountCode SMALLINT MASKED WITH (FUNCTION = 'random(1, 100)') NULL, BirthDay DATETIME MASKED WITH (FUNCTION = 'default()') NULL );插入範例資料:

INSERT INTO Data.Membership (FirstName, LastName, Phone, Email, DiscountCode, BirthDay) VALUES ('Roberto', 'Tamburello', '555.123.4567', 'RTamburello@contoso.com', 10, '1985-01-25 03:25:05'), ('Janice', 'Galvin', '555.123.4568', 'JGalvin@contoso.com.co', 5, '1990-05-14 11:30:00'), ('Shakti', 'Menon', '555.123.4570', 'SMenon@contoso.net', 50, '2004-02-29 14:20:10'), ('Zheng', 'Mu', '555.123.4569', 'ZMu@contoso.net', 40, '1990-03-01 06:00:00');建立結構描述以包含服務資料表:

CREATE SCHEMA Service; GO建立具有遮罩欄位的服務表格:

CREATE TABLE Service.Feedback ( MemberID INT IDENTITY(1, 1) NOT NULL PRIMARY KEY CLUSTERED, Feedback VARCHAR(100) MASKED WITH (FUNCTION = 'default()') NULL, Rating INT MASKED WITH (FUNCTION = 'default()'), Received_On DATETIME );插入範例資料:

INSERT INTO Service.Feedback(Feedback, Rating, Received_On) VALUES ('Good', 4, '2022-01-25 11:25:05'), ('Excellent', 5, '2021-12-22 08:10:07'), ('Average', 3, '2021-09-15 09:00:00');在資料庫中建立不同的使用者:

CREATE USER ServiceAttendant WITHOUT LOGIN; GO CREATE USER ServiceLead WITHOUT LOGIN; GO CREATE USER ServiceManager WITHOUT LOGIN; GO CREATE USER ServiceHead WITHOUT LOGIN; GO授與讀取權限給資料庫中的使用者:

ALTER ROLE db_datareader ADD MEMBER ServiceAttendant; ALTER ROLE db_datareader ADD MEMBER ServiceLead; ALTER ROLE db_datareader ADD MEMBER ServiceManager; ALTER ROLE db_datareader ADD MEMBER ServiceHead;授與不同的 UNMASK 權限給使用者:

--Grant column level UNMASK permission to ServiceAttendant GRANT UNMASK ON Data.Membership(FirstName) TO ServiceAttendant; -- Grant table level UNMASK permission to ServiceLead GRANT UNMASK ON Data.Membership TO ServiceLead; -- Grant schema level UNMASK permission to ServiceManager GRANT UNMASK ON SCHEMA::Data TO ServiceManager; GRANT UNMASK ON SCHEMA::Service TO ServiceManager; --Grant database level UNMASK permission to ServiceHead; GRANT UNMASK TO ServiceHead;在使用者

ServiceAttendant的環境中查詢資料:EXECUTE AS USER = 'ServiceAttendant'; SELECT MemberID, FirstName, LastName, Phone, Email, BirthDay FROM Data.Membership; SELECT MemberID, Feedback, Rating FROM Service.Feedback; REVERT;在使用者

ServiceLead的環境中查詢資料:EXECUTE AS USER = 'ServiceLead'; SELECT MemberID, FirstName, LastName, Phone, Email, BirthDay FROM Data.Membership; SELECT MemberID, Feedback, Rating FROM Service.Feedback; REVERT;在使用者

ServiceManager的環境中查詢資料:EXECUTE AS USER = 'ServiceManager'; SELECT MemberID, FirstName, LastName, Phone, Email, BirthDay FROM Data.Membership; SELECT MemberID, Feedback, Rating FROM Service.Feedback; REVERT;在使用者

ServiceHead的內容下查詢資料EXECUTE AS USER = 'ServiceHead'; SELECT MemberID, FirstName, LastName, Phone, Email, BirthDay FROM Data.Membership; SELECT MemberID, Feedback, Rating FROM Service.Feedback; REVERT;若要撤銷 UNMASK 權限,請使用下列 T-SQL 陳述式:

REVOKE UNMASK ON Data.Membership(FirstName) FROM ServiceAttendant; REVOKE UNMASK ON Data.Membership FROM ServiceLead; REVOKE UNMASK ON SCHEMA::Data FROM ServiceManager; REVOKE UNMASK ON SCHEMA::Service FROM ServiceManager; REVOKE UNMASK FROM ServiceHead;