如何設定 sudo 提升權限和 SSH 金鑰

重要

此版本的 Operations Manager 已終止支援。 建議您 升級至 Operations Manager 2022。

透過 Operations Manager,您可以使用 sudo 為 UNIX 或 Linux 電腦上提高許可權的未特殊許可權帳戶提供認證,讓使用者能夠執行具有另一個使用者帳戶安全性許可權的程式或存取檔案。 針對代理程式維護,您也可以使用安全殼層 (SSH) 密鑰,而不是使用密碼來進行 Operations Manager 與目標電腦之間的安全通訊。

注意

Operations Manager 支援使用 PuTTY 私鑰 (PPK) 格式的金鑰檔案資料進行 SSH 金鑰型驗證。 目前支援 SSH v.1 RSA 金鑰和 SSH v.2 RSA 和 DSA 金鑰。

若要從 UNIX 和 Linux 電腦取得及設定 SSH 金鑰,您需要 Windows 電腦上的下列軟體:

- 從 UNIX 或 Linux 電腦傳輸檔案到 Windows 電腦的檔案傳輸工具,例如 WinSCP。

- 在 UNIX 或 Linux 電腦上執行命令的 PuTTY 程式或類似的程式。

- 在 Windows 電腦上以 OpenSSH 格式儲存 SHH 私密金鑰的 PuTTYgen 程式。

注意

sudo 程式在 UNIX 和 Linux 作業系統中存在於不同的位置。 為了讓您能統一存取 sudo,UNIX 和 Linux 代理程式安裝指令碼會建立符號連結 /etc/opt/microsoft/scx/conf/sudodir,以指向預期包含 sudo 程式的目錄。 代理程式接著會使用此符號連結來叫用 sudo。

安裝代理程式時,會自動建立此符號連結,標準 UNIX 和 Linux 組態上不需要執行任何其他動作;不過,如果您已在非標準位置安裝sudo,您應該變更符號連結以指向安裝sudo的目錄。 如果您變更符號連結,系統會保留連結的值,以進行代理程式的解除安裝、重新安裝和升級作業。

設定 sudo 提高許可權的帳戶

注意

本節中提供的資訊會逐步解說如何設定範例使用者 scomuser, 並授與客戶端電腦上的完整許可權。

如果您已經有用戶帳戶和/或想要設定 低許可權 監視,則可以使用sudoers範本,並只授與成功監視和維護作業所需的許可權。 如需詳細資訊,請參閱: UNIX/Linux監視中提高許可權的 Sudoers 範本

下列程式會使用 scomuser 作為用戶名稱來建立帳戶和 sudo 提高許可權。

建立使用者

- 以身分登入 UNIX 或 Linux 電腦

root - 新增使用者:

useradd scomuser - 新增密碼並確認密碼:

passwd scomuser

您現在可以設定 sudo 提升權限,並為 scomuser 建立 SSH 金鑰,如下列程序所述。

為使用者設定 sudo 提高許可權

以身分登入 UNIX 或 Linux 電腦

root使用 visudo 程式,在 vi 文字編輯器中編輯 sudo 設定。 執行下列命令:

visudo尋找下列這一行:

root ALL=(ALL) ALL在後面插入下列這一行:

scomuser ALL=(ALL) NOPASSWD: ALL不支援 TTY 配置。 請確定下列這一行已批注化:

# Defaults requiretty重要

您必須進行此步驟,才能讓 sudo 運作。

儲存檔案並結束 visudo:

- 按

ESC,: (colon)接著wq!按Enter,然後按 以儲存變更並正常結束。

- 按

輸入下列兩個命令來測試設定。 結果應該會是一個目錄清單,而不是提示輸入密碼:

su - scomuser sudo ls /etc

您現在可以使用其密碼和 sudo 提高許可權來存取 scomuser 帳戶,讓您在工作和探索精靈中,以及在 RunAs 帳戶內指定認證。

建立 SSH 金鑰供驗證之用

提示

SSH 金鑰只會用於代理程式維護作業,而且不會用於監視,請確定您在使用多個帳戶時為正確的使用者建立密鑰。

下列程序會為先前範例中所建立的 scomuser 帳戶建立 SSH 金鑰。

產生 SSH 金鑰

- 以身分

scomuser登入。 - 使用數位簽章演演算法 (DSA) 演算法來產生金鑰:

ssh-keygen -t dsa- 如果您提供選用的複雜密碼,請記住此密碼。

ssh-keygen 公用程式會/home/scomuser/.ssh使用私鑰檔案id_dsa和內部的公鑰檔案id_dsa.pub來建立目錄,這些檔案會在下列程式中使用。

設定用戶帳戶以支援 SSH 金鑰

- 在命令提示字元中,輸入下列命令。 若要瀏覽至使用者帳戶目錄:

cd /home/scomuser - 指定目錄的獨佔擁有者存取權:

chmod 700 .ssh - 瀏覽至 .ssh 目錄:

cd .ssh - 使用公鑰建立授權金鑰檔案:

cat id_dsa.pub >> authorized_keys - 授與使用者授權金鑰檔案的讀取和寫入權限:

chmod 600 authorized_keys

您現在可以將私鑰複製到 Windows 電腦,如下一個程式所述。

將私鑰複製到 Windows 電腦,並以 OpenSSH 格式儲存

- 使用 WinSCP 之類的工具,將私鑰檔案

id_dsa(,而沒有擴展名) 從客戶端傳輸到 Windows 電腦上目錄。 - 執行 PuTTYgen。

- 在 [PuTTY 金鑰產生器 ] 對話框中,選取 [ 載入 ] 按鈕,然後選取您從 UNIX 或 Linux 電腦傳輸的私鑰

id_dsa。 - 選取 [儲存私鑰 和名稱],並將檔案儲存至所需的目錄。

- 您可以在針對

scomuser設定的維護 RunAs 帳戶內,或透過主控台執行維護工作時,使用導出的檔案。

您可以使用 scomuser 帳戶,方法是利用 SSH 金鑰和 sudo 提升權限,在 Operations Manager 精靈中指定認證以及設定執行身分帳戶。

重要

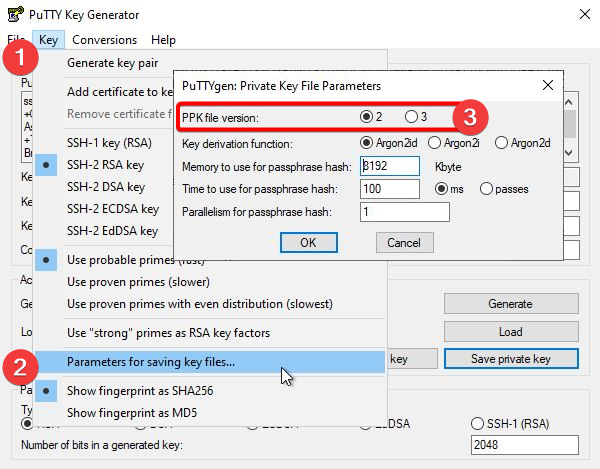

PPK 檔案第 2 版是 System Center Operations Manager 目前唯一支援的版本。

根據預設,PuTTYgen 會設定為使用 PPK 檔案第 3 版。 您可以移至工具列,然後選取 [金鑰 > 參數] 以儲存密鑰檔案...,然後針對 PPK 檔案版本選取 [2] 單選按鈕,將 PPK 檔案版本變更為 2。

下一步

- 檢閱 您必須存取 UNIX 和 Linux 計算機的 認證,以瞭解如何驗證和監視 UNIX 和 Linux 計算機。

- 如果您需要重新設定 Operations Manager 使用不同的加密,請檢閱 設定 SSL 加密 。

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應