使用者驗證

談到使用者驗證,安全性應該是首要的考量。 強大的安全性至關重要。 公司似乎每個月都會回報資料外洩。 認證由於安全性流程效率不佳而遭竊,或只是由於公司內缺少最新的安全性功能。 如果使用者採用需要長時間且令人沮喪的步驟進行驗證,建立安全的使用者驗證可能是艱鉅的工作。

GitHub Enterprise 支援兩種安全使用者驗證的建議方法:

- SAML 單一登入(SSO)

- Two-Factor 驗證(2FA)

SAML SSO 驗證

SAML(安全性判斷提示標記語言)SSO 會整合 GitHub 與貴組織的識別提供者 (IdP),允許集中式訪問控制,並改善合規性。 啟用時,GitHub 會將使用者重新導向至IdP進行驗證,再授與組織資源的存取權。

啟用和強制執行 SAML SSO

您可以根據您需要的強制執行範圍,在 組織 或 企業 層級設定 SAML SSO。

Organization-Level SAML SSO

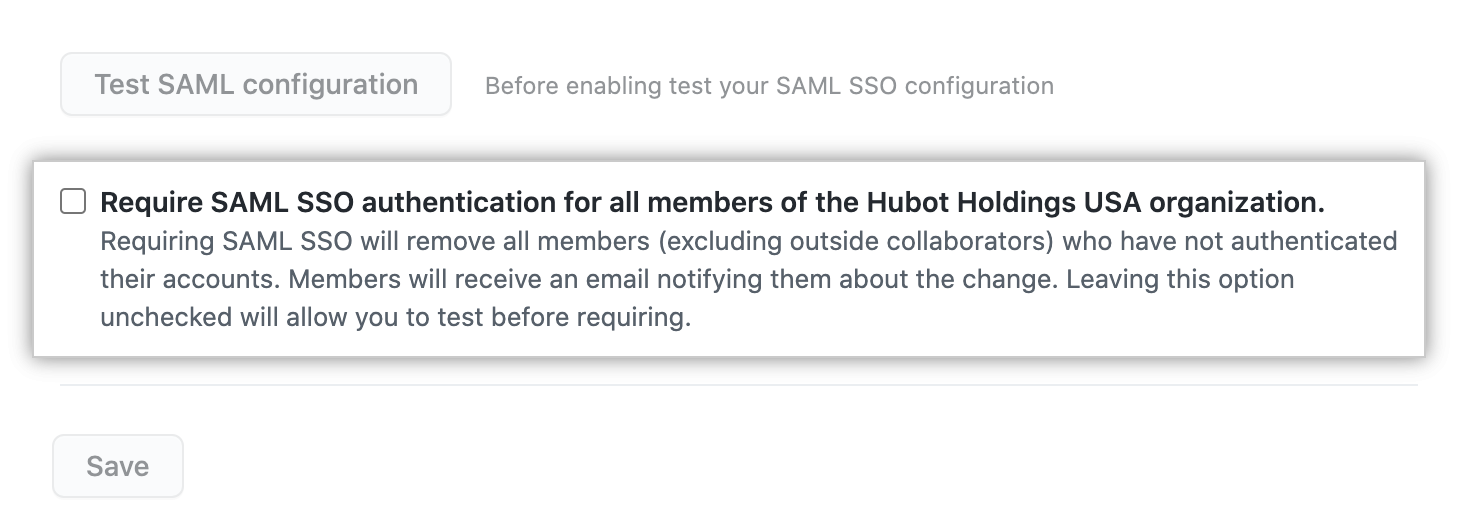

- 安裝程式:在 [ 安全性] 底下的組織設定中,輸入IdP的SAML SSO URL和公用憑證。 測試並儲存組態。

- 強制:選取 [要求 SAML SSO 驗證 ] 以自動移除不符合規範的成員。

- 使用案例:適用於具有限影響的階段式推出或測試。

備註

GitHub 只會移除無法驗證的組織成員。 企業成員會保留下來,直到他們下次存取資源為止。

Enterprise-Level SAML SSO

- 安裝程式:在您的企業帳戶設定中,啟用SAML SSO類似於組織層級。

- 強制執行:在企業中的所有組織套用 SSO。

- 優點:確保統一的原則,並降低分散設定的風險。

- 注意:GitHub 不會 立即移除不符合規範的企業成員。 系統會提示他們在存取時進行驗證。

選擇正確的 SSO 範圍

| 準則 | Org-Level | Enterprise-Level |

|---|---|---|

| 範圍 | 個別組織 | 整個企業 |

| 用戶移除 | 立即強制執行 | 延遲到下一次存取 |

| 原則一致性 | 依組織而異 | 跨企業整合 |

| 設定複雜度 | 較低 | 較高 |

| 用例 | 試驗/測試 | 廣泛合規性 |

逐步解說:啟用和強制執行SAML SSO

| Scope | 步驟 |

|---|---|

| 組織 | 1.流覽至 您的組織 → [ 設定 ] → [安全性]。 2.使用 IdP 的詳細資料啟用 SAML。 3.測試組態並儲存。 4.選取 [需要 SAML SSO],然後移除不符合規範的使用者。 |

| 企業 | 1.流覽至 您的企業 → [設定 ] → [安全性]。 2.使用 IdP 的詳細資料啟用 SAML。 3.測試組態並儲存。 4.在所有組織之間強制執行 SSO,並檢閱不符合規範的使用者。 |

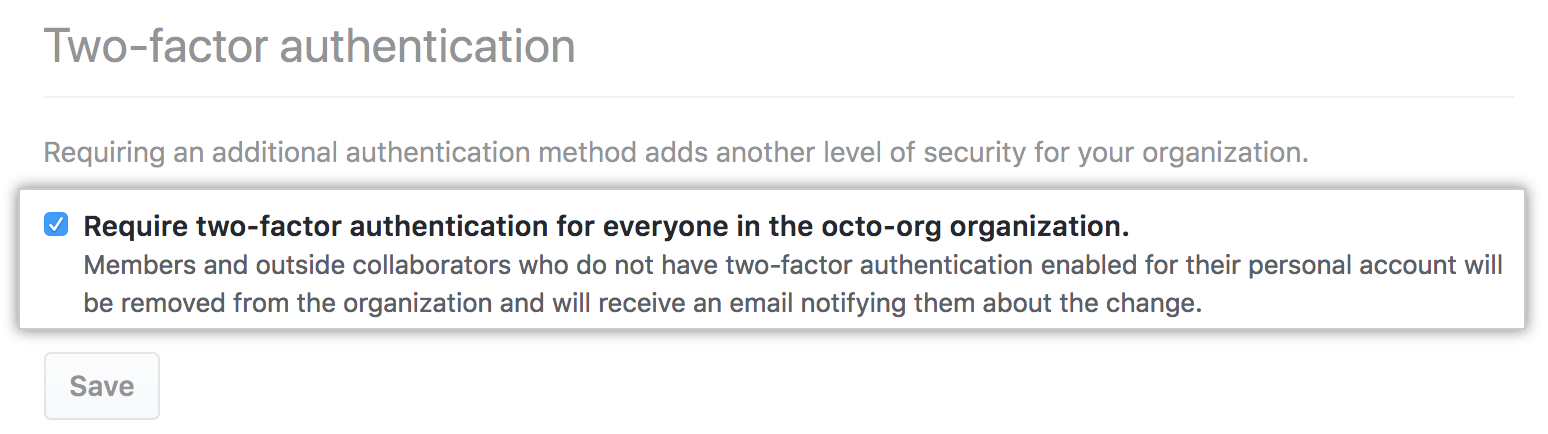

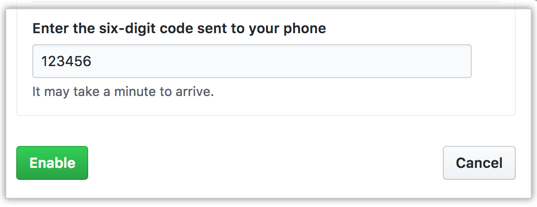

雙因素驗證 (2FA)

2FA 會在使用者名稱和密碼之外新增第二個驗證步驟。 您可以要求組織成員、外部共同作業者和計費管理員使用 2FA。

警告

當您需要對組織使用雙因素驗證時,所有不使用 2FA 的帳戶都會從組織中移除,並失去其存放庫的存取權。 受影響的帳戶包括 Bot 帳戶。

如需 2FA 的其他詳細資訊,請參閱使用雙重要素驗證 (2FA) 保護您的帳戶。

強制執行 2FA

- 流覽至組織 的安全性 設定。

- 啟用標示 為 [需要雙因素驗證] 的複選框。

- 事先溝通需求,以防止遺失存取權。

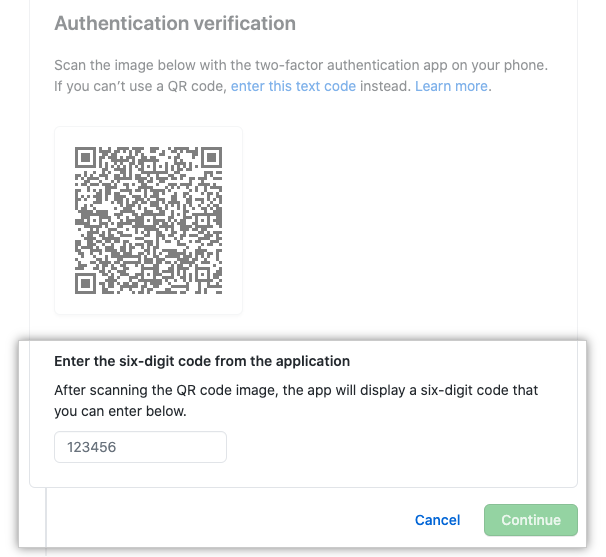

GitHub 中的 2FA 方法

| 方法 | 說明 |

|---|---|

| 安全性金鑰 | 最安全的方法。 防止網路釣魚的實體USB或NFC裝置。 需要使用 TOTP(以時間為基礎的單次密碼)或 SMS(簡短訊息服務)進行先前的設定。 |

| TOTP 應用程式 | 推薦。 產生以時間為基礎的單次密碼、支持備份,並脫機運作。 |

| 短信 | 最不安全。 應該只在 TOTP 不可行的地方使用。 GitHub SMS 支援依區域而異。 |

以時間為基礎的單次密碼

GitHub SMS 支援

備註

安全性金鑰會將認證儲存在本機,且永遠不會公開秘密。 GitHub 建議 FIDO2/U2F 金鑰。

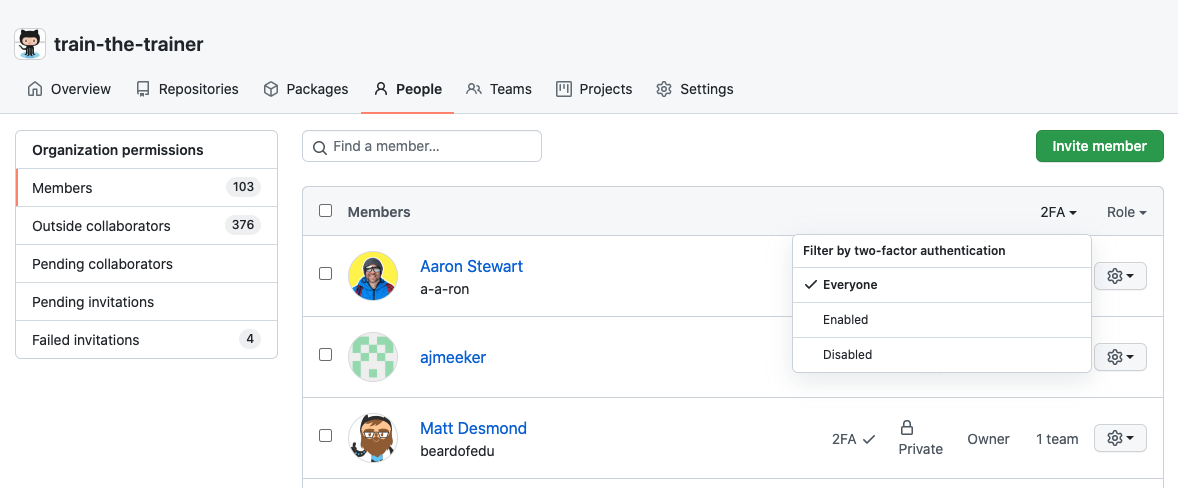

稽核 2FA 合規性

若要檢閱已啟用 2FA 的人員:

- 移至 [組織 ] →選取 [組織→ [人員 ] 索引標籤。

- 選取 2FA 篩選條件。

您可以從這裏識別不符合規範的使用者,並透過電子郵件來追蹤 GitHub 外部。