安全性

醫療保健組織會儲存個人與可能敏感的客戶資料。 金融機構會儲存帳戶號碼、餘額與交易記錄。 零售商會儲存購買記錄、帳戶資訊,以及客戶的人口統計資料。 安全性事件可能會公開此敏感性資料,進而導致個人窘境或財務傷害。 如何確保您客戶資料的完整性,以及確保您系統的安全性?

在此單元中,您會了解安全性要件的重要元素。

什麼是安全性?

安全性最終是關於保護貴組織使用、儲存及傳輸的資料。 您的組織儲存或處理的資料可說是安全性實體資產的核心。 此資料可能是關於客戶的敏感性資料、您組織的相關財務資訊,或可支援貴組織的企業營運資料。 保護資料所在的基礎結構,以及我們用於進行存取的身分識別,也非常重要。

您的資料可能受限於更嚴格的法律和法規要求。 這些額外的要求會視您所在的位置、儲存的資料類型,或應用程式運作的所在產業而定。

例如,在美國的醫療保健產業中,有一條叫做健康保險可攜性及責任法案 (Health Insurance Portability and Accountability Act, HIPAA) 的法規。 在金融業中,支付卡產業資料安全標準是關於處理信用卡資料。 適用這些法規與標準儲存資料的組織,皆必須確保已備妥特定防護措施來保護該資料。 在歐洲,一般資料保護規範 (General Data Protection Regulation, GDPR) 列舉如何保護個人資料的規則,並定義與所儲存資料相關的個人權利。 某些國家/地區要求特定類型的資料不能離開其邊境。

出現安全性缺口時,可能會對組織和客戶的財務與信譽造成重大的影響。 安全性缺口會破壞客戶願意對貴組織投注的信任感,並可能影響組織長期的健康情況。

深層防禦

多層式方法來保護您的環境可增加其安全性狀態。 通常稱為「深層防禦」,我們可以將層次分解如下:

- 資料

- 應用程式

- VM/計算

- 網路

- 周邊

- 原則與存取

- 實體安全性

每一層都會著重在可能發生攻擊的不同領域,且會在某一層失敗或遭攻擊者略過時建立深度保護。 若我們只著重在某一層,假設攻擊者通過這一層,他們就能自由存取您的環境。

滿足各層的安全性,可加重攻擊者要存取您的系統和資料所必須進行的工作。 每一層都有可套用的不同安全性控制項、技術和功能。 當您要確認需設置什麼樣的保護時,通常需要考量成本。 您必須在商務需求與企業整體風險需付出的成本之間取得平衡。

沒有任何單一安全性系統、控制或技術可完全保護您的結構。 安全性不只是技術,還與人員和程序有關。 建立整體看來安全無虞的環境,並使其成為預設必備條件,可有助於盡可能確保您組織的安全。

防止常見的攻擊

在每一層,都有一些您想要抵禦的常見攻擊。 下列清單並非全部都涵蓋,但可讓您了解每一層可能遭受的攻擊方式,以及您可能需要的保護類型。

資料層:公開加密金鑰或使用弱式加密,會讓您的資料在發生未經授權的存取時容易受到攻擊。

應用程式層:插入和執行惡意程式碼是應用程式層攻擊的特徵。 常見攻擊包括 SQL 插入式攻擊和跨網站指令碼 (XSS) 攻擊。

VM/計算層:惡意程式碼是攻擊環境的常見方法,這牽涉到執行危害系統的惡意程式碼。 系統上一旦存在惡意程式碼,就可能發生會導致認證曝光而且在整個環境中橫向移動的進一步攻擊。

網路層:利用網際網路不必要的開放連接埠是常見的攻擊方法。 開放連接埠也可能包括讓 SSH 或 RDP 通訊協定開放給虛擬機器。 當這些通訊協定一經開放,可能會在攻擊者嘗試取得存取權時,允許對您的系統發動暴力密碼破解攻擊。

周邊層:這一層常會發生拒絕服務 (DoS) 的攻擊。 這些攻擊會嘗試癱瘓網路資源,迫使這些資源離線,或使其無法回應合法要求。

原則與存取層:這一層是應用程式進行驗證的地方。 這一層可能包括新式驗證通訊協定,例如 OpenID Connect、OAuth,或是 Active Directory 之類的 Kerberos 型驗證。 認證的暴露在這一層是個風險,因此務必限制身分識別的權限。 您亦會想要進行監視,以尋找可能遭到入侵的帳戶,例如來自不尋常位置的登入。

實體層:您會在這一層看見透過 Door Drafting 和竊取安全性徽章之類的方法,以未經授權的方式存取設施。

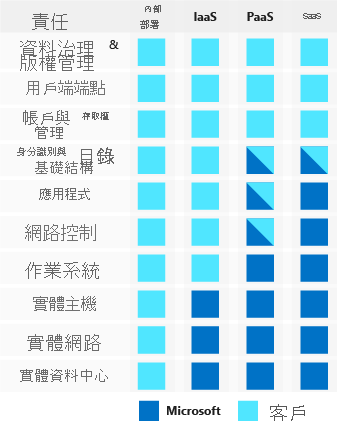

共同安全性責任

重新檢視共同責任模型,我們可以在安全性內容中重構此模型。 根據您選取的服務類型,有些安全性保護將會內建於服務中,而其他則仍會是您的責任。 請務必仔細評估您所選取的服務和技術,以確保您為結構提供適當的安全性控制。