建立適用於雲端的 Microsoft Defender 基準

適用於雲端的 Microsoft Defender 提供整合的安全性管理與進階威脅防護,以保護在 Azure、內部部署與其他雲端中執行的工作負載。 若遵循下列適用於雲端的 Defender 建議,將會在 Azure 訂閱上設定各種安全性原則。 這些原則會定義一組建議搭配 Azure 訂用帳戶用於資源的控制項。

適用於雲端的 Microsoft Defender 安全性建議

下列各節會描述 CIS Microsoft Azure Foundations Security Benchmark v. 1.3.0 中適用於雲端的 Microsoft Defender 建議。 每個建議都會包括可在 Azure 入口網站中完成的基本步驟。 建議對您自己的訂閱完成所述步驟,並使用自己的資源來驗證每項安全性建議。 請記住,層級 2 選項可能會限制一些功能或活動,因此請仔細考慮您要強制執行哪一些安全性選項。

啟用增強的安全性功能 - 層級 2

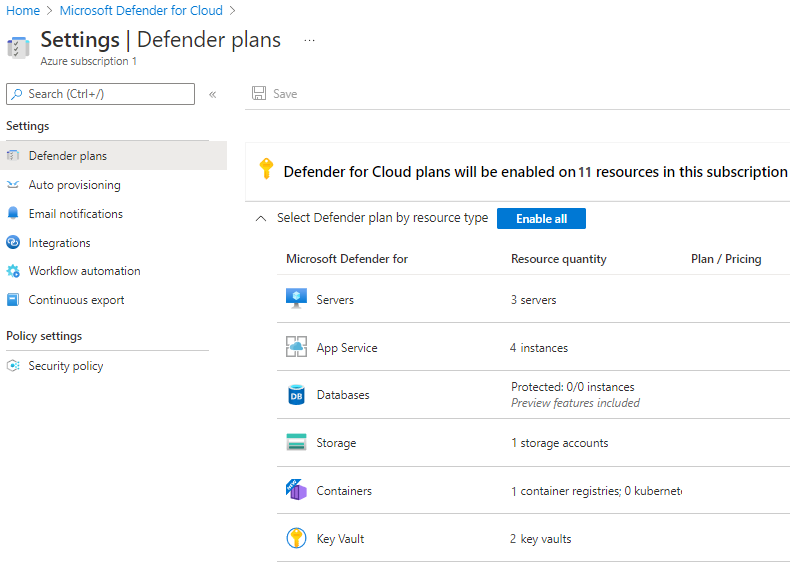

適用於雲端的 Microsoft Defender 以兩種模式提供:不具增強安全性功能 (免費) 與具有增強安全性功能。 啟用增強安全性可以將「免費」模式的功能延伸至在私人雲端與其他公用雲端中執行的工作負載。 增強安全性可以跨混合式雲端工作負載提供集中式安全性管理與威脅防護。 此模式也會新增進階威脅偵測功能,例如:

- 內建的行為分析與機器學習可識別攻擊與零時差惡意探索。

- 存取權與應用程式控制項可降低暴露於網路攻擊與惡意程式碼的風險。

具有所有增強安全性功能的適用於雲端的 Microsoft Defender 會提供 Microsoft 安全回應中心所提供的威脅偵測,並支援部署在下列項目中的資源:

- Azure 虛擬機器

- 虛擬機器擴展集

- Azure App Service

- Azure SQL Server

- Azure 儲存體

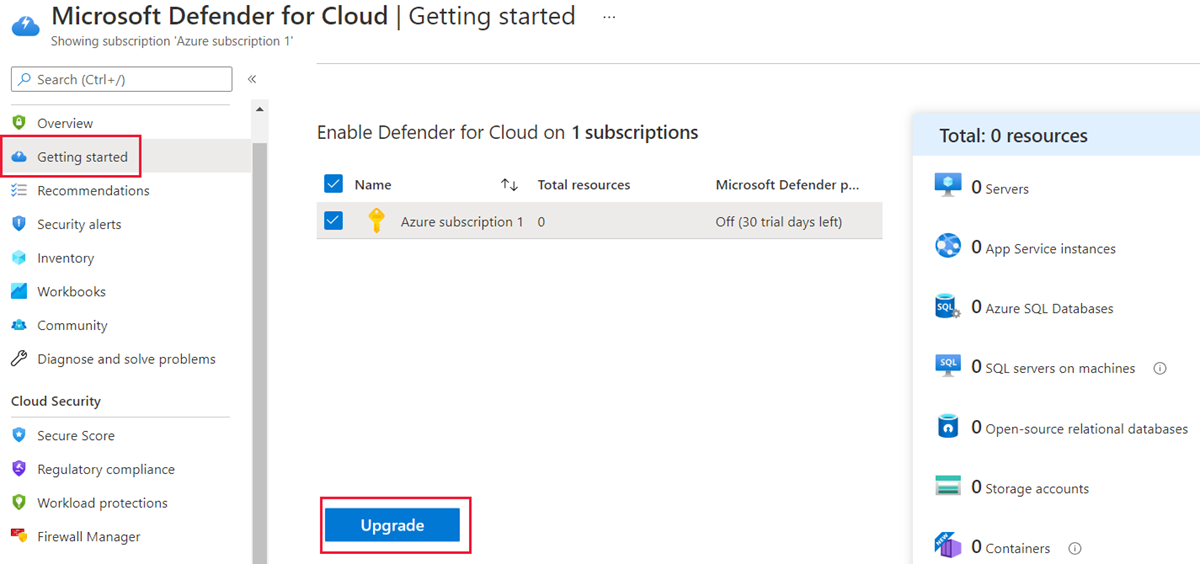

登入 Azure 入口網站。 搜尋並選取 [適用於雲端的 Microsoft Defender]。

在 [一般] 下的左側功能表中,選取 [使用者入門]。

選取 [升級] 索引標籤,然後選取要升級的訂閱。 [資源] 窗格會顯示將受到保護的資源,以及每個資源的計費成本。

選取 [升級] 按鈕。

檢視適用於雲端的 Microsoft Defender 內建安全性原則

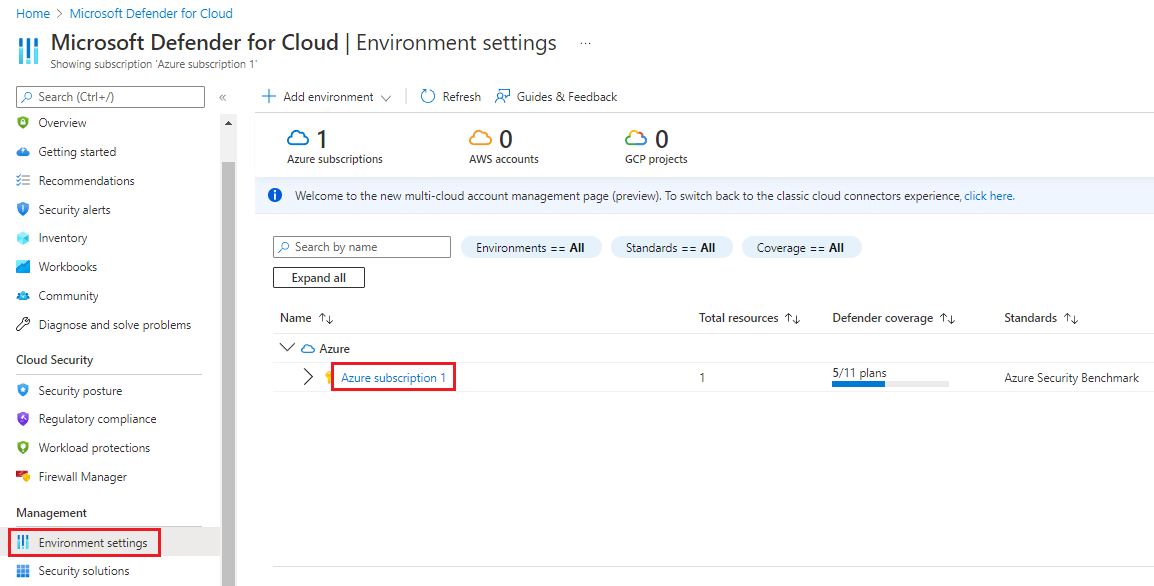

若要查看您 Azure 訂閱的適用於雲端的 Microsoft Defender 安全性原則:

登入 Azure 入口網站。 搜尋並選取 [適用於雲端的 Microsoft Defender]。

在 [管理] 下的左側功能表中,選取 [環境設定]。

選取訂閱以開啟 [原則設定] 窗格。

啟用的原則會定義適用於雲端的 Microsoft Defender 建議,如下列範例所示:

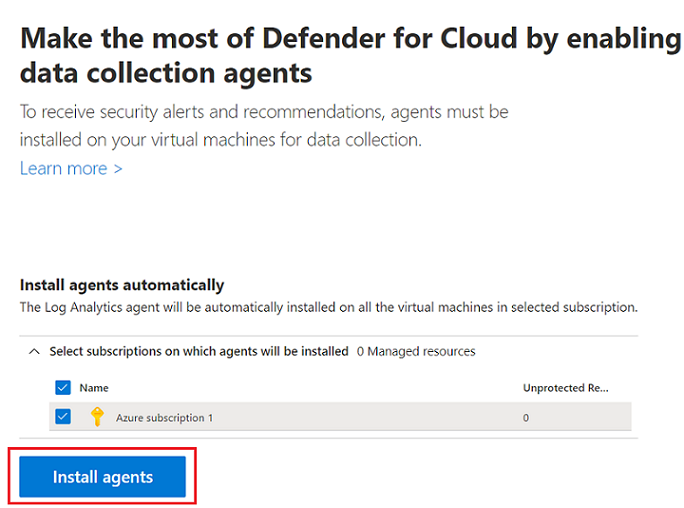

啟用 Log Analytics 代理程式的自動佈建 - 層級 1

當啟用自動佈建時,適用於雲端的 Defender 會在所有支援的 Azure VM 與任何新建立的 VM 上安裝 Azure Log Analytics 代理程式。 強烈建議使用自動佈建。

登入 Azure 入口網站。 搜尋並選取 [適用於雲端的 Microsoft Defender]。

在 [一般] 下的左側功能表中,選取 [使用者入門]。

選取 [安裝代理程式] 索引標籤,然後選取要安裝代理程式的訂閱帳戶。

選取 [安裝代理程式] 按鈕。

啟用系統更新 - 層級 1

適用於雲端的 Microsoft Defender 每天都會監視 Windows VM、Linux VM 與電腦是否有遺漏的作業系統更新。 適用於雲端的 Defender 會從 Windows Update 或 Windows Server Update Services (WSUS) 擷取可用安全性與重大更新的清單。 清單上的更新取決於您在 Windows 電腦上設定的服務。 適用於雲端的 Defender 也會檢查 Linux 系統上的最新更新。 若您的 VM 或電腦遺漏某個系統更新,則適用於雲端的 Defender 會建議您套用系統更新。

登入 Azure 入口網站。 搜尋並選取 [適用於雲端的 Microsoft Defender]。

在 [管理] 下的左側功能表中,選取 [環境設定]。

選取訂用帳戶。

在左側功能表中,選取 [安全性原則]。

在 [預設方案] 下,選取訂閱或管理群組。

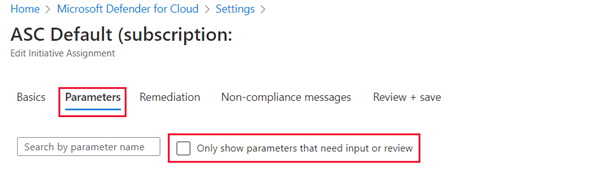

選取 [參數] 索引標籤。

確保已清除 [僅顯示需要輸入或檢閱的參數] 方塊。

確保 [電腦上應安裝的系統更新] 為列出的其中一個原則。

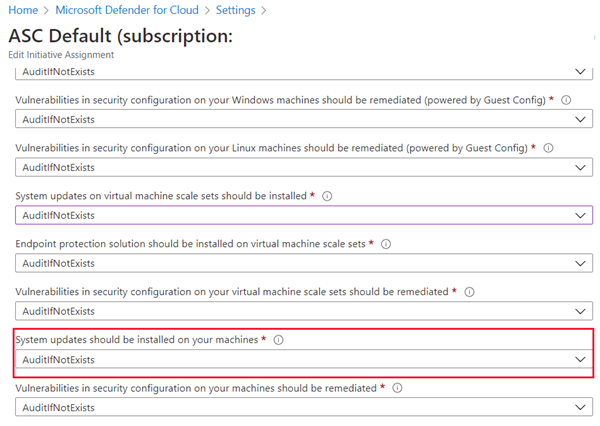

在下列範例中,適用於雲端的 Microsoft Defender 代理程式尚未部署至 VM 或實體機器,因此會出現 AuditIfNotExists 的訊息。 AuditIfNotExists 會對符合 if 條件的資源啟用稽核。 若未部署資源,則會出現 NotExists。

若 [電腦上應安裝的系統更新] 已啟用,則會出現 [稽核]。 若已部署但已停用,即會出現 Disabled。

若您變更任何設定,請選取 [檢閱 + 儲存] 索引標籤,然後選取 [儲存]。

啟用安全性設定 - 層級 1

適用於雲端的 Microsoft Defender 會套用一組超過 150 個強化 OS 的建議規則,來監視安全性設定。 這些規則與防火牆、稽核、密碼原則等相關。 若發現機器設定易受攻擊,則適用於雲端的 Defender 會產生安全性建議。

登入 Azure 入口網站。 搜尋並選取 [適用於雲端的 Microsoft Defender]。

在 [管理] 下的左側功能表中,選取 [環境設定]。

選取訂用帳戶。

在左側功能表中,選取 [安全性原則]。

在 [預設方案] 下,選取訂閱或管理群組。

選取 [參數] 索引標籤。

確保 [應補救您虛擬機器擴展集上安全性設定的弱點] 為其中一個原則。

若您變更任何設定,請選取 [檢閱 + 儲存] 索引標籤,然後選取 [儲存]。

注意

下列所有在其標題中具有 (*) 的原則類別都位於 [參數] 索引標籤上。在某些情況下,每個類別中有數個選項。

啟用端點保護 (*) - 層級 1

建議針對所有 VM 使用端點保護。

啟用磁碟加密 (*) - 層級 1

若您有 Windows 或 Linux VM 磁碟,則適用於雲端的 Microsoft Defender 會建議您使用 Azure 磁碟加密。 磁碟加密可讓您將 Windows 與 Linux 基礎結構即服務 (IaaS) VM 磁碟加密。 建議將 VM 上的 OS 與資料磁碟區加密。

啟用網路安全性群組 (*) - 層級 1

適用於雲端的 Microsoft Defender 建議您啟用網路安全性群組 (NSG)。 NSG 包含存取控制清單 (ACL) 規則的清單,可允許或拒絕虛擬網路中 VM 執行個體的流量。 NSG 可與子網路或該子網路內的個別 VM 執行個體建立關聯。 當 NSG 與子網路相關聯時,ACL 規則會套用到該子網路中的所有 VM 執行個體。 此外,直接將 NSG 與該 VM 建立關聯可進一步限制個別 VM 的流量。

啟用 Web 應用程式防火牆 (*) - 層級 1

適用於雲端的 Microsoft Defender 可能會建議您從 Microsoft 合作夥伴新增 Web 應用程式防火牆 (WAF),以保護您的 Web 應用程式。

啟用弱點評量 (*) - 層級 1

適用於雲端的 Microsoft Defender 中的弱點評量為適用於雲端的 Defender 之 VM 建議的一部分。 若適用於雲端的 Defender 找不到安裝在您 VM 上的弱點評量解決方案,就會建議您安裝一個。 夥伴代理程式在完成部署後,會開始向合作夥伴的管理平台回報弱點資料。 接著,合作夥伴的管理平台會提供弱點與狀況監控資料給適用於雲端的 Defender。

啟用儲存體加密 (*) - 層級 1

啟用儲存體加密時,Azure Blob 儲存體與 Azure 檔案儲存體中的任何新資料都會加密。

啟用 JIT 網路存取 (*) - 層級 1

Just-In-Time (JIT) 網路存取可用於鎖定您 Azure VM 的輸入流量。 JIT 網路存取可減少暴露於攻擊的風險,同時在需要時提供輕鬆連線至 VM 的存取權。

啟用自適性應用程式控制 (*) - 層級 1

自適性應用程式控制是已核准的智慧型自動化端對端應用程式清單解決方案,其來自適用於雲端的 Microsoft Defender。 它可協助您控制有哪些應用程式可以在 Azure 和非 Azure VM (Windows 和 Linux) 上執行,這除了有助於強化 VM 抵禦惡意程式碼的能力,也能提供許多其他優點。 適用於雲端的 Defender 使用機器學習來分析在 VM 上執行的應用程式。 其可協助您使用自適性應用程式控制智慧來套用特定的核准規則。 該功能可大幅簡化設定及維護已核准應用程式原則的流程。

啟用 SQL 稽核與威脅偵測 (*) - 層級 1

適用於雲端的 Microsoft Defender 建議您為執行 Azure SQL 的伺服器上所有資料庫開啟稽核與威脅偵測。 稽核與威脅偵測可協助您維持法規合規性、了解資料庫活動,以及深入了解可能會警示您商務考量或疑似安全性違規的差異與異常。

啟用 SQL 加密 (*) - 層級 1

適用於雲端的 Microsoft Defender 建議您啟用在 SQL 資料庫 (在 Azure 中執行) 上的透明資料加密 (TDE)。 TDE 藉由加密待用中的資料庫、相關聯的備份及交易記錄檔來保護您的資料,並協助您符合合規性需求。 啟用 TDE 不需要對您的應用程式進行變更。

設定安全性連絡人電子郵件與電話號碼 - 層級 1

適用於雲端的 Microsoft Defender 建議您提供 Azure 訂閱的安全性連絡人詳細資料。 若 Microsoft 安全回應中心發現您的客戶資料遭到未經授權的合作對象存取,則 Microsoft 會使用此資訊來連絡您。 Microsoft 安全回應中心會執行選取 Azure 網路與基礎結構的安全性監視,並接收來自協力廠商的威脅情報與濫用客訴。

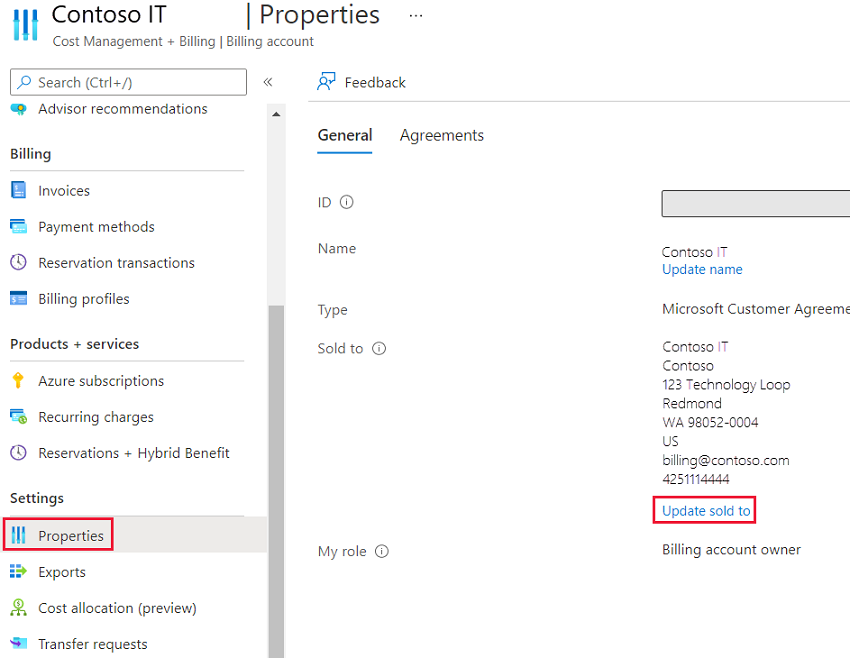

登入 Azure 入口網站。 搜尋並選取 [成本管理 + 計費]。 視您的訂閱而定,您會看到 [概觀] 窗格或 [計費範圍] 窗格。

- 若您看到 [概觀] 窗格,請繼續進行下一個步驟。

- 若您看到 [計費範圍] 窗格,請選取您的訂閱以移至 [概觀] 窗格。

在 [概觀] 窗格中,選取左側功能表中 [設定] 下的 [屬性]。

驗證隨即出現的連絡人資訊。 若您需要更新連絡人資訊,請選取 [更新購買人] 連結並輸入新資訊。

若您變更任何設定,請選取 [儲存]。

啟用 [將警示相關的電子郵件傳送給我] - 層級 1

適用於雲端的 Microsoft Defender 建議您提供 Azure 訂閱的安全性連絡人詳細資料。

登入 Azure 入口網站。 搜尋並選取 [適用於雲端的 Microsoft Defender]。

在 [管理] 下的左側功能表中,選取 [環境設定]。

選取訂用帳戶。

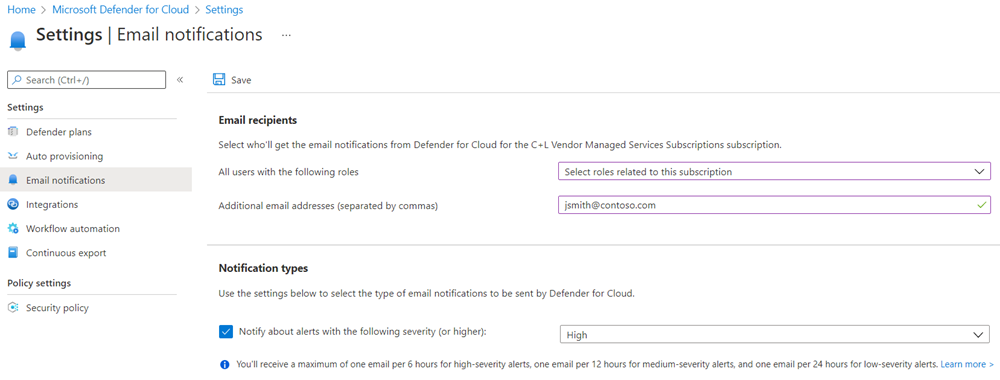

在左側功能表的 [設定] 下,選取 [電子郵件通知]。

在 [具有下列角色的所有使用者] 下拉式清單中,選取您的角色,或在 [其他電子郵件地址 (以逗號分隔)] 中輸入您的電子郵件地址。

選取 [通知下列嚴重性的警示] 核取方塊並選取警示嚴重性,然後選取 [儲存]。

啟用 [同時將電子郵件傳送給訂用帳戶擁有者] - 層級 1

適用於雲端的 Microsoft Defender 建議您提供 Azure 訂閱的安全性連絡人詳細資料。

在上一節所述的 [電子郵件通知] 窗格中,您可以新增更多電子郵件地址 (以逗號分隔)。

如果要變更任何設定,請在功能表列中選取 [儲存]。