描述資料外洩防護

資料外洩可能會危害組織的客戶、商務程序和組織本身。 組織必須偵測有風險的行為,並防止敏感性資訊不當共用,以防止資料外洩。

在 Microsoft Purview 中,您可以藉由定義及套用 DLP 原則來實作資料外泄防護。 使用 DLP 原則,您可以在以下所有地方 識別、監視及自動保護 敏感性項目:

- Microsoft 365 服務,例如 Teams、Exchange、SharePoint 和 OneDrive 帳戶

- Office 應用程式,例如 Word、Excel 和 PowerPoint

- Windows 10、Windows 11 和 macOS (三個最新發行的版本) 端點

- 雲端應用程式

- 內部部署檔案共用和內部部署 SharePoint

- Power BI

DLP 可使用深度內容分析偵測機密性資訊,而不只是透過簡單文字掃描來執行。 會藉由評估規則運算式、內建函式驗證,以及接近主要資料比對的次要資料比對,分析内容以找出與關鍵字相符的主要資料。 除此之外,DLP 也會使用機器學習演算法和其他方法來偵測符合 DLP 原則的內容。

DLP 原則的保護動作

DLP 原則是您監控用戶對靜態敏感性項目、傳輸中的敏感型項目,或使用中的敏感性項目進行的活動,並採取保護措施的方式。 DLP 原則可以採取的保護動作包括:

- 向使用者顯示快顯原則提示,警告他們自己可能正嘗試不適當地共用敏感性項目。

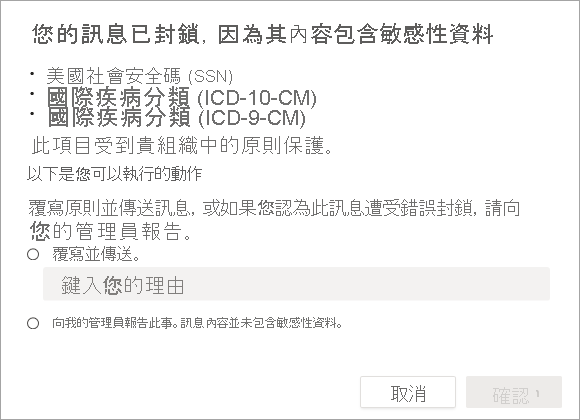

- 封鎖共用,並透過原則提示讓使用者覆寫封鎖並擷取使用者的理由。

- 封鎖共用而不使用覆寫選項。

- 針對待用資料,敏感性項目可以鎖定並移至安全的隔離位置,

- 針對 Teams 聊天,將不會顯示敏感性資訊。

所有 DLP 受監視的活動預設都會記錄到 Microsoft 365 稽核記錄中,並路由傳送至 [活動總管]。 當使用者執行符合 DLP 原則準則的動作,且您已設定警示時,DLP 會在 DLP 警示管理儀表板中提供警示。

DLP 原則資訊

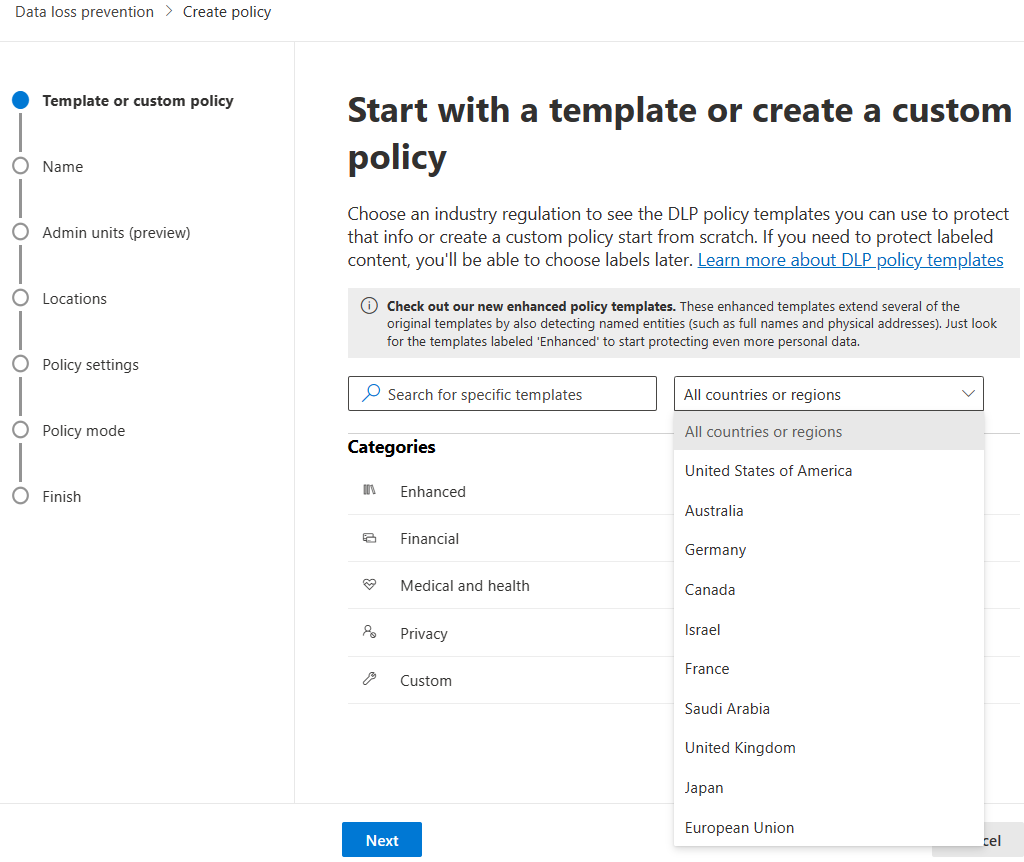

DLP 原則可以從預先定義的範本建立,也可以建立自訂原則。 無論您選擇哪一個,所有 DLP 原則都需要相同的資訊。

- 選擇要監視的資料類型。 預先定義的原則範本可讓您從各種類別中選擇,例如財務資料、醫療和健康資料,或各種國家/地區的隱私權資料。 或者,您可以建立使用可用敏感性資訊類型、保留標籤和敏感度標籤的自訂原則。

- 選擇 [系統管理範圍]。 DLP 原則可由不受限制的系統管理員套用至所有使用者和群組,也可以定義系統管理單位為範圍。 系統管理單位可讓您將組織細分為較小的單位,然後指派只能管理該單位成員的特定系統管理員。

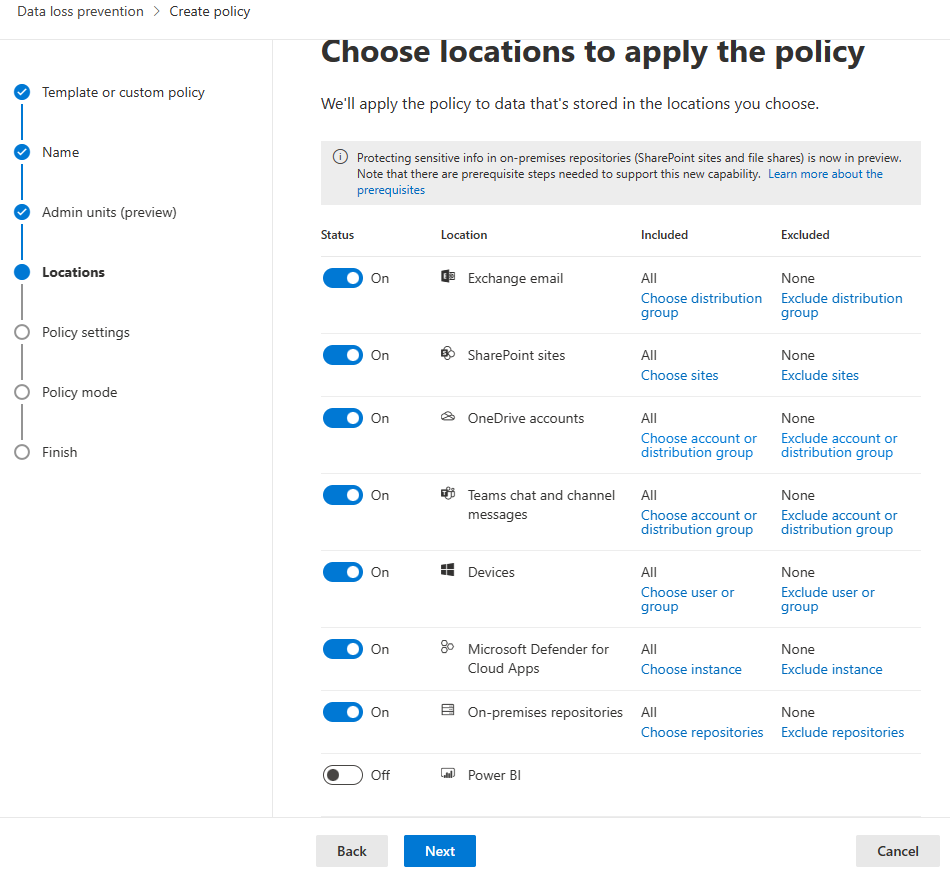

- 選擇要套用原則的位置,例如 Exchange、SharePoint、OneDrive 等等。

- 選擇要套用至項目之原則必須相符的條件。

- 選擇符合原則條件時要採取的保護動作。

什麼是端點資料外洩防護?

端點 DLP 可讓您稽核和管理許多作用中使用者,並承擔對實際儲存在 Windows 10、Windows 11 或 macOS 裝置的敏感性項目。 下列清單顯示一些範例:

- 建立項目

- 重新命名項目

- 將項目複製到抽取式媒體

- 將項目複製到網路共用

- 列印文件

- 使用不允許的應用程式和瀏覽器存取項目

在活動總管中,您可以檢視使用者使用敏感性內容的相關資訊。

系統管理員可以使用此資訊,透過控制項和原則對內容強制執行保護動作。

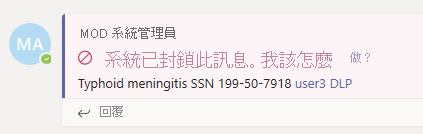

Microsoft Teams 中的資料外洩防護

資料外泄防護功能會延伸到 Microsoft Teams 聊天和頻道訊息,無論是在訊息或檔案中,包括私人頻道中的訊息。 就像 Exchange、Outlook、SharePoint 和 OneDrive 一樣,系統管理員可以使用 DLP 原則提示,向使用者顯示以展示已觸發原則的原因。 例如,下列螢幕擷取畫面顯示已封鎖聊天訊息上的原則提示,因為使用者嘗試共用美國社會安全號碼。

使用者隨後可選取「我該怎麼處理?」連結瞭解關於訊息遭到封鎖的詳細原因,然後採取適當動作。

套用 DLP 原則到 Microsoft 365 服務 (包括 Microsoft Teams) 可協助全組織的使用者以符合合規性需求的方式安全地共同作業。