什麼是適用於 IoT 的 Microsoft Defender?

適用於 IoT 的 Microsoft Defender 提供被動和無代理程式監視功能,以及在業務關鍵網路環境中的資產探索和安全性監視功能。 適用於 IoT 的 Defender 是網路偵測和回應解決方案,專為探索和保護 IoT/OT 裝置而打造。

適用於 IoT 的 Defender 使用 IoT/OT 感知行為分析和威脅情報。 超越以特徵標記為基礎的解決方案,可攔截新式威脅。 例如,零時差惡意程式碼和寄生 (living-off-the-land) 策略可能會遭到靜態入侵指標遺漏,但遭適用於 IoT 的 Defender 攔截。

適用於 IoT 的 Defender 可協助 OT 和 IT 小組,自動探索任何非受控資產、連線和重大弱點。 使用適用於 IoT 的 Defender,偵測異常或未經授權的行為,而不影響 IoT/OT 穩定性或效能。

探索您的網路

您是否可掌握網路中所有裝置? 您只能保護您知道的裝置。 如果我們以建築管理公司為例,探索可能包含裝置,例如電梯、停車場入口、攝影機和照明系統。

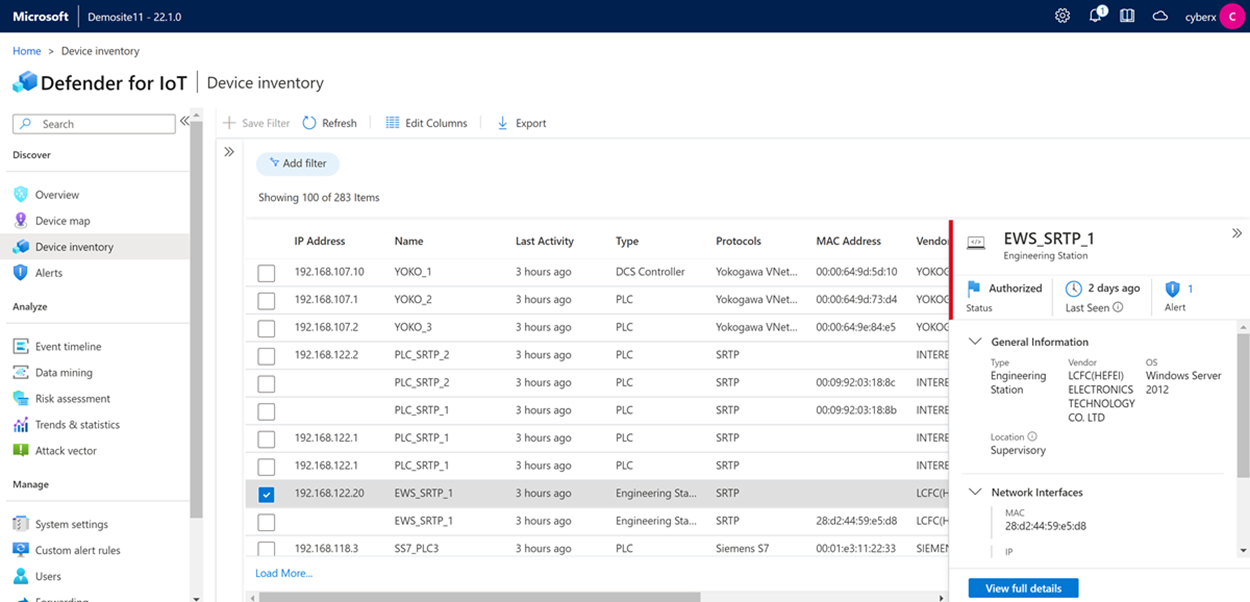

適用於 IoT 的 Defender 感應器主控台提供 [裝置清查] 頁面和 [裝置對應] 頁面。 這兩個頁面會提供您網路中每個 OT/IoT 裝置及它們之間連線的深入資料。

裝置清查:檢視裝置詳細資料,例如 IP 位址和廠商、相關通訊協定、韌體,以及裝置相關警示。

裝置對應:檢視 OT 裝置連線路徑、OT/IoT 網路拓撲,以及 ICS 安全性的 Purdue 模型中對應。

例如,實作零信任原則時,可能會特別使用 [裝置對應]。 您必須了解裝置之間的連線,將裝置分割到專屬網路,並管理細微存取權。

管理網路風險和弱點

掌握和了解網路中的裝置之後,您會想要追蹤裝置的所有風險和弱點。

您可從每個感應器主控台取得適用於 IoT 的 Defender 風險評量報告。 這些報告可協助您識別網路中的弱點。 例如,弱點可能包含未經授權的裝置、未修補的系統、未經授權的網際網路連線,以及未使用開啟連接埠的裝置。

降低最敏感 OT/IoT 資產的風險時,包括遭入侵會對組織造成重大影響的裝置,請使用報告資料,排定活動的優先順序。 影響範例可能包括安全事件、收益遺失或敏感 IP 位址遭竊。

掌握最新的威脅情報

隨著安全性情勢變化和發展,新的風險和威脅隨時都會興起。 適用於 IoT 的 Defender 安全性研究群組 Section 52 是著重於 OT/IoT 的安全性研究人員和資料科學家小組。 Section 52 小組是由威脅搜捕、惡意程式碼反向工程、事件回應和資料分析專家所組成。

Section 52 會持續策展專為 OT/IoT 環境建置的威脅情報套件。 這些套件包括下列最新項目:

- 關注事件,例如惡意程式碼特徵標記、惡意 DNS 查詢和惡意 IP 位址。

- 常見弱點和暴露風險,以更新適用於 IoT 的 Defender 的弱點管理報告。

- 資產設定檔,增強適用於 IoT 的 Defender 資產探索功能。

您可以使用最新威脅情報套件,讓適用於 IoT 的 Defender 部署保持在最新狀態,藉此掌握最新 OT/IoT 威脅。

管理站台和感應器

雖然您可以在純實體隔離的內部部署環境中,部署適用於 IoT 的 Defender,但也可以使用 Azure 入口網站,從雲端將內部部署裝置感應器上線。 您可以使用 [開始使用] 頁面,將您的感應器登錄到特定 Azure 訂用帳戶和資源。 如果您想要降低管理系統的營運和維護需求,且已部署其他 Microsoft 和 Azure 服務,從入口網站部署很實用。

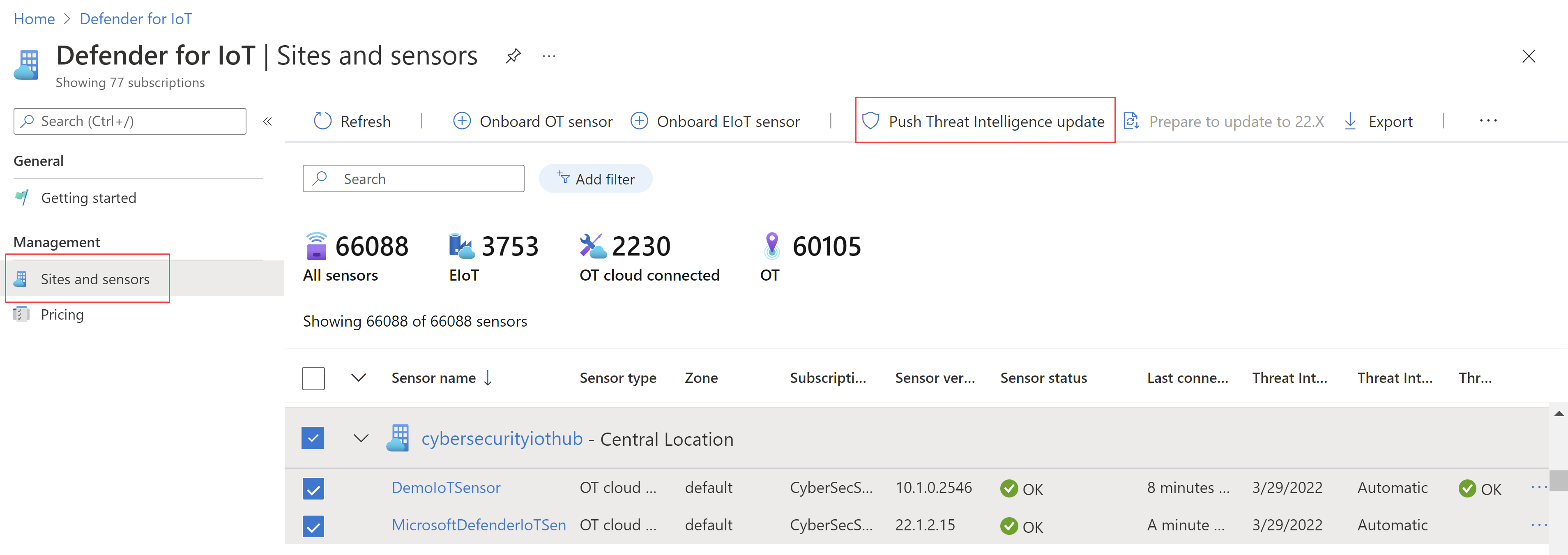

上線的感應器會顯示在 Azure 入口網站的適用於 IoT 的 Defender [網站與感應器] 頁面。 資深 Azure 使用者會覺得此頁面看起來很熟悉,這會顯示每個網站和感應器的詳細資料。 您可以使用 [網站與感應器] 頁面,檢視每個感應器的區域、連線狀態和威脅情報更新狀態。 您也可以用來將更多感應器新增至您的部署。

將站台和感應器上線至適用於 IoT 的 Defender 之後,您可以使用營運警示,監視網路中發生的事件。 如果有故障或錯誤設定的設備,營運警示很實用。 例如,適用於 IoT 的 Defender 持續掃描您的網路,您便可識別錯誤設定的工程工作區,並快速解決問題的根本原因。

整合其他 Microsoft 和合作夥伴服務

如果您已部署其他系統以進行安全性監視和治理,可以整合 OT/IoT 安全性與其他系統,為您的小組提供流暢體驗。

例如,您可以直接整合適用於 IoT 的 Defender 與 Microsoft Sentinel 或合作夥伴服務,例如 Splunk、IBM QRadar 或 ServiceNow。

整合適用於 IoT 的 Defender 與其他服務,以進行下列操作:

- 細分在 IT 與 OT 小組之間緩慢通訊的定址接收器,並提供多個系統的通用語言,協助快速解決問題。

- 協助您快速解決跨 IT/OT 界限的攻擊,例如 TRITON。

- 使用您花數年時間為 SOC 小組建置的工作流程、訓練和工具,並將其套用至 IoT/OT 安全性。

與 Microsoft Sentinel 整合

整合適用於 IoT 的 Defender 與 Microsoft Sentinel,可協助 SOC 小組在整個攻擊時間軸更快偵測並回應。 整合適用於 IoT 的 Defender 與 Microsoft Sentinel,可以增強安全性分析人員和 OT 人員的溝通、流程和回應時間。 Microsoft Sentinel 活頁簿、分析規則,以及安全性作業和回應劇本,可協助您監視及回應適用於 IoT 的 Defender 中偵測到的 OT 威脅。

在 Microsoft Sentinel 工作區中,安裝適用於 IoT 的 Defender 資料連接器。 適用於 IoT 的 Defender 資料連接器隨附下列內建內容:

- 活頁簿:使用 Microsoft Sentinel 活頁簿,將來自 Microsoft Sentinel 的適用於 IoT 的 Defender 資料視覺化,並加以監視。 活頁簿會根據未解決事件、警示通知及 OT 資產的活動,提供 OT 實體的引導式調查。

- 分析規則範本:使用 Microsoft Sentinel 分析規則範本,針對適用於 IoT 的 Defender 從 OT 流量產生的警示,設定事件觸發程序。

您接著可以使用 Microsoft Sentinel 劇本建立自動化補救動作,當作常式執行,以協助自動化及協調威脅回應。 您可以手動執行劇本,或將其設定為自動執行,以回應特定警示或事件。 將分析規則或自動化規則當作觸發程序。