在 Azure 記憶體基礎結構層級啟用雙重加密

Azure 記憶體會使用 256 位 AES 加密,自動加密服務層級記憶體帳戶中的所有數據,這是可用的最強區塊加密之一,且符合 FIPS 140-2 規範。 需要更高層級資料安全保障的客戶,也可在 Azure 儲存基礎設施層級啟用 256 位元 AES 加密,實現 雙重加密。

Azure 儲存資料的雙重加密提供縱深防禦,防止其中一組加密演算法或金鑰被入侵。 這種雙層方法符合零信任安全原則,假設任何單一保護層都有可能失效。 在這種情況下,額外的加密層會持續保護你的資料。

您可以針對整個記憶體帳戶或帳戶內的加密範圍啟用基礎結構加密。 針對記憶體帳戶或加密範圍啟用基礎結構加密時,數據會加密兩次,一次是在服務層級,一次是在基礎結構層級,兩個不同的加密演算法和兩個不同的密鑰。

服務層級加密支援使用Microsoft受控密鑰或客戶自控密鑰搭配 Azure Key Vault 或 Key Vault 受控硬體安全性模型(HSM)。 基礎結構層級加密依賴Microsoft管理的密鑰,且一律使用個別的密鑰。

若要將數據加倍加密,您必須先建立記憶體帳戶或針對基礎結構加密設定的加密範圍。

這很重要

針對合規性需求需要雙重加密數據的案例,建議使用基礎結構加密。 在大多數其他情境下,Azure Storage 加密提供了足夠強大的加密演算法,使用基礎設施加密不太可能帶來顯著的效能或安全效益。 在啟用此功能前,請評估您的具體合規與法規要求。

建立已啟用基礎結構加密的帳戶

要啟用儲存帳號的基礎設施加密,您必須在建立帳號時就設定好。 建立帳號後,基礎設施加密無法啟用或停用,因此在部署前請仔細評估你的合規要求。 儲存體帳戶的類型必須是一般用途 v2 或進階區塊 Blob。

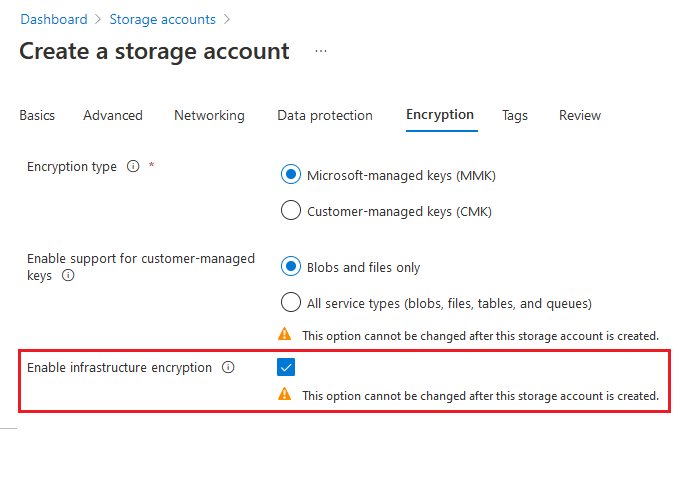

若要使用 Azure 入口網站來建立已啟用基礎結構加密的記憶體帳戶,請遵循下列步驟:

在 Azure 入口網站 中,瀏覽至 [儲存體帳戶] 頁面。

選擇 [新增] 按鈕,以新增新的一般用途 v2 或進階區塊 Blob 儲存器帳戶。

在 [加密] 索引標籤上,找出 [啟用基礎結構加密],然後選取 [啟用 ]。

選取 [檢閱 + 建立] 以完成儲存體帳戶的建立。

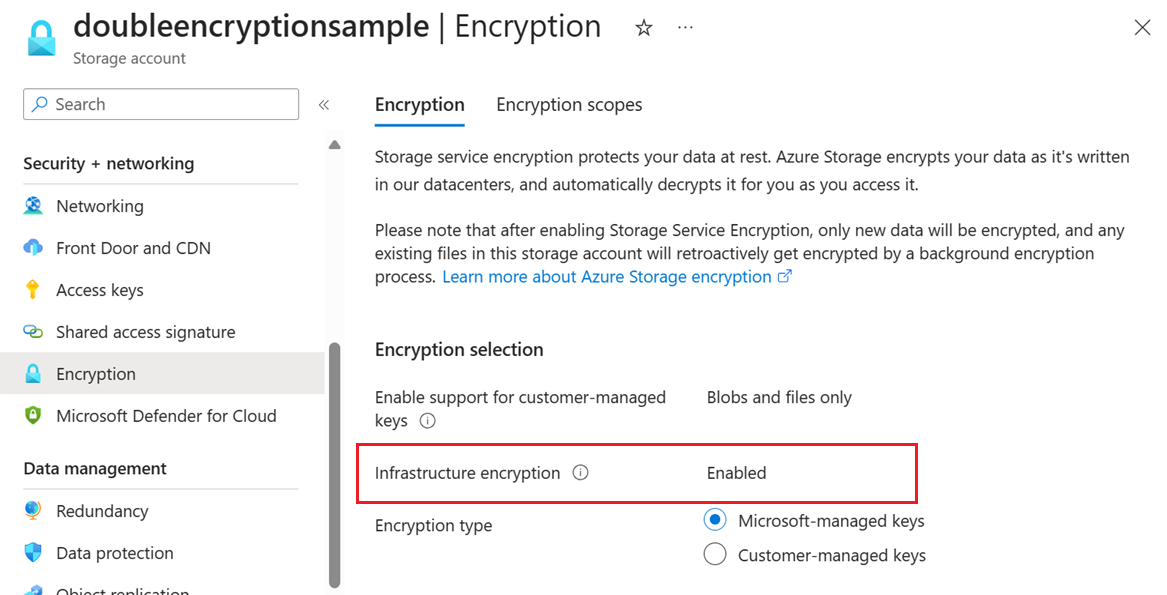

若要使用 Azure 入口網站確認記憶體帳戶已啟用基礎結構加密,請遵循下列步驟:

瀏覽至您在 Azure 入口網站中的儲存體帳戶。

在 [設定]下,選擇 [加密]。

備註

Azure Policy 提供了內建的政策定義,要求儲存帳號啟用基礎設施加密。 你可以利用此政策在組織內強制基礎設施加密,以達到合規目的。

請建立一個加密範圍,並啟用基礎結構加密

如果帳戶已啟用基礎結構加密,則在該帳戶上建立的任何加密範圍都會自動使用基礎結構加密。 如果未在帳戶層級啟用基礎結構加密,您可以選擇在建立範圍時啟用加密範圍。 建立範圍之後,就無法變更加密範圍的基礎結構加密設定。

實施基礎設施加密的最佳實務

在決定是否為 Azure Storage 實施基礎設施加密時,請考慮以下建議:

先評估合規要求 ——基礎設施加密主要為有嚴格合規要求、要求多層加密的組織設計。 啟用此功能前,請先檢視您的法規義務(如 HIPAA、PCI-DSS、FedRAMP)。

了解決策的永久性 ——基礎設施加密必須在帳號建立時啟用,且無法在之後關閉。 部署前請仔細規劃,因為如果需要更改設定,就需要建立新的儲存帳號並遷移資料。

考慮效能影響 ——雖然效能影響通常不大,但雙重加密確實增加了計算負擔。 如果你有高吞吐量需求,請在部署到生產環境前測試你的工作負載效能。

使用客戶管理金鑰以達到最大控制 力 - 在服務層級結合基礎設施加密與客戶管理金鑰(CMK),以達到最高層級的加密控制。 這在每一層提供使用不同密鑰的縱深防禦。

實施 Azure 政策治理 - 利用內建的 Azure 政策,強制所有新儲存帳號的基礎設施加密。 這確保了穩定的安全態勢,並防止意外建立不合規的儲存帳號。

記錄你的加密架構 ——保持清楚的文件,說明哪些儲存帳號使用基礎設施加密、為何啟用,以及相關的合規要求。 這對於稽核和安全審查至關重要。

使用加密範圍進行細緻控制 ——如果只有某些資料需要雙重加密,建議使用加密範圍,而非啟用整個帳戶的基礎設施加密。 這在滿足特定合規需求的同時,提供彈性。

規劃災難復原 ——確保您的災難復原與備份策略考量基礎設施加密設定。 請記得,還原或複製的儲存帳號必須在建立時設定基礎設施加密。

監控加密狀態 - 定期稽核您的儲存帳號,確認必要時已啟用基礎設施加密。 可使用 Azure Monitor、Azure Security Center 或 Azure Policy 合規報告來進行持續驗證。

平衡安全性與成本 ——基礎設施加密增加了少量計算負擔,但不會增加額外的儲存成本。 然而,無法後續停用此功能,代表你必須確保該功能符合你的長期安全策略。

測試遷移程序 ——由於基礎設施加密在建立後無法更改,若加密需求改變,請建立並測試資料在儲存帳號間遷移的程序。

結合其他安全功能 ——將基礎設施加密納入全面安全策略,包括網路安全(私有端點、防火牆)、存取控制(Azure RBAC、SAS 令牌)及監控(Azure Monitor、Microsoft Defender for Storage)。