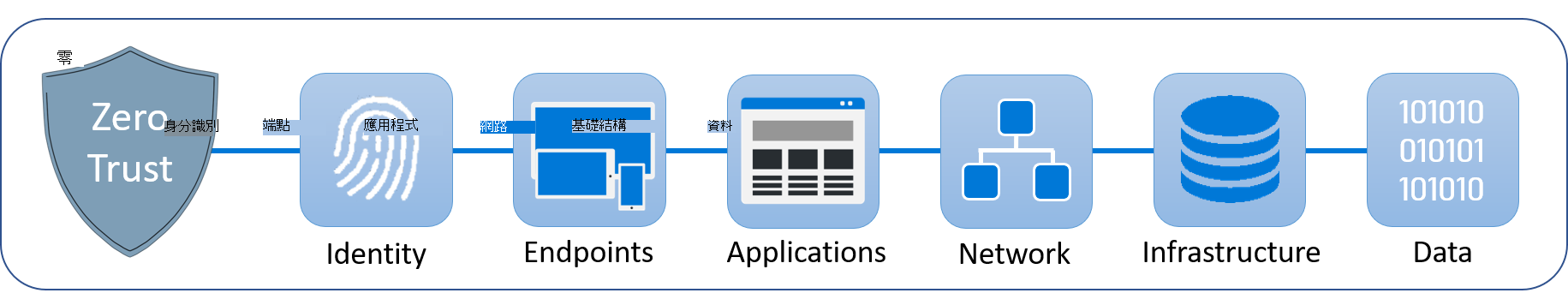

零信任安全性模型

零信任是一種端對端安全性策略,可監視和控制安全性的六個主要支柱:身分識別、端點、應用程式、網路、基礎結構和資料。

零信任方法解決了由於數位環境不斷演進而衍生出的安全性疑慮。 當今,幾乎每個組織都有行動、遠端或混合式員工、雲端應用程式、儲存在不同環境中的資料以及從不同位置註冊的裝置。 如果沒有強固的安全性模型,所有的這些因素可能會不經意地導致重大安全性缺口。

實際上,「不信任任何人並驗證一切」原則表明,在允許存取網路之前,每個要求、裝置或使用者都不可信,而且應被視為潛在威脅,直到透過增強式驗證方法進行驗證。 這也意味著僅允許使用者和裝置存取其所需的特定應用程式或資料。

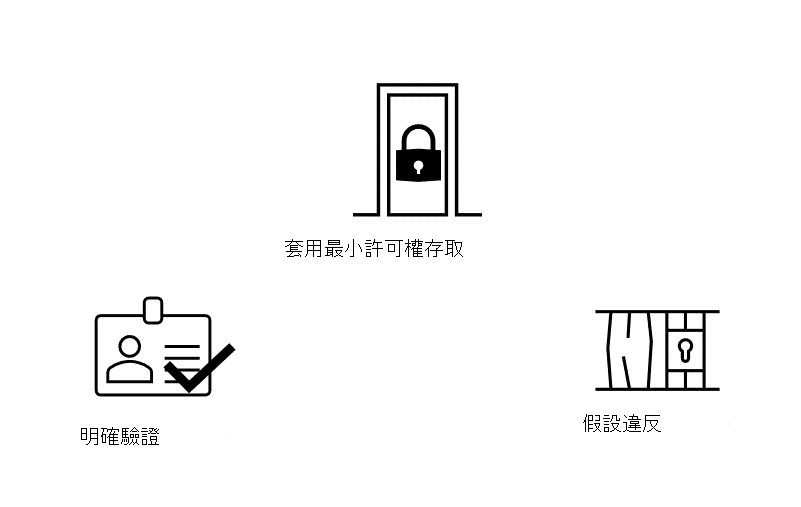

零信任原則

零信任安全性架構遵循重要原則來提供多層防禦:

- 明確驗證:零信任需要針對嘗試存取資源的每個使用者和裝置進行嚴格的身分識別驗證。 有了零信任,使用者和裝置身分識別驗證會是一個持續的流程,通常在多個層級上進行。 這可確保持續監視和驗證誰可以存取哪些內容。

- 使用最低權限存取:最低權限存取原則可確保透過Just-In-Time (JIT) 和 Just-Enough-Access (JEA) 將使用者存取最小化。 這意味著在最短時間內向經授權的使用者授予特定工作的系統和應用程式的存取。

- 假定安全性缺口:此原則假定攻擊者已經位於您的網路中,並正在尋找水平移動的時機以取得更多資訊。 它體現了一律拒絕的方法,並使用即時監視評估每個要求的已知行為,以限制和控制存取。 假定安全性缺口:是一種思維模式,即建立必要的存取隔離,以將傷害抑制在小範圍內,如此一來,大幅度地降低對您企業所造成的影響。