本文涵蓋如何在任何 Windows 操作系統上診斷 Windows Management Instrumentation (WMI) 高 CPU 使用量問題。

識別問題

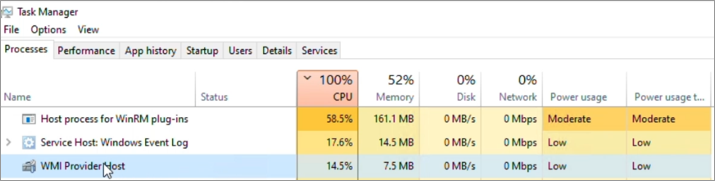

在大部分情況下,WMIPRVSE.EXE進程會取用CPU,而且有幾個實例svchost.exe裝載WMI服務 (Winmgmt) 會耗用高CPU使用量。

檢閱 [任務管理員的進程] 窗格或 [詳細數據] 窗格,以識別確切的程式

識別進程是否WmiPrvse.exe或svchost.exe(裝載 WMI 服務 Winmgmt),並識別進程標識碼。

注意

您可能必須手動新增 PID 數據行,才能檢視任務管理器中所有進程的進程識別碼。

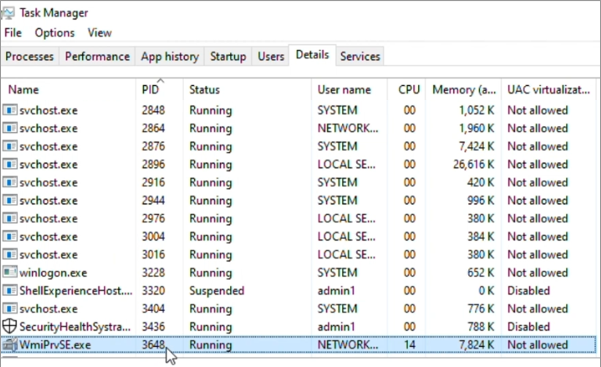

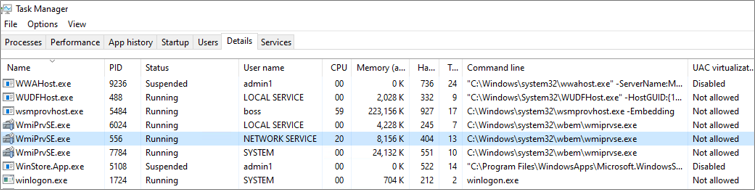

以下是範例。 移至 [ 任務管理器>詳細數據],然後依 [名稱 ] 排序,並找出 耗用高 CPU 使用量的WmiPrvse.exe 程式。 記下進程標識碼 (PID)。

此螢幕快照顯示多個 WMI 提供者主機實例(WmiPrvse.exe進程)作為作用中及其 CPU 使用率。

此螢幕快照顯示服務主機:Windows Management Instrumentation(svchost.exe 裝載 Winmgmt 服務)及其 CPU 使用率。

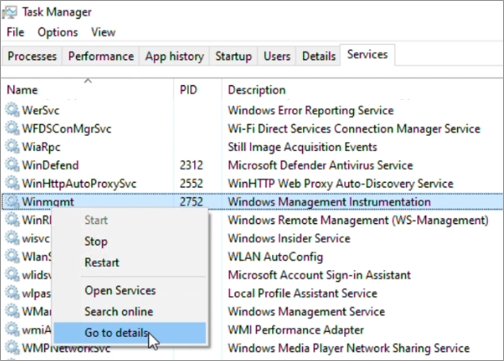

移至 [任務管理器>服務],依 [名稱] 排序,然後找出Winmgmt服務。 記下 PID。 以滑鼠右鍵按兩下服務,然後選取 [移至詳細 數據] 以找出 svchost.exe 程式,如下所示:

在此範例中,在三 個WmiPrvse.exe 實例中,PID 3648 中,會耗用大約 25% 的 CPU 使用量。 Winmgmt 裝載於 具有 PID 2752 的 svchost.exe進程下。

瞭解CPU耗用量

這主要涉及觀察所識別的整體CPU耗用量和 PID。 請務必注意 CPU 耗用量的時機、方式和頻率。

瞭解CPU耗用量在特定時間是否很高,以評估情況。 檢查是否有任何活動,例如執行特定工作或服務作用中、執行監視應用程式,或執行導致 WmiPrvse.exe 或Winmgmt高CPU的腳本。

瞭解是否有任何模式,這表示CPU使用量一致、不一致、隨機、零星或有一般尖峰。

識別CPU耗用量的頻率。 檢查它是否只在生產時間、上班時間或一天中的隨機時間發生。 它也可能發生在使用者登入或註銷等特定活動期間。

您可以使用任務管理員,並以可視化方式記下 CPU 使用量模式。

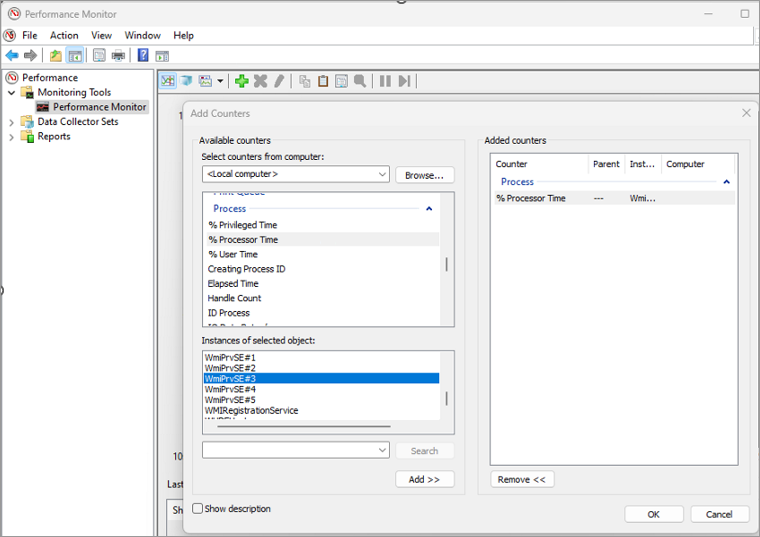

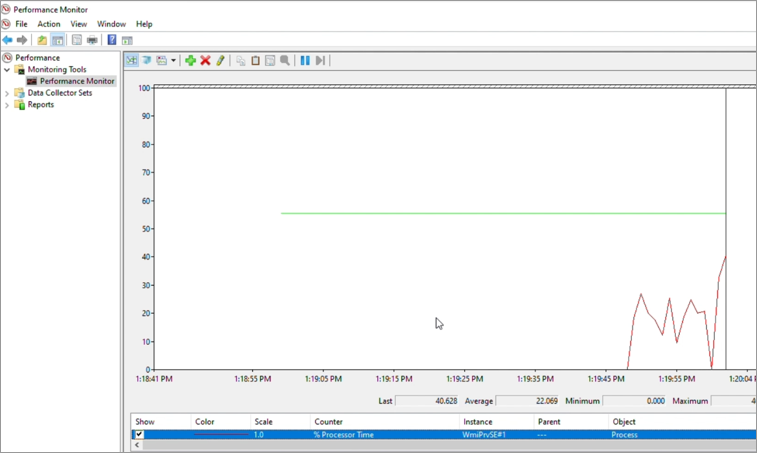

以下範例示範如何使用 效能監視器 (Perfmon) 工具來使用您所識別的 PID 來識別WmiPrvse.exe的確切實例。 您也可以取得任何進程 CPU 耗用量的圖形檢視(WmiPrvse.exe 或 裝載 WMI 服務的svchost.exe )。

開啟提升許可權的命令提示字元,然後輸入 Perfmon。

選取左窗格中 效能監視器,然後選取右窗格中的加號 (+),以開啟 [新增計數器] 視窗。

展開 [進程 ],然後選取 [ 標識符進程]。 選取所有 WmiPrvse# 實例,然後選取 [新增>確定]。

在 [ 新增計數器] 視窗中,展開 [處理 ],然後選取 [%處理器時間]。 選取符合使用高 CPU 使用量的 PID 的 WmiPrvse# ,然後選取 [新增>確定]。

針對 「ID Process」 計數器,[最後]、[平均]、[最小值] 和 [最大值] 都代表個別WmiPrvse.exe進程的 PID。 一旦您識別出耗用高 CPU 使用量的確切實例,您可以按 Delete 從清單中移除其餘 WmiPrvse# 實例。

在此範例中,請注意,WmiPrvse.exe PID 556 耗用高 CPU 使用量,而 WmiPrvse#1 符合 效能監視器 中的 PID 556。

接著會新增 WmiPrvse#1 的計數器 %Processor Time,以查看此程式的 CPU 使用量即時圖形檢視。 在此範例中,WmiPrvse#1 的 %Processor Time 色彩會從黃色變更為紅色。

在裝載 Wmimgmt 服務svchost.exe高 CPU 使用量的情況下,在 效能監視器 中尋找正確的 svchost# 的步驟相同。

如果您發現裝載 WMI 服務的svchost.exe進程造成高 CPU 使用量,並懷疑 WMI 造成問題,您可以執行下列命令來確認svchost.exe進程的 PID 是否裝載 WMI 服務:

tasklist /svc /fi "Services eq Winmgmt"

如果svchost.exe進程包含多個服務,您可以遵循下列步驟,將 WMI 服務分成自己的svchost.exe程式:

使用提高的許可權開啟提升許可權的命令提示字元。

執行以下命令:

sc config Winmgmt type= own重新啟動 WMI 服務。

重新啟動服務之後,您可以執行 Tasklist /svc 命令來檢查Winmgmt服務是否在其自己的 svchost.exe 進程中執行。

解決問題或不再需要服務進入自己的 svchost.exe 程序之後,您可以將它放回共用 svchost.exe 進程。 您可以從命令提示字元執行下列命令,然後重新啟動 WMI 服務,以執行動作:

sc config Winmgmt type= share

診斷WmiPrvse.exe

到目前為止,您只有耗用高 CPU 使用量的WmiPrvse.exe確切 PID。 接下來,盡可能收集此 PID 的相關信息。 這可協助您評估情況,或找出可能造成問題的東西。 收集其他資源使用量的相關信息,或識別所識別WMIPRVSE.EXE PID 所裝載的確切 WMI 提供者(DLL)。

其他資源使用量,例如記憶體、句柄、線程和用戶名稱

在高 CPU 使用量時收集其他資源使用量的相關信息,例如記憶體、句柄、線程和用戶名稱。 您可以使用 [任務管理器] 中的 [詳細數據] 索引標籤,選取確切的 PID,然後檢閱它。

注意

視需要新增其他數據行。

識別所識別WmiPrvse.exe PID 所裝載的確切 WMI 提供者 (DLL)

有多個方法可識別載入WmiPrvSE.exe程式中的提供者。

使用 腳本:列出所有執行中的 WMI 提供者 ,以輸出所有執行中的 Windows Management Instrumentation (WMI) 提供者。

進程總 管可協助您識別所識別 PID 中所裝載的確切提供者。 執行下列步驟:

以系統管理員身分執行進程總管。 找出識別 WmiPrvse.exe PID,移至其屬性,然後選取 [WMI 提供者] 索引 標籤。

在下列範例中, WmiPrvse.exe PID 556 位於並找到裝載位置:

- WMI 提供者:

MS_NT_EVENTLOG_PROVIDER - 命名空間:

root\CIMV2 - DLL 路徑: %systemroot%\system32\wbem\ntevt.dll

- WMI 提供者:

在大部分情況下,可能會載入多個提供者。 這可能是任何在 CPU 中花費時間的提供者,造成高 CPU 問題。

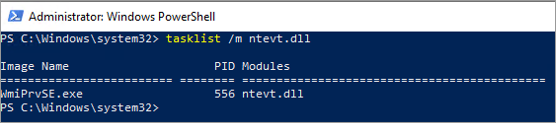

有時候,如果問題間歇性或不常發生,WmiPrvse.exe會導致問題一段時間可能會終止。 當問題再次發生時,它可能是新 WmiPrvse.exe 實例中的相同提供者。 在此情況下,一旦您注意到提供者,請執行下列 Cmdlet 以顯示包含該提供者之 WmiPrvse.exe 進程的目前 PID:

tasklist /m <Provider DLL>

以下是範例:

tasklist /m ntevt.dll

因此,請務必瞭解WmiPrvse.exe程式中載入哪些提供者,並記下每次WmiPrvse.exe程式的 PID。

一旦您的提供者已載入 WmiPrvse.exe 造成高 CPU 使用量,您就可以瞭解它是否正在處理任何工作。

工作可能是客戶端進程提交給 WMI 服務的傳入 WMI 查詢,然後指派給適當的 WMI 提供者進程。 在此範例中,工作會提交至 MS_NT_EVENTLOG_PROVIDER 提供者。 因此,下一個步驟是研究對提供者的傳入查詢和工作 MS_NT_EVENTLOG_PROVIDER 。

分析傳入查詢

檢查傳入查詢牽涉到:

- 識別 WMI 提供者所處理的 WMI 查詢,導致高 CPU 使用量。

- WMI 類別(es) 查詢。

- 相關聯的使用者。

- 起始查詢的客戶端進程。

您可以使用公開可用的工具 WMIMon 或 WMI-Activity 作業記錄和 事件檢視器 下的 WMI 追蹤來收集上述資訊。

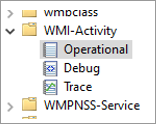

作業記錄:Microsoft-Windows-WMI-Activity/Operational

傳入查詢會記錄為 Microsoft-Windows-WMI-Activity/Operational 記錄中的作業事件,其可在下列專案下取得:

事件檢視器 Windows WMI-Activity Microsoft>>應用程式與服務記錄>>

記錄的事件類型有數種。

如果耗用高 CPU 的WmiPrvse.exe進程不時終止,而且您已經知道載入了哪些提供者,下列事件可能有助於判斷目前作用中的WmiPrvse.exe進程裝載有問題的提供者。

Log Name: Microsoft-Windows-WMI-Activity/Operational

Source: Microsoft-Windows-WMI-Activity

Event ID: 5857

Task Category: None

User: NETWORK SERVICE

Description:

MS_NT_EVENTLOG_PROVIDER provider started with result code 0x0. HostProcess = wmiprvse.exe; ProcessID = 556; ProviderPath = %systemroot%\system32\wbem\ntevt.dll

啟用「分析和偵錯記錄」以啟用 WMI 追蹤

在 事件檢視器 中,選取 [檢視>顯示分析和偵錯記錄] 以啟用 WMI-Activity 的偵錯和追蹤。

默認會停用偵錯和追蹤,而且您可以以滑鼠右鍵按兩下 [追蹤] 或 [偵錯],然後選取 [啟用記錄檔],以手動啟用每個偵錯。

注意

啟用顯示 分析和偵錯記錄 可針對幾乎所有事件來源啟用偵錯和追蹤,並建立其他記錄。 因此,一旦調查完成且不再使用中,則必須停用此功能。

當您觀察WmiPrvse.exe程式的高 CPU 耗用量或足夠長的時間,以擷取高 CPU 使用量的行為,讓記錄保持乾淨和適度大小,以便更容易分析追蹤時,可以保留此追蹤。

以滑鼠右鍵按兩下 [追蹤 ],然後選取 [ 將所有事件儲存為...],以匯出追蹤。

在 [另存新檔類型] 中選取

.xml或.csv。注意

您可以選擇其他熟悉的格式,例如

.EVTX視需要。選擇追蹤檔案所需的語言。

您也可以選擇以您想要的格式個別儲存 WMI-Activity 作業事件,以供您檢閱和分析。

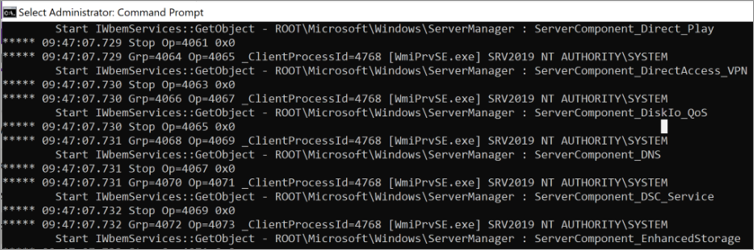

檢閱 WMI 追蹤檔案

在 WMI 追蹤中,包含多個重要的作業,這些作業都是傳入 WMI 查詢的一部分。 作業記載於 IWbemServices 介面 (wbemcli.h) 中。

其中一些重要作業包括:

IWbemServices::ExecQuery方法 (wbemcli.h)IWbemServices::ExecMethod方法 (wbemcli.h)IWbemServices::ExecQueryAsync方法 (wbemcli.h)

以下是儲存 WMI-Tracing CSV 檔案的其中一個記錄專案:

| 層級 | 日期和時間 | 來源 | 事件識別碼 | 工作類別 | 描述 |

|---|---|---|---|---|---|

| 資訊 | 05-05-23 14:48 | Microsoft-Windows-WMI-Activity | 11 | 無 | CorrelationId = {345E5566-0000-0000-0000-68343241D901};GroupOperationId = 30693;OperationId = 30694;作業 = 啟動 IWbemServices::ExecQuery - root\cimv2 :從Win32_Product選取 * ;ClientMachine = 21H2W10M;User = CONTOSO\<UserName>;ClientProcessId = 5484;NamespaceName = 133277000000783520 |

XML 格式的類似事件如下所示:

<Event xmlns="http://schemas.microsoft.com/win/2004/08/events/event">

<System>

<Provider Name="Microsoft-Windows-WMI-Activity" Guid="{1418ef04-b0b4-4623-bf7e-d74ab47bbdaa}"/>

<EventID>11</EventID>

<Version>0</Version>

<Level>4</Level>

<Task>0</Task>

<Opcode>0</Opcode>

<Keywords>0x8000000000000000</Keywords>

<TimeCreated SystemTime="2023-05-05T13:09:18.7442455Z"/>

<EventRecordID>112</EventRecordID>

<Correlation ActivityID="{eddc1bfb-0000-0000-0000-18b6cabf5949}"/>

<Execution ProcessID="2752" ThreadID="4132"/>

<Channel>Microsoft-Windows-WMI-Activity/Trace</Channel>

<Computer>21H2W10M.contoso.com</Computer>

<Security UserID="S-1-5-18"/>

</System>

<UserData>

<Operation_New xmlns="http://manifests.microsoft.com/win/2006/windows/WMI">

<CorrelationId>{345E5566-0000-0000-0000-67343241D901}</CorrelationId>

<GroupOperationId>28089</GroupOperationId>

<OperationId>28090</OperationId>

<Operation>Start IWbemServices::ExecQuery - root\cimv2 : select * from Win32_Product</Operation>

<ClientMachine>21H2W10M</ClientMachine>

<ClientMachineFQDN>21H2W10M.contoso.com</ClientMachineFQDN>

<User>CONTOSO\<UserName></User>

<ClientProcessId>5484</ClientProcessId>

<ClientProcessCreationTime>133277000000783520</ClientProcessCreationTime>

<NamespaceName>\\.\root\cimv2</NamespaceName>

<IsLocal>true</IsLocal>

</Operation_New>

</UserData>

<RenderingInfo Culture="en-US">

<Message>CorrelationId = {345E5566-0000-0000-0000-67343241D901}; GroupOperationId = 28089; OperationId = 28090; Operation = Start IWbemServices::ExecQuery - root\cimv2 : select * from Win32_Product; ClientMachine = 21H2W10M; User = CONTOSO\<UserName>; ClientProcessId = 5484; NamespaceName = 133277000000783520</Message>

<Level>Information</Level>

<Task/>

<Opcode>Info</Opcode>

<Channel/>

<Provider>Microsoft-Windows-WMI-Activity</Provider>

<Keywords/>

</RenderingInfo>

</Event>

從上述範例作業輸出中,您可以取得並瞭解下列資訊:

- 查詢於:2023-05-05 於 13:09:18 起始

- 在機器上:21H2W10M、

- 從用戶端 PID:5484

- 作業標識碼:28089

- 查詢:

select * from Win32_Product - 命名空間:

\\.\root\cimv2 - 操作:

IWbemServices::ExecQuery

以下是另一個記錄:

| 層級 | 日期和時間 | 來源 | 事件識別碼 | 工作類別 | 描述 |

|---|---|---|---|---|---|

| 資訊 | 05-05-23 14:47 | Microsoft-Windows-WMI-Activity | 12 | 無 | GroupOperationId 的 ProviderInfo = 30641;Operation = Provider::CreateInstanceEnum - MS_NT_EVENTLOG_PROVIDER : Win32_NTLogEvent;HostID = 556;ProviderName = MS_NT_EVENTLOG_PROVIDER;ProviderGuid = {FD4F53E0-65DC-11d1-AB64-00C04FD9159E};路徑 = %systemroot%\system32\wbem\ntevt.dll |

XML 格式的相同事件:

<Event xmlns="http://schemas.microsoft.com/win/2004/08/events/event">

<System>

<Provider Name="Microsoft-Windows-WMI-Activity" Guid="{1418ef04-b0b4-4623-bf7e-d74ab47bbdaa}"/>

<EventID>12</EventID>

<Version>0</Version>

<Level>4</Level>

<Task>0</Task>

<Opcode>0</Opcode>

<Keywords>0x8000000000000000</Keywords>

<TimeCreated SystemTime="2023-05-05T13:09:18.8438242Z"/>

<EventRecordID>120</EventRecordID>

<Correlation ActivityID="{2a353ead-0000-0000-0000-256f9de5fabd}"/>

<Execution ProcessID="2752" ThreadID="4348"/>

<Channel>Microsoft-Windows-WMI-Activity/Trace</Channel>

<Computer>21H2W10M.contoso.com</Computer>

<Security UserID="S-1-5-21-0000000000-0000000000-00000000-1103"/>

</System>

<UserData>

<Operation_Provider_Info_New xmlns="http://manifests.microsoft.com/win/2006/windows/WMI">

<GroupOperationId>28096</GroupOperationId>

<Operation>Provider::CreateInstanceEnum - MS_NT_EVENTLOG_PROVIDER : Win32_NTLogEvent</Operation>

<HostId>556</HostId>

<ProviderName>MS_NT_EVENTLOG_PROVIDER</ProviderName>

<ProviderGuid>{FD4F53E0-65DC-11d1-AB64-00C04FD9159E}</ProviderGuid>

<Path>%systemroot%\system32\wbem\ntevt.dll</Path>

</Operation_Provider_Info_New>

</UserData>

<RenderingInfo Culture="en-US">

<Message>ProviderInfo for GroupOperationId = 28096; Operation = Provider::CreateInstanceEnum - MS_NT_EVENTLOG_PROVIDER : Win32_NTLogEvent; HostID = 556; ProviderName = MS_NT_EVENTLOG_PROVIDER; ProviderGuid = {FD4F53E0-65DC-11d1-AB64-00C04FD9159E}; Path = %systemroot%\system32\wbem\ntevt.dll</Message>

<Level>Information</Level>

<Task/>

<Opcode>Info</Opcode>

<Channel/>

<Provider>Microsoft-Windows-WMI-Activity</Provider>

<Keywords/>

</RenderingInfo>

</Event>

從第二個範例的作業輸出中,您可以取得並瞭解下列資訊:

- 使用 SID 代表使用者起始 CreateInstanceEnum:UserID=“S-1-5-21-00000000000-00000000000-0000000000-1103”

- 2023-05-05 13:09

- 確切作業:

Provider::CreateInstanceEnum - MS_NT_EVENTLOG_PROVIDER : Win32_NTLogEvent - 主機標識碼:556

- 提供者名稱:

MS_NT_EVENTLOG_PROVIDER - 提供者路徑: %systemroot%\system32\wbem\ntevt.dll

尋找造成高 CPU 使用量的用戶端 PID

檢閱此記錄檔的想法是列出與已識別 WMIPRVSE.EXE PID 相關聯的作業,這些作業會耗用高 CPU 使用量、瞭解傳入的查詢,以及起始這些查詢的人員(用戶端進程)。

在上述範例中,這是造成高 CPU 使用量的 PID 552。

從記錄輸出的第二個範例中,會針對特定 WMI 類別Win32_NTLogEvent起始 CreateInstanceEnum 作業。

如需詳細資訊,請參閱 Win32_NTLogEvent,其中包含與 WMI 類別相關聯的 WMI 提供者詳細數據。

您現在知道WmiPrvse.exe中裝載的確切 WMI 提供者,MS_NT_EVENTLOG_PROVIDER導致高 CPU 使用量、主機標識碼 (552) 和 WMI 類別 (Win32_NTLogEvent) 是由某些客戶端進程查詢。

根據您用來檢閱追蹤檔案的工具,您可以套用必要的篩選條件,只檢閱與 PID 552 或主機標識碼 552 或 WmiPrvse.exe ntevt.dll相關的Win32_NTLogEvent作業。

篩選只會顯示包含 「Win32_NTLogEvent」 的行或作業,結果如下:

| 層級 | 來源 | 事件識別碼 | 描述 |

|---|---|---|---|

| 資訊 | Microsoft-Windows-WMI-Activity | 11 | CorrelationId = {345E5566-0000-0000-0000-68343241D901};GroupOperationId = 30641;OperationId = 30642;Operation = 啟動 IWbemServices::CreateInstanceEnum - root\cimv2 : Win32_NTLogEvent;ClientMachine = 21H2W10M;User = CONTOSO\<UserName>;ClientProcessId = 5484;NamespaceName = 133277000000783520 |

| 資訊 | Microsoft-Windows-WMI-Activity | 12 | GroupOperationId 的 ProviderInfo = 30641;Operation = Provider::CreateInstanceEnum - MS_NT_EVENTLOG_PROVIDER : Win32_NTLogEvent;HostID = 556;ProviderName = MS_NT_EVENTLOG_PROVIDER;ProviderGuid = {FD4F53E0-65DC-11d1-AB64-00C04FD9159E};路徑 = %systemroot%\system32\wbem\ntevt.dll |

| 資訊 | Microsoft-Windows-WMI-Activity | 11 | CorrelationId = {345E5566-0000-0000-0000-68343241D901};GroupOperationId = 30697;OperationId = 30698;Operation = 啟動 IWbemServices::CreateInstanceEnum - root\cimv2 : Win32_NTLogEvent;ClientMachine = 21H2W10M;User = CONTOSO\<UserName>;ClientProcessId = 5484;NamespaceName = 133277000000783520 |

| 資訊 | Microsoft-Windows-WMI-Activity | 12 | GroupOperationId 的 ProviderInfo = 30697;Operation = Provider::CreateInstanceEnum - MS_NT_EVENTLOG_PROVIDER : Win32_NTLogEvent;HostID = 556;ProviderName = MS_NT_EVENTLOG_PROVIDER;ProviderGuid = {FD4F53E0-65DC-11d1-AB64-00C04FD9159E};路徑 = %systemroot%\system32\wbem\ntevt.dll |

從上述作業中,您可以取得下列其他資訊:

- 時間戳記

- 作業標識碼:30642;

- 確切作業 =

Start IWbemServices::CreateInstanceEnum - root\cimv2 : Win32_NTLogEvent; - 用戶端電腦 = 21H2W10M

- User = CONTOSO\<UserName>

- 起始查詢的用戶端 PID:5484

最後,您有客戶端進程的 PID 5484,其會起始對 Win32_NTLogEvent的查詢。 這是由提供者MS_NT_EVENTLOG_PROVIDER處理,並裝載在 WmiPrvse.exe PID 552 之下,這會導致高 CPU 使用量。

縮小用戶端 PID 後,請使用下列其中一個工具來尋找進程名稱。

WmiMon 的詳細資訊

WMImon.exe是功能強大的監視工具,可讓您追蹤和監視系統事件,以及 WMI 服務的資源使用量。

它提供識別其他進程所進行之WMI呼叫和查詢的重要功能,以及提供查詢頻率、用於查詢的用戶帳戶和要求的資訊。

這項數據對於需要針對效能問題進行疑難解答的系統管理員很有用。

若要收集和分析此數據,您可以遵循逐步指示:

- 使用上述方法,識別取用CPU使用量之WmiPrvSE.exe的 PID。

- 從 GitHub 下載WMIMon.exe工具 - luctalpe/WMIMon。 此工具是監視 Windows 上的 WMI 活動。

- 將WMIMon_Binaries.zip檔案的內容解壓縮到您電腦上的資料夾。

- 以系統管理員身分開啟命令提示字元,然後移至解壓縮 WMIMon 檔案的資料夾。

- 在命令提示字元中輸入

WMIMon.exe,然後按 Enter 鍵,以執行WMIMon.exe檔案。 - WMIMon 現在會開始監視系統上進程所進行的 WMI 呼叫,包括步驟 1 中所識別的呼叫。

- WMIMon 會顯示資訊,例如用戶端進程標識碼、作業所呼叫的WMI 命名空間、WMI 類別名稱,以及用來提出要求的用戶帳戶。

- 分析 WMIMon 的輸出,以識別哪些進程正在進行頻繁的 WMI 呼叫,並可能導致高 CPU 使用量。

您可以遵循下列步驟,有效地使用 WMIMon.exe 監視系統上的WMI活動,並識別過度使用WMI所造成的任何效能或安全性問題。

以下是範例:

注意

您可以在命令提示字元中執行 WMIMon.exe > Data.txt 命令,將 WMIMon 擷取的數據匯出至文字檔。 若要停止數據擷取,請按 Ctrl + C。

在某些情況下,可能無法縮小特定用戶端 PID、應用程式或 EXE 的範圍。 在這種情況下,考慮常見的實體,例如使用者名稱或相關聯的計算機可能很有用。

也就是說,瞭解起始查詢的使用者是否為服務帳戶,或與特定應用程式相關聯。

其他解決方案

完成可疑項目之後,您可以考慮暫時停用其服務或卸載與其相關聯的應用程式,並檢查高 CPU 使用量問題是否已解決。

以下是停用它可驗證觀察的一些案例。

- 監視應用程式和服務

- System Center Configuration Manager (SCCM) (policyhost.exe 或 Monitoringhost.exe)

- Powershell.exe執行包含 WMI 查詢的腳本

- 任何第三方應用程式

資料收集

如果您需要Microsoft支援方面的協助,建議您遵循使用 TSS 收集資訊中針對使用者體驗問題收集資訊中所述的步驟來收集資訊。

下載 TSS.zip 並擷取內容。

從提升許可權的 PowerShell 命令提示字元執行下列 Cmdlet,以啟動追蹤。 當電腦遇到高 CPU 問題或重現問題時,請讓追蹤保持執行。

.\TSS.ps1 -UEX_WMIBase -WIN_Kernel -ETWflags 1 -WPR CPU -Perfmon UEX_WMIPrvSE -PerfIntervalSec 1 -noBasicLog注意

讓追蹤持續執行超過兩分鐘。 請確定此問題會在此期間重現。

根據 TSS 工具組,依照 PowerShell 命令提示字元中的指示停止追蹤。

腳本會建立 ZIP 檔案,其中包含所有追蹤的結果和診斷資訊。 建立支援案例之後,此檔案可以上傳至安全工作區進行分析。