傳統 DNS 使用未加密的 UDP 或 TCP 訊息,使用埠 53,這使 DNS 流量暴露於被動監控、流量分析及攻擊者主動操控的風險。 DNS 加密保護 DNS 查詢與回應流量在網路傳輸過程中不被觀察、修改或竄改。

DNS over HTTPS(DoH)是一種基於標準的機制,透過將 DNS 訊息封裝在 HTTPS 中來加密 DNS 流量,並利用傳輸層安全(TLS)提供機密性與完整性。 透過加密 DNS 流量,DoH 有助於防止竊聽、中間人攻擊,以及未經授權的 DNS 查詢與回應檢查。

DNS over HTTPS 的運作方式

DNS over HTTPS 並不會改變基本的 DNS 查詢與回應模型。 相反地,它改變了 DNS 訊息在網路中傳輸的方式。 當你在 DNS 伺服器啟用 DoH 時,DoH 會成為額外的加密通訊選項,除非你明確停用該功能,否則 DNS 伺服器會繼續回答傳統 DNS 查詢。

啟用 DoH 時:

DNS 伺服器會監聽 HTTPS 流量。

你可以設定 一個支援 DoH 的用戶端(例如 Windows 11 用戶端) 來使用加密查詢到 DNS 伺服器。

DoH 用戶端會建立 TLS 連線給 DNS 伺服器。

用戶端會在 HTTPS 請求中發送 DNS 查詢。

DNS 伺服器會照常處理查詢。

DNS 回應會被回傳在 HTTPS 回應中。

DNS over HTTPS for DNS Server (預覽版)

這很重要

Windows Server 上 DNS Server 的 DNS over HTTPS(DoH)目前處於預覽階段。 這項資訊涉及發行前產品,在發行之前可能會有大幅修改。 Microsoft針對此處提供的資訊,不提供任何明示或默示擔保。

從 2026-02 年安全更新(KB5075899)開始,Windows Server 2025 的安全性更新,你可以在 DNS 伺服器服務啟用 DNS over HTTPS(DoH),以加密支援 DoH 的客戶端與你的 DNS 伺服器之間的 DNS 流量。

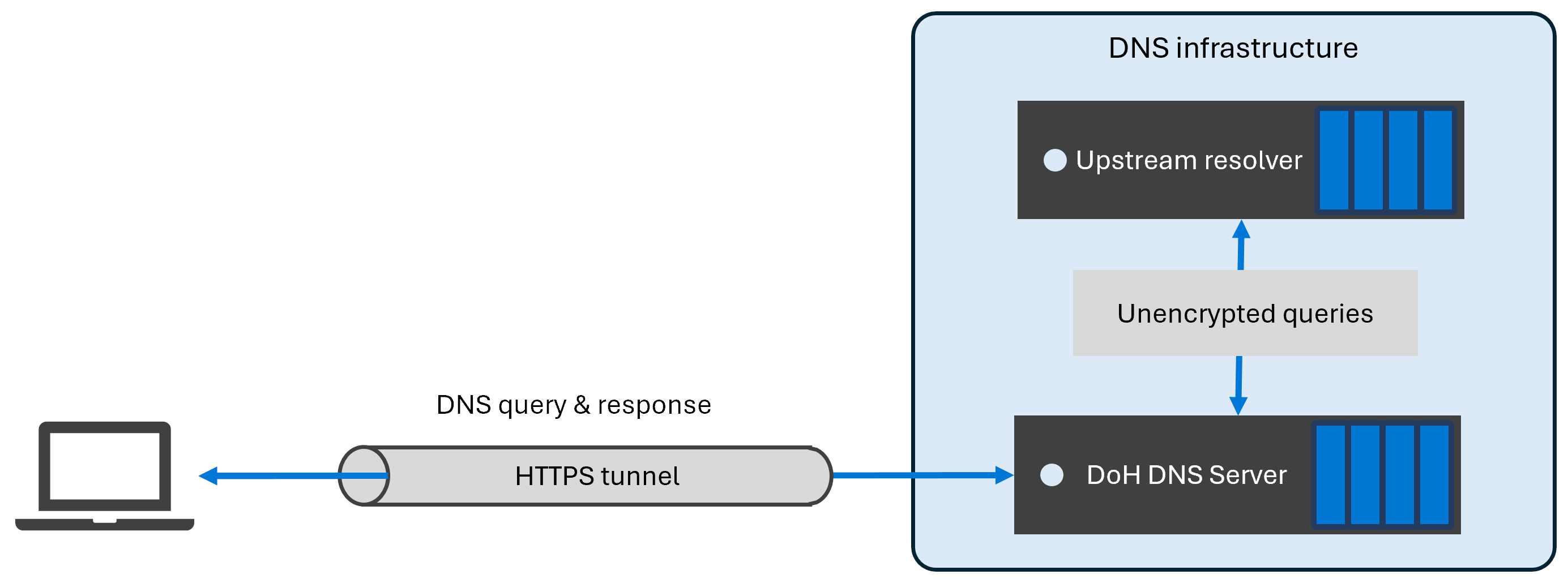

DoH 溝通流程的範例如下圖所示。

在為 DNS Server 設定 DNS over HTTPS 時,預覽時請考慮以下事項:

上游 DNS 通訊(轉發器、條件轉發器、權威伺服器)保持未加密狀態。

DNS 區域傳輸保持未加密狀態。

DNS 動態更新預設保持未加密。

你無法建立只匹配 DoH 查詢的 DNS 查詢過濾器。

帶有傳輸協定查詢過濾器的政策與 DoH 查詢不符。 例如,一個將傳輸協定過濾器設為 的

EQ, TCP政策與 DoH 不符。

DNS over HTTPS 的安全優勢

DNS over HTTPS 提供以下安全與隱私優勢:

保密條款。 DNS 查詢與回應皆加密,防止被動監控。

誠信。 TLS 保護 DNS 訊息在傳輸過程中不被修改。

Authentication. DNS 用戶端可利用標準 HTTPS 憑證驗證來驗證 DNS 伺服器的身份。

抵抗流量分析。 DNS 流量與其他 HTTPS 流量混合,減少遭受 DNS 特定過濾或操控的風險。 此方法提升隱私與抗攔截能力。

DNS over HTTPS 協定與標準

IETF 在 RFC 8484 – 透過 HTTPS 的 DNS 查詢 (DoH) 中定義了透過 HTTPS 的 DNS。

RFC 8484 規定如何透過 TLS 透過 HTTP 傳送與接收 DNS 訊息。 DoH標準支援GET與POST方法,並定義DNS訊息的媒體類型。 此方法讓 DNS 流量能享有現代 HTTPS 功能,如加密、認證及連線重用。

此外,DoH 標準允許伺服器實作自由配置伺服器的監聽 URI 與埠口,實現跨不同網路環境的靈活部署。

DNS 加密與 DNSSEC

DNS加密,如DoH和DNSSEC,針對不同的威脅模型,是互補的技術。 DNS 加密保護線上的 DNS 流量,而 DNSSEC 則確保 DNS 資料經過密碼學驗證,確保完整性,且來源權威。

結合 DoH 與 DNSSEC,結合加密傳輸與認證 DNS 資料,提供深度防禦。 欲了解更多關於 DNSSEC 的資訊,請參閱 What is DNSSEC?