在 Windows 上支援 Windows 資訊保護 (WIP)

Windows 資訊保護 (WIP) 是管理個人裝置上公司數據存取和安全性的輕量型解決方案。 WINDOWS 內建 WIP 支援。

注意

從 2022 年 7 月開始,Microsoft即將淘汰 Windows 資訊保護 (WIP) 。 Microsoft將繼續在支援的 Windows 版本上支援 WIP。 新版本的 Windows 不會包含 WIP 的新功能,未來版本的 Windows 將不支援它。 如需詳細資訊,請 參閱宣佈 Windows 信息保護即將淘汰。

針對您的數據保護需求,Microsoft建議您使用 Microsoft Purview 資訊保護和 Microsoft Purview 數據外洩防護。 Purview 可簡化組態設定,並提供一組進階功能。

與 Microsoft Entra ID 整合

WIP 與 Microsoft 身分識別服務整合。 WIP 服務支援在註冊和下載 WIP 原則期間,為使用者和裝置Microsoft整合式驗證。 WIP 與 Microsoft Entra ID 的整合類似於行動裝置管理 (MDM) 整合。 請 參閱 Microsoft 與 MDM 整合。

WIP 會使用工作場所加入 (WPJ) 。 WPJ 與將工作帳戶流程新增至個人裝置整合。 如果使用者將其公司或學校Microsoft Entra 帳戶新增為計算機的次要帳戶,則其裝置會向WPJ 註冊。 如果使用者將其裝置加入Microsoft Entra ID,則會向 MDM 註冊。 一般而言,具有個人帳戶作為其主要帳戶的裝置會被視為個人裝置,而且應該向 WPJ 註冊。 Microsoft加入和註冊 MDM 時,應該用來管理公司裝置。

在個人裝置上,使用者可以將 Microsoft Entra 帳戶新增為裝置的次要帳戶,同時將其個人帳戶保留為主要帳戶。 使用者可以從支援的 Microsoft Entra 整合式應用程式將 Microsoft Entra 帳戶新增至裝置,例如下一次更新 Microsoft 365 應用程式。 或者,使用者可以從 [設定>>帳戶存取公司或學校] 新增 Microsoft Entra 帳戶。

一般非系統管理員用戶可以註冊 MAM。

瞭解 Windows 信息保護

WIP 會利用 內建原則 來保護裝置上的公司數據。 為了保護個人裝置上的使用者擁有應用程式,WPJ 會將 WIP 原則的強制執行限制為 覺察型應用程式 和 WIP 感知應用程式。 覺察型應用程式可以區分公司和個人資料,並根據WIP原則正確判斷要保護哪一個。 WIP 感知應用程式向 Windows 指出它們不會處理個人資料,因此 Windows 可以安全地代表他們保護數據。

若要讓應用程式能夠感知 WIP,應用程式開發人員必須在應用程式資源檔中包含下列數據。

// Mark this binary as Allowed for WIP (EDP) purpose

MICROSOFTEDPAUTOPROTECTIONALLOWEDAPPINFO EDPAUTOPROTECTIONALLOWEDAPPINFOID

BEGIN

0x0001

END

設定 MAM 註冊的 Microsoft Entra 租使用者

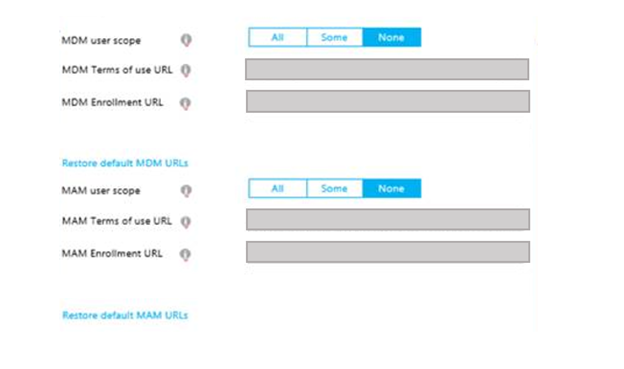

MAM 註冊需要與 Microsoft Entra ID 整合。 MAM 服務提供者必須將管理 MDM 應用程式發佈至 Microsoft Entra 應用程式資源庫。 Microsoft Entra ID 中的相同雲端式管理 MDM 應用程式支援 MDM 和 MAM 註冊。 如果您已發佈 MDM 應用程式,則必須加以更新,以包含 MAM 註冊和使用規定 URL。 此螢幕快照說明IT系統管理員設定的管理應用程式。

組織中的 MAM 和 MDM 服務可由不同的廠商提供。 根據公司設定,IT 系統管理員通常需要新增一或兩個 Microsoft Entra Management 應用程式來設定 MAM 和 MDM 原則。 例如,如果 MAM 和 MDM 都由相同的廠商提供,則 IT 系統管理員必須從此廠商新增一個管理應用程式,其中包含組織的 MAM 和 MDM 原則。 或者,如果組織中的 MAM 和 MDM 服務是由兩個不同的廠商所提供,則必須在 Microsoft Entra ID 中為公司設定兩個來自兩個廠商的管理應用程式:一個用於 MAM,另一個用於 MDM。

注意

如果組織中的 MDM 服務未與 Microsoft Entra ID 整合並使用自動探索,則只需要設定一個 MAM 管理應用程式。

MAM 註冊

MAM 註冊是以 [MS-MDE2] 通訊協定的 MAM 擴充功能為基礎。 MAM 註冊支援Microsoft Entra ID 同盟驗證 作為唯一的驗證方法。

以下是 MAM 註冊的通訊協定變更:

- 不支援 MDM 探索。

- DMAcc CSP 中的APPAUTH節點是選擇性的。

- [MS-MDE2] 通訊協定的 MAM 註冊變化不支援用戶端驗證憑證,因此不支援 [MS-XCEP] 通訊協定。 在原則同步處理期間,伺服器必須使用 Microsoft Entra 令牌進行客戶端驗證。 原則同步會話必須使用伺服器證書驗證透過單向 TLS/SSL 執行。

以下是為 MAM 註冊布建 XML 的範例。

<wap-provisioningdoc version="1.1">

<characteristic type="APPLICATION">

<parm name="APPID" value="w7"/>

<parm name="PROVIDER-ID" value="MAM SyncML Server"/>

<parm name="NAME" value="mddprov account"/>

<parm name="ADDR" value="http://localhost:88"/>

<parm name="DEFAULTENCODING" value="application/vnd.syncml.dm+xml" />

</characteristic>

</wap-provisioningdoc>

由於此範例中未提供 Poll 節點,因此裝置預設為每24小時一次。

支援的 CSP

WIP 支援下列設定服務提供者 (CSP) 。 所有其他 CSP 都會遭到封鎖。 請注意,清單稍後可以根據客戶的意見反應變更:

- AppLocker CSP ,用於設定 Windows 資訊保護企業允許的應用程式。

- 用於安裝 VPN 和 Wi-Fi 憑證的 ClientCertificateInstall CSP。

- 條件式存取支援所需的 DeviceStatus CSP。

- DevInfo CSP。

- DMAcc CSP。

- 用於輪詢排程設定和 MDM 探索 URL 的 DMClient CSP。

- EnterpriseDataProtection CSP 具有 Windows 資訊保護原則。

- 條件式存取支援所需的健康情況證明 CSP。

- PassportForWork CSP for Windows Hello 企業版 PIN 管理。

- 專門針對 NetworkIsolation 和 DeviceLock 區域的原則 CSP。

- 報告用於 擷取 Windows 資訊保護記錄的 CSP。

- RootCaTrustedCertificates CSP。

- 在 IT 計劃允許使用 MAM 存取和保護僅限雲端資源的部署中,應省略 VPNv2 CSP。

- 在 IT 計劃允許使用 MAM 存取和保護僅限雲端資源的部署中,應省略 WiFi CSP。

裝置鎖定原則和EAS

MAM 支援類似 MDM 的裝置鎖定原則。 原則是由原則 CSP 和 PassportForWork CSP 的 DeviceLock 區域所設定。

我們不建議為相同的裝置設定 Exchange ActiveSync (EAS) 和 MAM 原則。 不過,如果兩者都已設定,客戶端的行為會如下所示:

- 當EAS原則傳送至已具有 MAM 原則的裝置時,Windows 會評估現有的 MAM 原則是否符合設定的 EAS 原則,並報告 EAS 的合規性。

- 如果發現裝置符合規範,EAS 會回報與伺服器的相容性,以允許郵件同步處理。MAM 僅支持強制 EAS 原則。 檢查EAS合規性不需要裝置系統管理員許可權。

- 如果發現裝置不符合規範,EAS 會對裝置強制執行自己的原則,而結果原則集則是兩者的超集。 將EAS原則套用至裝置需要系統管理員許可權。

- 如果已經有 EAS 原則的裝置已向 MAM 註冊,則裝置會有兩組原則:MAM 和 EAS,而結果原則集則是兩者的超集。

原則同步處理

MAM 原則同步處理會在 MDM 之後建立模型。 MAM 用戶端會使用 Microsoft Entra 令牌向服務進行驗證,以進行原則同步處理。

將 MAM 註冊變更為 MDM

Windows 不支援將 MAM 和 MDM 原則套用至相同的裝置。 如果由系統管理員設定,用戶可以將其 MAM 註冊變更為 MDM。

注意

當使用者在 Windows Home Edition 上從 MAM 升級至 MDM 時,會失去 Windows 資訊保護的存取權。 在 Windows 家用版上,我們不建議推送 MDM 原則來讓用戶升級。

若要設定 MDM 註冊的 MAM 裝置,系統管理員必須在 DMClient CSP 中設定 MDM 探索 URL。 此 URL 用於 MDM 註冊。

在將 MAM 註冊變更為 MDM 的過程中,在成功套用 MDM 原則之後,將會從裝置移除 MAM 原則。 一般而言,從裝置移除 Windows 資訊保護原則時,除非 EDP CSP RevokeOnUnenroll 設為 false,否則使用者對受 WIP 保護檔的存取權會 (選擇性抹除) 撤銷。 若要防止從 MAM 到 MDM 的註冊變更進行選擇性抹除,系統管理員必須確保:

- 組織的 MAM 和 MDM 原則都支援 Windows 信息保護。

- MAM 和 MDM 的 EDP CSP 企業識別碼都相同。

- EDP CSP RevokeOnMDMHandoff 設定為 false。

如果已針對 MDM 註冊正確設定 MAM 裝置,則 [ 僅註冊至裝置管理 ] 鏈接會顯示在 [ 設定 > 帳戶 > 存取公司或學校] 中。 用戶可以選取此連結、提供其認證,註冊將會變更為 MDM。 其 Microsoft Entra 帳戶不會受到影響。