了解應用程式控制項事件標記

Windows Defender 應用程控 (WDAC) 事件包含許多欄位,可提供實用的疑難解答資訊,以找出事件的確切意義。 本文說明一些實用事件標記的值和意義。

SignatureType

表示驗證影像的簽章類型。

| SignatureType 值 | 說明 |

|---|---|

| 0 | 未簽署或未嘗試驗證 |

| 1 | 內嵌簽章 |

| 2 | 快取簽章;CI EA 的存在表示先前已驗證過檔案 |

| 3 | 透過目錄資料庫或直接搜尋目錄驗證的快取目錄 |

| 4 | 透過目錄資料庫或直接搜尋目錄驗證的未快取目錄 |

| 5 | 使用EA成功驗證,該EA會通知 CI 該目錄要先嘗試 |

| 6 | 已驗證 AppX / MSIX 套件目錄 |

| 7 | 檔案已驗證 |

要求和驗證的簽署層級

表示驗證程式代碼的簽章層級。

| SigningLevel 值 | 說明 |

|---|---|

| 0 | 尚未檢查簽署層級 |

| 1 | 檔案未簽署,或沒有通過使用中原則的簽章 |

| 2 | 受 Windows Defender 應用程控原則信任 |

| 3 | 開發人員簽署的程序代碼 |

| 4 | Authenticode signed |

| 5 | Microsoft Store 簽署的應用程式 PPL (Protected Process Light) |

| 6 | Microsoft Store 簽署 |

| 7 | 由其產品使用 AMPPL 的反惡意代碼廠商簽署 |

| 8 | Microsoft 已簽署 |

| 11 | 僅用於簽署 .NET NGEN 編譯程式 |

| 12 | Windows 已簽署 |

| 14 | 已簽署 Windows 信賴運算基底 |

VerificationError

表示驗證失敗的原因,或成功時。

| VerificationError 值 | 說明 |

|---|---|

| 0 | 已成功驗證簽章。 |

| 1 | 檔案的哈希無效。 |

| 2 | 檔案包含共用的可寫入區段。 |

| 3 | 檔案未簽署。 |

| 4 | 已撤銷簽章。 |

| 5 | 過期的簽章。 |

| 6 | 使用不符合最低原則的弱式哈希演算法來簽署檔案。 |

| 7 | 無效的跟證書。 |

| 8 | 無法驗證簽章;泛型錯誤。 |

| 9 | 簽署時間不受信任。 |

| 10 | 在此案例中,檔案必須使用頁面哈希進行簽署。 |

| 11 | 頁面哈希不符。 |

| 12 | 無效的 PPL (Protected Process Light) 。 |

| 13 | 無效的 PP (受保護的進程) 。 |

| 14 | 簽章遺失必要的 ARM 處理器 EKU。 |

| 15 | WHQL 檢查失敗。 |

| 16 | 不符合預設原則簽署層級。 |

| 17 | 不符合自定義原則簽署層級;當簽章未針對一組 SBCP 定義的憑證進行驗證時傳回。 |

| 18 | 不符合自訂簽署層級;如果簽章無法在 UMCI 中比對 CISigners ,則傳回 。 |

| 19 | 二進位檔會根據其檔案哈希撤銷。 |

| 20 | SHA1 憑證哈希的時間戳遺失,或在弱式密碼編譯原則所定義的有效截止之後遺失。 |

| 21 | 無法通過 Windows Defender 應用程控原則。 |

| 22 | 未隔離的使用者模式 (IUM) ) 簽署;表示嘗試將標準 Windows 二進位檔載入 VBS () trustlet 的虛擬化型安全性。 |

| 23 | 無效的影像哈希。 此錯誤可能表示檔案損毀或檔案簽章發生問題。 使用橢圓曲線密碼編譯 (ECC) 的簽章,例如ECDSA,會傳回此 VerificationError。 |

| 24 | 不允許正式發行前小眾測試版根目錄;表示嘗試在生產OS上執行正式發行前小眾測試版簽署的程序代碼。 |

| 25 | 反速查原則違規。 |

| 26 | WADC 原則明確拒絕。 |

| 27 | 簽署鏈結似乎遭到竄改/無效。 |

| 28 | 資源頁面哈希不符。 |

原則啟用事件選項

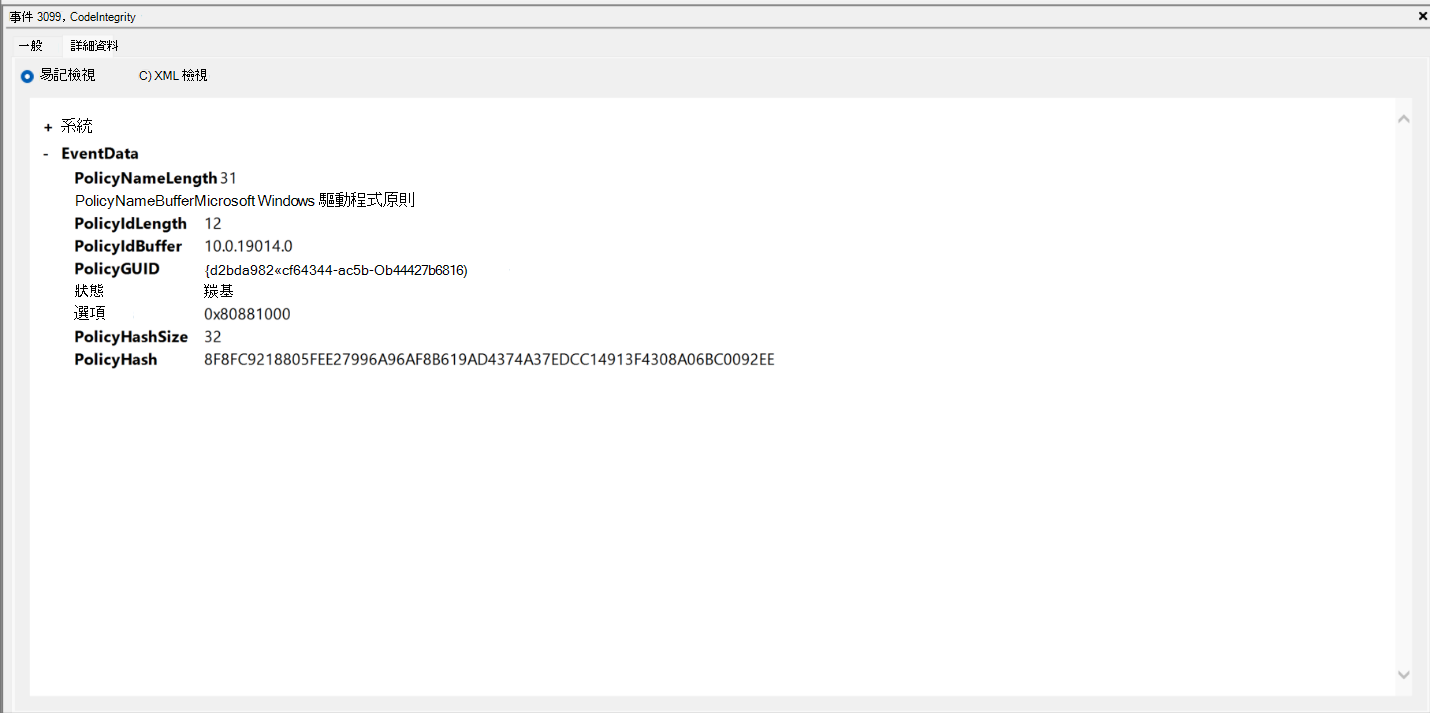

應用程式控制原則規則選項值可以衍生自 [詳細數據] 區段中的 [選項] 字段,以成功啟 用原則事件。 若要剖析值,請先將十六進位值轉換成二進位。 若要衍生和剖析這些值,請遵循下列工作流程。

- Access 事件查看器。

- 存取程式代碼完整性 3099 事件。

- 存取詳細數據窗格。

- 識別 [選項] 欄位中所列的十六進位程序代碼。

- 將十六進位程式代碼轉換成二進位。

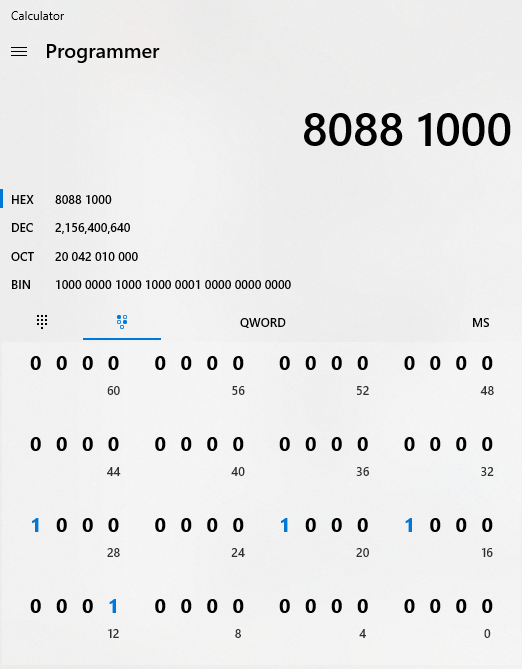

如需將十六進位轉換成二進位的簡單解決方案,請遵循下列步驟:

- 開啟計算機應用程式。

- 選取功能表圖示。

- 選 取 [程序設計人員 模式]。

- 選 取 [HEX]。

- 輸入您的十六進位程序代碼。 例如,

80881000。 - 切換至 位切換鍵盤。

此檢視會以二進位形式提供十六進位程序代碼,並個別顯示每個位位址。 位位址從右下方的 0 開始。 每個位位址都與特定事件原則規則選項相互關聯。 如果位位址的值為 1,則設定會在原則中。

接下來,使用下表中的位位址和其值來判斷每個 原則規則選項的狀態。 例如,如果位位址 16 的 值為 1,則原則中會出現 [ 啟用:稽核模式 (預設) ] 選項。 此設定表示原則處於稽核模式。

| 位位址 | 原則規則選項 |

|---|---|

| 2 | Enabled:UMCI |

| 3 | Enabled:Boot Menu Protection |

| 4 | Enabled:Intelligent Security Graph Authorization |

| 5 | Enabled:Invalidate EAs on Reboot |

| 7 | Required:WHQL |

| 10 | Enabled:Allow Supplemental Policies |

| 11 | Disabled:Runtime FilePath Rule Protection |

| 13 | Enabled:Revoked Expired As Unsigned |

| 16 | Enabled:Audit Mode (Default) |

| 17 | Disabled:Flight Signing |

| 18 | Enabled:Inherit Default Policy |

| 19 | Enabled:Unsigned System Integrity Policy (Default) |

| 20 | Enabled:Dynamic Code Security |

| 21 | Required:EV Signers |

| 22 | Enabled:Boot Audit on Failure |

| 23 | Enabled:Advanced Boot Options Menu |

| 24 | Disabled:Script Enforcement |

| 25 | Required:Enforce Store Applications |

| 27 | Enabled:Managed Installer |

| 28 | Enabled:Update Policy No Reboot |

Windows 信任的 Microsoft 根 CA

此規則表示信任由鏈結至此根 CA 的憑證所簽署的任何專案。

| 根標識碼 | 根名稱 |

|---|---|

| 0 | 無 |

| 1 | 不明 |

| 2 | Self-Signed |

| 3 | Microsoft Authenticode (tm) Root Authority |

| 4 | Microsoft Product Root 1997 |

| 5 | Microsoft Product Root 2001 |

| 6 | Microsoft Product Root 2010 |

| 7 | Microsoft Standard Root 2011 |

| 8 | Microsoft Code Verification Root 2006 |

| 9 | Microsoft Test Root 1999 |

| 10 | Microsoft Test Root 2010 |

| 11 | Microsoft DMD Test Root 2005 |

| 12 | Microsoft DMDRoot 2005 |

| 13 | Microsoft DMD Preview Root 2005 |

| 14 | Microsoft Flight Root 2014 |

| 15 | Microsoft 第三方 Marketplace 根目錄 |

| 16 | Microsoft ECC Testing Root CA 2017 |

| 17 | Microsoft ECC Development Root CA 2018 |

| 18 | Microsoft ECC Product Root CA 2018 |

| 19 | Microsoft ECC Devices Root CA 2017 |

就已知的根目錄而言,憑證的 TBS 哈希會模擬到 Windows Defender 應用程控的程式代碼中。 例如,它們不需要在原則檔案中列為 TBS 哈希。

狀態值

表示用來傳達系統資訊的值。 它們有四種類型:成功值、資訊值、警告值和錯誤值。 如需常見使用方式詳細數據的相關信息,請參閱 NTSATUS 。

意見反應

即將登場:在 2024 年,我們將逐步淘汰 GitHub 問題作為內容的意見反應機制,並將它取代為新的意見反應系統。 如需詳細資訊,請參閱:https://aka.ms/ContentUserFeedback。

提交並檢視相關的意見反應