استيراد تكوينات الحماية من الاستغلال وتصديرها ونشرها

ينطبق على:

هل تريد تجربة Defender لنقطة النهاية؟ التسجيل للحصول على إصدار تجريبي مجاني.

تساعد الحماية من الاستغلال على حماية الأجهزة من البرامج الضارة التي تستخدم عمليات الاستغلال للانتشار والإصابة. وهو يتألف من عدد من عوامل التخفيف التي يمكن تطبيقها إما على مستوى نظام التشغيل أو على مستوى التطبيق الفردي.

يمكنك استخدام تطبيق أمان Windows أو PowerShell لإنشاء مجموعة من عوامل التخفيف (المعروفة باسم التكوين). يمكنك بعد ذلك تصدير هذا التكوين كملف XML ومشاركته مع أجهزة متعددة على شبكتك. وبعد ذلك، يكون لديهم جميعاً نفس مجموعة إعدادات التخفيف.

إنشاء وتصدير ملف التكوين

قبل تصدير ملف التكوين، تحتاج إلى التأكد من أن لديك الإعدادات الصحيحة. أولاً، قم بتكوين الحماية من الاستغلال على جهاز واحد مخصص. راجع تخصيص الحماية من الاستغلال لمزيد من المعلومات حول تكوين عوامل التخفيف.

عندما تقوم بتكوين الحماية من الاستغلال إلى الحالة التي تريدها (بما في ذلك التخفيف على مستوى النظام وعلى مستوى التطبيق)، يمكنك تصدير الملف باستخدام إما تطبيق أمان Windows أو PowerShell.

استخدم تطبيق أمان Windows لتصدير ملف التكوين

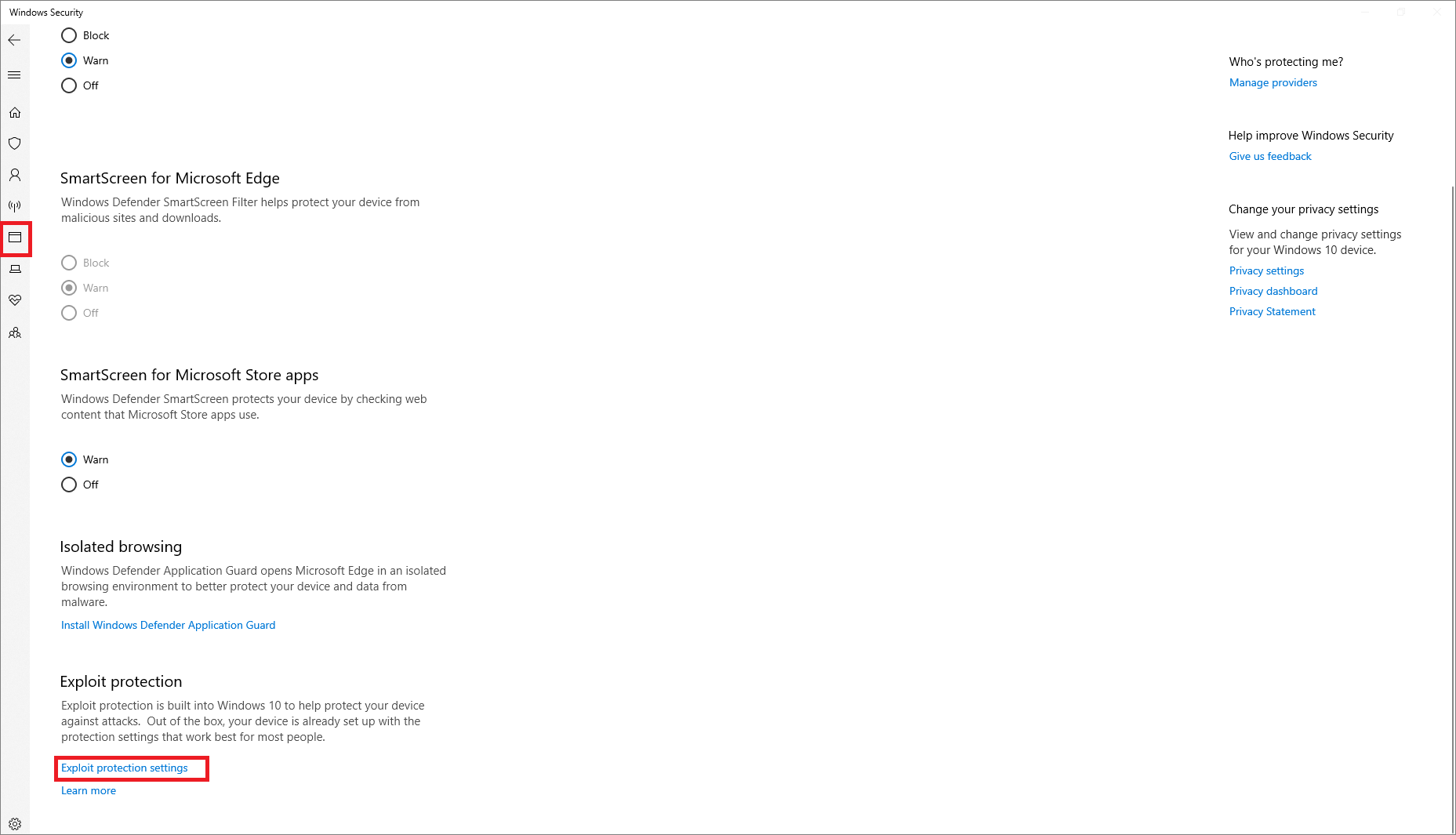

افتح تطبيق أمان Windows عن طريق تحديد أيقونة الدرع في شريط المهام. أو ابحث في قائمة البدء عن أمان Windows.

حدد لوحة التحكم في التطبيق والمستعرض (أو أيقونة التطبيق على شريط القوائم الأيمن) ثم حدد إعدادات الحماية من الهجمات:

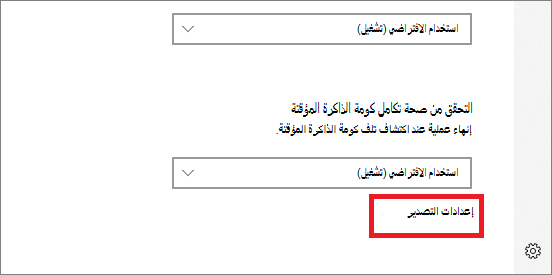

في الجزء السفلي من قسم الحماية من الاستغلال، حدد إعدادات التصدير. اختر مكان واسم ملف XML حيث تريد حفظ التكوين.

هام

إذا كنت تريد استخدام التكوين الافتراضي، فاستخدم الإعدادات "تشغيل افتراضياً" بدلاً من "استخدام الافتراضي (تشغيل)" لتصدير الإعدادات بشكل صحيح على ملف XML.

ملاحظة

عند تصدير الإعدادات، يتم حفظ جميع الإعدادات لكل من عمليات التخفيف على مستوى التطبيق ومستوى النظام. هذا يعني أنك لست بحاجة إلى تصدير ملف من أقسام إعدادات النظام وإعدادات البرنامج (أي من القسمين سيصدر جميع الإعدادات).

استخدام PowerShell لتصدير ملف التكوين

اكتب PowerShell في قائمة البدء، وانقر بزر الماوس الأيمن فوق Windows PowerShell وحدد تشغيل كمسؤول.

أدخل أمر cmdlet التالي:

Get-ProcessMitigation -RegistryConfigFilePath filename.xmlقم بتغيير

filenameإلى أي اسم أو مكان تختاره.مثال على الأمر:

Get-ProcessMitigation -RegistryConfigFilePath C:\ExploitConfigfile.xml

هام

عند نشر التكوين باستخدام نهج المجموعة، يجب أن تكون جميع الأجهزة التي ستستخدم التكوين قادرة على الوصول إلى ملف التكوين. تأكد من وضع الملف في مكان مشترك.

قم باستيراد ملف التكوين

يمكنك استيراد ملف تكوين الحماية من الاستغلال الذي قمت بإنشائه مسبقاً. يمكنك فقط استخدام PowerShell لاستيراد ملف التكوين.

بعد الاستيراد، سيتم تطبيق الإعدادات على الفور ويمكن مراجعتها في تطبيق أمان Windows.

استخدام PowerShell لاستيراد ملف التكوين

اكتب PowerShell في قائمة البدء، وانقر بزر الماوس الأيمن فوق Windows PowerShell وحدد تشغيل كمسؤول.

أدخل أمر cmdlet التالي:

Set-ProcessMitigation -PolicyFilePath filename.xmlقم بتغيير

filenameإلى مكان واسم ملف XML للحماية من الاستغلال.مثال على الأمر:

Set-ProcessMitigation -PolicyFilePath C:\ExploitConfigfile.xml

هام

تأكد من استيراد ملف تكوين تم إنشاؤه خصيصاً للحماية من الاستغلال.

إدارة التكوين أو نشره

يمكنك استخدام "نهج المجموعة" لنشر التكوين الذي قمت بإنشائه على أجهزة متعددة في شبكتك.

هام

عند نشر التكوين باستخدام نهج المجموعة، يجب أن تكون جميع الأجهزة التي ستستخدم التكوين قادرة على الوصول إلى ملف التكوين XML. تأكد من وضع الملف في مكان مشترك.

استخدم نهج المجموعة لتوزيع التكوين

على جهاز إدارة نهج المجموعة، افتح وحدة التحكم في إدارة نهج المجموعة وانقر بزر الماوس الأيمن فوق عنصر نهج المجموعة الذي تريد تكوينه ثم "تحرير".

في محرر إدارة نهج المجموعة، انتقل إلى تكوين الكمبيوتر وحدد القوالب الإدارية.

قم بتوسيع الشجرة إلى مكونات> Windows Microsoft Defender الحماية من استغلال الحماية>من الهجمات.

انقر نقراً مزدوجاً فوق استخدام مجموعة شائعة من إعدادات الحماية من الاستغلال واضبط الخيار على ممكّن.

في قسم "الخيارات:"، أدخل موقع واسم ملف تكوين حماية الاستغلال الذي تريد استخدامه، كما هو الحال في الأمثلة التالية:

C:\MitigationSettings\Config.XML\\Server\Share\Config.xmlhttps://localhost:8080/Config.xmlC:\ExploitConfigfile.xml

حدد موافق وانشر GPO المحدث كما تفعل عادة.

راجع أيضًا

- حماية الأجهزة من استغلالها

- تقييم الحماية من الهجمات

- تمكين الحماية من استغلال

- تكوين عمليات تخفيف مخاطر الهجمات والتدقيق فيها

تلميح

هل تريد معرفة المزيد؟ Engage مع مجتمع أمان Microsoft في مجتمعنا التقني: Microsoft Defender لنقطة النهاية Tech Community.