الخطوة 4. حماية الأجهزة

للمساعدة في حماية الأجهزة (نقاط النهاية) من جزء الوصول الأولي من هجوم برامج الفدية الضارة:

- نشر Intune كموفر لإدارة الأجهزة المحمولة (MDM) وإدارة تطبيقات المحمول (MAM) لأجهزتك وتسجيل الأجهزة المملوكة لمؤسستك.

- تنفيذ نهج الوصول إلى الهوية العامة والجهاز للتحقق من صحة بيانات اعتماد حساب المستخدم وفرض متطلبات سلامة الجهاز والامتثال.

- تمكين حماية الشبكة في Microsoft Defender لنقطة النهاية Microsoft Defender XDR.

- قم بتكوين الموقع وتنزيل التحقق من التطبيق والتحقق من الملفات في Microsoft Defender SmartScreen لحظرها أو تحذيرها.

- تمكين Microsoft Defender فحص برنامج الحماية من الفيروسات للملفات والمرفقات التي تم تنزيلها.

- تعيين مستوى أمان سطح المكتب البعيد إلى TLS في Microsoft Defender لنقطة النهاية Microsoft Defender XDR.

Windows 11 أو 10 أجهزة

للمساعدة في الحماية من جزء الحركة الجانبية من هجوم من جهاز Windows 11 أو 10:

- قم بتشغيل جدار حماية Microsoft Defender.

- تحديث تعريفات برنامج الحماية من الفيروسات Microsoft Defender.

لتقليل تأثير الهجوم:

للمساعدة في الحماية من المهاجم الذي يتهرب من دفاعاتك الأمنية:

- حافظ على الحماية المقدمة من السحابة في برنامج الحماية من الفيروسات Microsoft Defender قيد التشغيل.

- استمر في تشغيل مراقبة سلوك برنامج الحماية من الفيروسات في الوقت الحقيقي Microsoft Defender.

- قم بتشغيل الحماية في الوقت الحقيقي.

- قم بتشغيل الحماية من العبث في Microsoft Defender لنقطة النهاية لمنع التغييرات الضارة على إعدادات الأمان.

للمساعدة في الحماية من المهاجم الذي ينفذ التعليمات البرمجية كجزء من هجوم:

- قم بتشغيل برنامج الحماية من الفيروسات Microsoft Defender.

- حظر مكالمات Win32 API من وحدات ماكرو Office.

- ترحيل كافة المصنفات القديمة التي تتطلب وحدات ماكرو Excel 4.0 إلى تنسيق الماكرو VBA المحدث.

- تعطيل استخدام وحدات الماكرو غير الموقعة. تأكد من توقيع جميع وحدات الماكرو الداخلية التي تحتاج إلى عمل والاستفادة من المواقع الموثوق بها لضمان عدم تشغيل وحدات ماكرو غير معروفة في بيئتك.

- أوقف وحدات ماكرو XLM أو VBA الضارة عن طريق التأكد من تشغيل فحص الماكرو لوقت التشغيل بواسطة واجهة فحص مكافحة البرامج الضارة (AMSI). يتم تشغيل هذه الميزة (ممكنة افتراضيا) إذا تم تعيين إعداد نهج المجموعة لنطاق فحص وقت تشغيل الماكرو على تمكين لكافة الملفات أو تمكين لملفات الثقة المنخفضة. احصل على أحدث ملفات قالب نهج المجموعة.

التأثير على المستخدمين وإدارة التغيير

أثناء تنفيذ هذه الحماية، قم بإجراء إدارة التغيير لما يلي:

- يمكن أن تمنع نهج الهوية ثقة معدومة الشائعة والوصول إلى الجهاز الوصول إلى المستخدمين الذين لديهم أجهزة غير متوافقة.

- قد يحذر تنزيل الملفات المستخدمين قبل التنزيل أو قد يتم حظره.

- قد لا يتم تشغيل بعض وحدات ماكرو Office أو Excel 4.0 أو XLM أو VBA.

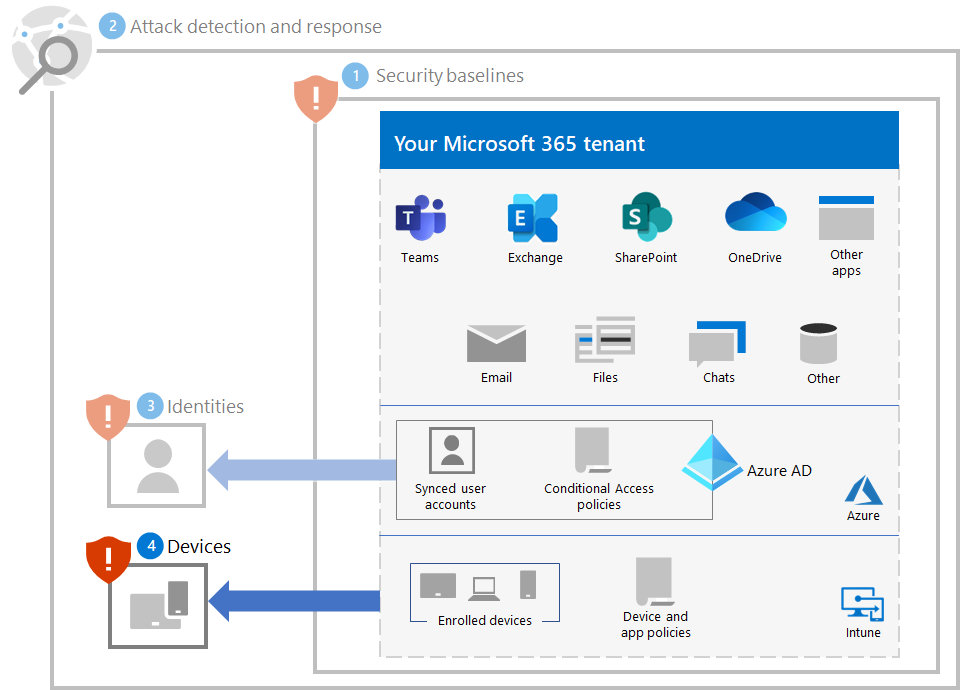

التكوين الناتج

فيما يلي حماية برامج الفدية الضارة للمستأجر الخاص بك للخطوات 1-4.

الخطوة التالية

تابع الخطوة 5 لحماية المعلومات في مستأجر Microsoft 365.

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ