الخطوة 5. حماية المعلومات

نظرا لأن مهاجمي برامج الفدية الضارة سينظرون أيضا إلى بياناتك المحلية الموجودة على الملفات وقاعدة البيانات وأنواع أخرى من الخوادم، فإن إحدى أفضل الطرق لحماية تلك البيانات هي ترحيلها إلى مستأجر Microsoft 365. بمجرد الوصول إليها، يمكن حمايتها من خلال ميزات التخفيف والاسترداد المضمنة مثل تعيين الإصدار و سلة المحذوفات واستعادة الملفات.

لتوفير حماية إضافية للمعلومات الحساسة في مستأجر Microsoft 365 الخاص بك:

- حدد موقع معلوماتك الحساسة.

- تنفيذ أذونات صارمة والقضاء على الوصول الواسع (على سبيل المثال، منع عدد كبير جدا من المستخدمين من الحصول على إمكانات الكتابة والتحرير والحذف).

- حماية معلوماتك الحساسة.

ملاحظة

للحصول على إرشادات توزيع مفصلة لحماية المعلومات في مستأجر Microsoft 365، راجع نشر حماية المعلومات للوائح خصوصية البيانات. على الرغم من أنه مخصص للوائح خصوصية البيانات، فإن الكثير من الإرشادات ينطبق أيضا على حماية برامج الفدية الضارة.

تحديد موقع معلوماتك الحساسة

المهمة الأولى هي تحديد أنواع ومواقع المعلومات الحساسة في المستأجر الخاص بك، والتي يمكن أن تتضمن الأنواع التالية:

- الحساسه

- الملكية أو الملكية الفكرية

- منظمة، مثل هذه اللوائح الإقليمية التي تحدد حماية معلومات التعريف الشخصية (PII)

- خطط استرداد تكنولوجيا المعلومات

لكل نوع من المعلومات الحساسة، حدد ما يلي:

استخدام المعلومات لمؤسستك

مقياس نسبي لقيمتها النقدية إذا تم الاحتفاظ بها للفدية (مثل عالية ومتوسطة ومنخفضة)

موقعه الحالي، مثل مجلد OneDrive أو SharePoint أو مكان التعاون مثل فريق Microsoft Teams

الأذونات الحالية، والتي تتكون من:

حسابات المستخدمين الذين لديهم حق الوصول

الإجراءات المسموح بها لكل حساب لديه حق الوصول

تنفيذ أذونات صارمة للمواقع ذات المعلومات الحساسة

يستخدم تنفيذ الأذونات الصارمة داخل مستأجر Microsoft 365 مبدأ الامتياز الأقل للمواقع وأماكن الاتصالات، والذي عادة ما يكون في Microsoft 365 مجلدات OneDrive ومواقع SharePoint ومجلداته وفرقه.

على الرغم من أنه من الأسهل إنشاء مواقع تخزين الملفات أو الفرق ذات الوصول الواسع (مثل الإعداد الافتراضي لكل شخص في مؤسستك)، للحصول على معلومات حساسة، يجب أن تقتصر حسابات المستخدمين المسموح بها والإجراءات المسموح بها على الحد الأدنى المطلوب لتلبية متطلبات التعاون والعمل.

بمجرد أن يتسلل مهاجم برامج الفدية الضارة إلى المستأجر الخاص بك، يحاول تصعيد امتيازاته عن طريق المساس ببيانات اعتماد حسابات المستخدمين ذات نطاقات أوسع من الأذونات عبر المستأجر الخاص بك، مثل حسابات دور المسؤول أو حسابات المستخدمين التي لديها حق الوصول إلى المعلومات الحساسة.

استنادا إلى سلوك المهاجم النموذجي هذا، هناك مستويان من الصعوبة للمهاجم:

- منخفضه: يمكن للمهاجم استخدام حساب منخفض الأذونات واكتشاف معلوماتك الحساسة بسبب الوصول الواسع في جميع أنحاء المستأجر الخاص بك.

- اعلي: لا يمكن للمهاجم استخدام حساب منخفض الأذونات واكتشاف معلوماتك الحساسة بسبب الأذونات الصارمة. يجب عليهم تصعيد أذوناتهم عن طريق تحديد بيانات اعتماد حساب لديه حق الوصول إلى موقع يحتوي على معلومات حساسة ثم المساس بها، ولكن بعد ذلك قد يكون قادرا على القيام بمجموعة محدودة من الإجراءات.

للحصول على معلومات حساسة، يجب أن تجعل مستوى الصعوبة مرتفعا قدر الإمكان.

يمكنك التأكد من أذونات صارمة في المستأجر الخاص بك باستخدام الخطوات التالية:

- من الجهد المبذول لتحديد موقع معلوماتك الحساسة، راجع أذونات مواقع المعلومات الحساسة.

- تنفيذ أذونات صارمة للمعلومات الحساسة أثناء تلبية متطلبات التعاون والعمل وإعلام المستخدمين المتأثرين.

- قم بإجراء إدارة التغيير للمستخدمين بحيث يتم إنشاء المواقع المستقبلية للمعلومات الحساسة وصيانتها بأذونات صارمة.

- تدقيق المواقع ومراقبتها للحصول على معلومات حساسة لضمان عدم منح أذونات واسعة.

راجع إعداد مشاركة الملفات الآمنة والتعاون مع Microsoft Teams للحصول على إرشادات مفصلة. مثال على مكان الاتصال والتعاون مع أذونات صارمة للمعلومات الحساسة هو فريق مع عزل أمني.

حماية معلوماتك الحساسة

لحماية معلوماتك الحساسة في حالة حصول مهاجم برامج الفدية الضارة على حق الوصول إليها:

استخدم الوصول المتحكم به إلى المجلدات لجعل تعديل البيانات في المجلدات الخاضعة للرقابة أكثر صعوبة على التطبيقات غير المصرح بها.

استخدم أوصاف حماية البيانات في Microsoft Purview والحساسية وطبقها على المعلومات الحساسة. يمكن تكوين أوصاف الحساسية للتشفير الإضافي والأذونات باستخدام حسابات المستخدمين المحددة والإجراءات المسموح بها. لن يكون الملف المسمى بهذا النوع من وصف الحساسية الذي تم حذفه من المستأجر الخاص بك قابلا للاستخدام إلا لحساب مستخدم محدد في التسمية.

استخدم Microsoft Purview Data Loss Prevention (DLP) للكشف عن المشاركة الخطرة أو غير المقصودة أو غير المناسبة للبيانات التي تحتوي على معلومات شخصية أو سرية وتحذيفها وحظرها، داخليا وخارجيا.

استخدم Microsoft Defender for Cloud Apps لحظر تنزيلات المعلومات الحساسة مثل الملفات. يمكنك أيضا استخدام نهج الكشف عن الحالات الشاذة ل Defender for Cloud Apps للكشف عن معدل مرتفع لتحميلات الملفات أو أنشطة حذف الملفات.

التأثير على المستخدمين وإدارة التغيير

يمكن أن تؤدي التغييرات الإدارية على الأذونات الواسعة إلى حرمان المستخدمين من الوصول أو عدم القدرة على تنفيذ بعض الإجراءات.

بالإضافة إلى ذلك، لحماية المعلومات الحساسة في مستأجر Microsoft 365، قم بتدريب المستخدمين على:

- إنشاء أماكن الاتصال والتعاون بأذونات صارمة (الحد الأدنى لمجموعة حسابات المستخدمين للوصول والحد الأدنى من الإجراءات المسموح بها لكل حساب).

- تطبيق أوصاف الحساسية المناسبة على المعلومات الحساسة.

- استخدم الوصول المتحكم به إلى المجلدات.

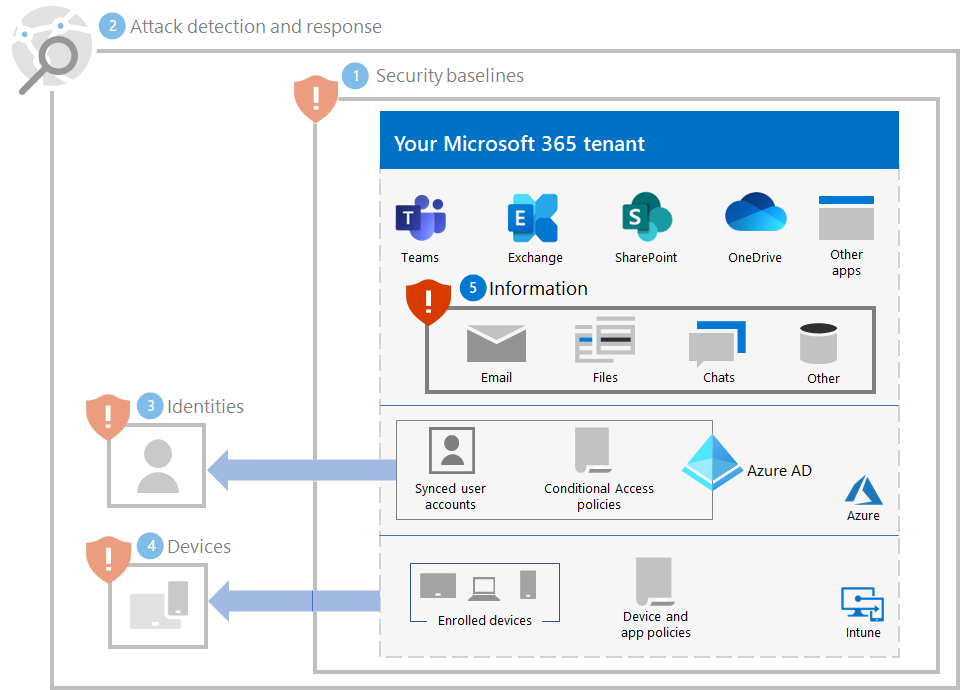

التكوين الناتج

فيما يلي حماية برامج الفدية الضارة للمستأجر الخاص بك للخطوات 1-5.

موارد برامج الفدية الضارة الإضافية

المعلومات الرئيسية من Microsoft:

- التهديد المتزايد لبرامج الفدية الضارة، منشور مدونة Microsoft On the Issues في 20 يوليو 2021

- برامج الفدية الضارة التي يديرها الإنسان

- نشر الوقاية من برامج الفدية الضارة بسرعة

- 2021 تقرير الدفاع الرقمي من Microsoft (راجع الصفحات 10-19)

- برامج الفدية الضارة: تقرير تحليلات التهديدات المنتشرة والمستمرة في مدخل Microsoft Defender

- نهج برامج الفدية الضارة (DART) لفريق الكشف والاستجابة من Microsoft وأفضل الممارساتودراسة الحالة

Microsoft 365:

- زيادة مرونة برامج الفدية الضارة إلى أقصى حد باستخدام Azure وMicrosoft 365

- أدلة مبادئ الاستجابة لحوادث برامج الفدية الضارة

- الحماية من البرامج الضارة وبرامج الفدية الضارة

- حماية جهاز الكمبيوتر Windows 10 من برامج الفدية الضارة

- التعامل مع برامج الفدية الضارة في SharePoint Online

- تقارير تحليلات المخاطر لبرامج الفدية الضارة في مدخل Microsoft Defender

Microsoft Defender XDR:

Microsoft Azure:

- Azure Defenses لهجمات برامج الفدية الضارة

- زيادة مرونة برامج الفدية الضارة إلى أقصى حد باستخدام Azure وMicrosoft 365

- خطة النسخ الاحتياطي والاستعادة للحماية من برامج الفدية الضارة

- المساعدة في الحماية من برامج الفدية الضارة باستخدام Microsoft Azure Backup (فيديو مدته 26 دقيقة)

- التعافي من اختراق الهوية النظامية

- الكشف المتقدم عن الهجمات متعددة المراحل في Microsoft Sentinel

- الكشف عن الاندماج لبرامج الفدية الضارة في Microsoft Sentinel

Microsoft Defender for Cloud Apps:

منشورات مدونة فريق أمان Microsoft:

3 خطوات لمنع برامج الفدية الضارة والتعافي منها (سبتمبر 2021)

دليل لمكافحة برامج الفدية الضارة التي يديرها الإنسان: الجزء الأول (سبتمبر 2021)

الخطوات الرئيسية حول كيفية قيام فريق الكشف والاستجابة من Microsoft (DART) بإجراء تحقيقات في حوادث برامج الفدية الضارة.

دليل لمكافحة برامج الفدية الضارة التي يديرها الإنسان: الجزء 2 (سبتمبر 2021)

التوصيات وأفضل الممارسات.

المرونة من خلال فهم مخاطر الأمان عبر الإنترنت: الجزء 4 - التنقل في التهديدات الحالية (مايو 2021)

راجع قسم برامج الفدية الضارة .

هجمات برامج الفدية الضارة التي يديرها الإنسان: كارثة يمكن الوقاية منها (مارس 2020)

يتضمن تحليلات سلسلة الهجوم للهجمات الفعلية.

استجابة برامج الفدية الضارة - للدفع أو عدم الدفع؟ (ديسمبر 2019)

نورسك هيدرو يستجيب لهجوم برامج الفدية الضارة بالشفافية (ديسمبر 2019)

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ