نشر الحماية من برامج الفدية الضارة لمستأجر Microsoft 365 الخاص بك

برامج الفدية الضارة هي نوع من هجمات الابتزاز التي تدمر الملفات والمجلدات أو تشفرها، مما يمنع الوصول إلى البيانات الهامة. تنتشر برامج الفدية الضارة للسلع الأساسية عادة مثل الفيروس الذي يصيب الأجهزة ويتطلب فقط معالجة البرامج الضارة. برامج الفدية الضارة التي يديرها الإنسان هي نتيجة هجوم نشط من قبل مجرمي الإنترنت الذين يتسللون إلى البنية التحتية المحلية أو السحابية لت تكنولوجيا المعلومات في المؤسسة، ويرفعون امتيازاتهم، وينشرون برامج الفدية الضارة إلى البيانات الهامة.

بمجرد اكتمال الهجوم، يطلب المهاجم أموالا من الضحايا مقابل الملفات المحذوفة، أو مفاتيح فك التشفير للملفات المشفرة، أو وعدا بعدم إصدار بيانات حساسة إلى الويب المظلم أو الإنترنت العام. يمكن أيضا استخدام برامج الفدية الضارة التي يديرها الإنسان لإيقاف تشغيل الأجهزة أو العمليات الهامة، مثل تلك اللازمة للإنتاج الصناعي، أو إيقاف العمليات التجارية العادية حتى يتم دفع الفدية وتصحيح الضرر، أو تقوم المؤسسة بمعالجة الضرر نفسه.

يمكن أن يكون هجوم برامج الفدية الضارة الذي يديره الإنسان كارثيا للشركات من جميع الأحجام ويصعب تنظيفه، مما يتطلب إخلاءا كاملا من الخصم للحماية من الهجمات المستقبلية. على عكس برامج الفدية الضارة للسلع الأساسية، يمكن أن تستمر برامج الفدية الضارة التي يديرها الإنسان في تهديد عمليات الشركات بعد طلب الفدية الأولي.

ملاحظة

يفترض هجوم برامج الفدية الضارة على مستأجر Microsoft 365 أن المهاجم لديه بيانات اعتماد صالحة لحساب المستخدم للمستأجر ولديه حق الوصول إلى جميع الملفات والموارد المسموح بها لحساب المستخدم. سيتعين على المهاجم الذي ليس لديه أي بيانات اعتماد صالحة لحساب المستخدم فك تشفير البيانات الثابتة التي تم تشفيرها بواسطة التشفير الافتراضي والمحسن من Microsoft 365. لمزيد من المعلومات، راجع نظرة عامة على التشفير وإدارة المفاتيح.

لمزيد من المعلومات حول الحماية من برامج الفدية الضارة عبر منتجات Microsoft، راجع موارد برامج الفدية الضارة الإضافية هذه.

الأمان في السحابة هو شراكة

أمان خدمات Microsoft السحابية الخاصة بك هو شراكة بينك وبين Microsoft:

- تم بناء خدمات Microsoft السحابية على أساس من الثقة والأمان. توفر لك Microsoft عناصر التحكم في الأمان والقدرات لمساعدتك في حماية بياناتك وتطبيقاتك.

- أنت تملك بياناتك وهوياتك ومسؤولية حمايتها وأمان مواردك المحلية وأمان مكونات السحابة التي تتحكم فيها.

من خلال الجمع بين هذه الإمكانات والمسؤوليات، يمكننا توفير أفضل حماية ضد هجوم برامج الفدية الضارة.

قدرات التخفيف من برامج الفدية الضارة واستردادها المتوفرة مع Microsoft 365

يمكن لمهاجم برامج الفدية الضارة الذي تسلل إلى مستأجر Microsoft 365 احتجاز مؤسستك للحصول على فدية عن طريق:

- حذف الملفات أو البريد الإلكتروني

- تشفير الملفات في مكانها

- نسخ الملفات خارج المستأجر (النقل غير المصرح للبيانات)

ومع ذلك، يحتوي Microsoft 365 خدمات الإنترنت على العديد من القدرات وعناصر التحكم المضمنة لحماية بيانات العملاء من هجمات برامج الفدية الضارة. توفر الأقسام التالية ملخصا. لمزيد من التفاصيل حول كيفية حماية Microsoft لبيانات العملاء والبرامج الضارة وحماية برامج الفدية الضارة في Microsoft 365.

ملاحظة

يفترض هجوم برامج الفدية الضارة على مستأجر Microsoft 365 أن المهاجم لديه بيانات اعتماد صالحة لحساب المستخدم للمستأجر ولديه حق الوصول إلى جميع الملفات والموارد المسموح بها لحساب المستخدم. سيتعين على المهاجم الذي ليس لديه أي بيانات اعتماد صالحة لحساب المستخدم فك تشفير البيانات الثابتة التي تم تشفيرها بواسطة التشفير الافتراضي والمحسن من Microsoft 365. لمزيد من المعلومات، راجع نظرة عامة على التشفير وإدارة المفاتيح.

حذف الملفات أو البريد الإلكتروني

الملفات الموجودة في SharePoint OneDrive for Business محمية بواسطة:

الاصدارات

يحتفظ Microsoft 365 بحد أدنى 500 إصدار من ملف بشكل افتراضي ويمكن تكوينه للاحتفاظ بالمزيد.

لتقليل العبء على الأمان وموظفي مكتب المساعدة، قم بتدريب المستخدمين على كيفية استعادة الإصدارات السابقة من الملفات.

سلة المحذوفات

إذا قامت برامج الفدية الضارة بإنشاء نسخة مشفرة جديدة من الملف وحذف الملف القديم، فلدي العملاء 93 يوما لاستعادته من سلة المحذوفات. بعد 93 يوما، هناك نافذة مدتها 14 يوما حيث لا يزال بإمكان Microsoft استرداد البيانات.

لتقليل العبء على موظفي الأمان والمساعدة، قم بتدريب المستخدمين على كيفية استعادة الملفات من سلة المحذوفات.

-

حل استرداد كامل للخدمة الذاتية ل SharePoint وOneDrive يسمح للمسؤولين والمستخدمين باستعادة الملفات من أي وقت خلال آخر 30 يوما.

لتقليل العبء على موظفي الأمان ومساعدي تكنولوجيا المعلومات، قم بتدريب المستخدمين على استعادة الملفات.

بالنسبة لملفات OneDrive وSharePoint، يمكن لشركة Microsoft العودة إلى نقطة زمنية سابقة لمدة تصل إلى 14 يوما إذا تعرضت لهجوم جماعي.

البريد الإلكتروني محمي من خلال:

استرداد عنصر واحد واستبقاء علبة البريد، حيث يمكنك استرداد العناصر في علبة بريد عند الحذف السابق لأوانه غير المقصود أو الضار. يمكنك التراجع عن رسائل البريد المحذوفة في غضون 14 يوما بشكل افتراضي، قابلة للتكوين حتى 30 يوما.

تسمح لك نهج الاستبقاء بالاحتفاظ بنسخ غير قابلة للتغيير من البريد الإلكتروني لفترة الاستبقاء المكونة.

تشفير الملفات في مكانها

كما هو موضح سابقا، تتم حماية الملفات الموجودة في SharePoint OneDrive for Business من التشفير الضار باستخدام:

- الاصدارات

- سلة المحذوفات

- مكتبة الاحتفاظ

للحصول على تفاصيل إضافية، راجع التعامل مع تلف البيانات في Microsoft 365.

نسخ الملفات خارج المستأجر

يمكنك منع مهاجم برامج الفدية الضارة من نسخ الملفات خارج المستأجر الخاص بك باستخدام:

نهج تفادي فقدان البيانات في Microsoft Purview (DLP)

الكشف عن المشاركة الخطرة أو غير المقصودة أو غير المناسبة للبيانات التي تحتوي على:

المعلومات الشخصية مثل معلومات التعريف الشخصية (PII) للامتثال للوائح الخصوصية الإقليمية.

معلومات المؤسسة السرية استنادا إلى أوصاف الحساسية.

Microsoft Defender for Cloud Apps

حظر تنزيلات المعلومات الحساسة مثل الملفات.

يمكنك أيضا استخدام نهج الجلسة ل Defender for Cloud Apps Conditional Access App Control لمراقبة تدفق المعلومات بين المستخدم والتطبيق في الوقت الفعلي.

ما هو في هذا الحل

يرشدك هذا الحل من خلال نشر ميزات الحماية والتخفيف من المخاطر في Microsoft 365 والتكوينات والعمليات المستمرة لتقليل قدرة مهاجم برامج الفدية الضارة على استخدام البيانات الهامة في مستأجر Microsoft 365 والاحتفاظ بمؤسستك للحصول على فدية.

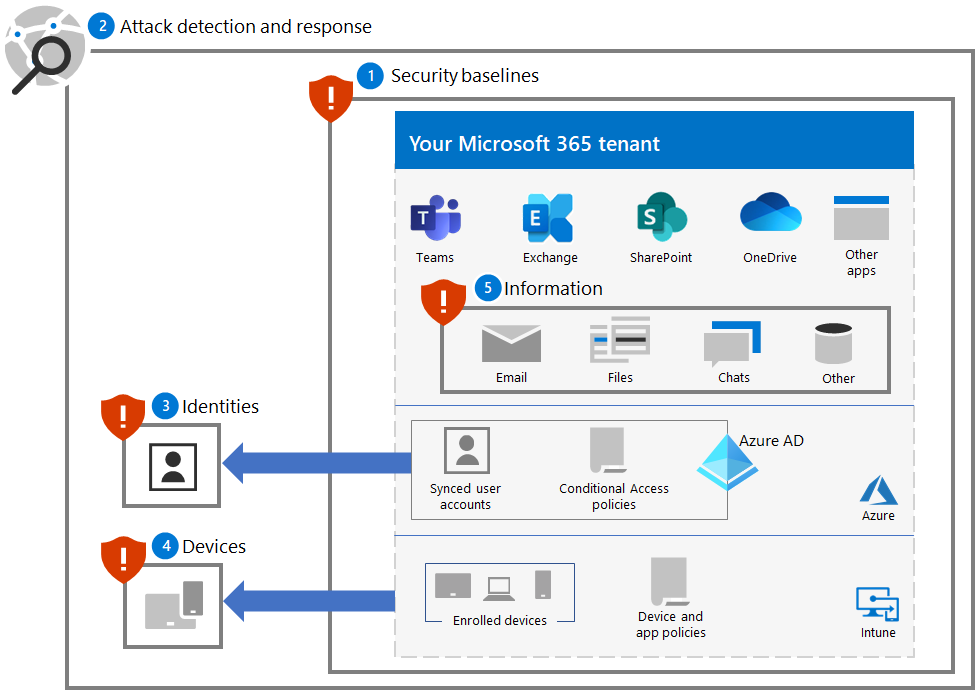

الخطوات الواردة في هذا الحل هي:

فيما يلي الخطوات الخمس للحل المنشور لمستأجر Microsoft 365.

يستخدم هذا الحل مبادئ ثقة معدومة:

- تحقق بشكل صريح: المصادقة والتخويل دائما استنادا إلى جميع نقاط البيانات المتوفرة.

- استخدام الوصول الأقل امتيازا: تقييد وصول المستخدم باستخدام Just-In-Time و Just-Enough-Access (JIT/JEA)، والنهج التكيفية المستندة إلى المخاطر، وحماية البيانات.

- افترض حدوث خرق: تقليل نصف قطر الانفجار والوصول إلى المقطع. تحقق من التشفير الشامل واستخدم التحليلات للحصول على الرؤية، ودفع الكشف عن التهديدات، وتحسين الدفاعات.

على عكس الوصول التقليدي إلى الإنترانت، الذي يثق في كل شيء خلف جدار حماية المؤسسة، يعامل ثقة معدومة كل تسجيل دخول ووصول كما لو أنه نشأ من شبكة غير خاضعة للرقابة، سواء كان خلف جدار حماية المؤسسة أو على الإنترنت. يتطلب ثقة معدومة حماية الشبكة والبنية الأساسية والهويات ونقاط النهاية والتطبيقات والبيانات.

إمكانات وميزات Microsoft 365

لحماية مستأجر Microsoft 365 من هجوم برامج الفدية الضارة، استخدم إمكانات وميزات Microsoft 365 هذه لهذه الخطوات في الحل.

1. أساس الأمان

| القدرة أو الميزة | الوصف | يساعد... | الترخيص |

|---|---|---|---|

| Microsoft Secure Score | يقيس الوضع الأمني لمستأجر Microsoft 365. | تقييم تكوين الأمان الخاص بك واقتراح التحسينات. | Microsoft 365 E3 أو Microsoft 365 E5 |

| قواعد تقليل الأجزاء المعرضة للهجوم | يقلل من ثغرة مؤسستك في الهجمات الإلكترونية باستخدام مجموعة متنوعة من إعدادات التكوين. | حظر النشاط المشبوه والمحتوى المعرض للخطر. | Microsoft 365 E3 أو Microsoft 365 E5 |

| إعدادات البريد الإلكتروني في Exchange | تمكين الخدمات التي تقلل من ثغرة مؤسستك في الهجوم المستند إلى البريد الإلكتروني. | منع الوصول الأولي إلى المستأجر الخاص بك من خلال التصيد الاحتيالي والهجمات الأخرى المستندة إلى البريد الإلكتروني. | Microsoft 365 E3 أو Microsoft 365 E5 |

| إعدادات Microsoft Windows وMicrosoft Edge Microsoft 365 Apps للمؤسسة | يوفر تكوينات أمان قياسية في الصناعة معروفة على نطاق واسع ومختبرة جيدا. | منع الهجمات من خلال Windows و Edge و Microsoft 365 Apps ل Enterprise. | Microsoft 365 E3 أو Microsoft 365 E5 |

2. الكشف والاستجابة

| القدرة أو الميزة | الوصف | يساعد في الكشف عن... | الترخيص |

|---|---|---|---|

| Microsoft Defender XDR | يجمع بين الإشارات وينسق القدرات في حل واحد. تمكين محترفي الأمان من تجميع إشارات التهديد معا وتحديد النطاق الكامل وتأثير التهديد. أتمتة الإجراءات لمنع الهجوم أو إيقافه والشفاء الذاتي لعلب البريد ونقاط النهاية وهويات المستخدم المتأثرة. |

الحوادث، وهي التنبيهات والبيانات المجمعة التي تشكل هجوما. | Microsoft 365 E5 أو Microsoft 365 E3 مع الوظيفة الإضافية الأمان في Microsoft 365 E5 |

| Microsoft Defender للهوية | يحدد التهديدات المتقدمة والهويات المخترقة والإجراءات الداخلية الضارة الموجهة إلى مؤسستك من خلال واجهة أمان مستندة إلى السحابة ويتحقق من ذلك ويستخدم إشارات Active Directory محلي خدمات المجال (AD DS). | اختراق بيانات الاعتماد لحسابات AD DS. | Microsoft 365 E5 أو Microsoft 365 E3 مع الوظيفة الإضافية الأمان في Microsoft 365 E5 |

| Microsoft Defender لـ Office 365 | يحمي مؤسستك من التهديدات الضارة التي تشكلها رسائل البريد الإلكتروني والارتباطات (عناوين URL) وأدوات التعاون. يحمي من البرامج الضارة والتصيد الاحتيالي والتزييف وأنواع الهجمات الأخرى. |

هجمات التصيد الاحتيالي. | Microsoft 365 E5 أو Microsoft 365 E3 مع الوظيفة الإضافية الأمان في Microsoft 365 E5 |

| Microsoft Defender for Endpoint | تمكين الكشف عن التهديدات المتقدمة والاستجابة لها عبر نقاط النهاية (الأجهزة). | تثبيت البرامج الضارة واختراق الجهاز. | Microsoft 365 E5 أو Microsoft 365 E3 مع الوظيفة الإضافية الأمان في Microsoft 365 E5 |

| Microsoft Entra ID Protection | أتمتة الكشف عن المخاطر المستندة إلى الهوية ومعالجتها والتحقيق في هذه المخاطر. | اختراق بيانات الاعتماد لحسابات Microsoft Entra وتصعيد الامتيازات. | Microsoft 365 E5 أو Microsoft 365 E3 مع الوظيفة الإضافية الأمان في Microsoft 365 E5 |

| Defender for Cloud Apps | وسيط أمان الوصول إلى السحابة للاكتشاف والتحقيق والإدارة عبر جميع خدمات Microsoft والخدمات السحابية التابعة لجهة خارجية. | الحركة الجانبية واختراق البيانات. | Microsoft 365 E5 أو Microsoft 365 E3 مع الوظيفة الإضافية الأمان في Microsoft 365 E5 |

3. الهويات

| القدرة أو الميزة | الوصف | يساعد على منع... | الترخيص |

|---|---|---|---|

| حماية كلمة المرور Microsoft Entra | حظر كلمات المرور من قائمة شائعة وإدخالات مخصصة. | تحديد كلمة مرور حساب المستخدم السحابي أو المحلي. | Microsoft 365 E3 أو Microsoft 365 E5 |

| تم فرض المصادقة متعددة العوامل (MFA) باستخدام الوصول المشروط | طلب المصادقة متعددة العوامل استنادا إلى خصائص عمليات تسجيل دخول المستخدم باستخدام نهج الوصول المشروط. | اختراق بيانات الاعتماد والوصول إليها. | Microsoft 365 E3 أو Microsoft 365 E5 |

| يتم فرض المصادقة متعددة العوامل (MFA) باستخدام الوصول المشروط المستند إلى المخاطر | طلب المصادقة متعددة العوامل استنادا إلى مخاطر تسجيل دخول المستخدم باستخدام Microsoft Entra ID Protection. | اختراق بيانات الاعتماد والوصول إليها. | Microsoft 365 E5 أو Microsoft 365 E3 مع الوظيفة الإضافية الأمان في Microsoft 365 E5 |

4. الأجهزة

لإدارة الأجهزة والتطبيقات:

| القدرة أو الميزة | الوصف | يساعد على منع... | الترخيص |

|---|---|---|---|

| Microsoft Intune | إدارة الأجهزة والتطبيقات التي تعمل عليها. | اختراق الجهاز أو التطبيق والوصول إليه. | Microsoft 365 E3 أو E5 |

بالنسبة Windows 11 أو 10 أجهزة:

| القدرة أو الميزة | الوصف | يساعد... | الترخيص |

|---|---|---|---|

| جدار حماية Microsoft Defender | يوفر جدار حماية يستند إلى المضيف. | منع الهجمات من نسبة استخدام الشبكة الواردة وغير المرغوب فيها. | Microsoft 365 E3 أو Microsoft 365 E5 |

| برنامج الحماية من الفيروسات من Microsoft Defender | يوفر الحماية من البرامج الضارة للأجهزة (نقاط النهاية) باستخدام التعلم الآلي وتحليل البيانات الضخمة وأبحاث مقاومة التهديدات المتعمقة والبنية الأساسية السحابية ل Microsoft. | منع تثبيت البرامج الضارة وتشغيلها. | Microsoft 365 E3 أو Microsoft 365 E5 |

| Microsoft Defender SmartScreen | يحمي من التصيد الاحتيالي أو مواقع الويب والتطبيقات الضارة وتنزيل الملفات الضارة المحتملة. | قم بالحظر أو التحذير عند التحقق من المواقع والتنزيلات والتطبيقات والملفات. | Microsoft 365 E3 أو Microsoft 365 E5 |

| Microsoft Defender for Endpoint | يساعد على منع التهديدات المتقدمة واكتشافها والتحقيق فيها والاستجابة لها عبر الأجهزة (نقاط النهاية). | الحماية من العبث بالشبكة. | Microsoft 365 E5 أو Microsoft 365 E3 مع الوظيفة الإضافية الأمان في Microsoft 365 E5 |

5. معلومات

| القدرة أو الميزة | الوصف | يساعد... | الترخيص |

|---|---|---|---|

| الوصول إلى المجلدات الخاضعة للتحكم | يحمي بياناتك من خلال التحقق من التطبيقات من قائمة التطبيقات المعروفة والموثوق بها. | منع تغيير الملفات أو تشفيرها بواسطة برامج الفدية الضارة. | Microsoft 365 E3 أو Microsoft 365 E5 |

| حماية المعلومات في Microsoft Purview | تمكين تطبيق أوصاف الحساسية على المعلومات القابلة للفدية | منع استخدام المعلومات التي تم حذفها. | Microsoft 365 E3 أو Microsoft 365 E5 |

| تفادي فقدان البيانات (DLP) | يحمي البيانات الحساسة ويقلل من المخاطر من خلال منع المستخدمين من مشاركتها بشكل غير مناسب. | منع النقل غير المصرح للبيانات. | Microsoft 365 E3 أو Microsoft 365 E5 |

| Defender for Cloud Apps | وسيط أمان الوصول إلى السحابة للاكتشاف والتحقيق والإدارة. | الكشف عن الحركة الجانبية ومنع النقل غير المصرح للبيانات. | Microsoft 365 E5 أو Microsoft 365 E3 مع الوظيفة الإضافية الأمان في Microsoft 365 E5 |

التأثير على المستخدمين وإدارة التغيير

يمكن أن يؤثر نشر ميزات أمان إضافية وتنفيذ المتطلبات ونهج الأمان لمستأجر Microsoft 365 على المستخدمين.

على سبيل المثال، يمكنك فرض نهج أمان جديد يتطلب من المستخدمين إنشاء فرق جديدة لاستخدامات محددة مع قائمة حسابات المستخدمين كأعضاء، بدلا من إنشاء فريق لجميع المستخدمين في المؤسسة بسهولة أكبر. يمكن أن يساعد هذا في منع مهاجم برامج الفدية الضارة من استكشاف الفرق غير المتوفرة لحساب المستخدم المخترق للمهاجم واستهداف موارد هذا الفريق في الهجوم اللاحق.

سيحدد هذا الحل الأساسي متى يمكن أن تؤثر التكوينات الجديدة أو نهج الأمان الموصى بها على المستخدمين حتى تتمكن من تنفيذ إدارة التغيير المطلوبة.

الخطوات التالية

استخدم هذه الخطوات لتوزيع حماية شاملة لمستأجر Microsoft 365 الخاص بك:

موارد برامج الفدية الضارة الإضافية

المعلومات الرئيسية من Microsoft:

- التهديد المتزايد لبرامج الفدية الضارة، منشور مدونة Microsoft On the Issues في 20 يوليو 2021

- برامج الفدية الضارة التي يديرها الإنسان

- نشر الوقاية من برامج الفدية الضارة بسرعة

- 2021 تقرير الدفاع الرقمي من Microsoft (راجع الصفحات 10-19)

- برامج الفدية الضارة: تقرير تحليلات التهديدات المنتشرة والمستمرة في مدخل Microsoft Defender

- نهج برامج الفدية الضارة (DART) لفريق الكشف والاستجابة من Microsoft وأفضل الممارساتودراسة الحالة

Microsoft 365:

- زيادة مرونة برامج الفدية الضارة إلى أقصى حد باستخدام Azure وMicrosoft 365

- أدلة مبادئ الاستجابة لحوادث برامج الفدية الضارة

- الحماية من البرامج الضارة وبرامج الفدية الضارة

- حماية جهاز الكمبيوتر Windows 10 من برامج الفدية الضارة

- التعامل مع برامج الفدية الضارة في SharePoint Online

- تقارير تحليلات المخاطر لبرامج الفدية الضارة في مدخل Microsoft Defender

Microsoft Defender XDR:

Microsoft Azure:

- Azure Defenses لهجمات برامج الفدية الضارة

- زيادة مرونة برامج الفدية الضارة إلى أقصى حد باستخدام Azure وMicrosoft 365

- خطة النسخ الاحتياطي والاستعادة للحماية من برامج الفدية الضارة

- المساعدة في الحماية من برامج الفدية الضارة باستخدام Microsoft Azure Backup (فيديو مدته 26 دقيقة)

- التعافي من اختراق الهوية النظامية

- الكشف المتقدم عن الهجمات متعددة المراحل في Microsoft Sentinel

- الكشف عن الاندماج لبرامج الفدية الضارة في Microsoft Sentinel

Microsoft Defender for Cloud Apps:

منشورات مدونة فريق أمان Microsoft:

3 خطوات لمنع برامج الفدية الضارة والتعافي منها (سبتمبر 2021)

دليل لمكافحة برامج الفدية الضارة التي يديرها الإنسان: الجزء الأول (سبتمبر 2021)

الخطوات الرئيسية حول كيفية قيام فريق الكشف والاستجابة من Microsoft (DART) بإجراء تحقيقات في حوادث برامج الفدية الضارة.

دليل لمكافحة برامج الفدية الضارة التي يديرها الإنسان: الجزء 2 (سبتمبر 2021)

التوصيات وأفضل الممارسات.

المرونة من خلال فهم مخاطر الأمان عبر الإنترنت: الجزء 4 - التنقل في التهديدات الحالية (مايو 2021)

راجع قسم برامج الفدية الضارة .

هجمات برامج الفدية الضارة التي يديرها الإنسان: كارثة يمكن الوقاية منها (مارس 2020)

يتضمن تحليلات سلسلة الهجوم للهجمات الفعلية.

استجابة برامج الفدية الضارة - للدفع أو عدم الدفع؟ (ديسمبر 2019)

نورسك هيدرو يستجيب لهجوم برامج الفدية الضارة بالشفافية (ديسمبر 2019)

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ