إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

في خطوة النشر السابقة، قمت بتمكين محتوى أمان Microsoft Sentinel الذي تحتاجه لحماية أنظمتك. في هذه المقالة، ستتعلم كيفية تمكين واستخدام ميزة UEBA لتبسيط عملية التحليل. هذه المقالة هي جزء من دليل النشر ل Microsoft Sentinel.

نظراً لأن Microsoft Sentinel يجمع السجلات والتنبيهات من جميع مصادر البيانات المتصلة به، فإنه يقوم بتحليلها وإنشاء ملفات تعريف سلوكية أساسية لكيانات مؤسستك (مثل المستخدمين، والمضيفين، وIP، والتطبيقات) عبر الزمن وأفق مجموعة النظراء. باستخدام تقنيات مختلفة وإمكانيات التعلم الآلي، يمكن ل Microsoft Sentinel بعد ذلك تحديد النشاط الشاذ ومساعدتك في تحديد ما إذا كان أحد الأصول قد تم اختراقه أم لا. تعرف على المزيد حول UEBA.

Note

للحصول على معلومات حول توفر الميزات في سحابات حكومة الولايات المتحدة، راجع جداول Microsoft Sentinel في توفر ميزات السحابة لعملاء حكومة الولايات المتحدة.

Important

يتوفر Microsoft Sentinel بشكل عام في مدخل Microsoft Defender، بما في ذلك للعملاء الذين ليس لديهم Microsoft Defender XDR أو ترخيص E5.

بدءا من يوليو 2026، ستتم إعادة توجيه جميع العملاء الذين يستخدمون Microsoft Sentinel في مدخل Microsoft Azure إلى مدخل Defender وسيستخدمون Microsoft Sentinel في مدخل Defender فقط. بدءا من يوليو 2025، يتم إلحاق العديد من العملاء الجدد تلقائيا وإعادة توجيههم إلى مدخل Defender.

إذا كنت لا تزال تستخدم Microsoft Sentinel في مدخل Microsoft Azure، نوصيك بالبدء في التخطيط للانتقال إلى مدخل Defender لضمان انتقال سلس والاستفادة الكاملة من تجربة عمليات الأمان الموحدة التي يقدمها Microsoft Defender. لمزيد من المعلومات، راجع حان الوقت للنقل: إيقاف مدخل Microsoft Sentinel Azure لمزيد من الأمان.

Prerequisites

لتمكين هذه الميزة أو تعطيلها (هذه المتطلبات الأساسية غير مطلوبة لاستخدام الميزة):

يجب تعيين المستخدم الخاص بك إلى دور مسؤول أمان معرف Microsoft Entra في المستأجر الخاص بك أو الأذونات المكافئة.

يجب تعيين واحد على الأقل من أدوار Azure التالية للمستخدم (تعرف على المزيد حول Azure RBAC):

- Microsoft Sentinel Contributor على مستويات مساحة العمل أو مجموعة الموارد.

- مساهم Log Analytics على مستوى مجموعة الموارد أو الاشتراك.

يجب ألا يكون لمساحة العمل الخاصة بك أي تأمينات موارد Azure مطبقة عليها. تعرف على المزيد حول تأمين موارد Azure.

Note

- لا يلزم ترخيص خاص لإضافة وظيفة UEBA إلى Microsoft Sentinel، ولا توجد تكلفة إضافية لاستخدامها.

- ومع ذلك، نظرا لأن UEBA ينشئ بيانات جديدة ويخزنها في جداول جديدة تقوم UEBA بإنشائها في مساحة عمل Log Analytics، يتم تطبيق رسوم تخزين بيانات إضافية .

كيفية تمكين تحليلات سلوك المستخدم والكيان

- يتبع مستخدمو Microsoft Sentinel في مدخل Microsoft Azure الإرشادات الموجودة في علامة تبويب مدخل Microsoft Azure .

- يتبع مستخدمو Microsoft Sentinel كجزء من مدخل Microsoft Defender الإرشادات الموجودة في علامة التبويب مدخل Defender .

انتقل إلى صفحة تكوين سلوك الكيان .

استخدم أي من هذه الطرق الثلاث للوصول إلى صفحة تكوين سلوك الكيان :

حدد سلوك الكيان من قائمة التنقل Microsoft Sentinel، ثم حدد إعدادات سلوك الكيان من شريط القائمة العلوي.

حدد الإعدادات من قائمة التنقل Microsoft Sentinel، وحدد علامة التبويب الإعدادات ، ثم ضمن موسع تحليلات سلوك الكيان ، حدد تعيين UEBA.

من صفحة موصل بيانات Microsoft Defender XDR، حدد الارتباط Go the UEBA configuration page .

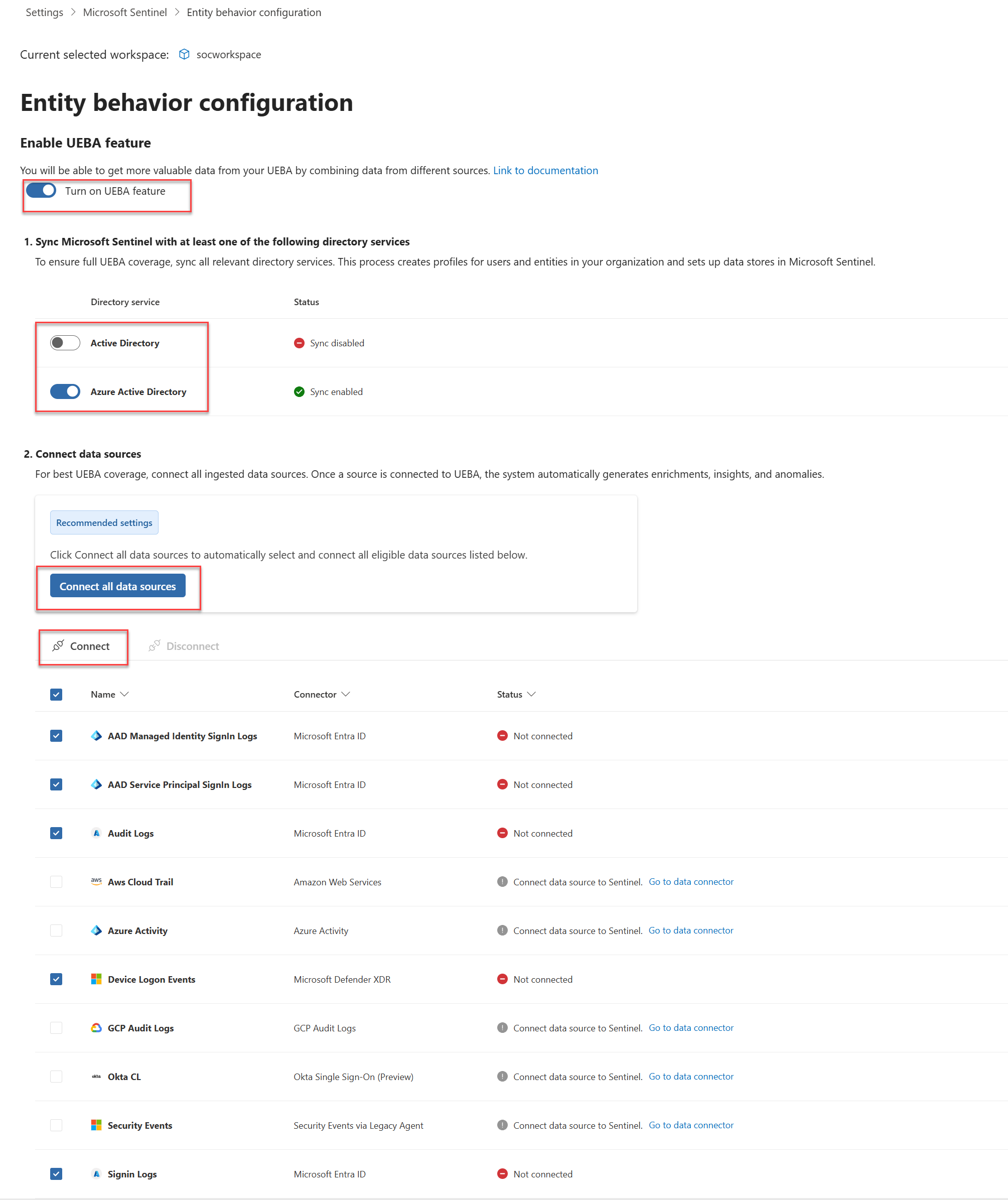

في صفحة تكوين سلوك الكيان ، قم بالتبديل إلى تشغيل ميزة UEBA.

حدد خدمات الدليل التي تريد مزامنة كيانات المستخدم منها مع Microsoft Sentinel.

- Active Directory المحلي (معاينة)

- معرف Microsoft Entra

لمزامنة كيانات المستخدم من Active Directory المحلي، يجب عليك إلحاق مستأجر Azure الخاص بك ب Microsoft Defender for Identity (إما بشكل مستقل أو كجزء من Microsoft Defender XDR) ويجب أن يكون لديك مستشعر MDI مثبتا على وحدة تحكم مجال Active Directory. لمزيد من المعلومات، راجع المتطلبات الأساسية ل Microsoft Defender for Identity.

حدد ربط جميع مصادر البيانات لتوصيل جميع مصادر البيانات المؤهلة، أو حدد مصادر بيانات معينة من القائمة.

يمكنك فقط تمكين مصادر البيانات هذه من مداخل Defender وAzure:

- سجلات تسجيل الدخول

- سجلات التدقيق

- نشاط Azure

- أحداث الأمان

يمكنك تمكين مصادر البيانات هذه من مدخل Defender فقط (معاينة):

- سجلات تسجيل الدخول إلى الهوية المدارة AAD (معرف Microsoft Entra)

- سجلات تسجيل الدخول إلى كيان خدمة AAD (معرف Microsoft Entra)

- AWS كلاود تريل

- أحداث تسجيل الدخول إلى الجهاز

- أوكتا سي إل

- سجلات تدقيق GCP

لمزيد من المعلومات حول مصادر بيانات UEBA والحالات الشاذة، راجع مرجع Microsoft Sentinel UEBAوشذوذ UEBA.

Note

بعد تمكين UEBA ، يمكنك تمكين مصادر البيانات المدعومة ل UEBA مباشرة من جزء موصل البيانات ، أو من صفحة إعدادات مدخل Defender ، كما هو موضح في هذه المقالة.

حدد اتصال.

تمكين اكتشاف الحالات الشاذة في مساحة عمل Sentinel الخاصة بك:

- من قائمة التنقل في مدخل Microsoft Defender، حدد إعدادات> مساحات عملMicrosoft Sentinel>SIEM.

- حدد مساحة العمل التي تريد تكوينها.

- من صفحة تكوين مساحة العمل، حدد الحالات الشاذة وقم بالتبديل إلى اكتشاف الحالات الشاذة.

الخطوات التالية

في هذه المقالة، تعلمت كيفية تمكين وتكوين تحليلات سلوك المستخدم والكيان (UEBA) في Microsoft Sentinel. لمزيد من المعلومات حول UEBA: