إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

تتمثل إحدى الطرق السريعة والسهلة لتقييم خطورة الحادث في معرفة ما إذا كانت أي عناوين IP فيه معروفة بأنها مصادر للنشاط الضار. إن وجود طريقة للقيام بذلك تلقائيا يمكن أن يوفر لك الكثير من الوقت والجهد.

في هذا البرنامج التعليمي، ستتعلم كيفية استخدام قواعد التشغيل التلقائي ل Microsoft Sentinel ودلائل المبادئ للتحقق تلقائيا من عناوين IP في حوادثك ضد مصدر معلومات التهديد وتسجيل كل نتيجة في الحادث ذي الصلة.

عند إكمال هذا البرنامج التعليمي، ستتمكن من:

- إنشاء دليل مبادئ من قالب

- تكوين اتصالات دليل المبادئ بالموارد الأخرى وتخويلها

- إنشاء قاعدة أتمتة لاستدعاء دليل المبادئ

- الاطلاع على نتائج العملية التلقائية

Important

يتوفر Microsoft Sentinel بشكل عام في مدخل Microsoft Defender، بما في ذلك للعملاء الذين ليس لديهم Microsoft Defender XDR أو ترخيص E5.

بدءا من يوليو 2026، ستتم إعادة توجيه جميع العملاء الذين يستخدمون Microsoft Sentinel في مدخل Microsoft Azure إلى مدخل Defender وسيستخدمون Microsoft Sentinel في مدخل Defender فقط. بدءا من يوليو 2025، يتم إلحاق العديد من العملاء الجدد تلقائيا وإعادة توجيههم إلى مدخل Defender.

إذا كنت لا تزال تستخدم Microsoft Sentinel في مدخل Microsoft Azure، نوصيك بالبدء في التخطيط للانتقال إلى مدخل Defender لضمان انتقال سلس والاستفادة الكاملة من تجربة عمليات الأمان الموحدة التي يقدمها Microsoft Defender. لمزيد من المعلومات، راجع حان الوقت للنقل: إيقاف مدخل Microsoft Sentinel Azure لمزيد من الأمان.

Prerequisites

لإكمال هذا البرنامج التعليمي، تأكد من أن لديك ما يلي:

اشتراك Azure. قم بإنشاء حساب مجاني إذا لم يكن لديك حساب بالفعل.

مساحة عمل Log Analytics مع حل Microsoft Sentinel المنشور عليها والبيانات التي يتم استيعابها فيها.

مستخدم Azure مع الأدوار التالية المعينة على الموارد التالية:

- Microsoft Sentinel Contributor على مساحة عمل Log Analytics حيث يتم نشر Microsoft Sentinel.

- Logic App Contributor، والمالك أو ما يعادله، على أي مجموعة موارد ستحتوي على دليل المبادئ الذي تم إنشاؤه في هذا البرنامج التعليمي.

حساب VirusTotal (مجاني) يكفي لهذا البرنامج التعليمي. يتطلب تنفيذ الإنتاج حساب VirusTotal Premium.

تم تثبيت عامل Azure Monitor على جهاز واحد على الأقل في بيئتك، بحيث يتم إنشاء الحوادث وإرسالها إلى Microsoft Sentinel.

إنشاء دليل مبادئ من قالب

يتضمن Microsoft Sentinel قوالب دليل المبادئ الجاهزة الجاهزة التي يمكنك تخصيصها واستخدامها لأتمتة عدد كبير من أهداف وسيناريوهات SecOps الأساسية. دعونا نجد واحدا لإثراء معلومات عنوان IP في حوادثنا.

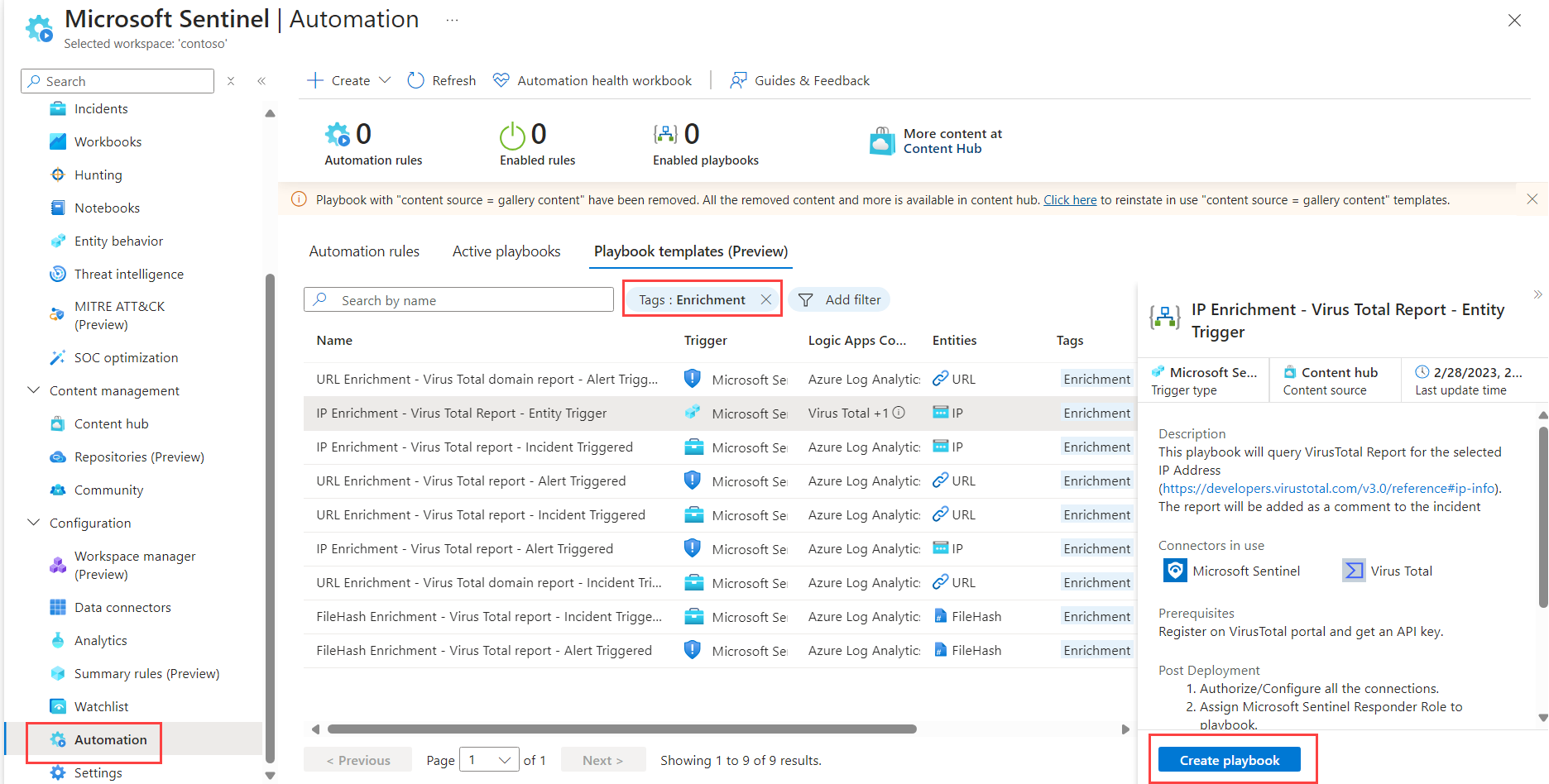

في Microsoft Sentinel، حددأتمتة>.

من صفحة التنفيذ التلقائي، حدد علامة التبويب قوالب دليل المبادئ (معاينة).

حدد موقع أحد قوالب تقرير إثراء IP - إجمالي الفيروسات وحدده، لأي من الكيانين أو الحدث أو مشغلات التنبيه. إذا لزم الأمر، فلترة القائمة حسب علامة الإثراء للعثور على القوالب الخاصة بك.

حدد إنشاء دليل مبادئ من جزء التفاصيل. على سبيل المثال:

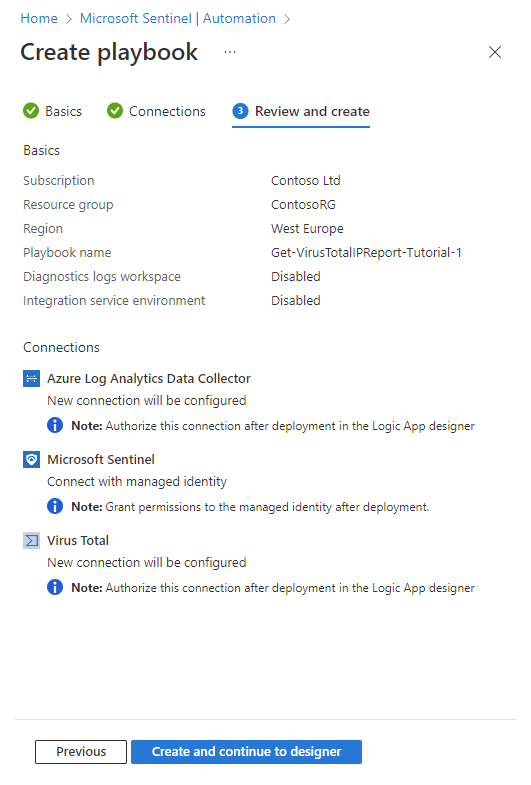

سيتم فتح معالج إنشاء دليل اللعبة . في علامة التبويب Basics :

حدد الاشتراكومجموعة المواردوالمنطقة من القوائم المنسدلة الخاصة بهم.

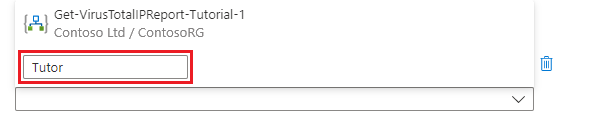

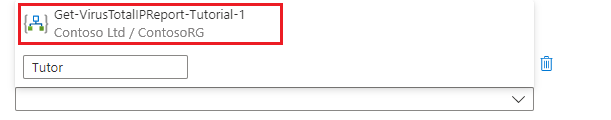

قم بتحرير اسم Playbook عن طريق الإضافة إلى نهاية الاسم المقترح "Get-VirusTotalIPReport". بهذه الطريقة، ستتمكن من معرفة القالب الأصلي الذي جاء منه دليل المبادئ هذا، مع التأكد من أنه يحتوي على اسم فريد في حالة رغبتك في إنشاء دليل مبادئ آخر من هذا القالب نفسه. دعنا نسميها "Get-VirusTotalIPReport-Tutorial-1".

اترك الخيار تمكين سجلات التشخيص في Log Analytics غير محدد.

حدد Next : Connections >.

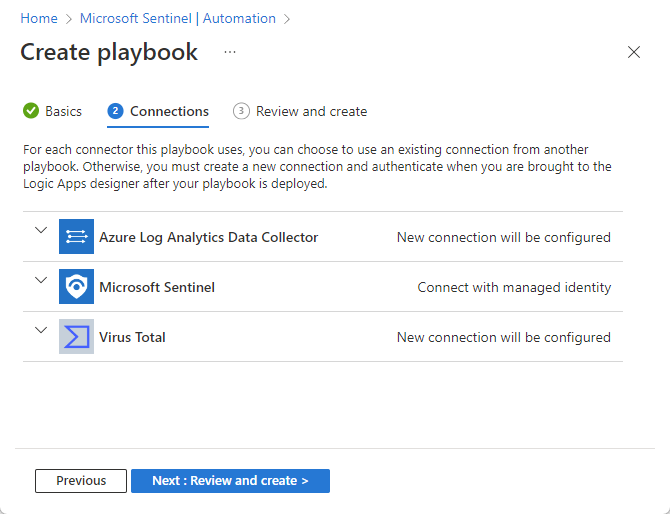

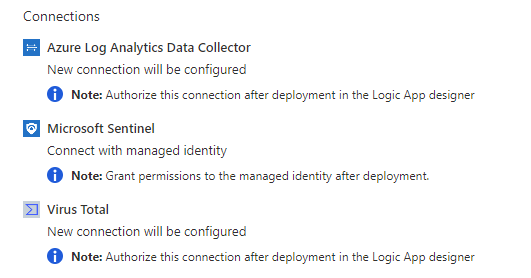

في علامة التبويب الاتصالات ، سترى جميع الاتصالات التي يحتاج دليل المبادئ هذا إلى إجراؤها بخدمات أخرى، وأسلوب المصادقة الذي سيتم استخدامه إذا تم إجراء الاتصال بالفعل في سير عمل Logic App موجود في نفس مجموعة الموارد.

اترك اتصال Microsoft Sentinel كما هو (يجب أن يقول "الاتصال بالهوية المدارة").

إذا كانت أي اتصالات تقول "سيتم تكوين اتصال جديد"، فستتم مطالبتك بذلك في المرحلة التالية من البرنامج التعليمي. أو، إذا كان لديك بالفعل اتصالات بهذه الموارد، فحدد سهم الموسع إلى يسار الاتصال واختر اتصالا موجودا من القائمة الموسعة. لهذا التمرين، سنتركه كما هو.

حدد Next : Review and create >.

في علامة التبويب مراجعة وإنشاء ، راجع جميع المعلومات التي أدخلتها كما يتم عرضها هنا، وحدد إنشاء دليل المبادئ.

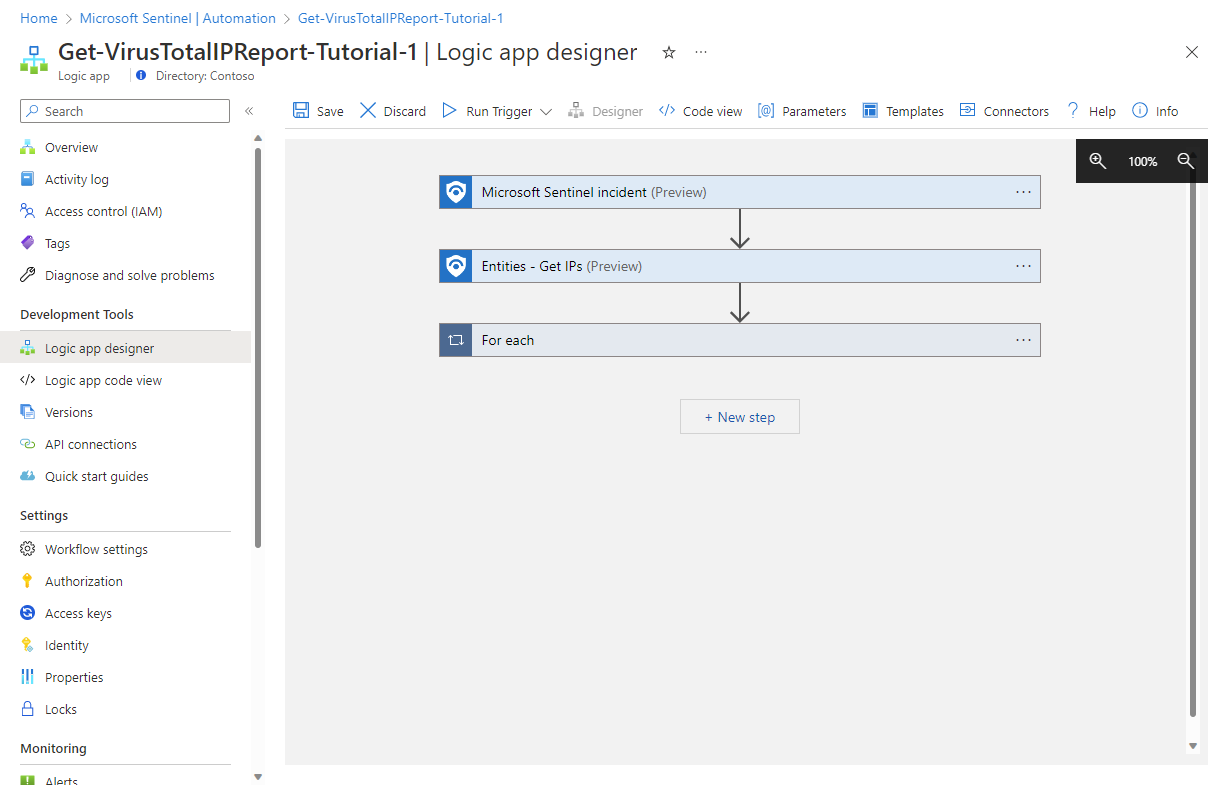

عند نشر دليل المبادئ، سترى سلسلة سريعة من الإعلامات حول تقدمه. ثم سيتم فتح مصمم تطبيق المنطق مع عرض دليل المبادئ الخاص بك. ما زلنا بحاجة إلى تخويل اتصالات تطبيق المنطق بالموارد التي يتفاعل معها بحيث يمكن تشغيل دليل المبادئ. ثم سنراجع كل إجراء من الإجراءات في دليل المبادئ للتأكد من أنها مناسبة للبيئة الخاصة بنا، وإجراء التغييرات إذا لزم الأمر.

تخويل اتصالات تطبيق المنطق

تذكر أنه عندما أنشأنا دليل المبادئ من القالب، قيل لنا إنه سيتم تكوين اتصالات جامع بيانات Azure Log Analytics وإجمالي الفيروسات لاحقا.

هنا حيث نفعل ذلك.

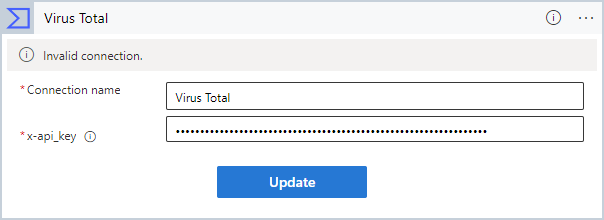

تخويل اتصال إجمالي الفيروسات

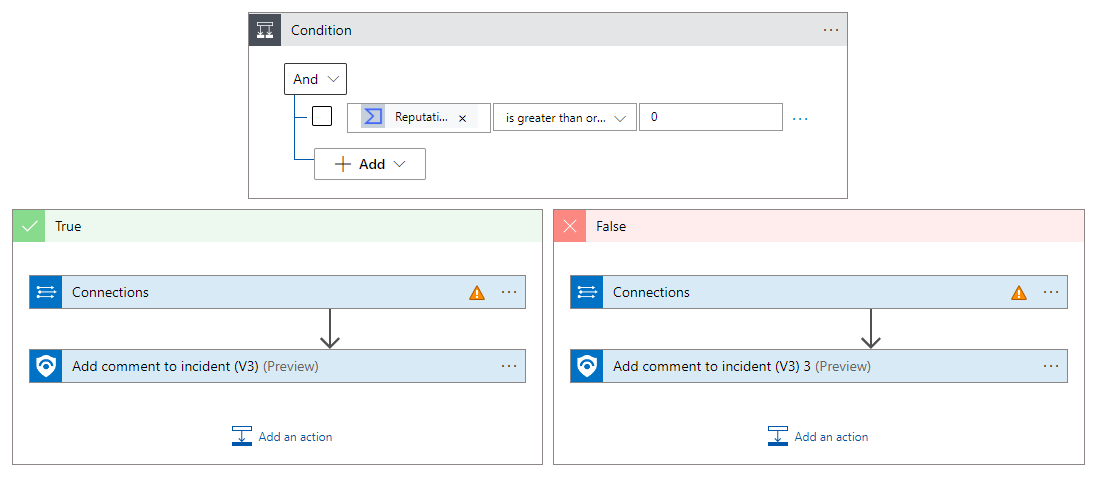

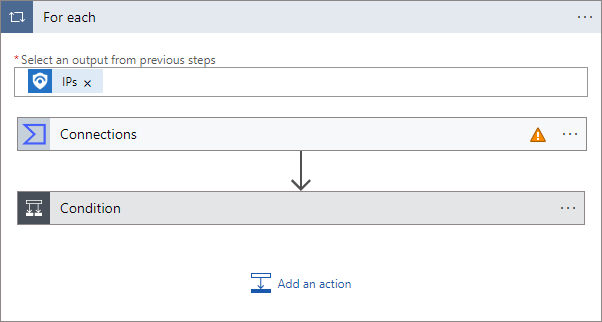

حدد لكل إجراء لتوسيعه ومراجعة محتوياته، والتي تتضمن الإجراءات التي سيتم تنفيذها لكل عنوان IP. على سبيل المثال:

عنصر الإجراء الأول الذي تراه يسمى اتصالات ويحتوي على مثلث تحذير برتقالي.

إذا كان هذا الإجراء الأول يسمى بدلا من ذلك الحصول على تقرير IP (معاينة)، فهذا يعني أن لديك بالفعل اتصالا موجودا بإجمالي الفيروسات ويمكنك الانتقال إلى الخطوة التالية.

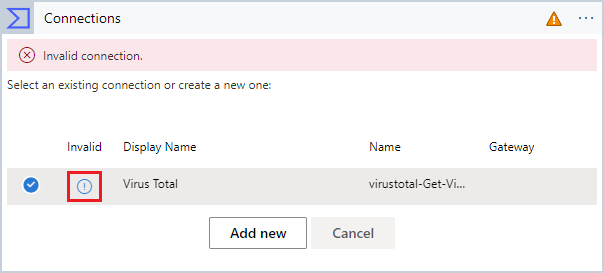

حدد إجراء الاتصالات لفتحه.

حدد الرمز الموجود في العمود غير صالح للاتصال المعروض.

ستتم مطالبتك بمعلومات الاتصال.

أدخل "إجمالي الفيروسات" كاسم الاتصال.

بالنسبة إلى x-api_key، انسخ مفتاح واجهة برمجة التطبيقات والصقه من حساب Virus Total الخاص بك.

حدد تحديث.

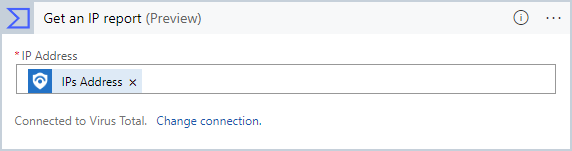

الآن سترى إجراء الحصول على تقرير IP (معاينة) بشكل صحيح. (إذا كان لديك حساب إجمالي الفيروسات بالفعل، فسوف تكون بالفعل في هذه المرحلة.)

تخويل اتصال Log Analytics

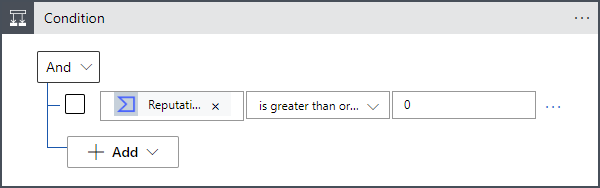

الإجراء التالي هو شرط يحدد بقية إجراءات حلقة لكل حلقة استنادا إلى نتيجة تقرير عنوان IP. يحلل درجة السمعة الممنوحة لعنوان IP في التقرير. تشير الدرجة الأعلى من 0 إلى أن العنوان غير ضار. تشير الدرجة الأقل من 0 إلى أنها ضارة.

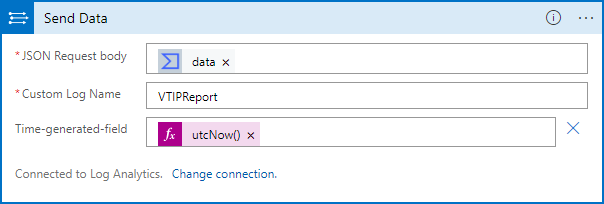

سواء كان الشرط صحيحا أو خاطئا، نريد إرسال البيانات في التقرير إلى جدول في Log Analytics بحيث يمكن الاستعلام عنها وتحليلها، وإضافة تعليق إلى الحدث.

ولكن كما سترى، لدينا المزيد من الاتصالات غير الصالحة التي نحتاج إلى تخويلها.

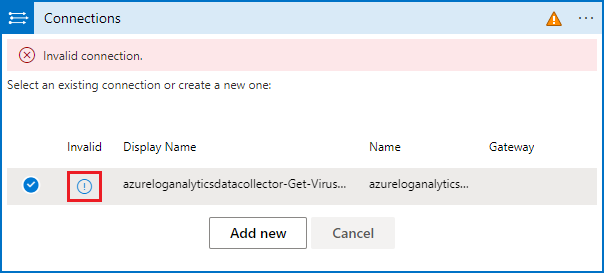

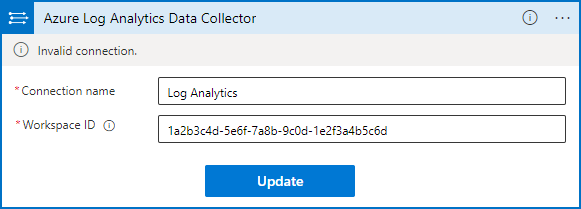

حدد إجراء الاتصالات في الإطار True .

حدد الرمز الموجود في العمود غير صالح للاتصال المعروض.

ستتم مطالبتك بمعلومات الاتصال.

أدخل "Log Analytics" كاسم الاتصال.

بالنسبة إلى معرف مساحة العمل، انسخ المعرف والصقه من صفحة نظرة عامة في إعدادات مساحة عمل Log Analytics.

حدد تحديث.

الآن سترى إجراء إرسال البيانات بشكل صحيح. (إذا كان لديك بالفعل اتصال Log Analytics من Logic Apps، فسوف تكون بالفعل في هذه المرحلة.)

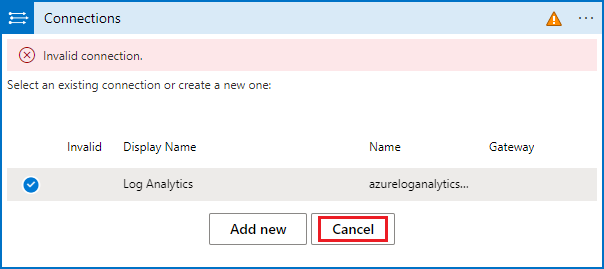

حدد الآن إجراء الاتصالات في الإطار False . يستخدم هذا الإجراء نفس الاتصال الموجود في الإطار True.

تحقق من وضع علامة على الاتصال المسمى Log Analytics ، وحدد إلغاء. وهذا يضمن أن الإجراء سيتم عرضه الآن بشكل صحيح في دليل المبادئ.

الآن سترى دليل المبادئ بأكمله، تم تكوينه بشكل صحيح.

مهم جدا! لا تنس تحديد حفظ في الجزء العلوي من نافذة مصمم تطبيق المنطق . بعد رؤية رسائل الإشعارات التي تفيد بأنه تم حفظ دليل المبادئ الخاص بك بنجاح، سترى دليل المبادئ الخاص بك مدرجا في علامة التبويب "أدلة التشغيل النشطة"* في صفحة "التحكم التلقائي ".

انشأ قاعدة أتمتة

الآن، لتشغيل دليل المبادئ هذا فعليا، ستحتاج إلى إنشاء قاعدة أتمتة سيتم تشغيلها عند إنشاء الحوادث واستدعاء دليل المبادئ.

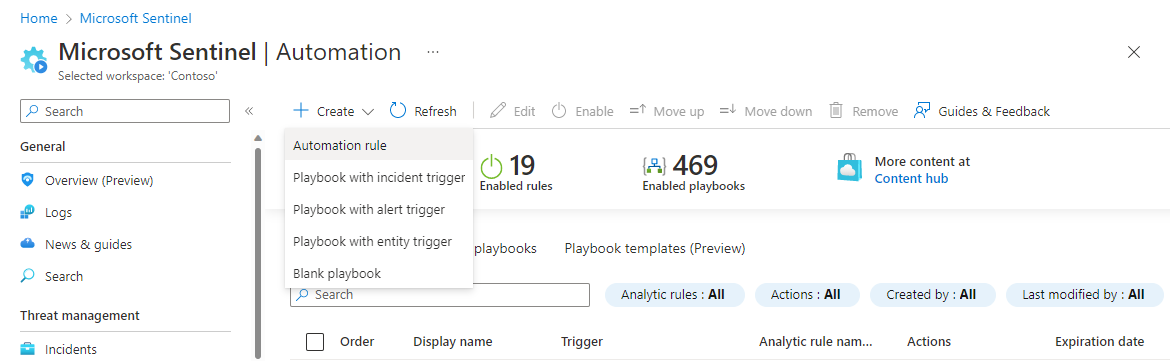

من صفحة التنفيذ التلقائي ، حدد + إنشاء من الشعار العلوي. من القائمة المنسدلة، حدد قاعدة التنفيذ التلقائي.

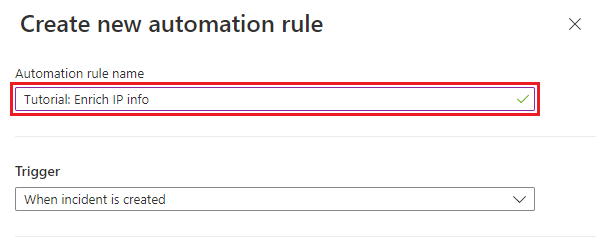

في لوحة إنشاء قاعدة أتمتة جديدة ، قم بتسمية القاعدة "البرنامج التعليمي: إثراء معلومات IP".

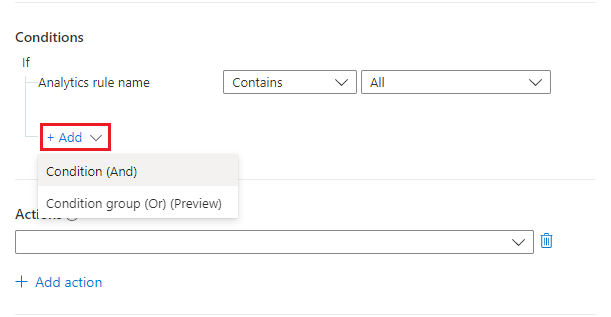

ضمن الشروط، حدد + إضافةوشرط (و).

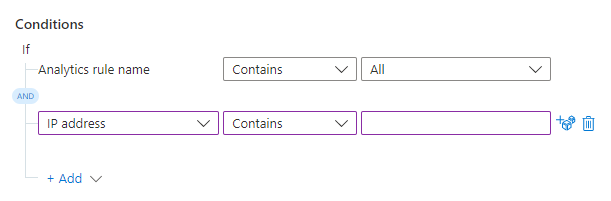

حدد عنوان IP من القائمة المنسدلة للخاصية على اليسار. حدد يحتوي من القائمة المنسدلة عامل التشغيل، واترك حقل القيمة فارغا. وهذا يعني بشكل فعال أن القاعدة ستطبق على الأحداث التي تحتوي على حقل عنوان IP يحتوي على أي شيء.

لا نريد إيقاف تغطية أي قواعد تحليلات من خلال هذه الأتمتة، لكننا لا نريد أن يتم تشغيل الأتمتة دون داع أيضا، لذلك سنقتصر التغطية على الحوادث التي تحتوي على كيانات عنوان IP.

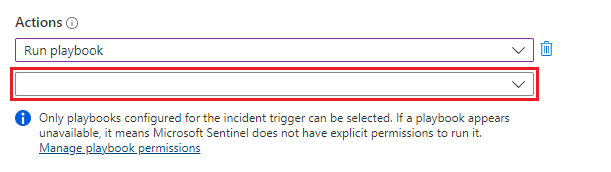

ضمن الإجراءات، حدد تشغيل دليل المبادئ من القائمة المنسدلة.

حدد القائمة المنسدلة الجديدة التي تظهر.

سترى قائمة بجميع أدلة المبادئ في اشتراكك. تلك الرمادية هي تلك التي لا يمكنك الوصول إليها. في مربع النص البحث في كتيبات المبادئ ، ابدأ في كتابة اسم - أو أي جزء من الاسم - لدليل المبادئ الذي أنشأناه أعلاه. ستتم تصفية قائمة أدلة المبادئ ديناميكيا مع كل حرف تكتبه.

عندما ترى دليل المبادئ في القائمة، حدده.

إذا كان دليل المبادئ رمادي اللون، فحدد الارتباط إدارة أذونات دليل المبادئ (في الفقرة الدقيقة للطباعة أدناه حيث حددت دليل المبادئ - راجع لقطة الشاشة أعلاه). في اللوحة التي تفتح، حدد مجموعة الموارد التي تحتوي على دليل المبادئ من قائمة مجموعات الموارد المتوفرة، ثم حدد تطبيق.

حدد + إضافة إجراء مرة أخرى. الآن، من القائمة المنسدلة للإجراء الجديد التي تظهر، حدد إضافة علامات.

حدد + إضافة علامة. أدخل "Tutorial-Enriched عناوين IP" كنص العلامة وحدد موافق.

اترك الإعدادات المتبقية كما هي، وحدد تطبيق.

التحقق من الأتمتة الناجحة

في صفحة الحوادث ، أدخل نص العلامة Tutorial-Enriched عناوين IP في شريط البحث واضغط على مفتاح Enter لتصفية القائمة للحوادث التي تم تطبيق هذه العلامة عليها. هذه هي الحوادث التي تم تشغيل قاعدة التشغيل الآلي عليها.

افتح أي حدث أو أكثر من هذه الحوادث وتحقق مما إذا كانت هناك تعليقات حول عناوين IP هناك. يشير وجود هذه التعليقات إلى تشغيل دليل المبادئ على الحدث.

تنظيف الموارد

إذا كنت لن تستمر في استخدام سيناريو التشغيل التلقائي هذا، فاحذف دليل المبادئ وقاعدة التشغيل التلقائي التي أنشأتها بالخطوات التالية:

في صفحة التنفيذ التلقائي ، حدد علامة التبويب أدلة التشغيل النشطة .

أدخل اسم (أو جزء من الاسم) لدليل المبادئ الذي أنشأته في شريط البحث .

(إذا لم تظهر ، فتأكد من تعيين أي فلاتر على تحديد الكل.)ضع علامة على خانة الاختيار الموجودة بجوار دليل المبادئ الخاص بك في القائمة، وحدد حذف من الشعار العلوي.

(إذا كنت لا تريد حذفه، يمكنك تحديد تعطيل بدلا من ذلك.)حدد علامة التبويب قواعد التنفيذ التلقائي .

أدخل الاسم (أو جزء من الاسم) لقاعدة التنفيذ التلقائي التي أنشأتها في شريط البحث .

(إذا لم تظهر ، فتأكد من تعيين أي فلاتر على تحديد الكل.)ضع علامة على خانة الاختيار الموجودة بجوار قاعدة التنفيذ التلقائي في القائمة، وحدد حذف من الشعار العلوي.

(إذا كنت لا تريد حذفه، يمكنك تحديد تعطيل بدلا من ذلك.)

المحتوى ذو الصلة

الآن بعد أن تعلمت كيفية أتمتة سيناريو إثراء الحدث الأساسي، تعرف على المزيد حول الأتمتة والسيناريوهات الأخرى التي يمكنك استخدامها فيها.

- راجع المزيد من الأمثلة على استخدام أدلة المبادئ مع قواعد التشغيل التلقائي.

- اتعمق في إضافة إجراءات إلى أدلة المبادئ.

- استكشف بعض سيناريوهات التشغيل التلقائي الأساسية التي لا تتطلب أدلة المبادئ.