بدء الاستخدام: تنفيذ الأمان عبر بيئة المؤسسة

يساعد الأمان على إنشاء ضمانات بالسرية وتكامل البيانات والتوافر للأعمال. وتركز الجهود الأمنية بشكل حاسم على الحماية من التأثير المحتمل للعمليات الناجم عن الأفعال الضارة وغير النتعمدة الداخلية والخارجية على حد سواء.

يوضح دليل البدء هذا الخطوات الرئيسية التي ستخفف من مخاطر الأعمال أو تتجنبها من هجمات الأمان عبر الإنترنت. يمكن أن يساعدك على إنشاء ممارسات أمان أساسية بسرعة في السحابة ودمج الأمان في عملية اعتماد السحابة الخاصة بك.

الخطوات الواردة في هذا الدليل مخصصة لجميع الأدوار التي تدعم ضمانات الأمان للبيئات السحابية والمناطق المنتقل إليها. تتضمن المهام أولويات التخفيف الفورية من المخاطر، والتوجيه بشأن بناء استراتيجية أمنية حديثة، وتشغيل النهج، والتنفيذ على تلك الاستراتيجية.

سيساعدك الالتزام بالخطوات الواردة في هذا الدليل على دمج الأمان في النقاط الحرجة في العملية. الهدف هو تجنب العقبات في اعتماد السحابة والحد من التعطل غير الضروري للأعمال أو التشغيل.

قامت Microsoft ببناء إمكانات وموارد للمساعدة في تسريع تنفيذ إرشادات الأمان هذه على Microsoft Azure. سترى هذه الموارد المشار إليها في هذا الدليل. وهي مصممة لمساعدتك في إنشاء الأمان ومراقبته وإنفاذه، ويتم تحديثها ومراجعتها بشكل متكرر.

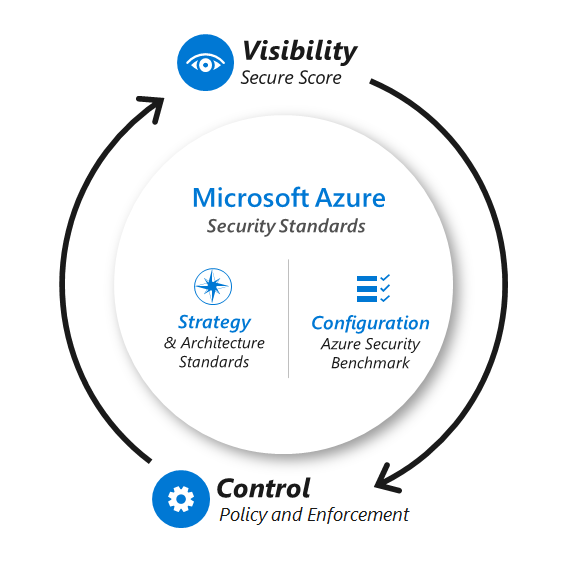

يوضح الرسم التخطيطي التالي نهجًا شاملاً لاستخدام إرشادات الأمان وأدوات الأنظمة الأساسية لوضع رؤية الأمان والتحكم في أصول السحابة في Azure. نوصي بهذا النهج.

استخدم هذه الخطوات لتخطيط وتنفيذ استراتيجيتك لتأمين أصول السحابة واستخدام السحابة لتحديث عمليات الأمان.

الخطوة 1: إنشاء ممارسات أمنية أساسية

يبدأ الأمان في السحابة بتطبيق أهم ممارسات الأمان على الأشخاص والعمليات والعناصر التقنية لنظامك.. بالإضافة إلى ذلك، فإن بعض القرارات المتعلقة بالنية أساسية ويصعب تغييرها لاحقًا لذا يجب تطبيقها بعناية.

سواء كنت تعمل بالفعل في السحابة أو تخطط لاستخدامها في المستقبل، نوصي باتباع هذه الممارسات الأمنية الأساسية الـ 11 (بالإضافة إلى تلبية أي متطلبات توافق تنظيمية صريحة).

الآشخاص:

العمليات:

التكنولوجيا:

- تتطلب مصادقة بدون كلمة مرور أو معاملات متعددة

- دمج جدار الحماية الأصلي وأمان الشبكة

- دمج الكشف عن التهديدات الأصلية

قرارات البنية الأساسية:

- التوحيد على دليل واحد وهوية واحدة

- استخدام التحكم في الوصول المستند إلى الهوية (بدلاً من المفاتيح)

- وضع استراتيجية أمان موحدة واحدة

ملاحظة

ويجب علي كل منظمة آن تحدد الحد الآدنى من معاييرها. يمكن أن يختلف وضع المخاطر والتحمل اللاحق لذلك الخطر اختلافًا كبيرًا بناءً على الصناعة والثقافة وعوامل أخرى. على سبيل المثال، قد لا يتسامح البنك مع أي ضرر محتمل لسمعته حتى من هجوم بسيط على نظام تجريبي. قد تقبل بعض المؤسسات بكل سرور نفس المخاطر إذا قامت بتسريع تحولها الرقمي من ثلاثة إلى ستة أشهر.

الخطوة 2: تحديث استراتيجية الأمان

يتطلب الأمان الفعال في السحابة استراتيجية تعكس بيئة التهديد الحالية وطبيعة النظام الأساسي السحابي الذي يستضيف أصول المؤسسة. تعمل الاستراتيجية الواضحة على تحسين جهود جميع الفرق لتوفير بيئة سحابية آمنة ومستدامة للمؤسسات. يجب أن تمكن استراتيجية الأمان نتائج الأعمال المحددة، والحد من المخاطر إلى مستوى مقبول، وتمكين الموظفين من أن يكونوا منتجين.

توفر استراتيجية أمان السحابة إرشادات لجميع الفرق التي تعمل على التكنولوجيا والعمليات واستعداد الأشخاص لهذا الاستخدام. ويجب أن ترشد الإستراتيجية بنية السحابة والقدرات التقنية، وتوجيه بنية الأمان وإمكانياته، والتأثير على تدريب وتعليم الفرق.

التسليمات:

يجب أن تؤدي خطوة الاستراتيجية إلى وثيقة يمكن تداولها بسهولة بين العديد من أصحاب المصلحة داخل المؤسسة. من المحتمل أن يشمل أصحاب المصلحة المديرين التنفيذيين في فريق قيادة المؤسسة.

لقد أوصينا بتسجيل الاستراتيجية في عرض تقديمي لتسهيل المناقشة والتحديث. يمكن دعم هذا العرض التقديمي مع مستند، اعتماداً على الثقافة والتفضيلات.

عرض الإستراتيجية: قد يكون لديك عرض تقديمي واحد للاستراتيجية، أو قد تختار أيضًا إصدار نسخ موجزة إلي القيادات.

- عرض تقديمي كامل: يجب أن يتضمن ذلك المجموعة الكاملة من العناصر لاستراتيجية الأمان في العرض التقديمي الرئيسي أو في الشرائح المرجعية الاختيارية.

- الملخصات التنفيذية: قد تحتوي الإصدارات التي يجب استخدامها مع كبار المديرين التنفيذيين وأعضاء مجلس الإدارة فقط على عناصر حاسمة ذات صلة بدورهم، مثل الشهية للمخاطر أو الأولويات العليا أو المخاطر المقبولة.

يمكنك أيضًا تسجيل الدوافع والنتائج ومبررات العمل في الإستراتيجية ونموذج الخطة.

أفضل الممارسات لبناء استراتيجية الأمان:

تتضمن البرامج الناجحة هذه العناصر في عملية استراتيجية الأمان الخاصة بها:

ميثاق الأمان هو حماية قيمة الأعمال: التوافق الوثيق مع إستراتيجية العمل. ومن الضروري مواءمة جميع الجهود الأمنية مع هذا الغرض وتقليل الصراع الداخلي.

- بناء فهم مشترك لمتطلبات الأعمال، تكنولوجيا المعلومات، والأمان.

- دمج الأمان مبكرًا في اعتماد السحابة لتجنب أزمات اللحظة الأخيرة من المخاطر التي يمكن تجنبها.

- استخدم نهجًا رشيقًا لإنشاء الحد الأدنى من متطلبات الأمان على الفور وتحسين ضمانات الأمان بشكل مستمر بمرور الوقت.

- تشجيع تغيير ثقافة الأمان من خلال إجراءات القيادة الاستباقية المتعمدة.

لمزيد من المعلومات، راجع التحولات والعقليات والتوقعات.

تحديث استراتيجية الأمان: يجب أن تتضمن إستراتيجية الأمان اعتبارات لجميع جوانب بيئة التكنولوجيا الحديثة، ومشهد التهديدات الحالي وموارد المجتمع الأمني.

- التكيف مع نموذج المسؤولية المشتركة للسحابة.

- تضمين جميع أنواع السحابة وعمليات النشر متعددة الأوساط السحابية.

- تفضيل عناصر التحكم في السحابة الأصلية لتجنب الاحتكاك غير الضروري والضار.

- دمج المجتمع الأمني لمواكبة وتيرة تطور المهاجمين.

الموارد ذات الصلة للسياق الإضافي:

اعتبارات الاستراتيجية لإطار عمل اعتماد السحابة:

| فريق مسؤول | الفرق المسؤولة والداعمة |

|---|---|

الموافقة على الاستراتيجية:

يجب على المديرين التنفيذيين وقادة الأعمال الذين يتحملون المسؤولية عن نتائج أو مخاطر خطوط الأعمال داخل المنظمة الموافقة على هذه الإستراتيجية. قد تشمل هذه المجموعة مجلس الإدارة، اعتماداً على المؤسسة.

الخطوة 3: وضع خطة أمنية

يضع التخطيط استراتيجية الأمان موضع التنفيذ من خلال تحديد النتائج والمعالم والجداول الزمنية وأصحاب المهام. توضح هذه الخطة أيضاً أدوار ومسؤوليات الفرق.

يجب ألا يتم تخطيط الأمان وتخطيط استخدام السحابة بمعزل عن بعضهما. من الضروري دعوة فريق أمان السحابة إلى دورات التخطيط مبكرًا، لتجنب توقف العمل أو زيادة المخاطر الناجمة عن مشكلات الأمان التي يتم اكتشافها بعد فوات الأوان. يعمل التخطيط الأمني بشكل أفضل مع المعرفة المتعمقة والوعي بالملكيات الرقمية وقوائم مشاريع تكنولوجيا المعلومات الحالية التي تأتي من التكامل الكامل في عملية التخطيط السحابي.

التسليمات:

خطة الأمان: يجب أن تكون خطة الأمان جزءًا من وثائق التخطيط الرئيسية للسحابة. وقد يكون مستندًا يستخدم الاستراتيجية وقالب الخطة، ومجموعة شرائح مفصلة، أو ملف مشروع. أو قد يكون مزيجًا من هذه النماذج، اعتمادًا على حجم المؤسسة وثقافتها وممارساتها القياسية.

يجب أن تتضمن خطة الأمان جميع هذه العناصر:

خطة الوظائف التنظيمية، حتى تعرف الفرق كيف ستتغير أدوار ومسؤوليات الأمان الحالية مع الانتقال إلى السحابة.

خطة المهارات الأمنية لدعم أعضاء الفريق أثناء تنقلهم في التغييرات الهامة في التكنولوجيا والأدوار والمسؤوليات.

الهيكل الأمني التقني وخارطة طريق القدرات لتوجيه الفرق الفنية.

توفر Microsoft بنيات مرجعية وقدرات تقنية لمساعدتك أثناء إنشاء البنية وخريطة الطريق، بما في ذلك:

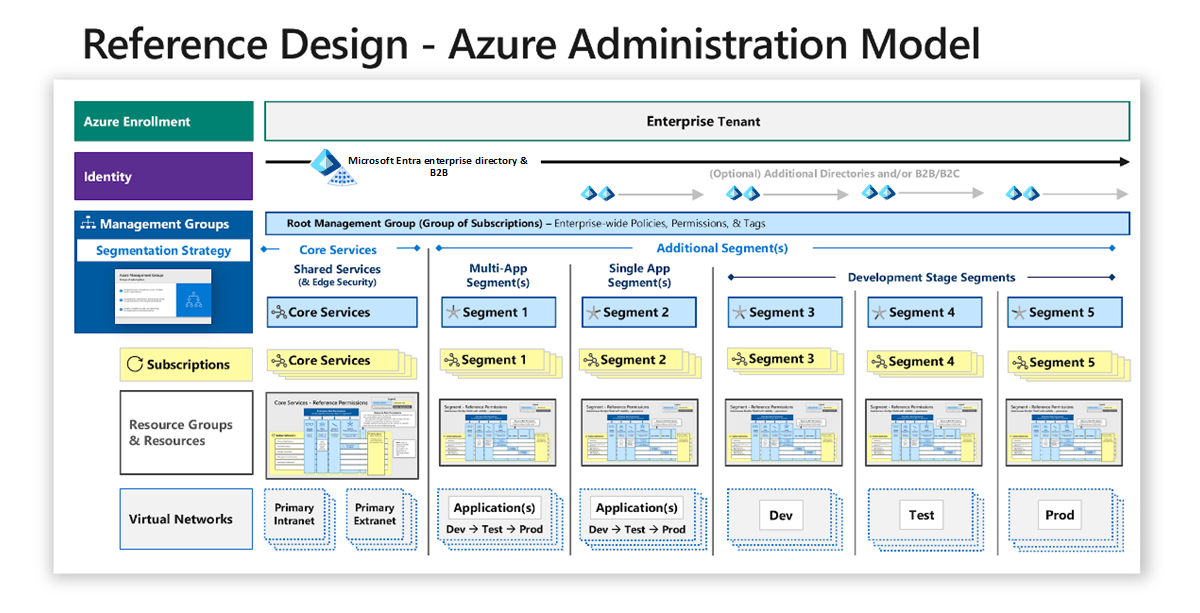

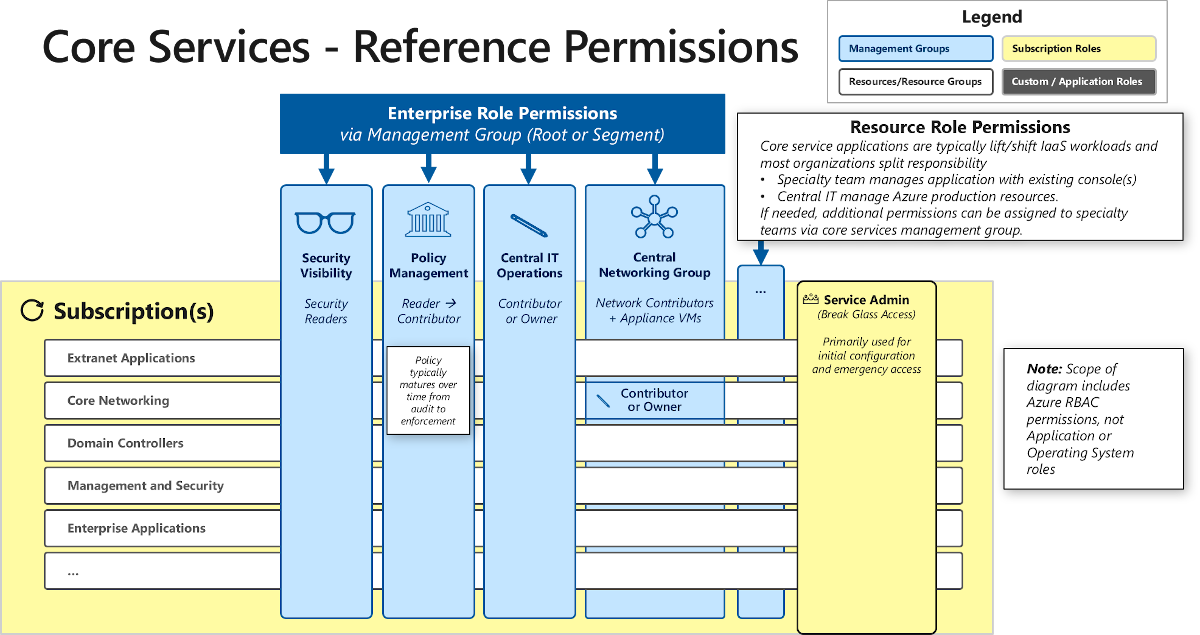

تعرف على مكونات Azure والنموذج المرجعي لتسريع تخطيط وتصميم أدوار أمان Azure.

بنية مرجعية للأمان عبر الإنترنت من Microsoft لإنشاء بنية الأمان عبر الإنترنت لمؤسسة مختلطة تمتد عبر الموارد المحلية والسحابات.

البنية المرجعية لمركز عمليات الأمان (SOC) لتحديث الكشف عن الأمان والاستجابة والاسترداد.

بنية مرجعية لوصول المستخدم غير موثوقة لتحديث بنية التحكم في الوصول لتوليد السحابة.

Microsoft Defender للسحابةMicrosoft Defender for Cloud Apps للمساعدة في تأمين أصول السحابة.

الوعي الأمني وخطة التعليم، بحيث يكون لدى جميع الفرق المعرفة الأمنية الأساسية الحيوية.

وضع علامة على حساسية الأصول لتعيين الأصول الحساسة باستخدام تصنيف يتوافق مع تأثير الأعمال. يتم بناء التصنيف بشكل مشترك من قبل مساهمي الأعمال والفرق الأمنية والأطراف المهتمة الأخرى.

تغييرات الأمان على خطة السحابة: قم بتحديث الأقسام الأخرى من خطة اعتماد السحابة لتعكس التغييرات التي تم إطلاقها بواسطة خطة الأمان.

أفضل الممارسات لتخطيط الأمان:

من المحتمل أن تكون خطة الأمان الخاصة بك أكثر نجاحًا إذا اتبع التخطيط نهج:

افترض بيئة مختلطة: ويشمل ذلك تطبيقات البرامج كخدمة (SaaS) والبيئات المحلية. كما يتضمن العديد من البنية التحتية السحابية كخدمة (IaaS) ومنصة كمزودي خدمة (PaaS)، إن أمكن.

اعتماد الأمان السريع: ضع الحد الأدنى من متطلبات الأمان أولاً وانقل جميع العناصر غير الحرجة إلى قائمة الخطوات التالية ذات الأولوية. ينبغي ألا تكون هذه خطة تقليدية مفصلة من 3 إلى 5 سنوات. تتغير السحابة وبيئة التهديد بسرعة كبيرة لجعل هذا النوع من الخطط مفيدًا. يجب أن تركز خطتك على تطوير خطوات البداية والحالة النهائية:

- مكاسب سريعة في المستقبل القريب من شأنها أن تحقق تأثيرا كبيرا قبل أن تبدأ المبادرات طويلة الأجل. يمكن أن يتراوح الإطار الزمني من 3 إلى 12 شهرًا، اعتمادًا على الثقافة المؤسسية والممارسات القياسية وعوامل أخرى.

- رؤية واضحة للحالة النهائية المطلوبة لتوجيه عملية التخطيط لكل فريق (والتي قد تستغرق عدة سنوات لتحقيقها).

مشاركة الخطة على نطاق واسع: زيادة الوعي والتغذية الراجعة من قبل أصحاب المصلحة وتأييدهم.

تحقيق النتائج الاستراتيجية: تأكد من أن خطتك تتماشى مع النتائج الاستراتيجية الموضحة في استراتيجية الأمان وتنجزها.

تعيين الملكية والمساءلة والمواعيد النهائية: تأكد من تحديد المالكين لكل مهمة والالتزام بإكمال تلك المهمة في إطار زمني محدد.

التواصل مع الجانب البشري من الأمان: إشراك الأشخاص خلال هذه الفترة من التحول والتوقعات الجديدة من خلال:

دعم تحويل عضو الفريق بنشاط من خلال التواصل الواضح والتدريب على:

- المهارات التي يحتاجون إلى تعلمها.

- لماذا يحتاجون إلى تعلم المهارات (وفوائد القيام بذلك).

- كيفية الحصول على هذه المعرفة (وتوفير الموارد لمساعدتهم على التعلم).

يمكنك توثيق الخطة باستخدام الإستراتيجية ونموذج الخطة. ويمكنك استخدام تدريب أمان Microsoft عبر الإنترنت للمساعدة في تعليم أعضاء فريقك.

جعل الوعي الأمني يتفاعل لمساعدة الأشخاص على التواصل بصدق مع دورهم في الحفاظ على أمان و سلامة المؤسسة.

راجع التعلم والإرشادات من Microsoft: نشرت Microsoft رؤى ووجهات نظر لمساعدة مؤسستك على تخطيط تحويلها إلى السحابة واستراتيجية أمان حديثة. وتشمل المواد التدريب المسجل والوثائق وأفضل الممارسات الأمنية والمعايير الموصى بها.

للحصول على إرشادات فنية للمساعدة في بناء خطتك والهيكل الأمني، راجع وثائق أمان Microsoft.

| فريق مسؤول | الفرق المسؤولة والداعمة |

|---|---|

الموافقة على خطة الأمان:

يجب أن يوافق فريق قيادة الأمان (CISO أو ما يعادله) على الخطة.

الخطوة 4: تأمين أحمال العمل الجديدة

من الأسهل عليك البدء في حالة آمنة بدلًا من تحديث الأمان لاحقا في بيئتك. نوصي بشدة بالبدء بتكوين آمن لضمان ترحيل أعباء العمل إلى بيئة آمنة وتطويرها واختبارها.

أثناء تنفيذ المنطقة المنتقل إليها ، يمكن أن تؤثر العديد من القرارات على ملفات تعريف الأمان والمخاطر. يجب على فريق أمان السحابة مراجعة تكوين المنطقة المنتقل إليها للتأكد من أنه يفي بمعايير ومتطلبات الأمان في خطوط أساس الأمان لمؤسستك.

التسليمات:

- تأكد من أن مناطق الهبوط الجديدة تفي بمتطلبات الامتثال والأمان للمؤسسة.

إرشادات لدعم إنجاز النتائج:

مزج المتطلبات الحالية وتوصيات السحابة: ابدأ بالإرشادات الموصى بها ثم تكيف هذا مع متطلبات الأمان الفريدة الخاصة بك. لقد شهدنا تحديات في محاولة تطبيق السياسات والمعايير المحلية القائمة،لأنها تشير غالبًا إلى التقنيات أو النُهج الأمنية القديمة.

نشرت Microsoft إرشادات لمساعدتك في إنشاء خطوط أساسية للأمان:

- معايير أمان Azure الاستراتيجية والهندسية: توصيات إستراتيجية وهندسية لتشكيل وضع الأمان في بيئتك.

- معايير أمان Azure: توصيات تكوين محددة لتأمين بيئات Azure.

- التدريب الأساسي للأمان في Azure.

توفير حواجز حماية: يجب أن تشتمل الإجراءات الوقائية على تدقيق السياسات وتنفيذها آليًا. وفيما يتعلق بهذه البيئات الجديدة، يجب أن تسعى الفرق جاهدة لمراجعة وتنفيذ خطوط الأساس الأمنية للمؤسسة. يمكن أن تساعد هذه الجهود في تقليل المفاجآت الأمنية أثناء تطوير أعباء العمل، بالإضافة إلى التكامل المستمر والنشر المستمر (CI / CD) لأعباء العمل.

توفر Microsoft العديد من الإمكانات الأصلية في Azure لتمكين هذا:

- درجة الأمان: استخدم تقييما مسجلا لوضع أمان Azure لتعقب جهود الأمان والمشاريع في مؤسستك.

- Azure Blueprints: يمكن لمهندسي السحابة ومجموعات تكنولوجيا المعلومات المركزية تحديد مجموعة قابلة للتكرار من موارد Azure التي تنفذ معايير المؤسسة وأنماطها ومتطلباتها وتلتزم بها.

- نهج Azure: هي أساس الرؤية وقدرات التحكم التي تستخدمها الخدمات الأخرى. وقد دُمجت Azure سياسة في إدارة موارد Azure، بحيث يمكنك مراجعة التغييرات وفرض السياسات عبر أي مورد في Azure قبل إنشائه أو أثناءه أو بعده.

- تحسين عمليات المنطقة المنتقل إليها: استخدم أفضل الممارسات لتحسين الأمان داخل منطقة الهبوط.

| فريق مسؤول | الفرق المسؤولة والداعمة |

|---|---|

الخطوة 5: تأمين أعباء عمل السحابية الحالية

وقد نشرت العديد من المؤسسات بالفعل أصولا في بيئات سحابية للمؤسسات دون تطبيق أفضل ممارسات الأمان، مما يخلق مخاطر متزايدة للأعمال.

بعد التأكد من أن التطبيقات الجديدة والمناطق المنتقل إليها تتبع أفضل ممارسات الأمان، يجب التركيز على رفع البيئات الموجودة إلى نفس المعايير.

التسليمات:

- تأكد من أن جميع البيئات السحابية الحالية والمناطق المنتقل إليها تفي بمتطلبات التوافق والأمان للمؤسسة.

- اختبار الاستعداد التشغيلي لعمليات نشر الإنتاج باستخدام سياسات لخطوط أساس الأمان.

- التحقق من صحة الالتزام بإرشادات التصميم ومتطلبات الأمان لأساسيات الأمان.

إرشادات لدعم إنجاز النتائج:

- استخدم نفس خطوط الأمان الأساسية التي أنشأتها في الخطوة 4 كحالتك المثالية. قد تضطر إلى ضبط بعض إعدادات السياسة لمراجعة الحسابات فقط بدلاً من فرضها.

- موازنة المخاطر التشغيلية والأمنية. نظرا لأن هذه البيئات قد تستضيف أنظمة إنتاج تمكن العمليات التجارية الهامة، فقد تحتاج إلى تنفيذ تحسينات الأمان بشكل متزايد لتجنب المخاطرة بوقت التعطل التشغيلي.

- تحديد أولويات اكتشاف المخاطر الأمنية ومعالجتها حسب الأهمية الحيوية للأعمال. ابدأ بأحمال العمل التي لها تأثير كبير على الأعمال إذا تم اختراقها وأحمال العمل التي لها تعرض عال للمخاطر.

لمزيد من المعلومات، راجع تحديد التطبيقات المهمة للأعمال وتصنيفها.

| فريق مسؤول | الفرق المسؤولة والداعمة |

|---|---|

الخطوة 6: التحكم لإدارة وتحسين الوضع الأمني

يعد الأمن مثل جميع التخصصات الحديثة عملية متكررة يجب أن تركز على التحسين المستمر. ويمكن أن يتدهور الموقف الأمني إذا لم تحافظ المنظمات على التركيز عليه بمرور الوقت.

يأتي التطبيق المتسق لمتطلبات الأمان من تخصصات الحوكمة السليمة والحلول التلقائية. بعد أن يحدد فريق أمان السحابة خطوط أساس الأمان، يجب تدقيق هذه المتطلبات للتأكد من تطبيقها باستمرار على جميع بيئات السحابة (وفرضها عند الاقتضاء).

التسليمات:

- تأكد من تطبيق خطوط الأساس الأمنية للمؤسسة على جميع الأنظمة ذات الصلة. تدقيق الحالات الشاذة باستخدام درجة آمنة أو آلية مماثلة.

- وَثق سياسات أسس الأمان والعمليات وإرشادات التصميم في قالب نظام أساسيات الأمان.

إرشادات لدعم إنجاز النتائج:

- استخدم نفس أسس الأمان وآليات التدقيق التي بنيتهاا في الخطوة 4 كمكونات فنية لمراقبة الخطوط الأساسية. و استكمل خطوط الأساسية هذه مع الأشخاص وضوابط العمليات لضمان الاتساق.

- تأكد من أن جميع أحمال العمل والموارد تتبع اصطلاحات التسمية ووضع العلامات المناسبة. فرض اصطلاحات وضع العلامات باستخدام نهج Azure، مع التركيز بشكل خاص على العلامات لحساسية البيانات.

- إذا كنت جديدًا في الحوكمة السحابية، فآسس سياسات وعمليات وأنظمة الحوكمة باستخدام منهجية الحوكمة.

| فريق مسؤول | الفرق المسؤولة والداعمة |

|---|---|

الخطوات التالية

ساعدتك الخطوات الواردة في هذا الدليل على تنفيذ الاستراتيجية وعناصر التحكم والعمليات والمهارات والثقافة اللازمة لإدارة المخاطر الأمنية باستمرار عبر المؤسسة.

أثناء المتابعة في وضع عمليات أمان السحابة، ضع في اعتبارك الخطوات التالية:

- راجع وثائق أمان Microsoft. فهي يوفر إرشادات تقنية لمساعدة المتخصصين في مجال الأمن على بناء وتحسين إستراتيجية الأمن السيبراني، والهندسة المعمارية، وخرائط الطريق ذات الأولوية.

- راجع معلومات الأمان في عناصر تحكم الأمان المضمنة لخدمات Azure.

- راجع أدوات وخدمات أمان Azure في خدمات الأمان والتقنيات المتوفرة على Azure.

- راجع مركز توثيق Microsoft. وهو يحتوي على إرشادات وتقارير ووثائق شاملة ذات صلة يمكن أن تساعدك على إجراء تقييمات للمخاطر كجزء من عمليااتك الامتثالية التنظيمية.

- مراجعة أدوات الجهات الخارجية المتاحة لتسهيل تلبية متطلبات الأمان. لمزيد من المعلومات، راجع دمج حلول الأمان في Microsoft Defender للسحابة.