مسح خوادم SQL بحثا عن نقاط ضعف

يقوم Microsoft Defender لخوادم SQL على الأجهزة بتوسيع الحماية الخاصة بك لخوادم SQL Servers الأصلية من Azure لدعم البيئات المختلطة بالكامل وحماية خوادم SQL (كل الإصدارات المدعومة) المستضافة في Azure، بيئات سحابية أخرى، وحتى الأجهزة المحلية:

- SQL Server على الأجهزة الظاهرية

- خوادم SQL المحلية:

يكتشف الماسح الضوئي المتكامل لتقييم الثغرات الأمنية، ويتعقب، ويساعدك على معالجة نقاط الضعف المحتملة في قاعدة البيانات. توفر نتائج الفحص التقييمي نظرة عامة على حالة أمان أجهزة SQL وتفاصيل أي نتائج أمان.

إشعار

الفحص خفيف الوزن وآمن ويستغرق بضع ثوان فقط لكل قاعدة بيانات لتشغيله وهو للقراءة فقط بالكلية. لا يقوم بإجراء أية تغييرات على قاعدة البيانات الخاصة بك.

استكشاف تقارير تقييم الثغرات الأمنية

تقوم خدمة تقييم الثغرات الأمنية بفحص قواعد البيانات الخاصة بك كل 12 ساعة.

توفر لوحة معلومات تقييم الثغرات الأمنية نظرة عامة على نتائج التقييم عبر جميع قواعد البيانات الخاصة بك، بالإضافة إلى ملخص لقواعد البيانات الصحية وغير الصحية، وملخص عام لعمليات التحقق الفاشلة وفقا لتوزيع المخاطر.

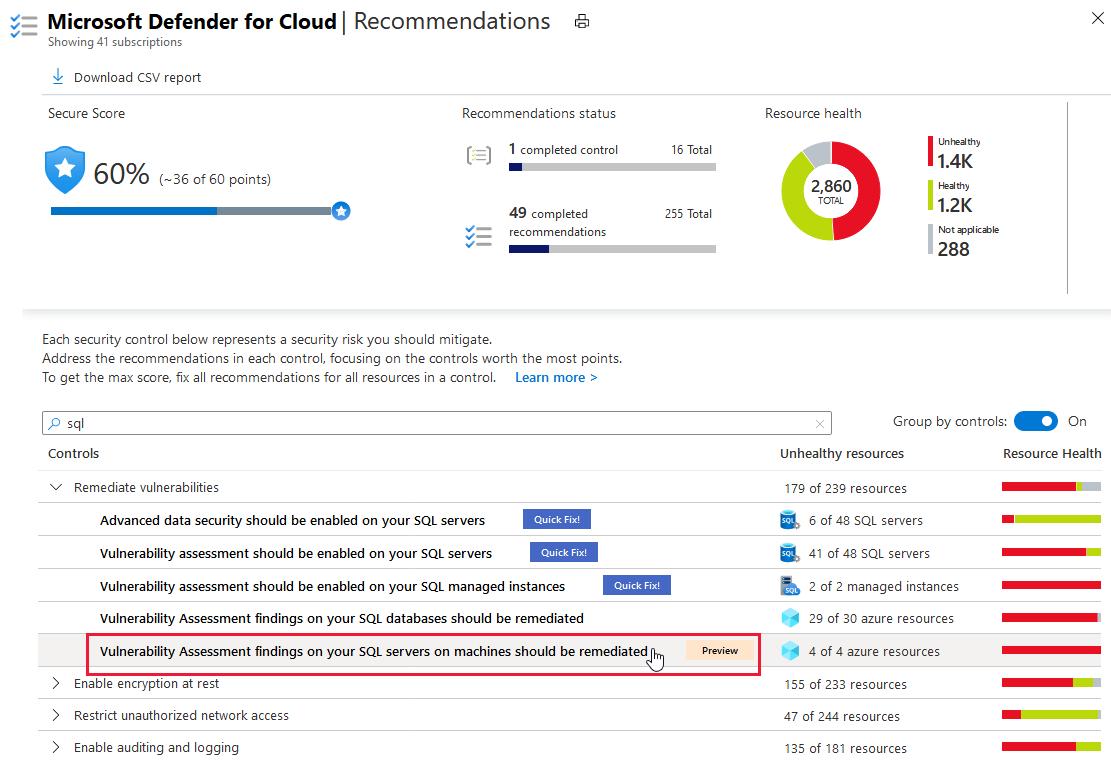

يمكنك عرض نتائج تقييم الثغرات الأمنية مباشرة من Defender for Cloud.

من قائمة مركز الأمان، افتح صفحة التوصيات.

حدد التوصية خوادم SQL على الأجهزة التي يجب حل نتائج الثغرات الأمنية فيها. لمزيد من المعلومات، راجع الصفحة المرجعية لتوصيات Defender for Cloud.

تظهر طريقة العرض التفصيلية لهذه التوصية.

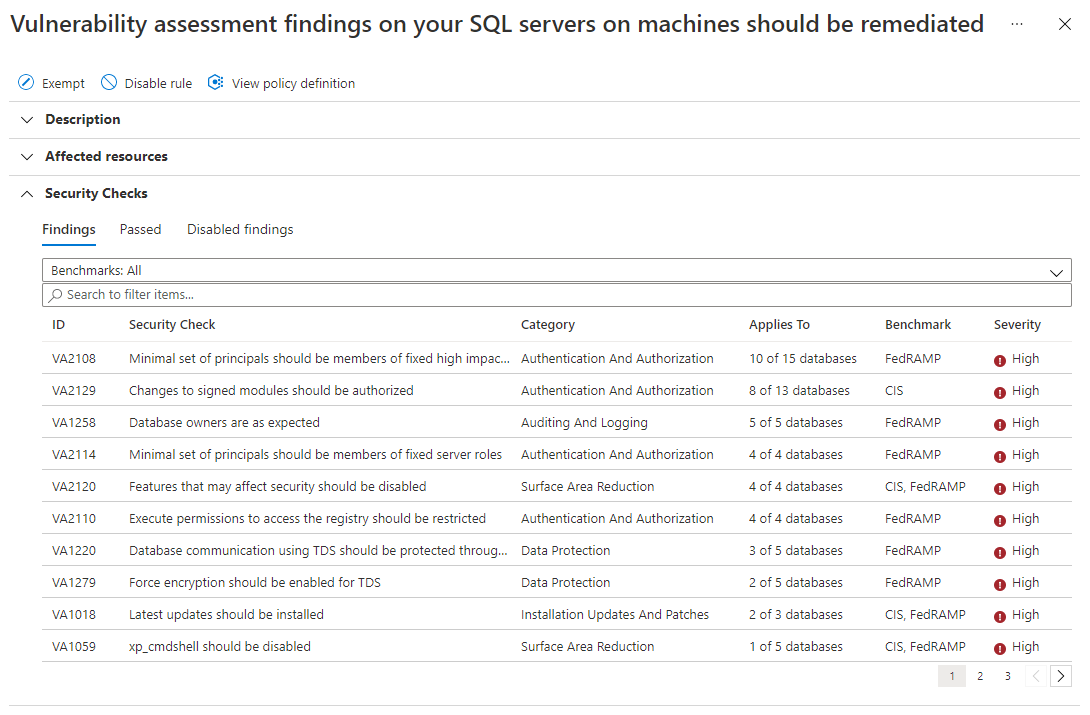

لمزيد من التفاصيل، انتقل لأسفل:

للحصول على نظرة عامة على الموارد الممسوحة ضوئيا (قواعد البيانات) وقائمة عمليات التحقق من الأمان التي تم اختبارها، افتح الموارد المتأثرة وحدد الخادم الذي يهمك.

للحصول على نظرة عامة على الثغرات الأمنية المجمعة بواسطة قاعدة بيانات SQL معينة، حدد قاعدة البيانات ذات الاهتمام.

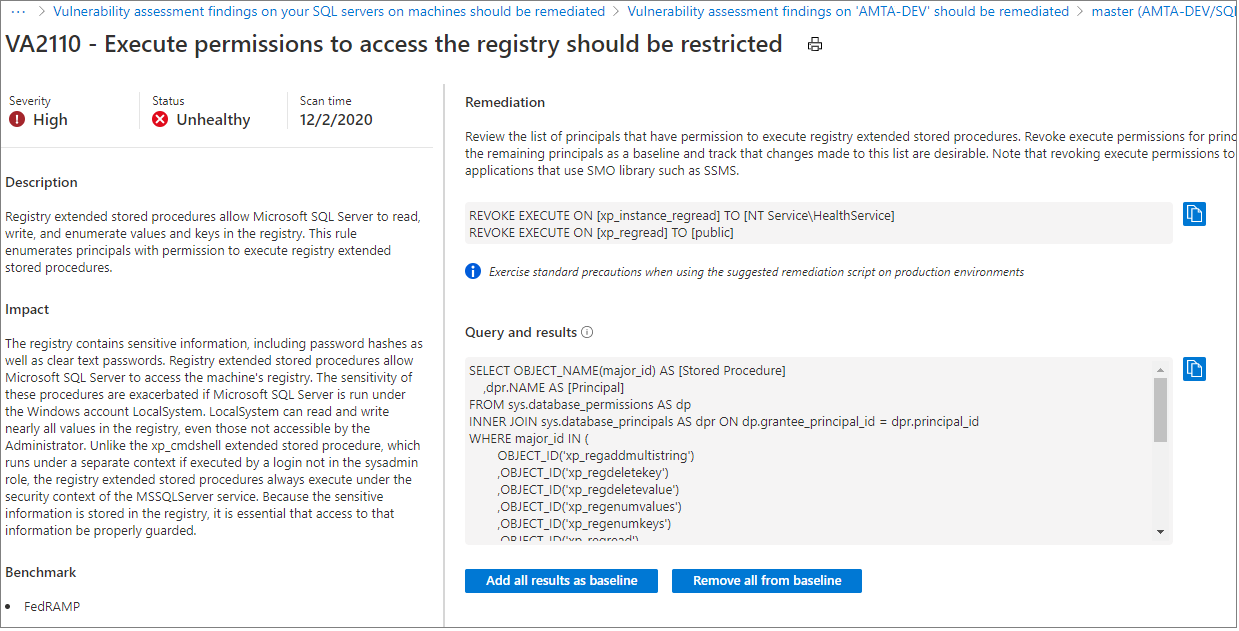

في كل طريقة عرض، يتم فرز عمليات التحقق من الأمان حسب الخطورة. حدد فحص أمان معينا لمشاهدة جزء تفاصيل مع وصف وكيفية إصلاحه ومعلومات أخرى ذات صلة مثل Impact أو Benchmark.

تعيين أساس

As you review your assessment results, you can mark results as being an acceptable baseline in your environment. خط الأساس هو في الأساس تخصيص لكيفية الإبلاغ عن النتائج. وتعتبر النتائج التي تطابق خط الأساس مرت في عمليات المسح اللاحقة. بعد أن تقوم بتأسيس حالة أمان الأساس، لا يقدم ماسح تقييم الثغرات الأمنية تقارير إلا عن الانحرافات عن الأساس. وبهذه الطريقة، يمكنك تركيز اهتمامك على القضايا ذات الصلة.

نتائج التصدير

استخدم ميزة التصدير المستمر لـMicrosoft Defender for Cloud لتصدير نتائج تقييم الثغرات الأمنية إلى مراكز أحداث Azure أو إلى مساحة عمل Log Analytics.

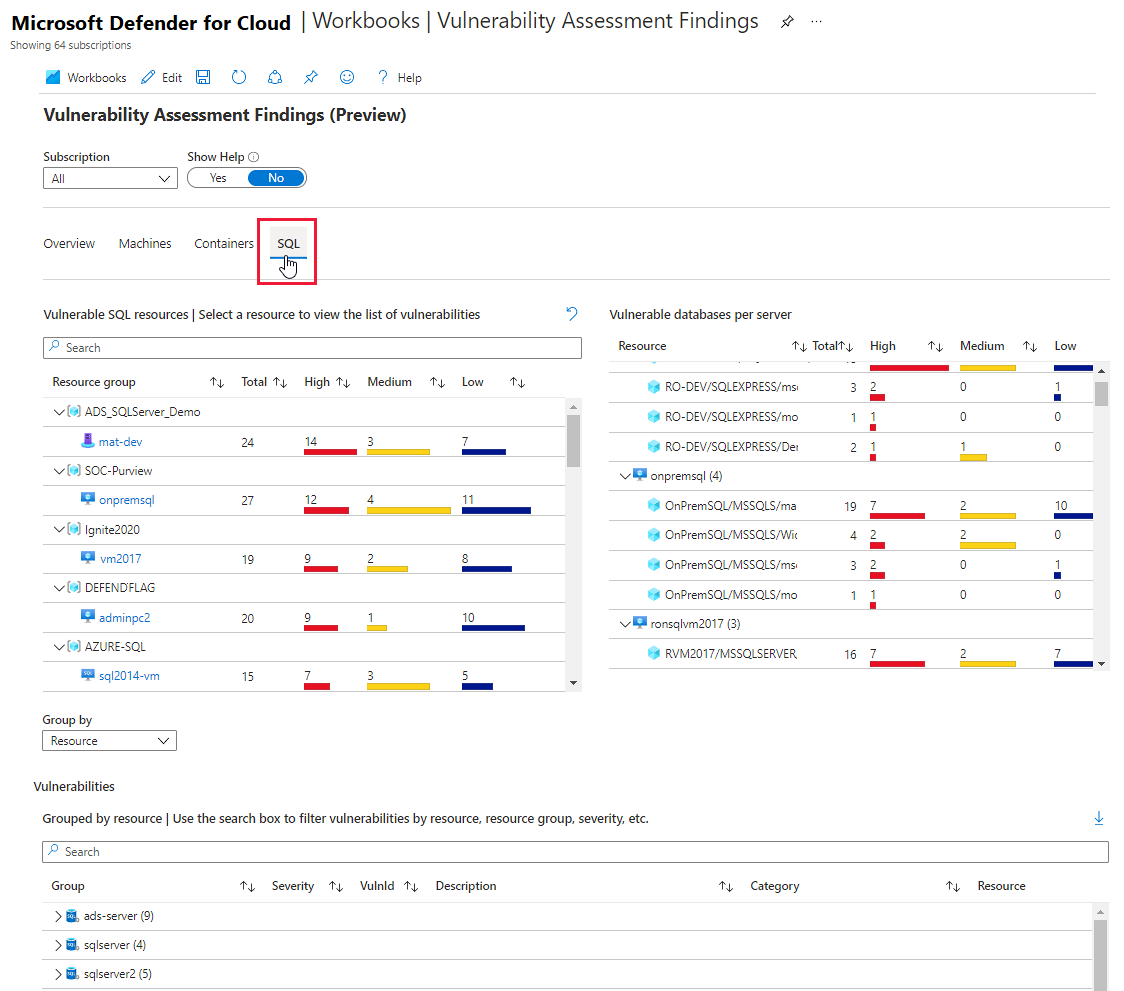

عرض الثغرات الأمنية في التقارير الرسومية والتفاعلية

يتضمن معرض مصنفات Azure Monitor المتكاملة في Defender for Cloud تقريرًا تفاعليًا لجميع النتائج من الماسحات الضوئية للثغرات الأمنية للأجهزة والحاويات في سجلات الحاويات وخوادم SQL.

يتم الإبلاغ عن نتائج كل من هذه الماسحات الضوئية في توصيات منفصلة:

- يجب أن تحتوي الأجهزة على نتائج الثغرات الأمنية التي تم حلها

- يجب أن تحتوي صور سجل الحاوية على نتائج الثغرات الأمنية التي تم حلها (مدعومة من Qualys)

- ينبغي أن يكون لدى قواعد بيانات SQL نتائج لحل مشكلة الثغرات الأمنية

- يجب أن يتم حل نتائج الثغرات الأمنية في خوادم SQL على الأجهزة

يجمع تقرير "نتائج تقييم الثغرات الأمنية" كل هذه النتائج وينظمها حسب الخطورة ونوع المورد والفئة. يمكنك العثور على التقرير في معرض المصنفات المتوفر من الشريط الجانبي لـDefender for Cloud.

تعطيل نتائج معينة

إذا كان لديك حاجة تنظيمية لتجاهل نتيجة، بدلاً من معالجتها، يمكنك تعطيلها اختيارياً. لا تؤثر النتائج المُعطلة على نقاطك الآمنة ولا تولد ضوضاء غير مرغوب فيها.

عندما يطابق أحد النتائج المعايير التي حددتها في قواعد التعطيل، فلن يظهر في قائمة النتائج. تتضمن السيناريوهات النموذجية ما يلي:

- تعطيل النتائج مع خطورة أقل من المتوسط

- تعطيل النتائج التي لا يمكن الوصول إليها

- تعطيل النتائج من المعايير التي ليست ذات أهمية لنطاق محدد

هام

لتعطيل نتائج محددة، تحتاج إلى أذونات لتحرير نهج في Azure Policy. تعرف على المزيد في أذونات Azure RBAC في نهج Azure.

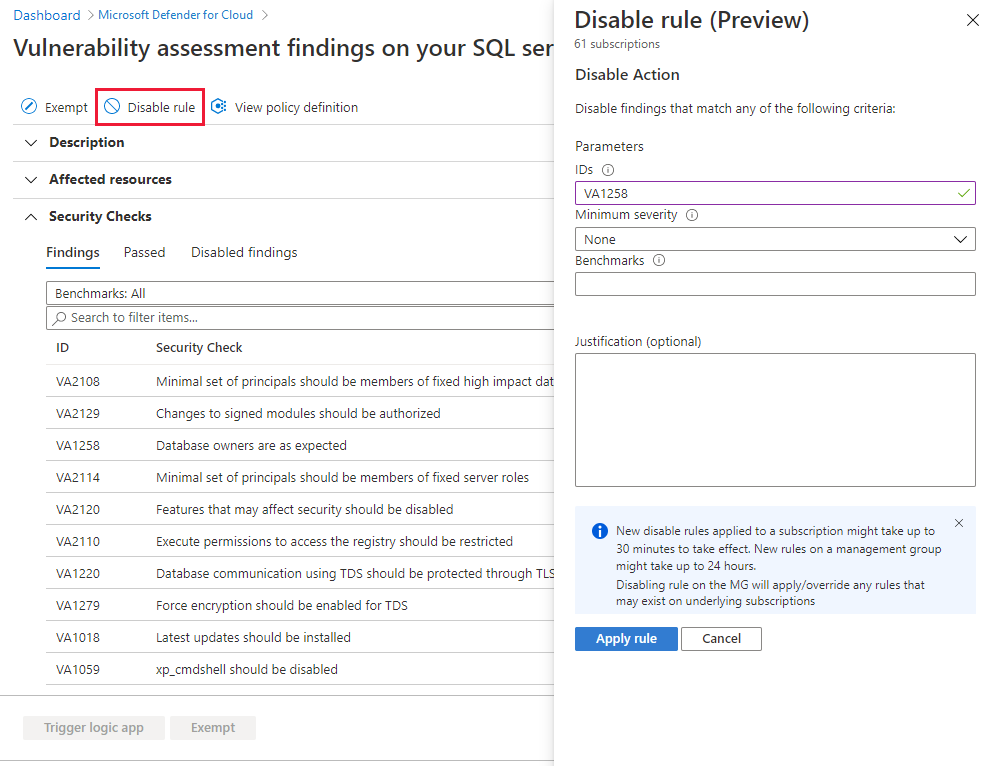

لإنشاء قاعدة:

من صفحة تفاصيل التوصيات لخوادم SQL على الأجهزة التي يجب حل نتائج الثغرات الأمنية، حدد Disable rule.

حدد النطاق المناسب.

حدد المعايير الخاصة بك. يمكنك استخدام أي من المعايير التالية:

- العثور على الهوية

- الأهمية

- معايير

حدد تطبيق القاعدة. قد يستغرق سريان التغييرات ما يصل إلى 24 ساعة.

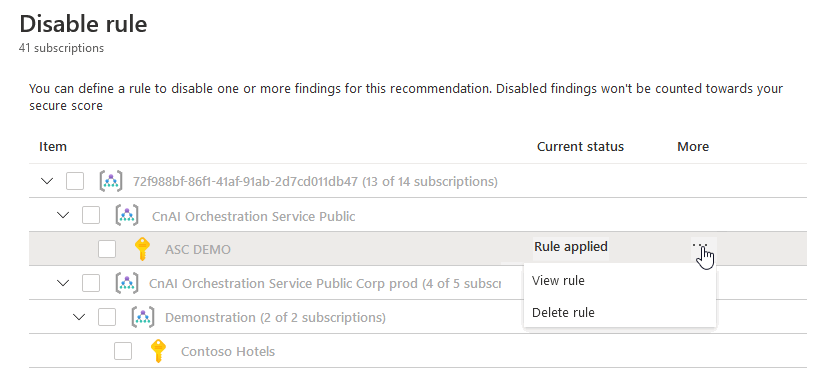

لعرض قاعدة أو تجاوزها أو حذفها:

حدد تعطيل القاعدة.

من قائمة النطاق، تظهر الاشتراكات ذات القواعد النشطة كقاعدة مطبقة.

لعرض القاعدة أو حذفها، حدد قائمة القطع ("...").

إدارة تقييمات الثغرات الأمنية برمجياً

باستخدام Azure PowerShell

يمكنك استخدام أوامر Azure PowerShell cmdlets لإدارة تقييمات الثغرات الأمنية برمجياً. أوامر cmdlets المدعومة هي:

| اسم Cmdlet كارتباط | الوصف |

|---|---|

| Add-AzSecuritySqlVulnerabilityAssessmentBaseline | إضافة أساس تقييم الثغرات الأمنية SQL. |

| Get-AzSecuritySqlVulnerabilityAssessmentBaseline | احصل على أساس تقييم الثغرات الأمنية SQL. |

| Get-AzSecuritySqlVulnerabilityAssessmentScanResult | يحصل على نتائج فحص تقييم الثغرات الأمنية SQL. |

| Get-AzSecuritySqlVulnerabilityAssessmentScanRecord | يحصل على سجلات فحص تقييم الثغرات الأمنية SQL. |

| Remove-AzSecuritySqlVulnerabilityAssessmentBaseline | إزالة أساس تقييم الثغرات الأمنية SQL. |

| Set-AzSecuritySqlVulnerabilityAssessmentBaseline | تعيين أساس SQL Vulnerability Assessment جديد على قاعدة بيانات معينة يتجاهل الأساس القديم إذا كان موجودا. |

موقع البيانات

يقوم تقييم ثغرات SQL بالاستعلام عن خادم SQL باستخدام الاستعلامات المتاحة للجمهور ضمن توصيات Defender for Cloud لتقييم ثغرات SQL، ويخزن نتائج الاستعلام. يتم تخزين بيانات تقييم الثغرات الأمنية SQL في موقع مساحة عمل Log Analytics التي يتصل بها الجهاز. على سبيل المثال، إذا قام المستخدم بتوصيل جهاز SQL ظاهري بمساحة عمل Log Analytics في غرب أوروبا، فسيتم تخزين النتائج في غرب أوروبا. سيتم جمع هذه البيانات فقط إذا تم تمكين حل SQL Vulnerability Assessment على مساحة عمل Log Analytics.

يتم أيضا جمع معلومات بيانات التعريف حول الجهاز المتصل. على وجه التحديد:

- اسم نظام التشغيل ونوعه وإصداره

- اسم مجال الكمبيوتر المؤهل بالكامل (FQDN)

- إصدار عامل Connected Machine

- UUID (معرف BIOS)

- اسم خادم SQL وأسماء قواعد البيانات الأساسية

يمكنك تحديد المنطقة التي سيتم فيها تخزين بيانات SQL Vulnerability Assessment عن طريق اختيار موقع مساحة عمل Log Analytics. قد تنسخ Microsoft نسخا متماثلا إلى مناطق أخرى لمرونة البيانات، ولكن لا تقوم Microsoft بنسخ البيانات نسخا متماثلا خارج المنطقة الجغرافية.

الخطوات التالية

تعرف على المزيد حول حماية Defender for Cloud لموارد SQL في نظرة عامة على Microsoft Defender for SQL.