إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

يعرض أمان DevOps نتائج الأمان كتعليقات توضيحية في طلبات السحب (PR). يمكن لمشغلي الأمان تمكين التعليقات التوضيحية ل PR في Microsoft Defender for Cloud. يمكن معالجة أي مشكلات مكشوفة من قبل المطورين. يمكن لهذه العملية منع وإصلاح الثغرات الأمنية المحتملة والتكوينات الخاطئة قبل دخولها مرحلة الإنتاج. يقوم أمان DevOps بتعليق الثغرات الأمنية ضمن الاختلافات التي تم تقديمها أثناء طلب السحب بدلا من جميع الثغرات الأمنية التي تم اكتشافها عبر الملف بأكمله. يمكن للمطورين رؤية التعليقات التوضيحية في أنظمة إدارة التعليمات البرمجية المصدر الخاصة بهم ويمكن لمشغلي الأمان رؤية أي نتائج لم يتم حلها في Microsoft Defender for Cloud.

باستخدام Microsoft Defender for Cloud، يمكنك تكوين تعليقات PR التوضيحية في Azure DevOps. يمكنك الحصول على تعليقات توضيحية للعلاقات العامة في GitHub إذا كنت عميل GitHub Advanced Security.

ما هي التعليقات التوضيحية لطلب السحب

التعليقات التوضيحية لطلب السحب هي تعليقات تتم إضافتها إلى طلب سحب في GitHub أو Azure DevOps. توفر هذه التعليقات التوضيحية ملاحظات حول تغييرات التعليمات البرمجية التي تم إجراؤها ومشكلات الأمان المحددة في طلب السحب وتساعد المراجعين على فهم التغييرات التي يتم إجراؤها.

يمكن للمستخدمين الذين لديهم حق الوصول إلى المستودع إضافة تعليقات توضيحية أو اقتراح تغييرات أو طرح أسئلة أو تقديم ملاحظات حول التعليمات البرمجية. يمكن أيضا استخدام التعليقات التوضيحية لتعقب المشكلات والأخطاء التي تحتاج إلى إصلاح قبل دمج التعليمات البرمجية في الفرع الرئيسي. يستخدم أمان DevOps في Defender for Cloud التعليقات التوضيحية لعرض نتائج الأمان.

المتطلبات الأساسية

بالنسبة إلى GitHub:

- حساب Azure. إذا لم يكن لديك حساب Azure بالفعل، فيمكنك إنشاء حساب Azure المجاني اليوم.

- كن عميل GitHub Advanced Security .

- قم بتوصيل مستودعات GitHub الخاصة بك ب Microsoft Defender for Cloud.

- تكوين إجراء Microsoft Security DevOps GitHub.

بالنسبة إلى Azure DevOps:

- حساب Azure. إذا لم يكن لديك حساب Azure بالفعل، فيمكنك إنشاء حساب Azure المجاني اليوم.

- لديك حق الوصول للكتابة (المالك/المساهم) إلى اشتراك Azure.

- قم بتوصيل مستودعات Azure DevOps ب Microsoft Defender for Cloud.

- تكوين ملحق Microsoft Security DevOps Azure DevOps.

تمكين التعليقات التوضيحية لطلب السحب في GitHub

من خلال تمكين التعليقات التوضيحية لطلب السحب في GitHub، يكتسب المطورون القدرة على رؤية مشكلات الأمان الخاصة بهم عند إنشاء طلب السحب مباشرة إلى الفرع الرئيسي.

لتمكين التعليقات التوضيحية لطلب السحب في GitHub:

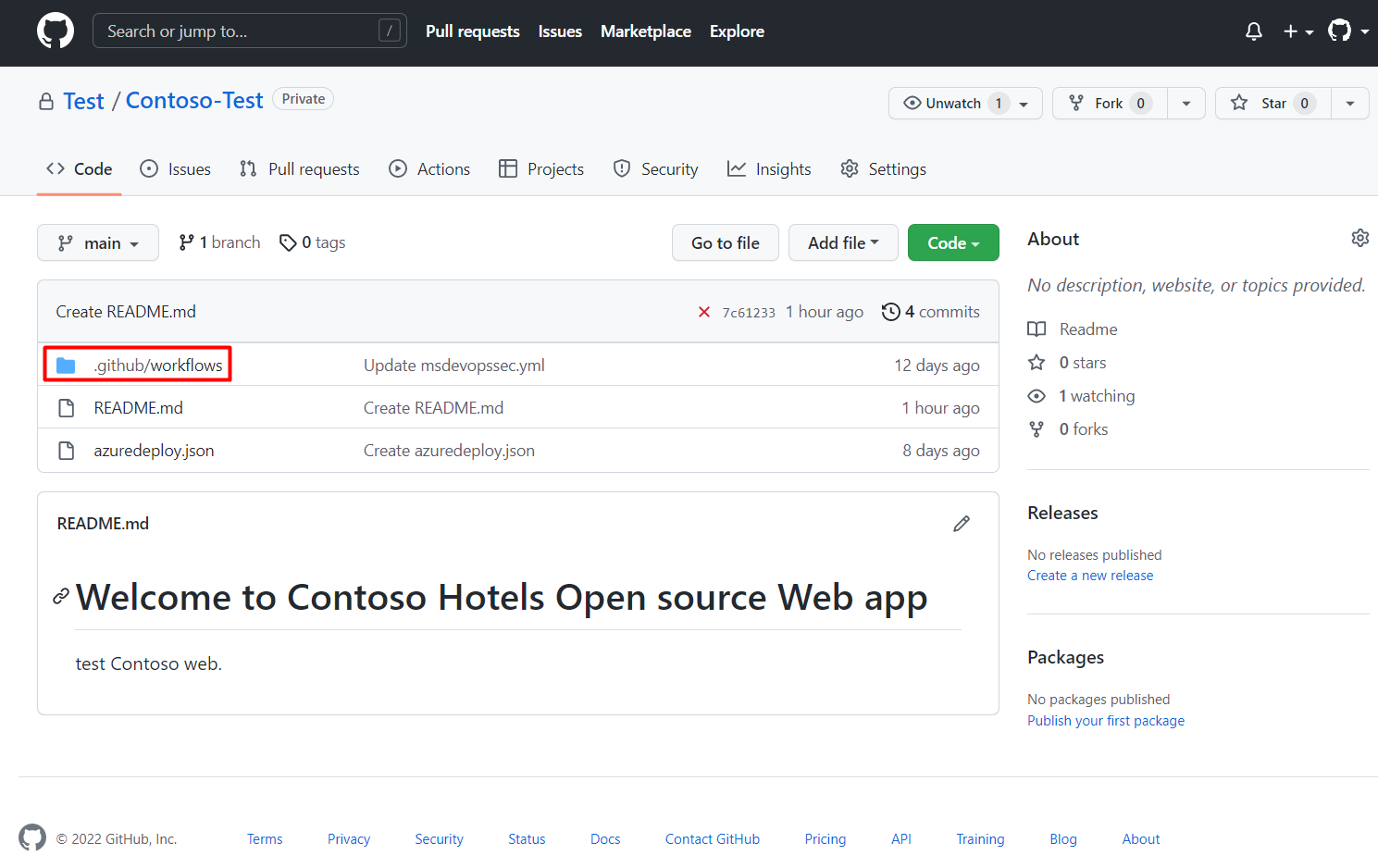

انتقل إلى GitHub وسجل الدخول.

حدد مستودعا قمت بإلحاقه ب Defender for Cloud.

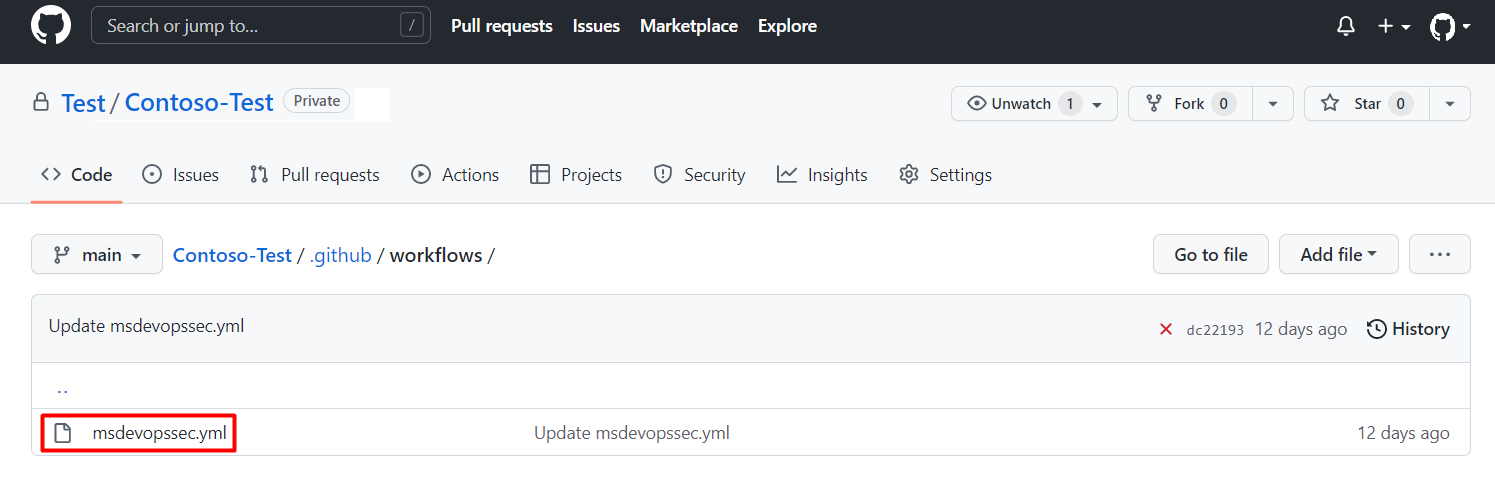

انتقل إلى

Your repository's home page>.github/workflows.حدد msdevopssec.yml، الذي تم إنشاؤه في المتطلبات الأساسية.

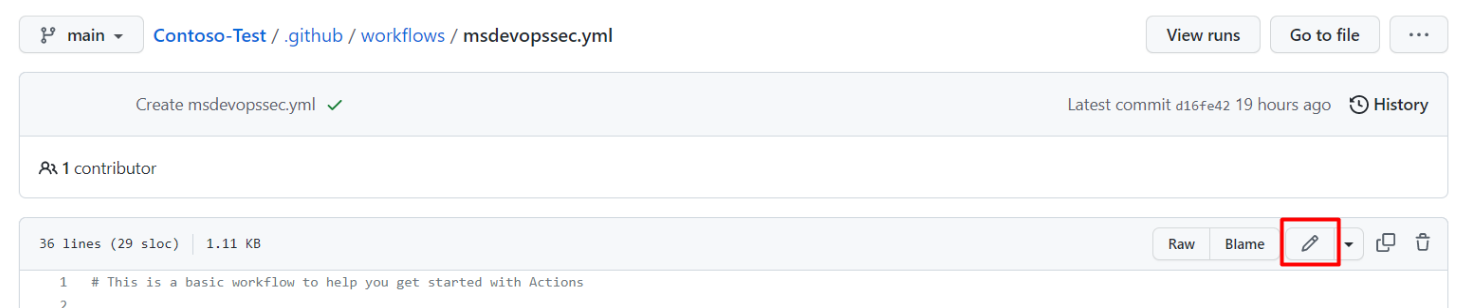

حدد تحرير.

حدد موقع قسم المشغل وتحديثه لتضمين:

# Triggers the workflow on push or pull request events but only for the main branch pull_request: branches: ["main"]يمكنك أيضا عرض مستودع عينة.

(اختياري) يمكنك تحديد الفروع التي تريد تشغيلها عن طريق إدخال الفرع (الفروع) ضمن قسم المشغل. إذا كنت تريد تضمين كافة الفروع، فقم بإزالة الأسطر مع قائمة الفروع.

حدد "Start commit".

حدد Commit changes.

ستكون أي مشكلات يتم اكتشافها بواسطة الماسح الضوئي قابلة للعرض في قسم الملفات التي تم تغييرها في طلب السحب.

- يستخدم في الاختبارات - التنبيه غير موجود في التعليمات البرمجية للإنتاج.

تمكين التعليقات التوضيحية لطلب السحب في Azure DevOps

من خلال تمكين التعليقات التوضيحية لطلب السحب في Azure DevOps، يكتسب المطورون القدرة على رؤية مشكلات الأمان الخاصة بهم عند إنشاء PRs مباشرة إلى الفرع الرئيسي.

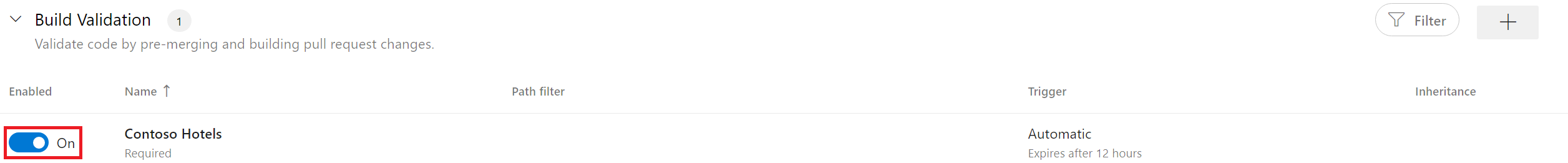

تمكين نهج التحقق من صحة البنية ل CI Build

قبل أن تتمكن من تمكين التعليقات التوضيحية لطلب السحب، يجب أن يكون الفرع الرئيسي قد مكن نهج التحقق من صحة البنية ل CI Build.

لتمكين نهج التحقق من صحة البنية ل CI Build:

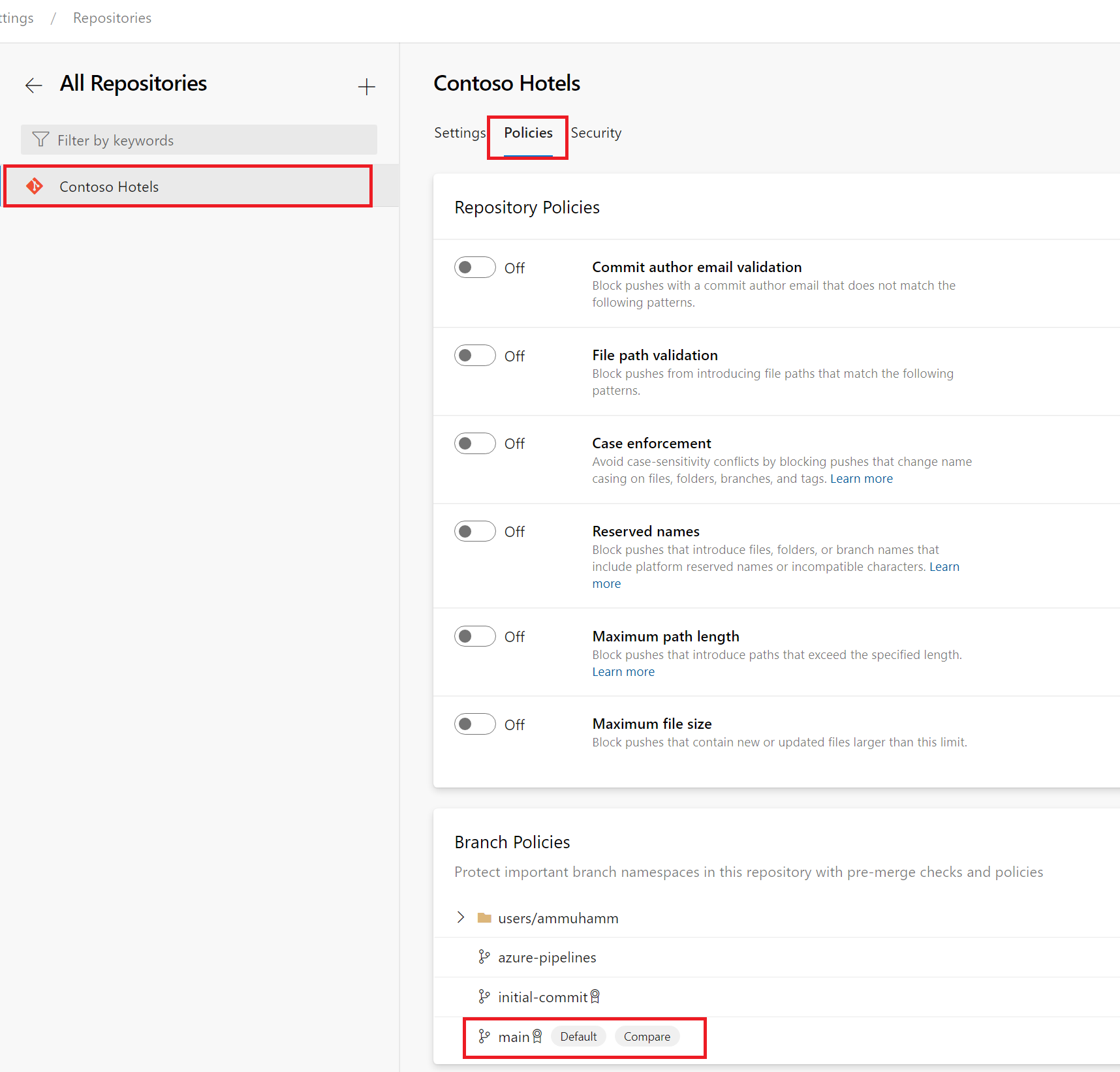

سجّل الدخول إلى مشروع Azure DevOps.

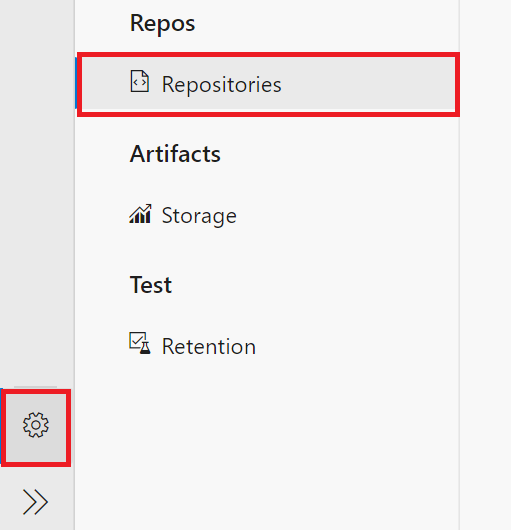

انتقل إلى Project settings Repositories>.

حدد المستودع لتمكين طلبات السحب.

حدد نُهج.

انتقل إلى الفرع الرئيسي لنهج >الفرع.

حدد موقع قسم Build Validation.

تأكد من تبديل التحقق من صحة البنية لمستودعك إلى تشغيل.

حدد حفظ.

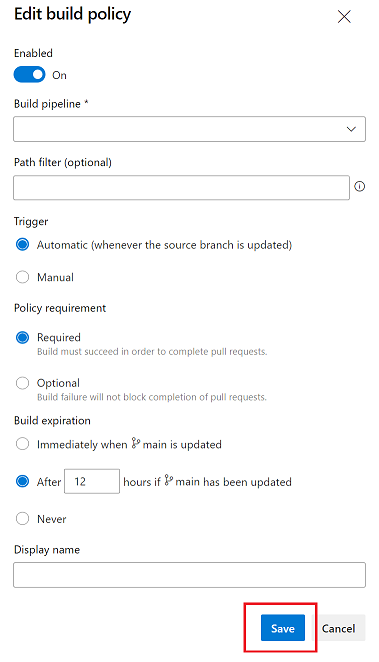

بمجرد الانتهاء من هذه الخطوات، يمكنك تحديد البنية الأساسية لبرنامج ربط العمليات التجارية للبناء التي قمت بإنشائها مسبقا وتخصيص إعداداته لتناسب احتياجاتك.

تمكين التعليقات التوضيحية لطلب السحب

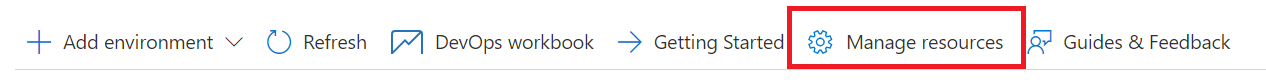

لتمكين التعليقات التوضيحية لطلب السحب في Azure DevOps:

قم بتسجيل الدخول إلى بوابة Azure.

انتقل إلى >DevOps.

حدد جميع المستودعات ذات الصلة لتمكين التعليقات التوضيحية لطلب السحب.

حدد إدارة الموارد.

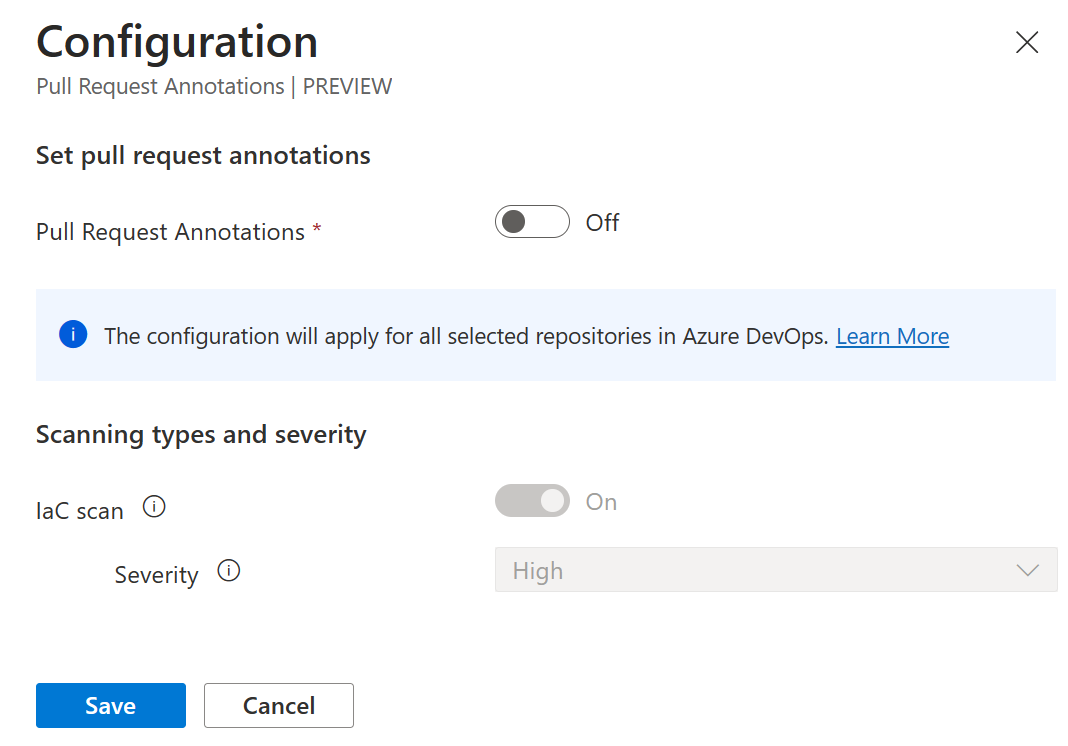

تبديل التعليقات التوضيحية لطلب السحب إلى تشغيل.

(اختياري) حدد فئة من القائمة المنسدلة.

إشعار

يتم حاليا دعم نتائج التكوينات الخاطئة للبنية الأساسية كتعليمة برمجية فقط (ARM وBicep وTerraform وCloudFormation وDockerfiles و Helm Charts والمزيد).

(اختياري) حدد مستوى خطورة من القائمة المنسدلة.

حدد حفظ.

سيتم عرض جميع التعليقات التوضيحية على طلبات السحب الخاصة بك من الآن فصاعدا استنادا إلى التكوينات الخاصة بك.

لتمكين التعليقات التوضيحية لطلب السحب لمشاريعي ومنظماتي في Azure DevOps:

يمكنك القيام بذلك برمجيا عن طريق استدعاء واجهة برمجة تطبيقات موارد Update Azure DevOps Resource API المكشوفة ل Microsoft. موفر موارد الأمان.

معلومات واجهة برمجة التطبيقات:

أسلوب Http: عناوين URL ل PATCH:

- تحديث مشروع Azure DevOps:

https://management.azure.com/subscriptions/<subId>/resourcegroups/<resourceGroupName>/providers/Microsoft.Security/securityConnectors/<connectorName>/devops/default/azureDevOpsOrgs/<adoOrgName>/projects/<adoProjectName>?api-version=2023-09-01-preview - تحديث مؤسسة Azure DevOps]:

https://management.azure.com/subscriptions/<subId>/resourcegroups/<resourceGroupName>/providers/Microsoft.Security/securityConnectors/<connectorName>/devops/default/azureDevOpsOrgs/<adoOrgName>?api-version=2023-09-01-preview

نص الطلب:

{

"properties": {

"actionableRemediation": {

"state": <ActionableRemediationState>,

"categoryConfigurations":[

{"category": <Category>,"minimumSeverityLevel": <Severity>}

]

}

}

}

المعلمات / الخيارات المتاحة

<ActionableRemediationState>

الوصف/ تعليمات: حالة خيارات تكوين التعليق التوضيحي ل PR: ممكن | ذوي الاحتياجات الخاصه

<Category>

الوصف: فئة النتائج المشروحة على طلبات السحب.

خيارات: IaC | التعليمات البرمجية | البيانات الاصطناعية | التبعيات | ملاحظة الحاويات: يتم دعم IaC فقط حاليا

<Severity>

الوصف: الحد الأدنى لخطورة النتيجة التي يتم أخذها في الاعتبار عند إنشاء التعليقات التوضيحية للعلاقات العامة.

خيارات: عالية | متوسط | منخفض

مثال على تمكين التعليقات التوضيحية ل PR لمؤسسة Azure DevOps لفئة IaC مع الحد الأدنى من الخطورة المتوسطة باستخدام أداة az cli.

تحديث المؤسسة:

az --method patch --uri https://management.azure.com/subscriptions/4383331f-878a-426f-822d-530fb00e440e/resourcegroups/myrg/providers/Microsoft.Security/securityConnectors/myconnector/devops/default/azureDevOpsOrgs/testOrg?api-version=2023-09-01-preview --body "{'properties':{'actionableRemediation':{'state':'Enabled','categoryConfigurations':[{'category':'IaC','minimumSeverityLevel':'Medium'}]}}}

مثال على تمكين التعليقات التوضيحية ل PR لمشروع Azure DevOps لفئة IaC مع الحد الأدنى من الخطورة عالية باستخدام أداة az cli.

تحديث المشروع:

az --method patch --uri https://management.azure.com/subscriptions/4383331f-878a-426f-822d-530fb00e440e/resourcegroups/myrg/providers/Microsoft.Security/securityConnectors/myconnector/devops/default/azureDevOpsOrgs/testOrg/projects/testProject?api-version=2023-09-01-preview --body "{'properties':{'actionableRemediation':{'state':'Enabled','categoryConfigurations':[{'category':'IaC','minimumSeverityLevel':'High'}]}}}"

معرفة المزيد

- تعرف على المزيد حول أمان DevOps.

- تعرف على المزيد حول أمان DevOps في البنية الأساسية كتعلم برمجي.

الخطوات التالية

تعرف الآن على المزيد حول أمان DevOps.