احصل على إجابات للأسئلة الشائعة حول Microsoft Defender for Servers.

هل يمكنني تمكين Defender for Servers على مجموعة فرعية من الأجهزة في اشتراك؟

نعم. من الممكن الآن إدارة Defender for Servers على موارد محددة داخل اشتراكك، مما يمنحك التحكم الكامل في استراتيجية الحماية الخاصة بك. باستخدام هذه الإمكانية، يمكنك تكوين موارد معينة باستخدام تكوينات مخصصة تختلف عن الإعدادات التي تم تكوينها على مستوى الاشتراك. تعرف على المزيد حول تمكين Defender for Servers على مستوى المورد. ومع ذلك، عند تمكين Microsoft Defender for Servers على حساب AWS متصل أو مشروع GCP، تتم حماية جميع الأجهزة المتصلة بواسطة Defender for Servers.

هل يمكنني الحصول على خصم إذا كان لدي بالفعل ترخيص Microsoft Defender لنقطة النهاية؟

إذا كان لديك بالفعل ترخيص Microsoft Defender لنقطة النهاية للخوادم، فلن تضطر إلى الدفع مقابل هذا الجزء من ترخيص Microsoft Defender for Servers الخطة 1 أو 2.

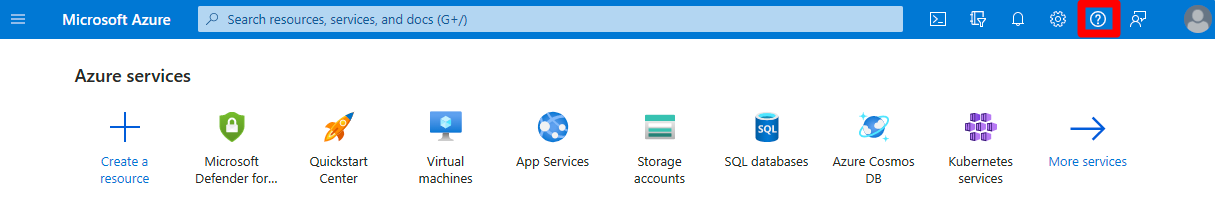

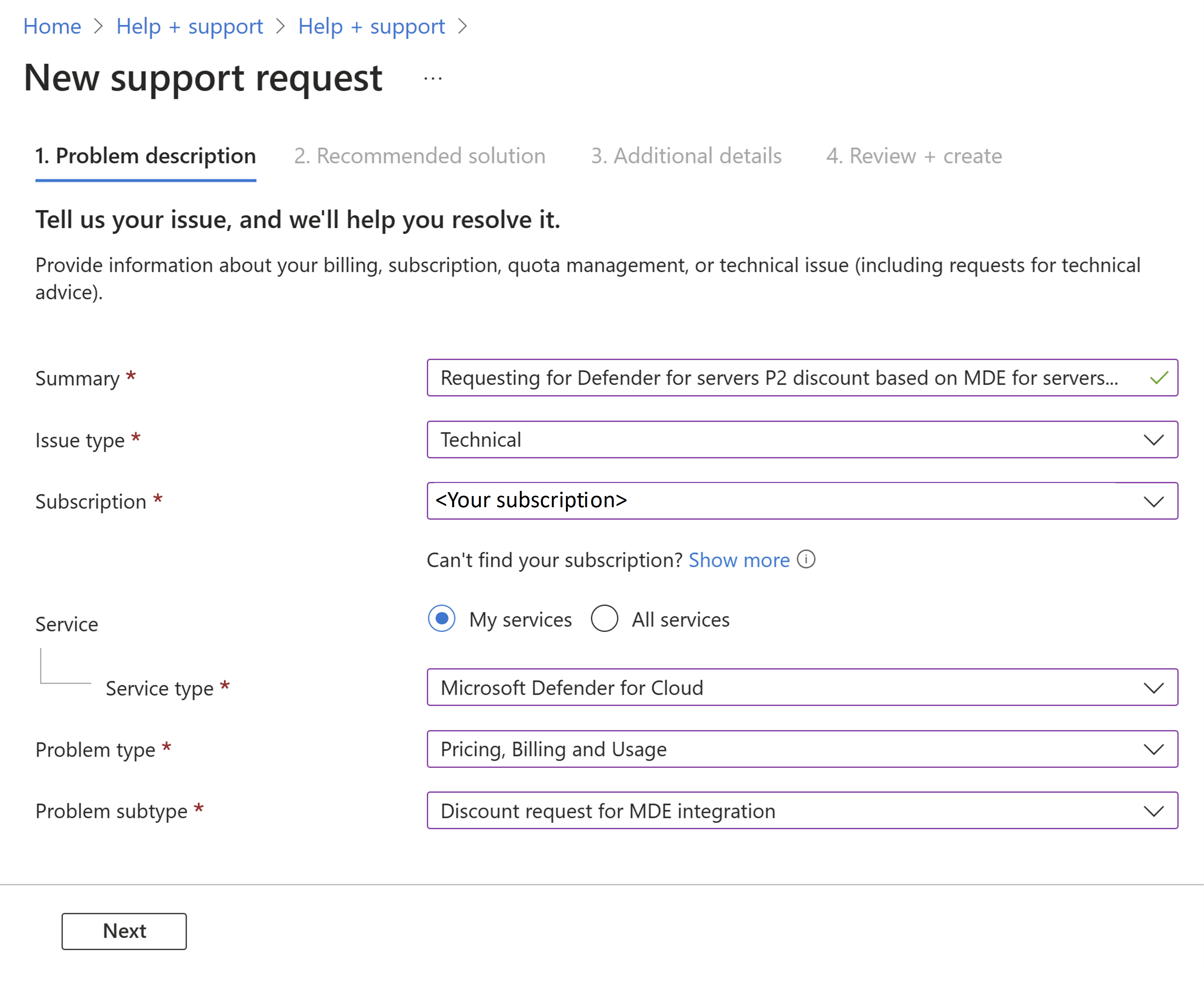

لطلب خصمك، اتصل بفريق دعم Defender for Cloud من خلال مدخل Microsoft Azure عن طريق إنشاء طلب دعم جديد في مركز المساعدة والدعم.

قم بتسجيل الدخول إلى بوابة Azure.

حدد الدعم واستكشاف الأخطاء وإصلاحها

حدد تعليمات + دعم.

حدد إنشاء طلب دعم.

أدخل المعلومات التالية:

حدد التالي.

حدد التالي.

في علامة التبويب تفاصيل إضافية، أدخل اسم مؤسسة العميل، ومعرف المستأجر، وعدد Microsoft Defender لنقطة النهاية لتراخيص الخوادم التي تم شراؤها، وتاريخ انتهاء صلاحية Microsoft Defender لنقطة النهاية لتراخيص الخوادم التي تم شراؤها، وجميع الحقول المطلوبة الأخرى.

حدد التالي.

حدد إنشاء.

إشعار

يصبح الخصم ساري المفعول بدءا من تاريخ الموافقة. الخصم ليس بأثر رجعي.

ما هي الخوادم التي أدفع مقابلها في الاشتراك؟

عند تمكين Defender for Servers على اشتراك، يتم تحصيل رسوم منك على جميع الأجهزة استنادا إلى حالات الطاقة الخاصة بها.

أجهزة Azure الظاهرية:

| المنطقة | التفاصيل | الفوترة |

|---|---|---|

| البدء | بدء تشغيل الجهاز الظاهري. | لم يتم فوترتها |

| قيد التشغيل | حالة العمل العادية. | مفوترة |

| إيقاف | انتقالي. الانتقال إلى حالة الإيقاف عند الانتهاء. | مفوترة |

| متوقفة | تم إيقاف تشغيل الجهاز الظاهري من داخل نظام التشغيل الضيف أو باستخدام واجهات برمجة تطبيقات PowerOff. لا يزال يتم تخصيص الأجهزة، ويبقى الجهاز على المضيف. | مفوترة |

| توزيع الصفقات | انتقالي. الانتقال إلى الحالة التي تم إلغاء تخصيصها عند الانتهاء. | لم يتم فوترتها |

| تم إلغاء التخصيص | تم إيقاف الجهاز الظاهري وإزالته من المضيف. | لم يتم فوترتها |

أجهزة Azure Arc:

| الولاية | التفاصيل | الفواتير |

|---|---|---|

| اتصال | الخوادم متصلة، ولكن رسالة كشف أخطاء الاتصال لم يتم تلقيها بعد. | لم يتم فوترتها |

| Connected | تلقي رسالة كشف أخطاء الاتصال العادية من عامل Connected Machine. | مفوترة |

| غير متصل/غير متصل | لم يتم تلقي رسالة كشف أخطاء الاتصال خلال 15-30 دقيقة. | لم يتم فوترتها |

| انتهت الصلاحية | إذا تم قطع الاتصال لمدة 45 يوما، فقد تتغير الحالة إلى منتهية الصلاحية. | لم يتم فوترتها |

هل أحتاج إلى تمكين Defender for Servers على الاشتراك وعلى مساحة العمل؟

لا يعتمد Defender for Servers الخطة 1 على Log Analytics. عند تمكين Defender for Servers الخطة 2 على مستوى الاشتراك، يقوم Defender for Cloud تلقائيا بتمكين الخطة على مساحات عمل Log Analytics الافتراضية. إذا كنت تستخدم مساحة عمل مخصصة، فتأكد من تمكين الخطة على مساحة العمل. فيما يلي مزيد من المعلومات:

- إذا قمت بتشغيل Defender for Servers للاشتراك ولمساحة عمل مخصصة متصلة، فلن يتم تحصيل رسوم منك مقابل كليهما. يحدد النظام الأجهزة الظاهرية الفريدة.

- إذا قمت بتمكين Defender for Servers على مساحات العمل عبر الاشتراكات:

- بالنسبة لعامل Log Analytics، تتم فوترة الأجهزة المتصلة من جميع الاشتراكات، بما في ذلك الاشتراكات التي لم يتم تمكين خطة Defender for Servers.

- بالنسبة إلى عامل Azure Monitor، تعتمد تغطية الفواتير والميزات ل Defender for Servers فقط على الخطة التي يتم تمكينها في الاشتراك.

ماذا يحدث إذا قمت بتمكين خطة Defender for Servers على مستوى مساحة العمل فقط (وليس في الاشتراك)؟

يمكنك تمكين Microsoft Defender for Servers على مستوى مساحة عمل Log Analytics، ولكن ستتم حماية الخوادم التي تقدم تقارير إلى مساحة العمل هذه والفوترة فقط، ولن تتلقى هذه الخوادم بعض الفوائد، مثل Microsoft Defender لنقطة النهاية وتقييم الثغرات الأمنية والوصول إلى الجهاز الظاهري في الوقت المناسب.

هل يتم تطبيق 500 ميغابايت من بدل استيعاب البيانات المجاني لكل مساحة عمل أو لكل جهاز؟

عندما يكون لديك Defender for Servers Plan 2 ممكنا، تحصل على 500 ميغابايت من استيعاب البيانات مجانا يوميا. البدل مخصص على وجه التحديد أنواع بيانات الأمان التي يتم جمعها مباشرة من قبل Defender for Cloud.

هذا البدل هو معدل يومي يتم حساب متوسطه عبر جميع العقد. الحد الأقصى اليومي المجاني يساوي [عدد الأجهزة] × 500 ميغابايت. لا يتم تحصيل رسوم إضافية منك إذا لم يتجاوز الإجمالي الحد الأقصى اليومي المجاني، حتى إذا أرسلت بعض الأجهزة 100 ميغابايت وأرسل البعض الآخر 800 ميغابايت.

ما هي أنواع البيانات المضمنة في البدل اليومي؟

ترتبط فوترة Defender for Cloud ارتباطا وثيقا بالفوترة الخاصة ب Log Analytics. يوفر Microsoft Defender for Servers تخصيص 500 ميغابايت لكل عقدة يوميا للأجهزة مقابل المجموعة الفرعية التالية من أنواع بيانات الأمان:

- شهادة الأمان

- SecurityBaseline

- SecurityBaselineSummary

- SecurityDetection

- حدث الأمان

- WindowsFirewall

- حالة الحماية

- تحديث و UpdateSummary عندما لا يعمل حل إدارة التحديث في مساحة العمل أو يتم تمكين استهداف الحلول.

- أحداث MDCFileIntegrityMonitoringEvents

إذا كانت مساحة العمل في مستوى التسعير القديم لكل عقدة، يتم دمج تخصيصات Defender for Cloud وLog Analytics وتطبيقها بشكل مشترك على جميع البيانات القابلة للفوترة التي تم استيعابها.

هل يتم تحصيل رسوم مني مقابل الأجهزة التي لم يتم تثبيت Log Analytics عليها؟

نعم. تتم محاسبتك على جميع الأجهزة المحمية بواسطة Defender for Servers في اشتراكات Azure أو حسابات AWS المتصلة أو مشاريع GCP المتصلة. يتضمن مصطلح الأجهزة أجهزة Azure الظاهرية، ومثيلات مجموعات مقياس الجهاز الظاهري Azure، والخوادم التي تدعم Azure Arc. تتم تغطية الأجهزة التي لا تحتوي على Log Analytics مثبتة بواسطة الحماية التي لا تعتمد على عامل Log Analytics.

ما هذا "MDE. Windows" / "MDE. Linux" ملحق يعمل على جهازي؟

في الماضي، كانت تحليلات السجل هي التي توفر Microsoft Defender لنقطة النهاية. عندما قمنا بتوسيع الدعم ليشمل Windows Server 2019 وLinux، أضفنا أيضا ملحقا لتنفيذ الإلحاق التلقائي.

يقوم Defender for Cloud تلقائيا بتوزيع الملحق إلى الأجهزة التي تعمل:

- Windows Server 2019 وWindows Server 2022.

- Windows Server 2012 R2 و2016 إذا تم تمكين تكامل MDE Unified Solution

- Windows 10 (معاينة) لـ Azure Virtual Desktop

- إصدارات أخرى من Windows Server إذا لم يتعرف Defender for Cloud على إصدار نظام التشغيل (على سبيل المثال، عند استخدام صورة جهاز ظاهري مخصصة). في هذه الحالة، يسري توفير Microsoft Defender لنقطة النهاية بواسطة عامل تحليلات السجل.

- Linux.

هام

إذا حذفت MDE. Windows/MDE. ملحق Linux، لن يزيل Microsoft Defender لنقطة النهاية. لإلغاء إلحاق الجهاز، راجع إيقاف تشغيل خوادم Windows.

لقد قمت بتمكين الحل ولكن 'MDE. Windows'/'MDE. لا يظهر ملحق Linux على جهازي

إذا قمت بتمكين التكامل، ولكنك لا ترى الملحق قيد التشغيل على أجهزتك:

- تحتاج إلى الانتظار لمدة 12 ساعة على الأقل للتأكد من وجود مشكلة للتحقيق فيها.

- إذا كنت لا تزال لا ترى الملحق قيد التشغيل على أجهزتك بعد مرور 12 ساعة، فتحقق من أنك استفدت من المتطلبات الأساسية للتكامل.

- تأكد من تمكين خطة Microsoft Defender for Servers للاشتراكات المتعلقة بالأجهزة التي تحقق فيها.

- إذا قمت بنقل اشتراك Azure الخاص بك بين مستأجري Azure، فإن بعض الخطوات التحضيرية اليدوية مطلوبة قبل أن ينشر Defender for Cloud Defender لنقطة النهاية. للحصول على التفاصيل الكاملة، اتصل بدعم Microsoft.

ما هي متطلبات ترخيص Microsoft Defender لنقطة النهاية؟

يتم تضمين تراخيص Defender لنقطة النهاية للخوادم مع Microsoft Defender for Servers.

هل أحتاج إلى شراء حل منفصل لمكافحة البرامج الضارة لحماية أجهزتي؟

لا. مع تكامل Defender لنقطة النهاية في Defender for Servers، ستحصل أيضا على حماية البرامج الضارة على أجهزتك.

- في Windows Server 2012 R2 مع تمكين تكامل الحل الموحد ل Defender لنقطة النهاية، ينشر Defender for Servers برنامج الحماية من الفيروسات من Microsoft Defender في الوضع النشط.

- على أنظمة تشغيل Windows Server الأحدث، يعد برنامج الحماية من الفيروسات من Microsoft Defender جزءا من نظام التشغيل وسيتم تمكينه في الوضع النشط.

- على Linux، يقوم Defender for Servers بنشر Defender لنقطة النهاية بما في ذلك مكون مكافحة البرامج الضارة، وتعيين المكون في الوضع الخامل.

كيف يمكنني التبديل من أداة EDR تابعة لجهة خارجية؟

تتوفر الإرشادات الكاملة للتبديل من حل نقطة نهاية غير تابعة لـ Microsoft في وثائق Microsoft Defender لنقطة النهاية: نظرة عامة على الترحيل.

ما هي خطة Microsoft Defender لنقطة النهاية المدعومة في Defender for Servers؟

يوفر Defender for Servers الخطة 1 والخطة 2 قدرات Microsoft Defender لنقطة النهاية الخطة 2.

لماذا أرى تطبيق Qualys في التطبيقات الموصى بها؟

يتضمن Microsoft Defender for Servers فحص الثغرات الأمنية لأجهزتك. لا تحتاج إلى ترخيص Qualys أو حتى حساب Qualys - يتم التعامل مع كل شيء بسلاسة داخل Defender for Cloud. للحصول على تفاصيل هذا الماسح الضوئي وإرشادات حول كيفية استخدامه، راجع حل تقييم الثغرات الأمنية Qualys المتكامل في Defender for Cloud.

لماذا لا تظهر جميع مواردي، مثل الاشتراكات والأجهزة وحسابات التخزين في مخزون الأصول الخاص بي؟

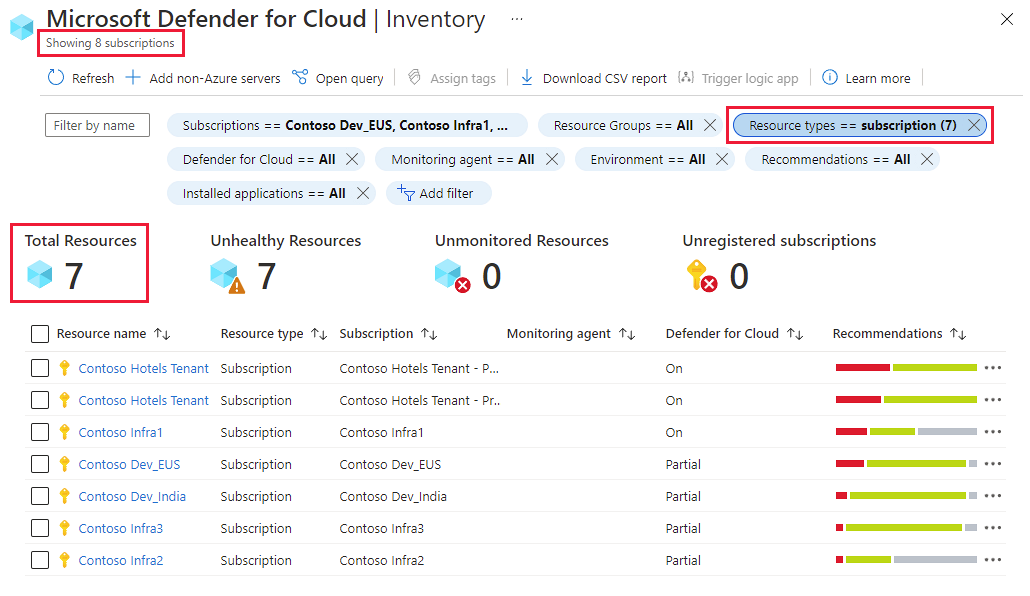

تسرد طريقة عرض المخزون الموارد المتصلة ب Defender for Cloud من منظور إدارة وضع أمان السحابة (CSPM). تعرض عوامل التصفية الموارد ذات التوصيات النشطة فقط.

على سبيل المثال، إذا كان لديك حق الوصول إلى ثمانية اشتراكات ولكن سبعة فقط لديهم توصيات حاليا، فإن التصفية حسب نوع المورد = الاشتراكات تعرض الاشتراكات السبعة فقط مع توصيات نشطة:

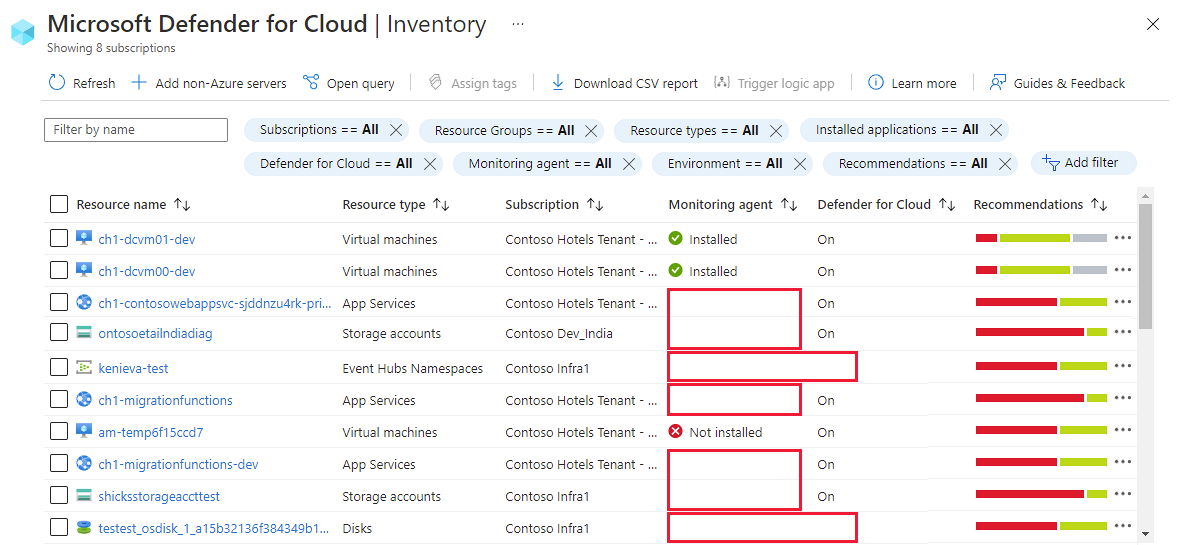

لماذا تعرض بعض مواردي قيمًا فارغة في أعمدة وكيل Defender for Cloud أو المراقبة؟

لا تتطلب جميع موارد Defender for Cloud المراقبة وكلاء. على سبيل المثال، لا يتطلب Defender for Cloud من الوكلاء مراقبة حسابات Azure Storage أو موارد PaaS، مثل الأقراص وتطبيقات المنطق وتحليل Data Lake ومراكز الأحداث.

عندما لا يكون التسعير أو مراقبة العامل ذات صلة بمورد، لا يظهر أي شيء في أعمدة المخزون هذه.

متى يجب استخدام قاعدة "رفض كل نسبة استخدام الشبكة"؟

يوصى برفض كافة قواعد نسبة استخدام الشبكة عندما لا يحدد Defender for Cloud نسبة استخدام الشبكة التي يجب السماح بها، بناء على تكوين NSG الحالي، نتيجة لتشغيل الخوارزمية. لذلك، القاعدة الموصى بها هي رفض كافة نسبة استخدام الشبكة إلى المنفذ المحدد. يتم عرض اسم هذا النوع من القواعد على أنه "تم إنشاء النظام". بعد فرض هذه القاعدة، سيكون اسمها الفعلي في NSG سلسلة تتكون من البروتوكول واتجاه نسبة استخدام الشبكة و"DENY" ورقم عشوائي.

كيف أقوم بتوزيع المتطلبات الأساسية لتوصيات تكوين الأمان؟

لتوزيع ملحق تكوين الضيف مع المتطلبات الأساسية الخاصة به:

بالنسبة للأجهزة المحددة، اتبع ملحق تكوين الضيف لتوصية الأمان الذي يجب تثبيته على أجهزتك من عنصر تحكم أمان تنفيذ أفضل ممارسات الأمان.

على نطاق واسع، قم بتعيين مبادرة النهج توزيع المتطلبات الأساسية لتمكين نهج تكوين الضيف على الأجهزة الظاهرية.

لماذا يظهر الجهاز على أنه غير قابل للتطبيق؟

تتضمن قائمة الموارد في علامة التبويب غير قابل للتطبيق عمود السبب. تتضمن بعض الأسباب الشائعة ما يلي:

| السبب | التفاصيل |

|---|---|

| لا تتوفر بيانات مسح ضوئي على الجهاز | لا توجد أية نتائج توافق لهذا الجهاز في Azure Resource Graph. تتم كتابة كافة نتائج التوافق إلى Azure Resource Graph بواسطة ملحق تكوين الضيف. يمكنك التحقق من البيانات في Azure Resource Graph باستخدام نماذج الاستعلامات في Azure Policy Guest Configuration - نموذج استعلامات ARG. |

| لم يتم تثبيت ملحق تكوين الضيف على الجهاز | يفتقد الجهاز إلى ملحق تكوين الضيف، وهو شرط أساسي لتقييم التوافق مع أساس أمان Azure. |

| لم يتم تكوين الهوية المدارة من قبل النظام على الجهاز | يجب توزيع هوية مدارة معينة من قبل النظام على الجهاز. |

| تم تعطيل التوصية في النهج | يتم تعطيل تعريف النهج الذي يقيم أساس نظام التشغيل على النطاق الذي يتضمن الجهاز ذي الصلة. |

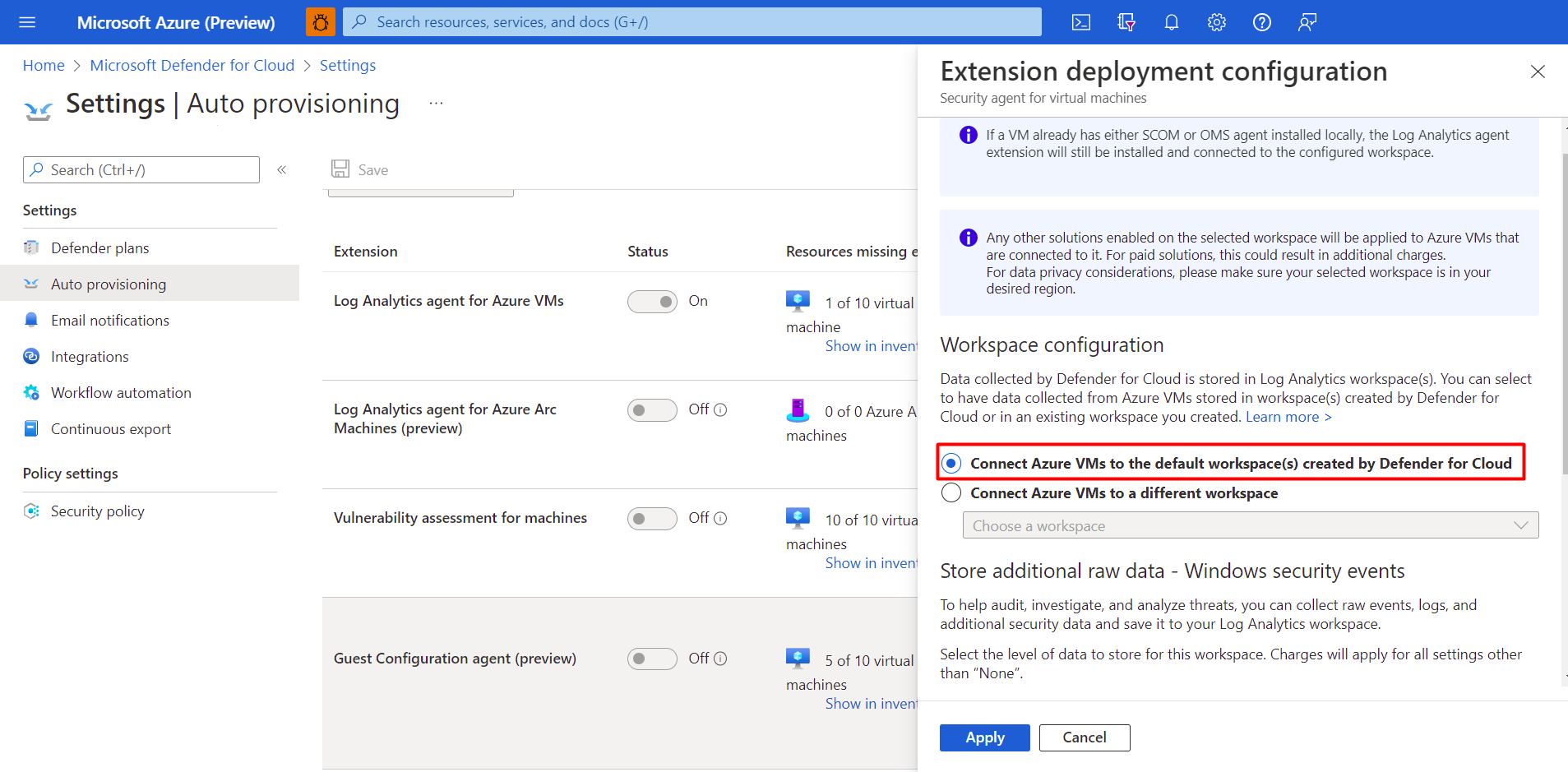

إذا قمت بتمكين خطة Defender for Clouds Servers على مستوى الاشتراك، فهل أحتاج إلى تمكينها على مستوى مساحة العمل؟

عند تمكين خطة الخوادم على مستوى الاشتراك، يقوم Defender for Cloud بتمكين خطة الخوادم على مساحات العمل الافتراضية تلقائيا. اتصل بمساحة العمل الافتراضية عن طريق تحديد اتصال أجهزة Azure الظاهرية بمساحة (مساحات) العمل الافتراضية التي تم إنشاؤها بواسطة خيار Defender for Cloud وتحديد Apply.

ومع ذلك، إذا كنت تستخدم مساحة عمل مخصصة بدلا من مساحة العمل الافتراضية، فستحتاج إلى تمكين خطة الخوادم على جميع مساحات العمل المخصصة التي لم يتم تمكينها.

إذا كنت تستخدم مساحة عمل مخصصة وقمت بتمكين الخطة على مستوى الاشتراك فقط، فستظهر التوصية Microsoft Defender for servers should be enabled on workspaces في صفحة التوصيات. تمنحك هذه التوصية خيار تمكين خطة الخوادم على مستوى مساحة العمل باستخدام الزر إصلاح. تتم محاسبتك على جميع «الأجهزة الظاهرية» في الاشتراك حتى وإن لم يتم تمكين خطة «الخوادم» في مساحة العمل. لن تستفيد الأجهزة الظاهرية من الميزات التي تعتمد على مساحة عمل Log Analytics، مثل Microsoft Defender لنقطة النهاية وحل VA (MDVM/Qualys) والوصول إلى الجهاز الظاهري في الوقت المناسب.

بتمكين خطة «الخوادم» على كل من الاشتراك ومساحات العمل المتصلة به، لن يؤدي ذلك إلى فرض رسوم مضاعفة. سيحدد النظام كل «جهاز ظاهري» مميز.

إذا قمت بتمكين خطة «الخوادم» على مساحات العمل عبر الاشتراكات، فسيتم فوترة «الأجهزة الظاهرية» المتصلة من جميع الاشتراكات، بما في ذلك الاشتراكات التي لم يتم تمكين خطة «الخوادم» بها.

هل سيتم تحصيل رسوم مني مقابل الأجهزة من دون تثبيت عاملLog Analytics؟

نعم. عند تمكين Microsoft Defender للخوادم على اشتراك Azure أو حساب AWS متصل، ستتم محاسبتك على جميع الأجهزة المتصلة باشتراك Azure أو حساب AWS. يتضمن مصطلح الأجهزة أجهزة Azure الظاهرية ومثيلات Azure Virtual Machine Scale Sets وخوادم Azure Arc الممكنة. تتم تغطية الأجهزة التي لا تحتوي على Log Analytics مثبتة بواسطة الحماية التي لا تعتمد على عامل Log Analytics.

إذا كان عاملLog Analytics يقدم تقارير إلى مساحات عمل متعددة، هل سأدفع رسوم مرتين؟

إذا قام جهاز بالإبلاغ عن مساحات عمل متعددة، وتم تمكين Defender للخوادم لكل منها فسيتم فوترة الأجهزة لكل مساحة عمل مُرفقة.

إذا كان عامل Log Analytics يقدم تقارير إلى مساحات عمل متعددة، فهل يكون استيعاب البيانات المجاني 500 ميغابايت عليها جميعا؟

نعم. إذا قمت بتكوين عامل Log Analytics لإرسال البيانات إلى اثنتين أو أكثر من مساحات عمل Log Analytics المختلفة (الاستضافة المتعددة)، فستحصل على استيعاب مجاني لمساحة العمل بحجم 500 ميجابايت. يتم حسابها لكل عقدة، ولكل مساحة عمل تم الإبلاغ عنها، في اليوم الواحد، ومتاحة لكل مساحة عمل لديها حل "أمان" أو "مكافحة البرامج الضارة" مثبت. سيتم تحصيل رسوم منك مقابل أي بيانات يتم استيعابها فوق حد 500 ميغابايت.

هل يتم حساب 500 ميجابايت من استيعاب البيانات مجاناً لمساحة عمل كاملة أو بدقة لكل جهاز؟

تتلقى بدل يومي قدره 500 ميغابايت من استيعاب البيانات المجاني لكل جهاز ظاهري (VM) متصل بمساحة العمل. ينطبق هذا التخصيص على وجه التحديد على أنواع بيانات الأمان التي تم جمعها مباشرة بواسطة Defender for Cloud.

بدل البيانات هو معدل يومي محسوب عبر جميع الأجهزة المتصلة. إجمالي الحد المجاني اليومي يساوي [عدد الأجهزة] × 500 ميغابايت. لذلك حتى إذا كانت بعض الأجهزة ترسل في يوم معين 100 ميغابايت والبعض الآخر يرسل 800 ميغابايت، إذا لم يتجاوز إجمالي البيانات من جميع الأجهزة الحد المجاني اليومي، فلن يتم تحصيل رسوم إضافية منك.

ما هي أنواع البيانات المضمنة في البدل اليومي للبيانات التي تبلغ حجم 500 ميجابايت؟

ترتبط فوترة Defender for Cloud ارتباطاً وثيقاً بفوترة Log Analytics. Microsoft Defender للخوادم يوفر تخصيص 500 ميجابايت/عقدة/يوم للأجهزة مقابل المجموعة الفرعية التالية من أنواع بيانات الأمان:

- شهادة الأمان

- SecurityBaseline

- SecurityBaselineSummary

- SecurityDetection

- حدث الأمان

- WindowsFirewall

- حالة الحماية

- تحديث و UpdateSummary عندما لا يعمل حل إدارة التحديث في مساحة العمل أو يتم تمكين استهداف الحلول.

إذا كانت مساحة العمل في طبقة التسعير القديمة لكل عقدة، يتم دمج سجلات Defender for Cloud وLog Analytics وتطبيقها بشكل مشترك على جميع البيانات التي يمكن فوترتها. لمعرفة المزيد حول كيفية استفادة عملاء Microsoft Sentinel، يرجى الاطلاع على صفحة تسعير Microsoft Sentinel.

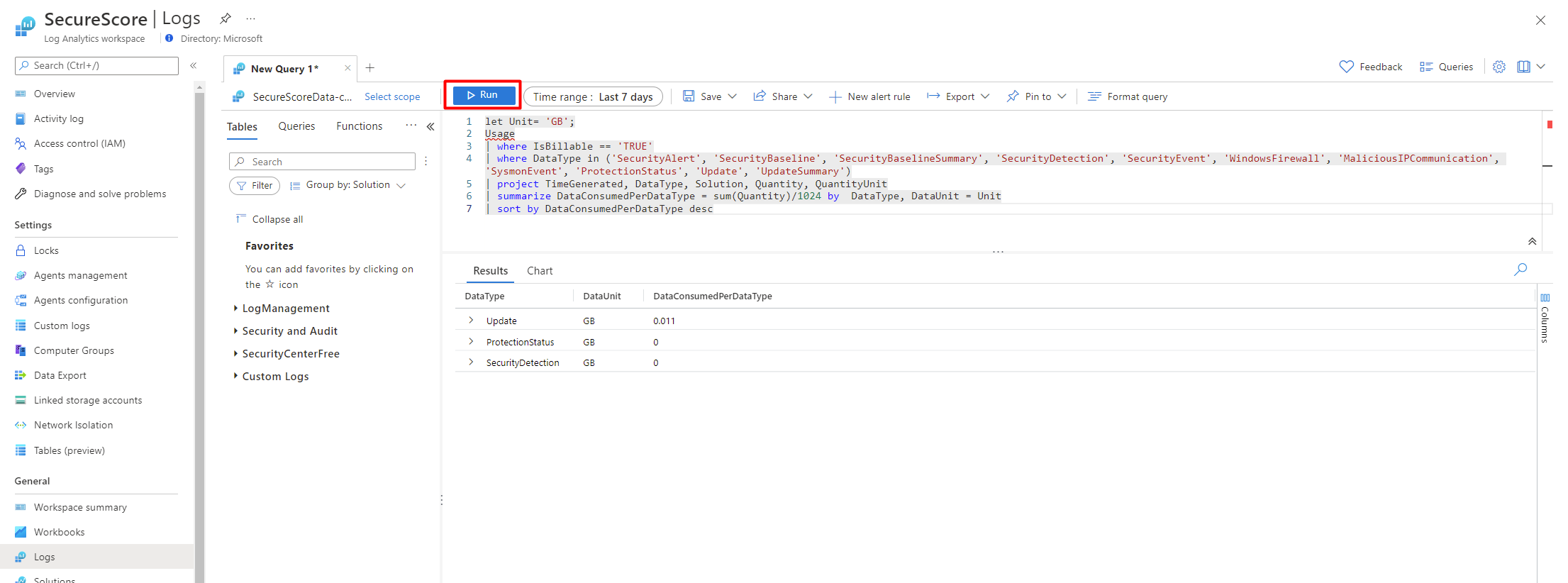

كيف يمكنني مراقبة استخدامي اليومي؟

يمكنك عرض استخدام البيانات بطريقتين مختلفتين، مدخل Azure، أو عن طريق تشغيل برنامج نصي.

لعرض استخدامك في مدخل Azure:

قم بتسجيل الدخول إلى بوابة Azure.

الانتقال إلى مساحة عمل Log Analytics.

حدد مساحة عملك.

اختر الاستخدام والتكاليف المتوقعة.

يمكنك أيضًا عرض التكاليف المقدرة ضمن مستويات تسعير مختلفة عن طريق تحديد ![]() لكل مستوى من مستويات التسعير.

لكل مستوى من مستويات التسعير.

لعرض استخدامك باستخدام برنامج نصي:

قم بتسجيل الدخول إلى بوابة Azure.

الانتقال إلى مساحة عمل Log Analytics>السجلات.

حدّد النطاق الزمني الخاص بك. تعرّف على النطاقات الزمنية.

انسخ الاستعلام التالي والصقه في القسم اكتب الاستعلام هنا.

let Unit= 'GB'; Usage | where IsBillable == 'TRUE' | where DataType in ('SecurityAlert', 'SecurityBaseline', 'SecurityBaselineSummary', 'SecurityDetection', 'SecurityEvent', 'WindowsFirewall', 'MaliciousIPCommunication', 'SysmonEvent', 'ProtectionStatus', 'Update', 'UpdateSummary') | project TimeGenerated, DataType, Solution, Quantity, QuantityUnit | summarize DataConsumedPerDataType = sum(Quantity)/1024 by DataType, DataUnit = Unit | sort by DataConsumedPerDataType descحدد تشغيل.

يمكنك معرفة كيفية تحليل الاستخدام في مساحة عمل Log Analytics.

بناءً على استخدامك، لن تتم فوترتك حتى تستخدم بدلك اليومي. إذا كنت تتلقى فاتورة، فهي فقط للبيانات المستخدمة بعد بلوغ حد 500 ميغابايت، أو لخدمة أخرى لا تندرج ضمن تغطية Defender for Cloud.

كيف يمكنني إدارة تكاليفي؟

قد ترغب في إدارة التكاليف الخاصة بك والحد من كمية البيانات التي تم جمعها للحل عن طريق قصرها على مجموعة معينة من العوامل. استخدم استهداف الحل لتطبيق نطاق على الحل واستهداف مجموعة فرعية من أجهزة الكمبيوتر في مساحة العمل. إذا كنت تستخدم استهداف الحلول، فإن Defender for Cloud يسرد مساحة العمل على أنها لا تحتوي على حل.

هام

تم إهمال استهداف الحل لأنه يتم استبدال عامل Log Analytics بعامل Azure Monitor ويتم استبدال الحلول في Azure Monitor بالرؤى. يمكنك الاستمرار في استخدام استهداف الحل إذا قمت بتكوينه بالفعل، ولكنه غير متوفر في مناطق جديدة. لن يتم دعم الميزة بعد 31 أغسطس 2024. المناطق التي تدعم استهداف الحل حتى تاريخ الإهمال هي:

| رمز المنطقة | اسم المنطقة |

|---|---|

| CCAN | canadacentral |

| CHN | شمال سويسرا |

| CID | وسط الهند |

| CQ | brazilsouth |

| CUS | centralus |

| DEWC | germanywestcentral |

| DXB | شمال الإمارات المتحدة |

| EA | eastasia |

| EAU | australiaeast |

| EJP | japaneast |

| EUS | eastus |

| EUS2 | eastus2 |

| NCUS | northcentralus |

| NEU | شمال أوروبا |

| NOE | norwayeast |

| PAR | وسط فرنسا |

| SCUS | southcentralus |

| SE | وسط كوريا |

| SEA | southeastasia |

| SEAU | australiasoutheast |

| SUK | uksouth |

| WCUS | westcentralus |

| الاتحاد | westeurope |

| WUS | westus |

| WUS2 | غرب الولايات المتحدة2 |

| السحب غير المتصلة | رمز المنطقة | اسم المنطقة |

|---|---|---|

| UsNat | EXE | usnateast |

| UsNat | EXW | usnatwest |

| UsGov | FF | usgovvirginia |

| الصين | MC | شرق الصين2 |

| UsGov | PHX | usgovarizona |

| UsSec | RXE | usseceast |

| UsSec | RXW | ussecwest |