استخدام الاكتشاف وإدارته

يعتمد إدارة الأجزاء المعرضة للهجوم الخارجية في Microsoft Defender (Defender EASM) على تقنية الاكتشاف الخاصة لتحديد سطح الهجوم الفريد الذي يعرض الإنترنت لمؤسستك باستمرار. يفحص Discovery الإنترنت بحثا عن الأصول المملوكة لمؤسستك للكشف عن خصائص غير معروفة وغير مراقبة من قبل.

تتم فهرسة الأصول المكتشفة في مخزونك لتوفير نظام ديناميكي لسجل تطبيقات الويب وتبعيات الجهات الخارجية والبنية الأساسية للويب ضمن إدارة مؤسستك من خلال جزء واحد من الزجاج.

قبل تشغيل اكتشاف مخصص، راجع ما هو الاكتشاف؟ لفهم المفاهيم الرئيسية التي تمت مناقشتها هنا.

الوصول إلى سطح الهجوم التلقائي

قامت Microsoft بتكوين أسطح الهجوم للعديد من المؤسسات بشكل استباقي، وتعيين سطح الهجوم الأولي الخاص بها عن طريق اكتشاف البنية الأساسية المتصلة بالأصول المعروفة.

نوصي بالبحث عن سطح هجوم مؤسستك قبل إنشاء سطح هجوم مخصص وتشغيل اكتشافات أخرى. تمكنك هذه العملية من الوصول بسرعة إلى المخزون الخاص بك حيث يقوم Defender EASM بتحديث البيانات وإضافة المزيد من الأصول والسياق الأخير إلى سطح الهجوم.

عند الوصول لأول مرة إلى مثيل Defender EASM، حدد Getting Started في القسم General للبحث عن مؤسستك في قائمة أسطح الهجوم التلقائية. ثم اختر مؤسستك من القائمة وحدد إنشاء جهاز Surface الهجومي.

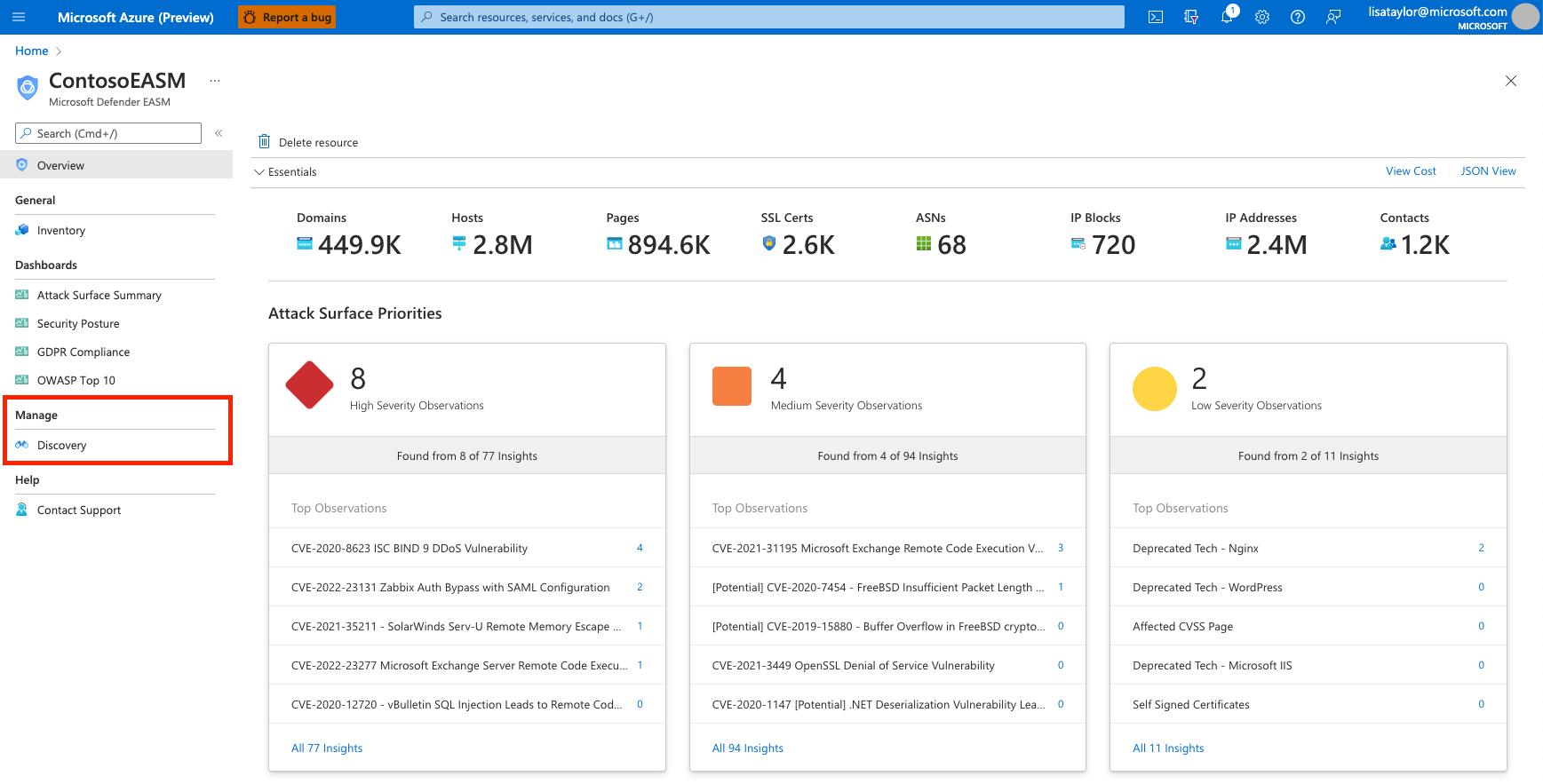

عند هذه النقطة، يتم تشغيل الاكتشاف في الخلفية. إذا حددت سطح هجوم تم تكوينه مسبقا من قائمة المؤسسات المتوفرة، تتم إعادة توجيهك إلى شاشة نظرة عامة على لوحة المعلومات حيث يمكنك عرض رؤى حول البنية الأساسية لمؤسستك في وضع المعاينة.

راجع رؤى لوحة المعلومات هذه لتصبح على دراية بسطح الهجوم أثناء انتظار اكتشاف المزيد من الأصول وتعبئتها في المخزون الخاص بك. لمزيد من المعلومات حول كيفية اشتقاق نتائج التحليلات من لوحات المعلومات هذه، راجع فهم لوحات المعلومات.

يمكنك تشغيل الاكتشافات المخصصة للكشف عن الأصول الخارجية. على سبيل المثال، قد يكون لديك أصول مفقودة. أو ربما لديك كيانات أخرى لإدارتها قد لا يتم اكتشافها من خلال البنية الأساسية المرتبطة بوضوح بمؤسستك.

تخصيص الاكتشاف

تعد الاكتشافات المخصصة مثالية إذا كانت مؤسستك تتطلب رؤية أعمق للبنية الأساسية التي قد لا تكون مرتبطة مباشرة بموجوداتك الأولية. من خلال تقديم قائمة أكبر من الأصول المعروفة للعمل كبذور اكتشاف، يقوم محرك الاكتشاف بإرجاع مجموعة أوسع من الأصول. يمكن أن يساعد الاكتشاف المخصص أيضا مؤسستك في العثور على بنية أساسية متباينة قد تتعلق بوحدات الأعمال المستقلة والشركات المكتسبة.

مجموعات الاكتشاف

يتم تنظيم الاكتشافات المخصصة في مجموعات اكتشاف. إنها مجموعات أولية مستقلة تتضمن تشغيل اكتشاف واحد وتعمل على جداول التكرار الخاصة بها. يمكنك تنظيم مجموعات الاكتشاف الخاصة بك لتحديد الأصول بأي طريقة تفيد شركتك ومهام سير العمل بشكل أفضل. تتضمن الخيارات الشائعة التنظيم من قبل الفريق المسؤول أو وحدة الأعمال أو العلامات التجارية أو الشركات الفرعية.

إنشاء مجموعة اكتشاف

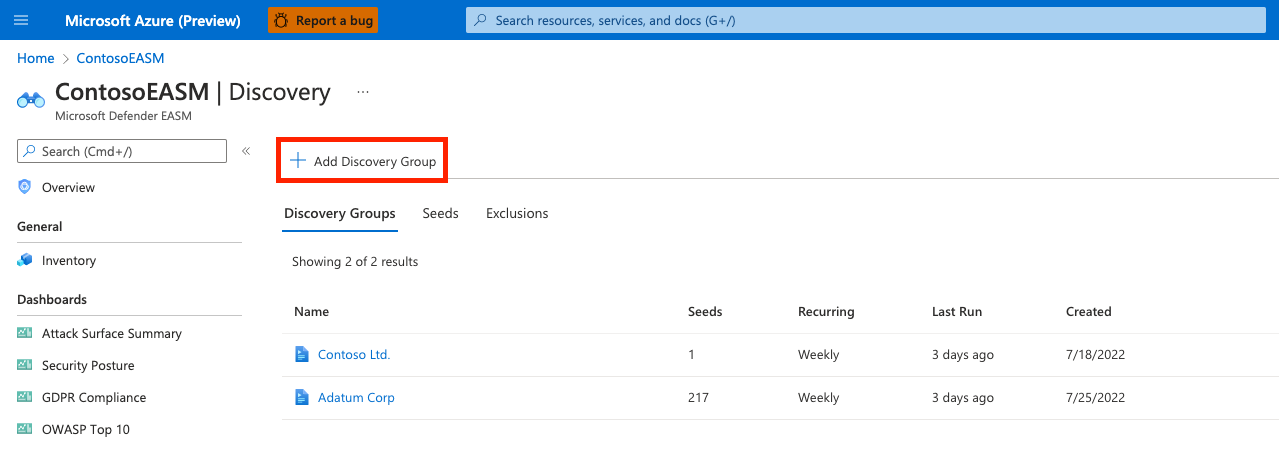

في الجزء الموجود في أقصى اليسار، ضمن Manage، حدد Discovery.

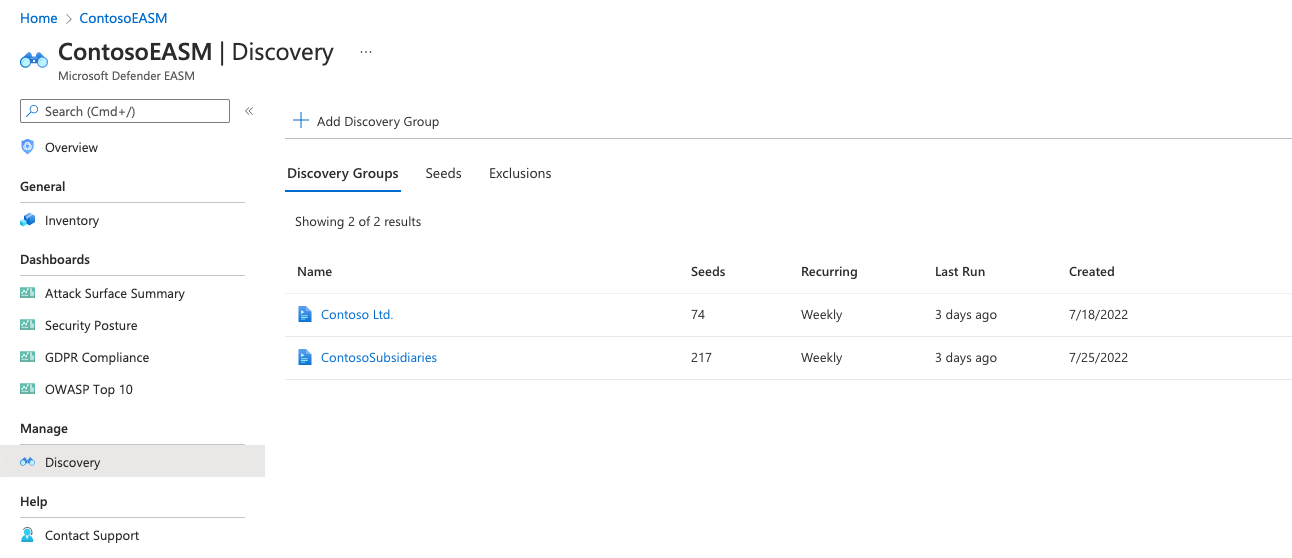

تعرض صفحة الاكتشاف قائمة مجموعات الاكتشاف بشكل افتراضي. تكون هذه القائمة فارغة عند الوصول إلى النظام الأساسي لأول مرة. لتشغيل اكتشافك الأول، حدد Add Discovery Group.

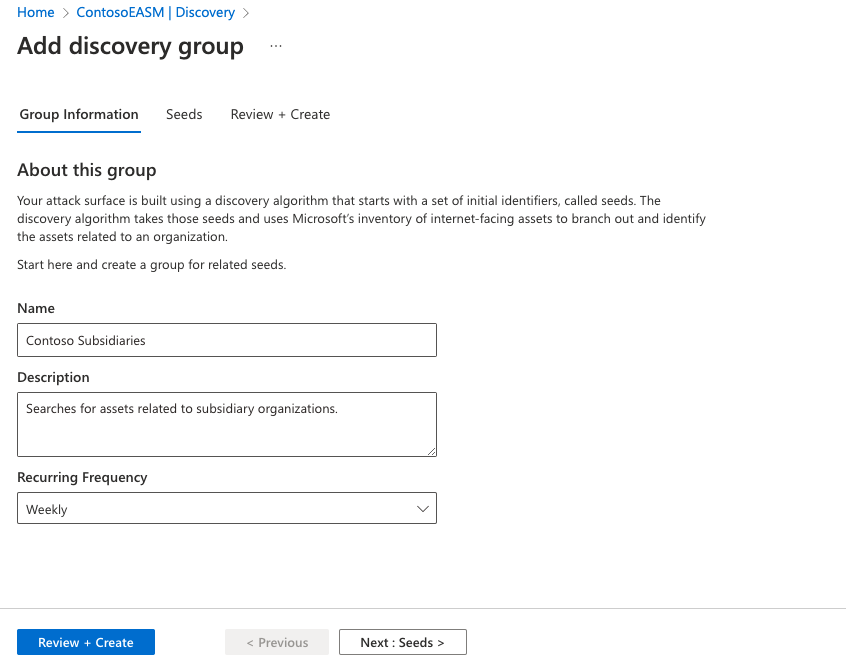

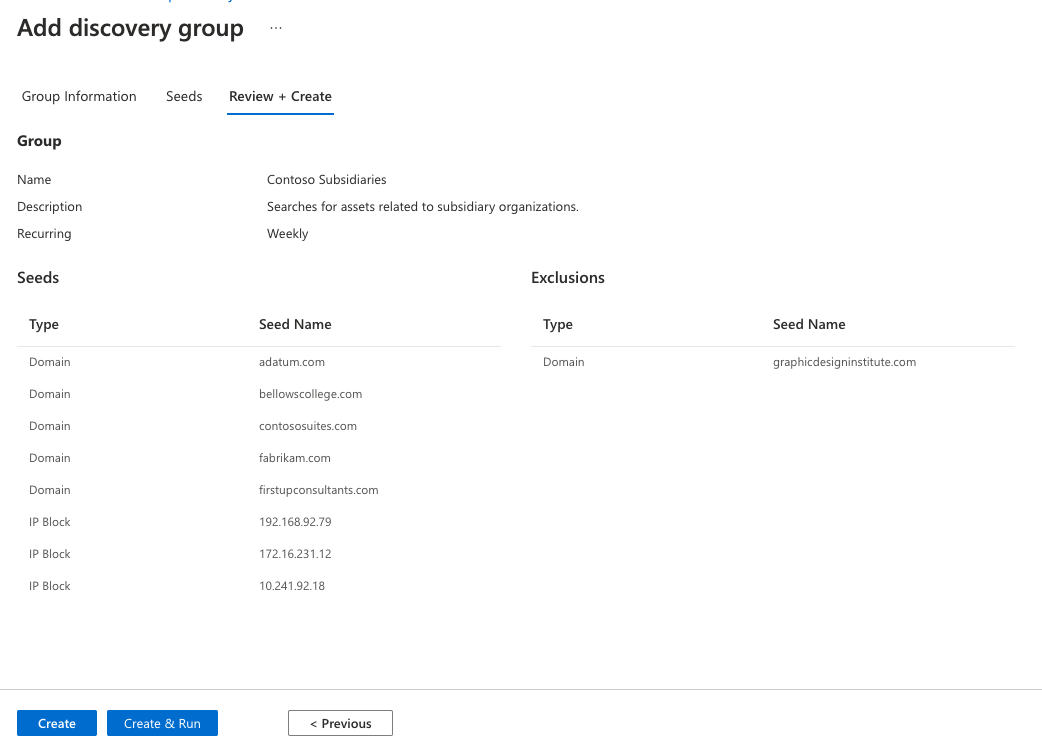

قم بتسمية مجموعة الاكتشاف الجديدة وإضافة وصف. يسمح لك حقل التكرار المتكرر بجدولة عمليات تشغيل الاكتشاف لهذه المجموعة عن طريق فحص الأصول الجديدة المتعلقة بالبذور المعينة على أساس مستمر. تحديد التكرار الافتراضي هو Weekly. نوصي بهذا ال إيقاع لضمان مراقبة أصول مؤسستك وتحديثها بشكل روتيني.

لتشغيل اكتشاف واحد لمرة واحدة، حدد أبدا. نوصي بالاحتفاظ بالإيقاع الافتراضي الأسبوعي حيث تم تصميم الاكتشاف لاكتشاف الأصول الجديدة المرتبطة بالبنية الأساسية المعروفة باستمرار. يمكنك تحرير تكرار التكرار لاحقا عن طريق تحديد الخيار "Edit" من أي صفحة تفاصيل مجموعة Discovery.

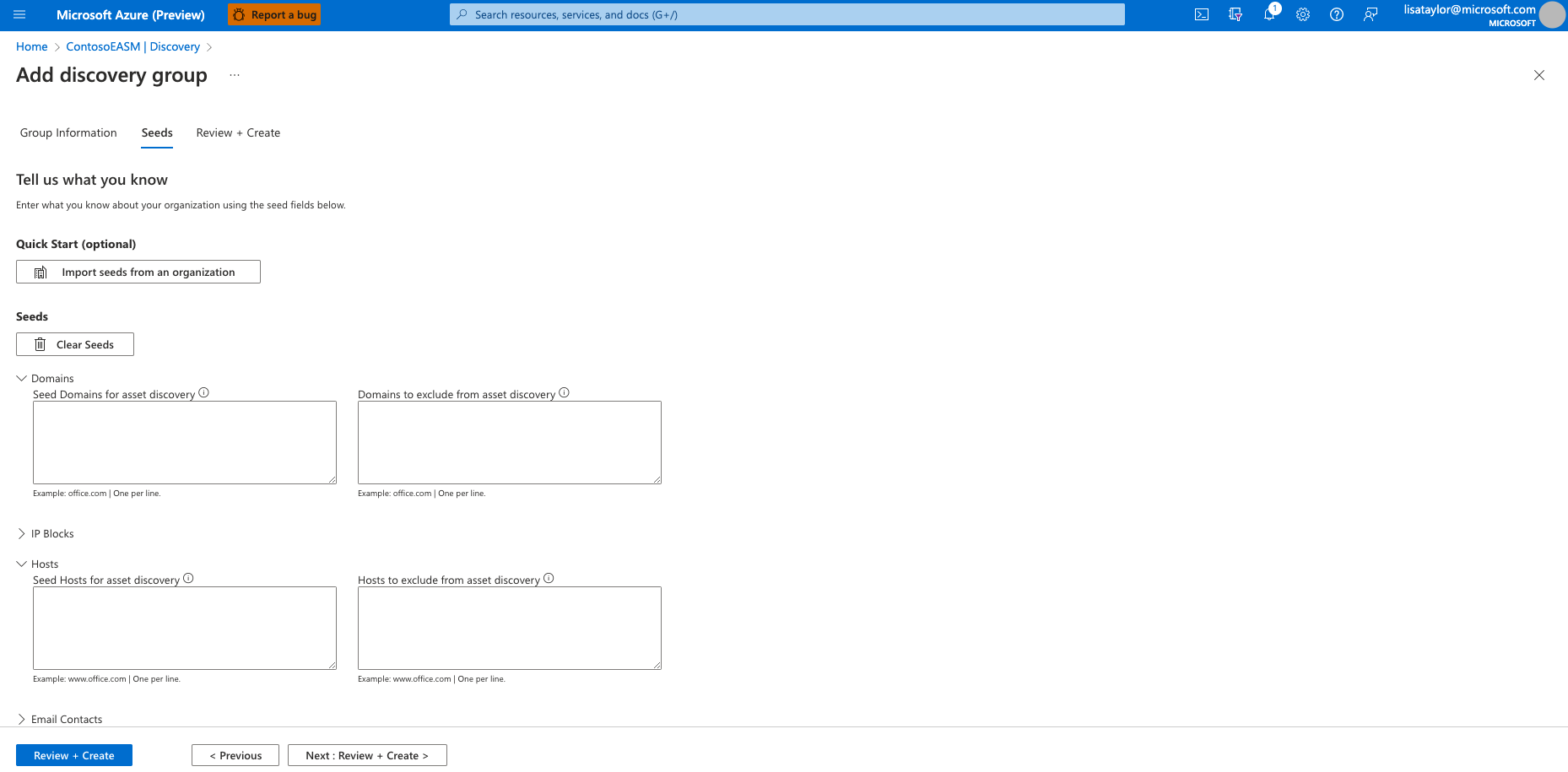

حدد Next: Seeds.

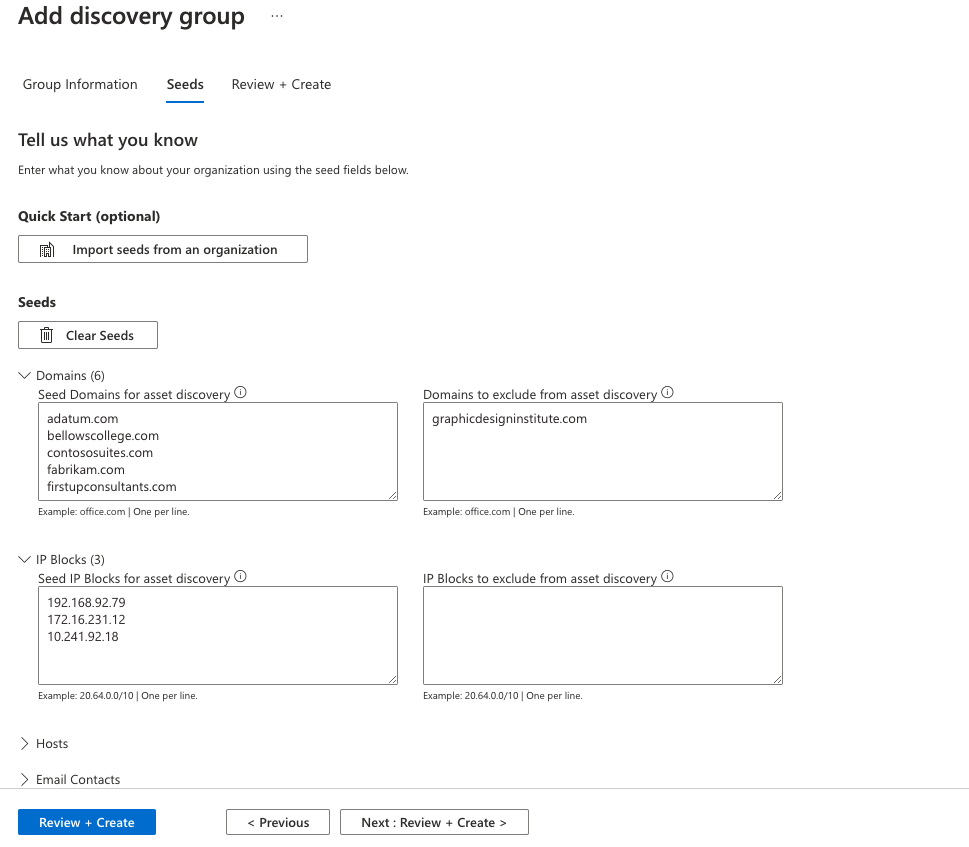

حدد البذور التي تريد استخدامها لمجموعة الاكتشاف هذه. البذور هي الأصول المعروفة التي تنتمي إلى مؤسستك. يقوم النظام الأساسي Defender EASM بفحص هذه الكيانات وتعيين اتصالاتها بالبنية الأساسية الأخرى عبر الإنترنت لإنشاء سطح الهجوم الخاص بك. نظرا لأن Defender EASM يهدف إلى مراقبة سطح الهجوم الخاص بك من منظور خارجي، لا يمكن تضمين عناوين IP الخاصة كبذور اكتشاف.

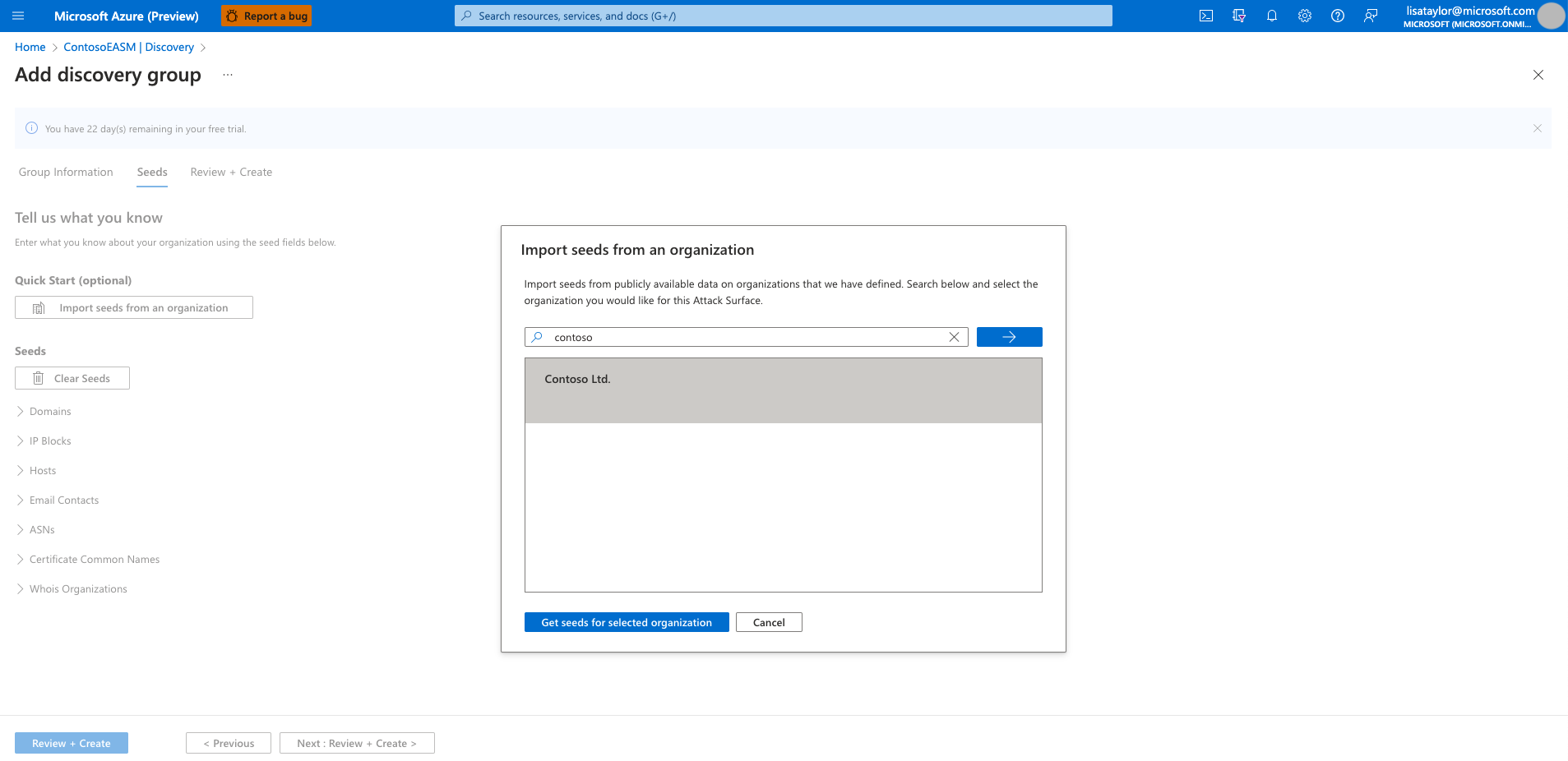

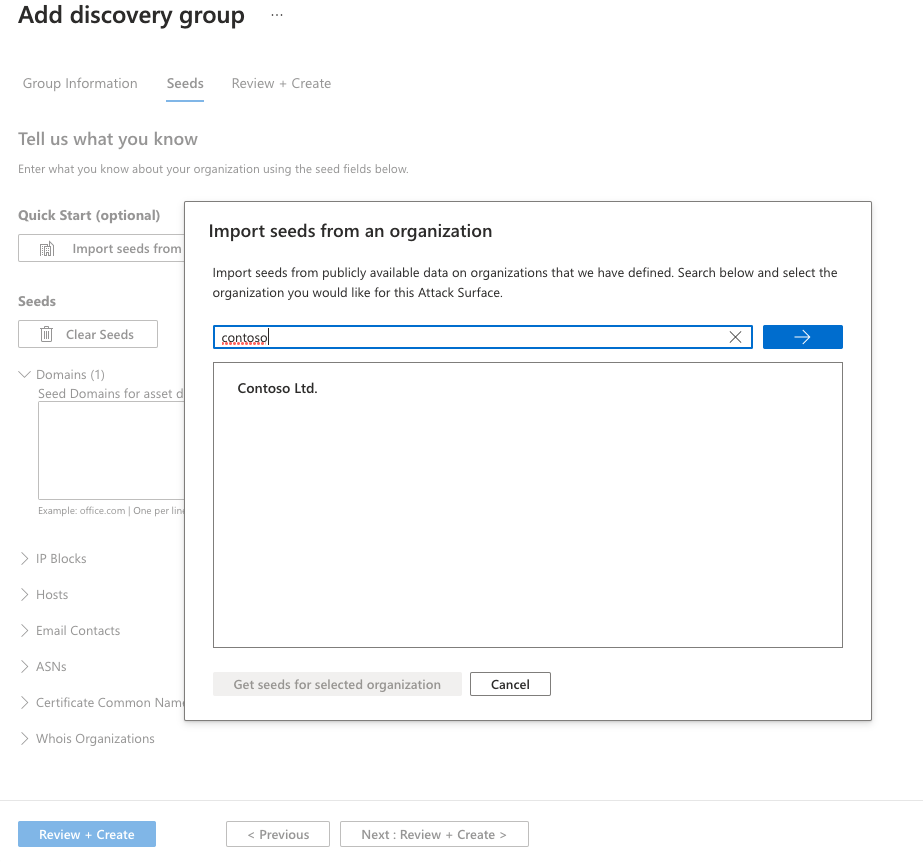

يتيح لك خيار البدء السريع البحث عن مؤسستك في قائمة أسطح الهجوم التي تم ملء أسطحها مسبقا. يمكنك إنشاء مجموعة اكتشاف بسرعة استنادا إلى الأصول المعروفة التي تنتمي إلى مؤسستك.

بدلا من ذلك، يمكنك إدخال بذورك يدويا. يقبل Defender EASM أسماء المؤسسات والمجالات وكتل IP والمضيفين وجهات اتصال البريد الإلكتروني وASNs والمؤسسات روبوت Who كقيم أولية.

يمكنك أيضا تحديد كيانات لاستبعادها من اكتشاف الأصول للتأكد من عدم إضافتها إلى المخزون الخاص بك إذا تم اكتشافها. على سبيل المثال، الاستثناءات مفيدة للمؤسسات التي لديها فروع من المحتمل أن تكون متصلة بالبنية الأساسية المركزية الخاصة بها، ولكنها لا تنتمي إلى مؤسستها.

بعد تحديد بذورك، حدد Review + Create.

راجع معلومات مجموعتك وقائمة أولية وحدد إنشاء وتشغيل.

يتم نقلك مرة أخرى إلى صفحة الاكتشاف الرئيسية التي تعرض مجموعات الاكتشاف الخاصة بك. بعد الانتهاء من تشغيل الاكتشاف الخاص بك، سترى أصولا جديدة تمت إضافتها إلى المخزون المعتمد.

عرض مجموعات الاكتشاف وتحريرها

يمكنك إدارة مجموعات الاكتشاف الخاصة بك من صفحة الاكتشاف الرئيسية. تعرض طريقة العرض الافتراضية قائمة بجميع مجموعات الاكتشاف وبعض البيانات الرئيسية حول كل مجموعة. من طريقة عرض القائمة، يمكنك مشاهدة عدد البذور وجدول التكرار وتاريخ التشغيل الأخير وتاريخ الإنشاء لكل مجموعة.

حدد أي مجموعة اكتشاف لعرض مزيد من المعلومات أو تحرير المجموعة أو بدء عملية اكتشاف جديدة.

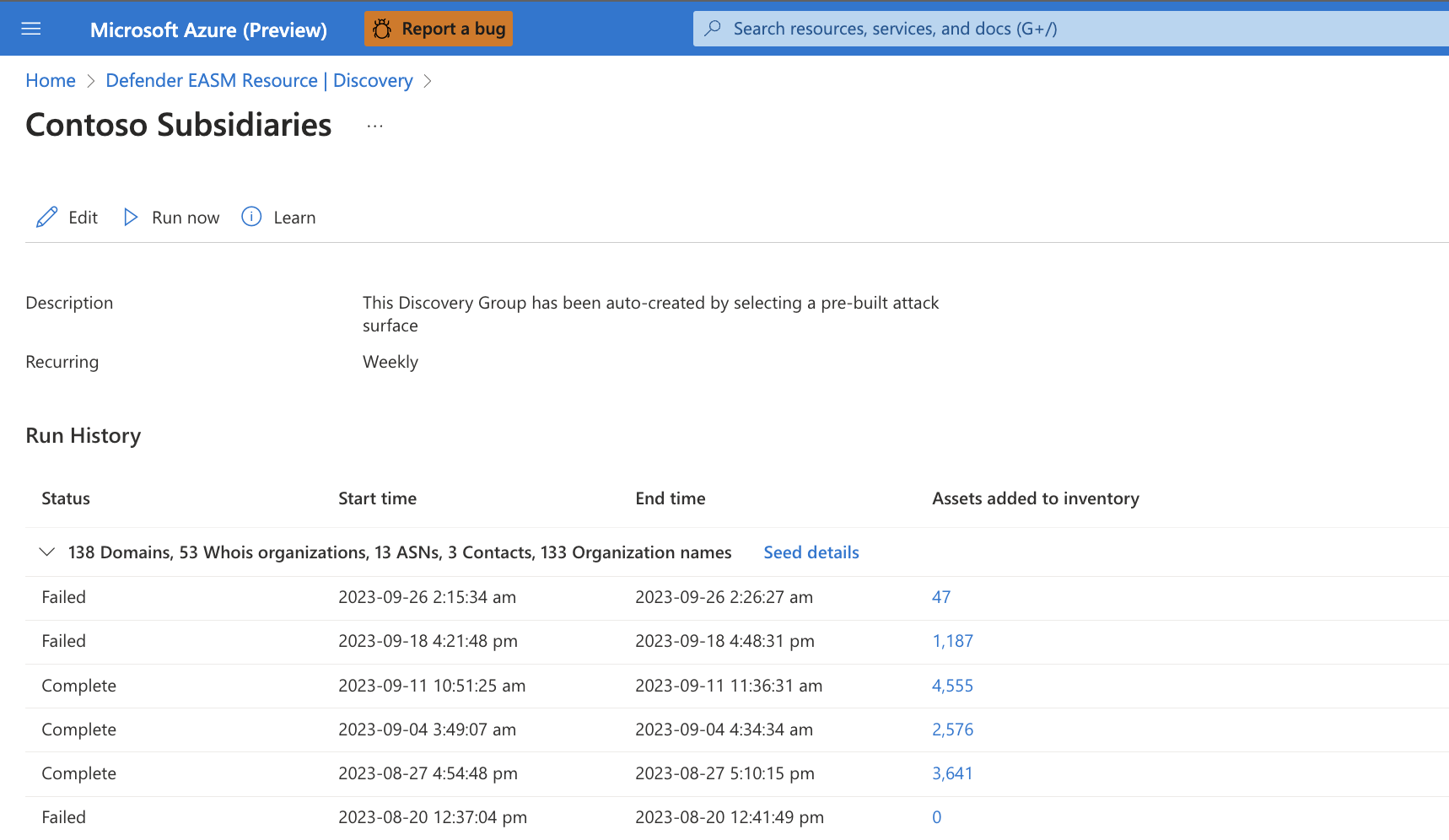

محفوظات التشغيل

تحتوي صفحة تفاصيل مجموعة الاكتشاف على محفوظات التشغيل للمجموعة. يعرض هذا القسم معلومات رئيسية حول كل عملية اكتشاف تم إجراؤها على مجموعة محددة من البذور. يشير عمود الحالة إلى ما إذا كان التشغيل قيد التقدم أو مكتمل أو فاشل. يتضمن هذا القسم أيضا الطوابع الزمنية التي بدأت واكتملت وعدد جميع الأصول الجديدة المضافة إلى المخزون الخاص بك بعد تشغيل الاكتشاف المحدد هذا. يشمل هذا العدد جميع الأصول التي تم إحضارها إلى المخزون، بغض النظر عن الحالة أو الحالة القابلة للفوترة.

يتم تنظيم محفوظات التشغيل بواسطة الأصول الأولية التي تم مسحها ضوئيا أثناء تشغيل الاكتشاف. للاطلاع على قائمة بالبذور القابلة للتطبيق، حدد التفاصيل. يفتح جزء على يمين الشاشة يسرد جميع البذور والاستثناءات حسب النوع والاسم.

عرض البذور والاستثناءات

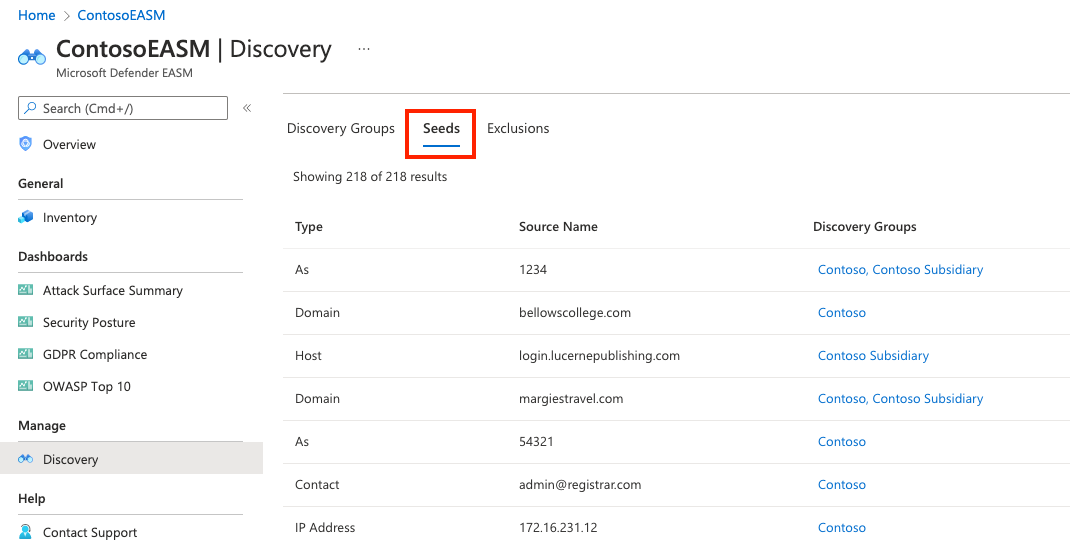

يتم تعيين صفحة Discovery افتراضيا إلى طريقة عرض قائمة لمجموعات الاكتشاف، ولكن يمكنك أيضا عرض قوائم بجميع البذور والكيانات المستبعدة من هذه الصفحة. حدد أي علامة تبويب لعرض قائمة بجميع البذور أو الاستثناءات التي تدعم مجموعات الاكتشاف الخاصة بك.

بذور

تعرض طريقة عرض القائمة الأولية القيم الأولية بثلاثة أعمدة: النوع واسم المصدر ومجموعات الاكتشاف. يعرض حقل النوع فئة الأصل الأولي. البذور الأكثر شيوعا هي المجالات والمضيفين وكتل IP. يمكنك أيضا استخدام جهات اتصال البريد الإلكتروني أو ASNs أو الأسماء الشائعة للشهادات أو روبوت Who is المؤسسات.

اسم المصدر هو القيمة التي تم إدخالها في مربع النوع المناسب عند إنشاء مجموعة الاكتشاف. يعرض العمود النهائي قائمة بمجموعات الاكتشاف التي تستخدم البذور. كل قيمة قابلة للنقر وتأخذك إلى صفحة التفاصيل لمجموعة الاكتشاف هذه.

عند إدخال البذور، تذكر التحقق من صحة التنسيق المناسب لكل إدخال. عند حفظ مجموعة الاكتشاف، يقوم النظام الأساسي بتشغيل سلسلة من عمليات التحقق من الصحة ويحذرك من أي بذور تم تكوينها بشكل خاطئ. على سبيل المثال، يجب أن تكون كتل IP إدخالا حسب عنوان الشبكة (على سبيل المثال، بداية نطاق IP).

الاستثناءات

وبالمثل، يمكنك تحديد علامة التبويب الاستثناءات لمشاهدة قائمة بالكيانات التي تم استبعادها من مجموعة الاكتشاف. لن يتم استخدام هذه الأصول كبذور اكتشاف أو إضافتها إلى مخزونك. تؤثر الاستثناءات فقط على عمليات تشغيل الاكتشاف المستقبلية لمجموعة اكتشاف فردية.

يعرض حقل النوع فئة الكيان المستبعد. اسم المصدر هو القيمة التي تم إدخالها في مربع النوع المناسب عند إنشاء مجموعة الاكتشاف. يعرض العمود النهائي قائمة بمجموعات الاكتشاف حيث يوجد هذا الاستبعاد. كل قيمة قابلة للنقر وتأخذك إلى صفحة التفاصيل لمجموعة الاكتشاف هذه.

الخطوات التالية

الملاحظات

قريبًا: خلال عام 2024، سنتخلص تدريجيًا من GitHub Issues بوصفها آلية إرسال ملاحظات للمحتوى ونستبدلها بنظام ملاحظات جديد. لمزيد من المعلومات، راجع https://aka.ms/ContentUserFeedback.

إرسال الملاحظات وعرضها المتعلقة بـ