إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

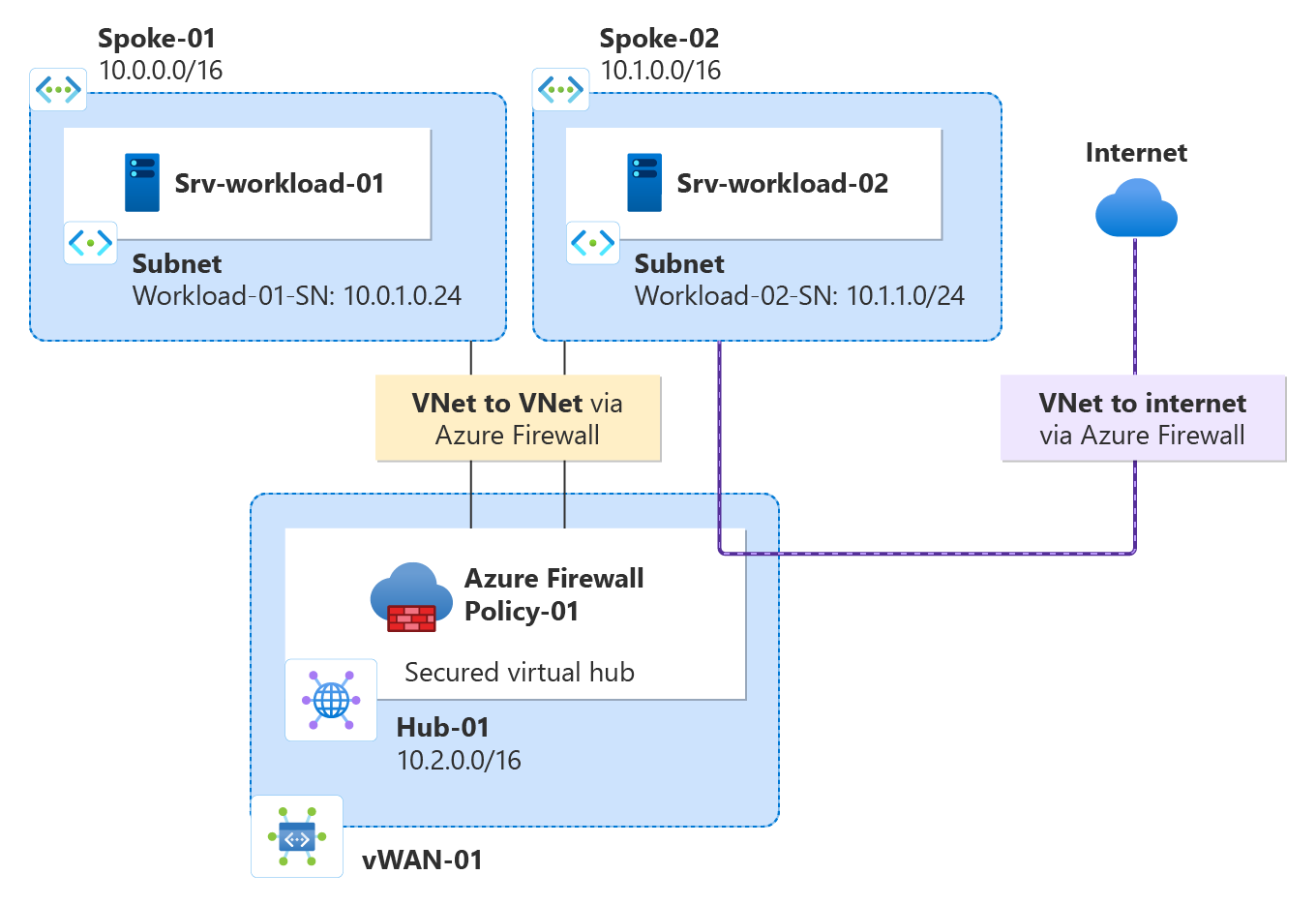

باستخدام Azure Firewall Manager، يمكنك إنشاء مراكز افتراضية آمنة لتأمين حركة نقل الشبكة السحابية الموجهة إلى عناوين IP الخاصة وAzure PaaS والإنترنت. حيث يتم توجيه حركة النقل إلى جدار الحماية تلقائياً، لذلك ليست هناك حاجة لإنشاء مسارات محددة عبر المستخدم (UDRs).

يدعم Firewall Manager أيضاً تصميم الشبكة الظاهرية للمركز. للحصول على مقارنة بين تصميم المركز الظاهري الآمن ومركز الشبكة الظاهرية، راجع ما هي خيارات تصميم Azure Firewall Manager؟

في هذا البرنامج التعليمي، تتعلم كيفية:

- إنشاء شبكة ظاهرية محورية

- إنشاء الشبكة الظاهرية الآمنة

- الاتصال بالمركز والشبكات الظاهرية المحورية

- توجيه حركة المرور إلى المركز الخاص بك

- توزيع الخوادم

- قم بإنشاء سياسة جدار حماية وتأمين المركز الخاص بك

- اختبار جدار الحماية

هام

يستخدم الإجراء في هذا البرنامج التعليمي مدير جدار الحماية من Azure لإنشاء مركز Azure Virtual WAN آمن جديد. يمكنك استخدام مدير جدار الحماية لترقية مركز موجود، ولكن لا يمكنك تكوين Azure مناطق توفر لـ جدار الحماية من Azure. من الممكن أيضا تحويل مركز موجود إلى مركز آمن باستخدام مدخل Microsoft Azure، كما هو موضح في تكوين جدار حماية Azure في مركز Virtual WAN. ولكن مثل مدير جدار الحماية من Azure لا يمكنك تكوين مناطق التوفر. لترقية مركز موجود وتحديد مناطق التوفر لجدار حماية Azure (موصى به)، يجب اتباع إجراء الترقية في البرنامج التعليمي: تأمين المركز الظاهري باستخدام Azure PowerShell.

المتطلبات الأساسية

في حال لم يكن لديك اشتراك Azure، فأنشئ حساباً مجانيّاً قبل البدء.

إنشاء بنية النظام المحوري

أولاً، قم بإنشاء شبكات افتراضية للتحدث بحيث يمكنك وضع الخوادم الخاصة بك.

قم بإنشاء شبكتين تحدث وشبكات فرعية افتراضية

تحتوي كل من الشبكتين الظاهريتين على خادم حمل عمل فيها ومحمية بواسطة جدار الحماية.

في الصفحة الرئيسية لمدخل Microsoft Azure، حدد Create a resource.

ابحث عن الشبكة الظاهرية، وحددها، وحدد إنشاء.

إنشاء شبكة ظاهرية بالإعدادات التالية:

الإعداد القيمة الاشتراك حدد اشتراكك مجموعة الموارد حدد Create new، واكتب fw-manager-rg للاسم وحدد OK اسم الشبكة الظاهرية Spoke-01 المنطقة شرق الولايات المتحدة حدد التالي، ثم حدد التالي.

في تبويب الشبكات ، أنشئ شبكات فرعية بالإعدادات التالية:

الإعداد القيمة إضافة مساحة عنوان IPv4 10.0.0.0/16 (افتراضي) الشبكات الفرعية شبكة عبء العمل الاسم Workload-01-SN عنوان البدء 10.0.1.0/24 شبكة Bastion الفرعية الاسم AzureBastionSubnet عنوان البدء 10.0.2.0/26 حدد حفظ، مراجعة + إنشاء، ثم حدد إنشاء.

كرر هذا الإجراء لإنشاء شبكة ظاهرية مشابهة أخرى في مجموعة موارد fw-manager-rg :

| الإعداد | القيمة |

|---|---|

| الاسم | Spoke-02 |

| مساحة العنوان | 10.1.0.0/16 |

| اسم الشبكة الفرعية | Workload-02-SN |

| عنوان البدء | 10.1.1.0/24 |

إنشاء مركز ظاهري آمن

قم بإنشاء المركز الظاهري الآمن الخاص بك باستخدام Firewall Manager.

من الصفحة الرئيسية لمدخل Microsoft Azure، اختر "جميع الخدمات".

اكتب في مربع البحث Firewall Manager ثم اختر Firewall Manager.

في صفحة مدير جدار الحماية ضمن توزيعات، حدد مراكز ظاهرية.

في صفحة مدير جدار الحماية | المراكز الظاهرية الآمنة، اختر إنشاء مركز ظاهري آمن جديد.

في صفحة Create new secured virtual hub ، أدخل المعلومات التالية:

الإعداد القيمة الاشتراك حدد Subscription الخاص بك. مجموعة الموارد حدد fw-manager-rg المنطقة شرق الولايات المتحدة اسم المركز الظاهري الآمن Hub-01 مساحة عنوان المركز 10.2.0.0/16 حدد New vWAN.

الإعداد القيمة اسم شبكة WAN الظاهرية الجديدة Vwan-01 نوع قياسي تضمين بوابة VPN لتمكين شركاء الأمان الموثوق بهم اترك خانة الاختيار غير محددة. اختر التالي: Azure Firewall.

اقبل الإعداد الافتراضي Azure FirewallEnabled .

بالنسبة إلى طبقة جدار حماية Azure، حدد قياسي.

حدد المجموعة المطلوبة من مناطق التوفر.

هام

شبكة WAN الظاهرية هي مجموعة من المراكز والخدمات المتوفرة داخل المركز. يمكنك نشر العديد من شبكات WAN الظاهرية كما تحتاج. في مركز WAN الظاهري، هناك خدمات متعددة مثل VPN وExpressRoute وما إلى ذلك. يتم توزيع كل من هذه الخدمات تلقائيا عبر مناطق التوفر باستثناء جدار حماية Azure، إذا كانت المنطقة تدعم مناطق التوفر. للمحاذاة مع مرونة أجهزة WAN الظاهرية من Azure، يجب عليك تحديد جميع مناطق التوفر المتوفرة.

اكتب 1 في مربع النص تحديد عدد عناوين IP العامة أو قم بإقران عنوان IP عام موجود (معاينة) بجدار الحماية هذا.

ضمن نهج جدار الحماية ، تأكد من تحديد نهج الرفض الافتراضي. يمكنك تحسين الإعدادات لاحقا في هذه المقالة.

حدد Next: Security Partner Provider.

اقبل الإعداد الافتراضي لـ شريك الأمان الموثوق بهمعطل، ثم اختر التالي: مراجعة + إنشاء.

حدد إنشاء.

إشعار

قد يستغرق إنشاء مركز ظاهري آمن ما يصل إلى 30 دقيقة.

يمكنك العثور على عنوان IP العام لجدار الحماية بعد اكتمال النشر.

- افتح Firewall Manager.

- اختر المراكز الظاهرية.

- اختر hub-01.

- حدد AzureFirewall_Hub-01.

- راقب عنوان IP العام لاستخدامه فيما بعد.

الاتصال بالمركز والشبكات الظاهرية المحورية

الآن يمكنك النظر إلى المركز والشبكات الظاهرية المحورية.

اختر مجموعة الموارد fw-Manager-rg، ثم اختر WAN الظاهري Vwan-01.

تحت قسم الاتصالات، اختر اتصالات الشبكة الافتراضية.

الإعداد القيمة اسم الاتصال hub-spoke-01 المركز Hub-01 مجموعة الموارد fw-manager-rg الشبكة الظاهرية Spoke-01 حدد إنشاء.

كرر الخطوات السابقة لتوصيل الشبكة الظاهرية Spoke-02 بالإعدادات التالية:

الإعداد القيمة اسم الاتصال hub-spoke-02 المركز Hub-01 مجموعة الموارد fw-manager-rg الشبكة الظاهرية Spoke-02

توزيع الخوادم

في مدخل Microsoft Azure، حدد "Create a resource".

ابحث عن Ubuntu Server 22.04 LTS واختر النسخة المستخدمة.

اختر إنشاء>آلة افتراضية.

أدخِل هذه القيم للجهاز الظاهري:

الإعداد القيمة مجموعة الموارد fw-manager-rg اسم الجهاز الظاهري Srv-workload-01 المنطقة (الولايات المتحدة) شرق الولايات المتحدة صورة خادم أوبونتو 22.04 LTS - x64 Gen2 نوع المصادقة مفتاح SSH العام اسم مستخدم azureuser مصدر المفتاح العام SSH توليد زوج مفاتيح جديد اسم زوج المفاتيح SRV-workload-01_key في Inbound port rules، الخاصة بـ Public inbound ports، حدد None.

اقبل الإعدادات الافتراضية الأخرى وحدد Next: Disks.

قبول الإعدادات الافتراضية للقرص وتحديد Next: Networking.

حدد Spoke-01 للشبكة الظاهرية وحدد Workload-01-SN للشبكة الفرعية.

بالنسبة لـPublic IP، اخترNone.

اقبل الإعدادات الافتراضية الأخرى وحدد Next: Management.

حدد Next:Monitoring.

حدد Disable لتعطيل تشخيصات التمهيد.

اقبل الإعدادات الافتراضية الأخرى وحدد Review + create.

راجع الإعدادات الموجودة في صفحة الملخص، ثم حدد Create.

عند الطلب، قم بتنزيل وحفظ ملف المفتاح الخاص (على سبيل المثال، srv-workload-01_key.pem).

استخدم المعلومات الواردة في الجدول التالي لتكوين جهاز ظاهري آخر باسم Srv-Workload-02. بقية التكوين هو نفسه آلة Srv-workload-01 الافتراضية، لكنه يستخدم اسم زوج مفاتيح مختلف مثل srv-workload-02_key.

| الإعداد | القيمة |

|---|---|

| الشبكة الظاهرية | Spoke-02 |

| الشبكة الفرعية | Workload-02-SN |

بعد نشر الخوادم، حدد مورد الخادم، وفي الشبكات دوّن عنوان IP الخاص لكل خادم.

تثبيت Nginx على الخوادم

بعد نشر الآلات الافتراضية، قم بتثبيت Nginx على كلا الخادمين للتحقق من الاتصال بالويب لاحقا.

في بوابة Azure، انتقل إلى الجهاز الافتراضي Srv-workload-01 .

اختر أمر> التشغيلRunShellScript.

قم بتنفيذ الأمر التالي:

sudo apt-get update && sudo apt-get install -y nginx && echo '<h1>Srv-workload-01</h1>' | sudo tee /var/www/html/index.htmlكرر نفس الخطوات ل Srv-workload-02، مع استبدال اسم المضيف في أمر الصدى:

sudo apt-get update && sudo apt-get install -y nginx && echo '<h1>Srv-workload-02</h1>' | sudo tee /var/www/html/index.html

توزيع Azure Bastion

نشر Azure Bastion في شبكة Spoke-01 الافتراضية للاتصال بأمان بالآلات الافتراضية.

في بوابة Azure، ابحث عن باستيونز واخترها.

حدد إنشاء.

قم بتكوين الحصن بالإعدادات التالية:

الإعداد القيمة الاشتراك حدد اشتراكك مجموعة الموارد fw-manager-rg الاسم باستيون-01 المنطقة شرق الولايات المتحدة المستوى المطور الشبكة الظاهرية Spoke-01 الشبكة الفرعية AzureBastionSubnet (10.0.2.0/26) حدد Review + create، ثم حدد Create.

إشعار

قد يستغرق نشر Azure Bastion حوالي 10 دقائق لإكماله.

قم بإنشاء سياسة جدار حماية وتأمين المركز الخاص بك

تحدد سياسة جدار الحماية مجموعات القواعد لتوجيه حركة النقل على مركز أو أكثر من المراكز الظاهرية الآمنة. يمكنك إنشاء نهج جدار الحماية الخاص بك ثم تأمين المركز الخاص بك.

من مدير جدار الحماية، حدد سياسات جدار حماية Azure.

حدد إنشاء نهج Azure Firewall.

بالنسبة لـ Resource group، اختر fw-manager-rg.

في تفاصيل السياسة، بالنسبة إلى الاسم اكتب Policy-01 وبالنسبة إلى المنطقة حدد شرق الولايات المتحدة.

لـ طبقة النهج، حدد قياسي.

حدد التالي: إعدادات DNS.

حدد التالي: فحص TLS.

حدد التالي: القواعد.

في علامة التبويب القواعد، حدد Add a rule collection.

في صفحة إضافة مجموعة قواعد، أدخل المعلومات التالية.

الإعداد القيمة الاسم App-RC-01 نوع مجموعة القواعد التطبيق أولوية 100 إجراء مجموعة القواعد السماح اسم القاعدة Allow-msft نوع المصدر عنوان IP المصدر * البروتوكول http,https نوع الوجهة FQDN الوجهة *.microsoft.com حدد إضافة.

أضف قاعدة شبكة للسماح بحركة SSH وHTTP بين الشبكات الافتراضية المنفصلة.

حدد Add a rule collection وأدخل المعلومات التالية.

الإعداد القيمة الاسم vnet-access نوع مجموعة القواعد شبكة أولوية 100 إجراء مجموعة القواعد السماح اسم القاعدة مسمح-SSH-HTTP نوع المصدر عنوان IP المصدر 10.0.0.0/16,10.1.0.0/16 البروتوكول TCP منافذ الوجهة 22,80 نوع الوجهة عنوان IP الوجهة 10.0.0.0/16,10.1.0.0/16 حدد إضافة، ثم حدد التالي: IDPS.

في صفحة IDPS ، حدد Next: Threat Intelligence

في صفحة تحليل ذكي للمخاطر، اقبل الإعدادات الافتراضية وحدد مراجعة وإنشاء:

راجع لتأكيد التحديد ثم حدد إنشاء.

سياسة الاقتران

إقران نهج جدار الحماية بالمركز.

- من Firewall Manager، حدد سياسات Azure Firewall.

- حدِّد خانة الاختيار لـ Policy-01.

- حدد إدارة الإقران، المراكز المقترنة.

- اختر hub-01.

- حدد إضافة.

توجيه حركة المرور إلى المركز الخاص بك

الآن يجب عليك التأكد من أن حركة نقل الشبكة يتم توجيهها عبر جدار الحماية لديك.

من Firewall Manager، حدد المراكز الظاهرية.

اختر hub-01.

في الإعدادات، حدد تكوين الأمان.

في حركة النقل على الإنترنت، حدد Azure Firewall.

في حركة النقل الخاصة ، حدد إرسال عبر Azure Firewall.

إشعار

إذا كنت تستخدم نطاقات عناوين IP العامة للشبكات الخاصة في شبكة ظاهرية أو فرع محلي، فأنت بحاجة إلى تحديد بادئات عناوين IP هذه بشكل صريح. حدد قسم Private Traffic Prefixes ثم أضفها إلى جانب بادئات عنوان RFC1918.

ضمن Inter-hub، حدد Enabled لتمكين ميزة هدف توجيه Virtual WAN. هدف التوجيه هو الآلية التي يمكنك من خلالها تكوين شبكة WAN الظاهرية لتوجيه نسبة استخدام الشبكة من فرع إلى فرع (محلي إلى محلي) عبر Azure Firewall المنشور في Virtual WAN Hub. لمزيد من المعلومات حول المتطلبات الأساسية والاعتبارات المرتبطة بميزة هدف التوجيه، راجع وثائق هدف التوجيه.

حدد حفظ.

حدد موافق في مربع الحوار تحذير.

حدد موافق في مربع الحوار ترحيل لاستخدام بين لوحة الوصل .

إشعار

يستغرق تحديث جداول التوجيه بضع دقائق.

تحقق من أن الاتصالين يظهران أن Azure Firewall يؤمن كلاً من الإنترنت وحركة النقل الخاصة.

اختبار جدار الحماية

لاختبار قواعد جدار الحماية، استخدم Azure Bastion للاتصال ب Srv-Workload-01 والتحقق من أن قواعد التطبيق والشبكة تعملان.

اختبار التطبيق باستخدام القاعدة

الآن، اختبر قواعد جدار الحماية للتأكد من أنه يعمل على النحو المتوقع.

في بوابة Azure، انتقل إلى الجهاز الافتراضي Srv-workload-01 .

اختر Connect>Connect عبر Bastion.

قدم اسم المستخدم azureuser وارفع ملف المفتاح

.pemالخاص الذي قمت بتحميله عند إنشاء الجهاز الافتراضي.اختر Connect لفتح جلسة SSH.

في جلسة SSH، شغل الأمر التالي لاختبار الوصول إلى مايكروسوفت:

curl https://www.microsoft.comيجب أن ترى عودة محتوى HTML، مما يؤكد السماح بالوصول.

اختبار الوصول إلى جوجل (والذي يجب حظره):

curl https://www.google.comيجب أن ينتهي وقت الطلب أو يفشل، مما يدل على أن جدار الحماية يمنع هذا الموقع.

حتى الآن قمت بالتحقق من أن قاعدة تطبيق جدار الحماية تعمل:

- يمكنك التصفح للوصول إلى اسمح المجال المؤهل بالكامل (FQDN) المسموح به، ولكن ليس لأي مجالٍ آخر.

اختبار قاعدة الشبكة

الآن اختبر قاعدة الشبكة عن طريق الاتصال من Srv-Workload-01 إلى Srv-Workload-02 باستخدام HTTP.

اختبار اتصال HTTP بخادم الويب Nginx على Srv-Workload-02:

curl http://<Srv-Workload-02-private-IP>يجب أن ترى الحالة التي يردعها خادم الويب.

تنظيف الموارد

عند انتهائك من اختبار موارد جدار الحماية، احذف مجموعة الموارد fw-manager-rg لحذف جميع الموارد المتعلقة بجدار الحماية.