إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

يوضح هذا الدليل القرارات الرئيسية لإطلاق Microsoft Foundry، بما في ذلك إعداد البيئة، وعزل البيانات، والتكامل مع خدمات Azure الأخرى، وإدارة السعة، والمراقبة. استخدم هذا الدليل كنقطة بداية وتكيفه مع احتياجاتك. للحصول على تفاصيل التنفيذ، راجع المقالات المرتبطة لمزيد من الإرشادات.

المتطلبات المسبقه

قبل أن تبدأ في التخطيط للنشر، تأكد من أنك لديك:

- استراتيجية استهداف لاشتراك Azure ومجموعة موارد لبيئات التطوير والاختبار والإنتاج.

- مجموعات Microsoft Entra ID (أو مجموعات الهوية المكافئة) المعرفة للمسؤولين ومديري project ومستخدمي project.

- خطة إقليمية أولية تعتمد على توفر الطراز والميزات. للتفاصيل، راجع توفر الميزات عبر مناطق السحابة.

- اتفاقية بشأن متطلبات الأمان للشبكات والتشفير وعزل البيانات في مؤسستك.

قائمة التحقق الأساسية لنشر الخطة

استخدم هذه القائمة قبل أول إطلاق إنتاجي لك:

- حدد حدود البيئة عبر التطوير والاختبار والإنتاج.

- قم بتعيين الملكية لكل مورد من موارد Foundry ونطاق project.

- حدد تعيينات RBAC للمسؤولين، ومديري project، ومستخدمي project.

- حدد نهج الشبكات لكل بيئة (access عام، نقطة نهاية خاصة، أو هجين).

- حدد ما إذا كانت المفاتيح المدارة من قبل العميل مطلوبة بموجب السياسة.

- حدد التكلفة ومراقبة الملكية لكل مجموعة أعمال.

- تحديد الاتصالات المشتركة المطلوبة والاتصالات التي تم تصنيفها ضمن نطاق project.

مثال على المؤسسة

Contoso هي مؤسسة عالمية تستكشف اعتماد GenAI عبر خمس مجموعات أعمال، ولكل منها احتياجات مميزة ونضج تقني.

لتسريع التبني مع الحفاظ على الإشراف، تهدف شركة كونتوسو إنتربرايز لتقنية المعلومات إلى تمكين نموذج يحتوي على موارد مشتركة مشتركة تشمل الشبكات وإدارة data management المركزية، مع تمكين access self-serve إلى Foundry لكل فريق ضمن بيئة محكمة وآمنة لإدارة حالات استخدامهم.

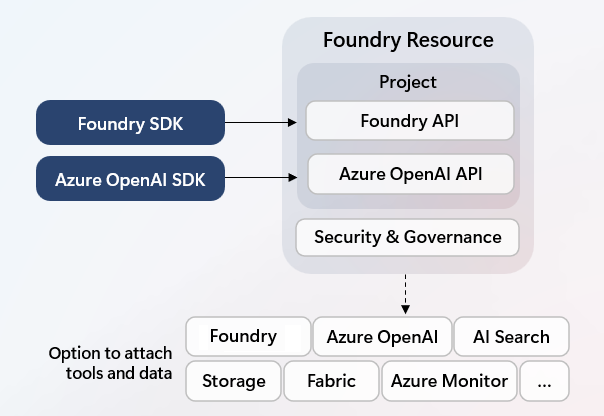

اعتبارات الإطلاق التدريجي

يحدد مورد Foundry نطاق تكوين وتأمين ومراقبة بيئة فريقك. يتوفر في بوابة Foundry ومن خلال واجهات برمجة التطبيقات Azure. تشبه المشاريع المجلدات لتنظيم عملك ضمن سياق المورد هذا. تتحكم المشاريع أيضا في access والأذونات إلى واجهات برمجة التطبيقات والأدوات الخاصة بمطوري Foundry.

لضمان الاتساق وقابلية التوسع والحوكمة عبر الفرق، ضع في اعتبارك ممارسات إعداد البيئة التالية عند إطلاق Foundry:

إنشاء بيئات مميزة للتطوير والاختبار والإنتاج. استخدم مجموعات موارد منفصلة أو اشتراكات، وموارد Foundry لعزل سير العمل، وإدارة access، ودعم التجارب مع الإصدارات المحكمة.

أنشئ موردا منفصلا ل Foundry لكل مجموعة أعمال. مواءمة عمليات النشر مع الحدود المنطقية مثل مجالات البيانات أو الوظائف التجارية لضمان الاستقلالية والحوكمة وتتبع التكاليف.

اربط المشاريع بحالات استخدام. مشاريع المسبك مصممة لتمثيل حالات استخدام محددة. هي حاويات لتنظيم المكونات مثل الوكلاء أو الملفات لتطبيق. بينما يرثون إعدادات الأمان من موردهم الأصلي، يمكنهم أيضا تنفيذ ضوابط access الخاصة بهم، وتكامل البيانات، وضوابط حوكمة أخرى.

تأمين بيئة المصنع

تم بناء Foundry على منصة Azure، لذا يمكنك تخصيص ضوابط الأمان لتلبية احتياجات مؤسستك. تتضمن مناطق التكوين الرئيسية ما يلي:

Identity: استخدم Microsoft Entra ID لإدارة access المستخدم والخدمة. يدعم Foundry الهويات المدارة للسماح بالمصادقة الآمنة وبدون كلمة مرور لخدمات Azure الأخرى. يمكنك تعيين هويات مدارة على مستوى موارد Foundry واختياريا على مستوى project للتحكم الدقيق والمتحكم. تعرف أكثر على الهويات المدارة.

Networking: نشر Foundry في Virtual Network لعزل حركة المرور والتحكم في access باستخدام مجموعات أمان الشبكة (NSGs). تعرف أكثر على أمن الشبكات.

بالنسبة لسيناريوهات الاتصال الخاص، استخدم نقاط النهاية الخاصة وتحقق من حالة DNS وموافقة النقاط النهائية. للحصول على تفاصيل التنفيذ والقيود، راجع كيفية تكوين private link ل Foundry.

مهم

العزل الشامل للشبكة ليس مدعوما بالكامل في تجربة بوابة Foundry الجديدة. بالنسبة للنشر المعزولة في الشبكة، استخدم الإرشادات الخاصة بالتجربة الكلاسيكية، SDK، أو CLI في كيفية تكوين private link ل Foundry.

Customer-Managed Keys (CMK): Azure يدعم CMK لتشفير البيانات في حالة السكون. تدعم Foundry CMK بشكل اختياري للعملاء الذين لديهم احتياجات امتثال صارمة. تعرف أكثر على CMK.

المصادقة والتفويض: يدعم Foundry كل من API المعتمد على المفاتيح access للتكامل البسيط وAzure RBAC للتحكم الدقيق والمتحكم. مفاتيح API يمكن أن تبسط الإعداد، لكنها لا توفر نفس التفاصيل القائمة على الأدوار كما في Microsoft Entra ID مع RBAC. Azure يفرض فصلا واضحا بين مستوى التحكم (إدارة الموارد) ومستوى البيانات (access النموذج والبيانات). ابدأ بالأدوار المضمنة، وحدد الأدوار المخصصة حسب الحاجة. تعرف أكثر على التحقق من المصادقة.

القوالب: استخدم قوالب ARM أو Bicep لأتمتة عمليات النشر الآمنة. استكشف قوالب sample.

Storage resource: قد تختار استخدام قدرات storage المدمجة في Foundry أو استخدام مواردك storage الخاصة. بالنسبة لخدمة الوكيل، يمكن اختيار الخيوط والرسائل في resources التي تديرها you.

مثال: نهج كونتوسو الأمني

تؤمن كونتوسو نشراتها في Foundry باستخدام الشبكات الخاصة مع إدارة تقنية المعلومات المؤسسية لشبكة مركزية مركزية. كل مجموعة أعمال تتصل عبر virtual network متداخلة. يستخدمون نظام التحكم في Access Control المبني على الأدوار (RBAC) لفصل access:

- يدير المسؤولون عمليات النشر، والاتصالات، والموارد المشتركة

- Project المديرون يشرفون على مشاريع محددة

- يتفاعل المستخدمون مع أدوات GenAI

في معظم حالات الاستخدام، تعتمد كونتوسو افتراضيا على التشفير الذي تديره مايكروسوفت ولا تستخدم مفاتيح Customer-Managed.

access المستخدم في الخطة

إدارة access الفعالة هي أساس إعداد Foundry الآمن والقابل للتوسع.

حدد الأدوار والمسؤوليات access المطلوبة

- حدد مجموعات المستخدمين التي تحتاج إلى access إلى جوانب مختلفة من بيئة Foundry.

- تعيين أدوار Azure RBAC المدمجة أو المخصصة بناء على مسؤوليات مثل:

- مالك الحساب: إدارة تكوينات المستوى الأعلى مثل الأمان واتصالات الموارد المشتركة.

- مديرو Project: إنشاء وإدارة مشاريع Foundry والمساهمين فيها.

- مستخدمو Project: المساهمة في المشاريع القائمة.

استخدم هذا التعيين من الدور إلى النطاق في البداية لتخطيط الإطلاق:

شخصية دور البداية النطاق الموصى به المسؤولين مالك أو مالك حساب Azure AI الاشتراك أو مصدر Foundry مديرو Project Azure الذكاء الاصطناعي Project Manager مورد المسبك مستخدمو Project مستخدم Azure الذكاء الاصطناعي مشروع المسبك عدل التعيينات بناء على متطلبات أقل امتيازات وسياسات المؤسسة.

تحديد النطاق access

- اختر النطاق المناسب لتعيينات access:

- مستوى الاشتراك: أوسع access، عادة ما يكون مناسبا لفرق تكنولوجيا المعلومات المركزية أو المنصات أو المؤسسات الصغيرة.

- مستوى مجموعة الموارد: مفيد لتجميع الموارد ذات الصلة بسياسات access مشتركة. على سبيل المثال، دالة Azure تتبع نفس دورة حياة التطبيق مثل بيئة Foundry الخاصة بك.

- مستوى الموارد أو project: مثالي للتحكم الدقيق في التفاصيل، خاصة عند التعامل مع بيانات حساسة أو تمكين الخدمة الذاتية.

- اختر النطاق المناسب لتعيينات access:

محاذاة استراتيجية الهوية

- بالنسبة لمصادر البيانات والأدوات المدمجة مع Foundry، حدد ما إذا كان يجب على المستخدمين المصادقة باستخدام:

- الهويات المدارة أو مفتاح واجهة برمجة التطبيقات: مناسبة للخدمات الآلية و access المشتركة بين المستخدمين.

- هويات المستخدم: يفضل عندما تكون المساءلة على مستوى المستخدم أو إمكانية التدقيق مطلوبة.

- استخدم مجموعات Microsoft Entra ID لتبسيط إدارة access وضمان الاتساق عبر البيئات.

للانضمام بأقل امتياز، ابدأ بدور Azure مستخدم الذكاء للمطورين والهويات المدارة project، ثم أضف أدوارا مرتفعة فقط عند الحاجة. للتفاصيل، راجع access control Role-based في Foundry.

- بالنسبة لمصادر البيانات والأدوات المدمجة مع Foundry، حدد ما إذا كان يجب على المستخدمين المصادقة باستخدام:

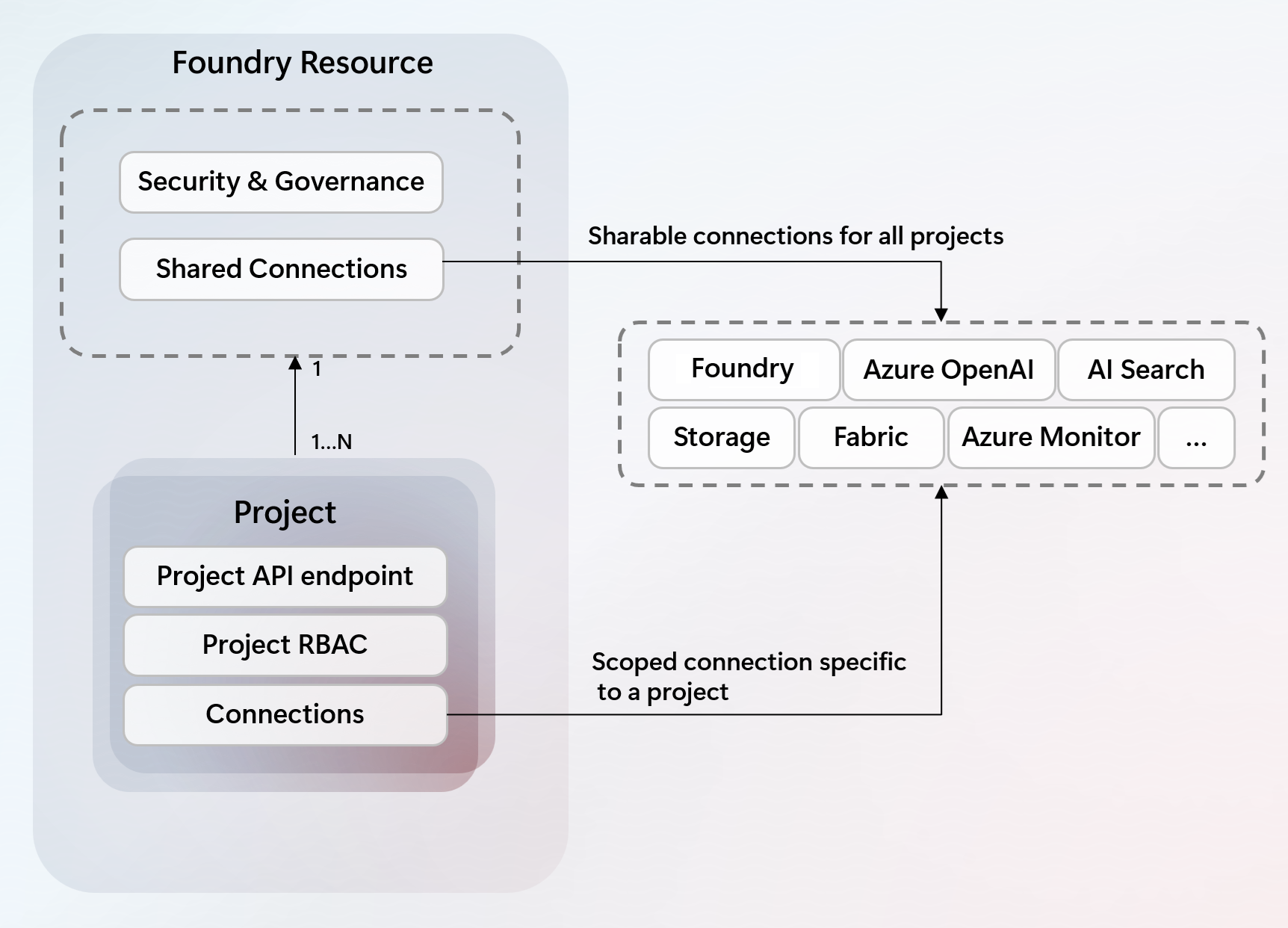

إقامة اتصال مع خدمات Azure الأخرى

يدعم فاوندري connections، وهي تكوينات قابلة لإعادة الاستخدام تتيح access إلى مكونات التطبيق على خدمات Azure وغير Azure. تعمل هذه الاتصالات أيضا كوسطاء identity وسطاء، مما يسمح ل Foundry بالتحقق من المصادقة مع الأنظمة الخارجية باستخدام الهويات المدارة أو مديري الخدمة نيابة عن المستخدمين project.

أنشئ روابط على مستوى موارد Foundry للخدمات المشتركة مثل Azure Storage أو Key Vault. ربط النطاق ب project خاص> للتكاملات الحساسة أو الخاصة ب project. تسمح هذه المرونة للفرق بموازنة إعادة الاستخدام والعزل بناء على احتياجاتهم. تعرف أكثر على الاتصالات في Foundry.

قم بتكوين مصادقة الاتصال لاستخدام رموز access المشتركة، مثل الهويات المدارة في Microsoft Entra ID أو مفاتيح API، للإدارة والانضمام إلى البسطة، أو رموز المستخدم عبر تمرير Entra ID، والتي توفر تحكما أكبر عند الوصول إلى مصادر البيانات الحساسة.

مثال: استراتيجية الاتصال الخاصة بكونتوسو

- تنشئ كونتوسو موردا ل Foundry لكل مجموعة أعمال، لضمان مشاركة المشاريع ذات الاحتياجات المتشابهة في البيانات في نفس الموارد المتصلة.

- بشكل افتراضي، تستخدم الموارد المتصلة رموز المصادقة المميزة المشتركة وتتم مشاركتها عبر جميع المشاريع.

- المشاريع التي تستخدم أعباء عمل بيانات حساسة تتصل بمصادر البيانات عبر اتصالات ضمن نطاق project ومصادقة تمرير Microsoft Entra ID.

الإدارة

الحوكمة الفعالة في فاوندري تضمن عمليات آمنة ومتوافقة وفعالة من حيث التكلفة عبر مجموعات الأعمال.

- نموذج Access Control مع Azure Policy Azure Policy يفرض القواعد عبر Azure الموارد. في Foundry، استخدم السياسات لتقييد النماذج أو العائلات النموذجية التي يمكن لمجموعات الأعمال المحددة الوصول إليها access. مثال: Finance وكونتوسو مجموعة Risk مقيدة من استخدام نماذج المعاينة أو غير المتوافقة من خلال تطبيق سياسة على مستوى اشتراك مجموعة أعمالهم.

- إدارة التكاليف من قبل مجموعة الأعمال من خلال نشر Foundry لكل مجموعة أعمال، يمكن لشركة Contoso تتبع وإدارة التكاليف بشكل مستقل. استخدم حاسبة تسعير Azure لتقديرات ما قبل النشر وإدارة التكاليف من Microsoft للاستخدام الفعلي المستمر وتتبع الاتجاهات. اعتبر تكاليف المصنع جزءا من إجمالي تكلفة الحل.

- تتبع الاستخدام مع Azure Monitor Azure يوفر Monitor مقاييس ولوحات معلومات لتتبع أنماط الاستخدام، والأداء، وصحة موارد Foundry.

- تسجيل مفصل مع تحليلات السجلات Azure Azure يتيح تحليلات السجلات فحصا عميقا للسجلات للحصول على رؤى تشغيلية. على سبيل المثال، استخدام طلب السجل واستخدام الرمز المميز وزمن الانتقال لدعم التدقيق والتحسين.

التحقق من قرارات النشر

بعد أن تحدد خطة التنفيذ الخاصة بك، تحقق من النتائج التالية:

- Identity and access: تحدد تعيينات الأدوار إلى الشخصيات والنطاقات المعتمدة.

- الشبكات: تم توثيق مسار الاتصال ونموذج العزل لكل بيئة.

- التحقق من الشبكات: حالة الاتصال الخاص بنقطة النهاية هي معتمد، وDNS يحل نقاط نهاية Foundry إلى عناوين IP خاصة من داخل virtual network.

- حماية البيانات: يتم توثيق واعتماد نهج التشفير (مفاتيح مدارة من مايكروسوفت أو مفاتيح مدارة من قبل العملاء).

- العمليات: يتم تعيين مالكين للتكاليف والمراقبة لكل مجموعة تجارية.

- التحقق من العمليات: يتم تعريف عروض التكلفة ولوحات المعلومات في Microsoft Cost Management ويتم ربط المراقبة بApplication Insights لكل project إنتاجي.

- عمليات النماذج: استراتيجية النشر (القياسية أو المجهزة) موثقة حسب حالة الاستخدام.

- جاهزية المنطقة: يتم تأكيد النماذج والخدمات المطلوبة في المناطق المستهدفة قبل الإطلاق.

تكوين عمليات نشر النموذج وتحسينها

عند نشر النماذج في Foundry، يمكن للفرق اختيار بين أنواع النشر القياسية وأنواع النشر المجهزة. تعد عمليات النشر القياسية مثالية للتطوير والتجريب، وتوفر المرونة وسهولة الإعداد. يوصى بإجراء عمليات النشر المتوفرة لسيناريوهات الإنتاج حيث يلزم وجود أداء يمكن التنبؤ به والتحكم في التكلفة وتثبيت إصدار النموذج.

لدعم السيناريوهات عبر المناطق والسماح لك access نشر النماذج الحالية، يسمح Foundry ب connections لنشر النماذج المستضافة في Foundry أو في مثيلات OpenAI Azure. باستخدام الاتصالات، يمكن للفرق مركزية عمليات النشر للتجارب مع تمكين access من المشاريع الموزعة. بالنسبة لأعباء العمل الإنتاجية، فكر في جعل حالات الاستخدام تدير عمليات النشر الخاصة بها لضمان تحكم أكثر إحكاما على استراتيجيات دورة حياة النموذج، وإصدار الإصدارات، والتراجع.

لمنع الإفراط في الاستخدام وضمان تخصيص الموارد العادل، يمكنك تطبيق حدود الرموز المميزة في الدقيقة (TPM) على مستوى النشر. تساعد حدود TPM في التحكم في الاستهلاك، والحماية من الارتفاعات العرضية، ومواءمة الاستخدام مع ميزانيات أو حصص project. ضع في اعتبارك تعيين حدود متحفظة للتوزيعات المشتركة والحدود الأعلى لخدمات الإنتاج الهامة.

معرفة المزيد

تأمين بيئة المصنع

- المصادقة وRBAC: access control القائم على الأدوار في Foundry

- الشبكات: استخدم virtual network مع Foundry

- الهوية والهوية المدارة: تكوين الهوية المدارة في Foundry

- مفاتيح إدارة العملاء (CMK): مفاتيح يديرها العملاء في فاوندري

- مثال على البنية التحتية: مستودع templates مع قوالب بنية تحتية نموذجية

- استعادة أو تطهير موارد المسبك المحذوفة

إقامة اتصال مع خدمات Azure الأخرى

- نظرة عامة على الروابط: إضافة اتصال جديد في Foundry