إشعار

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تسجيل الدخول أو تغيير الدلائل.

يتطلب الوصول إلى هذه الصفحة تخويلاً. يمكنك محاولة تغيير الدلائل.

في هذا المقال، ستتعلم مفاهيم التحكم في access control (RBAC) الأساسية لمايكروسوفت فاوندري، بما في ذلك النطاقات، والأدوار المدمجة، وأنماط التعيين الشائعة للمؤسسات.

نصيحة

تنطبق أدوار RBAC عند المصادقة باستخدام Microsoft Entra ID. إذا استخدمت المصادقة القائمة على المفاتيح بدلا من ذلك، يمنح المفتاح access كامل دون قيود على الأدوار. توصي مايكروسوفت باستخدام مصادقة Entra ID لتحسين الأمان والتحكم الدقيق في access control.

لمزيد من المعلومات حول المصادقة والتفويض في Microsoft Foundry، راجع المصادقة والتفويض.

الحد الأدنى من تعيينات الأدوار get started

للمستخدمين الجدد في Azure وMicrosoft Foundry، ابدأ بهذه التعيينات الدنيا حتى يتمكن كل من مدير المستخدم وهوية project managed من access إلى ميزات Foundry.

يمكنك التحقق من التعيينات الحالية باستخدام Check access لمستخدم لمصدر Azure واحد.

- قم بتعيين دور Azure AI User في مورد Foundry الخاص بك إلى user principal.

- قم بتعيين دور Azure AI User في مورد Foundry الخاص بك بهوية project المدارة.

إذا كان المستخدم الذي أنشأ project يمكنه تعيين الأدوار (على سبيل المثال، بوجود دور Azure Owner ضمن نطاق الاشتراك أو مجموعة الموارد)، يتم إضافة كلا التعيينين تلقائيا.

لتعيين هذه الأدوار يدويا، استخدم الخطوات السريعة التالية.

خصص دورا لمبدأ المستخدم الخاص بك

في Azure portal، افتح مورد Foundry الخاص بك واذهب إلى Access control (IAM). أنشئ تعيين دور ل Azure AI User، وحدد Members إلى User، group، أو service principal، واختر مبدأ المستخدم الخاص بك، ثم اختر Review + assign.

خصص دورا لهوية project المدارة

في Azure portal، افتح project Foundry الخاص بك واذهب إلى Access control (IAM). أنشئ تعيين دور ل Azure AI User، وقم بتعيين Members إلى Managed identity، واختر هوية project المدارة، ثم اختر Review + assign.

مصطلحات التحكم في access control القائمة على الأدوار في Foundry

لفهم نظام access control القائم على الأدوار في Microsoft Foundry، فكر في سؤالين لمؤسستك.

- ما هي الأذونات التي أريد أن يحصل عليها فريقي عند البناء في Microsoft Foundry؟

- في أي نطاق أريد أن أمنح الصلاحيات لفريقي؟

للمساعدة في الإجابة على هذه الأسئلة، إليك أوصاف لبعض المصطلحات المستخدمة في هذا المقال.

- الأذونات: الإجراءات المسموح بها أو مرفوضة يمكن للهوية تنفيذها على مورد معين، مثل القراءة أو الكتابة أو الحذف أو إدارة كل من عمليات مستوى التحكم ومستوى البيانات.

- Scope: مجموعة الموارد Azure التي تنطبق عليها تعيين الدور. تشمل المجالات النموذجية الاشتراك، مجموعة الموارد، مورد Foundry، أو project Foundry.

- Role: مجموعة مسماة من الأذونات تحدد الإجراءات التي يمكن تنفيذها على موارد Azure عند نطاق معين.

تحصل الهوية على دور مع صلاحيات محددة في نطاق محدد بناء على متطلبات مؤسستك.

في مايكروسوفت فاوندري، ضع في اعتبارك نطاقين عند إكمال تعيينات الأدوار.

- مورد Foundry: النطاق الأعلى الذي يحدد الحدود الإدارية والأمنية والمراقبة لبيئة Microsoft Foundry.

- Foundry project: نطاق فرعي ضمن مورد Foundry يستخدم لتنظيم العمل وفرض access control لواجهات برمجة التطبيقات والأدوات وسير عمل المطورين.

أدوار مدمجة

دور مدمج في Foundry هو دور أنشأته مايكروسوفت ويغطي سيناريوهات access الشائعة التي يمكنك تعيينها لأعضاء فريقك. الأدوار الرئيسية المدمجة المستخدمة عبر Azure تشمل المالك، المساهم، والقارئ. هذه الأدوار ليست خاصة بأمنات موارد Foundry.

بالنسبة لموارد Foundry، استخدم أدوارا إضافية مدمجة لاتباع مبادئ access الأقل امتيازا. الجدول التالي يسرد الأدوار الرئيسية المدمجة في Foundry ويربط بتعريفات الأدوار الدقيقة في AI + Machine Learning الأدوار المدمجة.

| الدور | وصف |

|---|---|

| Azure مستخدم الذكاء الاصطناعي | يمنح القراء access إلى Foundry project وموارد Foundry وإجراءات البيانات الخاصة بك في Foundry project. إذا كان بإمكانك تعيين أدوار، تعيين هذا الدور لك تلقائيا. وإلا، فإن مالك الاشتراك الخاص بك أو مستخدم لديه أذونات تعيين الدور يمنحه. دور access الأقل امتياز في Foundry. |

| Azure مدير Project الذكاء الاصطناعي | يتيح لك تنفيذ إجراءات الإدارة في مشاريع Foundry، والبناء والتطوير مع المشاريع، وتعيين دور مستخدم الذكاء الاصطناعي Azure بشكل مشروط لمستخدمين آخرين. |

| Azure مالك حساب ذكاء اصطناعي | يمنح access كامل لإدارة المشاريع والموارد، ويسمح لك بتعيين دور مستخدم Azure AI بشكل مشروط لمستخدمين آخرين. |

| Azure مالك الذكاء الاصطناعي | يمنح access كامل للمشاريع والموارد المدارة ويبني ويطور مع المشاريع. دور خدمة ذاتية مميز للغاية مصمم للسكان الرقميين الأصليين. |

الأذونات لكل دور مدمج

استخدم الجدول التالي لرؤية الأذونات المسموح بها لكل دور مدمج في Microsoft Foundry.

| الدور المدمج | إنشاء مشاريع Foundry | إنشاء حسابات Foundry | البناء والتطوير في project (إجراءات البيانات) | إكمال تعيينات الأدوار | access القراء إلى المشاريع والحسابات | إدارة النماذج |

|---|---|---|---|---|---|---|

| Azure مستخدم الذكاء الاصطناعي | ✔ | ✔ | ||||

| Azure مدير Project الذكاء الاصطناعي | ✔ | ✔ (تعيين دور مستخدم الذكاء الاصطناعي في Azure فقط) | ✔ | |||

| Azure مالك حساب ذكاء اصطناعي | ✔ | ✔ | ✔ (تعيين دور مستخدم الذكاء الاصطناعي في Azure فقط) | ✔ | ✔ | |

| Azure مالك الذكاء الاصطناعي | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

استخدم الجدول التالي لرؤية الأذونات المسموح بها لكل دور مدمج في Azure (المالك، المساهم، القارئ).

| الدور المدمج | إنشاء مشاريع Foundry | إنشاء حسابات Foundry | البناء والتطوير في project (إجراءات البيانات) | إكمال تعيينات الأدوار | access القراء إلى المشاريع والحسابات | إدارة النماذج |

|---|---|---|---|---|---|---|

| Owner | ✔ | ✔ | ✔ (تعيين أي دور لأي مستخدم) | ✔ | ✔ | |

| المساهم | ✔ | ✔ | ✔ | ✔ | ||

| قارئ | ✔ |

لمزيد من المعلومات حول الأدوار المدمجة في Azure وFoundry، راجع Azure الأدوار المدمجة. لمعرفة المزيد عن التفويض المشروط المستخدم في دور مالك حساب الذكاء الاصطناعي Azure ومدير Project الذكاء الاصطناعي Azure، راجع Delegive Azure إدارة تعيين الدور للآخرين الذين لديهم شروط.

عينات من خرائط RBAC للمؤسسات للمشاريع

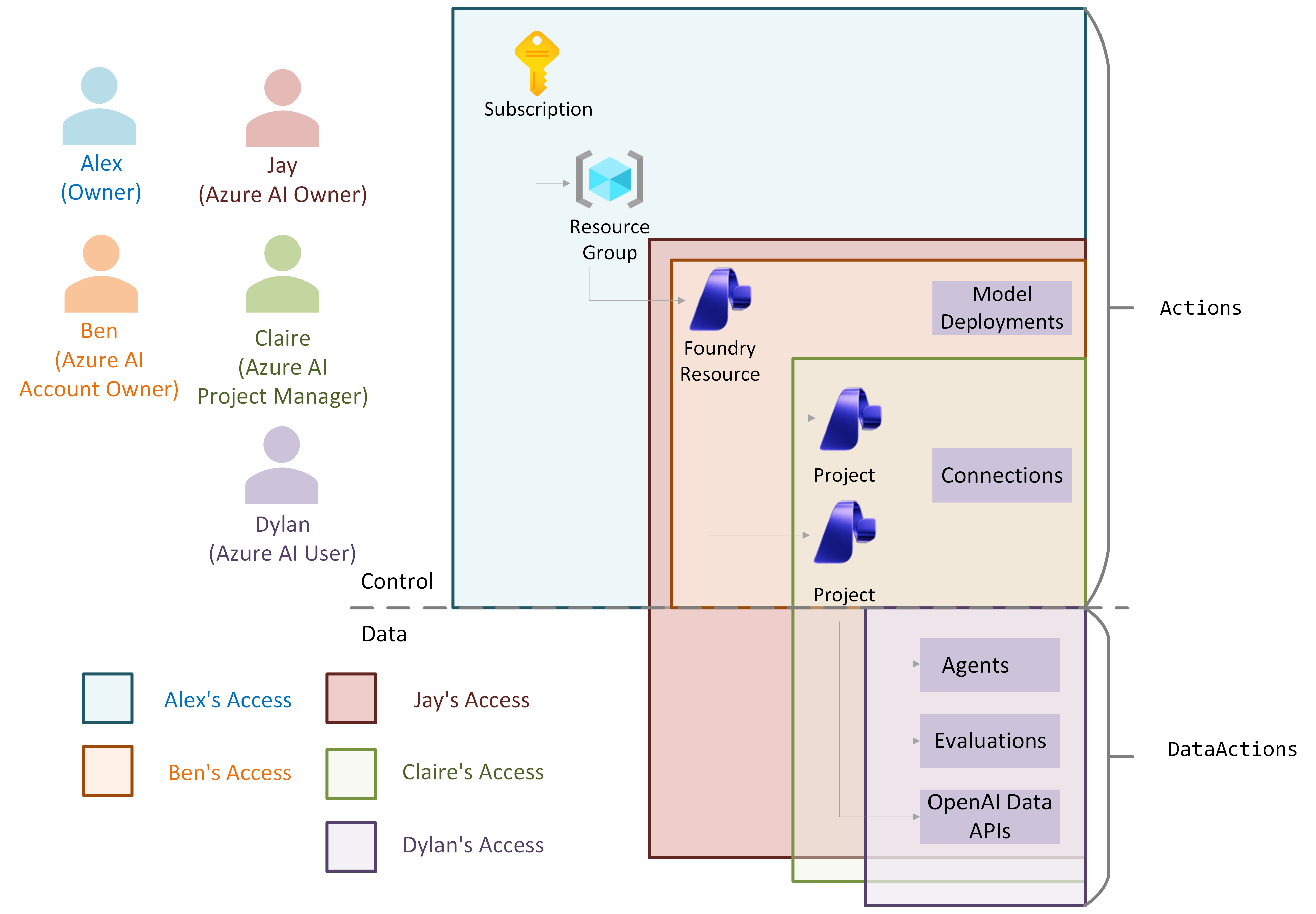

إليك مثالا على كيفية تنفيذ access control قائم على الأدوار (RBAC) لمورد Foundry المؤسسي.

| شخصية | الدور والنطاق | الغرض |

|---|---|---|

| مسؤول تكنولوجيا المعلومات | المالك على نطاق الاشتراك | يضمن مسؤول تقنية المعلومات أن مورد Foundry يفي بمعايير المؤسسة. قم بتعيين دور مالك الحساب Azure الذكاء الاصطناعي للمديرين على المورد للسماح لهم بإنشاء حسابات جديدة في Foundry. تعيين دور مدير Project الذكاء الاصطناعي Azure على المورد ليتيح لهم إنشاء مشاريع داخل حساب. |

| Managers | Azure AI Account Owner على نطاق موارد Foundry | يدير المديرون موارد Foundry، وينشرون النماذج، ويدققون موارد الحوسبة، ويدققون الاتصالات، ويخلقون روابط مشتركة. لا يمكنهم البناء في المشاريع، لكن يمكنهم تعيين دور Azure المستخدم الذكي لأنفسهم والآخرين للبدء في البناء. |

| قائد الفريق أو المطور الرئيسي | Azure AI Project Manager حول نطاق موارد Foundry | يقوم المطورون الرئيسيون بإنشاء مشاريع لفريقهم والبدء في البناء في تلك المشاريع. بعد إنشاء project، يدعو مالكو project أعضاء آخرين ويعينون دور المستخدم الذكي Azure في الذكاء الاصطناعي. |

| أعضاء الفريق أو المطورين | نطاق Azure AI User on Foundry project و Reader على نطاق موارد Foundry | يقوم المطورون ببناء وكلاء في project باستخدام نماذج Foundry المنشورة مسبقا واتصالات مبنية مسبقا. |

إدارة توزيع الأدوار

لإدارة الأدوار في Foundry، يجب أن يكون لديك إذن بتعيين وإزالة الأدوار في Azure. الدور المدمج Azure Owner يتضمن هذا الإذن. يمكنك تعيين الأدوار من خلال بوابة Foundry (صفحة المسؤول)، أو Azure portal IAM، أو Azure CLI. يمكنك إزالة الأدوار باستخدام Azure portal IAM أو Azure CLI.

في بوابة Foundry، إدارة الأذونات من خلال:

- افتح صفحة Admin في Foundry، ثم اختر Operate>Admin.

- اختر اسم project الخاص بك.

- اختر إضافة المستخدم لإدارة project access. هذا الإجراء متاح فقط إذا كان لديك صلاحيات تعيين الأدوار.

- طبق نفس التدفق على access على مستوى الموارد في Foundry.

يمكنك إدارة الأصوات في Azure portal تحت Access Control (IAM) أو باستخدام Azure CLI.

على سبيل المثال، يقوم الأمر التالي بتعيين دور المستخدم الذكي Azure إلى joe@contoso.com لمجموعة الموارد this-rg في الاشتراك 00000000-0000-0000-0000-000000000000:

az role assignment create --role "Azure AI User" --assignee "joe@contoso.com" --scope /subscriptions/00000000-0000-0000-0000-000000000000/resourceGroups/this-rg

إنشاء أدوار مخصصة للمشاريع

إذا لم تكن الأدوار المدمجة تلبي متطلبات مؤسستك، أنشئ دورا مخصصا يسمح بالتحكم الدقيق في الإجراءات والنطاقات المسموح بها. إليك مثال على تعريف الدور المخصص على مستوى الاشتراك:

{

"properties": {

"roleName": "My Enterprise Foundry User",

"description": "Custom role for Foundry at my enterprise to only allow building Agents. Assign at subscription level.",

"assignableScopes": ["/subscriptions/<your-subscription-id>"],

"permissions": [ {

"actions": ["Microsoft.CognitiveServices/*/read", "Microsoft.Authorization/*/read", "Microsoft.CognitiveServices/accounts/listkeys/action","Microsoft.Resources/deployments/*"],

"notActions": [],

"dataActions": ["Microsoft.CognitiveServices/accounts/AIServices/agents/*"],

"notDataActions": []

} ]

}

}

لمزيد من المعلومات حول إنشاء دور مخصص، راجع المقالات التالية.

- مدخل Azure

- واجهة سطر الأوامر Azure (Azure CLI)

- Azure PowerShell

- تعطيل ميزات المعاينة في مايكروسوفت فاوندري. توفر هذه المقالة مزيدا من التفاصيل حول الأذونات المحددة في Foundry عبر مستوى التحكم ومستوى البيانات التي يمكنك استخدامها عند بناء أدوار مخصصة.

الملاحظات والقيود

- لعرض وإزالة حسابات فاوندري المحذوفة، يجب أن يكون دور المساهم مخصصا لك ضمن نطاق الاشتراك.

- يمكن للمستخدمين الذين يلعبون دور المساهم نشر النماذج في Foundry.

- تحتاج إلى دور المالك في نطاق المورد لإنشاء أدوار مخصصة في المورد.

- إذا كان لديك صلاحيات لتعيين الأدوار في Azure (على سبيل المثال، دور المالك المعين في نطاق الحساب) إلى مدير المستخدم الخاص بك، وقمت بنشر مورد Foundry من واجهة Azure portal أو واجهة Foundry portal، فإن دور مستخدم الذكاء الاصطناعي في Azure يتم تعيينه تلقائيا إلى مدير المستخدم الخاص بك. هذا التعيين لا ينطبق عند نشر Foundry من SDK أو CLI.

- عند إنشاء مورد في Foundry، تمنحك صلاحيات access control (RBAC) المدمجة access إلى المصدر. لاستخدام الموارد التي تم إنشاؤها خارج Foundry، تأكد من أن المورد لديه صلاحيات تسمح لك access به. فيما يلي بعض الأمثلة:

- لاستخدام حساب Azure Blob Storage جديد، أضف هوية مورد حساب Foundry المدارة إلى دور Storage Blob Data Reader على ذلك الحساب storage.

- لاستخدام مصدر Azure AI Search جديد، أضف Foundry إلى تعيينات الأدوار في Azure AI Search.

- لضبط نموذج في Foundry، تحتاج إلى كل من صلاحيات مستوى البيانات ومستوى التحكم. نشر نموذج مضبوط بدقة هو إذن لطائرة التحكم. لذلك، الدور المدمج الوحيد الذي يحتوي على صلاحيات كل من مستوى البيانات ومستوى التحكم هو دور Azure مالك الذكاء الاصطناعي. أو، إذا فضلت، يمكنك أيضا تعيين دور Azure AI User لأذونات مستوى البيانات ودور Azure مالك حساب الذكاء الاصطناعي لأذونات مستوى التحكم.

المحتوى ذو الصلة

- أنشئ project.

- تحقق من access لمستخدم لمورد Azure واحد.

- المصادقة والتفويض في المصنع.

- تعطيل ميزات المعاينة في مايكروسوفت فاوندري.

ملحق

أمثلة على عزل Access

قد يكون لكل منظمة متطلبات عزل access مختلفة حسب شخصيات المستخدم في مؤسستها. يشير عزل Access إلى المستخدمين في مؤسستك الذين يمنحون أي تعيينات أدوار إما لفصل الأدوانات باستخدام أدوارنا المدمجة أو دور موحد وسهل للغاية. هناك ثلاثة خيارات عزل access ل Foundry يمكنك اختيارها لمنظمتك حسب متطلبات عزل access الخاصة بك.

لا يوجد عزل access. هذا يعني أنه في مؤسستك، لا توجد متطلبات لفصل الأذونات بين المطور أو مدير project أو المسؤول. يمكن تعيين الأذونات لهذه الأدوار بين الفرق.

لذا، يجب أن...

- امنح جميع المستخدمين في مؤسستك دور Azure مالك الذكاء الاصطناعي في نطاق الموارد

عزل جزئي في access. هذا يعني أن مدير project في مؤسستك يجب أن يكون قادرا على تطوير المشاريع وإنشاء المشاريع. لكن لا ينبغي أن يكون بإمكان الإداريين التطوير داخل Foundry، بل فقط إنشاء مشاريع وحسابات Foundry.

لذا، يجب أن...

- امنح مسؤولك Azure مالك حساب ذكاء اصطناعي على نطاق الموارد

- امنح المطور ومديري project الذين لديهم دور Azure مدير Project الذكاء الاصطناعي على المورد

عزل كامل access. هذا يعني أن الإداريين ومديري project والمطورين لديهم صلاحيات واضحة لا تتداخل مع وظائفهم المختلفة داخل المؤسسة.

لذا يجب أن...

- امنح المشرف Azure مالك حساب الذكاء الاصطناعي على نطاق الموارد

- امنح مطورك دور Reader في نطاق موارد Foundry ودور Azure AI User في نطاق project

- امنح مدير project الخاص بك دور <مدير Project الذكاء الاصطناعي

Azure في نطاق الموارد >

استخدم مجموعات Microsoft Entra مع Foundry

يوفر Microsoft Entra ID عدة طرق لإدارة access إلى الموارد والتطبيقات والمهام. باستخدام مجموعات Microsoft Entra، يمكنك منح access والأذونات لمجموعة من المستخدمين بدلا من كل مستخدم على حدة. يمكن لمسؤولي تكنولوجيا المعلومات في المؤسسات إنشاء مجموعات Microsoft Entra في Azure portal لتبسيط عملية تعيين الأدوار للمطورين. عند إنشاء مجموعة Microsoft Entra، يمكنك تقليل عدد تعيينات الأدوار المطلوبة للمطورين الجدد الذين يعملون في مشاريع Foundry عن طريق تعيين تعيين الدور المطلوب للمجموعة على المورد الضروري.

أكمل الخطوات التالية لاستخدام مجموعات Microsoft Entra ID مع Foundry:

- أنشئ مجموعة security في Groups في Azure portal.

- أضف مالكا ومديري المستخدمين في مؤسستك الذين يحتاجون إلى access مشترك.

- افتح المورد المستهدف واذهب إلى Access control (IAM).

- قم بتعيين الدور المطلوب للمستخدم أو المجموعة أو مدير الخدمة، واختيار مجموعة الأمان الجديدة.

- اختر مراجعة + تعيين بحيث ينطبق تعيين الدور على جميع أعضاء المجموعة.

أمثلة شائعة:

- لبناء الوكلاء، وتشغيل المسارات، واستخدام القدرات الأساسية ل Foundry، قم بتعيين Azure AI User إلى مجموعة Microsoft Entra.

- لاستخدام ميزات التتبع والمراقبة، قم بتعيين Reader على مورد Application Insights المتصل لنفس المجموعة.

لمعرفة المزيد عن مجموعات Microsoft Entra ID، والمتطلبات المسبقة، والقيود، يرجى الرجوع إلى: